- Fileserver start

- Файловый сервер (для начинающих)

- Если OpenLDAP/WORKGROUP

- Если домен Samba

- Подключение

- Pam_mount

- GIO

- Как в ALT Linux подключить сетевой диск Windows

- Подключаем общею папку в Альт

- SharedFolderHowTo

- Samba

- Пример настройки smb.conf для «файлопомойки»

- Мусорная корзина для «файлопомойки»

- Монтирование ресурса Самбы через /etc/fstab

- Прозрачный доступ к samba-ресурсам с помощью smbnetfs

- Работа в домене Active Directory

- Работа в домене ALT Linux

- Использование Samba 4 в роли контроллера домена Active Directory

- Некоторые типовые проблемы при использовании samba

- Проблемы с ресурсами Windows

- Не показываются компьютеры при просмотре сети в файловых менеджерах

- Ссылки

Fileserver start

Примечание: Обратите внимение, что это не официальная документация, а попытка начинающего админа объяснить материал начинающим админам.

Файловый сервер (для начинающих)

Если OpenLDAP/WORKGROUP

Если домен Samba

#mkdir /samba/;chmod 777 /samba chown :"PETR\domain users" /samba

3. Отрываем от суперпользователя файл smb.conf:

[Public] //имя ресурса comment = //ваш комментарий path = /home/samba //путь к папке public=yes writable = yes readonly = no browseable = yes

Если папка должна быть доступна конкретной группе, добавляем строку типа:

valid users = "@PETR\domain users"

4. Перезапускаем сервер Samba:

Подключение

Pam_mount

Примечание: Проверьте, чтобы не было рассинхрона времени между контроллерами домена (если у Вас их несколько) и рабочей станцией

Примечание: Способ описанный здесь использует аутентификацию через Kerberos, которая поддерживает аутентификацию без пароля только у файлового ресурса с адресом по доменному имени, по IP будет запрашивать пароль

1. Устанавливаем необходимые пакеты

$ beesu su - # apt-get install pam_mount cifs-utils

2. Приводим файл /etc/pam.d/system-auth-sss к следующему виду:

$ beesu su - # pluma /etc/pam.d/system-auth-sss

#%PAM-1.0 auth [success=5 perm_denied=ignore default=die] pam_localuser.so auth [success=1 default=bad] pam_succeed_if.so uid >= 500 quiet auth [default=1] pam_permit.so auth optional pam_mount.so auth substack system-auth-sss-only auth [default=1] pam_permit.so auth substack system-auth-local-only auth substack system-auth-common account [success=4 perm_denied=ignore default=die] pam_localuser.so account [success=1 default=bad] pam_succeed_if.so uid >= 500 quiet account [default=1] pam_permit.so account substack system-auth-sss-only account [default=1] pam_permit.so account substack system-auth-local-only account substack system-auth-common password [success=4 perm_denied=ignore default=die] pam_localuser.so password [success=1 default=bad] pam_succeed_if.so uid >= 500 quiet password [default=1] pam_permit.so password substack system-auth-sss-only password [default=1] pam_permit.so password substack system-auth-local-only password substack system-auth-common session [success=5 perm_denied=ignore default=die] pam_localuser.so session [success=1 default=bad] pam_succeed_if.so uid >= 500 quiet session [default=1] pam_permit.so session optional pam_mount.so session substack system-auth-sss-only session [default=1] pam_permit.so session substack system-auth-local-only session substack system-auth-common

3. Приводим /etc/security/pam_mount.conf.xml к следующему виду:

$ beesu su - # pluma /etc/security/pam_mount.conf.xml

systemd-mount -A -G -q -t cifs %(COMBOPATH) %(MNTPT) -o uid=%(USERUID),gid=%(USERGID),username=%(USER),%(OPTIONS) systemd-mount -u %(MNTPT)

Нас интересуют тут следующие строки в «скобке» «volume»:

- server — доменный адрес файлового сервера, по IP Kerberos не поддерживает!

- path — общая папка на сервере

- mountpoint — точка монтирования, ~ — указывает, что она будет в домашней папке пользователя.

При следующем входе при попытке войти в систему при вводе пароля будет строчка pam_mount, а в домашнем каталоге в папке share будет смонтирована общая папка.

GIO

Настройка

1. Устанавливаем необходимые пакеты:

# apt-get install fuse-gvfs gvfs-backend-smb libgio

2. Включаем пользователя в группу fuse:

3.Делаем доступ к fuse для всех

Использование

1. Пользователь домена открывает в ФМ Mate сервер

2.Открывает папку

3.Вводит свой доменный пароль:

4.ставит галочку запомнить пароль

5.в связке паролей осталяет пароль пустой, жмет ОК и соглашается

6.в автозапуск пользователю (Система-Параметры-Личные-Запускаемые приложения) добавляем программу:

7.Т.к. пароль сохранился он не будет спрашиваться, папка будет подключаться автоматически и отбражаться справа в закладках ФМ, а точка монтирования будет доступна в /var/run//gvfs.

Как в ALT Linux подключить сетевой диск Windows

Сейчас не возможно представить работу за компьютером без использования общего ресусра, это может быть полноценное файловое хранилище на основе NAS, файловый сервер развернутый на Windows или Linux или обычная сетевая папка на кокам либо компьютере. Поэтому сегодня поговорим о том как в операционной системе ALT Linux можно подключить сетевой диск который расположен на компьютере с Windows.

Так же рекомендую прочитать следующие статьи из которых вы узнаете как подключить общею папку в других операционных системах Linux.

Подключаем общею папку в Альт

Сделать это можно разными способами но мы рассмотрим самый простой. Открываем файловый менеджер.

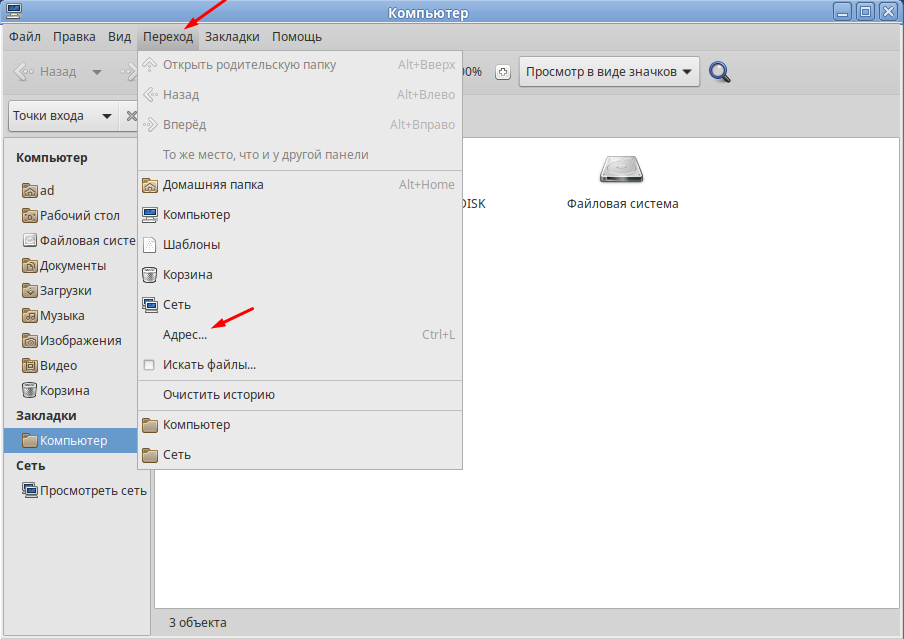

На панели меню выбираем раздел «Переход» и кликаем на пункт «Адрес…»

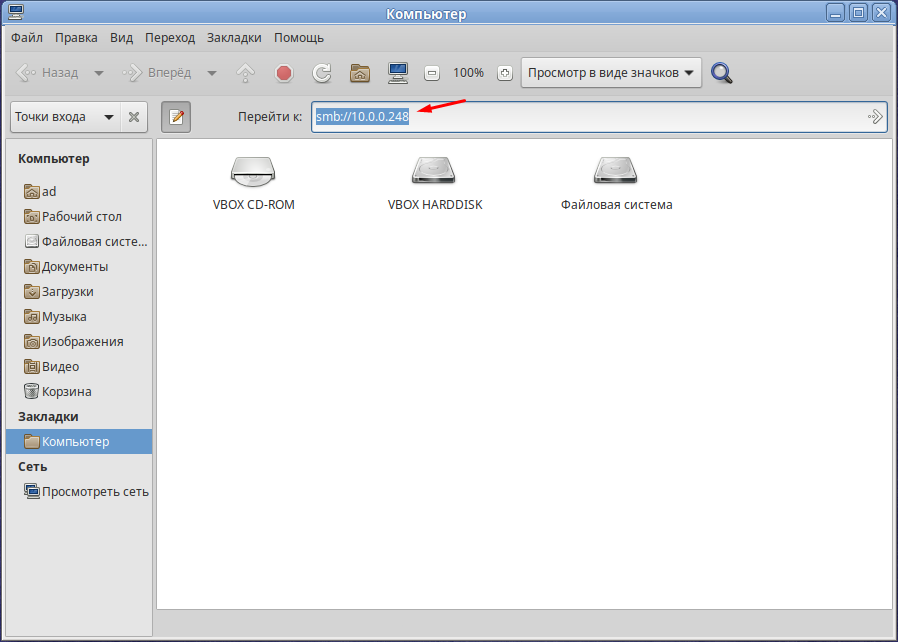

В поле «Перейти к» вводим IP адрес компьютера или сервера где храниться общая папка в таком формате

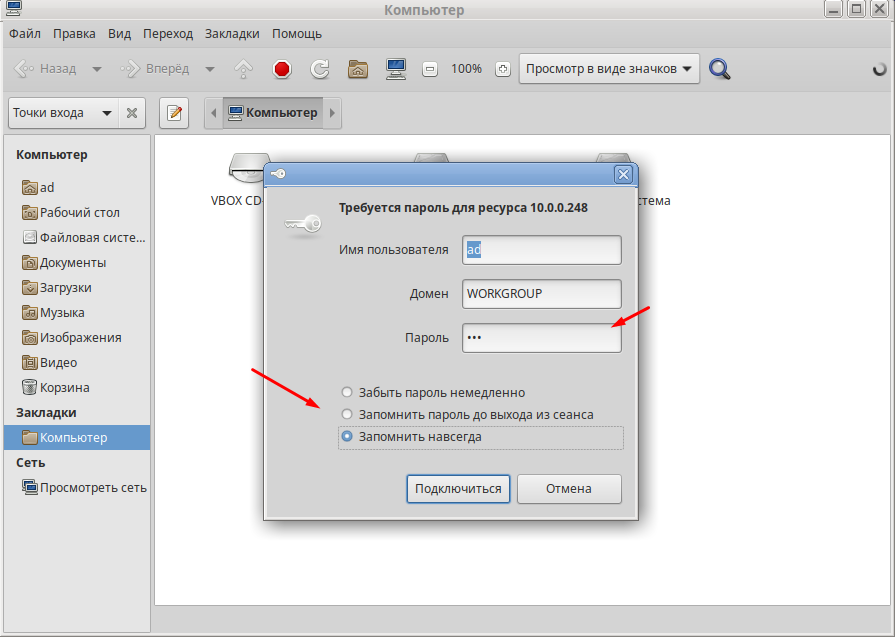

Дальше необходимо авторизоваться и ввести учетные данные для подключения к файловому хранилищу. Так же отмечаем пункт «Запомнить навсегда», для сохранения пароля.

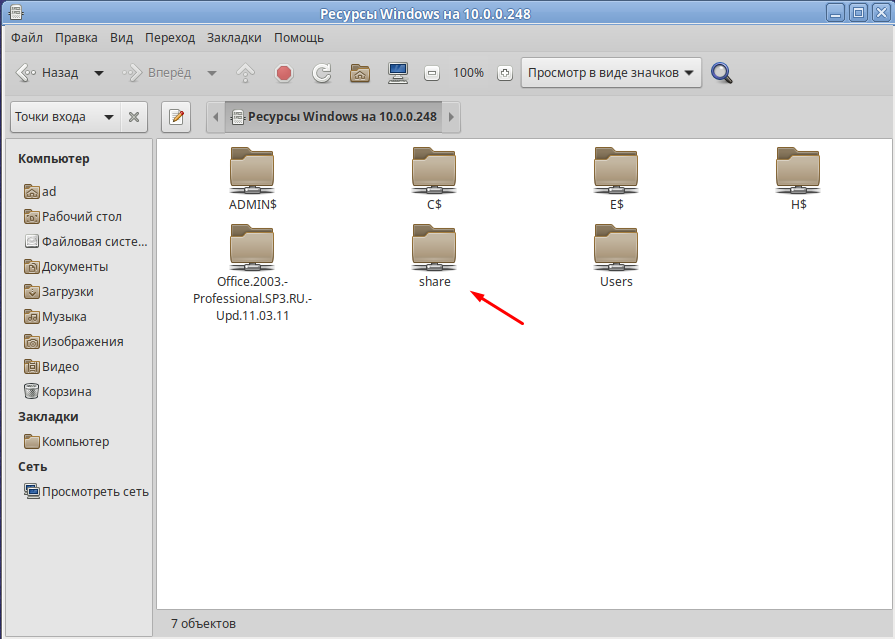

После удачной авторизации вы увидите все доступные папки.

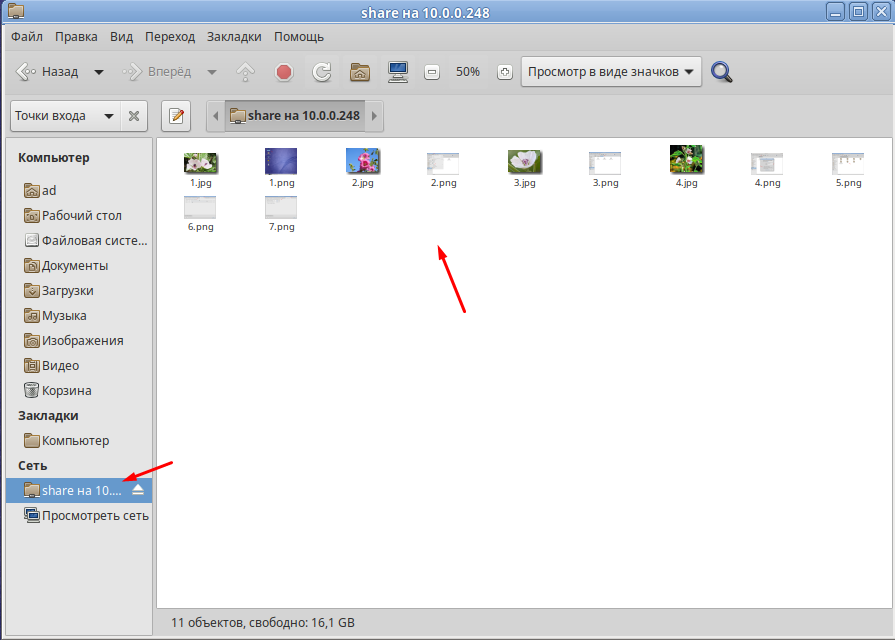

Из списка выбираем нужную общею папку. После чего произойдет подключение к ней и она появиться слева в раздели «Сеть».

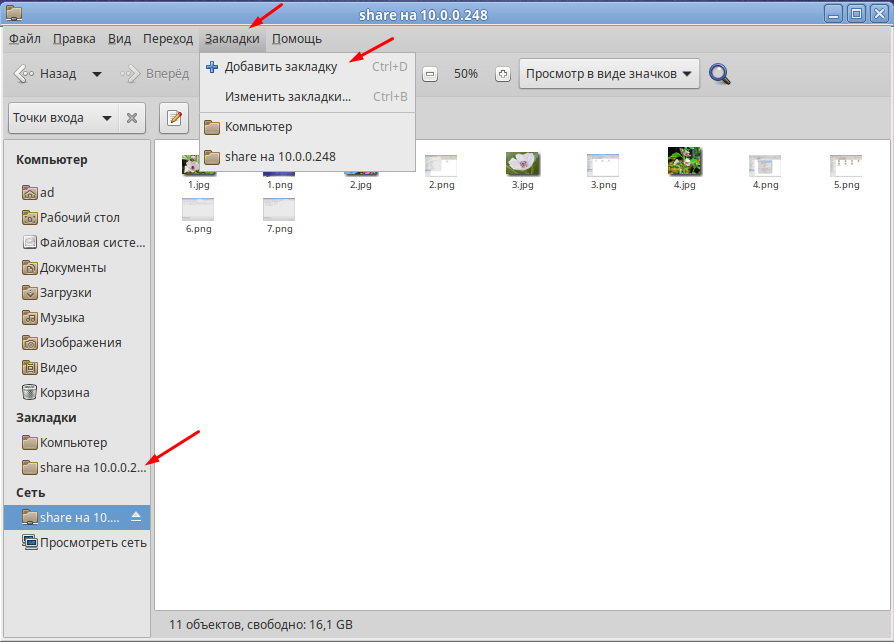

Чтобы после перезагрузки ОС она не пропала нужно сделать заклладку. Для этого отмечаем подключенную папку в раздели «Сеть», сверху на панели меню выбираем раздел «Закладки» — «Добавить закладку». После чего слева в раздели «Закладки» появиться постоянная ссылка на сетевую папку.

Вот таким образом можно добавить сетевую папку в Альт Рабочая станция. Это самый простой и удобный способ который подойдет начинающим пользователям.

SharedFolderHowTo

В данном алгоритме по-умолчанию считается, что вы не включали файервол системы. Система устанавливается с выключенным файерволом по-умолчанию. Вам понадобится доступ к командной строке системы. Для это запустите в KDE приложение konsole. В его меню выберите New root shell, введите пароль суперпользователя root. Необходимо особенно обратить внимание на вдумчивые, точные и тщательно продуманные действия, которые вы будете совершать с правами суперпользователя! Ещё раз: будьте внимательны!

01. Установите необходимые пакеты для функционирования удалённого доступа на вашем компьютере:

отдайте команду от суперпользователя root:

# apt-get install kdenetwork-filesharing samba

02. Убедитесь, что необходимые службы запущены:

отдайте команду от суперпользователя root:

# сhkconfig --list smb 0:off 1:off 2:on 3:on 4:on 5:on 6:off

[on=включено; off=выключено. 0,1,2,3,4,5,6 — так называемые runlevel, состояние системы и определяемые этим «уровни» функционирования. Если вы не изменяли умолчальных установок системы, то находитесь в графическом многопользовательском режиме, что означает runlevel 5]

Если вы видите 5:off — запустите службу smb командой от суперпользователя root:

04. Если вы планируете и в дальнейшем часто использовать расшариваемую директорию, то целесообразно сделать службу smb включаемой автоматически при старте системы.

отдайте команду от суперпользователя root:

05. В целях конфиденциальности и безопасности данных локальных пользователей системы создадим нового пользователя, к папкам которого и дадим доступ по сети извне. Откройте главное меню KDE -> Settings -> System management center -> Users -> User Accounts и создайте нового пользователя, например shared. В целях безопасности не отмечайте опцию, которая позволяет этому пользователю повышать свои превилегии до суперпользователя root.

Затем, отдайте команду от суперпользователя root:

# konqueror --profile filemanagement

Найдите только что созданного пользователя shared в директории /home Правой кнопкой мыши кликните по директории /shared ->properties -> share -> configure file sharing В открывшемся диалоговом окне кликните внизу справа add, а затем в следующем окне по кнопке browse найдите /home/shared Теперь вам доступны опции предоставления доступа. Отметьте оба способа: и UNIX и Windows, кликните OK везде, что бы закрыть диалоговые окошки. Переместитесь в директорию /etc/samba и там найдите файл smb.conf и кликните на него. Файл откроется для редактирования. Большая часть файла «закомментирована» значком #. Примерно в середине файла, найдите незакомментированную строчку вида security = user, измените её на security = share. Сохраните и закройте файл. Закройте konqueror.

07. Сделаем директорию /home/shared доступную для чтения не только пользователю shared:

дайте команду от суперпользователя root:

После описанных действий при удалённом заходе на ваш компьютер будет видна директория shared. Находящиеся там директории Documents и tmp для чтения не доступны. Команда

# chmod -R o+rwx /home/shared (рекурсивно)

Сделает доступными Documents и tmp (и все остальные, если таки имеются) Добавляемые туда файлы будут доступны для чтения/копирования на удалённый компьютер. Файлы могут быть добавлены от любого локального пользователя, так как директория доступна локально и для записи.

Samba

Для корректной работы сервера должны быть установлены пакеты samba и samba-client.

Убедиться, что пакеты установлены и при необходимости установить их можно командой:

apt-get install samba samba-client

Пример настройки smb.conf для «файлопомойки»

Пример настройки smb.conf для «файлопомойки» с двумя расшаренными ресурсами и принтером, параметры, закомментированные ; — действуют по-умолчанию

workgroup = WORKGROUP netbios name = samba-server server string = Samba Server Version %v map to guest = Bad User ; idmap config * : backend = tdb guest ok = yes cups options = raw security = user ; encrypt passwords = yes ; guest account = nobody [printers] comment = All Printers path = /var/spool/samba browseable = no ; guest ok = no ; writable = No printable = yes # A publicly accessible directory, but read only, except for people in # the "staff" group [public] comment = Public Stuff path = /home/samba public = yes writable = yes ; printable = no write list = @staff ; browseable = yes [Free] path = /mnt/win/Free read only = no ; browseable = yes guest ok = yes

Мусорная корзина для «файлопомойки»

Монтирование ресурса Самбы через /etc/fstab

Пример строчки для монтирование ресурса самбы в /etc/fstab:

//server/public /mnt/server_public cifs users,credentials=/etc/samba/sambacreds,file_mode=0777,dir_mode=0777 0 0

Если монтируется ресурс на Windows XP, добавьте в строку в /etc/fstab параметр vers=1.0.

Если опустить параметры file_mode=0777,dir_mode=0777, то ресурс будет доступен на запись только root, а остальным — только для чтения.

Содержимое /etc/samba/sambacreds (создать самому, например командой mcedit /etc/samba/sambacreds )

username=имя_пользователя password=пароль

Для защиты информации, права на файл /etc/samba/sambacreds, надо установить так, что-бы файл был доступен только хозяину

chmod 600 /etc/samba/sambacreds

chown root: /etc/samba/sambacreds

Прозрачный доступ к samba-ресурсам с помощью smbnetfs

Работа в домене Active Directory

Работа в домене ALT Linux

Использование Samba 4 в роли контроллера домена Active Directory

Некоторые типовые проблемы при использовании samba

Проблемы с ресурсами Windows

Симптомы: При подключении к ресурсам на Windows 7, периодически и спонтанно отваливается ресурс.

При монтировании его это выражается в виде чего-то подобного:

mount error(121): Remote I/O error

Код ошибки иногда бывает 5, возможно сообщение о нехватке памяти.

При использовании других способов подключения происходит просто отключение ресурса и невозможно его более примонтировать до перезагрузки Windows.

Причина: Проблема, как выяснилось, имеет давнюю историю и находится в компании Microsoft. Другими словами — виноват Windows. Особенно ярко это выражено на 64 битных версиях и связано с переполнением кэша

Решение: Нужно изменить параметры работы кэша службы сервера Windows. Для этого на машине с Windows запускаем regedit.exe и в:

HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management\LargeSystemCache

— установить значение 1 (По умолчанию там стоит 0)

HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters\Size

— установить значение 3 (По умолчанию там стоит 1)

После этого, перезапустить службу server (в русской версии сервер) или просто перезагрузить компьютер с win.

Не показываются компьютеры при просмотре сети в файловых менеджерах

После нахождения уязвимости в Samba просмотр компьютеров в сети (доступный по протоколу версии SMB1) стал недоступен. Подробнее: https://unix.stackexchange.com/questions/453944/samba-network-discovery-fails-through-file-managers-but-works-with-smbtree

Вы можете использовать версию Samba 4.10 (включить службы smb и nmb) или указать в /etc/samba/smb.conf :

[global] . client max protocol = NT1 client min protocol = CORE

systemctl restart smb nmb