- Tor: путь в Darknet. Какие опасности ждут тебя в теневом интернете?

- Tor (сокр. от The Onion Router)открытое программное обеспечение для реализации второго поколения так называемой луковой маршрутизации.

- Данный браузер подойдет для тех, кто хочет просматривать ресурсы сети, заблокированные Роскомнадзором, как минимум. Многие торрент-трекеры уже давно открыли зеркала в «даркнете». Почему даркнет?

- TOR- браузер

- Сеть TOR

- Зачем могут пригодиться технологии ТОР

- Основные принципы работы сети ТОР

- Как установить браузер ТОР

- Риски при использовании ТОР

Tor: путь в Darknet. Какие опасности ждут тебя в теневом интернете?

Tor (сокр. от The Onion Router)открытое программное обеспечение для реализации второго поколения так называемой луковой маршрутизации.

Это система прокси-серверов, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть виртуальных туннелей, предоставляющая передачу данных в зашифрованном виде.

С помощью Tor пользователи сохраняют анонимность в Интернете при посещении сайтов, ведении блогов, отправке мгновенных и почтовых сообщений, а также при работе с другими приложениями, использующими протокол TCP. Анонимизация трафика обеспечивается за счёт использования распределённой сети серверов — узлов. Технология Tor также обеспечивает защиту от механизмов анализа трафика, которые ставят под угрозу не только приватность в Интернете, но также конфиденциальность коммерческих тайн, деловых контактов и тайну связи в целом.(материал взят из Википедии)

Данный браузер подойдет для тех, кто хочет просматривать ресурсы сети, заблокированные Роскомнадзором, как минимум. Многие торрент-трекеры уже давно открыли зеркала в «даркнете». Почему даркнет?

Основными признаками даркнета являются:

- закрытость сети от поисковых и иных ботов;

- децентрализация (нету привычных серверов и DNS, а данные передаются между случайными узлами);

- передача информации по защищённым каналам в зашифрованном виде.

Последний пункт – один из самых важных. Он является ключевым в понимании сути даркнета. Взять, к примеру, те же торренты: это децентрализованная сеть, однако, все данные в ней передаются в незашифрованном виде, в результате чего, провайдер может точно сказать, что Вы скачивали и даже проследить откуда!

Даркнет же работает по принципам, схожим с VPN. Все данные проходят по случайным цепочкам сети в зашифрованном виде и расшифровать их может только компьютер, для которого они предназначены. Перехват пакетов, в принципе, возможен, но в силу стойкости криптоалгоритмов ко взлому, практически нецелесообразен. Дополнительно процесс перехвата осложняется тем, что маршруты передачи информации постоянно меняются.

TOR- браузер

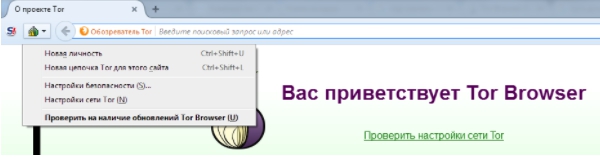

В принципе, Tor Browser не требует никаких дополнительных настроек. Он автоматически в фоне запускает клиент Тора и подключается к нему при помощи плагина. При желании Вы можете вникнуть в тонкости настройки клиента и повысить уровень защищённости или установить Tor в качестве шлюза по умолчанию для всех программ, но для обычного ознакомления этого не требуется.

Помимо предоставления анонимности в Сети путём маскировки своего внешнего IP, Tor позволяет Вам посещать (и даже создавать!) недоступные обычным пользователям сайты с собственным доменным именем .onion. Это, по сути, и есть «тёмная» сторона Тора, поскольку онион-сайты могут существовать прямо на компьютере одного из анонимных пользователей, содержать любую информацию и при этом их нельзя так просто закрыть, не обнаружив владельца!

Найти адреса «луковичных» сайтов можно в обычном Интернете (который пользователи даркнетов называют «клирнетом» от англ. «clear» – «чистый, открытый»). Рекомендую начать свои поиски со специализированных каталогов ссылок, вроде http://dirnxxdraygbifgc.onion/:

Тематика онион-сайтов весьма разнообразна и во многом пересекается с тематикой ресурсов обычного веба. Здесь есть не только всевозможные пиратские и нелегальные рынки, но и вполне благопристойные социальные сети, библиотеки, интернет-магазины и т.п.

Перед тем как зайти на тот или иной ресурс даркнета, учтите, что здесь риск подхватить какой-то вирус в разы выше, чем в обычном Интернете, поэтому не теряйте бдительности! И ещё одно: в закрытых сетях, типа того же Tor, Вы вполне можете стать жертвами хакеров, которые следят за трафиком и могут перехватывать передаваемые данные, поэтому чаще обновляйте цепочки подключения.

Что касается вопроса анонимности в Tor вообще, то стопроцентной гарантии того, что Вас при желании никто не вычислит не существует! Об этом прямо написано на главной странице проекта. Однако, Tor позволяет успешно обходить разнообразные запреты и баны по IP. Чего греха таить, однажды я использовал эту сеть для накрутки голосов за фотографию своей сестры на одном из Интернет-голосований 🙂

На сегодняшний день Tor является одним из самых популярных даркнетов. Это одновременно и хорошо, и плохо… Хорошо тем, что войти в сеть довольно просто любому желающему. Таких желающих много, соответственно и скорость работы сети достаточно высокая.

Плохо же то, что имеется достаточно нехороших людей (и спецслужб), которые следят за Tor’ом и могут заразить Ваш ПК или перехватить Ваши данные! Однако, если использовать сеть с умом и лишний раз себя не компрометировать, то всё должно быть в порядке 🙂

Сеть TOR

Получи нашу книгу «Контент-маркетинг в социальных сетях: Как засесть в голову подписчиков и влюбить их в свой бренд».

Сеть TOR – это система прокси-серверов, предназначенных для сетевого соединения в анонимном режиме, защищенном от прослушивания и без возможности отслеживания действий пользователя.

Больше видео на нашем канале — изучайте интернет-маркетинг с SEMANTICA

Говоря простыми словами, ТОР – это сеть, где пользователь полностью сохраняет свою анонимность в интернете. При этом не имеет особого значения, что он будет делать – посещать сайты, вести собственный блог, отправлять сообщения.

Анонимность трафика возможна за счет применения распределенной по всему миру серверной сети с переадресацией на десятки (а в некоторых случаях и сотни) узлов. Использовать возможности такой сети может каждый, кто скачает браузер ТОР и установит его на компьютер.

На скриншоте представлена процедура определения ip-адреса компьютера пользователя (ПК физически в этот момент находится в Воронеже, Россия).

Зачем могут пригодиться технологии ТОР

Причин, по которым может понадобиться анонимность, несколько:

- возможность получения доступа к сайтам,

- заблокированным региональными провайдерами;

- нежелание разглашать данные о компьютере и его местонахождении;

- скрытие личных данных и обеспечение безопасности информации на ПК.

Основные принципы работы сети ТОР

Чтобы разобраться, что такое TOR, следует понимать, как система работает. Она состоит из нескольких основных узлов:

- Входной или сторожевой – при помощи этого узла происходит непосредственный вход в сеть. Как правило, входные узлы – это стабильные и высокоскоростные сервера.

- Промежуточный – предназначен для передачи информации от входного узла к выходному, благодаря чему отследить все перемещения информации практически невозможно. Количество промежуточных узлов постоянно меняется и в некоторых ситуациях может доходить до нескольких сотен.

- Выходной – точка, используемая, чтобы отправить трафик пользователю.

Анонимная сеть ТОР позволяет использовать многочисленные виртуальные сервера стандартов DigitalOcean или EC2, благодаря которым при отслеживании данных будет отображаться только трафик, подвергшийся неоднократному шифрованию.

Как установить браузер ТОР

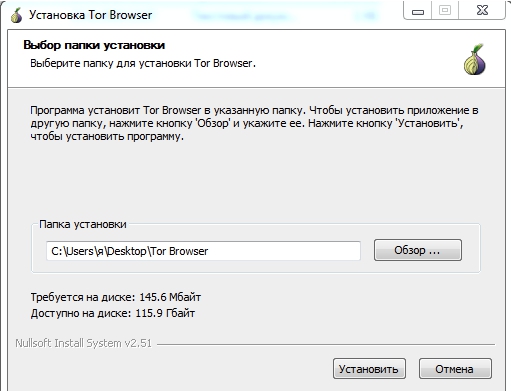

Изначально для использования TOR необходимо было иметь массу специализированных знаний и навыков для подключения к сети, но сейчас процедура предельно простая – необходимо скачать (дистрибутив можно найти на сайте — он находится в открытом доступе) и установить приложение на свой компьютер.

Скачать браузер ТОР можно на многих других ресурсах, но важно помнить, что многие не совсем честные разработчики скрывают под установочным файлом вирусы или программы шпионского характера. Поэтому важно скачивать файл для установки только с проверенных ресурсов и после закачки файла желательно проверить его при помощи антивируса.

Для того чтобы установить сеть ТОР, достаточно открыть скачанный файл, выбрать язык установки и нажать «установить».

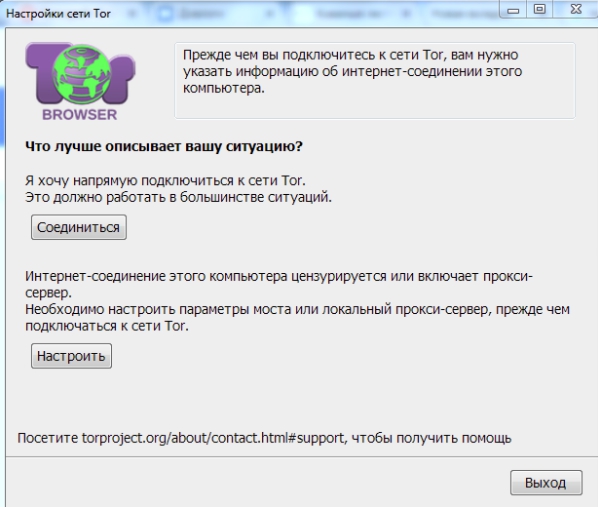

Процедура установки стандартная, и редко вызывает трудности, но запуск программы имеет определенные особенности – каждый раз при старте программы необходимо производить соединение с сетью ТОР, иначе об анонимности можно забыть.

Во время работы с сетью ТОР пользователь может изменить цепочку серверов для того или иного сайта, чтобы отследить его было практически невозможно.

Немаловажная особенность работы браузера и сети в том, что после закрытия окна данные о сайтах и ресурсах, посещенных пользователем, автоматически удаляются. Поэтому при последующем входе на определенные сайты и ресурсы логин/пароль придется вводить заново.

Риски при использовании ТОР

Чтобы установить сеть ТОР, не надо прикладывать множество усилий.Однако существует несколько моментов, которые могут доставить немало хлопот пользователям.

- Важным аспектом является применение плагинов и дополнений, отправляющих их разработчикам данные о пользователе – анонимность в такой ситуации будет нулевая.

- Несмотря на анонимное посещение сайтов, компьютер пользователя с установленным ТОР, совершенно не защищен от вирусов, троянских программ и хакерских атак. Поэтому важно использовать качественные антивирусы и файерволы, которые должны быть правильно настроены.

- Следует быть готовым к тому, что скорость загрузки страниц катастрофически упадет, так как запрошенная пользователем страница длительное время передается сотнями серверов, расположенных по всему миру. Но эта проблема не пугает пользователей, так как можно полностью скрыть свою активность в сети.

Когда бренд интересен подписчикам.

Когда ваш контент нравится.

Когда про вас не забывают.

Когда ваш сайт посещают.

Нейромаркетинг: что это такое Нейромаркетинг «собрал в себе» все способы влияния на человека, чтобы побудить его потреблять больше. Эйл Смидс в 2002 году объединил два слова: нейробиология и маркетинг. Получившийся термин описывает коммерческое использование открытий нейробиологии. С помощью изучения мозга стояла задача понять потребителя и повысить продажи. Обычный пример: если вы ходили по магазинам, то, наверно, замечали, как в одном…

Front-end разработчик – это программист, основная задача которого состоит в разработке пользовательского интерфейса, то есть UI дизайна. Другими словами, данный специалист отвечает за внешнюю часть веб-ресурса в браузере, с которой контактируют посетители. Именно поэтому он должен сделать интерфейс максимально удобным и интуитивно понятным, чтобы взаимодействие и процесс поиска нужного раздела или информации не занимало у человека много времени и переходов…

Конкурсы –– один из способов продвижения блога. С их помощью вы общаетесь с аудиторией, привлекаете в блог новых подписчиков и активизируете старых. Суть в том, что вы обещаете участникам подарок за то, что они тем или иным образом расскажут о вас другим пользователям. Этот метод раскрутки считается эффективным. Какие виды розыгрышей можно провести Существуют три механики, которые маркетологи советуют чередовать…