OpenVPN / VirtualBox — как создать сервер OpenVPN на виртуалке с Astra Linux?

Здравствуйте.

Нужно настроить на виртуальной машине с Astra Linux сервер OpenVPN, чтобы:

1) иметь доступ к общим сетевым ресурсам

2) проксировать весь траффик с хоста через ВПН на ВМ

Что удалось сделать:

настроил OpenVPN на сервере, получил сертификаты для клиента, установил OpenVPN на хост, перекинул туда сертификаты клиента.

На хосте стоит W7 64

Следовал этому гайду:

https://www.youtube.com/watch. 0%9F%D0%9A

Что имею сейчас:

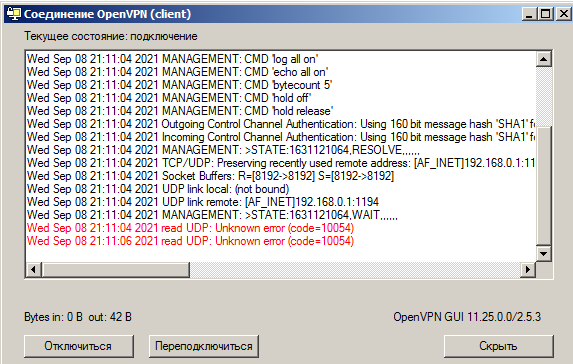

Сервер запускается, однако клиент OpenVPN возвращает:

Wed Sep 08 19:39:59 2021 read UDP: Unknown error (code=10054)

Необходимый порт открыт в брандмауэре, однако порт сканнеры говорят, что он закрыт (мб из-за NAT).

Что бы хотелось узнать:

В правильном направлении ли я копаю, может быть можно сделать что-то проще, и что вообще делать?

Важно: все происходит на одной машине.

Содержимое server.conf: https://pastebin.com/Jst9gZBc

client.conf: https://pastebin.com/bc62BBYQ

ошибка:

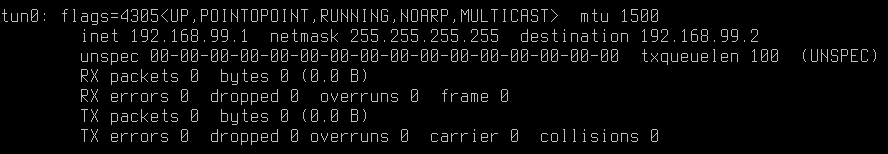

Ifconfig

Сначала там был my-server, изменил на 192.168.99.1 — ситуация не изменилась. Указал 192.168.99.2 — получил ошибку TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

Грешу на то, что на клиенте не удается открыть 1194 порт для входящих соединений. То есть в правилах он прописан, однако с виртуалки telnet’ом подключится не получается и в netstat — a он почему-то не указан.

Iptables https://pastebin.com/faLN0wQP

Ufw disable не помог

Спасибо

Простой 4 комментария

Обходим западные блокировки сайтов из России – используем прокси и OpenVPN в Astra Linux

Еще пару месяцев назад никто и представить себе не мог, что жителям и гостям России придется обходить блокировки сайтов, со стороны «демократического» Запада, многие покрутили бы пальцем у виска и вызвали санитаров. Тем не менее вот, она – реальность! Благодаря идиотскому флешмобу, многие западные сайты просто закрыли доступ к контенту из России, некоторые и вовсе вывесили баннеры с желто-блакитными флагами. Неясно правда, как это поможет простым людям Украины, не говоря о том, что обходится такая «блокировка» очень легко. В целом мелкие пакости, в стиле «насрать под дверью», а эффект — 0.00000001%.

Зачем мне это понадобилось

- Прокси сервер в любой западной стране – очень трудно найти работающий.

- Tor Browser – если надо скачать один или несколько файлов.

- OpenVPN – рекомендую, настраивается и запускается очень быстро и не оставляет закладок в системе.

Прокси сервер

В принципе — тоже не плохой способ, при этом легко настраиваемый, вот только найти работающий прокси, с нормальной скоростью очень трудно.

Выходом может стать установка и настройка дешевого виртуального сервера в качестве прокси на каком-нибудь DigitalOcean, конечно, если у вас есть работающий сервер и нет проблем с его оплатой!

Использовать прокси для работы с apt очень просто, откроем файл:

sudo mcedit /etc/apt/apt.conf.d/ 99-astra-linuxДобавим в конец файла строку вида:

Acquire::http::Proxy "http://User:Password@Proxy-IP:ProxyPort";Замените User, Password, Proxy-IP, ProxyPort на ваш логин, пароль, ip сервера и порт сервера.

Если вы используете анонимный прокси, вы можете сократить строку до:

Acquire::http::Proxy "http://Proxy-IP:ProxyPort"; И если сервер доступен дальнейшая установка проводится как обычно.

Использование прокси с curl

Если вам нужно скачать какой-то файл, например, как в моем случае это GPG ключ, нужно указать прокси сервер в командной строке curl:

curl --proxy http://x.x.x.x:xxxx -fsSL https://artifacts.elastic.co/GPG-KEY-elasticsearch | gpg --dearmor | tee /etc/apt/trusted.gpg.d/elasticsearch.gpg> /dev/nullИспользование Tor Browser

Я не буду давать ссылку на Tor Browser, вы сами легко его можете найти в поисковике.

Его можно использовать если вам известна ссылка на файл и если скорость загрузки через ваш прокси-сервера очень мала. Tor Browser основан на браузере FireFox, так что вам достаточно просто соединится с сетью и скачать файл.

Использование OpenVPN

Это рекомендуемый и безопасный способ для обхода блокировок со стороны Западных сайтов.

В репозитории Astra Linux уже есть все необходимые пакеты.

После установки нам потребуется файл с настройками. В сети вы можете найти множество бесплатных OpenVpn серверов, попробуйте найти Free OpenVPN.

Как только вы найдете сервер, вам потребуется скачать ссылку на файл с настройками, это можно сделать с помощью wget, например:

wget https://www.хххххххххххххх.ххх/ххххххх/USA_openvpn_udp.ovpnКак только файл будет загружен, запускаем:

openvpn --config USA_openvpn_udp.ovpnopenvpn --config USA_openvpn_udp.ovpn DEPRECATED OPTION: --max-routes option ignored.The number of routes is unlimited as of OpenVPN 2.4. This option will be removed in a future version, please remove it from your configuration. Mon Apr 4 18:55:21 2022 OpenVPN 2.4.7 x86_64-pc-linux-gnu [SSL (OpenSSL)] [LZO] [LZ4] [EPOLL] [PKCS11] [MH/PKTINFO] [AEAD] built on Feb 20 2019 Mon Apr 4 18:55:21 2022 library versions: OpenSSL 1.1.1k 25 Mar 2021, LZO 2.08 Enter Auth Username: freeopenvpn Enter Auth Password: ********* Mon Apr 4 18:55:34 2022 Outgoing Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication Mon Apr 4 18:55:34 2022 Incoming Control Channel Authentication: Using 160 bit message hash 'SHA1' for HMAC authentication Mon Apr 4 18:55:34 2022 TCP/UDP: Preserving recently used remote address: [AF_INET]х.х.х.х:443 Mon Apr 4 18:55:34 2022 Attempting to establish TCP connection with [AF_INET]х.х.х.х:443 [nonblock] Mon Apr 4 18:55:35 2022 TCP connection established with [AF_INET]х.х.х.х:443 Mon Apr 4 18:55:35 2022 TCP_CLIENT link local: (not bound) Mon Apr 4 18:55:35 2022 TCP_CLIENT link remote: [AF_INET]х.х.х.х:443 Mon Apr 4 18:55:35 2022 WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this Mon Apr 4 18:55:36 2022 VERIFY OK: depth=1, O=5fa2b89021f9231b1afdb036, CN=5fa2b89021f9231b1afdb043 Mon Apr 4 18:55:36 2022 VERIFY KU OK Mon Apr 4 18:55:36 2022 Validating certificate extended key usage Mon Apr 4 18:55:36 2022 NOTE: --mute triggered. Mon Apr 4 18:55:37 2022 4 variation(s) on previous 3 message(s) suppressed by --mute Mon Apr 4 18:55:37 2022 [5fa2b89521f9231b1afdb048] Peer Connection Initiated with [AF_INET]х.х.х.х:443 Mon Apr 4 18:55:43 2022 Data Channel: using negotiated cipher 'AES-128-GCM' Mon Apr 4 18:55:43 2022 Outgoing Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key Mon Apr 4 18:55:43 2022 Incoming Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key Mon Apr 4 18:55:43 2022 TUN/TAP device tun0 opened Mon Apr 4 18:55:43 2022 /sbin/ip link set dev tun0 up mtu 1500 Mon Apr 4 18:55:43 2022 /sbin/ip addr add dev tun0 192.168.231.225/24 broadcast 192.168.231.255 Mon Apr 4 18:55:43 2022 Initialization Sequence CompletedInitialization Sequence CompletedОзначает что соединение успешно установлено.

Не закрывая это окно, откроем еще одно и соединимся со своим сервером.

ip a 1: lo: mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000 link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: eth0: mtu 1500 qdisc mq state UP group default qlen 1000 link/ether 00:15:5d:82:01:15 brd ff:ff:ff:ff:ff:ff inet 192.168.1.2/24 brd 192.168.1.255 scope global eth0 valid_lft forever preferred_lft forever inet6 fe80::215:5dff:fe82:115/64 scope link valid_lft forever preferred_lft forever 4: tun0: mtu 1500 qdisc pfifo_fast state UNKNOWN group default qlen 100 link/none inet 192.168.231.251/24 brd 192.168.231.255 scope global tun0 valid_lft forever preferred_lft forever inet6 fe80::e4d8:9882:6181:294b/64 scope link flags 800 valid_lft forever preferred_lft foreverКак видите, у нас появился новый интерфейс tun0. Как только мы отключимся от OpenVPN сервера он пропадёт!

Теперь вы можете работать как обычно, правда скорость доступа может быть ниже чем обычно, но подождать 15-20 минут, пока загрузятся необходимые пакеты не проблема.

После того как вы закончили установку, в первом окне нажмите ctrl+c.

^CMon Apr 4 19:13:54 2022 event_wait : Interrupted system call (code=4) Mon Apr 4 19:13:54 2022 Closing TUN/TAP interface Mon Apr 4 19:13:54 2022 /sbin/ip addr del dev tun0 192.168.231.251/24 Mon Apr 4 19:13:54 2022 SIGINT[hard,] received, process exitingЕсли мы проверим список интерфейсов:

1: lo: mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000 link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: eth0: mtu 1500 qdisc mq state UP group default qlen 1000 link/ether 00:15:5d:82:01:15 brd ff:ff:ff:ff:ff:ff inet 192.168.1.2/24 brd 192.168.1.255 scope global eth0 valid_lft forever preferred_lft forever inet6 fe80::215:5dff:fe82:115/64 scope link valid_lft forever preferred_lft foreverЗаключение

Сегодня мы рассмотрели способы обхода блокировок сайтов со стороны Запада.

Рассмотрели использование прокси сервера и OpenVPN.