- Как в ОС Astra Linux Common Edition настроить прокси-сервер

- Настройка Proxy в отечественной операционной системе Astra Linux Common Edition

- Кеширующий прокси-сервер squid

- Установка пакета

- Первичная настройка службы

- Авторизация пользователей

- Простая авторизация

- Авторизация через Kerberos

- Настройка клиентов

- Файлы журналов

Как в ОС Astra Linux Common Edition настроить прокси-сервер

Все больше пользователей стали задумываться о своей безопасности в глобальной сети. Такие выводы лично я сделал исходя из количество обращений с вопросами касающимися данной темы. Многие спрашивают как можно безопасно бродить по просторам Интернета. Способ обезопасить себя и свои данные просто огромное количество, самое простое что можно сделать это настроить прокси-сервер, через который будет идти весь трафик. Лично я всем советую более подробно изучить тему прокси-серверов перед их использованием. Так как они различаются по типам, видам, принципам работы и т.д. А самое главное очень тщательно подходить к выбору того или иного прокси, желательно смотреть в сторону платных, так как в этом случае Вы получите хоть какие-то гарантии и стабильную работу самого прокси на хорошей скорости, так как практически все бесплатные прокси ограничивают скорость. Но речь сегодня пойдет не про сами прокси а про то как их настроить в операционное системе Astra Linux Common Edition.

Настройка Proxy в отечественной операционной системе Astra Linux Common Edition

Тут есть несколько вариантов, настроить на уровне самой системы, либо для определенного приложения (браузера). В первом трафик всей системы будет идти через прокси-сервер, во втором же только трафик браузера. Вариант использование будет зависеть от конкретной задачи. Для обычного серфинга я бы рекомендовал производить данную настройку именно в браузере, причем определенном.

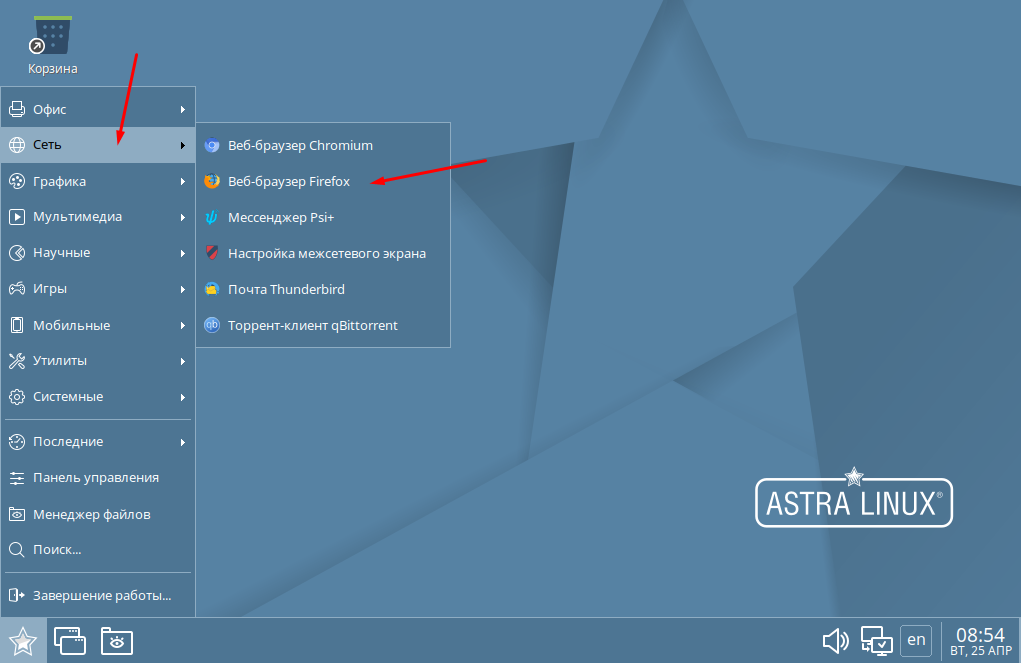

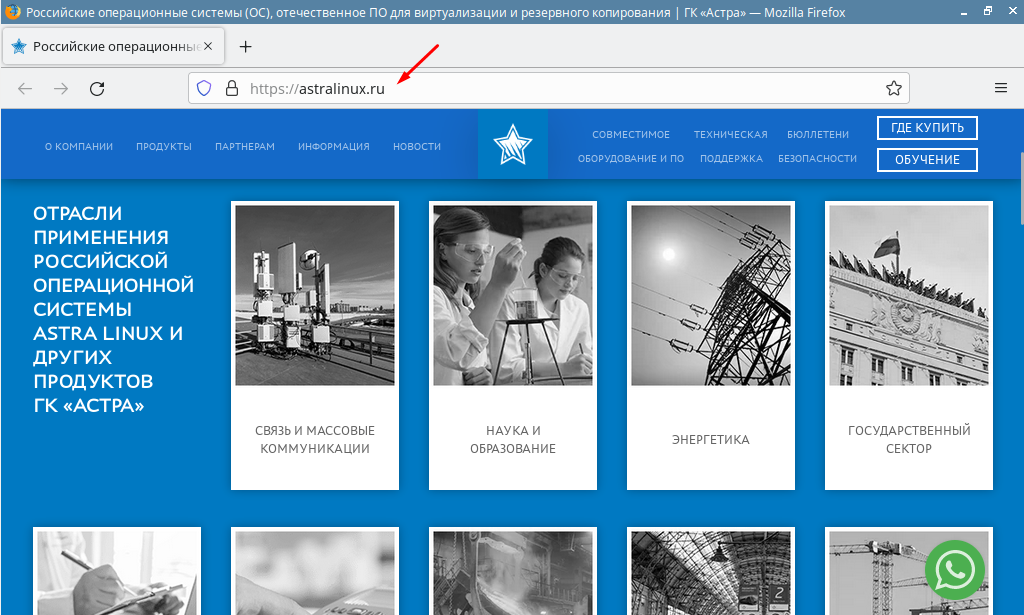

Для начала рассмотрим самый простой, это настройку прокси в браузере. Делается она достаточно просто, открываем например браузер «Firefox» .

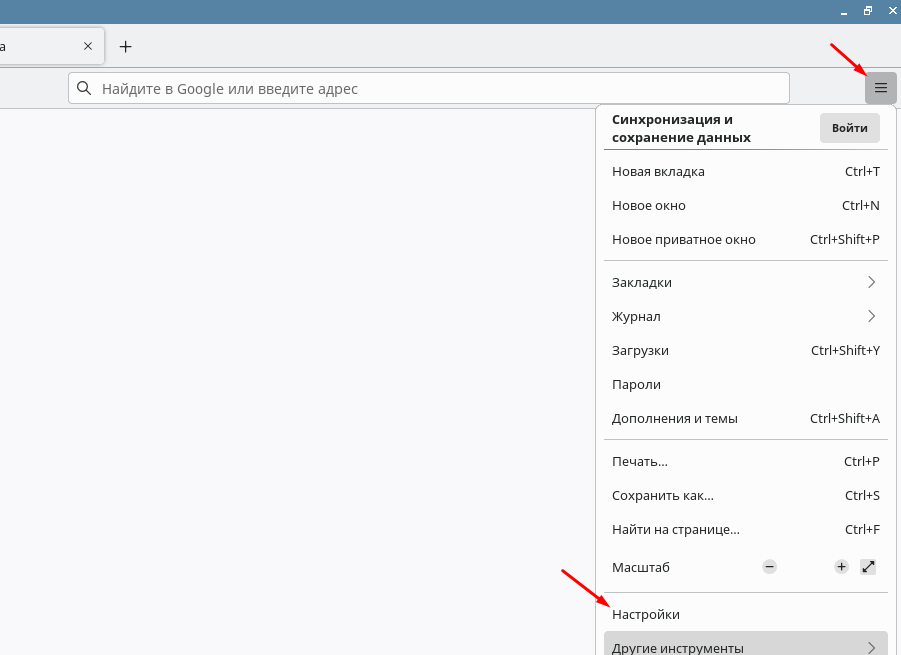

Заходим в настройки браузера.

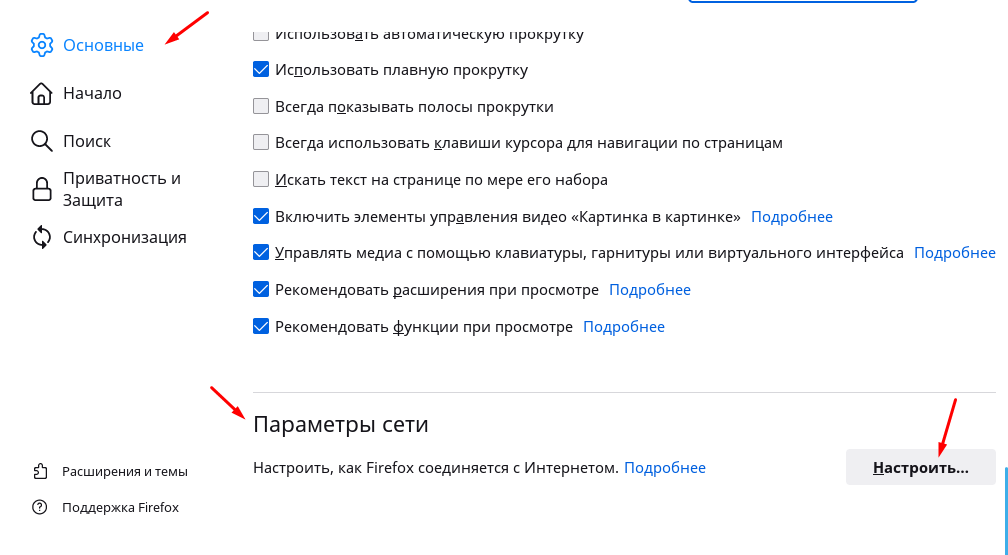

Во вкладке «Основные» ищем раздел «Параметры сети» и открываем «Настройки» .

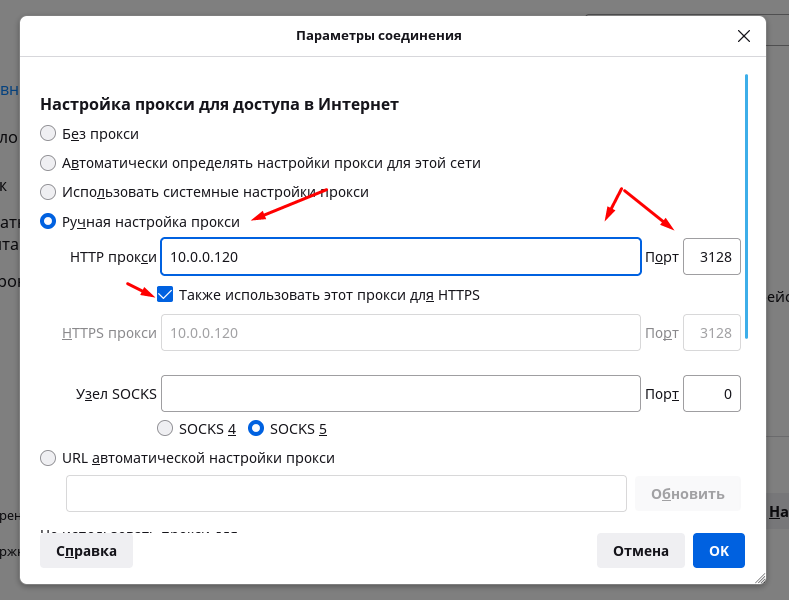

В окне «Параметры соединения» отмечаем пункт «Ручная настройка прокси» вводим адрес и порт, чуть ниже нужно так же отметить «Также использовать этот прокси для HTTPS» .

Сохраняем настройки и проверяем работоспособность, можно открыть любой сатй, но для того чтобы убедиться действительно ли работа прокси можно проверить IP через сайт «2ip.ru» , после подключения прокси он должен измениться.

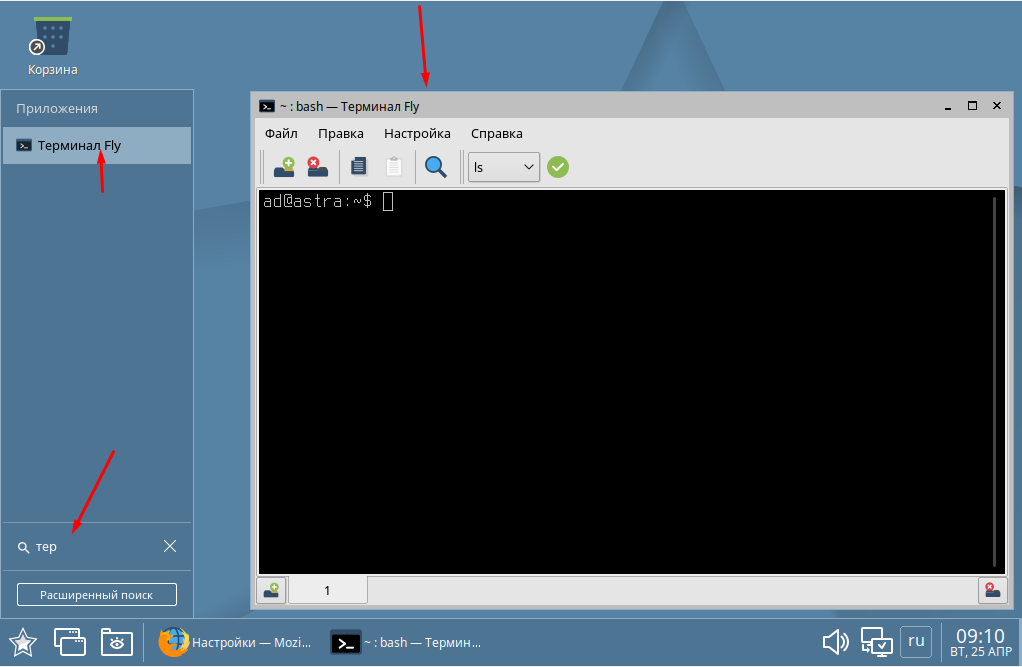

Для того чтобы настроить прокси-сервер на уровне всей системы, необходимо открыть терминал, найти его можно через поиск.

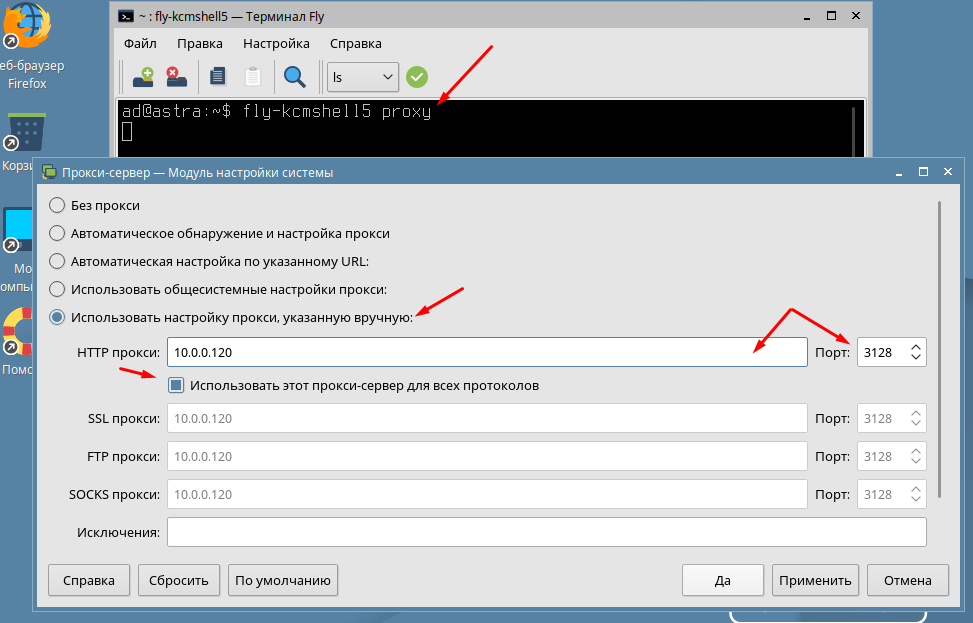

В окне «Модуль настройки системы» отметить пункт «Использовать настройку прокси, указанную вручную» ввести адрес прокси и порт, не забыв отметить пункт «Использовать этот прокси-сервер для всех протоколов» .

Настроить прокси можно без использование графических приложений, через создание и изменения .conf файла, думаю обычным пользователям это не нужно а остальные разберутся сами.

На этом настройка прокси-сервера в отечественной операционной системе Astra Linux завершена, если остались вопросы или нашли ошибку, напишите об этом!

Вообще обезопасить себя можно и без использования какого либо ПО и сервисов, самое главное не посещать сомнительные сайты, не скачивать файлы с таких ресурсов, это касается не только различных программ, но и графики, видео и аудио файлов, не запускать исполняемые файлы и не подтверждать никакие действия в различных всплывающих окнах. Конечно в системе должен быть установлено антивирусное программное обеспечение, хотя бы бесплатное.

Кеширующий прокси-сервер squid

Squid (англ. squid — «кальмар») — программный пакет, реализующий функцию кэширующего прокси-сервера для протоколов HTTP, FTP, Gopher и (в случае соответствующих настроек) HTTPS. Разработан как программа с открытым исходным кодом (распространяется в соответствии с GNU GPL). Все запросы выполняет как один неблокируемый процесс ввода-вывода.

Используется в UNIX-подобных системах и в ОС семейства Windows NT. Имеет возможность взаимодействия с доменными службами путём аутентификации через LDAP, что позволяет использовать разграничения доступа к интернет ресурсам пользователей, которые имеют учётные записи на Windows Server, также позволяет организовать «нарезку» интернет трафика для различных пользователей.

Используется вместе с движками Mediawiki на wiki хостингах. Использование кэширующего прокси-сервера для сайтов становится выгодно примерно с 2000 посетителей в сутки.

- Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.7)

- Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6)

- Astra Linux Special Edition РУСБ.10015-16 исп. 1

- Astra Linux Common Edition 2.12

При написании раздела «Авторизация через Kerberos» использованы материалы, предоставленные Романом Кисловым.

Установка пакета

Пакет squid входит в дистрибутивы Astra Linux, по умолчанию не устанавливается и может быть установлен либо с помощью графического менеджера пакетов (см. Графический менеджер пакетов synaptic), либо из командной строки командой:

После установки сервис запускается автоматически, однако для работы требует настроек.

Первичная настройка службы

Конфигурация службы squid хранится в файле /etc/squid/squid.conf. Из важнейших параметров конфигурации можно отметить следующие:

Разрешение на доступ к серверу.

Простейшая настройка — чтобы разрешить доступ всем нужно добавить в файл конфигурации строчку:

После изменения параметров для вступления изменений в силу требуется перезапустить сервис. Это можно сделать стандартными командами:

Перезапуск сервиса с настройками «по умолчанию» занимает около 35-ти секунд.

Для управления доступом squid поддерживает работу со списками управления доступом (Access Control Lists, ACL). Примеры ACL:

# запретить работу со всеми портами, кроме безопасных

http_access deny !Safe_ports

Пример блокировки определённых сайтов с помощью ACL:

acl blocksite1 dstdomain telegram.com

http_access deny blocksite1

Список ACL можно разместить во внешнем файле, например в файле /etc/squid/blockwebsites.lst:

acl blocksitelist dstdomain «/etc/squid/blockwebsites.lst»

http_access deny blocksitelist

При этом содержимое файла /etc/squid/blockwebsites.lst может быть:

Аналогично, можно блокировать адреса, содержащие ключевые слова:

acl blockkeyword1 url_regex telegram

acl blockkeyword2 url_regex google

http_access deny blockkeyword1

http_access deny blockkeyword2

Авторизация пользователей

Простая авторизация

В простейшем случае хранение паролей осуществляется в текстовом файле, содержащем учётные данные, закодированные в base64. Для обработки этого файла используется дополнительная программа /usr/lib/squid3/basic_ncsa_auth, проверяющая соответствие переданной комбинации «логин:пароль» хранящимся в файле данными.

При этом на авторизованных пользователей распространяются любые правила контроля доступа, записанные в acl главного конфигурационного файла Squid.

Настройка конфигурации (файл паролей /etc/squid/users ):

auth_param basic program /usr/lib/squid3/basic_ncsa_auth /etc/squid/users

acl lan proxy_auth REQUIRED # создание списка доступа, в который включены все прошедшие аутентификацию пользователи

http_access allow lan # теперь пользователям списка lan разрешен доступ к интернету

Файл паролей для реализации можно создать с помощью утилиты htpasswd, которая входит в состав пакета apache2-utils. Синтаксис команды для htpasswd следующий:

Параметр -с используется для создания нового файла, изменение существующего файла производится без этого параметра. Для созданного файла желательно установить права на чтение только пользователю и группе, от имени которой работает Squid:

Авторизация через Kerberos

В данной главе рассматривается настройка авторизации пользователей через контроллер домена Контроллер ЕПП FreeIPA в Astra Linux. Предполагается, что имеется настроенный сервер (контроллер домена) FreeIPA с полным доменным именем (FQDN) ipa.ipadomain.ru, а сервер squid расположен на отдельной машине с полным доменным именем (FQDN) squid.ipadomain.ru, которая введена в домен.

- Зарегистрировать службу на контроллере домена. Имя службв состоит из ключевого слова HTTP, символа косой черты и полного доменного имени (FQDN). Например:

.

#http_access allow localnet

#http_access allow localhost

auth_param negotiate program /usr/lib/squid/negotiate_kerberos_auth -k /etc/squid/krb5.keytab -d -s HTTP/squid.ipadomain.ru

auth_param negotiate children 10

auth_param negotiate keep_alive on

acl auth proxy_auth REQUIRED

http_access deny !auth

http_access allow auth

.

Настройка клиентов

Если используется аутентификация Kerberos, то на клиентских компьютерах при указании настроек прокси в браузере необходимо использовать не IP-адрес прокси-сервера, а его полное доменное имя (FQDN), в настоящем примере это squid.ipadomain.ru .

Файлы журналов

Журналы squid располагаются в каталоге /var/log/squid:

Содержит отладочную информацию и сообщения о ошибках, которые генерирует Squid.

Обычно это отчеты о ошибках при программировании Squid, полезные при тестировании новых возможностей или поиске причин непонятного поведения прокси.

Содержит подробную информацию о подключениях, пригодную для автоматического анализа.