How to Use chmod and chown command in Linux

The chmod and chown commands are powerful and most popular command line tool that can be used to control access to files in Linux-based operating systems.

The chmod also called change mode that is used to change permissions of a given file according to a certain mode.

The chown command stands for “change owner” is used to change the owner of a given file or folder.

In this tutorial, we will show you how to use the chown and chmod command through simple examples.

Working with chown command

The syntax of the chown command is shown below:

chown [OPTIONS] [USER][:GROUP] FILE(s)

Where USER is the name of the user, GROUP is the name of the group and FILES is the name of the one or more files.

You can find more information about chown command with the following command:

First, lets create a test directory with test1.txt and test2.txt file:

mkdir test

touch test/test1.txt

touch test/test2.txt

Now, list permissions for test1.txt and test2.txt files with the following command:

You should see that the user and group owner of the files is root:

total 0

-rw-r—r— 1 root root 0 Aug 26 16:41 test1.txt

-rw-r—r— 1 root root 0 Aug 26 16:41 test2.txt

Next, change the user ownership of this files to vyom user with the following command:

chown vyom test/test1.txt

chown vyom test/test2.txt

Now, check the permissions of the files:

You should see the following output:

total 0

-rw-r—r— 1 vyom root 0 Aug 26 16:41 test1.txt

-rw-r—r— 1 vyom root 0 Aug 26 16:41 test2.txt

Next, change the group ownership of this files to vyom group with the following command:

chown :vyom test/test1.txt

chown :vyom test/test2.txt

Now, check the permissions again with the following command:

You should see the following output:

total 0

-rw-r—r— 1 vyom vyom 0 Aug 26 16:41 test1.txt

-rw-r—r— 1 vyom vyom 0 Aug 26 16:41 test2.txt

You can use -R option with chown command to recursively change ownership of directories and sub-directories.

For example, to change the user and group ownership of the directory test and all sub-directories to vyom user and group, run the following command:

Working with chmod command

The syntax of the chown command is shown below:

chmod [OPTIONS] [PERMISSIONS] FILE(s)

chmod USER:GROUP:OTHERS FILE(S)

PERMISSIONS define the permissions for the user, group and others. You can represent these permissions with symbols or with octal numbers.

The following list describes a list of several numerical permissions that can be used to set permissions for user, group and others.

7 : rwx, read, write, and execute

6 : rw-, read and write

5 : r-x, read and execute

4 : r–, read-only

3 : -wx, write and execute

2 : -w-, write only

1 : –x, execute only

0 : —, none

For more information about chmod syntax run the following command:

Let’s use chmod with some examples

First, create a directory with name permissions and create files file1, file2 and file3 inside the directory:

mkdir permissions

touch permissions/file1

touch permissions/file2

touch permissions/file3

Next, change the permission of the file file1 so that everybody has full access to it.

chmod 777 permissions/file1

Here, the first 7 set the permissions for the user(owner), the second 7 sets the permissions for the group, and the third 7 sets the permissions for others.

You can see the permission of file1 with the following command:

-rwxrwxrwx 1 root root 0 Aug 27 11:08 permissions/file1

You can also set the above permissions using the letters as shown below:

chmod u=rwx,g=rwx,o=rwx permissions/file1

Next, set the permissions of file2 so that only owner of the file2 have full access:

chmod 700 permissions/file2

Now, check the permission with the following command:

-rwx—— 1 root root 0 Aug 27 11:08 permissions/file2

Next, set the permissions of the file3 so that owner of the file has full access, members of the group and others have read and execute permission:

chmod 755 permissions/file3

Now, check the permission with the following command:

-rwxr-xr-x 1 root root 0 Aug 27 11:08 permissions/file3

You can also use symbols to allow and deny specific permissions of the file.

For example deny read permission of file1 to everyone:

chmod a-r permissions/file1

To allow execute permission of file1 to everyone:

chmod a+x permissions/file1

To allow write permission of file1 to the owner of the file:

chmod u+w permissions/file1

Symbol + is used to add specific permission to the file and – is used to remove permission to the file.

You can use -R option with chmod command to recursively change permissions of directories and sub-directories.

For example, give full access to the directory permission recursively with all sub-directories and files:

You can also set the sticky bit permission to file so that only the file owner the root user can delete the file.

You can set the sticky bit permission to file1 with the following command:

chmod 1755 permissions/file1

You can now check the permission of the file1 as shown below:

You should see that t flag is added to the file1:

-rwxr-xr-t 1 root root 0 Aug 27 11:08 permissions/file1

Recent Posts

- Forcepoint Next-Gen Firewall Review & Alternatives

- 7 Best JMX Monitoring Tools

- Best PostgreSQL Backup Tools

- Best CSPM Tools

- Best Cloud Workload Security Platforms

- Best Automated Browser Testing Tools

- Event Log Forwarding Guide

- Best LogMeIn Alternatives

- Citrix ShareFile Alternatives

- SQL Server Security Basics

- Cloud Security Posture Management Guide

- Cloud Workload Security Guide

- The Best JBoss Monitoring Tools

- ITL Guide And Tools

- 10 Best Enterprise Password Management Solutions

🐧 Использование команд Chown и Chmod на Linux

Мануал

Управление доступом к файлам в дистрибутивах GNU / Linux является основной процедурой в процессе администрирования с точки зрения доступов и безопасности.

Chown и Chmod в чем разница?

Команды chown и chmod тесно связаны и напрямую определяют, кому разрешено манипулировать объектами и насколько глубоко.

Эти утилиты работают в терминале, но также многие файловые менеджеры предоставляют возможность графически назначать разрешения, но в ограниченной форме.

Это может сделать пользователь (владелец), группа и остальные.

Для каждого типа устанавливается отдельное правило, поэтому не обязательно, чтобы у всех был доступ.

Chown

Давайте начнем с команды chown.

Используя ее, вы можете изменить владельца или группу объектов (другими словами, файлы, поскольку все в GNU / Linux представлено в этой форме).

Это влияет на установленные права доступа к ним.

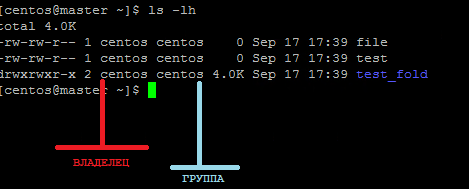

Чтобы просмотреть владельца файла, введите:

Третье и четвертое поля показывают имя владельца и имя группы.

Обычно они совпадают, но бывают случаи, когда их необходимо разыменовать.

Чтобы сменить текущего владельца на нового, используйте команду:

где OBJECT – имя файла (или нескольких разделенных пробелом).

Вы также можете указать флаг -R перед именем каталога, который нужно изменить, чтобы рекурсивно выполнить операцию, которая затрагивает все вложенные объекты.

Если терминал указывает, что для выполнения этого действия недостаточно прав, сначала добавьте sudo:

Чтобы изменить группу, укажите ее с помощью команды:

чтобы изменить только группу:

Помимо флага рекурсивной операции существуют и другие (которые похожи на chmod).

Например, –from позволяет вносить изменения только для объектов с указанным владельцем и группой.

Имеет смысл использовать его вместе с рекурсией:

chown --from=anton:anton http:http -R OBJECT

Chmod

Теперь давайте перейдем к команде chmod.

Позволяет манипулировать правами доступа к любым системным объектам, кроме символических ссылок (по умолчанию).

Существует 3 типа взаимодействия файлов: чтение, запись и выполнение. Чтобы просмотреть указанные правила для объектов, введите:

В показанном списке самый левый столбец объясняется следующим образом.

Первый символ описывает тип файла («-» – это обычный файл, «d» – это каталог и т. д.), затем есть три группы по три символа в каждой: первый описывает права доступа для пользователя (не обязательно владелец объекта), второй для группы пользователей и третий для остальных, не входящих ни в одну категорию.

Каждый из этих символов напрямую определяет тип доступа: чтение, запись и выполнение.

Если есть дефис (минус), то соответствующее действие запрещено. Чтение означает открытие файла и просмотр его содержимого. Запись позволяет вносить изменения в объект, а выполнение – запускать программу / скрипт.

Что касается каталогов, запреты работают следующим образом:

Вы можете заметить, что эффект запрета на чтение прямо противоположен эффекту запрета на исполнение.

В зависимости от прав доступа владелец может перемещать и удалять объекты, созданные от его имени.

Запись! В статье не рассматриваются изменения в битах Set-User-ID и Set-Group-ID из-за конкретной области их применения.

Манипулирование этими правилами осуществляется двумя способами, описанными ниже:

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 306)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (820)

- Обход запретов (34)

- Опросы (3)

- Скрипты (114)

- Статьи (352)

- Философия (114)

- Юмор (18)

Anything in here will be replaced on browsers that support the canvas element

OpenVPN Community Edition (CE) – это проект виртуальной частной сети (VPN) с открытым исходным кодом. Он создает защищенные соединения через Интернет с помощью собственного протокола безопасности, использующего протокол SSL/TLS. Этот поддерживаемый сообществом проект OSS (Open Source Software), использующий лицензию GPL, поддерживается многими разработчиками и соавторами OpenVPN Inc. и расширенным сообществом OpenVPN. CE является бесплатным для […]

Что такое 404 Frame? Большинство инструментов для взлома веб-сайта находятся в 404 Frame. Итак, что же представляют собой команды? Вы можете отдавать команды, используя повседневный разговорный язык, поскольку разработчики не хотели выбирать очень сложную систему команд. Команды Команды “help” / “commands” показывают все команды и их назначение. Команда “set target” – это команда, которая должна […]

В этой заметке вы узнаете о блокировке IP-адресов в Nginx. Это позволяет контролировать доступ к серверу. Nginx является одним из лучших веб-сервисов на сегодняшний день. Скорость обработки запросов делает его очень популярным среди системных администраторов. Кроме того, он обладает завидной гибкостью, что позволяет использовать его во многих ситуациях. Наступает момент, когда необходимо ограничить доступ к […]

Знаете ли вы, что выполняется в ваших контейнерах? Проведите аудит своих образов, чтобы исключить пакеты, которые делают вас уязвимыми для эксплуатации Насколько хорошо вы знаете базовые образы контейнеров, в которых работают ваши службы и инструменты? Этот вопрос часто игнорируется, поскольку мы очень доверяем им. Однако для обеспечения безопасности рабочих нагрузок и базовой инфраструктуры необходимо ответить […]

Одной из важнейших задач администратора является обеспечение обновления системы и всех доступных пакетов до последних версий. Даже после добавления нод в кластер Kubernetes нам все равно необходимо управлять обновлениями. В большинстве случаев после получения обновлений (например, обновлений ядра, системного обслуживания или аппаратных изменений) необходимо перезагрузить хост, чтобы изменения были применены. Для Kubernetes это может быть […]