- CloudFlare WARP + WireGuard = простой способ разблокировки сайтов

- CloudFlare WARP + WireGuard на роутере Keenetic

- CloudFlare WARP + WireGuard на роутере Keenetic

- Как настроить WARP VPN в маршрутизаторе Keenetic

- Ключи шифрования WireGuard для Warp

- Настройка Warp Keenetic

- Зачем устанавливать WARP на маршрутизатор

- Для чего нужен WARP VPN

- P.S.

- Благодарности

- Как настроить WARP VPN в маршрутизаторе Keenetic в 2022 году

- Что такое WARP

- Как заставить WARP работать

- Автоматический файл конфигурации для WARP

- WARP — соединение есть, а трафика нет

- Благодарности

CloudFlare WARP + WireGuard = простой способ разблокировки сайтов

Долгое время пользовался ssh-туннелем для «разблокировки» некоторых сетевых ресурсов, доступ к которым был ограничен для IP Российского диапазона (ну, драйверы там скачать с сайта производителя, и т.п.).

Но — всему приходит конец. Моему терпению — тоже. Надоело постоянно переключать потребителей на работу через прокси (privoxy), чтобы завернуть трафик в socks-прокси туннеля. TOR стали прикручивать, что привело к очень долгому поиску мостов. И лень моя победила (в очередной раз).

Очевидно — нужен был способ попроще, да ещё — без особых затрат. Ставить VPN сервер (в том или ином виде) на VPS — хотелось ещё меньше, чем кидать туннель. Всякие платные прокси (типа Mullvad) — они удобны, позволяют выбрать «точку выхода», но — надо изыскивать возможность их оплатить. Бесплатные — обычно, работают так себе.

Тут я вспомнил, что есть же CloudFlare и его WARP, причем — в бесплатной версии, да со всей мощью клаудфлэровских серверов, да без ограничений скорости, да ещё и — должен, теоретически, работать через нативный клиент WireGuard. «Надо попробовать» — подумал Штирлиц.

В целом, процесс достаточно понятный, на современных системах — проблем быть не должно (на современных — это где Network Manager поддерживает Wire Guard, иначе — можно и через консоль поднимать/гасить интерфейс VPN, но это менее удобно).

- Сгенерировать конфиг для WARP — консольной утилитой или онлайн-генератором на её базе. Ещё есть неофициальный CLI, мне он не пригодился.

- Полученный конфиг можно сунуть в /etc/wireguard/ и попробовать поднять через systemctl start wg-quick@название-конфига.conf. Но вряд ли это заработает, конфиг придется править.

А чтобы не править его, передергивая интерфейс вручную из консоли, — проще сразу добавить в Network Manager. Подобрать рабочие настройки там, затем — перенести в конфиг. И получить основной (через графический интерфейс) и резервный (из консоли) способы работы с WARP. Чем и займёмся.

Тут всё тоже несложно: ПКМ на аплете менеджера — Соединения VPN — Настроить VPN — WireGuard — ‘+’ (добавить новое соединение).

Дальше настроить по картинке (скопировать значения из файла конфига):

Но вот адрес для Endpoint придется поподбирать — на разных провайдерах работают разные IP. Я прошелся по адресам с 162.159.193.0 по 162.159.193.10, пока не нашел работающий.

В целом — соединение уже должно работать (надо только Address в Параметры IPv4 вписать, как ниже показано), проверить можно через 2ip.ru. Вот такая картина у меня:

Подключается не всегда с первого раза, бывает, нужно несколько раз вкл/выкл VPN.

Но радость была бы не полной, если бы не ещё одна чудесная возможность WireGuard — он позволяет для соединения легко поменять адрес DNS сервера. Это не защитит от утечки DNS на сто процентов, но позволяет обойти блок, выставляемый на некоторых ресурсах на основе географической принадлежности DNS сервера (а клаудфлэровский — в Москве).

В настройки IPv4 надо вписать гугловый DNS, в настройки IPv6 — можно по аналогии (IPv6-адрес DNS ищется в гугле же), а можно и обойтись только IPv4.

Ещё один неплохой вариант — использовать один из адресов DNS от OpenNIC. Это даст возможность доступа к доменным зонам .lib и .coin, в которых имеют зеркала некоторые популярные, но блокируемые, сайты.

Вот теперь «разблокировка» должна работать нормально.

Из плюсов — VPN включается сразу на уровне системы, приложения ходят через него. Не надо, как в случае с ssh-туннелем, заворачивать приложения для работы через туннель.

Второй плюс — ровно тем же способом можно включить WARP на Android. Клиент WireGuard под Android есть (ставил из F-Droid), надо только поправить сгенерированный конфиг по аналогии (как в заметке), затем — импортировать его в клиенте на телефоне. Всё!

Следующим шагом — можно настроить подключение WARP на роутере, чтобы всю внутреннюю сеть пускать в интернет через VPN. Я на своём Keenetic планирую так и сделать, но это «уже совсем другая история».

CloudFlare WARP + WireGuard на роутере Keenetic

По аналогии с настройкой доступа к Cloudflare WARP через WireGuard в Linux – решил, заодно уж, поднять VPN и на роутере.

В наличии – Keenetic Omni KN-1410 с KeeneticOS версии 3.7.4 (WireGuard есть и в более ранних версиях). Насколько я понимаю, политика Keenetic такова, что функциональность прошивок у них идентична для разных моделей роутеров (не зависит от “класса” устройства). Так что – должно работать не только на Omni.

В основном – процесс проходит аналогичным образом. Для начала надо сгенерировать конфиг и подправить его, прописав Endpoint, DNS, маску сети. У меня такой файл получился:

[Interface] PrivateKey = <автоматически сгенерированный ключ>Address = /32 Address = # DNS OpenNIC + Google DNS = 94.16.114.254, 51.77.149.139, 185.181.61.24, 8.8.8.8 [Peer] PublicKey = <автоматически сгенерированный ключ>Endpoint = 162.159.193.10:2408 AllowedIPs = 0.0.0.0/0 AllowedIPs = ::/0

Здесь добавлены (помимо Google) адреса DNS OpenNIC – через них, дополнительно, будут работать домены lib и coin. Там есть зеркала у некоторых заблокированных популярных ресурсов.

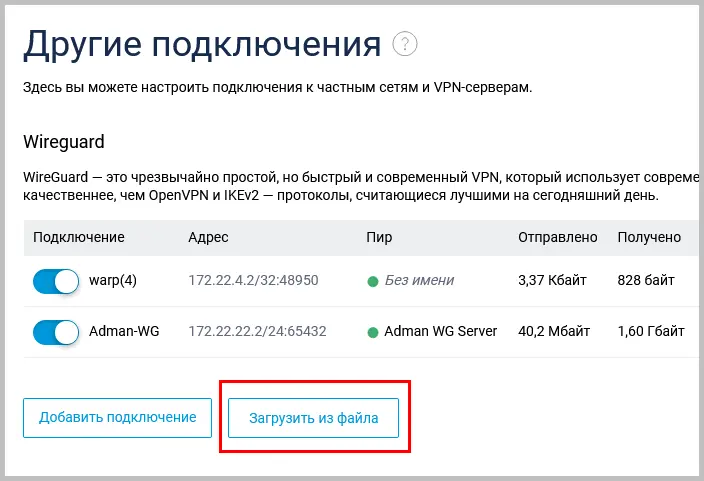

Через веб-интерфейс надо импортировать конфиг для WARP: Интернет – Другие подключения – Загрузить из файла.

Нажать на автоматически созданное соединение и поставить галку Использовать для выхода в интернет. Ну и активировать само подключение ползунком.

Далее – там же, в веб-интерфейсе, задать приоритет подключению через VPN: Интернет – Приоритеты подключений – перетащить WARP подключение на самый верх.

Всё, работает. Устройства из внутренней сети – ходят в интернет через WARP. Дополнительную информацию можно найти в справке Keenetic, если что-то пошло не так. Мне хватило действий, описанных в заметке. Надеюсь, и у вас проблем не возникнет!

CloudFlare WARP + WireGuard на роутере Keenetic

По аналогии с настройкой доступа к Cloudflare WARP через WireGuard в Linux – решил, заодно уж, поднять VPN и на роутере.

В наличии – Keenetic Omni KN-1410 с KeeneticOS версии 3.7.4 (WireGuard есть и в более ранних версиях). Насколько я понимаю, политика Keenetic такова, что функциональность прошивок у них идентична для разных моделей роутеров (не зависит от “класса” устройства). Так что – должно работать не только на Omni.

В основном – процесс проходит аналогичным образом. Для начала надо сгенерировать конфиг и подправить его, прописав Endpoint, DNS, маску сети. У меня такой файл получился:

[Interface] PrivateKey = <автоматически сгенерированный ключ>Address = /32 Address = # DNS OpenNIC + Google DNS = 94.16.114.254, 51.77.149.139, 185.181.61.24, 8.8.8.8 [Peer] PublicKey = <автоматически сгенерированный ключ>Endpoint = 162.159.193.10:2408 AllowedIPs = 0.0.0.0/0 AllowedIPs = ::/0

Здесь добавлены (помимо Google) адреса DNS OpenNIC – через них, дополнительно, будут работать домены lib и coin. Там есть зеркала у некоторых заблокированных популярных ресурсов.

Через веб-интерфейс надо импортировать конфиг для WARP: Интернет – Другие подключения – Загрузить из файла.

Нажать на автоматически созданное соединение и поставить галку Использовать для выхода в интернет. Ну и активировать само подключение ползунком.

Далее – там же, в веб-интерфейсе, задать приоритет подключению через VPN: Интернет – Приоритеты подключений – перетащить WARP подключение на самый верх.

Всё, работает. Устройства из внутренней сети – ходят в интернет через WARP. Дополнительную информацию можно найти в справке Keenetic, если что-то пошло не так. Мне хватило действий, описанных в заметке. Надеюсь, и у вас проблем не возникнет!

Как настроить WARP VPN в маршрутизаторе Keenetic

Как вы знаете компания Cloudflare запустила бесплатный VPN-сервис Warp VPN. Для его использования нужно установить приложение «1.1.1.1 + WARP VPN». Оно доступно для устройств с операционными системами Android, iOS и Windows.

Официальной поддержки Warp в маршрутизаторах Keenetic пока нет. Но Warp для построения VPN использует тоннели WireGuard. Поэтому настроить его (Warp VPN от CloudFlare) на роутере Keenetic так же просто, как и настроить стандартный тоннель Wireguard, о котором я писал ранее.

Разница заключается лишь в том, что ключи которые вы можете создать в веб-панели администрирования маршрутизатора Keenetic для тоннеля WireGuard не подходят для Warp-VPN. И чтобы создать рабочую пару ключей необходимо воспользоваться неофициальным клиентом Warp-VPN.

WARP VPN является бесплатным и не имеет ограничений по пропускной способности.

Ключи шифрования WireGuard для Warp

«Правильные» ключи создают официальные клиенты от Cloudflare (приложение «1.1.1.1 + WARP VPN»). Но мне не известно, как эти ключи «выковырять» из этих приложений.

Поэтому мы воспользуемся неофицальным CLI для Cloudflare Warp — https://github.com/ViRb3/wgcf. Который умеет регистрировать учетные записи в Warp и создает профили с указанием ключей шифрования для WireGuard. Последние нам собственно и нужны.

Скачиваем утилиту WGCF для вашей операционной системы с этой страницы — https://github.com/ViRb3/wgcf/releases

Утилита консольная и выглядит одинаково как в Windows, так и в опреационных системах на основе ядра Linux. Ее использование сводится к двум командам:

1. Регистрация учетной записи:

2. Создание профиля для WireGuard VPN:

Вместо wgcf вы должны использовать имя файла скаченной утилиты, в частности в Windows она называется wgcf.exe.

После выполнения данных команд у вас появится файл wgcf-profile.conf в котором будут содержаться все необходимы данные для настройки WARP VPN на маршрутизаторе Keenetic.

Его содержимое выглядит примерно так:

[Interface] PrivateKey = yAdT55QMO96439of7U1jmhck45qdgTo34f1gvF1Ox3g= Address = 172.16.0.2/32 Address = fd01:5ca1:ab1e:8753:eb05:e859:a638:83f6/128 DNS = 1.1.1.1 MTU = 1280 [Peer] PublicKey = bmXOC+F1FxEMF9dyiK2H5/1SUtzH0JuVo51h2wPfgyo= AllowedIPs = 0.0.0.0/0 AllowedIPs = ::/0 Endpoint = engage.cloudflareclient.com:2408

Настройка Warp Keenetic

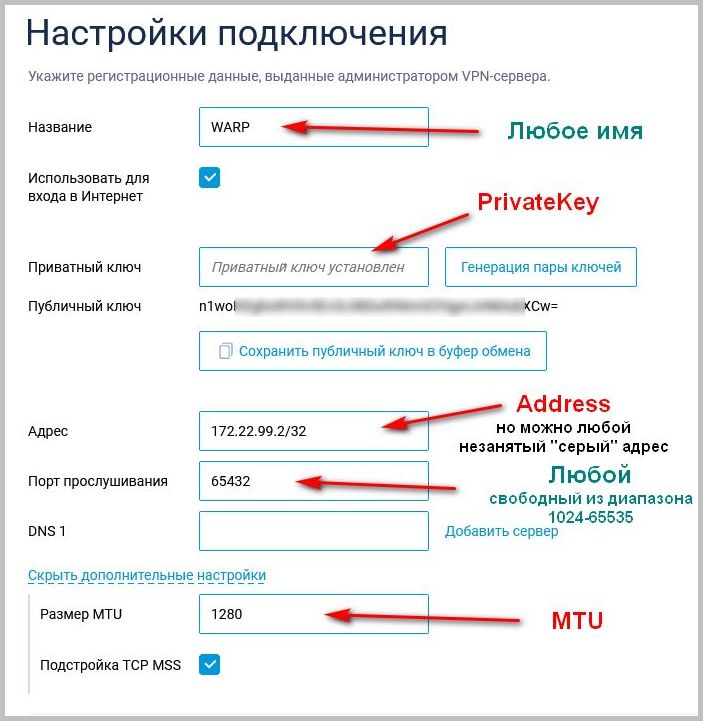

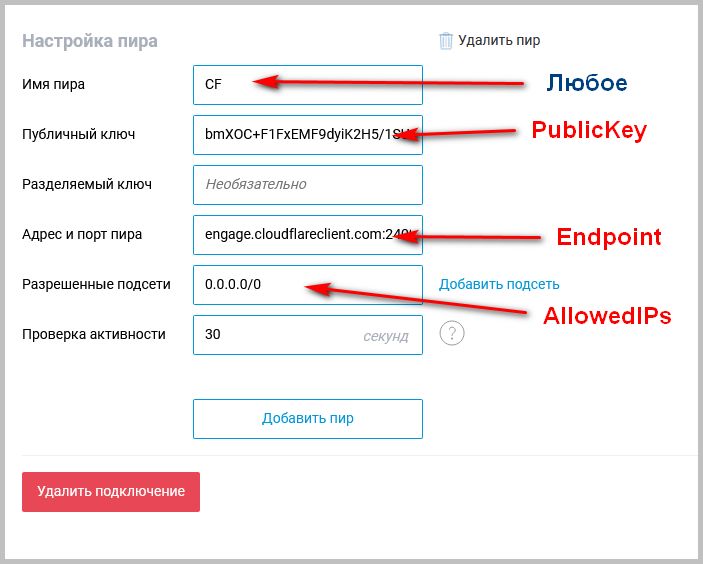

В маршрутизаторе Keenetic необходимо создать WireGuard туннель настроив «серверную»:

Красным цветом отмечены значения которые необходимо взять из вашего файла конфигурации Warp VPN wgcf-profile.conf

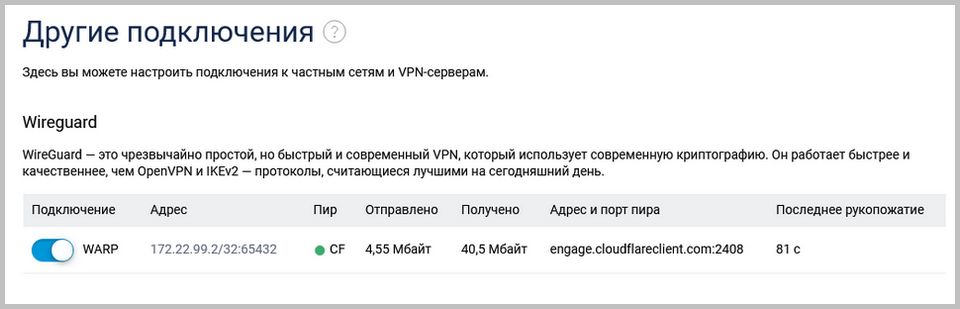

Если все сделали правильно, то состояние Warp VPN должно выглядеть примерно так:

Зачем устанавливать WARP на маршрутизатор

Если вам нужно использовать преимущества WARP VPN не на одном устройстве, а для всей домашней сети, то целесообразно настроить данный VPN на роутере.

Как ни странно, хотя CloudFlare и говорит, что Warp не предназначен для анонимизации подключения (сокрытия вашего IP адреса) и обхода блокировок, но с помощью Warp VPN можно получить доступ к заблокированным сайтам. Если доступ к ним ограничен с вашего IP адреса самим сайтом (владельцем сайта) или государством в лице РКН и т.п. Подробнее можно прочитать здесь.

Для чего нужен WARP VPN

Warp VPN используется для сокрытия передаваемых данных от вашего провайдера и магистральных операторов. О том на какие сайты вы ходите будет знать только ваш компьютер и CloudFlare.

P.S.

Описанный в данной статье пример настройки Warp VPN выполнен на маршрутизаторе Keenetic Giga (KN-1010) с версией ОС — 3.6.6 .

Благодарности

При написании статьи были использованы следующие ресурсы:

Как настроить WARP VPN в маршрутизаторе Keenetic в 2022 году

После публикации инструкции о настройке WARP на маршрутизаторе Keenetic я получил несколько отзывов, что не везде и не всегда это работает. А недавно с такой проблемой столкнулся и я, в один прекрасный день у меня перестал работать WARP.

Что такое WARP

Напомню, что WARP это бесплатный VPN сервис от компании CloudFlare. Существуют как официальные приложения для Windows, Android и iOS, так и не официальные клиенты.

Встроенной поддержки в роутерах серии Keenetic нет, но так как WARP для организации VPN использует тоннели WireGuard, поддержка которых встроена в прошивку, то настроить WARP на маршрутизаторе Keenetic совсем не сложно.

Как заставить WARP работать

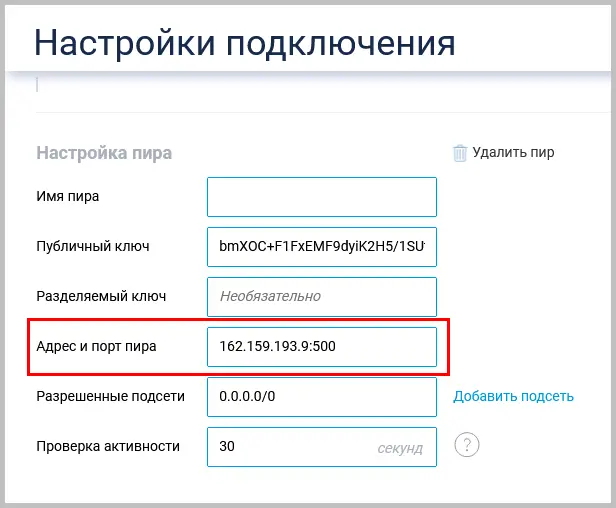

Если у вас перестал работать WARP, и пропала возможность подключиться к данному VPN. То в большинстве случаев достаточно в конфигурации соединения заменить Endpoint = engage.cloudflareclient.com:2408 на Endpoint = 162.159.193.6:2408.

В последнем октете можно использовать цифры от 1 до 9. У меня при всех этих значениях соединение успешло устанавливалось.

То есть допустимыми адресами для Endpoint могут быть следующие:

- 162.159.193.1

- 162.159.193.2

- 162.159.193.3

- 162.159.193.4

- 162.159.193.5

- 162.159.193.6

- 162.159.193.7

- 162.159.193.8

- 162.159.193.9

Так же можно попробовать использовать другой порт вместо стандартного 2048. Например 500, 1701, 4500. На момент написания статьи у меня все они успешно работали.

Автоматический файл конфигурации для WARP

Чтобы не «мучиться» с генерацией ключей WARP для маршрутизатора Keenetic, можно воспользоваться сайтом https://cf-warp.maple3142.net/. При каждом посещении которого вы автоматически получите новый файл конфигурации.

А затем этот файл можно просто импортировать в интерфейсе роутера Keenetic.

Но не забывайте о замене при необходимости адреса и порта Endpoint.

WARP — соединение есть, а трафика нет

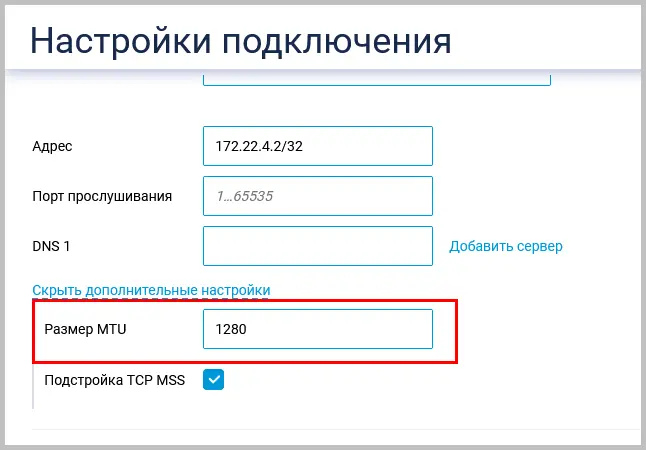

Если у вас маршрутизатор Keenetic успешно подключается в WARP VPN, а данные не ходят, то попробуйте уменьшить значение MTU в параметрах соединения.

Благодарности

При написании статьи были использованы следующие источники: