- cryptopro linux установка сертификата

- Пример установки отдельно взятого сертификата из контейнера

- Ссылки

- Лицензия

- Корневые сертификаты

- Сертификаты

- Список установленных сертификатов

- Добавление реального сертификата

- Добавление реального сертификата с привязкой к закрытому ключу и возможностью подписывать документы

- Способ с дискетой или флешкой

- С жесткого диска

- Проверка успешности установки закрытого ключа

- Добавление тестового сертификата

- Удаление сертификата

- Проверка сертификата

- Просмотр всех атрибутов сертификата

- Экспорт сертификатов на другую машину

- Подписание документа ЭЦП

- Проверка подписи ЭЦП

- Получение исходного файла

- Главная

- Установка сертификатов на Linux

- Установка .cer (только открытая часть)

- Установка из .key (скопированные с носителя 6 файлов ключа)

- Установка сертификата с токена\флэш-накопителя

- Установка открытой части в контейнер закрытого ключа

- Установка корневых сертификатов и списков отзыва

- Установка корневого сертификата удостоверяющего центра

- Через терминал

- Через графический интерфейс

- Установка списка отозванных сертификатов

- Установка цепочки промежуточных сертификатов

cryptopro linux установка сертификата

Описание процесса установки приведено на примере дистрибутива семейства Debian (x64).

Названия файлов и директорий могут варьироваться от системы к системе.

При установке личных сертификатов не нужны права суперпользователя, и наоборот, при установке сертификатов УЦ (корневых и промежуточных) могут потребоваться такие права.

Подключите USB носитель с ключевыми контейнерами и проверьте результат команды:

Можно сразу установить личные сертификатов из всех доступных контейнеров одной командой:

/opt/cprocsp/bin/amd64/csptestf -absorb -certs

Произойдет установка сертификатов, находящихся во всех доступных в момент запуска команды контейнерах (съемных флэш-носителях, жесткого диска и т. д.) в хранилище uMy.

Пример установки отдельно взятого сертификата из контейнера

При необходимости скопируйте ключевой контейнер \.FLASH.sidorov на жесткий диск:

Наличие [ErrorCode: 0x00000000] в завершении каждой команды КриптоПРО говорит о ее успешном выполнении.

Проверьте наличие нового контейнера \.HDIMAGEsidor :

Установите личный сертификат:

Скачайте корневой сертификат по ссылке выше (из поля CA cert URL ): http://cert1.ucestp.ru/estp.crt и перенесите его, например, в домашнюю папку:

Установите корневой сертификат (возможно потребуются права суперпользователя):

Ссылки

Лицензия

Для установки другой лицензии (под root):

Корневые сертификаты

Просмотр корневых сертификатов

Добавление корневых сертификатов (под root) из файла cacer.p7b

Необходимо последовательно добавить все сертификаты

Сертификаты

Список установленных сертификатов

Добавление реального сертификата

Добавить только сертификат (только проверка ЭЦП):

Добавление реального сертификата с привязкой к закрытому ключу и возможностью подписывать документы

Закрытый ключ состоит из шести key-файлов:

Способ с дискетой или флешкой

Скопировать в корень дискеты или флэшки сертификат и приватный ключ (из каталога 999996.000 , 999996 — название (alias) контейнера):

Выполнить команду по копированию ключа с флэшки на диск, ключ попадет в пользовательское хранилище My .

gate@example.com — то, что прописано в поле E сертификата (можно посмотреть командой keytool —printcert -file /path/to/cert/client.cer ):

С жесткого диска

Скопировать приватный ключ в хранилище (контейнер), где — имя пользователя linux:

Поставить «минимальные» права:

Узнать реальное название контейнера:

Ассоциировать сертификат с контейнером, сертификат попадет в пользовательское хранилище My :

Если следующая ошибка, нужно узнать реальное название контейнера (см. выше):

Установить сертификат УЦ из-под пользователя root командой:

Проверка успешности установки закрытого ключа

Добавление тестового сертификата

Ввести пароль на контейнер test123 .

Ввести пароль на контейнер. По-умолчанию: 12345678

Удаление сертификата

Проверка сертификата

Просмотр всех атрибутов сертификата

В cryptcp нет необходимых инструментов для получения всех атрибутов сертификата. Поэтому следует использовать openssl , но настроив его.

В цикле извлекаем сертификаты:

Настройка openssl для поддержки ГОСТ:

Экспорт сертификатов на другую машину

Закрытые ключи к сертификатам находятся тут: /var/opt/cprocsp/keys . Поэтому эти ключи переносятся просто: создаем архив и переносим на нужную машину в тот же каталог.

Экспорт самих сертификатов (если их 14):

Переносим эти файлы на машину и смотрим, какие контейнеры есть:

И как обычно, связываем сертификат и закрытый ключ:

Если закрытый ключ и сертификат не подходят друг к другу, будет выведена ошибка:

Если нет закрытого ключа, то просто ставим сертификат:

Подписание документа ЭЦП

Пример создания ЭЦП (по SHA1 Hash):

| [ReturnCode: x] | Описание | Возвращаемый код завершения в баше $? |

|---|---|---|

| 0 | успешно | 0 |

| 0x8010006b | Введен неправильный PIN | 107 |

| 0x2000012d | Сертификат не найден | 45 |

| 0x20000065 | Не удалось открыть файл | 101 |

Проверка подписи ЭЦП

Для верифицирования сертификатов нужен сертификат удостоверяющего центра и актуальный список отзыва сертификатов, либо настроенный для этого revocation provider.

Корневой сертификат УЦ, список отзыва сертификата является одним из реквизитов самого сертификата.

Контрагенты когда открывают подписи в КриптоАРМ используют revocation provider, он делает проверки отзыва сертификата онлайн. Как реализована проверка в Шарепоинте не знаю. Знаю только что используется библиотека Крипто.Net

Проверка конкретной подписи из локального хранилища по его хешу:

Проверить, взяв сертификат из file1.sig , подпись файла file2.sig . Практически, надо использовать один и тот же файл:

| [ReturnCode: x] | Текст | Описание | Возвращаемый код завершения в баше $? |

|---|---|---|---|

| 0 | Успешно | 0 | |

| 0x80091004 | Invalid cryptographic message type | Неправильный формат файла | 4 |

| 0x80091010 | The streamed cryptographic message is not ready to return data | Пустой файл | 16 |

Получение исходного файла

Получение исходного файла (сообщения):

Будет ругаться на сертификат (так как не будет проверки), но подпись удалит. Вариант с проверкой:

Главная

Проверить наличие серийника сертификата в корневом хранилище:

/opt/cprocsp/bin/amd64/certmgr -list -store root | grep —color=auto -B 3 -A 4 `openssl x509 -text -in 02.cer -inform DER | grep «serial:» | tr -d «serial» | tr -d «:»`

Экспорт сертификата:

/opt/cprocsp/bin/amd64/certmgr -export -cert -store root -dest 0x2A9DDD325F1B0FAF4957EAA2532DE481.cer -dn CN=CNExample

Посмотреть данные одного сертификата:

/opt/cprocsp/bin/amd64/certmgr -list -store root -dn SN=Картошкин

Удалить сертификат из хранилища:

/opt/cprocsp/bin/amd64/certmgr -delete -store root -dn SN=Картошкин

Конвертировать из BASE64 в DER:

/opt/cprocsp/bin/amd64/certmgr -decode -src тэкторг.cer -dest тэкторг.der.cer -der

Проверка правильности сертификата:

/opt/cprocsp/bin/amd64/cryptcp -verify -errchain -f /path/to/file.p7z/path/to/file.p7z

Посмотреть лицензию:

[root@host]# /opt/cprocsp/sbin/amd64/cpconfig -license -view

Server license:

xxxxx-xxxxx-xxxxx-xxxxx-xxxxx

Expires: 26 day(s)

Client license:

xxxxx-xxxxx-xxxxx-xxxxx-xxxxx

Expires: 26 day(s)

Установить лицензионный ключ:

[root@host]# /opt/cprocsp/sbin/amd64/cpconfig -license -set xxxxx-xxxxx-xxxxx-xxxxx-xxxxx

12. При попытке входа в личный кабинет появляется ошибка «Сертификат не выбран».

Ошибка «Сертификат не выбран» возникает в следующих случаях:

— При использовании браузера InternetExplorer, если сайт http://www.fedresurs.ru/ не добавлен в

«Надежные узлы»;

— Если не установлен ни один личный сертификат (проверить можно через Пуск – Панель

управления – Свойства обозревателя – Содержание – Сертификаты, в закладке «Личные» должен

быть необходимый сертификат);

— Если не установлен корневой сертификат (При просмотре личного сертификата отображается

ошибка «Не удалось проследить сертификат до корневого центра…»);

— Если в системе присутствуют просроченные сертификаты (в закладках «Личные»,

«Промежуточные центры сертификации», «Корневые центры сертификации» присутствуют

сертификаты с истекшим сроком действия, за исключением системных);

Если в окне свойств личного сертификата выводится какое либо сообщение об ошибке проверки

сертификата и значок сертификата помечен красным крестиком, при этом, корневые сертификаты

установлены и нет просроченных промежуточных, то необходимо переустановить

криптопровайдер и заново инициализировать личный ключ.

============

Инструкция админа:

https://www.cryptopro.ru/sites/default/files/docs/csp36r3/admin_guide_linux_r3.pdf

Назначение хранилищ:

Есть три хранилища. по умолчанию:CA, ROOT, My[1].

CA для списков СОС и промежуточных центров сертификации,

ROOT для сертификатов корневых центров сертификации и

My для личных сертификатов.

Имя хранилища является регистронезависимым.

Плагин для браузера:

https://www.cryptopro.ru/products/cades/plugin

Где качнуть JAVA:

http://www.oracle.com/technetwork/java/javase/downloads/java-archive-downloads-javase7-521261.html

Где качнуть JCP:

http://cryptopro.ru/products/csp/jcp/downloads

Установка JCP:

sudo sh ./install.sh /etc/alternatives/jre_openjdk

Установка сертификатов на Linux

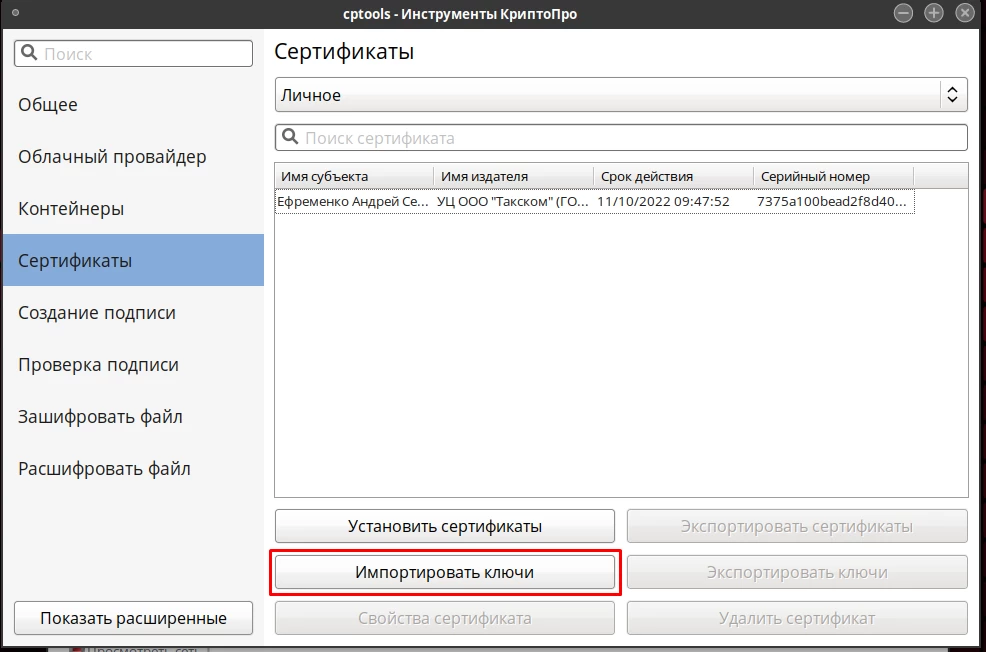

- Открыть «Инструменты КриптоПро», вкладка «Сертификаты»;

- Нажать «Импортировать ключи».

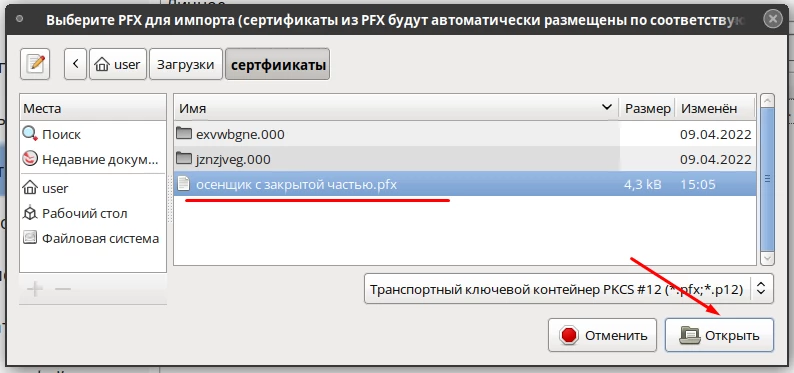

По умолчанию при импорте ключ копируется на ваш ПК. Если требуется использовать сертификат на съёмном носителе, его нужно скопировать на носитель и после установить;

Перейти в место хранения сертификата, выбрать его и нажать «Открыть»;

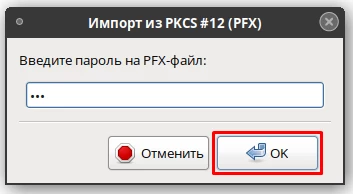

Ввести пароль от сертификата, заданный при выгрузке, и нажать «ОК»;

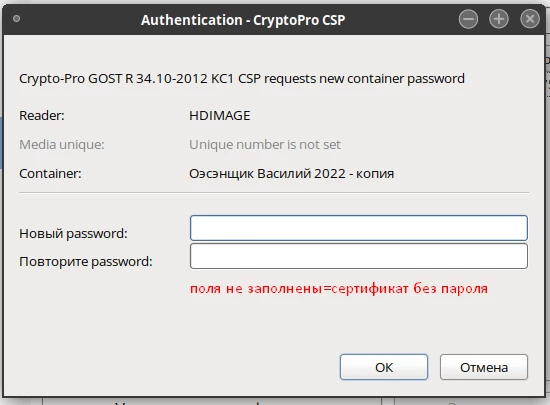

В новом окне можно задать пароль на сертификат. Если пароль не нужен, оставить поля пустыми и нажать «ОК»;

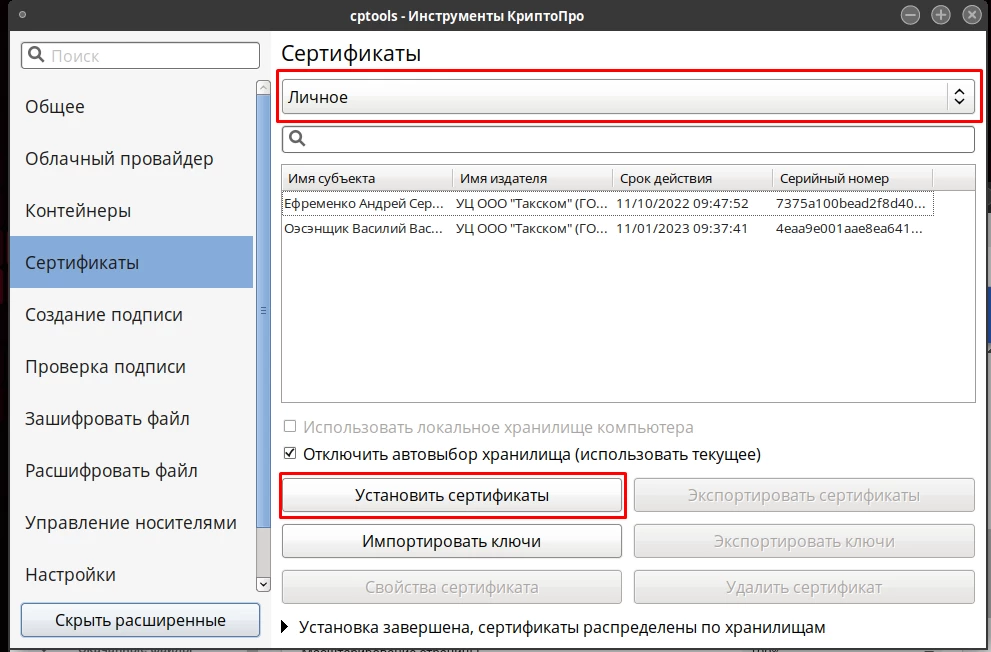

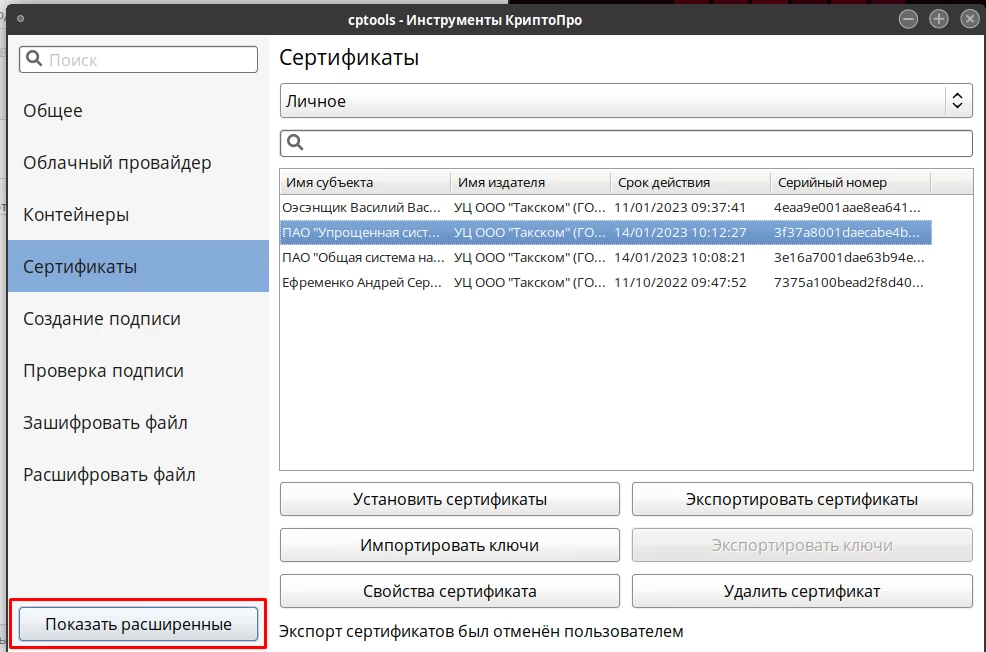

Установка .cer (только открытая часть)

- Открыть «Инструменты КриптоПро», вкладка «Сертификаты»;

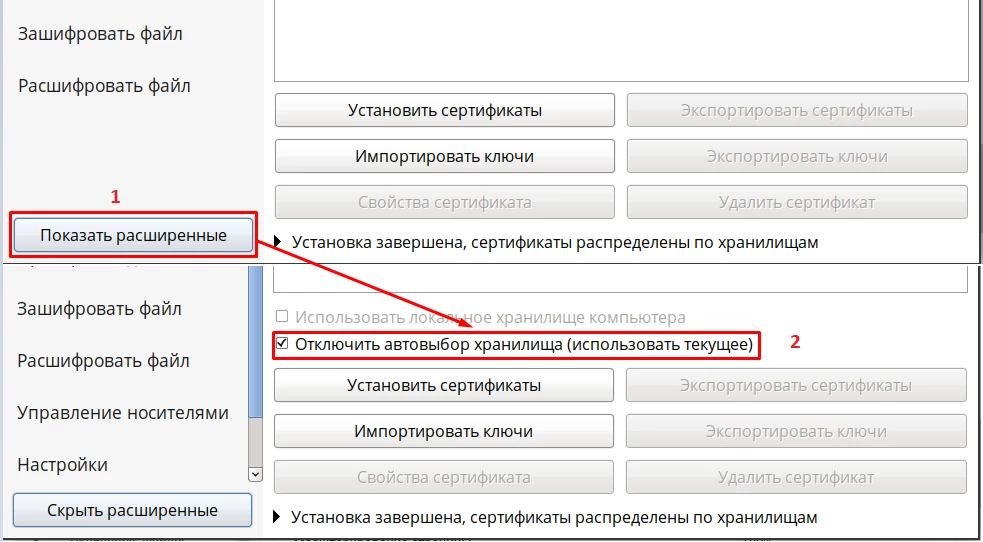

- Нажать «Показать расширенные» и поставить галку «Отключить автовыбор хранилища (использовать текущее)».

Если галку не ставить, «КриптоПро» автоматически будет определять хранилище для сертификатов. Личные сертификаты попадут в хранилище «Другие пользователи»;

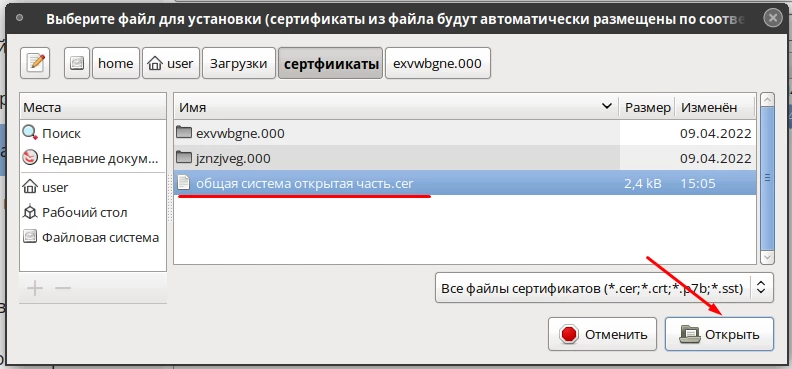

Перейти в выпадающем меню в нужное хранилище сертификатов и нажать «Установить сертификаты»;

Перейти в место хранения сертификата, выбрать его и нажать «Открыть»;

Установка из .key (скопированные с носителя 6 файлов ключа)

- Скопировать папку с файлами в папку локального хранения контейнеров «КриптоПро», по умолчанию «/var/opt/cprocsp/keys/имя_пользователя»;

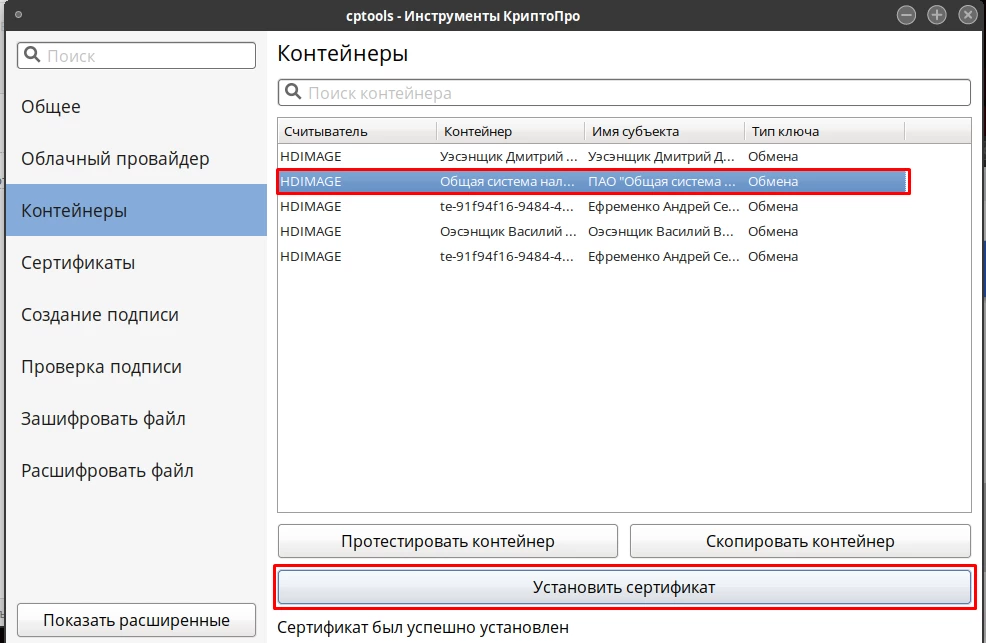

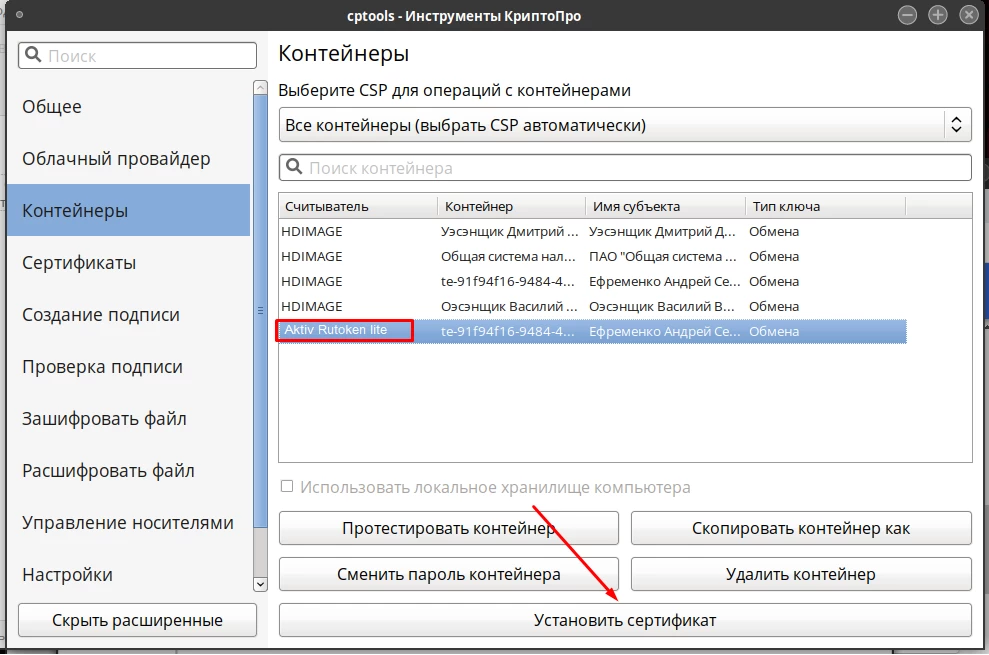

Установка сертификата с токена\флэш-накопителя

- Подключить накопитель или токен к вашему ПК;

- В «Инструментах КриптоПро» перейти на вкладку «Контейнеры» и выбрать нужный контейнер на носителе;

- Нажать «Установить сертификат»;

Установка открытой части в контейнер закрытого ключа

Выполнить команду:/opt/cprocsp/bin/amd64/certmgr -inst -inst_to_cont -ask-container -pin «пин-код токена» -file “путь к файлу сертификата”

Пример:/opt/cprocsp/bin/amd64/certmgr -inst -inst_to_cont -ask-container -pin «12567» -file /path/to/certificate.cer

Установка корневых сертификатов и списков отзыва

Установка корневого сертификата удостоверяющего центра

Вам необходимо воспользоваться любым из способов:

Через терминал

Выполнить команду: /opt/cprocsp/bin/amd64/certmgr -inst -cert -file ~/Загрузки/.cer -store uRoot

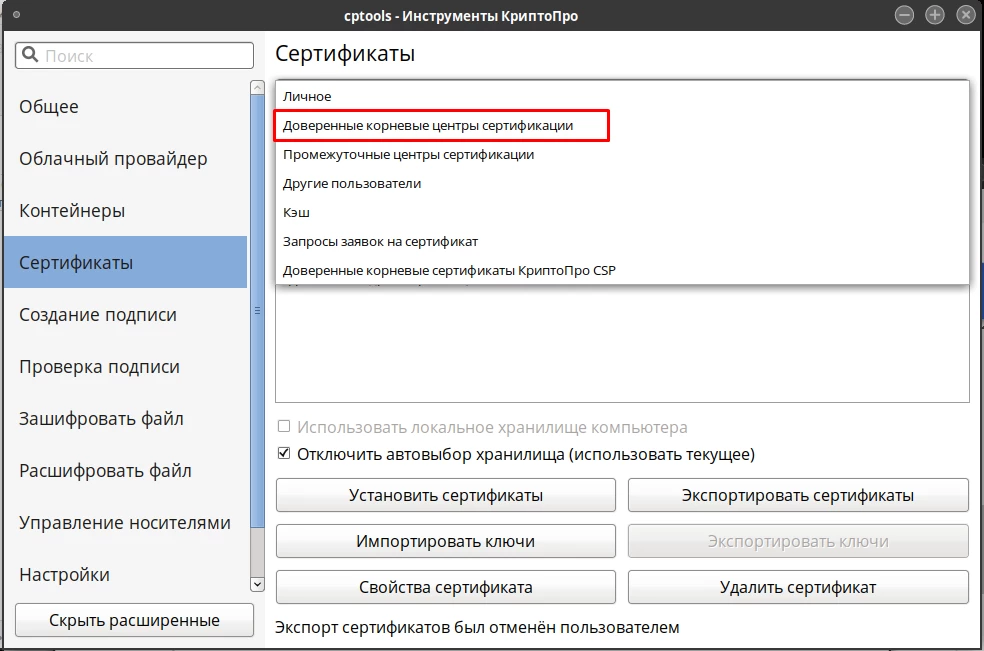

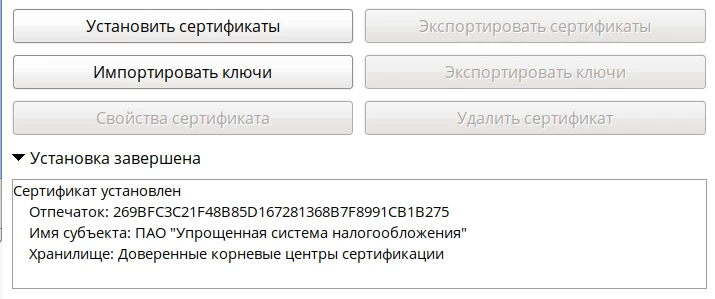

Через графический интерфейс

- Открыть «Инструменты КриптоПро», нажать «Показать расширенные»;

Установка списка отозванных сертификатов

Выполнить команду:/opt/cprocsp/bin/amd64/certmgr -inst -crl -file ~/Загрузки/.crl

Установка цепочки промежуточных сертификатов

Выполнить команду:/opt/cprocsp/bin/amd64/certmgr -inst -cert -file ~/Загрузки/.p7b -store CA