Гостевая сеть Wi-Fi для начинающих

Это руководство для начинающих содержит основы создания и управления «гостевой» виртуальной точкой доступа Wi-Fi (Virtual Access Point, VAP), которая позволяет гостям получать доступ к Интернету, не допуская их попадания в частную сеть.

Далее предполагается, что базовая настройка маршрутизатора завершена и доступ к сети Wi-Fi работает. Вы также должны удостовериться, что маршрутизатор поддерживает несколько SSID. Чтобы проверить поддерживает ли чип маршрутизатора несколько SSID, см. статью https://www.howtogeek.com/153827/how-to-enable-a-guest-access-point-on-your-wireless-network/.

Прежде чем продолжить, убедитесь, что на вашем маршрутизаторе есть работающая кнопка сброса «Reset» и сделана резервная копия конфигурации маршрутизатора, на случай, если вы что-то пошло не так, вы могли выполнить сброс и восстановить конфигурацию (см. вкладку Administration → Backup веб-интерфейса панели управления DD-WRT).

[edit] Инструкция

На вкладке Wireless → Basic Settings панели управления DD-WRT нажмите кнопку «Add» в разделе «Virtual Interfaces». Будет создан новый виртуальный интерфейс с названием

Virtual Interfaces wl0.1 SSID [dd-wrt_vap] HWAddr [22:AA:4B:36:EC:10]

Обратите внимание на строку после «Virtual Interfaces» (в данном примере это «wl0.1» для маршрутизатора Linksys, использующего чип Broadcom), так как это поможет вам определить правильный раздел на последующих страницах панели управления, в котором будут изменяться параметры.

Измените имя беспроводной сети Wireless Network Name (SSID) со значения по умолчанию «dd-wrt_vap» на то, как оно будет отображаться для гостевых пользователей при подключении к вашей сети, например «MyNetwork_guest».

Установите AP isolation в значение «Enable», чтобы гостевые пользователи не могли видеть друг друга. AP Isolation запрещает весь трафик между клиентами, подключенными к точке доступа VAP. Это рекомендуется для предотвращения атак через гостевой Wi-Fi.

Нажмите на кнопку Save внизу страницы. Если вы не нажмете кнопку Save, то сделанные вами настройки будут потеряны при переключении с одной вкладки на другую.

Перейдите на вкладку Wireless → Wireless Security, чтобы установить тип безопасности и пароль беспроводной сети. Хотя VAP может функционировать без шифрования и пароля, это может привести к злоупотреблению и, следовательно, не рекомендуется. Нажмите на кнопку Save внизу страницы.

Установите для параметра Network Configuration значение Unbridged, Enable NAT (предоставляет гостям доступ в Интернет) и enable Net isolation (создает правила брандмауэра, блокирующие доступ гостям в частную сеть). Сетевая изоляция работает только на интерфейсе без моста в новых сборках, начиная со сборок:

AP Isolation = Гости не могут видеть друг друга в гостевой сети

Net isolation = Гости не могут видеть вашу частную сеть

Включите Forced DNS Redirection и введите IP-адрес сервера OpenDNS (208.67.222.222) в поле «Optional DNS target». Это не позволит пользователям использовать свои собственные DNS-серверы (и, следовательно, обойти фильтрацию содержимого), перехватывая DNS-запросы и заставляя их использовать указанные вами DNS-серверы. Введите IP-адрес и маску подсети, например, 172.16.1.1 / 255.255.255.0 (частные сети используют IP-адреса в диапазоне от 172.16.1.1 до 172.16.1.255). Нажмите кнопку «Save», затем нажмите кнопку «Apply» в нижней части страницы. Подождите примерно 30 секунд для создания нового интерфейса (например, wl0.1).

Хотя эта точка доступа VAP теперь будет отображаться при сканировании доступных точек доступа Wi-Fi, вы еще не сможете подключиться к ней. Вы должны включить DHCP для клиентов.

Следующим шагом является включение DHCPd для гостевого Wi-Fi. Перейдите в Setup → Networking, в разделе DHCPd добавьте DHCP-сервер для новой гостевой сети. Нажмите Add, затем выберите VLAN (например, ath0.1) из выпадающего меню. Выберите начальный и максимальный IP-адреса, а также время аренды. Нажмите Save и Apply. Подождите около 30 секунд и попробуйте подключиться к гостевому Wi-Fi. Если он не работает, выключите и снова включите маршрутизатор. Вы должны иметь возможность просматривать Интернет, но не подключаться к частной сети и не видеть других пользователей сети.

Примечание. Для более нового метода, использующего DNSMasq вместо DHCPd, см. Guest Network § DNSMasq method.

[edit] Настройка качества обслуживания Quality of Service (QoS)

Для ограничения пропускной способности гостевой сети, в разделе Quality of Service (QoS), в группе параметров Interface Priority установите значения в столбце Priority для приватной сети в «Maximum», а для гостевой сети в «Bulk». Интерфейсу с приоритетом Bulk выделяется только оставшаяся полоса пропускания, когда другие интерфейсы простаивают. Если канал заполнен трафиком от других интерфейсов, Bulk будет выделяться только 1% от общей полосы пропускания (или общего лимита). Поэтому ваши гости не будут влиять на скорость вашей частной сети. Кроме того, вы можете вручную установить жестко заданные ограничения.

Параметры группы Services Priority позволяют ограничить скорость или задать приоритеты для протоколов и портов. Это может быть полезно для контроля полосы пропускания и с помощью ограничения для интерфейса, не позволит гостевым пользователям обойти ограничения QoS путем изменения IP- или MAC-адреса. Злоумышленники не могут обойти правила, не отключив интерфейс.

vlan1 512/512 0 ssl manual

Это означает, что весь трафик на интерфейсе vlan1 (локальные порты для некоторых маршрутизаторов, другие используют eth) не ограничен, за исключением трафика SSL, который ограничен 512 кбит/с (64 кБ/с) как на прием, так и на отдачу. Возможно задать несколько записей, например:

ath0 512/512 0 ssl manual ath0 2048/512 0 http manual ath0 512/512 0 ftp manual

Всё то, что было сказано выше, только для беспроводного интерфейса ath0, и только перечисленные протоколы ограничены по скорости. Также можно использовать задание приоритетов, но одновременное ограничение по скорости и задание приоритета для одного и того же протокола не поддерживается.

[edit] Ограничение доступа

Ограничение доступа может использоваться для блокировки торрентов и некоторых VPN. Определенного пользователя очень трудно заблокировать, потому что теперь есть SSTP VPN серверы и т.д. На дешевых маршрутизаторах вы не сможете запустить Proxy, Squid и т.д., поэтому для выполнения фильтрации сетевых злоупотреблений мы используем OpenDNS.

Настройка маршрутизаторов на основе DD-WRT

Для начала работы скачайте c сайта dd-wrt.com файл прошивку factory-to-ddwrt.bin соответствующий вашей модели роутера и его аппаратной версии.

Рекомендуем использовать программное обеспечения DD-WRT релиза r25697 от 22.12.2014г. Если в данной ветке не найдется ваша модель роутера, попробуйте последнюю версию в разделе beta. О настройке beta версии читайте ниже.

Загрузите прошивку DD-WRT в маршрутизатор. О том как это сделать для роутеров TP-Link написано здесь. Инструкцию по замене прошивки для иных производителей маршрутизаторов, можно найти на сайте разработчика DD-WRT или на их форуме.

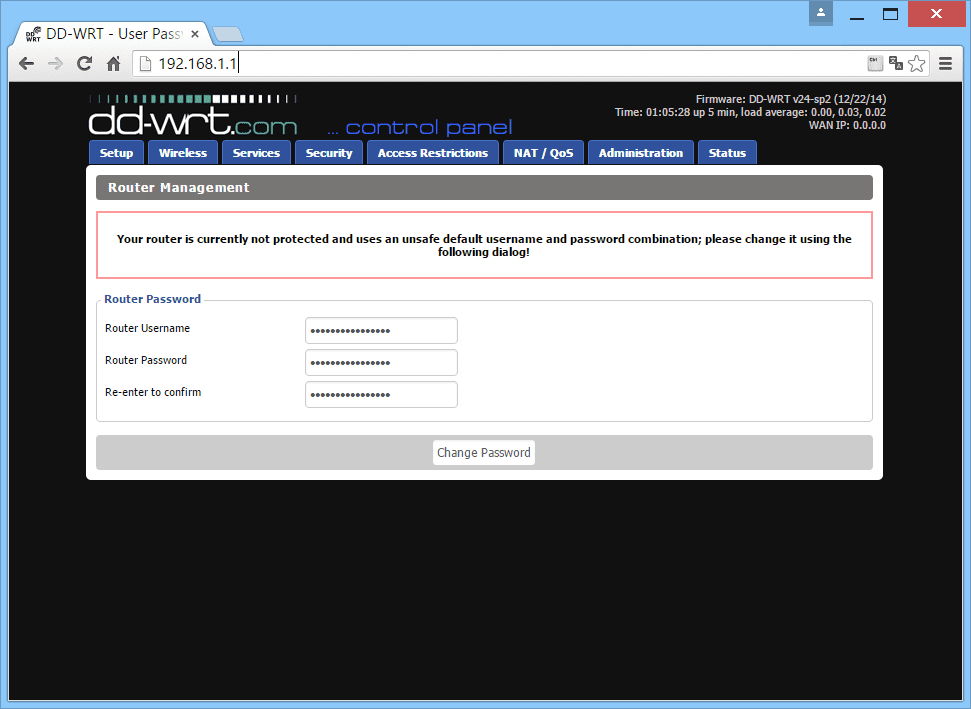

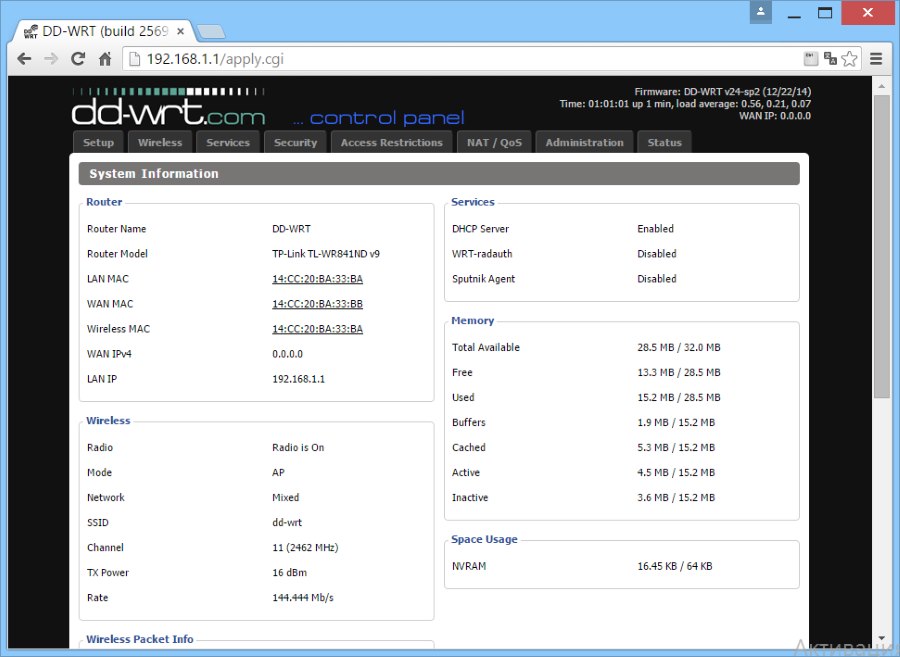

После обновления прошивки введите в браузер адрес 192.168.1.1. Вы увидите страницу с просьбой ввести новое имя пользователя и пароль. Введите их и обязательно запишите.

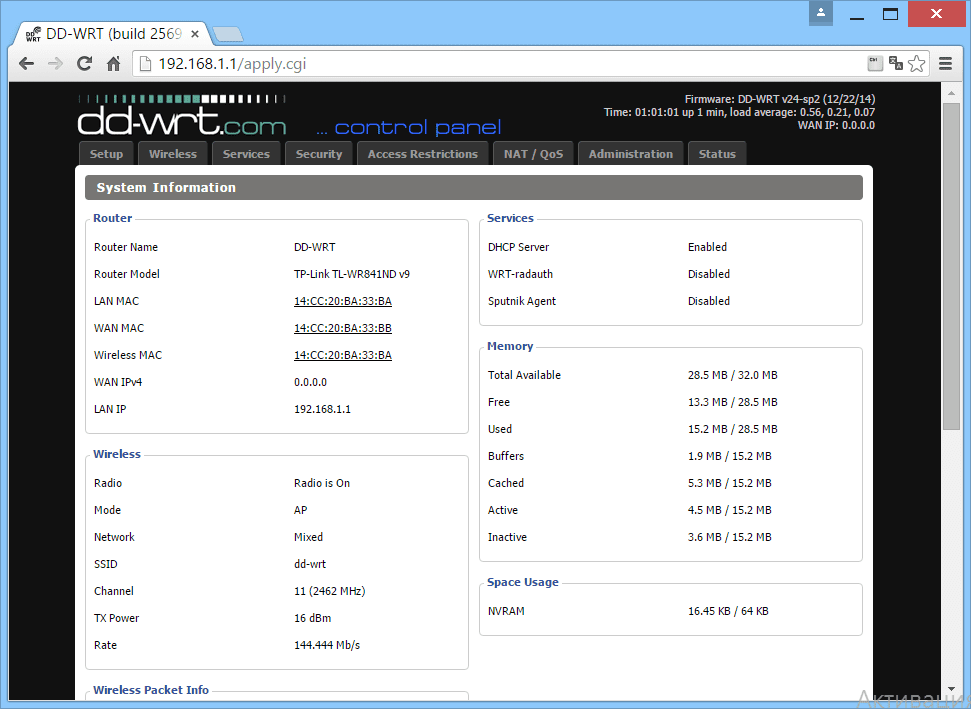

Далее вы попадете на страницу состояния роутера.

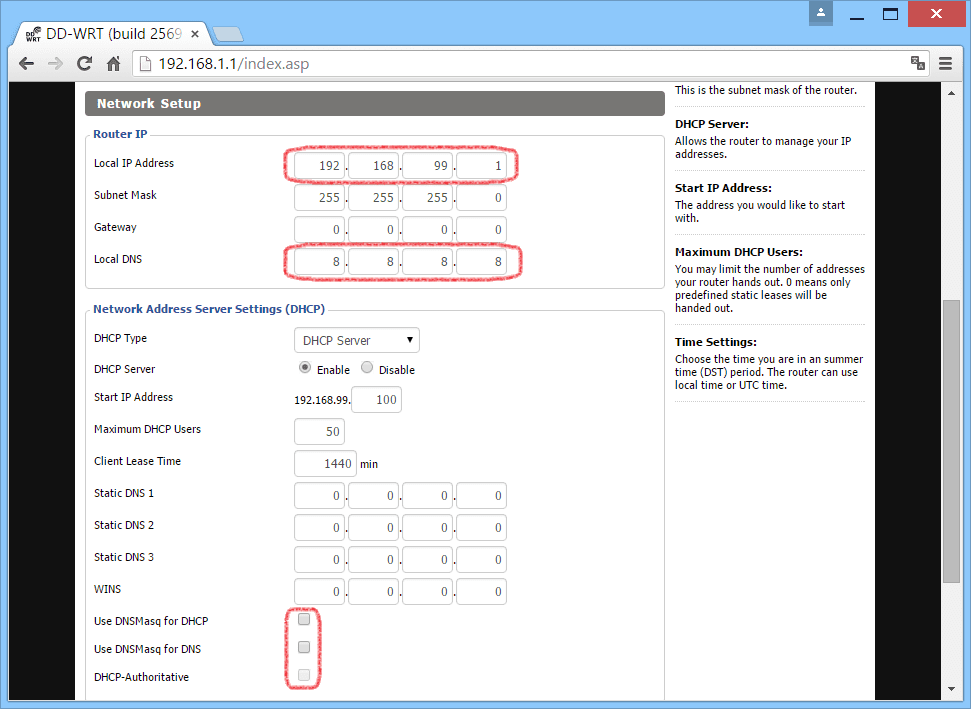

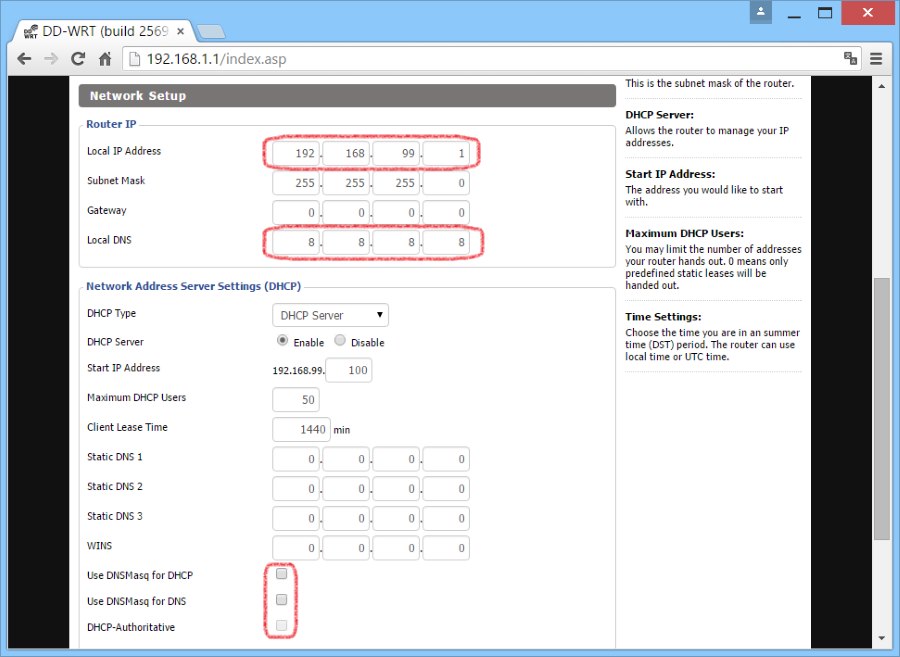

Перейдем к настройке роутера. В меню выберите Setup — Basic Setup. В разделе Network Setup в поле Local IP Addressпропишите 192.168.99.1 , это будет новый адрес вашего маршрутизатора. Меняем его для того, чтобы в будущем исключить возможные сетевые конфликты с другими роутерами в вашей сети. Которые с большой вероятностью у вас есть.

В Local DNS прописываем ip адрес DNS сервера — 8.8.8.8

На той же странице в разделе Network Address Server Settings (DHCP) выключите 3 опции Use DNSMasq for DHCP, Use DNSMasq for DNS, DHCP-Authoritative

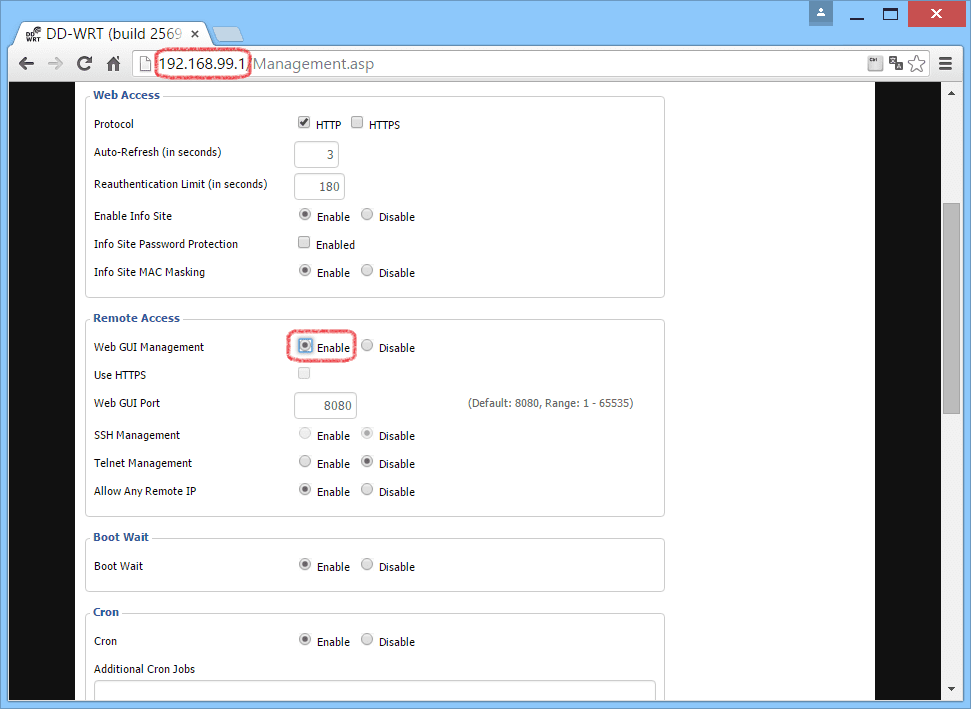

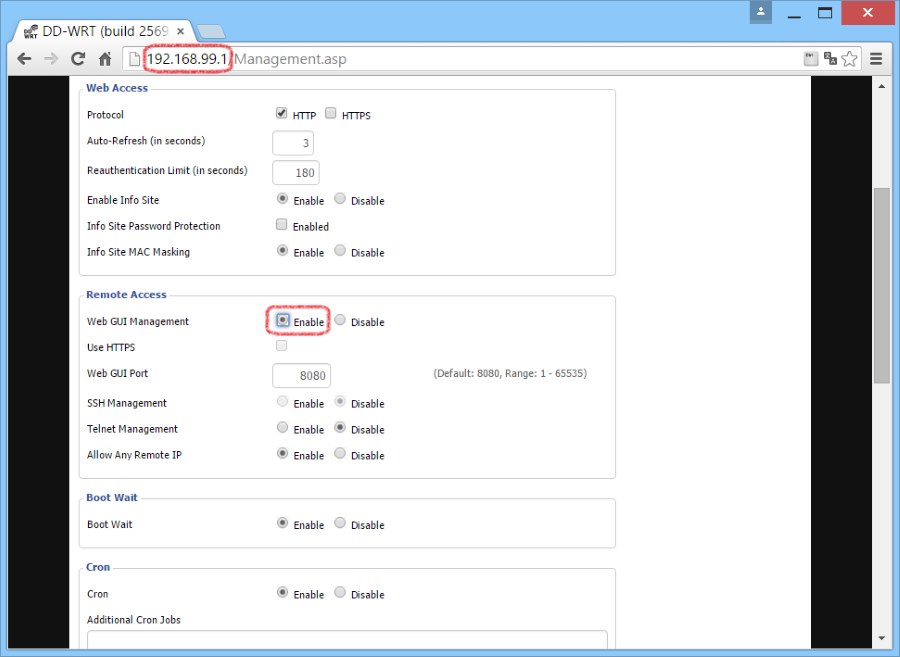

Чтобы не потерять контроль над роутером настроим удаленный доступ из внешней сети через WAN порт. Перейдите на страницу Administration — Management. В разделе RemoteAccess включите в опции Web GUI Management отметку HTTP. После этого роутер будет доступен по его внешнему ip адресу и порту 8080.

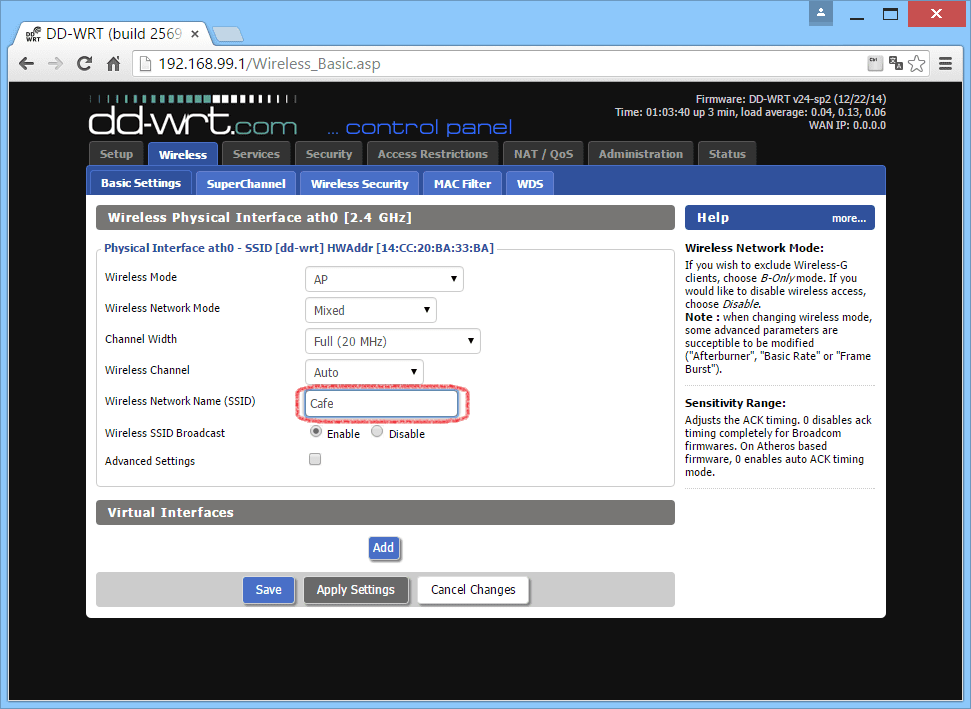

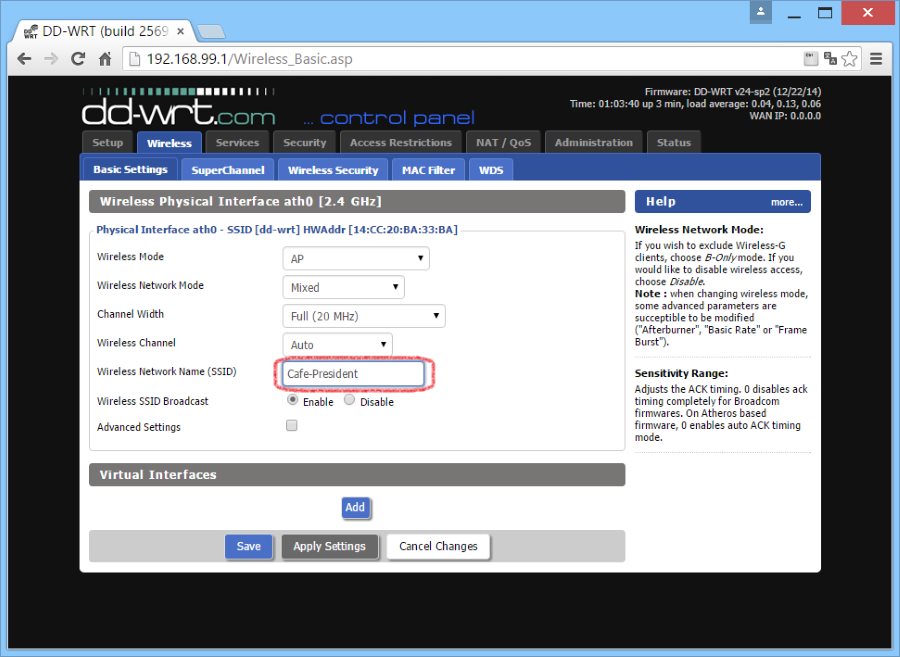

Перейдем к настройке WiFi точки доступа. Откройте страницу Wireless — Basic settings. В поле Wireless Network Name (SSID) введите название своего WiFi хотспота, например название вашего заведения.

В названии хотспота возможно использовать только английские буквы, цифры и символы. Буквы кириллицы использовать нельзя.

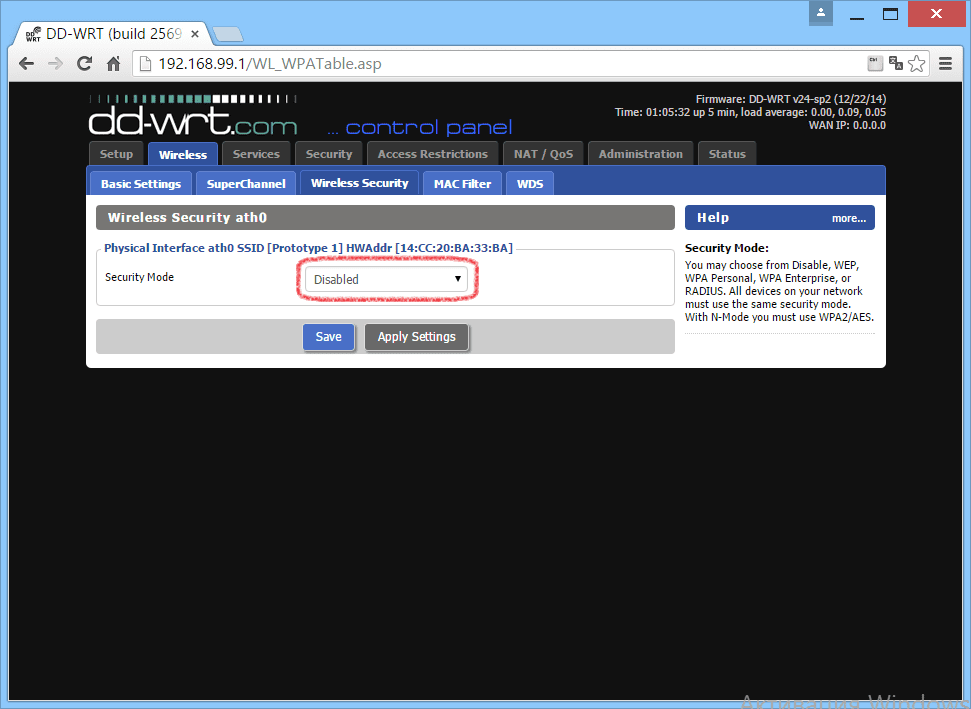

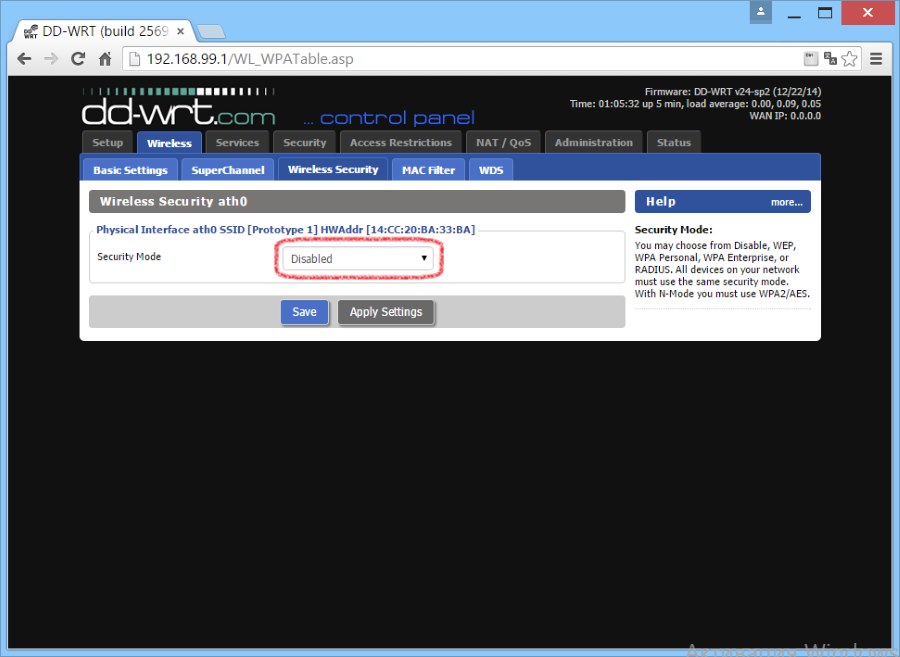

Перейдите на страницу Wireless — Wireless Security, убедитесь, что опция Security Mode находится в состоянии Disabled.

Теперь непосредственно перейдем к настройке самого хотспота.

-

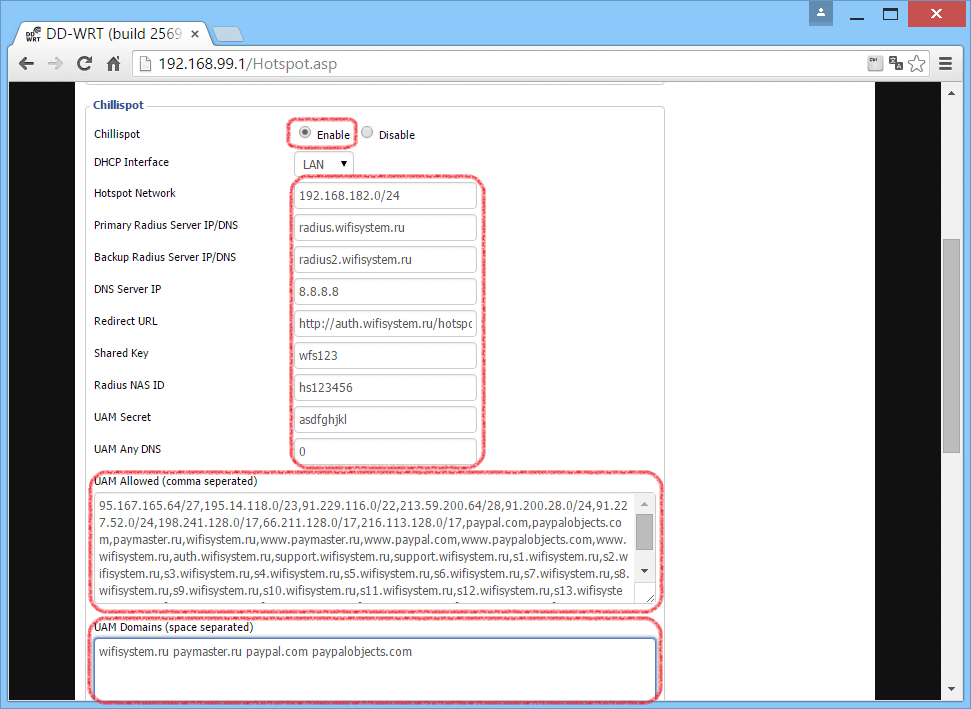

- Откройте страницу Services — Hotspot

- в разделе Chillispot активируйте опцию Chillispot установив отметку Enable

- в поле Primary Radius Server IP/DNS введите radius.wi-fi.click

- в поле Backup Radius Server IP/DNS введите radius2.wi-fi.click

- в DNS Server IP введите 8.8.8.8

- в Redirect URL введите https://login.wi-fi.click

- в Shared Key введите ключ wfs123

- в Radius NAS ID введите Идентификатор вашего хостпота из личного кабинета

- в поле UAM Secret введите пароль вашего хотспота из личного кабинета

- в поле UAM Allowed введите

- в поле UAM Domains введите

wi-fi.click paymaster.ru paypal.com paypalobjects.com

Возможные проблемы

Убедитесь, что вы нечаянно не ввели лишние пробелы в поле UAM Allowed, иначе что-то может не заработать.

На этом настройку WiFi хотспота можно считать законченной.

Настройка маршрутизаторов на основе DD-WRT

Для начала работы скачайте c сайта dd-wrt.com файл-прошивку factory-to-ddwrt.bin , соответствующую вашей модели роутера и его аппаратной версии.

Рекомендуем использовать программное обеспечение DD-WRT релиза r25697 от 22.12.2014 г. Если в данной ветке не найдется ваша модель роутера, попробуйте последнюю версию в разделе beta. О настройке beta версии читайте ниже.

Загрузите прошивку DD-WRT в маршрутизатор. О том, как это сделать для роутеров TP-Link, написано здесь. Инструкцию по замене прошивки для иных производителей маршрутизаторов можно найти на сайте разработчика DD-WRT или на их форуме.

После обновления прошивки введите в браузер адрес 192.168.1.1. Вы увидите страницу с просьбой ввести новое имя пользователя и пароль. Введите их и обязательно запишите.

Далее вы попадете на страницу состояния роутера.

Перейдем к настройке роутера. В меню выберите Setup — Basic Setup. В разделе Network Setup в поле Local IP Address пропишите 192.168.99.1 , это будет новый адрес вашего маршрутизатора. Меняем его для того, чтобы в будущем исключить возможные сетевые конфликты с другими роутерами в вашей сети. Которые с большой вероятностью у вас есть.

В Local DNS прописываем ip адрес DNS сервера — 8.8.8.8

На той же странице в разделе Network Address Server Settings (DHCP) выключите 3 опции Use DNSMasq for DHCP, Use DNSMasq for DNS, DHCP-Authoritative

Внимание, после применения параметров адрес роутера сменится на 192.168.99.1

Чтобы не потерять контроль над роутером, настроим удаленный доступ из внешней сети через WAN порт. Перейдите на страницу Administration — Management. В разделе RemoteAccess включите в опции Web GUI Management отметку HTTP. После этого роутер будет доступен по его внешнему ip адресу и порту 8080.

Перейдем к настройке WiFi точки доступа. Откройте страницу Wireless — Basic settings. В поле Wireless Network Name (SSID) введите название своего WiFi хотспота, например, название вашего заведения.

В названии хотспота возможно использовать только английские буквы, цифры и символы. Буквы кириллицы использовать нельзя.

Перейдите на страницу Wireless — Wireless Security, убедитесь, что опция Security Mode находится в состоянии Disabled.

Теперь непосредственно перейдем к настройке самого хотспота.

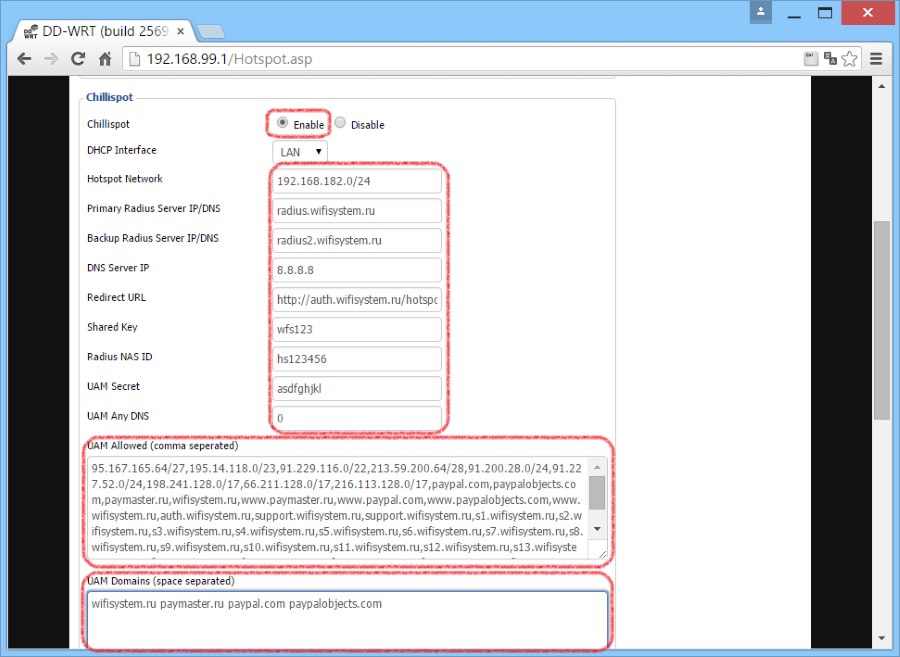

- Откройте страницу Services — Hotspot

- в разделе Chillispot активируйте опцию Chillispot, установив отметку Enable

- в поле Primary Radius Server IP/DNS введите radius.wifisystem.ru

- в поле Backup Radius Server IP/DNS введите radius2.wifisystem.ru

- в DNS Server IP введите 8.8.8.8

- в Redirect URL введите https://auth.wifisystem.ru/hotspotlogin

- в Shared Key введите ключ wfs123

- в Radius NAS ID введите Идентификатор вашего хостпота из личного кабинета

- в поле UAM Secret введите пароль вашего хотспота из личного кабинета

- в поле UAM Allowed введите

- в поле UAM Domains введите wifisystem.ru paymaster.ru paypal.com paypalobjects.com esia.gosuslugi.ru

Для соцсетей дополнительно нужно указать адреса:

Возможные проблемы

Убедитесь, что вы нечаянно не ввели лишние пробелы в поле UAM Allowed, иначе что-то может не заработать. В случае, если вы используете beta прошивку DD-WRT, нужно будет в поля Primary Radius Server IP/DNS и Backup Radius Server IP/DNS вписать вместо имен radius1.wifisystem.ru и radius2.wifisystem.ru их IP адреса 130.193.37.200 и 84.201.136.88

На этом настройку WiFi хотспота можно считать законченной.