- Подскажите бесплатное ПО для создания виртуальной локальной сети в интернете работающее как Windows так и в Linux

- Эмуляция сети из нескольких компьютеров на одном компьютере

- Как из виртуальной машины с Kali Linux просканировать веб-сервер Windows

- Сеть из нескольких виртуальных компьютеров

- Один комментарий

- Оставьте ответ Отменить ответ

Подскажите бесплатное ПО для создания виртуальной локальной сети в интернете работающее как Windows так и в Linux

Всех приветствую! Необходимо обьединить через интернет несколько компов как на Windows так и на Linux отдаленных друг от друга в одну локальную сеть, подскажите годное актуальное и бесплатное для этого ПО? Такое ПО существует и в большом количестве, однако оно либо платное, либо очень сложно в настройке, либо только для Windows, есть хорошая прога — Radmin VPN — но она только для Windows, еще хорошее средство — Logmein Hamachi как для винды так и для линуха, однако с недавних пор разрабы хамачи сделали ряд неудобств в использовании своего ПО пользующимся им бесплатно — или платите или мучайтесь, так что хамачи тоже отпадает, teamviewer как бы не совсем средство для обьединения в локальную сеть, хоть VPN там тоже есть, тимвьювер это в основном удаленный доступ и при частом и длительном использовании его разрабы начинают настоятельно рекомендовать приобрести подписку, так что тоже отпадает, пробовал Softether VPN — вроде и настроил все по инструкции но удаленные компы соединится так и не смогли — не видят друг друга, хоть и через Azure пытался подключится https://www.vpnazure.net/en/, есть еще много других средств — https://ruprogi.ru/software/radmin-vpn, многое из этого попробовал но ничего не получается — либо вообще настроить не получается либо все настроил но компы друг друга все равно не видят

Хотя бы один из узлов виртуальной сети должен иметь белый IP. Если все машины за NAT, то лучше всего просто арендовать самую дешевую VPS для этих целей.

openvpn в tap режиме. Там как раз и L2 ходить будет.

Если все машины за NAT, то лучше всего просто арендовать самую дешевую VPS для этих целей

Или взять современный маршрутизатор Keenetic\Asus со встроенным сервисом DDNS, арендовать адрес и запустить на нём же VPN(поставляется почти со всеми нормальными маршрутизаторами, обычно OpenVPN, но WG тоже накручивается).

С VPS плохой вариант, пинг убогий будет + MiTM натуральный. Тогда уж лучше пробрасывать через скрытосервис в Tor.

+1 за wireguard. Вчера раздал предварительно сделанные conf-файлы сотрудникам, 100% справились даже самые далёкие от IT.

Не только, но и ещё под MacOS, iOS, Android. https://www.wireguard.com/install/

Mixa ★ ( 28.03.20 20:20:49 MSK )

Последнее исправление: Mixa 28.03.20 20:21:50 MSK (всего исправлений: 1)

Сотрудники на ноутбуках на windows. Сервер — на linux.

С VPS плохой вариант, пинг убогий будет + MiTM натуральный.

Тогда уж лучше пробрасывать через скрытосервис в Tor.

Ага, а уж через Tor компы в локалку объединять — это очень быстро 🙂

а ядро на сервере какой версии?

OpenVPN сейчас стандарт де-факто (кроме случаев, когда законодательно принуждают использовать ПО с закладками от спецслужб).

Тогда уж лучше пробрасывать через скрытосервис в Tor. Можно об этом поподробнее пожалуйста, хотя бы ссылку

Вроде очевидно же:

1) Виртуальный сервер на то и виртуальный, что весь контроль остаётся в руках провайдера. Он в любой момент может «упасть», похерив ваше соединение(редко, но метко)

2)Он видит всё, или почти всё: кто, куда, когда, откуда, что, как долго и иногда даже зачем. Хочешь ты этого или нет, но в логах оно ОСЕДАЕТ(без этого работоспособность обеспечить невозможно технически), а куда потом идёт — неизвестно. Грубо говоря, при таком подходе из «VPN» можно смело выкидывать букву «P». Да ещё ты сам же платишь за эту красоту.

Ага, а уж через Tor компы в локалку объединять — это очень быстро 🙂

А надо уметь правильно готовить его, благо сие есть наука простая:

/etc/tor/torrc SocksPort 9050 IsolateSOCKSAuth KeepAliveIsolateSOCKSAuth ControlPort 9051 DNSPort 9053 AutomapHostsOnResolve 1 HashedControlPassword # ставишь свой командой 'tor --hash-password "СВОЙ_ПАРОЛЬ" DataDirectory /var/lib/tor/data ClientOnionAuthDir /var/lib/tor/client ExitNodes MiddleNodes EntryNodes HiddenServiceDir /var/lib/tor/hsv3/ HiddenServicePort 22 127.0.0.1:22 HiddenServicePort 3003 127.0.0.1:3003 HiddenServicePort 443 127.0.0.1:443 # И т.д. сколько надо HiddenServiceSingleHopMode 1 Создаёшь папку /var/lib/tor/hsv3/authorized_clients/ и пихаешь туда файлы типа example.auth в которых одной строкой записано: descriptor:x25519:’ТВОЙ_ПУБЛИЧНЫЙ_КЛЮЧ_В_base32′

В папку клиенту запихиваешь файлы типа example.auth_private в которых одной строкой записано: ‘СЕРВЕРНЫЙ_v3_ONION_АДРЕС’:descriptor:x25519:’СЕРВЕРНЫЙ_ПУБЛИЧНЫЙ_КЛЮЧ_В_base32′

Дальше меняешься ключами между машинами и спокойно пробрасываешь через .onion вообще всё, что только в голову влетит. Пинг маленький, так как гуляет трафик внутри одной страны. Можно и соседние приписать, если живёшь где-нибудь в центре Европы.

Плюсы: всё ещё достаточно анонимно и приватно, бесплатно, в логах у всех промежуточных компьютеров полнейшая каша, оконечное шифрование из коробки, а самим фактом использования сети ты помогаешь тем, кому сильно надо.

Минусы: Tor таки светится, скорость иногда проседает(ретрансляторы бывают тормозные), в некоторых местах нужно сильно постараться, чтобы просто подключиться к сети.

Эмуляция сети из нескольких компьютеров на одном компьютере

Эта инструкция небольшая, но очень полезная. Она пригодится:

- тестировщикам на проникновение и хакерам: для сканирования с одной операционной системы (Kali Linux) других операционных систем и серверов, находящихся на этом же компьютере (сканировать веб-сервера, ОС на уязвимости, веб-приложения, тренироваться в перехвате трафика, реализации атак человек-по-середине, XSS и т.д.);

- системным администраторам: для практики в построении сетей, роутинга трафика, отработке взаимодействия между различными компьютерами и операционными системами, настройке веб-серверов, почтовых серверов, DNS;

- разработчикам веб-приложений: для сканирования своих веб-приложений на уязвимости, для отработки взаимодействия веб-приложения с другими узлами в сети.

Надеюсь, я вас не запутал. Чтобы стало чуть понятнее, давайте рассмотрим конкретные примеры. Мы написали программу на PHP на своей рабочей машине под управлением Windows. Мы проверили её работоспособность на локальном сервере под этой самой Windows и теперь мы хотим просканировать программу разнообразными сканерами уязвимостей. Проще всего воспользоваться специализированными дистрибутивами, например Kali Linux. Но если мы загрузимся в Kali Linux с флешки или установим её в качестве второй ОС, то во время работы Kali наш сервер на Windows будет недоступен — напомню, компьютер у нас один.

Самый простой вариант — это установить Kali Linux в виртуальный компьютер и настроить сеть для возможности доступа с виртуальной машины в реальную.

Думаю, это самая распространённая ситуация. Давайте вместе настроем наш один компьютер на возможность сканирования веб-сервера под Windows с виртуального компьютера на VirtualBox под управлением Kali Linux. На самом деле, вариаций может быть множество, и взаимодействующих виртуальных компьютеров может быть множество. Главное — понять принцип.

Как из виртуальной машины с Kali Linux просканировать веб-сервер Windows

Первое : узнайте локальный адрес вашей Windows-машины. Если этот адрес динамический (каждый раз новый при включении компьютера, т.е. он получается от DHCP), то рекомендуется прописать статический адрес, иначе после перезагрузки компьютера сервер может стать недоступным (для Kali).

Чтобы узнать локальный адрес Windows, в командной строке Windows наберите

В моём случае это 192.168.1.35 (его я и буду использовать в примерах, чтобы было понятнее).

Второе : в файле настроек сервера (C:ServerbinApache24confhttpd.conf) найдите строку

- переправить эту строку на Listen *:80 (не рекомендуется, после этого ваш веб-сервер будет доступен для внешних сетей!);

- добавить строку Listen локальный_IP_Windows:80 (рекомендуется);

В моём случае я добавляю строку

Сохраняем изменения, перезапускаем сервер.

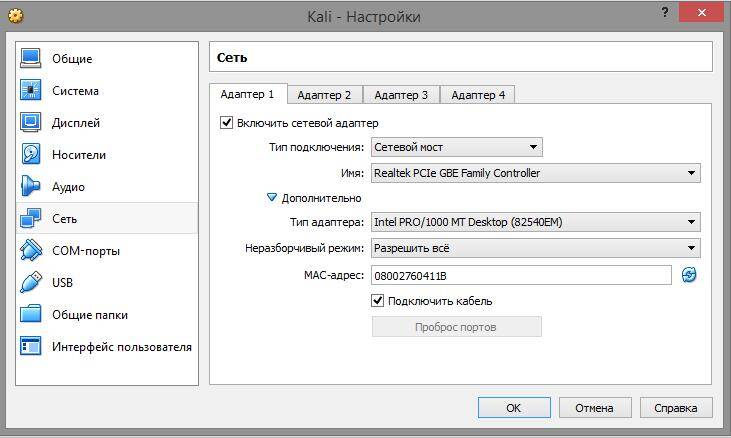

Третье : в настройках виртуальной машины перейдите к «настройкам сети». Там по умолчанию стоит NAT, вместо него выберите «сетевой мост». Там, где «неразборчивый режим», выберите «разрешить всё».

Четвёртое : после этого можно тестировать. Для обращения к серверу используйте локальный адрес Windows. Например, в Kali я набираю в строке браузера 192.168.1.35 и… Должно работать, но у меня не работает.

Пятое : Если не получается открыть страницу сервера, то нужно отключить/настроить файервол на Windows.

После отключения файервола, теперь из Kali виден сервер на Windows.

Сеть из нескольких виртуальных компьютеров

Можно настроить множество виртуальных компьютеров с различными операционными системами. Их можно запускать и одновременно. Таким образом можно потренироваться в настройке программ, серверов на различных дистрибутивах Linux. Можно один из компьютеров назначить DNS серверов, поиграться с роутингом трафика и т. д.

Чтобы узнать IP адрес виртуальной машины под управлением Linux, наберите в командной строке:

Каких-то ограничений на количество виртуальных машин нет. Главное, чтобы хватало ресурсов реального компьютера. В первую очередь, имеет свойство заканчиваться оперативная память. Если вы устанавливаете Linux без графической оболочки, то, как правило, достаточно 512 мегабайт оперативной памяти. С графической оболочкой я бы рекомендовал выбирать 1-1,3 гигабайта оперативной памяти — чтобы работало пошустрее. Если на какие-то системы предполагается повышенная нагрузка, то можно им вместо одного процессора, выделить 2 или даже 3. Также каждому виртуальному компьютеру можно назначить более чем одну сетевую карту — до четырёх.

Один комментарий

Можно настраивать взаимодействие с различными виртуальными ОСями, установленными в virtualbox и без сетевого моста. Хорошо это описано, например, в статье: http://yapro.ru/web-master/unix/virtualbox-statichniy-ip.html У меня так два сервера одновременно работает через виртуальные адаптеры хоста и я к ним имею доступ как с установленной на виртуалку kali linux, так и с основной ОС windows 7, на которой так же крутится сервер OpenServer. Всё достаточно удобно и все виртуальные оси имеют свободный доступ в интернет….

Оставьте ответ Отменить ответ

📅 С 20 по 22 апреля пройдут незабываемые битвы среди кибер-гладиаторов в мире информационной безопасности!

Открыта регистрация команд по ссылке .