Записки IT специалиста

Настройка IPTV в роутерах Mikrotik на примере Ростелеком

IPTV в настоящее время стал стандартом де факто, практически полностью вытеснив «классическое» кабельное телевидение. Сегодня практически любой провайдер предлагает комплексные тарифные планы, включающие телевидение и интернет, предоставляет в аренду уже настроенное оборудование и вообще всякими способами стремится завлечь абонента в свои сети. И это хорошо, здоровая конкуренция снижает цены и повышает качество услуг. Но как быть, если вы предпочитаете настраивать свое сетевое оборудование самостоятельно? Сегодня мы как раз поговорим об этом.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Подключение IPTV-приставки непосредственно в сеть провайдера

Самый простой и нетребовательный к ресурсам способ смотреть IPTV, полностью оправдан, если ваша приставка не имеет никаких иных функции, которые требуют доступа к ресурсам локальной сети. Если вспомнить былые времена, то многие провайдеры при подключении IPTV ставили перед роутером простой свитч, куда включали IPTV-приставку, фактически мы повторим эту схему, но с использованием возможностей Mikrotik.

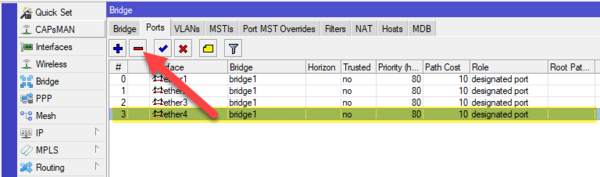

Прежде всего определим порт, в который будет подключена приставка и выведем его из моста локальной сети (если он туда включен), в нашем случае это будет порт ether4. Для этого перейдем в Bridge — Ports и удалим запись для нужного порта.

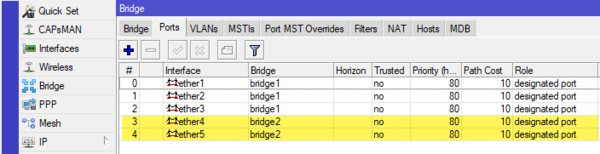

Затем создадим новый мост и введем в него порт приставки и внешний порт, смотрящий в сторону провайдера:

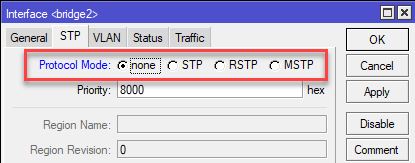

Чтобы избежать возможных конфликтов с активным оборудованием провайдера отключим в свойствах моста протокол RSTP:

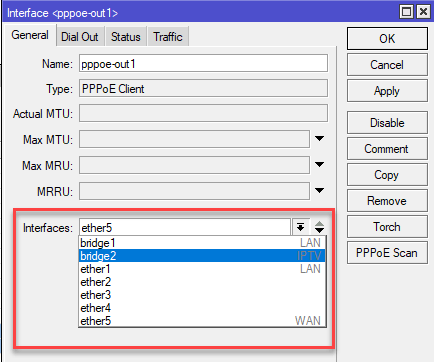

Если вы используете для подключения к интернету коммутируемое подключение, то в его свойствах вместо внешнего интерфейса (ether5 в нашем примере) следует указать интерфейс моста bridge2. В данном случае это будет PPPoE подключение провайдера Ростелеком.

При использовании иных методов доступа в интернет не забудьте изменить порт внешнего подключения с ether5 на bridge2, а также внести аналогичные изменения в правила файрволла, при коммутируемом подключении (PPPoE) делать этого не надо.

После чего достаточно перезагрузить приставку, и она самостоятельно «разберется» с настройками, после чего вы сможете полноценно пользоваться услугой IPTV вашего провайдера.

Настройка IGMP Proxy

Однако предложенный выше способ может быть не всегда приемлем, вместо приставки могут использоваться иные, более функциональные устройства: SmartTV, TV BOX на Android и т.д. и т.п., которым нужно обеспечить доступ к ресурсам локальной сети. Также приставка может быть подключена не напрямую к роутеру, а через дополнительный коммутатор, либо вы еще по какой-либо причине не хотите выводить устройство за пределы домашней сети. В этом случае потребуется настройка IGMP Proxy, который обеспечит перенаправление мультикастового потока IPTV в локальную сеть и прохождение IGMP-пакетов для управления этим потоком.

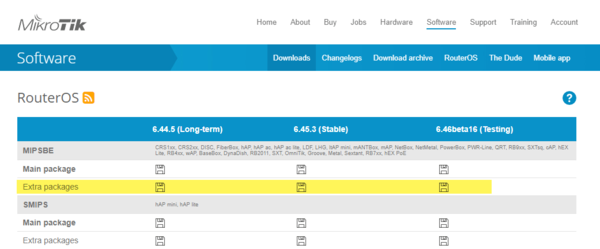

В базовой поставке RouterOS необходимая функциональность отсутствует и нам потребуется установить дополнительный пакет multicast. Для этого на официальном сайте следует скачать набор Extra packages для своей версии прошивки и архитектуры. Если у вас более старая версия RouterOS, то обновите ее.

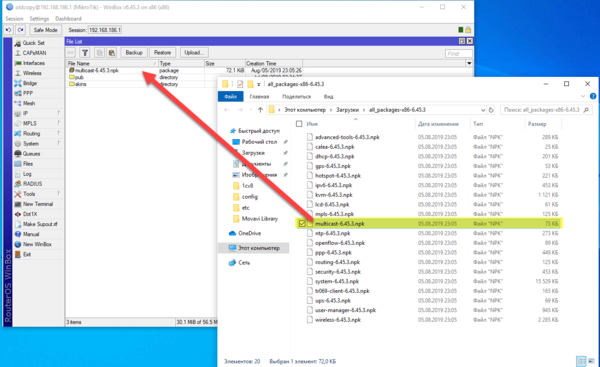

Затем откройте Winbox, перейдите в раздел Files и загрузите на устройство пакет multicast, это можно сделать простым перетаскиванием, затем перезагрузите роутер.

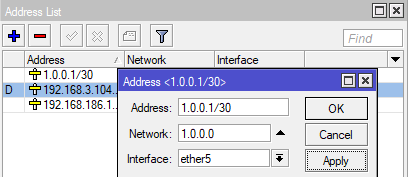

Если вы настраиваете IPTV от Ростелеком, то на внешнем интерфейсе, смотрящем в сторону провайдера, у вас не будет IP-адреса, так как протокол PPPoE, через который осуществляется доступ в интернет, работает на канальном уровне и не требует IP-адресов. Для работы IPTV внешнему интерфейсу необходимо будет присвоить адрес. Поддержка Ростелекома предписывает использовать адрес 1.0.0.1/30, на наш взгляд использование данного адреса не совсем корректно (он не является приватным) и, как показывает практика, вы можете присвоить интерфейсу любой адрес, но официальные рекомендации стоит иметь ввиду, особенно если больше ничего не помогает.

Если вы предпочитаете работу в консоли, то выполните:

/ip address

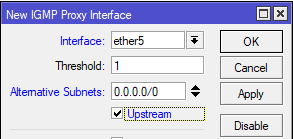

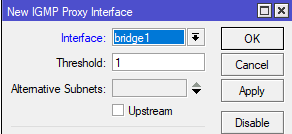

add address=1.0.0.1/30 interface=ether5 network=1.0.0.0Теперь перейдем в раздел Routing — IGMP Proxy и добавим внешний интерфейс, на который приходит IPTV. В поле Interface укажите внешний интерфейс, в нашем случае ether5, в поле Alternative Subnets — 0.0.0.0/0 и установите флажок Upstream.

Что касается Alternative Subnets, то данная настройка требует некоторых пояснений, в ней указывается подсеть, из которой осуществляется вещание, так как Ростелеком использует собственную изолированную сеть, то указание 0.0.0.0/0, т.е. принимать любые потоки, будет оправдано. Если же вы настраиваете IPTV на интерфейсе, смотрящем непосредственно в интернет, то желательно явно указать подсеть, уточнив ее в техподдержке провайдера.

Затем добавим внутренний интерфейс, куда следует перенаправить IPTV-поток, в этом качестве укажем мост локальной сети, никаких других настроек делать не нужно.

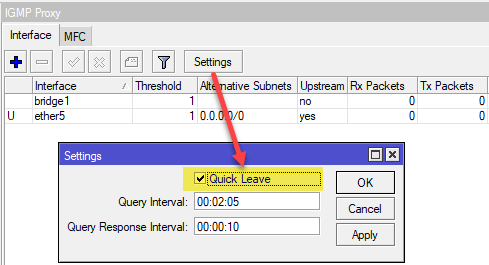

После чего нажмите кнопку Settings и установите флажок Quick Leave для быстрого переключения между каналами.

Также можно быстро выполнить все приведенные выше настройки через терминал:

/routing igmp-proxy

set quick-leave=yes

/routing igmp-proxy interface

add alternative-subnets=0.0.0.0/0 interface=ether5 upstream=yes

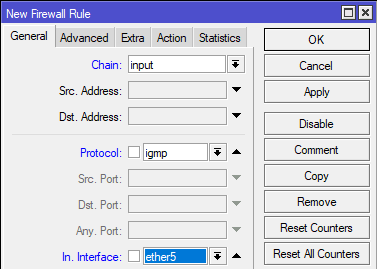

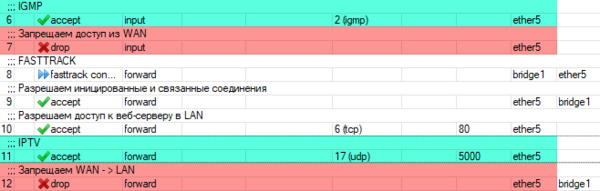

add interface=bridge1Теперь осталось настроить правила брандмауэра для прохождения IPTV-трафика. Для этого добавим следующие записи: Chain — input, Protocol — igmp, In. Interface — ether5, так как по умолчанию действие accept, то на закладку Action можно не переходить. Данное правило разрешить входящий IGMP-трафик на внешнем интерфейсе.

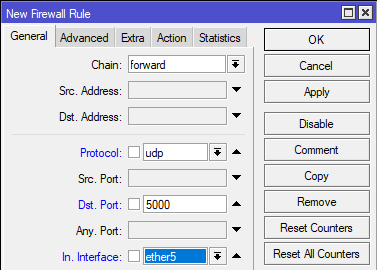

Второе правило разрешит транзитный IPTV-трафик: Chain — forward, Protocol — udp, Dst. Port — 5000, In. Interface — ether5. Отдельного пояснения требует номер порта, Ростелеком использует порт 5000, для других провайдеров следует уточнить это значение в поддержке.

Также не забудьте перетащить данные разрешающие правила выше запрещающих в каждой из цепочек.

В терминале эти же правила добавляются командами:

/ip firewall filter

add action=accept chain=input comment=IGMP in-interface=ether5 protocol=igmp

add action=accept chain=forward comment=IPTV dst-port=5000 in-interface=ether5 protocol=udpПосле выполнения данных настроек перезагрузите IPTV-приставку и, если вы не допустили ошибок, все должно заработать.

IPTV через Wi-Fi

Скажем сразу, использовать беспроводную сеть, особенно в диапазоне 2,4 ГГц, для доставки IPTV — не самая удачная идея. Следует понимать, что Wi-Fi является разделяемой средой и вы делите доступную пропускную способность не только с клиентами вашей сети, но и с устройствами соседних сетей, работающих в том же частотном диапазоне. Проще говоря, даже если ваши собственные устройства не занимают Wi-Fi, то за стеной может оказаться ноутбук соседа, которые на этом же самом канале качает торренты, поэтому прием IPTV, особенно с HD-качеством в таких условиях может оказаться затруднительным.

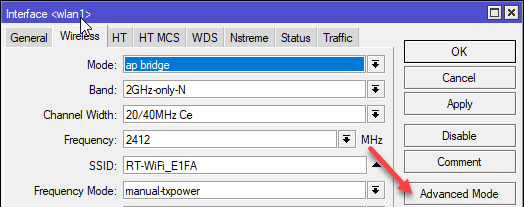

Но если вы все-таки решили транслировать IPTV через Wi-Fi, то выполните следующие настройки: перейдите в свойства беспроводного интерфейса на закладку Wireless и перейдите в режим Advanced Mode.

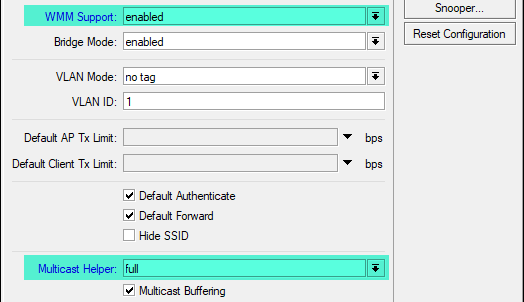

Затем установите значения опций: WMM Support — enabled и Multicast Helper — full.

Это включит Wi-Fi multimedia и позволит отправлять мультикаст-пакеты на mac-адреса беспроводных клиентов, но не забывайте, что вы делите полосу пропускания не только между своими устройствами, поэтому работа таких клиентов может не соответствовать ожиданиям, особенно в городских условиях.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Дополнительные материалы:

Mikrotik

- Оборудование MikroTik класса SOHO. Общий обзор и сравнение возможностей

- Производительность младших моделей Mikrotik hEX и hAP. Экспресс-тестирование

- Базовая настройка роутера MikroTik

- Расширенная настройка DNS и DHCP в роутерах Mikrotik

- Автоматическое резервное копирование настроек Mikrotik на FTP

- Проброс портов и Hairpin NAT в роутерах Mikrotik

- Настройка IPTV в роутерах Mikrotik на примере Ростелеком

- Настройка VPN-подключения в роутерах Mikrotik

- Настройка черного и белого списков в роутерах Mikrotik

- Настройка выборочного доступа к сайтам через VPN на роутерах Mikrotik

- Настройка OpenVPN-сервера на роутерах Mikrotik

- Безопасный режим в Mikrotik или как всегда оставаться на связи

- Настройка Proxy ARP для VPN-подключений на роутерах Mikrotik

- Настраиваем Port Knocking в Mikrotik

- Резервирование каналов в Mikrotik при помощи рекурсивной маршрутизации

- Настраиваем родительский контроль на роутерах Mikrotik

- Настраиваем IKEv2 VPN-сервер на роутерах Mikrotik с аутентификацией по сертификатам

- Расширенная настройка Wi-Fi на роутерах Mikrotik. Режим точки доступа

- Mikrotik CHR — виртуальный облачный роутер

- Настройка контроллера CAPsMAN (бесшовный Wi-Fi роуминг) на Mikrotik

- Настройка VPN-подключения на роутерах Mikrotik если подсети клиента и офиса совпадают

- Настраиваем использование DNS over HTTPS (DoH) на роутерах Mikrotik

- Настройка PPTP или L2TP VPN-сервера на роутерах Mikrotik

- Установка Mikrotik CHR на виртуальную машину Proxmox

- Защита RDP от перебора паролей при помощи оборудования Mikrotik

- Настройка SSTP VPN-сервера на роутерах Mikrotik

- Настройка выборочного доступа к сайтам через VPN с автоматическим получением маршрутов по BGP на роутерах Mikrotik

- Особенности эксплуатации CA на роутерах Mikrotik: резервное копирование, экспорт и импорт сертификатов

- Настройка туннелей GRE и IPIP на роутерах Mikrotik

- Правильное использование Fast Path и FastTrack в Mikrotik

- DHCP Snooping — настройка защиты от неавторизованных DHCP-серверов на оборудовании Mikrotik

- Работа оборудования Mikrotik в режиме беспроводной станции (клиента)

- Используем режим ARP reply-only для повышения безопасности сети на оборудовании Mikrotik

The Dude

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал: