- Что такое изоляция точки доступа

- Как включить изоляцию точки доступа

- D-Link

- ASUS

- TP-Link

- Если опции «Изоляция точки доступа» нет

- Изоляция клиентов на роутере

- Краткая информация о режиме «Изоляция точки доступа»

- Изоляция Wi-Fi-клиентов одного сегмента друг от друга (для версий NDMS 2.11 и более ранних)

- Домашний Wi-Fi и экономные соседи: как защитить точку доступа

- Зачем и от кого защищать свой роутер

- Шаг первый: смена заводского пароля

- Шаг второй: использование гостевого доступа для выхода в интернет

- Шаг третий: шифрование сети

- Шаг четвертый: изменение сетевого идентификатора

- Шаг пятый: права доступа к настройкам маршрутизатора

- Шаг шестой: обновление ПО

Что такое изоляция точки доступа

Один беспроводной маршрутизатор среднего уровня способен обслуживать до нескольких десятков устройств Wi-Fi , в свою очередь, взаимодействовать в рамках одной локальной сети способны сами подключенные к сети устройства. При этом ими могут быть использованы различные технологии и протоколы, например, FTP и DLNA , но так или иначе, связь между устройствами осуществляется через роутер, о чём многие пользователи даже не догадываются.

В домашних сетях необходимости как-то ограничивать возможности такого взаимодействия нет, но не в сетях общественных, в которых подключение чужих непроверенных устройств является нормой.

Впрочем, с необходимостью ограничить коммуникацию между устройствами Wi-Fi вы можете столкнуться и в домашней сети. Допустим, вы собрались принимать гостей, которым хотите предоставить доступ в интернет со своего домашнего роутера, но при этом не желаете, чтобы они могли подключаться со своих гаджетов к вашим домашним устройствам. Так вот, для таких случаев в современных моделях роутеров предусмотрена специальная функция «Изоляция точки доступа».

Активация этой функции в настройках маршрутизатора изолирует подключенные к одной локальной сети устройства друг от друга, то есть, оставаясь подключенными к интернету через роутер, они уже не смогут взаимодействовать между собой. Решение лучше подходит для общественных сетей, в домашних и корпоративных сетях более оптимальным вариантом является использование функции «Гостевая Wi-Fi сеть», которую мы рассмотрим в следующий раз. Причина проста — изоляция точки доступа предполагает отсутствие возможности устанавливать коммуникацию между всеми устройствами, тогда как гостевой режим сети Wi-Fi позволяет сохранить такую возможность для ваших личных устройств.

Как включить изоляцию точки доступа

Включается и отключается функция в настройках роутера, в разных моделях маршрутизаторов она будет располагаться в разных разделах. Напоминаем, что попасть в настройки роутера можно через обычный браузер, перейдя по адресу 192.168.0.1 или 192.168.1.1 .

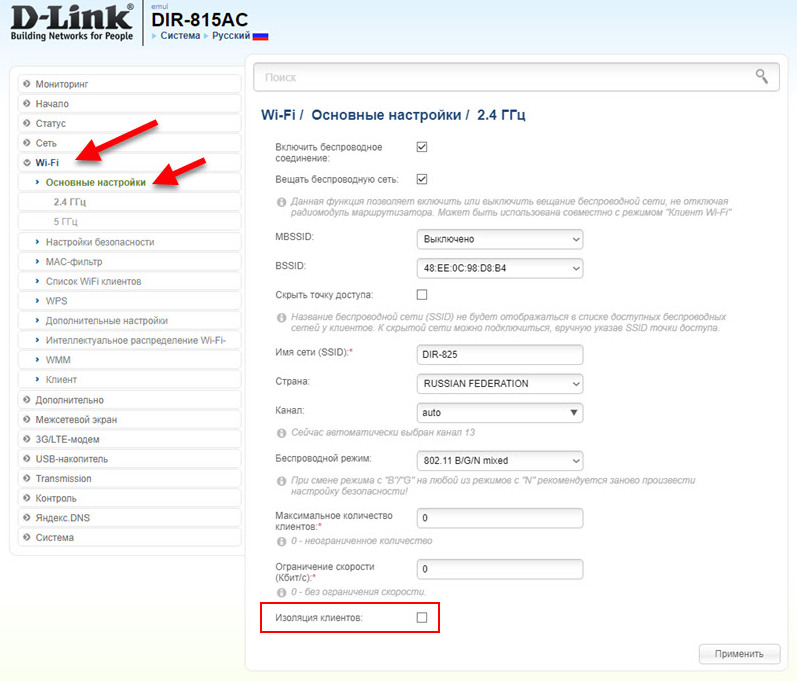

D-Link

В роутерах D-Link нужно зайти в раздел «Wi-Fi» -> «Основные настройки» и установить флажок в пункте «Изоляция клиентов».

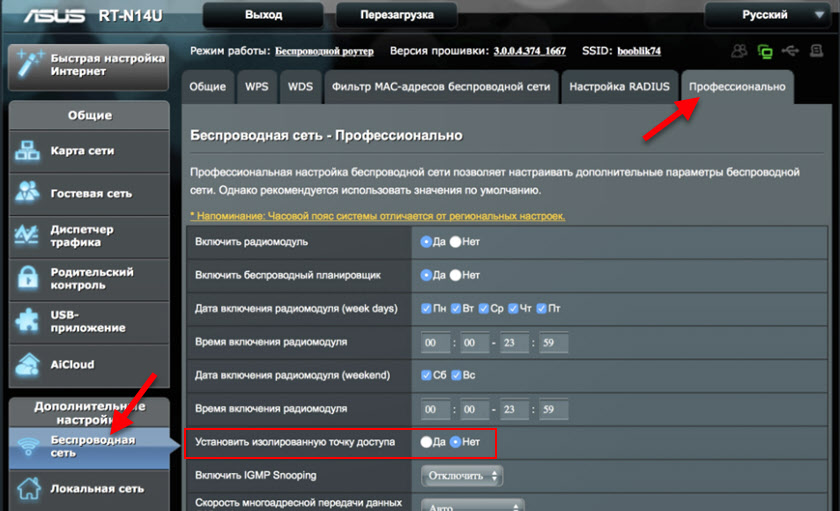

ASUS

В моделях ASUS соответствующую опцию ищите в разделе «Беспроводная сеть» -> «Профессионально». Называется она «Установить изолированную точку доступа».

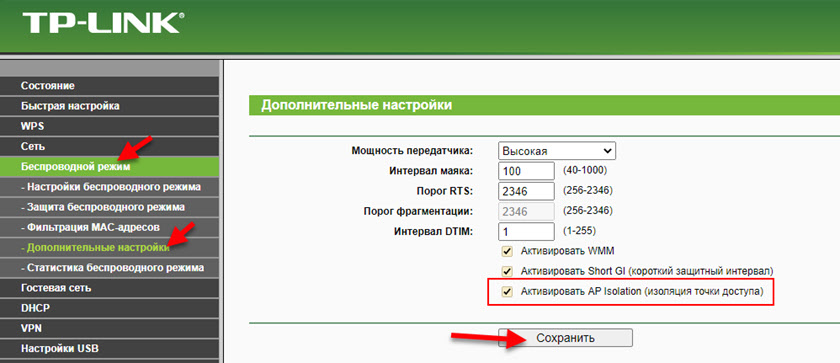

TP-Link

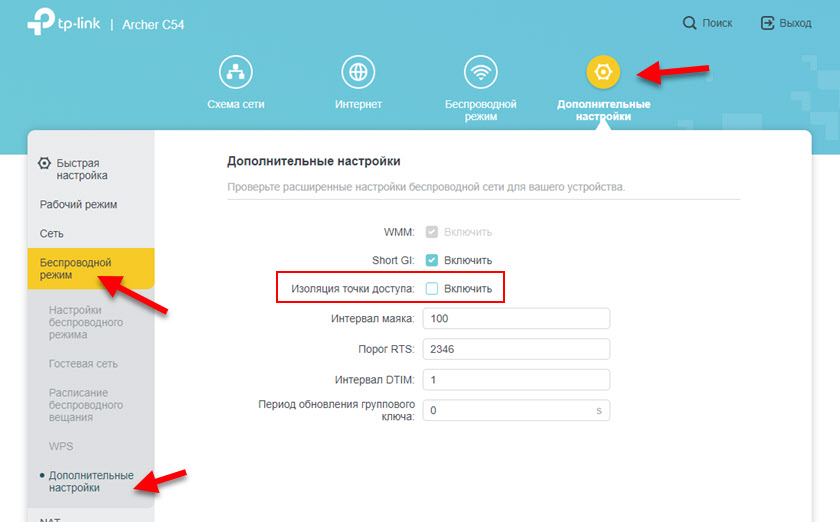

Есть старые версии веб-интерфейса TP-Link (серо-зеленые) и новые (бело-голубые) . Если у вас старая версия, перейдите в раздел «Беспроводной режим» -> «Дополнительные настройки» и установите флажок в чекбоксе «Активировать AP Isolation».

В новых версиях веб-интерфейса перейдите по пути «Дополнительные настройки» -> «Беспроводной режим» -> «Дополнительные настройки» и отметьте флажком чекбокс «Изоляция точки доступа».

В новых версиях веб-интерфейса TP-Link опция также может находиться в разделе «Системные инструменты» -> «Системные параметры» -> «Дополнительные настройки».

Если опции «Изоляция точки доступа» нет

Если вы пользуетесь старой моделью роутера, опции «Изоляция точки доступа» может и не быть. В этом случае можно порекомендовать обновить прошивку маршрутизатора, а в крайнем случае заменить старую модель более новой аппаратной версией.

Изоляция клиентов на роутере

Краткая информация о режиме «Изоляция точки доступа»

Изоляция точки доступа используется для защиты устройства от атак с другого устройства в той же сети. Когда этот режим включен, устройство изолирует всех подключенных клиентов в одной и той же беспроводной сети друг от друга, что повышает безопасность в сети. Как показано на рисунке ниже, при включенном режиме изоляции точки доступа, два хоста в одной и той же беспроводной сети не могут взаимодействовать друг с другом. Как настроить режим изоляции точки доступа? Продукты TP-Link Pharos поддерживают режим изоляции точки доступа. Данный режим по умолчанию отключен в настройках. Чтобы включить этот режим, выберите меню Беспроводной режим в нем подраздел Дополнительные настройки беспроводного режима и установите галку на против пункта Включить изоляцию точки доступа.

Примечание. Изоляция точки доступа недоступна в режиме Клиента. Если устройство работает в режиме точки доступа и включен Multi-SSID, вы можете включить изоляцию точки доступа для определенного SSID в списке SSID, как показано на рисунке ниже. Источник

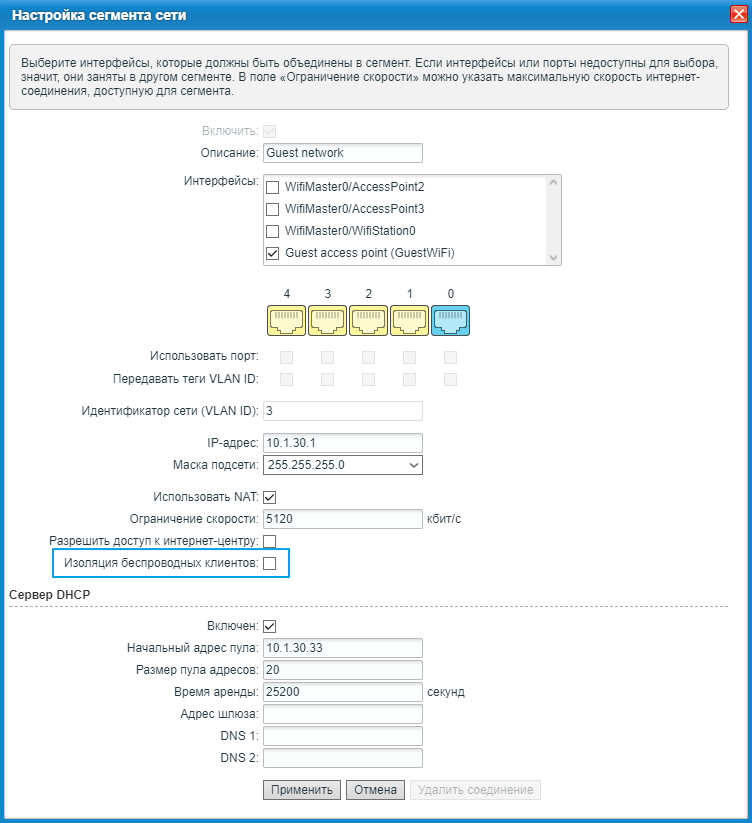

Изоляция Wi-Fi-клиентов одного сегмента друг от друга (для версий NDMS 2.11 и более ранних)

NOTE: В данной статье показана настройка версий ОС NDMS 2.11 и более ранних. Настройка актуальной версии ПО представлена в статье «Гостевая сеть Wi-Fi». Начиная с версии ОС NDMS v2.10.C0 была добавлена возможность изолировать беспроводных клиентов одного сегмента друг от друга (запрещает беспроводным клиентам обмен информацией между собой в пределах одной сети). В веб-конфигураторе в настройках гостевого сегмента добавлена опция Изоляция беспроводных клиентов. По умолчанию данная возможность выключена.

Для изолирования беспроводных клиентов гостевого сегмента (Guest) друг от друга включите опцию Изоляция беспроводных клиентов и нажмите кнопку Применить. Эту же настройку можно выполнить через режим командной строки (CLI) интернет-центра. (config)> interface Bridge1 peer-isolation

Network::Interface::Ethernet: «Bridge1»: peer isolation enabled.

(config)> system configuration save Также можно настроить изоляцию беспроводных клиентов основной точки доступа Wi-Fi (сегмента Home) друг от друга.

Для этого выполните команды: (config)> interface Bridge0 peer-isolation

Network::Interface::Ethernet: «Bridge0»: peer isolation enabled.

(config)> system configuration save Обращаем ваше внимание, что механизм изоляции клиентов включается на Bridge-интерфейсе и распространяется на все включенные в него точки доступа.

Домашний Wi-Fi и экономные соседи: как защитить точку доступа

В наше время точки доступа Wi-Fi появились практически везде: в каждой квартире, в общественном транспорте, кафе или заведении другого рода — есть Wi-Fi маршрутизатор. Многие мобильные устройства тоже могут выступать в роли точки доступа к сети. Чтобы примерно представить масштаб распространения Wi-Fi сетей в крупных городах, достаточно просто достать смартфон в любом общественном месте или собственной квартире и активировать функцию поиска сетевых подключений. Вероятно, в зоне действия окажется не менее трех-четырех точек доступа, мобильных устройств и других устройств, оборудованных модулем беспроводной связи. Что говорить, стремительно набирает популярность даже «умная» бытовая техника, которой можно управлять удаленно (технологии «умного дома»).

Зачем и от кого защищать свой роутер

Не стоит удивляться тому, что в результате повсеместного распространения таких сетей, уровень сознательности владельцев сетевого оборудования значительно упала. Пользователи старшего возраста нередко просят младших родственников убрать пароль для подключения к роутеру, а кто-то оставляет заводской пароль, не задумываясь о возможных последствиях. Даже если вы очень хороший человек и не прочь поделиться частью интернет-канала с экономными соседями, не забывайте, кроме бесплатного интернета, любой человек, получивший доступ к вашему сетевому оборудованию, если захочет, может получить и гораздо больше, чем бесплатный доступ в интернет. Злоумышленники могут получить доступ к вашим деньгам, личным фотографиям, информации о вашем времяпрепровождении, а возможно и вскипятить чайник без вашего ведома!

Всего этого можно избежать, всего лишь позаботившись о своем роутере, путем совершения нескольких достаточно простых действий.

Шаг первый: смена заводского пароля

- не используйте в качестве пароля простейшие цифровые комбинации (000000, 111111 и т.д.);

- ваша фамилия и домашний номер — тоже плохая идея;

- не рекомендуется использовать и любые словосочетания.

Шаг второй: использование гостевого доступа для выхода в интернет

Гостевой Wi-Fi — это обособленная точка доступа, которая не затрагивает домашние устройства, подключенные к основной точке и объединенные в сеть.

Подключившись к гостевой точке доступа, злоумышленник не сможет получить доступ к вашим домашним устройствам и информации хранящейся в их памяти.

Гостевое сетевое подключение обеспечивает пользователя только доступом во внешний интернет, оставляя другие домашние устройства вне зоны досягаемости.

Если гостевая сеть не нужна, то ее необходимо отключить. У некоторых устройств она отключается автоматически, если не используется определенное время.

Шаг третий: шифрование сети

Для защиты от вторжений извне каждый современный маршрутизатор по умолчанию шифрует канал доступа в собственную сеть. Существует несколько протоколов шифрования:

- OPEN . По сути, в таком протоколе полностью отсутствует шифрование. Передача данных в этой сети проходит по открытому каналу.

- WEP . На сегодняшний день самый слабый тип шифрования, появившийся в 90-х годах 20 века. Имеет массу уязвимостей, взламывается за несколько секунд.

- WPS (или QSS). Механический вход в сеть (вход осуществляется с помощью нажатия кнопки). Ненадежен, взламывается в течение суток.

- WPA/WPA2 . Самый надежный протокол. Основан на различных алгоритмах шифрования. До недавнего времени был практически неуязвим. Недавно хакеры нашли лазейки для его взлома, однако ваши соседи все еще имеют очень мало шансов пробиться сквозь такое шифрование.

Если среди ваших соседей не затесался Mr.Robot, то протокол WPA/WPA2 в комбинации со сложным паролем станет серьезной проблемой для любителей халявного интернета.

Прежде чем использовать маршрутизатор убедитесь, что шифрование включено. Проверить это можно в WEB-интерфейсе роутера (через браузер).

Получить доступ к настройкам устройства можно введя в строке браузера url или ip-адрес, указанный на корпусе роутера (обычно на нижней его части).

При выборе способа шифрования ориентируйтесь на протокол WPA2 — он более надежен по сравнению с остальными.

Шаг четвертый: изменение сетевого идентификатора

Service Set Identifier (SSID) — это имя вашей беспроводной сети, которое ей присвоил завод-изготовитель маршрутизатора. Оно видно всем, кто обладает устройством с возможностью беспроводного подключения. По стандартному SSID любой человек может идентифицировать тип вашего роутера, что значительно облегчит его взлом (особенно если вы затянули со сменой стандартного пароля).

Вы можете также скрыть отображение SSID в настройках роутера, однако в этом случае гаджеты перестанут видеть его в списке доступных подключений и имя сети придется вводить каждый раз при переподключении к интернету. Это усложнит работу, поэтому проще всего изменить идентификатор. В этом случае сложность не требуется — можете задать любое имя на свой вкус. Для этого необходимо зайти в меню, найти соответствующий раздел и изменить его.

Шаг пятый: права доступа к настройкам маршрутизатора

Доступ к настройкам в большинстве устройств, осуществляется через браузер по протоколу http. Настройки, как правило, не защищены паролем, либо установлен простейший пароль, который может повторяться в рамках одной линейки или даже быть одинаковым для устройств от разных производителей (самые распространенные — admin, 000000 или другая простейшая комбинация цифр).

Поэтому доступ к настройкам устройства есть у любой учетной записи, рангом выше «продвинутого пользователя». Для защиты необходимо установить пароль или поменять установленный по умолчанию в меню маршрутизатора.

Шаг шестой: обновление ПО

Необходимо систематически обновлять программное обеспечение роутера. Пакеты обновлений исправляют баги и уязвимости в прошивке устройства. Некоторые новейшие маршрутизаторы поддерживают функцию автоматического обновления прошивки. Если такая функция есть, то делать ничего не нужно. Вы также можете самостоятельно проверять наличие нового программного обеспечения в меню настроек и загружать их вручную.

Если ваше устройство не имеет функции автоматического или полуавтоматического обновления, вы должны загрузить соответствующий файл с официального сайта компании-производителя.