- Безопасная домашняя сеть: создаём изолированный сегмент для гостей

- Изоляция точки доступа в Wi-Fi (AP Isolation): для чего нужна, как включить и выключить

- Как включить и выключить изоляция точки доступа?

- D-Link

- ASUS

- TP-Link

- Netis

- ZyXEL Keenetic

- Поговорим о безопасности Wi-Fi

- WPS

- Использование шифрования

- Про пароли

- Фильтрация по MAC-адресам

- Другие рекомендации

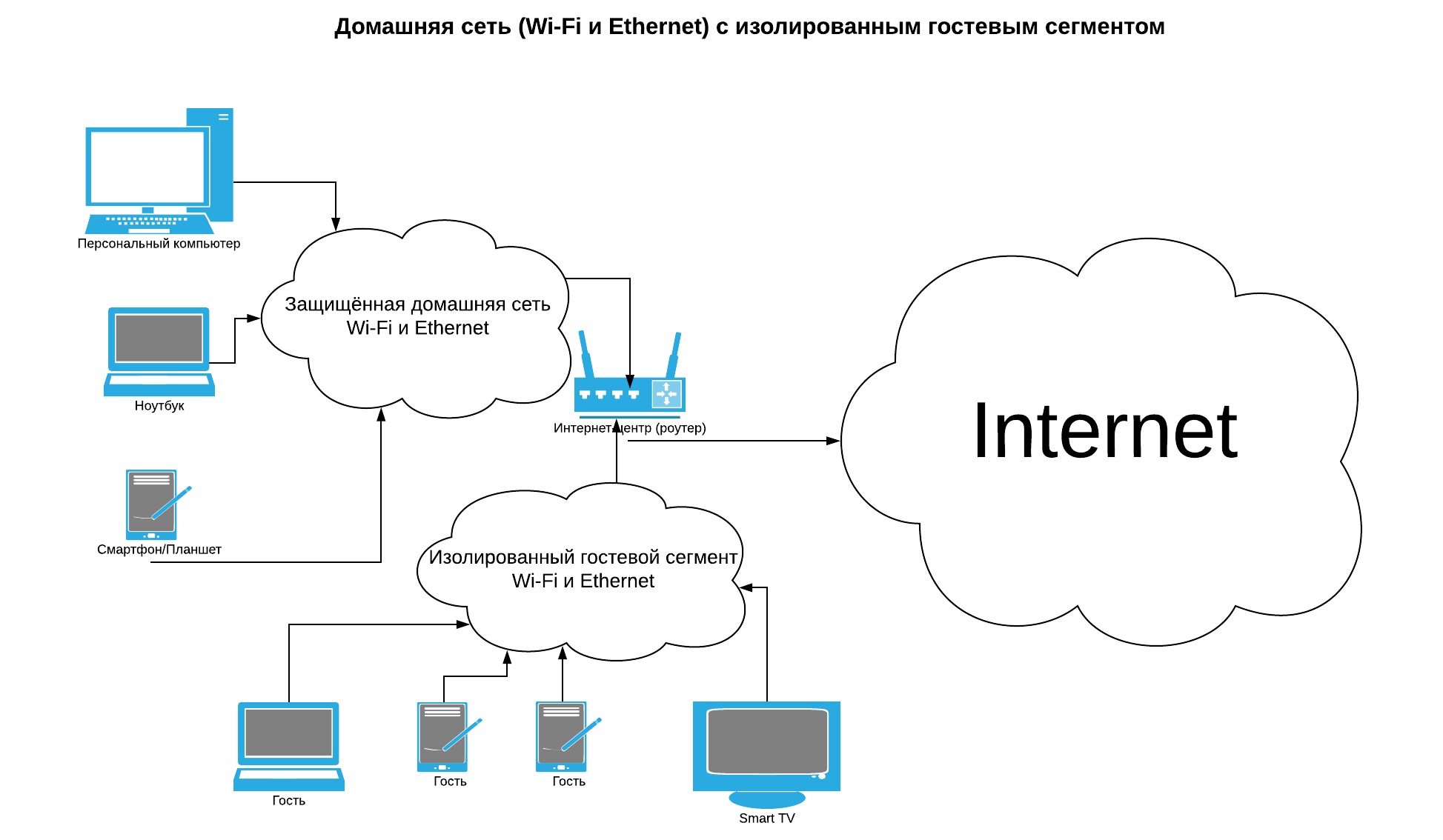

Безопасная домашняя сеть: создаём изолированный сегмент для гостей

Сегодня практически в каждой квартире есть домашняя сеть, к которой подключаются стационарные компьютеры, ноутбуки, хранилища данных (NAS), медиаплееры, умные телевизоры, а также смартфоны, планшеты и другие носимые устройства. Используются либо проводные (Ethernet), либо беспроводные (Wi-Fi) соединения и протоколы TCP/IP. С развитием технологий Интернета вещей в Сеть вышла бытовая техника — холодильники, кофеварки, кондиционеры и даже электроустановочное оборудование. Благодаря решениям «Умный дом» мы можем управлять яркостью освещения, дистанционно настраивать микроклимат в помещениях, включать и выключать различные приборы — это здорово облегчает жизнь, но может создать владельцу продвинутых решений нешуточные проблемы.

К сожалению, разработчики подобных устройств пока недостаточно заботятся о безопасности своих продуктов, и количество найденных в них уязвимостей растёт как грибы после дождя. Нередки случаи, когда после выхода на рынок устройство перестаёт поддерживаться — в нашем телевизоре, к примеру, установлена прошивка 2016 года, основанная на Android 4, и производитель не собирается её обновлять. Добавляют проблем и гости: отказывать им в доступе к Wi-Fi неудобно, но и пускать в свою уютную сеть кого попало тоже не хотелось бы. Кто знает, какие вирусы могут поселиться в чужих мобильных телефонах? Всё это приводит нас к необходимости разделить домашнюю сеть на несколько изолированных сегментов. Попробуем разобраться, как это сделать, что называется, малой кровью и с наименьшими финансовыми издержками.

Изолируем сети Wi-Fi

В корпоративных сетях проблема решается просто — там есть управляемые коммутаторы с поддержкой виртуальных локальных сетей (VLAN), разнообразные маршрутизаторы, межсетевые экраны и точки беспроводного доступа — соорудить нужное количество изолированных сегментов можно за пару часов. С помощью устройства Traffic Inspector Next Generation (TING), например, задача решается буквально в несколько кликов. Достаточно подключить коммутатор гостевого сегмента сети в отдельный порт Ethernet и создать правила firewall. Для дома такой вариант не годится из-за высокой стоимости оборудования — чаще всего сетью у нас управляет одно устройство, объединяющее функции маршрутизатора, коммутатора, беспроводной точки доступа и бог знает чего ещё.

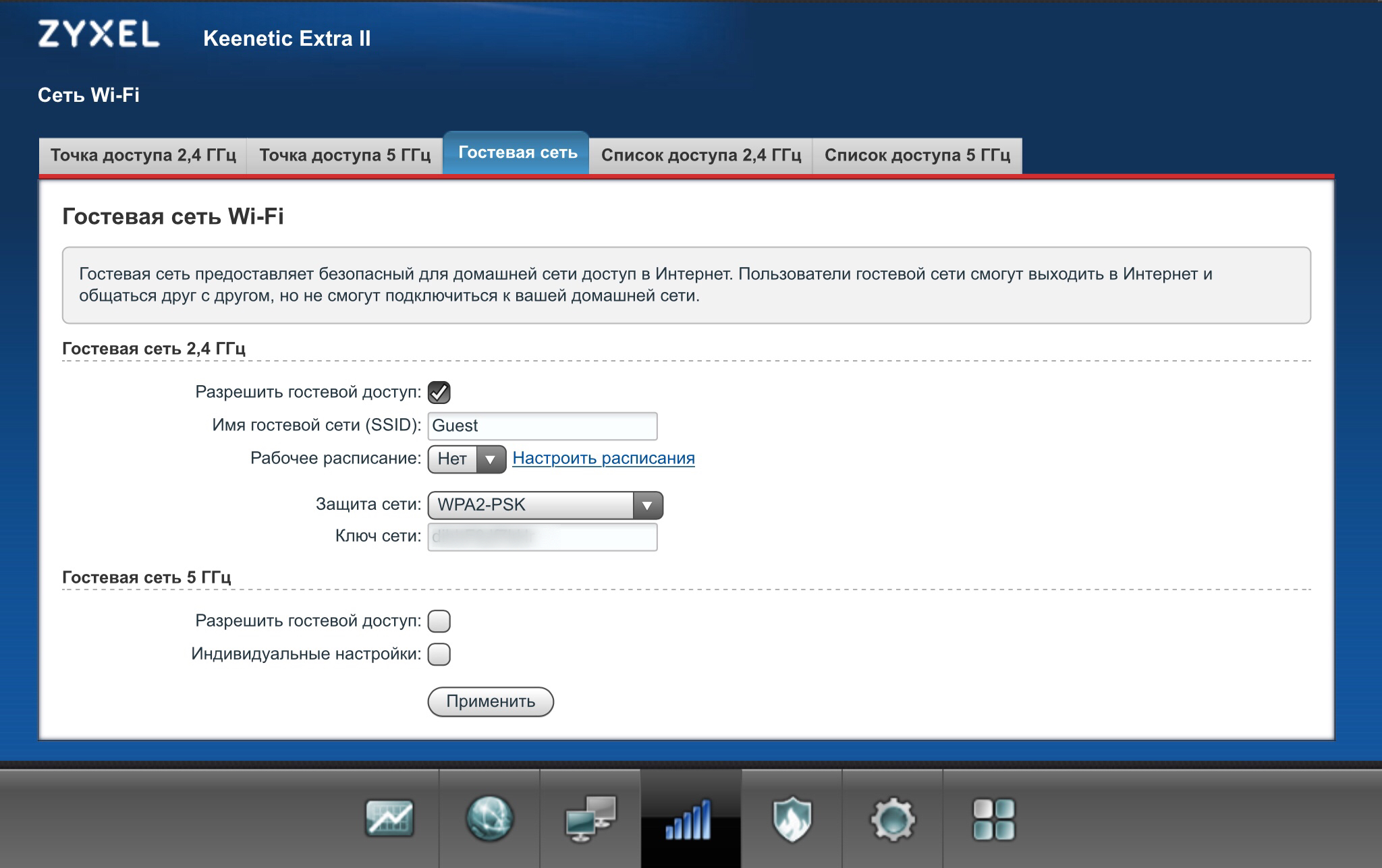

К счастью, современные бытовые роутеры (хотя их правильнее называть интернет-центрами) тоже стали очень умными и почти во всех из них, кроме разве что совсем уж бюджетных, присутствует возможность создать изолированную гостевую сеть Wi-Fi. Надёжность этой самой изоляции — вопрос для отдельной статьи, сегодня мы не будем исследовать прошивки бытовых устройств разных производителей. В качестве примера возьмём ZyXEL Keenetic Extra II. Сейчас эта линейка стала называться просто Keenetic, но в наши руки попал аппарат, выпущенный ещё под маркой ZyXEL.

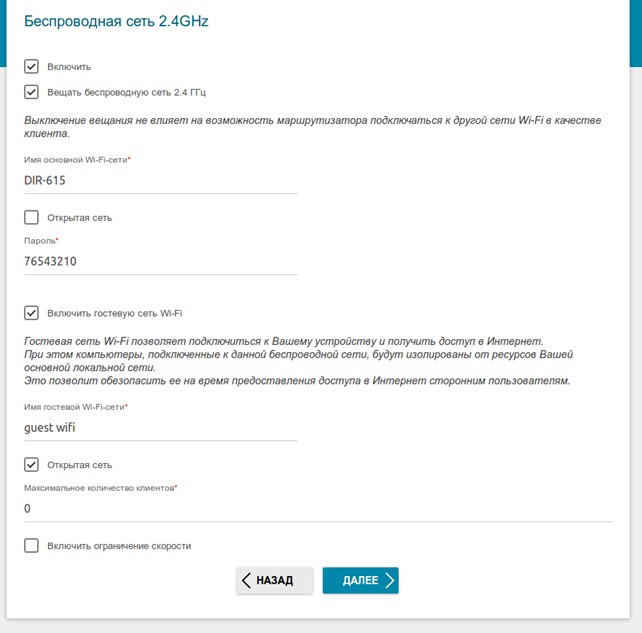

Настройка через веб-интерфейс не вызовет затруднений даже у начинающих — несколько кликов, и у нас появилась отдельная беспроводная сеть со своим SSID, защитой WPA2 и паролем для доступа. В неё можно пускать гостей, а также включать телевизоры и плееры с давно не обновлявшейся прошивкой или других клиентов, которым вы не особенно доверяете. В большинстве устройств прочих производителей эта функция, повторимся, тоже присутствует и включается аналогично. Вот так, например, задача решается в прошивках роутеров D-Link с помощью мастера настройки.

Скриншот с сайта производителя

Добавить гостевую сеть можно, когда устройство уже настроено и работает.

Скриншот с сайта производителя

Скриншот с сайта производителя

Как видите, всё достаточно просто, далее мы перейдём к обсуждению более тонких материй.

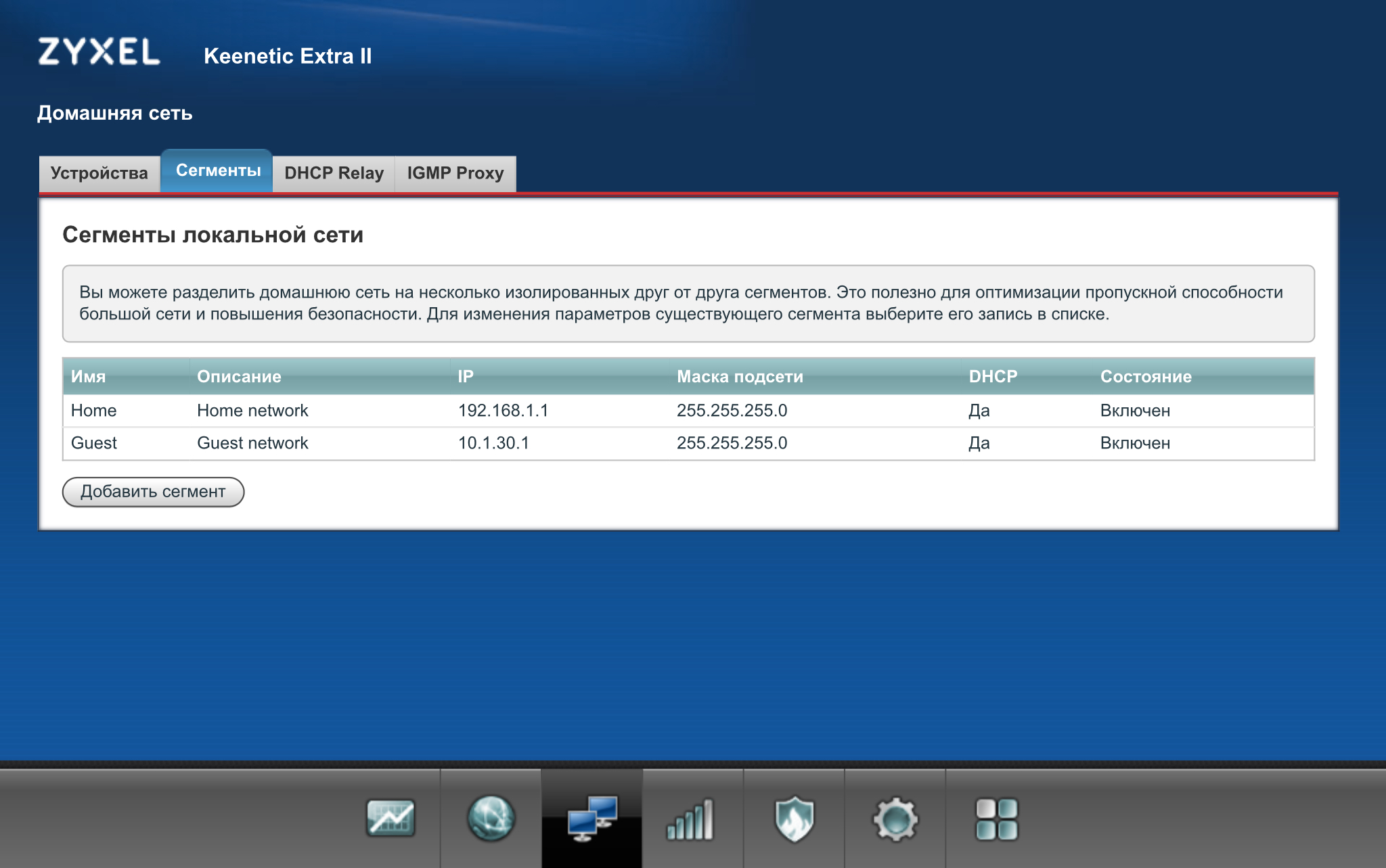

Изолируем сети Ethernet

Помимо подключающихся к беспроводной сети клиентов нам могут попасться устройства с проводным интерфейсом. Знатоки скажут, что для создания изолированных сегментов Ethernet используются так называемые VLAN — виртуальные локальные сети. Некоторые бытовые роутеры поддерживают эту функциональность, но здесь задача усложняется. Хотелось бы не просто сделать отдельный сегмент, нам нужно объединить порты для проводного подключения с беспроводной гостевой сетью на одном роутере. Это по зубам далеко не всякому бытовому устройству: поверхностный анализ показывает, что кроме интернет-центров Keenetic добавлять порты Ethernet в единый с сетью Wi-Fi гостевой сегмент умеют ещё модели линейки MikroTik, но процесс их настройки уже не столь очевиден. Если говорить о сравнимых по цене бытовых роутерах, решить задачу за пару кликов в веб-интерфейсе может только Keenetic.

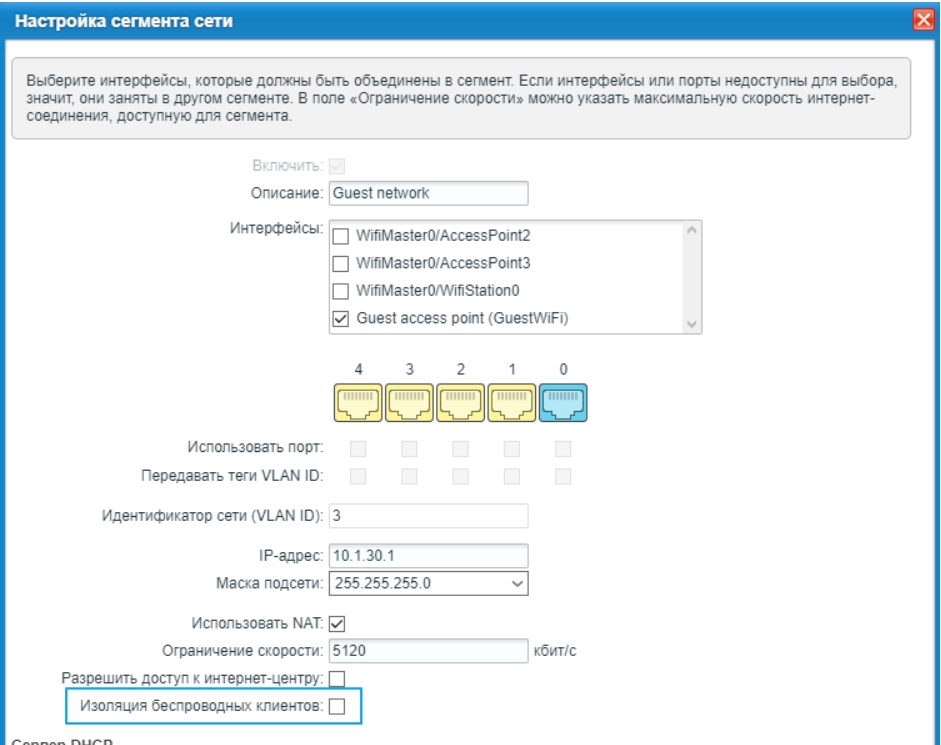

Как видите, подопытный легко справился с проблемой, и здесь стоит обратить внимание на ещё одну интересную функцию — вы также можете изолировать беспроводных клиентов гостевой сети друг от друга. Это очень полезно: заражённый зловредом смартфон вашего приятеля выйдет в Интернет, но атаковать другие устройства даже в гостевой сети он не сможет. Если в вашем роутере есть подобная функция, стоит обязательно включить её, хотя это ограничит возможности взаимодействия клиентов — скажем, подружить телевизор с медиаплеером через Wi-Fi уже не получится, придётся использовать проводное соединение. На этом этапе наша домашняя сеть выглядит более защищённой.

Что в итоге?

Количество угроз безопасности год от года растёт, а производители умных устройств далеко не всегда уделяют достаточно внимания своевременному выпуску обновлений. В такой ситуации у нас есть только один выход — дифференциация клиентов домашней сети и создание для них изолированных сегментов. Для этого не нужно покупать оборудование за десятки тысяч рублей, с задачей вполне может справиться относительно недорогой бытовой интернет-центр. Здесь хотелось бы предостеречь читателей от покупки устройств бюджетных брендов. Железо сейчас почти у всех производителей более или менее одинаковое, а вот качество встроенного софта очень разное. Как и длительность цикла поддержки выпущенных моделей. Даже с достаточно простой задачей объединения в изолированном сегменте проводной и беспроводной сети справится далеко не каждый бытовой роутер, а у вас могут возникнуть и более сложные. Иногда требуется настройка дополнительных сегментов или DNS-фильтрация для доступа только к безопасным хостам, в больших помещениях приходится подключать клиентов Wi-Fi к гостевой сети через внешние точки доступа и т.д. и т.п. Помимо вопросов безопасности есть и другие проблемы: в публичных сетях нужно обеспечить регистрацию клиентов в соответствии с требованиями Федерального закона № 97 «Об информации, информационных технологиях и о защите информации». Недорогие устройства способны решать такие задачи, но далеко не все — функциональные возможности встроенного софта у них, повторимся, очень разные.

Изоляция точки доступа в Wi-Fi (AP Isolation): для чего нужна, как включить и выключить

ВОПРОС! Привет! В настройках роутера в разделе настройки Wi-Fi столкнулся с настройкой «Enable AP Isolation». Если переключить на русский, то будет – «Изоляция точки доступа». Что это за конфигурация и нужна ли она?

БЫСТРЫЙ ОТВЕТ! Изоляция точки доступа – это функция, которая запрещает общаться устройствам, подключенным к одной сети по Wi-Fi. Посмотрите на картинку выше. До включения этой функции оба ноутбука могут видеть друг друга в сети и общаться между собой. Если включить эту функцию, то они станут полностью изолированы, но при этом могут иметь доступ к интернету. Данная функция чаще всего нужна в общественных местах, чтобы предотвратить атаку хакерского оборудования, подключенного по вайфай, на другое устройства. Ни для кого не секрет, что подобными сетями часто пользуются хакеры для перехвата трафика. Таким образом можно перехватить данные для авторизации в личных кабинетах, реквизиты банковской карты или лицевого счета. Ниже в статье я более подробно расскажу про безопасность Wi-Fi, а также как её можно защитить от соседа и взлома.

Как включить и выключить изоляция точки доступа?

Обычно этот пункт находится в подразделе «Расширенные» в разделе «Wi-Fi». Может также называться как: «Изоляция клиентов». Не на всех прошивках есть подобная настройка, но найти её достаточно легко. Опять же уточню, что включать её дома не имеет смысла, так как в противном случае устройства не смогут передавать данные друг другу. Ниже вы можете посмотреть, где можно включить эту настройку на разных роутерах.

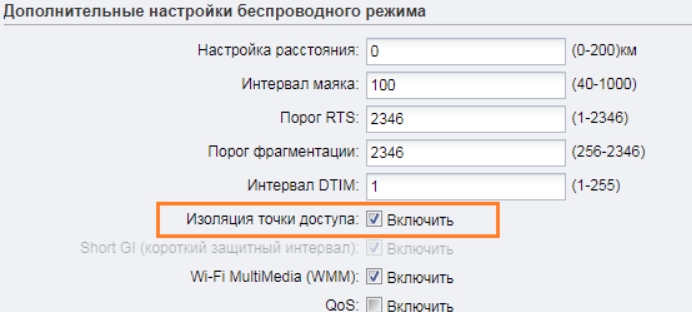

D-Link

«Беспроводной режим» – «Дополнительные настройки беспроводного режима».

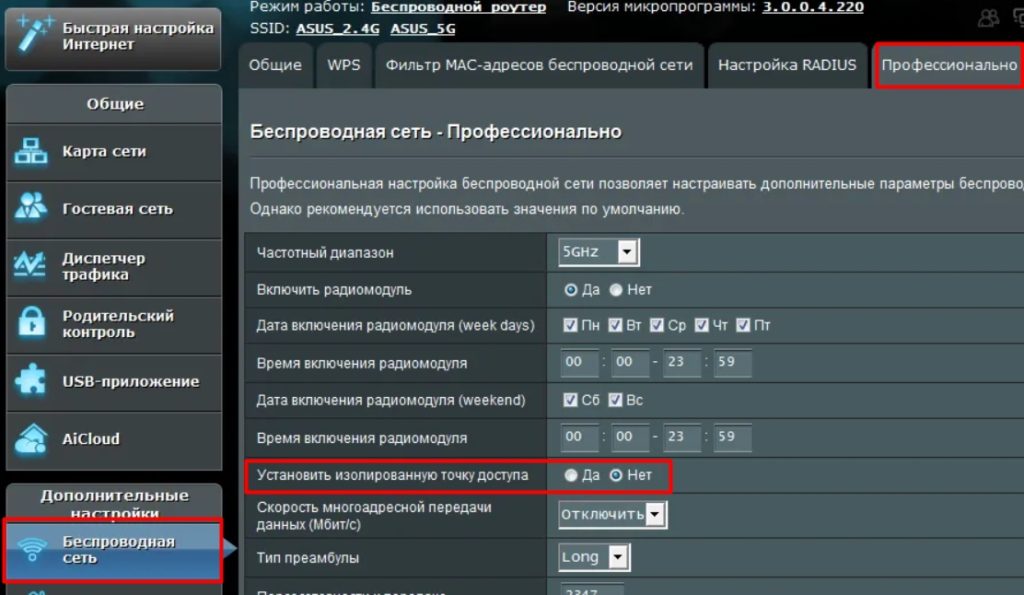

ASUS

«Беспроводная сеть» – «Профессионально».

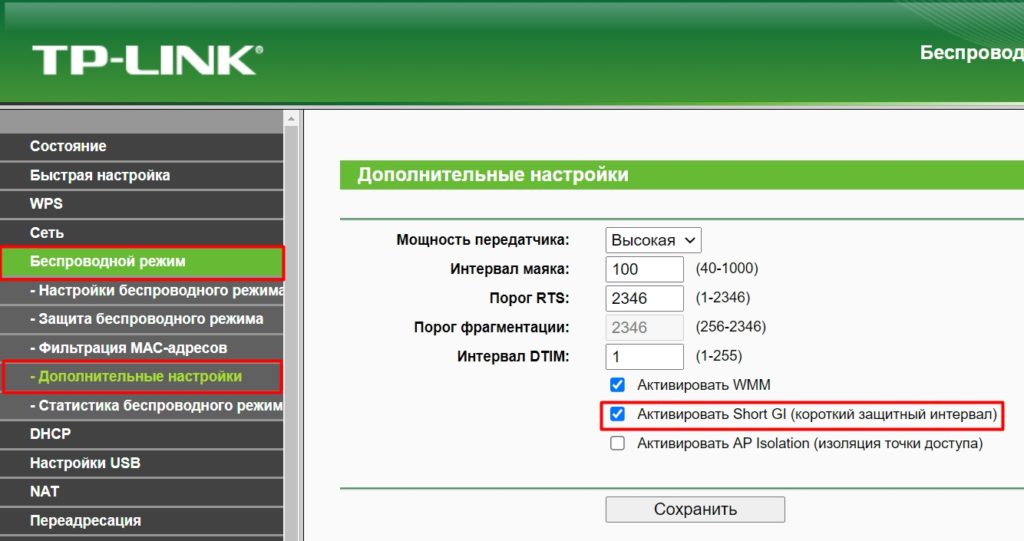

TP-Link

На классической прошивке переходим в «Беспроводной режим», открываем раздел «Дополнительные настройки».

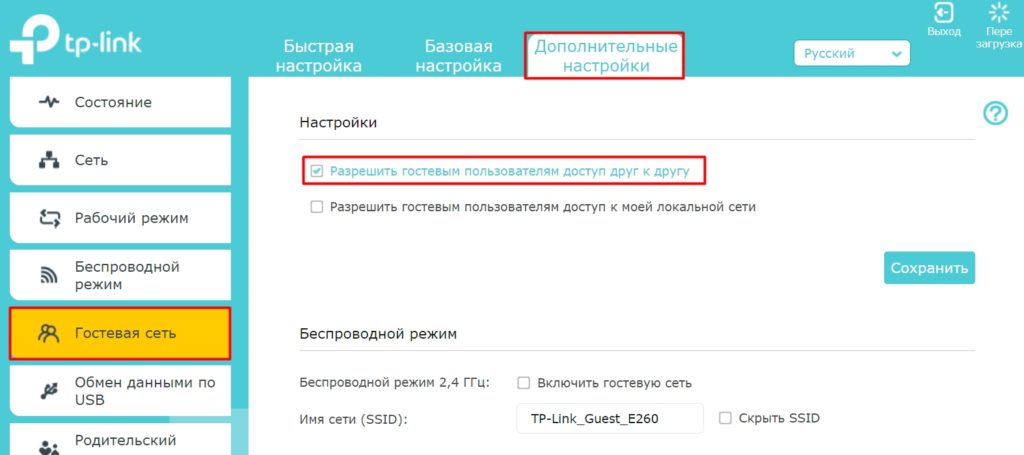

На новой прошивке данная функция включается только при активации «Гостевой сети», а сам пункт называется: «Разрешить гостевым пользователям доступ друг к другу».

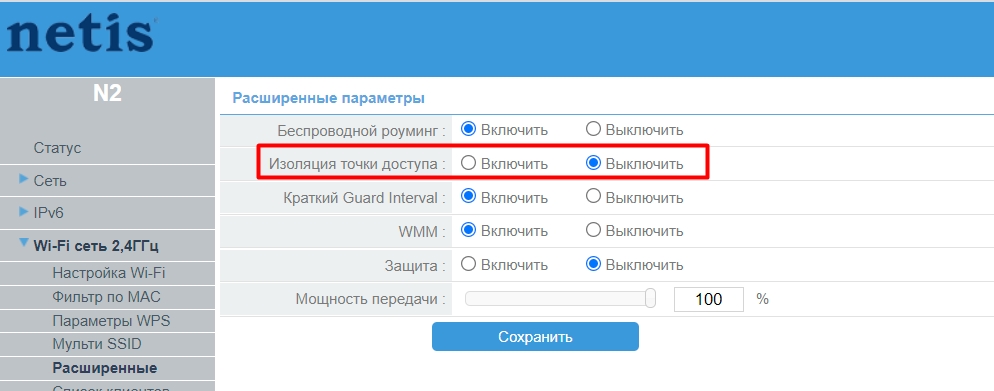

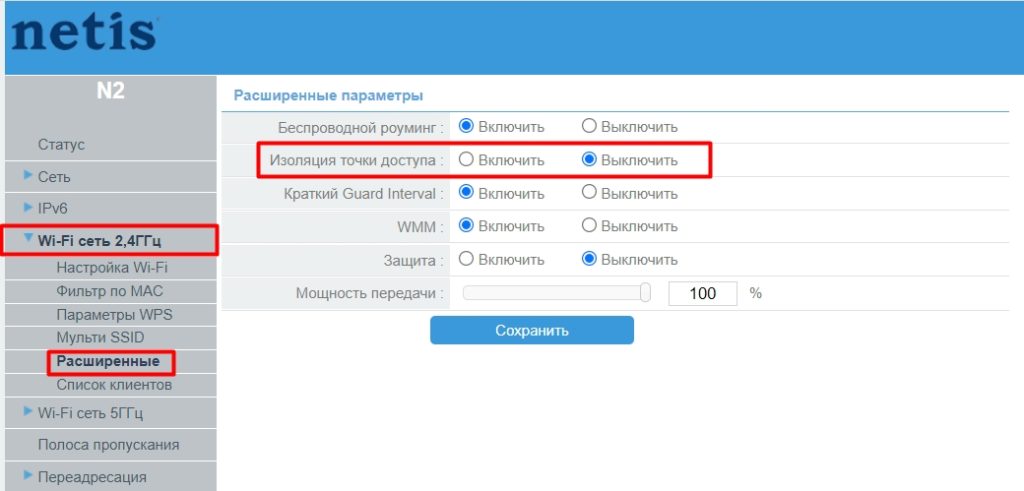

Netis

Переходим в главный раздел «Advanced». После этого слева кликаем по той вай-фай сети, которую вы хотите ограничить – их тут может быть 2,4 и 5 ГГц. После этого заходим в «Расширенные» настройки.

ZyXEL Keenetic

Настройку можно включить только в гостевой сети. Переходим в раздел «Настройка сегмента сети» и включаем галочку «Изоляция беспроводных клиентов».

Поговорим о безопасности Wi-Fi

Как уже и было сказано, для предприятия и компании лучше всего просто организовать гостевую беспроводную сеть. Настраивается она достаточно легко. По умолчанию устройства гостевой сети не имеют доступ к основной локалке, что очень удобно и безопасно. Там же и стоит включать изоляцию клиентов.

Если же вы хотите обезопасить свою домашнюю сеть, или вы боитесь, что вас взломает злой сосед, то есть несколько рекомендаций, которые вам должны помочь. Давайте пройдемся по всем моментам.

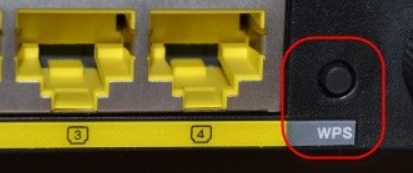

WPS

Эта функция позволяет быстро подключаться к беспроводной сети, минуя сложный пароль. Если вы замечали, то на роутере есть такая маленькая кнопочка. При запросе пароля, можно на неё нажать, и вы сможете подключиться к вай-фай.

Вроде бы ничего особенного, ведь сосед не сможет проникнуть к вам в квартиру и нажать на неё. Но есть еще один момент – это WPS PIN код, который состоит из 8 цифр. Как вы понимаете, достаточно легко перехватить любой пакет и попробовать его расшифровать с помощью кода, обычным перебором. Про возможности взлома по WPS можете почитать статью тут.

Смысл в том, что каким бы не был сложным у вас пароль, вас сможет взломать любой школьник с обычной программой. Поэтому лучше зайти в настройки и отключить PIN код.

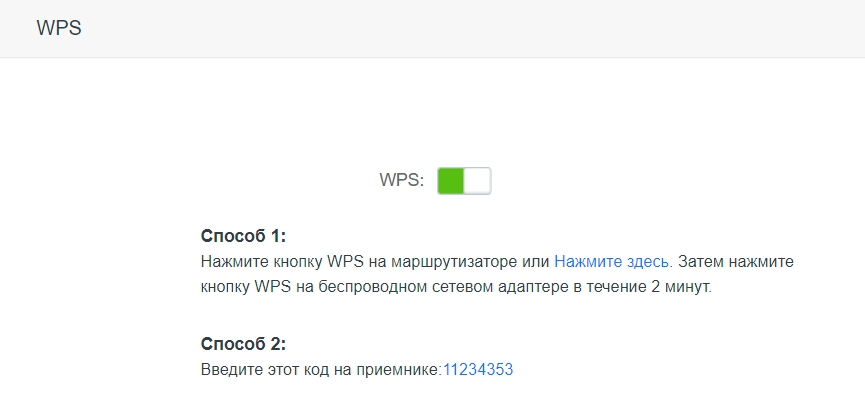

Использование шифрования

На данный момент самым популярным типом шифрования является WPA2-PSK. Но я открою вам секрет – у него есть некоторая уязвимость. Понятное дело, что об этой уязвимости знают немногие, но она есть. Эту уязвимость заштопали в версии WPS3, но она поддерживается только в Wi-Fi 6-го поколения. Да этот стандарт становится достаточно популярным, но он поддерживается не всеми устройствами. В любом случае WPA2-PSK пока еще достаточно надежно для домашнего использования. Самое главное не использовать обычный WPA.

Про пароли

На самом деле не нужно придумывать какие-то суперсложные пароли с символами и буквами верхнего и нижнего регистра. Самое главное, не использовать очевидные пароли, типа:

И т.д. Также я не рекомендую использовать чисто цифирные пароли, номера телефонов, а также дату рождения, имена и клички животных. А то сосед, прозная эту информацию, может вас взломать.

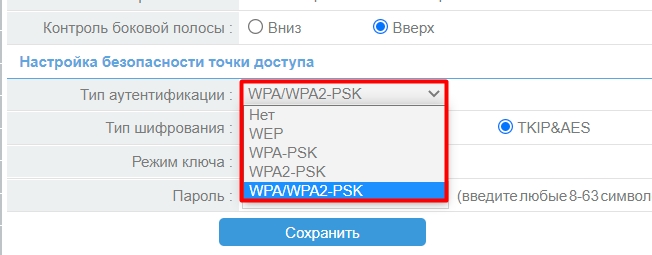

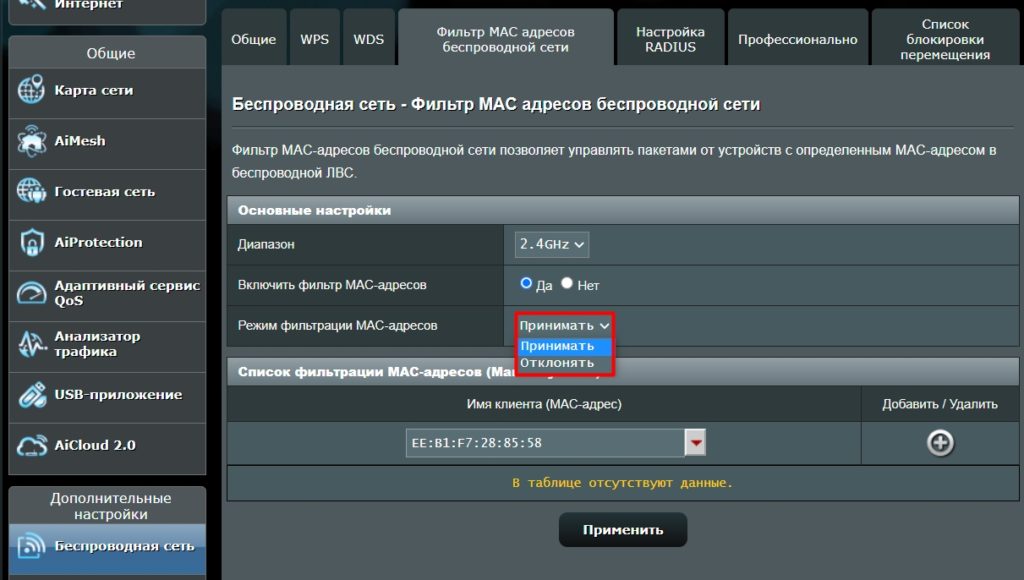

Фильтрация по MAC-адресам

Данный раздел есть почти на всех прошивках. Принцип очень простой. Есть два списка:

- Черный список – эти устройства не могут подключаться к роутеру.

- Белый список – только эти устройства могут подключаться по вай-фай. Остальным вход воспрещен.

Можно посмотреть, кто подключен к вашей вай-фай сети. После этого у вас есть выбор. Если вас уже взломали, и вы хотите заблокировать устройства по MAC-адресу соседа, то идем в черный список и добавляем его там. Если же вы боитесь, что вас взломают, то открываем белый список, и заносим туда все домашние устройства. После этого никто не сможет подключиться к беспроводной сети, если его нет в белом списке.

Другие рекомендации

Старайтесь регулярно обновлять операционную систему на роутере. Это поможет залатывать дыры и уязвимости, которые присутствуют в алгоритмах ОС. Также рекомендую почитать про варианты взлома Wi-Fi, чтобы повысить свой уровень знания в разделе безопасности сетей.