- Основы работы в Kali Linux

- Основные команды Kali Linux

- Справка и мануалы

- Команда Apropos

- Команда List

- Изменение каталога в терминале Kali Linux

- Создание каталога в терминале Kali Linux

- Поиск файлов в терминале Kali Linux

- Kali linux команды для хакеров

- 2. Nessus

- 3. Aircrack-ng

- 4. Netcat

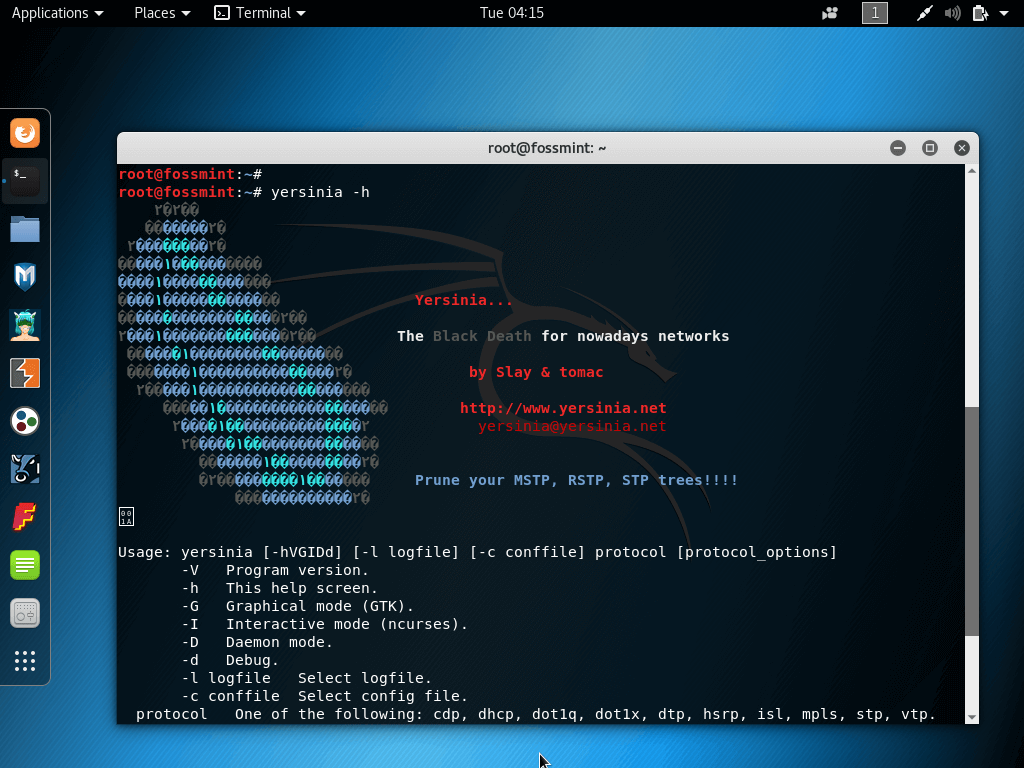

- 5. Yersinia

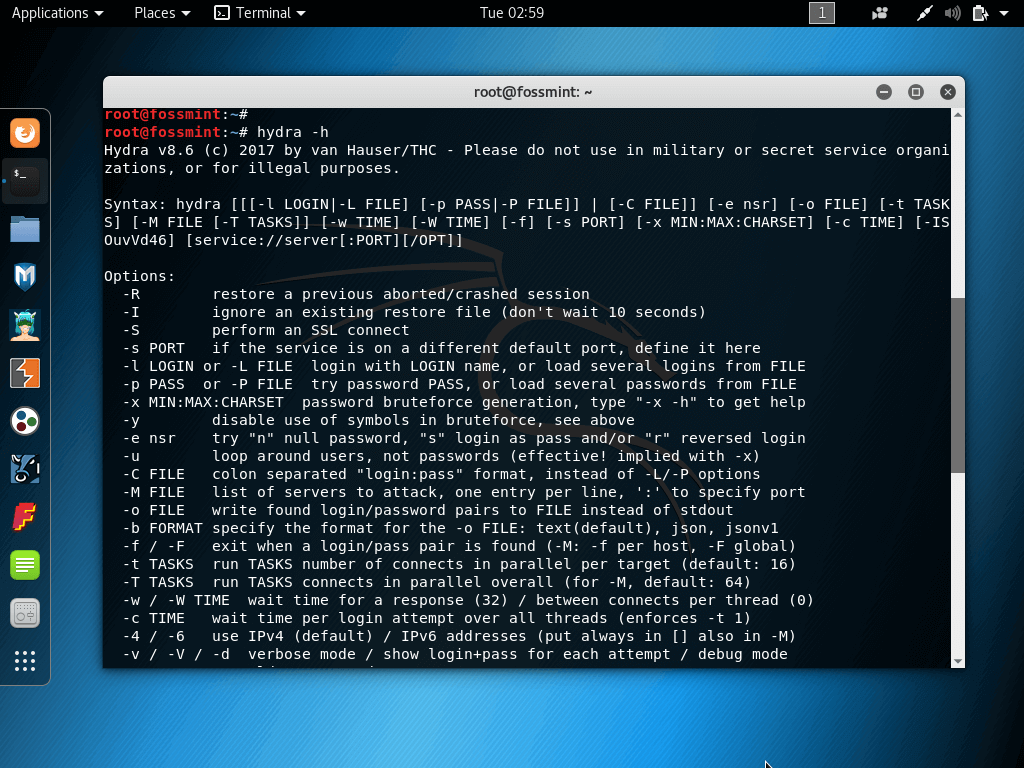

- 6. THC Hydra

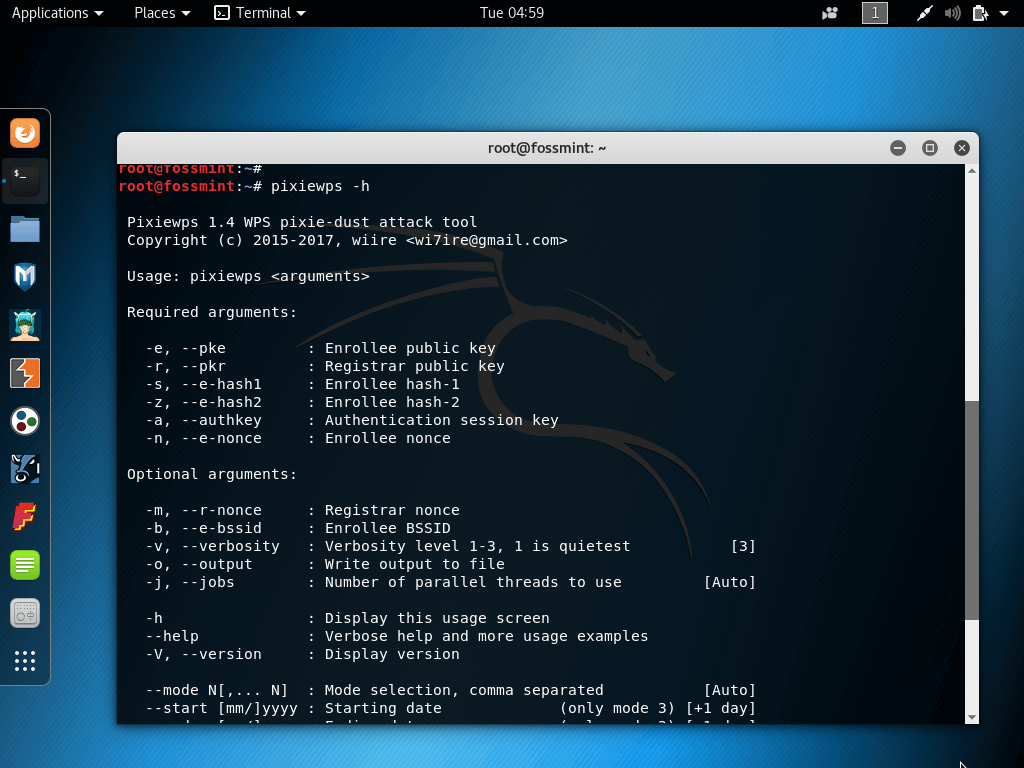

- 7. Pixiewps

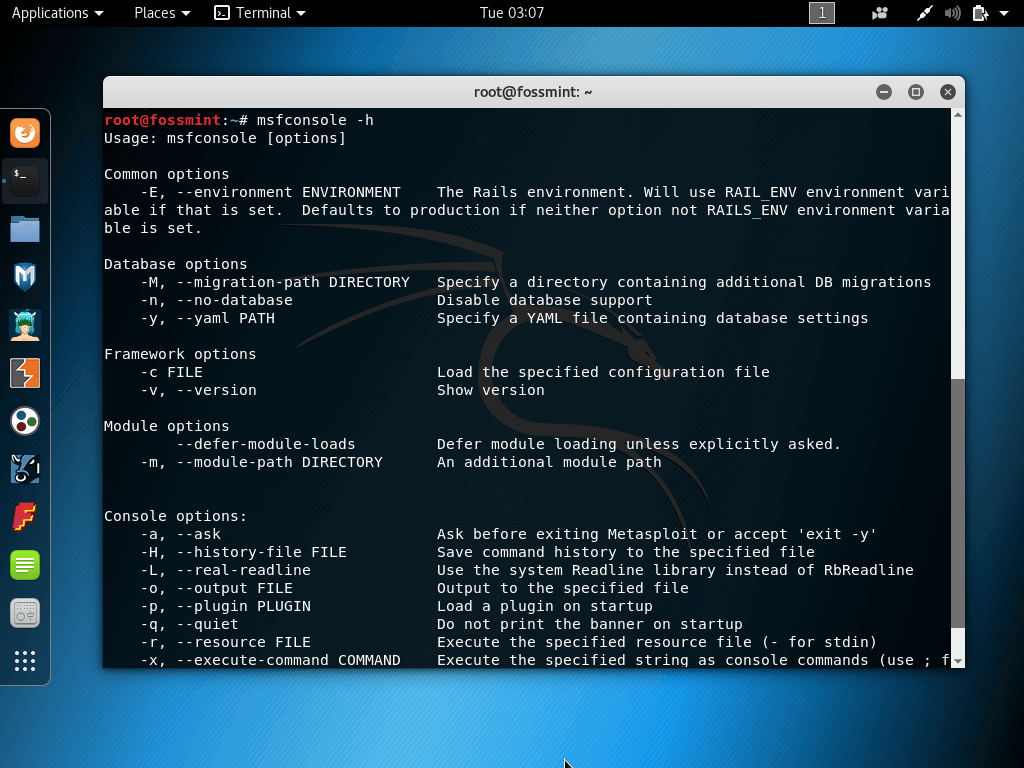

- 8. Metasploit Framework

- 9. Nikto

- 10. Nmap (Network Mapper)

- 11. Maltego

- 12. WireShark

- 13. GNU MAC Changer

- 14. John the Ripper (Джон-потрошитель)

- 15. Kismet Wireless

- 16. Snort

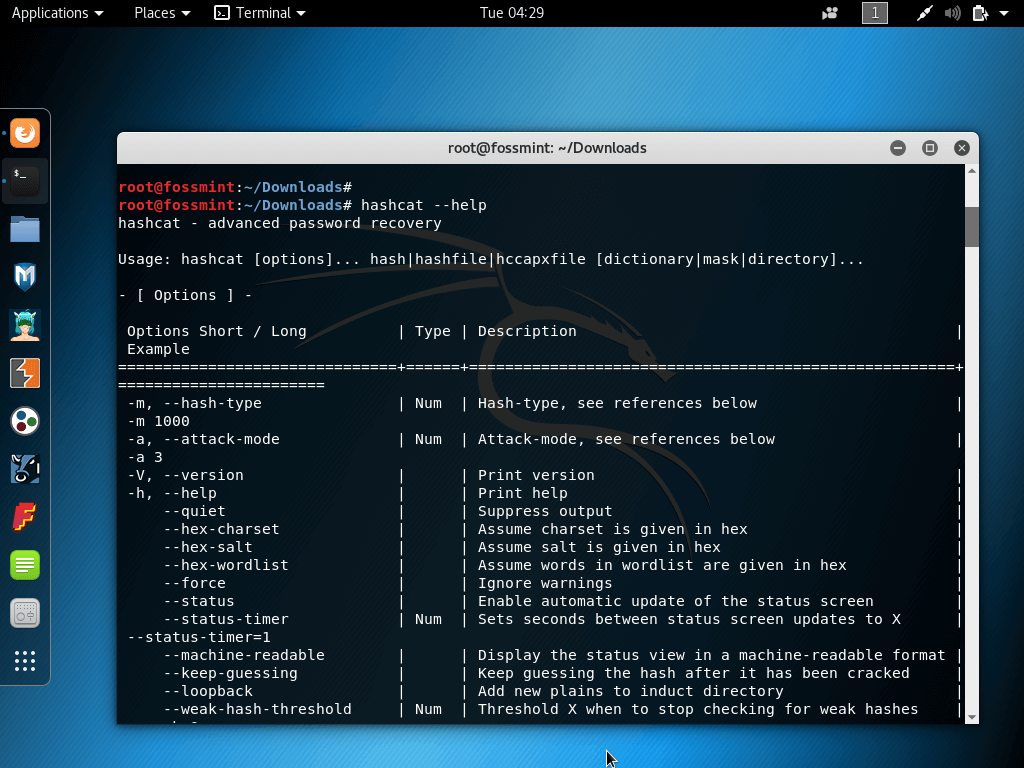

- 17. Hashcat

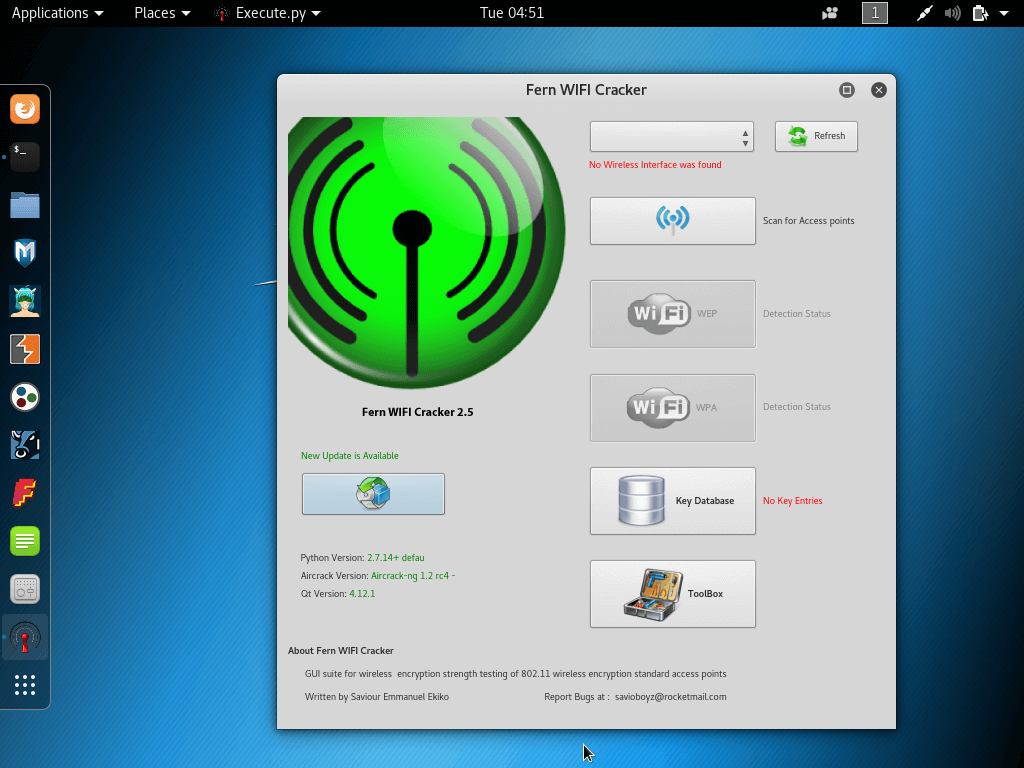

- 18. Fern Wifi Cracker

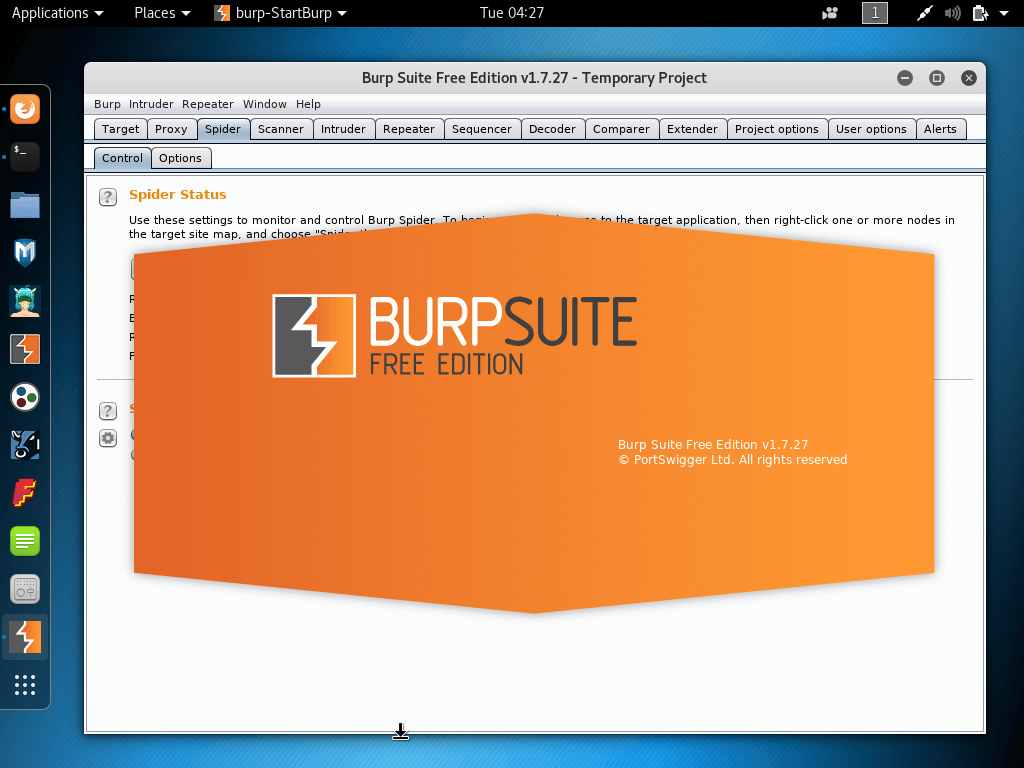

- 19. Burp Suite Scanner

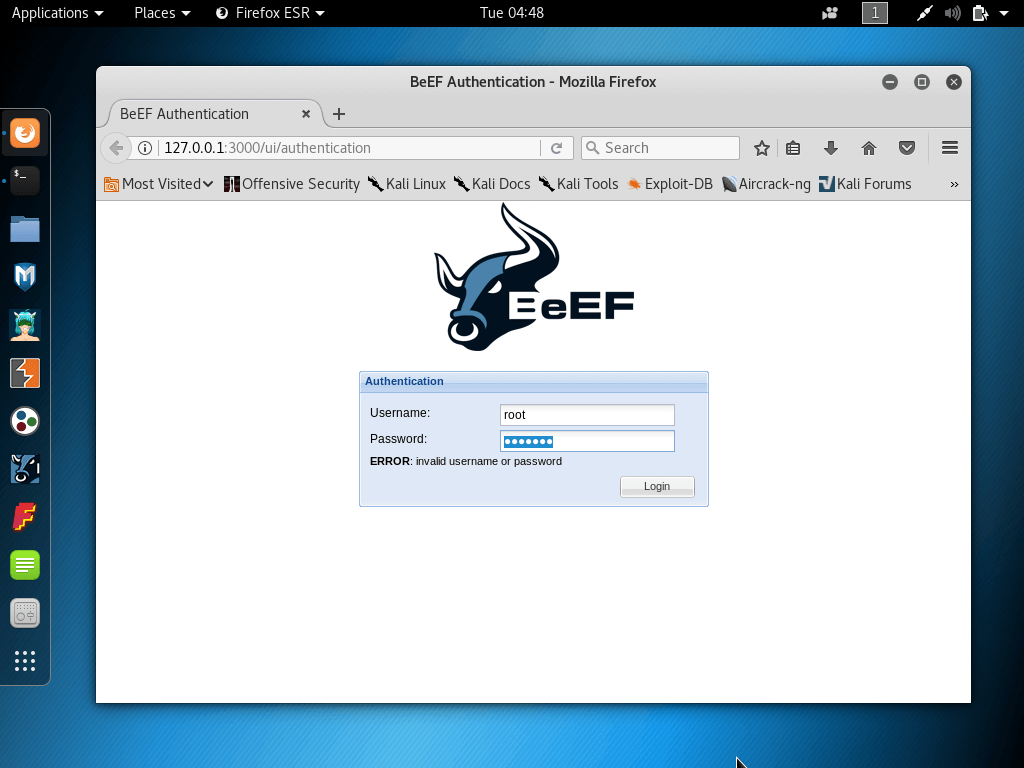

- 20. BeEF (от Browser Exploitation Framework)

- Мы пропустили какие-то полезные утилиты? Пишите в комментариях!

- Источники

Основы работы в Kali Linux

Сперва откройте терминал кликнув по иконке на рабочем столе или сочетание клавиш CTRL+ALT+T. Окно терминала Kali Linux по умолчанию выглядит вот так👇:

Давайте рассмотрим и запомним некоторые основы терминала. Итак, чтобы выполнить команду надо ее ввести, а затем нажать клавишу Enter.

Открыть дополнительно окно терминала из текущего сеанса можно сочетанием клавиш CTRL+SHIFT+T. Чтобы закрыть окно терминала используем комбинацию CTRL + D или команду:

Чтобы очистить окно терминала, нужно выполнить команду:

или сочетание клавиш CTRL + L.

Клавиша TAB позволяет дописать команду, чтобы не набирать ее целиком. То же самое работает в отношении файлов. Если есть разные файлы, которые начинаются с одного и того же имени, то клавиша TAB позволит выбрать один из них, не набирая название целиком.

У нас есть два файла в каталоге с похожим названием, например, test.sh и test.txt. После нажатия на клавишу TAB, появится возможность выбора одного из них.

Если после запуска команды нужно прекратить ее выполнение, тогда используем сочетание клавиш CTRL+C.

Используя терминал можно также выключить и перезапустить систему. Для выключения используем команду:

а для перезапуска команду:

Для просмотра истории уже выполненных команд используем команду:

а для повторного использования выполненной ранее команды сочетание клавиш CRTL + R, а затем вводим часть команды, после чего терминал предложит команду.

Для сохранения списка файлов каталога:

в текстовый файл txt, нужно выполнить команду:

Используемая выше команда, с помощью символа

сохранит список файлов в текстовый файл с именем

можно сделать обратное — отобразить содержимое файла в окне терминала:

Есть один лайфхак, о котором стоит знать. Мы можем объединить вывод каждой команды и использовать его в следующей команде. За это отвечает параметр:

команда1 | команда2 | команда3

cat ls-list.txt | sort | grep test

Основные команды Kali Linux

Теперь давайте погрузимся в использование терминала и рассмотрим некоторые основные команды Kali Linux (Linux в целом).

Справка и мануалы

Большая часть исполняемых программ в терминале Linux имеют руководство пользователя — мануал (от англ. слова manual). Для просмотра мануала используется команда:

У Man-страниц обычно есть название, краткое описание, информация о команде и аргументах.

Давайте взглянем на мануал команды:

Это отобразит руководство пользователя команды:

Еще один пример использования. Например, нам нужно узнать о формате файла /etc/passwd. Для это выполним команду:

Приведенная выше команда покажет информацию о команде

Man-страницы — это быстрый способом получить информация о команде Linux.

Команда Apropos

позволяет вывести список команд, в мануале которых используется определенное слово. Например, нужно разбить жесткий диск на разделы, но вы не помните команду. В таком случае используем команду:

и слово, которое может присутствовать в руководстве команды.

То же самое можно сделать используя командуman с аргументом

Но я всегда забываю этот аргумент и помню команду apropos.

Команда List

выводит список файлов каталогов в окне терминала. Можно изменить результаты вывода с помощью различных аргументов. Например, аргумент

используется для отображения всех файлов (включая скрытые файлы), а

отображает каждый файл в отдельной строке, что очень удобно в некоторых ситуациях работая со скриптами.

Изменение каталога в терминале Kali Linux

Linux не использует буквы для логических дисков, как это реализовано Windows:

Здесь все файлы и папки — потомки корневого каталога, представленного символом:

Для перехода в другой каталог используется команда:

за которой следует путь к нужному каталогу. Команда:

отобразит текущей каталог, а команда:

вернет в домашний каталог:

Чтобы понять, как работают эти команды изучите скрин ниже и попрактикуйтесь.

Чтобы вернуться в предыдущий каталог, надо использовать команду:

Создание каталога в терминале Kali Linux

Для создания каталога используется команда:

после которой следует название нового каталога.

Для создания нового файла используется команда:

после которой следует указать имя нового файла. Пример использования команд

Для создания нескольких каталогов одновременно используется аргумент:

Данный аргумент может создавать каталоги внутри родительского каталога. Предположим, нужно добавить два каталога в наш только что созданный каталог baby-new-folder:

/home/kali/new_folder/baby-new-folder

Можно сделать это используя аргумент:

mkdir -p /home/kali/new_folder/baby-new-f

Поиск файлов в терминале Kali Linux

Есть несколько способов поиска файлов в терминале — это команда:

осуществляет поиск в каталогах, определенных в переменной окружения $PATH. Эта переменная включает в себя список всех каталогов, в которых Kali Linux ищет, когда команда применяется без пути. Если совпадение есть, возвращается полный путь к файлу, как показано на скриншоте ниже:

является самым быстрым способом найти файлы и каталоги в Kali Linux. Она в отличие от других команд выполняет поиск в своей базе данных locate.db, вместо поиска данных на жестком диске.

Эта база данных регулярно автоматически обновляется планировщиком cron. Чтобы вручную обновить базу данных locate.db, используйте команду:

является самым сложным, но в тоже время гибким инструментом поиска. Разобраться в его синтаксисе довольно сложно, но результаты вас обрадуют. На скриншоте мы выполнили самый простой поиск с помощью команды:

где мы выполняем поиск с корневого каталога:

и ищем файла, начинающиеся со слова:

может искать файлы по имени, типу, размеру, времени, разрешениям и т. д.

сложный, но очень мощный инструмент поиска.

Ну что, мы с вами рассмотрели основы использования терминала и некоторые основные команды Linux. Конечно, одной статьи не хватит для понимания всех нюансов работы в терминале Linux, но этой информации точно будет достаточно для последующего самостоятельного изучения Kali Linux.

🔥 Ставь реакцию, если понравилась статья

⚡️Остались вопросы? Пиши — @golden_hpa

Kali linux команды для хакеров

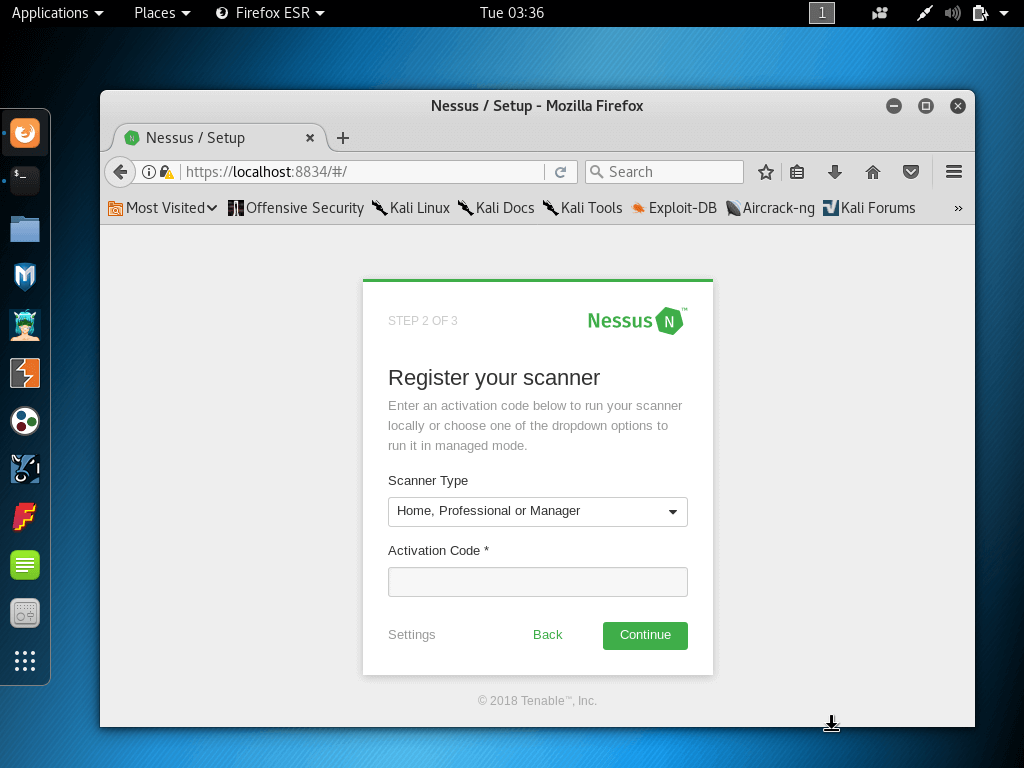

2. Nessus

Nessus – средство удалённого сканирования, которое подходит для проверки компьютеров на наличие уязвимостей. Сканер не делает активной блокировки любых уязвимостей на вашем компьютере, но быстро обнаруживает их благодаря запуску больше 1200 проверок уязвимостей и выдаёт предупреждения о необходимости конкретных исправлений безопасности.

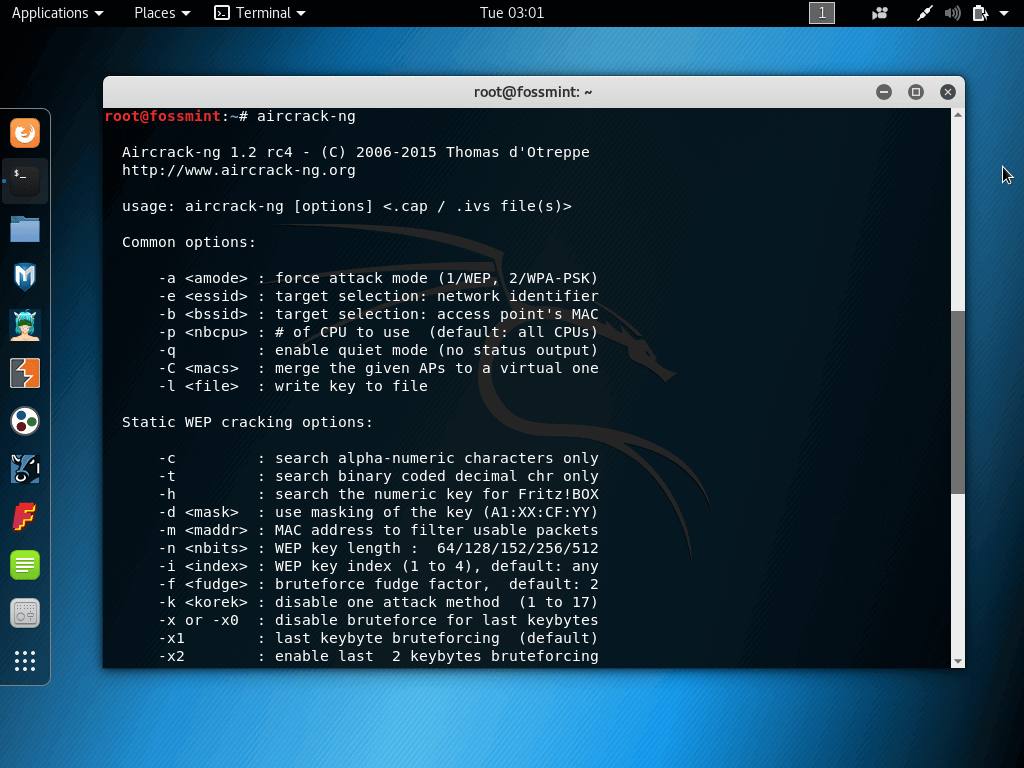

3. Aircrack-ng

Aircrack-ng – топовый инструмент для хакинга беспроводных паролей WEP, WAP и WPA2 в мировом масштабе!

Он перехватывает пакеты из сети, выполняет анализ с помощью восстановленных паролей. А также у него консольный интерфейс. В дополнение к этому Aircrack-ng использует стандартную FMS-атаку (атаку Фларера-Мантина-Шамира) вместе с несколькими оптимизациями, такими как атаки KoreK и PTW, чтобы ускорить процесс, который быстрее WEP.

Если вам сложно использовать Aircrack-ng, посмотрите доступные онлайн туториалы.

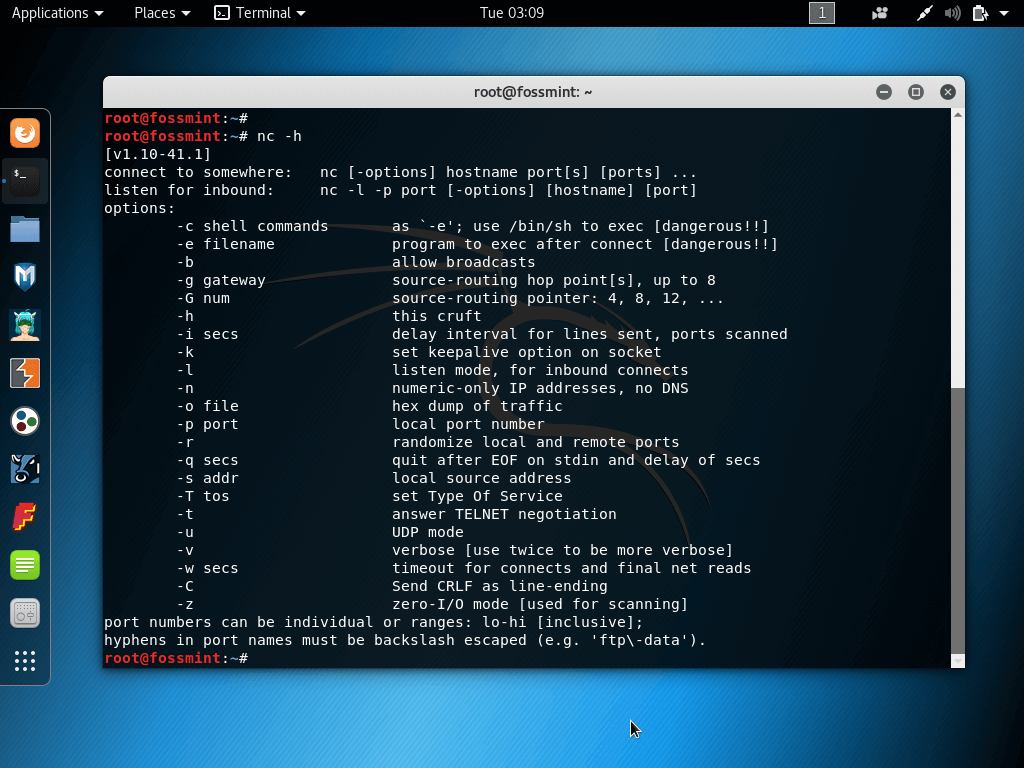

4. Netcat

Netcat, чаще сокращённо nc , – сетевая утилита, с помощью которой вы используете протоколы TCP/IP для чтения и записи данных через сетевые подключения.

Применяется для создания любого типа соединения, а также для исследования и отладки сетей с помощью режима туннелирования, сканирования портов и других фич.

5. Yersinia

Yersinia получила название в честь бактерий иерсиний и стала сетевой утилитой, которая разработана для использования уязвимых сетевых протоколов под видом безопасной сетевой системы анализа и тестирования.

Поддерживает атаки для IEEE 802.1Q, протокол HSRP, CDP и другие.

6. THC Hydra

THC Hydra использует атаку методом «грубой силы» для хакинга практически любой удалённой службы аутентификации. Поддерживает скоростные переборы по словарю для 50+ протоколов, включая Telnet, HTTPS и FTP.

Используйте это средство для взлома веб-сканеров, беспроводных сетей, обработчиков пакетов, Gmail и других вещей.

7. Pixiewps

Pixiewps – написанный на C оффлайн-инструмент атак методом «грубой силы», который используется для программных реализаций с маленькой или отсутствующей энтропией. В 2004 году его разработал Доминик Бонгар, чтобы использовать «pixie-dust атаку» в учебных целях для студентов.

В зависимости от надёжности паролей, которые вы пытаетесь взломать, Pixiewps выполнит работу за считаные секунды или минуты.

8. Metasploit Framework

Metasploit Framework – платформа с открытым исходным кодом, с помощью которой эксперты по безопасности проверяют уязвимости, а также делают оценку безопасности, чтобы повысить осведомлённость в этой области.

В этом проекте масса инструментов, с помощью которых вы будете создавать среды безопасности для тестирования уязвимостей. Он работает как система пентеста.

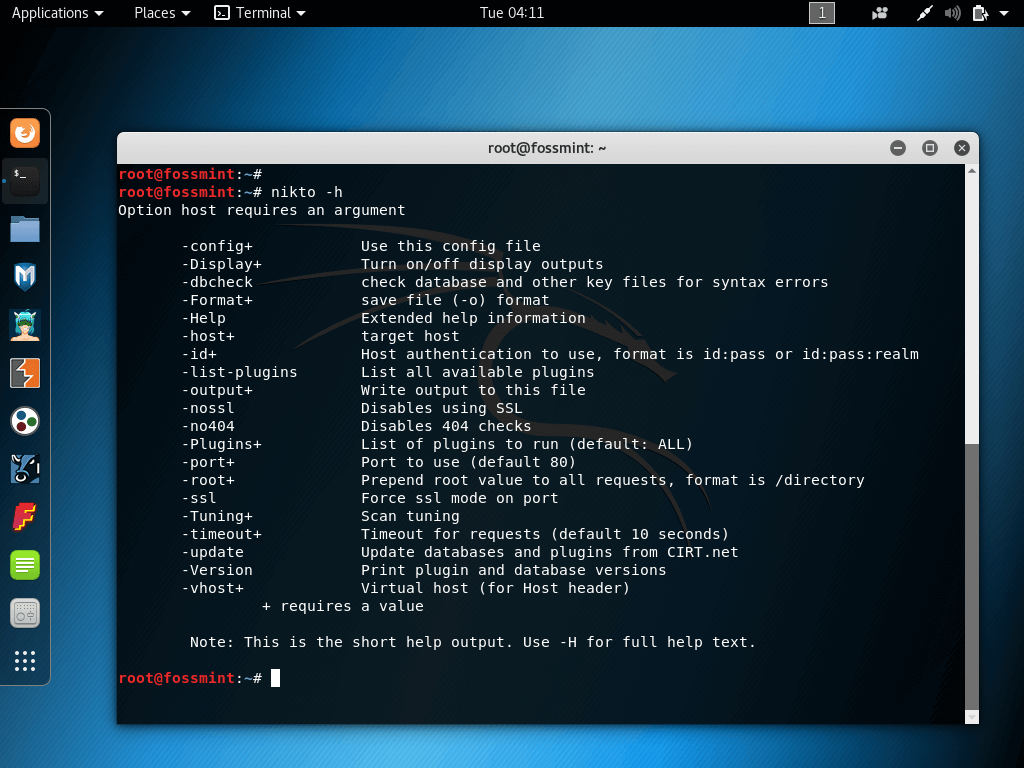

9. Nikto

Nikto2 – бесплатный опенсорс веб-сканер для исчерпывающего и скоростного тестирования объектов в интернете. Это достигается путём поиска больше 6500 потенциально опасных файлов, устаревших программных версий, уязвимых конфигураций серверов и проблем в этой сфере.

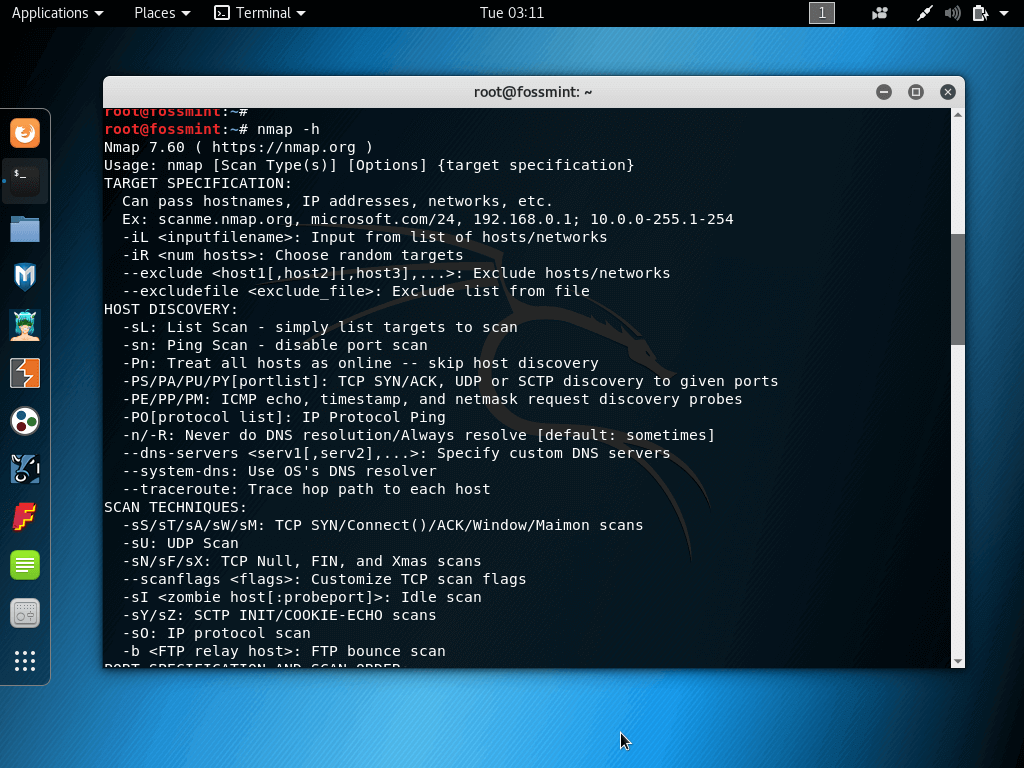

10. Nmap (Network Mapper)

Network Mapper – бесплатная опенсорсная утилита, которой пользуются системные администраторы для обнаружения сетей и проверки их безопасности.

Nmap быстро работает, поставляется с подробной документацией и графическим интерфейсом, поддерживает передачу данных, инвентаризацию сети и другое.

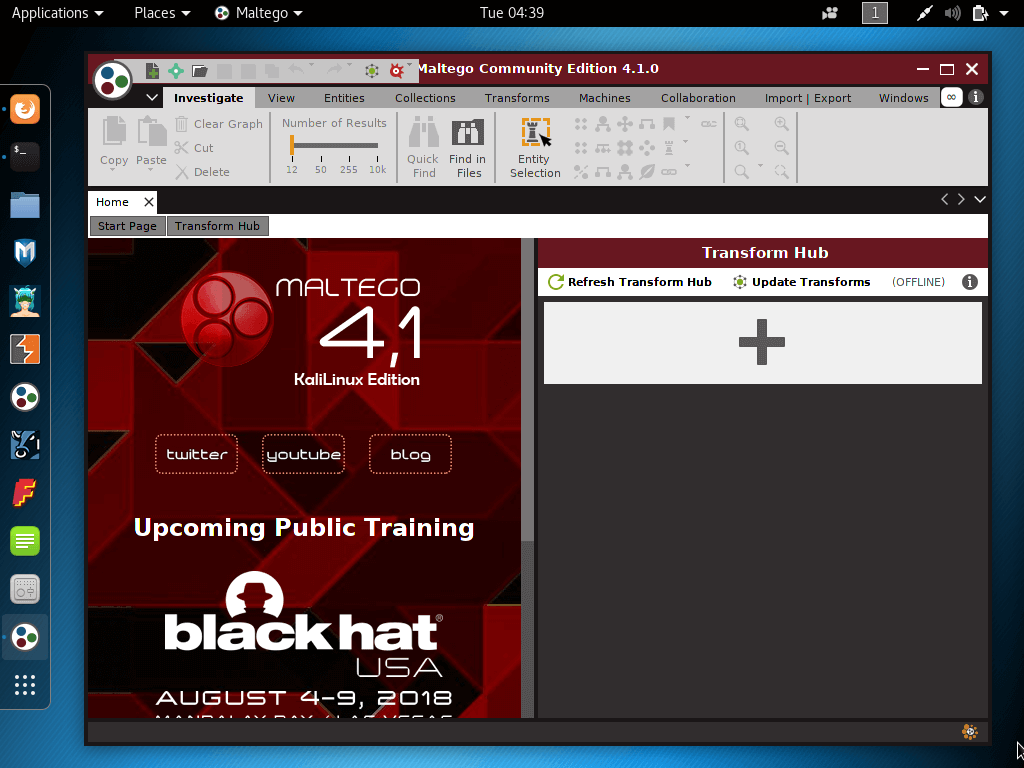

11. Maltego

Maltego – проприетарное программное обеспечение, однако широко используется для опенсорсной компьютерно-технической экспертизы и разведки. Эта утилита анализа связей с графическим интерфейсом представляет интеллектуальный анализ данных в режиме реального времени, а также иллюстрированные наборы информации с использованием графов на основе узлов и соединений нескольких порядков.

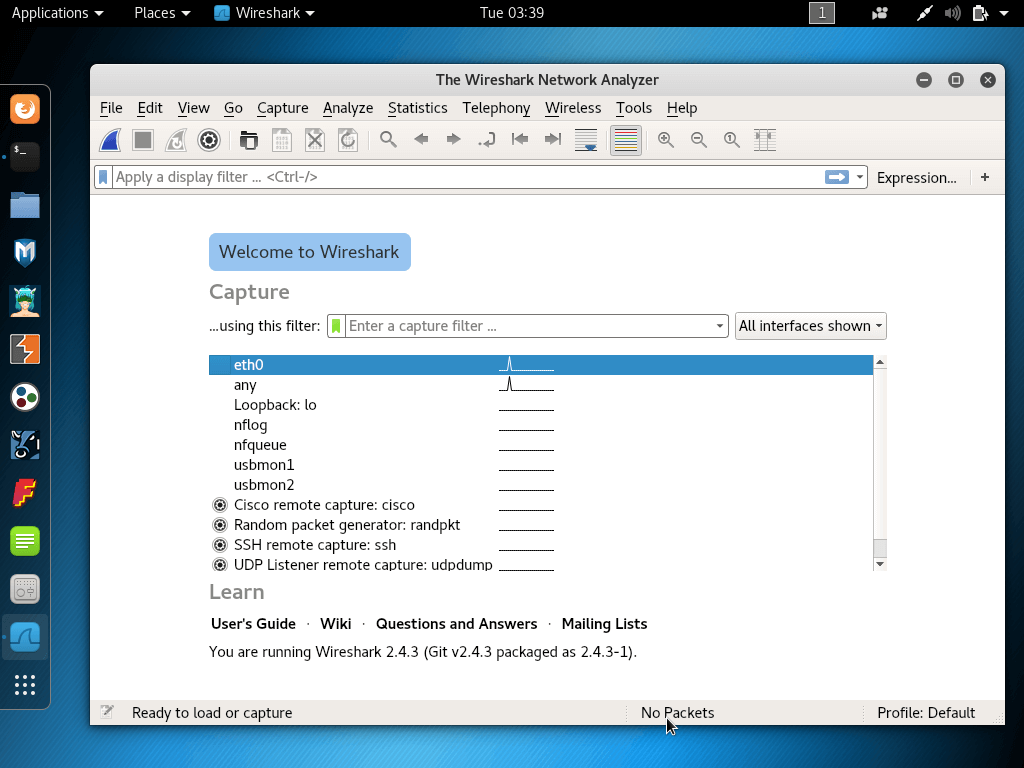

12. WireShark

WireShark – открытый анализатор пакетов для бесплатного использования. С его помощью вы просматриваете действия в сети на микроскопическом уровне в сочетании с доступом к файлам pcap , настраиваемыми отчётами, расширенными триггерами и оповещениями.

Это повсюду используемый в мире анализатор сетевых протоколов для Linux.

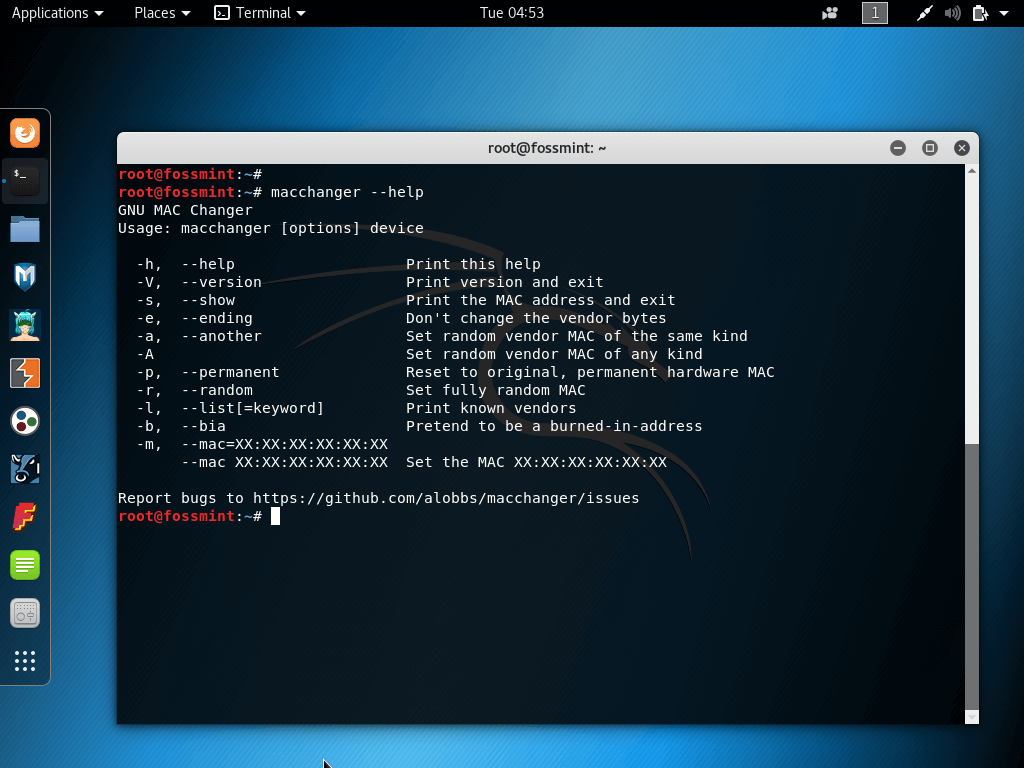

13. GNU MAC Changer

GNU MAC Changer – сетевая утилита, которая облегчает и ускоряет манипулирование MAC-адресами сетевых интерфейсов.

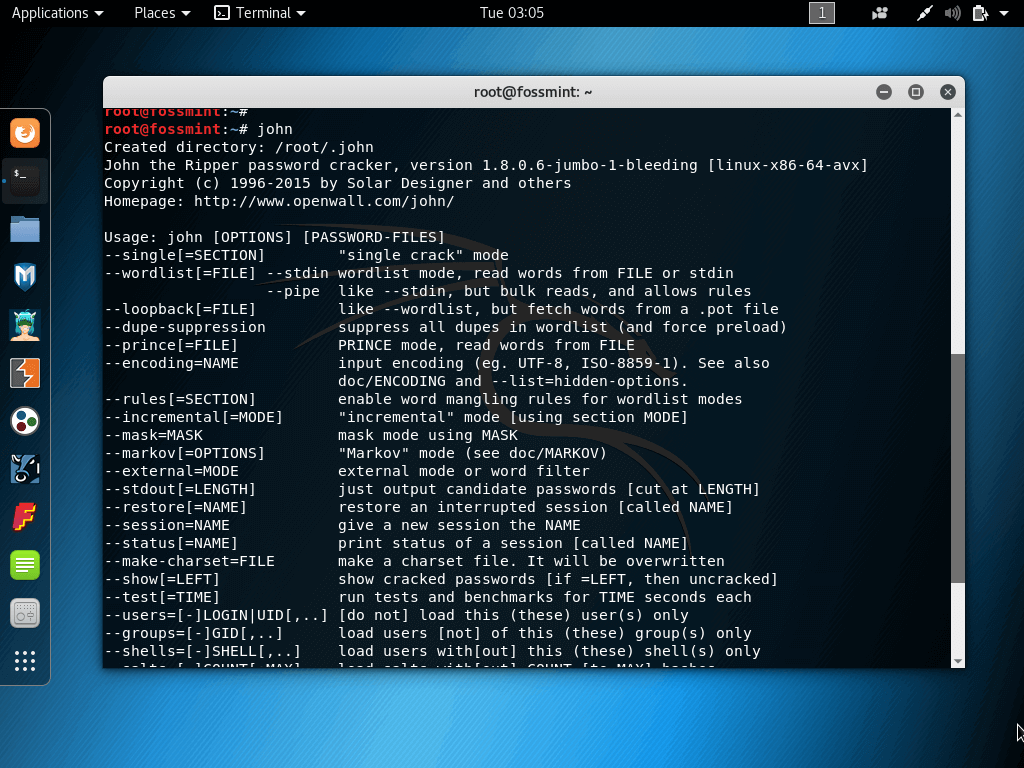

14. John the Ripper (Джон-потрошитель)

John the Ripper – следующий популярный представитель инструментов для хакинга, который используется в сообществе по пентесту (и взлому). Первоначально разработчики создавали его для систем Unix, но позднее он стал доступен на более чем 10 дистрибутивах ОС.

Его особенности: настраиваемый взломщик, автоматическое обнаружение хеша пароля, атака методом «грубой силы» и атака по словарю (среди других режимов взлома).

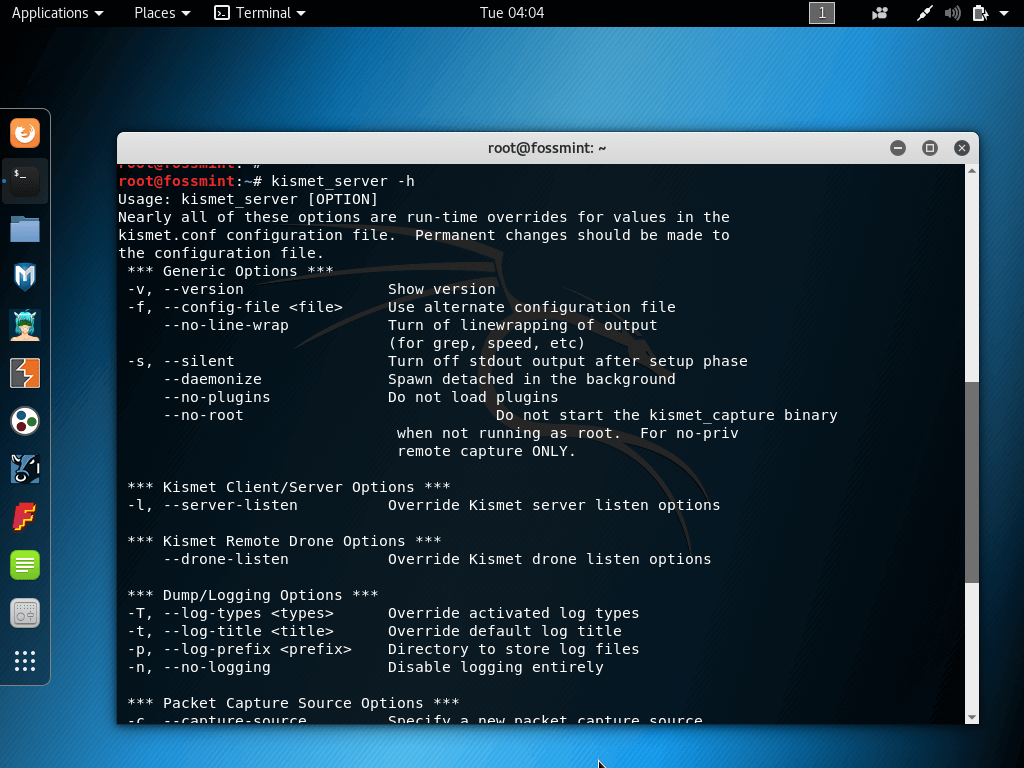

15. Kismet Wireless

Kismet Wireless – система обнаружения вторжений, сетевой детектор и анализатор паролей. Работает преимущественно с сетями Wi-Fi (IEEE 802.11) и расширяется с помощью плагинов.

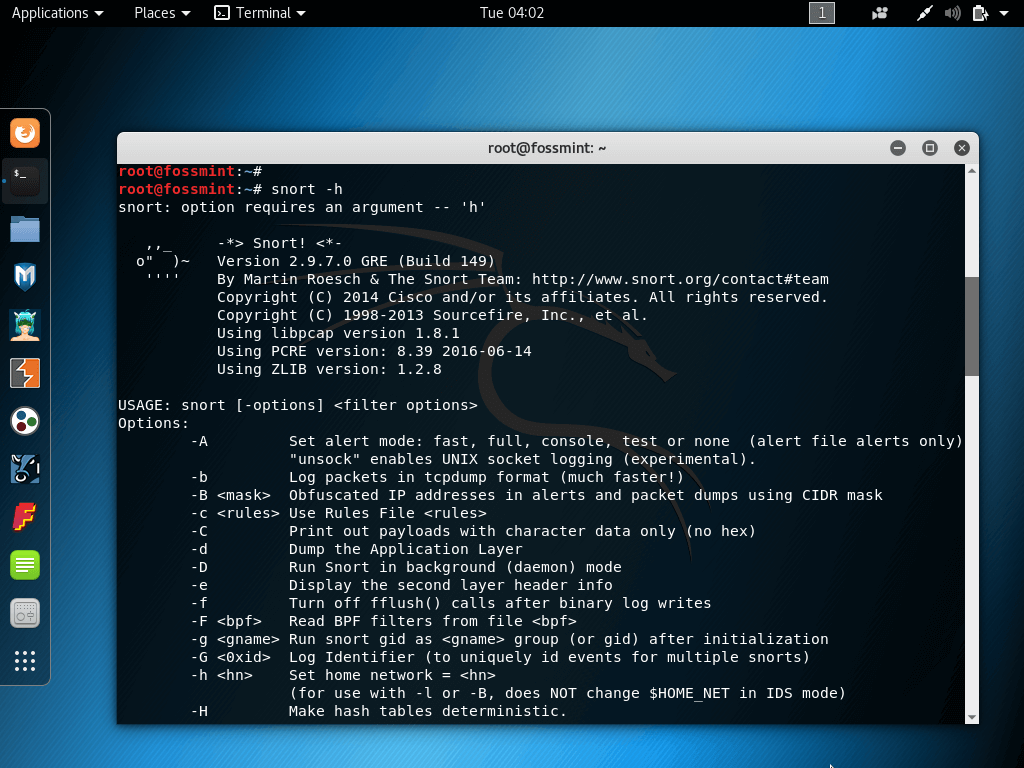

16. Snort

Snort – открытая и бесплатная сетевая система обнаружения вторжений, с помощью которой вы сделаете поиск уязвимостей в безопасности вашего компьютера.

А также выполните анализ трафика, поиск и сопоставление по контенту, протоколирование пакетов в IP-сетях и обнаружение различных сетевых атак, кроме прочего, в реальном времени.

17. Hashcat

Hashcat известен в сообществе экспертов по безопасности как самая быстрая и продвинутая утилита для взлома паролей и восстановления. Это инструмент с открытым исходным кодом, механизмом обработки правил в ядре, более 200 типов хешей и встроенной системой бенчмаркинга.

18. Fern Wifi Cracker

Fern Wifi Cracker – инструмент защиты в сетях Wi-Fi с графическим пользовательским интерфейсом, написанный на Python и предназначенный для аудита уязвимостей сети. Используйте его, чтобы взломать и восстановить ключи WEP/WPA/WPS, а также для атак на Ethernet-сети.

19. Burp Suite Scanner

Burp Suite Scanner – профессиональная интегрированная графическая платформа для тестирования уязвимостей в веб-приложениях.

Объединяет все инструменты тестирования и проникновения в бесплатной Community-версии и профессиональной (399 $ в год для одного пользователя).

20. BeEF (от Browser Exploitation Framework)

BeEF, как следует из названия, – инструмент проникновения, который фокусируется на уязвимостях браузера. С помощью него выполняется оценка уровня безопасности целевой среды благодаря векторам атак на клиентской стороне.

Вот и подошли к завершению нашего длинного списка инструментов пентеста и хакинга для Kali Linux. Все перечисленные приложения используются по сей день.