- Tool Documentation:

- Packages and Binaries:

- dmitry

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- SubFinder

- Описание SubFinder

- Справка по SubFinder

- Руководство по SubFinder

- SubFinder в Docker

- Примеры запуска SubFinder

- Установка SubFinder

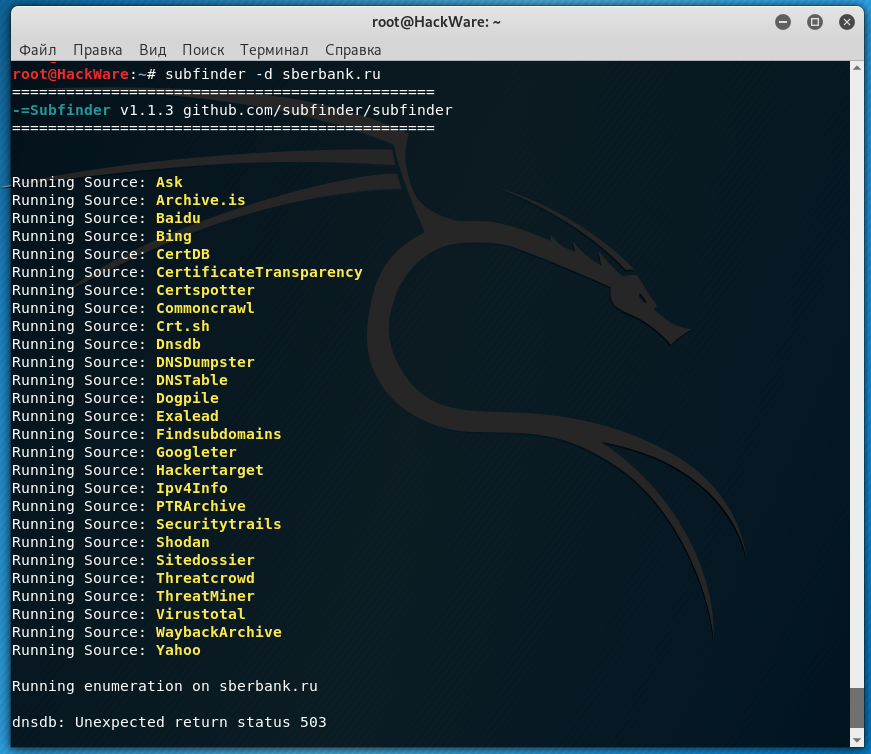

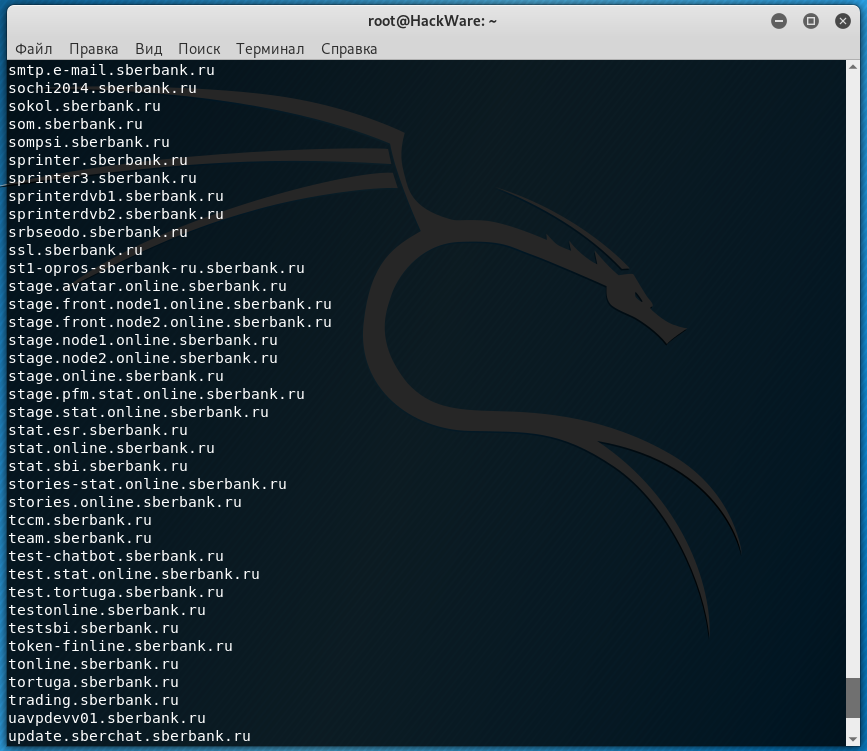

- Скриншоты SubFinder

- Инструкции по SubFinder

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- DMitry

- Описание DMitry

- Справка по DMitry

- Руководство по DMitry

- ИМЯ

- СИНОПСИС

- ОПИСАНИЕ

- ОПЦИИ

- Примеры запуска DMitry

- Установка DMitry

- Скриншоты DMitry

- Инструкции по DMitry

Tool Documentation:

Run a domain whois lookup ( w ), an IP whois lookup ( i ), retrieve Netcraft info ( n ), search for subdomains ( s ), search for email addresses ( e ), do a TCP port scan ( p ), and save the output to example.txt ( o ) for the domain example.com :

[email protected]:~# dmitry -winsepo example.txt example.com Deepmagic Information Gathering Tool "There be some deep magic going on" Writing output to 'example.txt' HostIP:93.184.216.119 HostName:example.com Gathered Inet-whois information for 93.184.216.119 --------------------------------- Packages and Binaries:

dmitry

DMitry is a UNIX/(GNU)Linux command line application written in C. DMitry can find possible subdomains, email addresses, uptime information, perform tcp port scan, whois lookups, and more.

Installed size: 53 KB

How to install: sudo apt install dmitry

dmitry

Deepmagic Information Gathering Tool

[email protected]:~# dmitry -h Deepmagic Information Gathering Tool "There be some deep magic going on" Usage: dmitry [-winsepfb] [-t 0-9] [-o %host.txt] host -o Save output to %host.txt or to file specified by -o file -i Perform a whois lookup on the IP address of a host -w Perform a whois lookup on the domain name of a host -n Retrieve Netcraft.com information on a host -s Perform a search for possible subdomains -e Perform a search for possible email addresses -p Perform a TCP port scan on a host * -f Perform a TCP port scan on a host showing output reporting filtered ports * -b Read in the banner received from the scanned port * -t 0-9 Set the TTL in seconds when scanning a TCP port ( Default 2 ) *Requires the -p flagged to be passed Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

SubFinder

Описание SubFinder

SubFinder — это инструмент для обнаружения субдоменов (поддоменов), который, используя пассивные методы (без обращения к целевому сайту), собирает информацию из онлайн источников о субдоменах целевого сайта.

SubFinder использует онлайн сервисы, поисковые движки, интернет архивы и другие источники для поиска субдоменов, а затем найденные данные используется в модуле пермутации, вдохновлённом altdns, для генерации изменённых имён и быстрой их проверки используя мощный движок брут-форса. Если нужно, также умеет выполнять обычный брут-форс.

Инструмент очень гибок в настройке. Она создана быть наследницей sublist3r. У программы простая модульная архитектура, созданная с мыслью о добавлении новой функциональности и удалению ошибок.

Благодаря пассивному режиму, программа создана быть безопасной как для тестеров на проникновение, так и на охотников за bug bounty.

- Простая и модульная база кода, удобная для контрибуции.

- Быстрый и мощный модуль брут-форса

- Мощный движок пермутации (в разработке)

- Много пассивных источников данных (на данный момент 31)

- Несколько форматов вывода

- Встраиваемый проект

- Поддержка Raspberry Pi

Используемые источники данных: Ask, Archive.is, Baidu, Bing, Censys, CertDB, CertSpotter, Commoncrawl, CrtSH, DnsDB, DNSDumpster, Dnstable, Dogpile, Entrust CT-Search, Exalead, FindSubdomains, GoogleTER, Hackertarget, IPv4Info, Netcraft, PassiveTotal, PTRArchive, Riddler, SecurityTrails, SiteDossier, Shodan, ThreatCrowd, ThreatMiner, Virustotal, WaybackArchive, Yahoo.

Авторы: Ice3man, Michael Skelton

Справка по SubFinder

-b Использовать брут-форс для поиска субдоменов -d строка Домен, для которого нужно искать субдомены -dL строка Список доменов для поиска поддоменов -exclude-sources строка Список источников для исключения при поиске -nW Убрать из вывода wildcard субдомены (когда в DNS записи используется подстановочный символ) -no-color Не использовать в выводе цвета (по умолчанию true) -no-passive Не выполнять пассивный сбор доменов -o строка Имя файла вывода (опционально) -oD строка Директория для вывода результатов -oJ Записать вывод в формате JSON -oT Использовать формат вывода json в стиле aquatone -r строка Разделённый запятой список резолверов для использования (серверов имён — DNS серверов) -rL строка Текстовый файл, содержащий список резолверов (DNS серверов) для использования -recursive Использовать рекурсию для найденных доменов -set-config строка Разделённый запятой список настроек (по умолчанию "none") -set-settings строка Разделённый запятой список настроек (по умолчанию "none") -silent В выводе показать только субдомены -sources строка Разделённый запятой список источников для использования (по умолчанию "all") -t int Количество одновременных потоков (по умолчанию 10) -timeout цифра Тайм-аут для служб пассивного обнаружения (по умолчанию 180) -v Вербальный вывод -w строка Словарь для брут-форса субдоменов

Руководство по SubFinder

SubFinder в Docker

Если вы используете docker, то вначале вам нужно создать структуру ваших директорий, в которых будет храниться конфигурационный файл SubFinder. Вы можете либо запустить исполнимый файл в вашей хостовой системе и позволить ей создать структуру директорий файлов, после чего вы можете использовать флаг —set-config для установки значений API. Или вы можете запустить:

mkdir $HOME/.config/subfinder cp config.json $HOME/.config/subfinder/config.json nano $HOME/.config/subfinder/config.json

После этого вы можете передать это как том, используя примерно следующую команду:

sudo docker run -v $HOME/.config/subfinder:/root/.config/subfinder -it subfinder -d freelancer.com

Теперь вы также можете передать —set-config внутри docker для изменения опций конфигурации.

Примеры запуска SubFinder

Найти все субдомена сайта (-d kali.org) без брут-форса, то есть используя только пассивные методы сбора информации:

Установка SubFinder

Установка в Kali Linux

go get github.com/subfinder/subfinder cp /home/git/go/bin/subfinder /usr/local/src/go/bin/ subfinder -h

Для обновления пакета используйте:

go get -u github.com/subfinder/subfinder cp /home/git/go/bin/subfinder /usr/local/src/go/bin/

Конфигурационный файл (будет создан после первого запуска программы), размещается по пути /root/.config/subfinder/config.json

Установка в BlackArch

Программа предустановлена в BlackArch.

Конфигурационный файл (будет создан после первого запуска программы), размещается по пути ~/.config/subfinder/config.json

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты SubFinder

Инструкции по SubFinder

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

DMitry

Описание DMitry

DMitry (Deepmagic Information Gathering Tool — высоко магический инструмент по сбору информации) — это приложение командой строки для UNIX/(GNU)Linux написанное в C. Оно может собирать так много информации о хосте, насколько это возможно. В базовую функциональность входит сбор информации о поддоменах, адресах электронной почты, информацию об аптайме, сканирование портов tcp, поиск whois и другое.

Ниже список особенностей на данный момент:

- Проект с открытым исходным кодом.

- Выполняет ряд поисков whois.

- Если возможно, получает данные об аптайме, системе и сервере.

- Выполняет поиск поддоменов для целевого хоста.

- Выполняет иск E-Mail для целевого хоста.

- Выполняет сканирование портов TCP на целевом хосте.

- Модульное построение программы позволяет настраивать набор используемых модулей.

Справка по DMitry

Использование: dmitry [-winsepfb] [-t 0-9] [-o %host.txt] host -o Сохранить вывод в %host.txt или в файл указанный после флага -o -i Выполнить поиск whois по IP адресу хоста -w Выполнить поиск whois по имени домена хоста -n Получить информацию с Netcraft.com по хосту -s Выполнить поиск возможных поддоменов -e Выполнить поиск возможных e-mail адресов -p Выполнить сканирование портов TCP на хосте * -f Выполнить сканирование портов TCP на хосте и показать в отчёте фильтруемые порты * -b Прочитать баннер полученный со сканируемого порта * -t 0-9 Установить TTL во время сканирования TCP порта ( По умолчанию 2 ) *Требует наличия флага -p

TTL — это время жизни IP-пакетов.

Руководство по DMitry

ИМЯ

DMitry — Deepmagic Information Gathering Tool (высоко магический инструмент по сбору информации)

СИНОПСИС

ОПИСАНИЕ

DMitry (Deepmagic Information Gathering Tool — высоко магический инструмент по сбору информации) — это приложение командой строки для UNIX/(GNU)Linux. Оно может собирать так много информации о хосте, насколько это возможно. Базовая функциональность DMitry позволяет собирать информацию о хосте из простых поисков whois, об отчётах по аптайму и из сканирования портов TCP.

Это приложение рассматривается как инструмент в помощи по сбору информации, когда информацию нужна быстро, это достигается удалением необходимости вводить множества команд и своевременной обработкой данных поиска по множеству источников.

ОПЦИИ

Опции должны быть переданы в DMitry в следующей форме ‘-option’. Будут использоваться только опции, которые DMitry знает, все остальные будут игнорироваться. Если опции не переданы в групповом блоке, последняя опция будет расценена как целевой хост.

-o имя_файла

Создаёт текстовый файл ascii и записывает в него все полученные результаты. Если имя файла не задано, то оно будет сгенерировано автоматически вида «цель.txt». Если эта опция не указана ни в какой форме, то по умолчанию все результаты работы будут отправлены в стандартный вывод (STDOUT). Эта опция ДОЛЖНА идти в самом конце, например «dmitry -winseo target».

Выполняет whois поиск по целевому IP адресу.

Выполняет поиск whois по целевому хосту.

Получает netcraft.com данные касающиеся хоста, включают операционную систему, выпуск веб-сервера и информацию об аптайме, если она доступна.

Выполняет поиск поддоменов заданной цели. Будут использованы несколько поисковых движков для попытке определить поддомены в виде sub.цель. Максимальный лимит уровня поддоменов не установлен, тем не менее, максимальная длина 40 символов (NCOL 40) для ограничения использования памяти. Для возможных поддоменов будут определены IP адреса, если результат будет положительным, то будет составлен список поддоменов. Тем не менее, если пользователи хоста используют звёздочку в DNS записях, все для всех поддоменов результат будет положительным.

Выполняет поиск e-mail адресов по заданной цели. Этот модуль работает используя ту же самую концепцию что и поиск поддоменов, пытается выявить возможные e-mail адреса для целевого хоста. E-mail адреса также возможны для поддоменов целевого хоста. На длину e-mail установлен предел в 50 символов (NCOL 50) для ограничения использования памяти.

Выполняет сканирование портов TCP в отношении целевого хоста. Этот модуль составит список открытых, закрытых и фильтруемых портов для заданного диапазона.

Эта опция даст команду модулю сканирования портов TCP сообщить/отобразить о фильтруемых портах. Обычно это порты, которые фильтруются и/или закрыты файерволом на данном хосте/цели. Эта опция требует, чтобы опция ‘-p’ также была использована. Например, «dmitry -pf цель».

Эта опция даст команду модулю сканирования портов TCP вывести баннеры если они получены во время сканирования TCP портов. Эта опция требует, чтобы опция ‘-p’ также была использована. Например, «dmitry -pb цель».

Этот флаг устанавливает время жизни пакетов (TTL) отправляемых модулем сканирования портов во время сканирования индивидуальных портов. По умолчанию она установлена в 2 секунды. Менять её обычно требуется при сканировании хостов за файерволом и/или фильтруемых портов, которые могут замедлить сканирование.

Примеры запуска DMitry

Это выполнит поиск whois (INIC-WHOIS) для целевого хоста и отобразит результаты в стандартном выводе (STDOUT).

dmitry -winsepo sometextfile.txt mydomain.com

Это выполнит все базовые функции к целевому хосту и сохранит вывод в «mydomain.txt».

Выполнит все базовые функции в отношении целевого хоста и сохранит весь вывод в «127.0.0.1.txt». Также отобразит баннеры и покажет фильтруемые порты.

Установка DMitry

Программа предустановлена в Kali Linux.

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты DMitry

Это утилита командной строки.

Инструкции по DMitry

Ссылки на инструкции будут добавлены позже.