Cisco: как поменять пароль

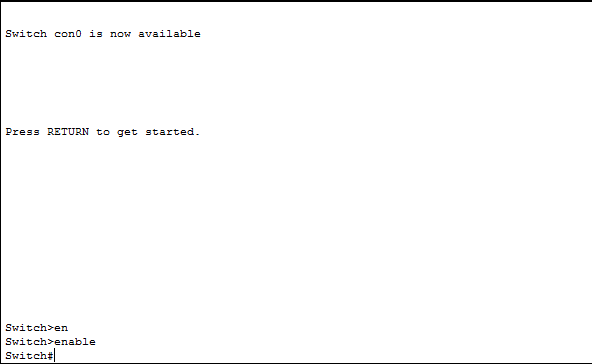

Для того, чтобы поменять пароль у пользователя на коммутаторе или маршрутизаторе Cisco — логинимся и выполняем:

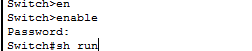

>enable

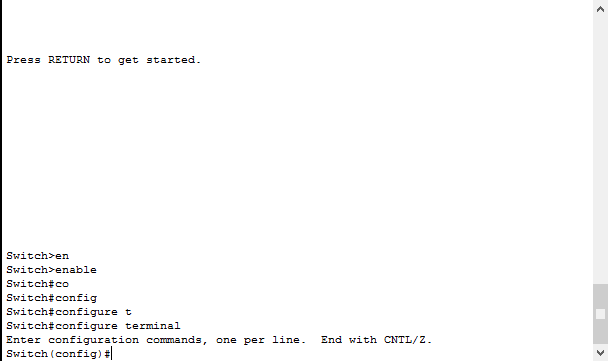

#config t

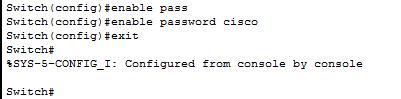

(config)# enable password MySuperPassword

(config)# username mylogin password UsersPassword

В этом примере мы задаем пароль MySuperPassword для входа в режим конфигурирования (на команду enable) и пароль UsersPassword для пользователя mylogin.

Соответственно, вместо mylogin нужно подставить имя пользователя, для которого хотите менять пароль.

Соответственно и то, что можно менять не оба пароля, а только какой-то один (для enable или для пользователя) или менять пароль для какого угодно пользователя. Смена пароля пользователя на ASA через Cisco ASDM 5.1: Configuration -> Properties -> Device Administration -> User Accounts, выбираем пользователя, нажимаем кнопку Edit. enable secret — пароль на вход в режим enable (привилегированный режим), который хранится в маршрутизаторе в зашифрованном виде. enable password — то же самое, но хранится в незашифрованном виде. virtual terminal password — пароль виртуального терминала, или пароль Telnet. Если он задан, то любой пользователь, который попытается получить доступ к маршрутизатору по протоколу Telnet, должен будет ввести этот пароль. Теперь об основных операциях с пользователями и авторизацией. Команда удаляет учетную запись oldusername:

username ciadmin privilege 15 secret NEWPASSWORD

username ciadmin secret NEWPASSWORD

Следующая команда меняет пароль режима enable. Вместо enable secret можно указать enable password, что то же самое, но пароль хранится в незашифрованном виде:

enable secret NEWPASSWORDSECRET

Следующие две строчки включают авторизацию по логину и паролю перед вводом пароля enable. Вторая строка включает метод аутентификации local, использующий базу данных aaa.

aaa new-model//разрешает модель контроля доступа aaa aaa authentication login default local

Следующая команда дает возможность сразу после логина через сеть войти в привилегированный режим, не вводя команду enable (как-то непонятно написано в руководстве — «запускает авторизацию, чтобы определить, разрешено ли пользователю запускать шелл EXEC»).

aaa authorization exec default local

Когда в конфигурации указаны эти три строки (aaa new-model, aaa authentication login default local, aaa authorization exec default local), то для входа в режим enable через сетевое соединение будет предложен только логин и пароль пользователя (нужно ввести логин и пароль пользователя с уровнем привилегий 15), если законнектиться через консольный порт (RS232), то дополнительно нужно ввести еще ключевое слово enable и пароль enable secret. Если же 3 эти строки не указаны, то для входа в привилегированный режим через консоль достаточно ввести только логин и пароль пользователя с уровнем 15. Здесь меняется пароль на vpn-клиент (группа vpnaccess):

tunnel-group vpnaccess ipsec-attributes pre-shared-key *

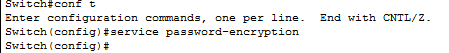

(no) service password-encryption

Команды пароля для маршрутизатора

Сначала нужно разъяснить значение некоторых терминов.

enable secret — пароль на вход в режим enable (привилегированный режим), который хранится в маршрутизаторе в зашифрованном виде.

enable password — то же самое, но хранится в незашифрованном виде.

virtual terminal password — пароль виртуального терминала, или пароль Telnet. Если он задан, то любой пользователь, который попытается получить доступ к маршрутизатору по протоколу Telnet, должен будет ввести этот пароль.

Теперь об основных операциях с пользователями и авторизацией.

Команда удаляет учётную запись oldusername:

Команда создаёт новую учётную запись:

username ciadmin privilege 15 secret NEWPASSWORD

Команда меняет пароль для существующей учетной записи, причем уровень privilege сохраняется старым:

username ciadmin secret NEWPASSWORD

Следующая команда меняет пароль режима enable. Вместо enable secret можно указать enable password, что то же самое, но пароль хранится в незашифрованном виде:

enable secret NEWPASSWORDSECRET

Следующие две строчки включают авторизацию по логину и паролю перед вводом пароля enable. Вторая строка включает метод аутентификации local, использующий базу данных aaa.

aaa new-model//разрешает модель контроля доступа aaa aaa authentication login default local

Следующая команда дает возможность сразу после логина через сеть войти в привилегированный режим, не вводя команду enable (как-то непонятно написано в руководстве — «запускает авторизацию, чтобы определить, разрешено ли пользователю запускать шелл EXEC»).

aaa authorization exec default local

Когда в конфигурации указаны эти три строки (aaa new-model, aaa authentication login default local, aaa authorization exec default local), то для входа в режим enable через сетевое соединение будет предложен только логин и пароль пользователя (нужно ввести логин и пароль пользователя с уровнем привилегий 15), если законнектиться через консольный порт (RS232), то дополнительно нужно ввести еще ключевое слово enable и пароль enable secret. Если же 3 эти строки не указаны, то для входа в привилегированный режим через консоль достаточно ввести только логин и пароль пользователя с уровнем 15.

Здесь меняется пароль на vpn-клиент (группа vpnaccess):

tunnel-group vpnaccess ipsec-attributes pre-shared-key *

Команда, которая показывает пароли enable в конфиге в (открытом)закрытом виде:

(no) service password-encryption

Смена пароля пользователя на ASA через Cisco ASDM 5.1: Configuration -> Properties -> Device Administration -> User Accounts, выбираем пользователя, нажимаем кнопку Edit.

Команды пароля для маршрутизатора

Как поставить на cisco пароль в enable режиме

Для того чтобы войти в привилегированный режим пишем enable. Знак # как раз и говорит о максимальных правах.

Заходим в режим конфигурации, выполнив команду

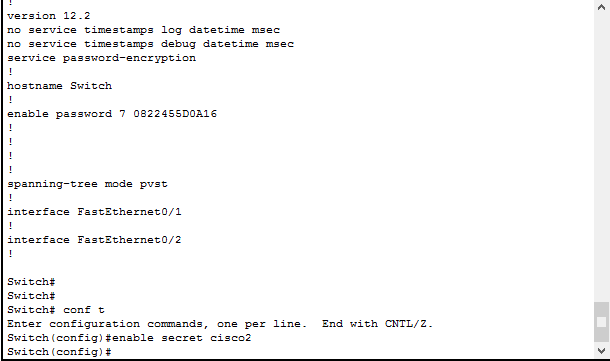

Пишем enable password и сам пароль в моем примере пароль cisco

Как поставить пароль на привелигированный режим в Cisco на примере Cisco 2960+48TC-S-03

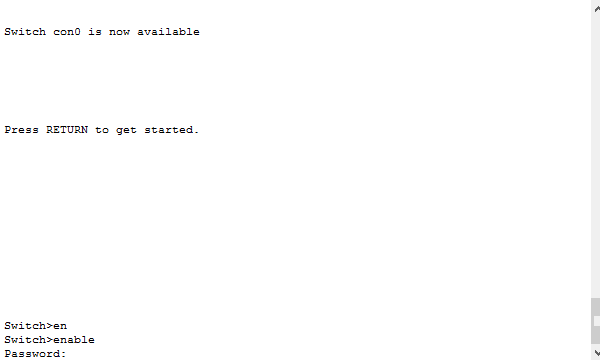

Делаем exit. И пытаемся снова попасть в режим enable. И вуаля просит пароль, вы только, что на привелигированный режим enable установили пароль.

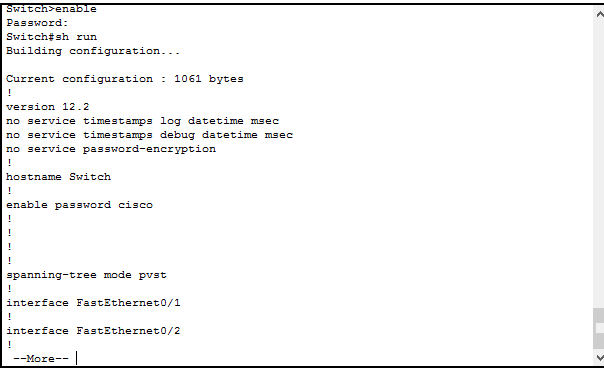

Все бы хорошо но пароль в данный момент находится в открытом виде, посмотреть это можно введя вот такую команду

Как поставить пароль на привелигированный режим в Cisco на примере Cisco 2960+48TC-S-05

И действительно видно пароль cisco в поле enable password.

Чтобы это исправить есть два способа, ниже мы их рассмотрим.

Первый способ зашифровать пароль enable

Настройка пароля cisco первым методом. Идем в режим конфигурации

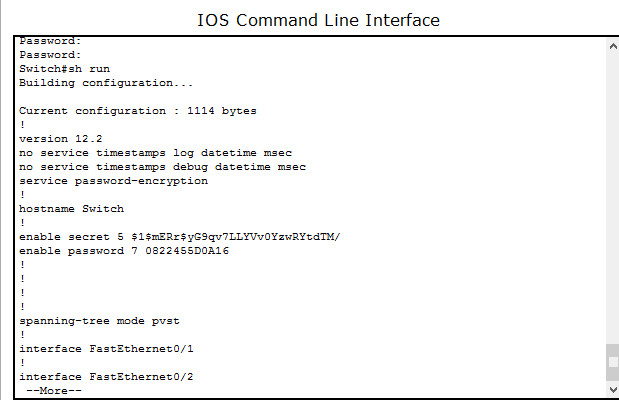

Вводим sh run и видим, что пароль зашифрован, теперь он прошел обработку по специальной функции и получился в виде буквенно-циферного кода.

Как поставить пароль на привелигированный режим в Cisco на примере Cisco 2960+48TC-S-07

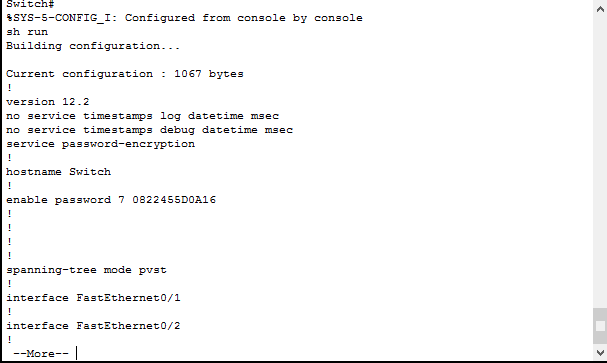

Второй способ зашифровать пароль enable

Находясь все в том же режиме конфигурации выполняем вот такую команду:

enable secret и сам пароль этот выше приоритет чем при параметре password для примера поставлю cisco2

PS еще советуют к этому способу добавить команду service password-encryption для лучшей стойкости.

Вводим sh run и видим,что пароль зашифрован.

Как поставить пароль на привелигированный режим в Cisco на примере Cisco 2960+48TC-S-10

и если выйти в обычный режим то пароль cisco из первого метода не подойдет, а будет cisco2 так как имеет высший приоритет. Как видите на всю настройку у меня ушло не более двух минут, из чего следует, что настройка пароля cisco очень простая вещь и не требует особо углубленных знаний IOS системы.

Популярные Похожие записи:

Настройка пароля на Digi AnywhereUSB

- Как массово поменять пароль локального администратора в домене

Как включить субтитры в Google Chrome

- Ошибка при установке контроллера домена: Verification of prerequisites for Domain Controller promotion failed

Как ускорить Google и YouTube в России

- Экспорт и импорт сертификата Windows