- Как перехватить данные через WIFI сеть

- Intercepter

- Основной функционал

- Режимы работы

- Некоторые виды атак, которые можно проводить

- Перехват аккаунтов пользователей в Wi-Fi-сетях с Android

- Итак, что вообще делает программа?

- А причём тут пароли?

- Как это произошло?

- Что нужно для запуска DroidSheep?

- Какие сайты DroidSheep поддерживает по умолчанию?

- Запароленные Wi-Fi сети

- Итак, как пользоваться?

- Как крадут данные по Wi-Fi?

- Как крадут данные по Wi-Fi?

- Как защититься от угроз в общественном Wi-Fi?

- Как обезопасить домашний Wi-Fi?

- Рекомендуем

Как перехватить данные через WIFI сеть

Цель этой статьи – показать какие последствия могут быть при использовании публичных WiFi сетей.

Intercepter

Intercepter – это многофункциональный сетевой инструмент, который позволяет получить данные из трафика (пароли, сообщения в мессенджерах, переписки и т.д.) и реализовать различные MiTM-атаки.

Основной функционал

- Перехват сообщений мессенджеров.

- Перехват кукис файлов и паролей.

- Перехват активности (страницы, файлы, данные).

- Возможность подмены скачивания файлов, добавляя вредоносные файлы. Можно использовать совместно с другими утилитами.

- Подмена сертификатов Https на Http.

Режимы работы

Messengers Mode – позволяет проверять переписку, которая была отправлена в незашифрованном виде. Применялась для перехвата сообщений в таких мессенджерах ICQ, AIM, JABBER сообщений.

Ressurection Mode – восстановления полезных данных из трафика, из протоколов которые передают трафик в открытом виде. Когда жертва просматривает файлы, страницы, данные, можно частично или полностью их перехватывать. Дополнительно можно указать размер файлов, чтобы не загружать программу маленькими частями. Эту информацию можно использовать для анализа.

Password Mode – режим для работы с куки файлами. Таким образом, можно получить доступы к посещаемым файлам жертвы.

Scan mode – основной режим для тестирования. Для начала сканирования необходимо нажать правой кнопкой мыши Smart Scan. После сканирования в окне будут отображаться все участники сети, их операционная система и другие параметры.

Дополнительно в этом режиме можно просканировать порты. Необходимо воспользоваться функцией Scan Ports. Конечно для этого есть и намного функциональные утилиты, но наличие этой функции – важный момент.

Если в сети нас интересует целенаправленная атака, то после сканирования необходимо добавить целевой IP в Nat с помощью команды (Add to Nat). В другом окне можно будет провести другие атаки.

Nat Mode. Основной режим, который позволяет проводить ряд атак по ARP. Это основное окно, которое позволяет проводить целенаправленные атаки.

DHCP mode. Это режим, который позволяет поднять свой DHCP сервер для реализации атак DHCP по середине.

Некоторые виды атак, которые можно проводить

Для подмена сайта у жертвы необходимо перейти в Target, после этого необходимо указать сайт и его подмену. Таким образом можно подменить достаточно много сайтов. Все зависит от того, насколько качественный будет фейк.

Перехват аккаунтов пользователей в Wi-Fi-сетях с Android

В сети стала появляться информация о сниффере под любой рутованный смартфон или планшет на Андроиде (от 2.1), позволяющий ходить под чужими аккаунтами многих веб-сайтов, в том числе Facebook и Vkontakte в общественных сетях Wi-Fi.

Речь идет о программе DroidSheep.

О механизме ее работы и использовании поговорим подробнее.

Итак, что вообще делает программа?

Она перехватывает пакеты, ходящие в Wi-Fi сети, одним нажатием кнопки на Android-устройстве.

А причём тут пароли?

Допустим, некий Иннокентий вошёл в кафе выпить чашку кофе и полазить по фейсбуку. Вы запускаете DroidSheep и через некоторое время начинаете просматривать страницу Facebook Иннокентия. Смотреть его друзей. Читать его сообщения. Писать сообщения. Писать на стене. Удалить друзей. Удалить аккаунт Иннокентия… Даже не зная его лично.

Как это произошло?

Когда Иннокентий использует Wi-Fi-сеть, его ноутбук или смартфон отправляет все данные, предназначенные для Facebook, по воздуху на беспроводной маршрутизатор кафе. «По воздуху» в нашем случае означает «видимые всеми», Вы можете прочитать все данные, передаваемые Иннокентием. Поскольку некоторые данные шифруются перед отправкой, пароль от Facebook вы прочитать не сможете, но чтобы Иннокентий не вводил свой пароль после каждого клика, Facebook посылает Иннокентию так называемый «идентификатор сессии» после входа в систему, которое Иннокентий посылает сайту при взаимодействии с ним. Как правило, только Иннокентий знает этот идентификатор, так как он получает его в зашифрованном виде. Но когда он использует Wi-Fi в кафе, он распространяет свой идентификатор сессии по wi-fi для всех. Вы принимаете это идентификатор сессии и используете его: facebook не может определить, если и Иннокентий, и Вы используете один идентификатор.

DroidSheep делает этот механизм простым в использовании, нужно просто запустить DroidSheep, нажать «Пуск» и подождать, пока кто-то начнет пользоваться одним из поддерживаемых веб-сайтов. «Прыгнуть» в чужую сессию можно лишь одним кликом по экрану. Вот и все.

Что нужно для запуска DroidSheep?

— Android-устройство версии старше 2.1

— Root-доступ

— DroidSheep (QR-код и ссылка на загрузку в конце статьи)

Какие сайты DroidSheep поддерживает по умолчанию?

— Amazon.com

— Facebook.com

— Flickr.com

— Twitter.com

— Linkedin.com

— Yahoo.com

— Live.com

— Google.com (незашифрованные)

Но есть ещё и «общий» режим! Просто включите его, и DroidSheep будет фиксировать все аккаунты в сети! Успешно протестирована с огромным количество уже поддерживаемых аккаунтов и многих других (даже с WordPress и Joomla должны работать!)

Запароленные Wi-Fi сети

Для защищенных WPA/WPA2 Wi-Fi-сетей программа использует DNS-Spoofing атаки.

ARP-Spoofing означает, что она заставляет все устройства в сети думать, что DroidSheep — маршрутизатор, и пропускает все данные через себя. Это может оказать существенное влияние на скорость работы сети, так что пользуйтесь с осторожностью.

Итак, как пользоваться?

Перед началом убедитесь, что ваш телефон поддерживает root, без него программа работать не будет!

Установка:

С сайта автора — http://droidsheep.de/?page_id=23

Или по QR-коду —

Использование:

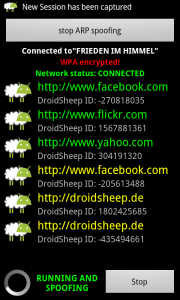

Убедитесь, что ваш телефон подключен к WiFi-сети, запустите DroidSheep и нажмите кнопку «Start». Теперь DroidSheep будет прослушивать сеансы. Как только он перехватил маркер сеанса, он покажет его как запись в списке.

По умолчанию, DroidSheep перехватывает аккаунты только тех сервисов, которые знает (Facebook, Yahoo, Google, . ). Если вы хотите, чтобы перехватывались все учетные записи в сети, включите «Общий режим» — просто нажмите кнопку «меню» в телефоне и нажмите «Включить режим Generic».

Примечание: В Generic режиме DroidSheep фиксирует все наборы cookies в сети, но многие из них не относятся к учетной записи, а потому не позволят вам войти в чужой аккаунт, а будут просто отображаться в программе в списке.

Если вы перехватили хождение по нескольким сайтам, вы увидите список как на картинке. Аккаунты, определяемые DroidSheep по умолчаню окрашены в зеленый, перехваченные в общем режиме — в желтый.

В общем режиме появятся и не нужные вам сайты, типа рекламных, их можно добавить в черный список, чтобы не видеть их в программе. Для очистки всего черного списка перейдите в главное меню, нажмите меню и выберите «очистить черный список».

Вот и всё!

Как использовать программу (видео): droidsheep.de/?page_id=14

И последнее.

Быстро все подняли руку и сказали: «Я клянусь, что буду пользовать программу только для исследования работы протоколов сети»

Как крадут данные по Wi-Fi?

Интернет должен быть под рукой у каждого современного человека. Посмотреть маршрут, узнать адрес ближайшего магазина, написать семье — все это можно сделать с помощью смартфона. Но вот беда — бывает, что мобильный интернет закончился и надо подключаться к общественному Wi-Fi! В сегодняшнем выпуске расскажем, как защититься от Wi-Fi-злоумышленников.

Как крадут данные по Wi-Fi?

Порой приходится использовать общественные сети, хочется того или нет. При этом у неподготовленного пользователя возникает множество вопросов касательно безопасности. Чем может быть чревато подключение к публичному или «соседскому» Wi-Fi? Конечно, в первую очередь речь идёт о компрометации данных. К примеру, пользователь подключился к общественной сети, ввёл логин и пароль для авторизации в социальной сети, а на следующий день с удивлением обнаружил, что его аккаунт украли.

Это может произойти в случае, если владелец публичного Wi-Fi — мошенник. Сеть может быть запароленной, но при этом мимикрировать под какую-нибудь существующую. Например, Wi-Fi в кафе называется Internet-cafe, а пароль у него 12345. Представьте ситуацию: злоумышленник придёт в это кафе и разместит там публичную сеть с таким же названием и паролем. В случае вашего подключения к ней данные могут быть скомпрометированы преступником. Разумеется, речь идет о логинах и паролях к персональным страницам. Особенно опасно использовать в такой ситуации мобильный банкинг — перехват конфиденциальных данных может критично сказаться на вашем финансовом состоянии.

Также существует вероятность кражи персональных данных при использовании сайтов, которые не защищены сертификатами. К счастью, многие браузеры, если не все, уведомляют пользователя о безопасности ввода данных, но все равно нужно сохранять бдительность. Согласитесь, было бы неприятно собрать «небезопасное комбо»: общественный Wi-Fi и сайт без HTTPS.

Как защититься от угроз в общественном Wi-Fi?

Единственный и универсальный ответ — не использовать публичные сети Wi-Fi, но порой обстоятельства бывают такие, что следовать этому правилу невозможно. В таком случае важно не забывать главное правило: тщательно контролируйте посещаемые сайты или используйте VPN-подключение . Не стоит авторизовываться на личных страницах социальных сетей, проверять банковское приложение и тем более совершать какие-либо покупки. Общественный Wi-Fi в этом смысле работает как любое другое место с высокой посещаемостью, поэтому разбрасываться личными данными точно не стоит. VPN-соединение позволит обезопасить «поход» в общественную сеть.

Если все же необходимо воспользоваться публичной сетью для авторизации в каких-либо сервисах, то делать это следует с защищенного устройства. Для начала на нем должен быть установлен Dr.Web. Антивирус обеспечит защиту не только от вредоносных программ, но и от перехода на опасные сайты. В Dr.Web Security Space для ПК есть компонент SpIDer Gate, который в том числе контролирует сетевой трафик, и в случае опасности блокирует загружаемые по сети вредоносные объекты.

Как обезопасить домашний Wi-Fi?

Ещё один немаловажный пункт — защита домашней сети. Конечно, многим пользователям Wi-Fi настраивают сотрудники компании-провайдера, но иногда приходится заниматься этим самостоятельно. В таком случае стоит соблюдать несколько правил безопасности, которые помогут избежать возможных проблем:

- Смените пароль от административной консоли роутера. К сожалению, у большинства роутеров так и остаётся навсегда стандартный пароль вроде 12345. Если не знаете, как это сделать, воспользуйтесь инструкцией к устройству.

- Запретите удалённое управление роутером. Обязательно проверьте, по каким IP-адресам возможно администрировать веб-интерфейс устройства.

- Вовремя обновляйте прошивку. Здесь всё работает как обычно — чем дольше откладываете обновления, тем выше риск заражения. Подробнее об этом мы рассказывали в другом выпуске.

- Отключите WPS на устройстве. Это можно сделать как аппаратно, так и в веб-интерфейсе.

- Выбирайте безопасный режим шифрования. Некоторые роутеры по умолчанию используют протоколы WEP или WPA — это не самые современные технологии. Используйте WPA3 или WPA2, если ваше устройство поддерживает эти протоколы.

Помимо этого, вирусописатели распространяют трояны, которые могут заразить домашний роутер через компьютер из этой же сети. Это чревато полной потерей контроля не только над маршрутизатором, но и над всей домашней сетью. Злоумышленник может включить роутер в ботнет, перехватить пакеты данных или подменить DNS. Не вдаваясь в подробности, отметим, что любой из этих исходов крайне нежелателен. Роутер — центральное звено домашней сети, которое должно находиться под максимальной защитой.

Эти основные советы помогут обезопасить домашнюю сеть, но поле информационной безопасности настолько велико, что улучшать свои знания в этой сфере никогда не будет лишним. Изучайте возможности Dr.Web, узнавайте новое и читайте свежие выпуски проекта «Антивирусная правДА!».

Рекомендуем

- Постарайтесь избегать использования общественных сетей.

- Избегайте подключения к непроверенным сетям Wi-FI, особенно тем, которые не защищены паролем.

- Установите Dr.Web на каждое устройство, которое будет «гулять по сетям».

- Внутри общественной сети используйте ресурсы, не требующие авторизации.

- Пользуйтесь мобильным интернетом или защищенным соединением внутри домашней сети.

- Займитесь тщательной настройкой домашнего роутера.

- Проверьте, отключено ли автоматическое подключение к уже известным сетям Wi-Fi. Большинство смартфонов «сохраняют» данные сети, поэтому нужно быть внимательным при повторном посещении локации, где однажды уже приходилось пользоваться местным Wi-Fi.