- Astra Linux Common Edition и Special Edition

- +

- +

- +

- + /- (только RSA)

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- +

- Полезные руководства

- ALT Linux

- +

- +

- + /- (только RSA)

- +

- +

- +

- +

- +

- +

- ROSA Linux

- +

- +

- + /- (только RSA)

- +

- +

- +

- +

- +

- Криптопро рутокен csp linux

- Криптопро рутокен csp linux

- Криптопро рутокен csp linux

- 2. Если предполагается использовать Рутокен S, устанавливаем драйвер Рутокен. Для Рутокен ЭЦП 2.0/3.0 этот шаг пропускаем.

- 3. Скачиваем актуальную версию КриптоПро CSP. Может потребоваться авторизация. Далее распаковываем архив и устанавливаем компоненты КриптоПро:

- 4. Скачиваем и устанавливаем корневой сертификат УЦ.

- 5. Скачиваем КриптоПро ЭЦП Browser plug-in.

- 6. Установка плагина в разные браузеры описана в инструкции КриптоПро Browser plug-in.

- 7. Проверяем работоспособность на demo странице , либо на странице генерации тестового сертификата.

- Криптопро рутокен csp linux

Astra Linux Common Edition и Special Edition

Совместимость подтверждается участием в программе Ready for Astra Linux и дополнительными сертификатами совместимости.

Локальная аутентификация

по ГОСТ или RSA

Доменная аутентификация Kerberos по ГОСТ и RSA

Работа через Рутокен Плагин

Совместимость с КриптоПро CSP и VipNet CSP

+

+

+

+ /- (только RSA)

+

Семейство Рутокен ЭЦП 2.0 (2100 / Flash / 3000)

+

+

+

+

+

+

+

+

+

+

Рутокен S *

+

+

+

* Рутокен S не поддерживается на платформах Эльбрус

Обнаружение в системе

Работа со смарт-картами стандарта ISO 7816-3, Class A, B, C (5V, 3V, 1.8V)

Считыватель смарт-карт Рутокен SCR 3001

+

+

Протестированные релизы

ОС СН “ASTRA LINUX SPECIAL EDITION” РУСБ.10015-01 (ОЧЕРЕДНОЕ ОБНОВЛЕНИЕ 1.6) — X86-64

ОС СН “ASTRA LINUX COMMON EDITION” (ОЧЕРЕДНОЕ ОБНОВЛЕНИЕ 1,10, 1.11, 2.12) — X86-64

ОС СН “ASTRA LINUX SPECIAL EDITION” РУСБ.10015-01 (ОЧЕРЕДНОЕ ОБНОВЛЕНИЕ 1.7) — X86-64

ОС СН “ASTRA LINUX SPECIAL EDITION” РУСБ.10152-02 (ОЧЕРЕДНОЕ ОБНОВЛЕНИЕ 4.7) — ARM, БАЙКАЛ-М

ОС СН “ASTRA LINUX SPECIAL EDITION” РУСБ.10265-01 (ОЧЕРЕДНОЕ ОБНОВЛЕНИЕ 8.1) — ЭЛЬБРУС

Полезные руководства

Двухфакторная аутентификация

Работа с КриптоПро CSP

Начало работы

Режим ЗПС

ALT Linux

Совместимость подтверждается компанией «Базальт СПО» в дистрибутивах ALT 8 СП и ALT 9/10 и дополнительными сертификатами совместимости.

Локальная аутентификация

по ГОСТ или RSA

Доменная аутентификация Kerberos по RSA

Работа через Рутокен Плагин

Совместимость с КриптоПро CSP и VipNet CSP

+

+

+ /- (только RSA)

+

Семейство Рутокен ЭЦП 2.0 / 3.0

+

+

+

+

Рутокен S * / Рутокен Lite

+

* Рутокен S не поддерживается на платформах Эльбрус и Таволга

Протестированные релизы

ALT 8 (СП) И 9/10 — X86-64 ALT 8 (СП) И 9/10, К 9 — ЭЛЬБРУС ALT 8 (СП) И 9/10, К 9 — ARM, БАЙКАЛ-М ALT 8 (СП) И 9/10, К 9 — ТАВОЛГА

Полезные руководства

ROSA Linux

Совместимость подтверждается двусторонними сертификатами совместимости.

Локальная аутентификация

по ГОСТ или RSA

Доменная аутентификация Kerberos по RSA

Работа через Рутокен Плагин

Совместимость с КриптоПро CSP и VipNet CSP

+

+

+ /- (только RSA)

+

Семейство Рутокен ЭЦП 2.0 / 3.0

+

+

+

+

Криптопро рутокен csp linux

В данной статье мы описываем процесс установки и настройки КриптоПро CSP на ОС Linux (на примере Debian 11).

Она будет полезна вам, если вы получили ключ и сертификат в ФНС и используете ОС Linux для работы.

Порядок настройки:

1) Установка КриптоПро CSP 5.0:

1.1. Выполните регистрацию на сайте нашей компании. Если Вы уже зарегистрированы – выполните вход (необходимо ввести адрес электронной почты и пароль, которые Вы указывали при регистрации)

1.2. Перейдите на страницу загрузки дистрибутивов КриптоПро CSP

1.3. Ознакомьтесь с условиями лицензионного соглашения и нажмите кнопку «Я согласен с лицензионным соглашением. Перейти к загрузке»

1.4. Нажмите кнопку «Скачать для Linux», для загрузки дистрибутива актуальной версии КриптоПро CSP

1.5. Распакуйте загруженный архив: tar -xvf linux-amd64_deb.tgz && cd linux-amd64_deb

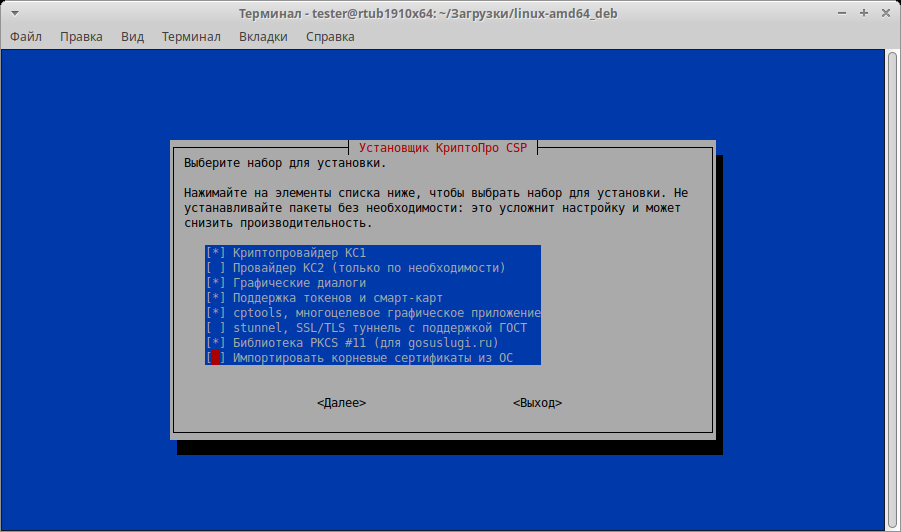

1.6. Запустите установку в графическом интерфейсе посредством запуска скрипта

sudo ./install_gui.sh

При установке дополнительно нужно отметить пакеты

1.7. Для корректной работы с некоторыми ключевыми носителями необходима установка дополнительного программного обеспечения:

- pcscd (sudo apt-get install pcscd)

- libccid (sudo apt-get install libccid)

- Рутокен ЭЦП 2.0, Рутокен ЭЦП 3.0, Рутокен TLS — библиотека для работы через PKCS#11 интерфейс

- JaCarta-2 ГОСТ — Единый клиент JaCarta

- ESMART Token ГОСТ — ESMART PKI Client

- Рутокен S — пакет ifd-rutokens_1.0.4 расположен в архиве с ПО

установка скаченных выше библиотек PKCS#11 выполняется командой

sudo dpkg -i путь до скаченной библиотеки

убедитесь, что служба pcscd запущена sudo systemctl status pcscd

если нет запустите ее sudo systemctl enable —now pcscd

2) Установка КриптоПро ЭЦП BrowserPlug-in 2.0:

Распакуйте загруженный архив: tar -xvf cades-linux-amd64.tar.gz

sudo dpkg -i cprocsp-pki-cades

sudo dpkg -i cprocsp-pki-plugin

3) Установка личного сертификата:

Установка личного сертификата с привязкой к ключевому контейнеру на ключевом носителе (при подключенном ключевом носителе):

Обзор

Показать приложения

Инструменты КриптоПро

Контейнеры

Выбрать нужный ключевой носитель

Установить сертификат

Установка облачного сертификата описана в инструкции по ссылке

Если настройка произведена корректно, то в поле Сертификат появится строка, соответствующая сертификату.

После выбора сертификата и нажатия кнопки Подписать появится надпись Подпись сформирована успешно.

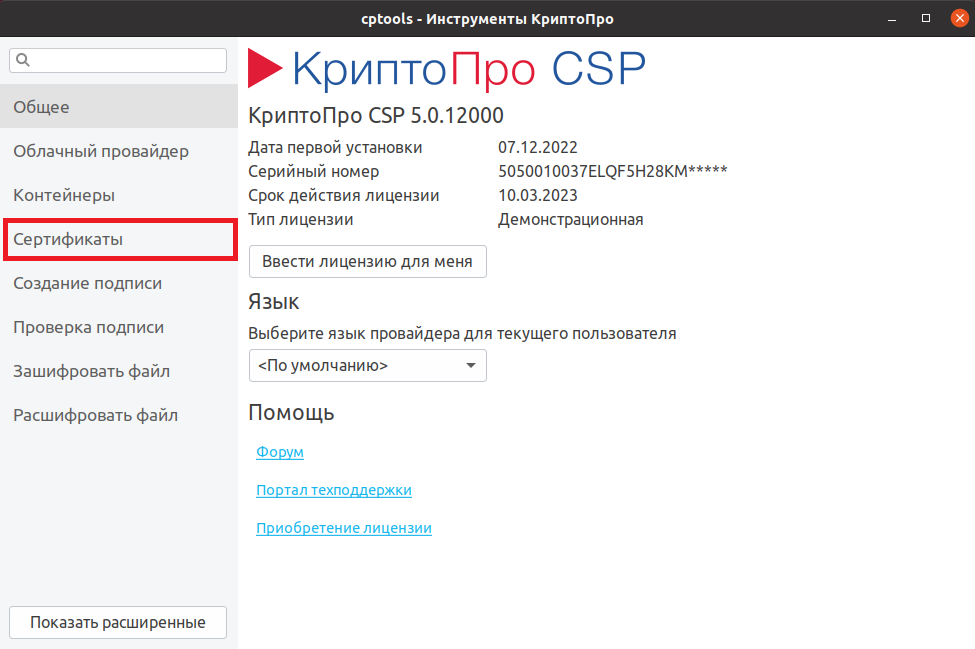

5) Проверка статуса лицензии КриптоПро CSP 5.0:

Обзор

Показать приложения

Инструменты КриптоПро

Общее

6) Активация лицензии КриптоПро CSP 5.0:

Обзор

Показать приложения

Инструменты КриптоПро

Общее

Ввести лицензию для меня

Дополнительная информация по работе с лицензиями доступна по ссылке .

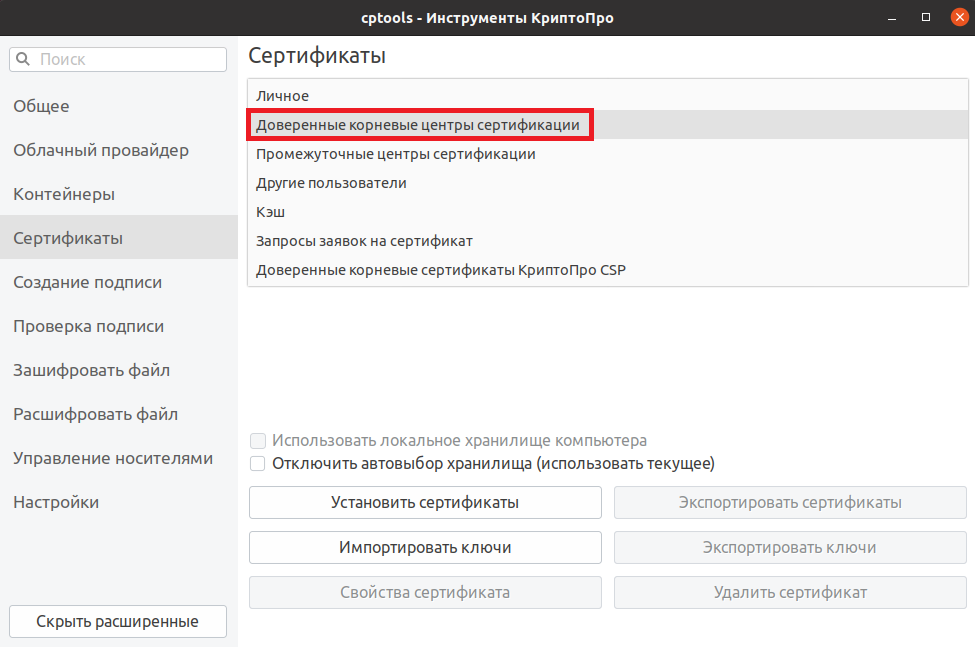

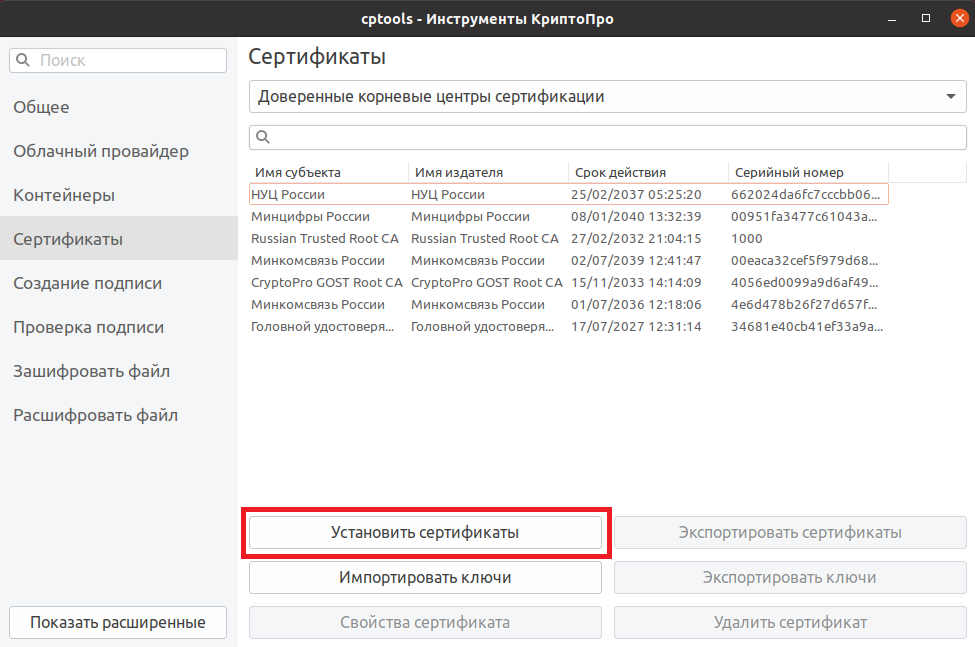

a) При необходимости отдельной установки сертификатов

корневых удостоверяющих центров (например, в случае использования неквалифицированного сертификата) или промежуточных удостоверяющих центров (например, в случае с проблемами автоматического построения цепочки сертификатов по ссылкам из сертификатов) эти сертификаты можно установить следующим образом:

Обзор

Показать приложения

Инструменты КриптоПро

Сертификаты

Установить сертификаты

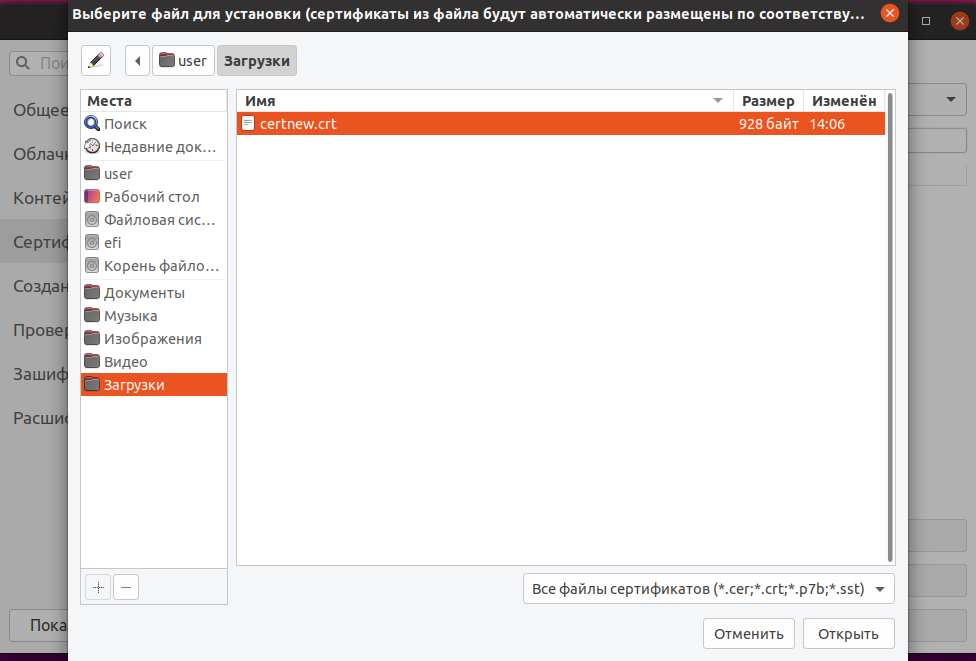

выбрать файл с нужным сертификатом

b) Для работы на портале nalog.ru необходимо:

— иметь в наличии квалифицированный сертификат электронной подписи и соответствующий ему ключ,

— для входа в личный кабинет ИП или ЮЛ с помощью электронной подписи использовать один из браузеров (рекомендуется использовать последнии доступные версии браузеров) с поддержкой ГОСТ TLS — Chromium-Gost или Яндекс.Браузер и входить по прямой ссылке:

https://lkulgost.nalog.ru/ — для юридических лиц,

c) Информация по входу на портал gosuslugi.ru доступна по ссылке .

Криптопро рутокен csp linux

Для обеспечения работы с электронными ключами Rutoken в ОС семейства Linux необходимо установить:

2. Пакеты из состава дистрибутива КриптоПро CSP : cprocsp-rdr-pcsc, cprocsp-rdr-rutoken

3. Для Rutoken S дополнительно нужен драйвер. Либо с сайта производителя https://www.rutoken.ru/support/download/nix/ , либо из состава дистрибутива КриптоПро CSP — ifd-rutokens

Для работы электронных идентификаторов Rutoken должны быть установлены:

В DEB -based системе: библиотека libccid не ниже 1.4.2, пакеты pcscd и libpcsclite1.

В RPM-based системе: пакеты ccid, pcscd и pcsc-lite.

Ниже приведены примеры установки пакетов пользователем, имеющим права администратора ( root ). В противном случае, в начале команды следует поставить « sudo », например:

Устанавливаем драйвер Rutoken для DEB — based и RPM — based систем ( только для RUTOKEN S ):

Устанавливаем КриптоПро CSP для DEB — based и RPM — based систем:

Устанавливаем модуль поддержки PCSC-считывателей для DEB — based и RPM — based систем (доп. пакет):

Устанавливаем модуль поддержки Rutoken для DEB — based и RPM — based систем (доп. пакет):

После подключения считывателя проверим определяет ли его система:

root@ubuntu :# /opt/cprocsp/bin/amd64/csptest –card –enum

Total: SYS: 0.000 sec USR: 0.000 sec UTC: 0.240 sec

Просмотр списка настроенных считывателей:

root@ubuntu :# /opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view

Nick name: Aktiv Rutoken ECP 00 00

Connect name:

Reader name: Aktiv Rutoken ECP 00 00

Nick name: FLASH

Connect name:

Reader name: FLASH

Nick name: HDIMAGE

Connect name:

Reader name: HDIMAGE

Для тестирования создадим самоподписанный сертификат с закрытым ключом:

root@ubuntu :~# /opt/cprocsp/bin/amd64$ ./csptestf -keyset -newkeyset -makecert -cont ‘\\.\Aktiv Rutoken ECP 00 00\test’ -keytype exchange

CSP (Type:80) v4.0.9019 KC1 Release Ver:4.0.9963 OS:Linux CPU:AMD64 FastCode:READY:AVX.

AcquireContext: OK. HCRYPTPROV: 34026883

GetProvParam(PP_NAME): Crypto-Pro GOST R 34.10-2012 KC1 CSP

Exchange key is not available.

Attempting to create an exchange key.

Subject/Issuer: E=test@cryptopro.ru, CN=test

Subject/Issuer: E=test@cryptopro.ru, CN=test

Self signed certificate created: E=test@cryptopro.ru, CN=test

Certificate stored in container.

PrivKey: Not specified — 24.04.2021 11:33:59 (UTC)

Total: SYS: 0.020 sec USR: 0.140 sec UTC: 10.720 sec

Криптопро рутокен csp linux

sudo apt-get install libccid pcscd opensc

2. Если предполагается использовать Рутокен S, устанавливаем драйвер Рутокен. Для Рутокен ЭЦП 2.0/3.0 этот шаг пропускаем.

3. Скачиваем актуальную версию КриптоПро CSP. Может потребоваться авторизация. Далее распаковываем архив и устанавливаем компоненты КриптоПро:

cd ~/Downloads

tar -xf linux-amd64_deb.tgz

cd linux-amd64_deb

sudo ./install_gui.sh

#Установить необходимые компоненты, например, как на скриншоте

# Если необходима автоматическая установка, то можно использовать следующую команду

sudo ./install.sh cprocsp-rdr-pcsc cprocsp-rdr-rutoken cprocsp-rdr-cryptoki

# Ключ cprocsp-rdr-cryptoki указывается, если необходимо работать с библиотекой rtpkcs11ecp через КриптоПро CSP

4. Скачиваем и устанавливаем корневой сертификат УЦ.

В данном примере устанавливается корневой сертификат Тестового УЦ КриптоПро. Сертификаты, выданные данным УЦ, можно использовать только в тестовых целях.

Для нормальной работы необходимо скачать и установить корневой сертификат УЦ, который выдал ваш сертификат.

- Далее открываем приложение Инструменты КриптоПро и переходим во вкладку Сертификаты.

- Во всплывающем поле меняем параметр Личное на Доверенные корневые центры сертификации.

Для просмотра доступных установленных контейнеров выполняем:

/opt/cprocsp/bin/amd64/csptest -keyset -enum_cont -verifycontext -fqcn

5. Скачиваем КриптоПро ЭЦП Browser plug-in.

cd ~/Downloads

tar -xf cades-linux-amd64.tar.gz

cd cades-linux-amd64

# Устанавливаем пакеты

sudo dpkg -i cprocsp-pki-cades-*-amd64.deb

sudo dpkg -i cprocsp-pki-plugin-*-amd64.deb

6. Установка плагина в разные браузеры описана в инструкции КриптоПро Browser plug-in.

7. Проверяем работоспособность на demo странице , либо на странице генерации тестового сертификата.

Криптопро рутокен csp linux

Для обеспечения работы с электронными ключами Rutoken в ОС семейства Linux необходимо установить:

2. Пакеты из состава дистрибутива КриптоПро CSP : cprocsp-rdr-pcsc, cprocsp-rdr-rutoken

3. Для Rutoken S дополнительно нужен драйвер. Либо с сайта производителя https://www.rutoken.ru/support/download/nix/ , либо из состава дистрибутива КриптоПро CSP — ifd-rutokens

Для работы электронных идентификаторов Rutoken должны быть установлены:

В DEB -based системе: библиотека libccid не ниже 1.4.2, пакеты pcscd и libpcsclite1.

В RPM-based системе: пакеты ccid, pcscd и pcsc-lite.

Ниже приведены примеры установки пакетов пользователем, имеющим права администратора ( root ). В противном случае, в начале команды следует поставить « sudo », например:

Устанавливаем драйвер Rutoken для DEB — based и RPM — based систем ( только для RUTOKEN S ):

Устанавливаем КриптоПро CSP для DEB — based и RPM — based систем:

Устанавливаем модуль поддержки PCSC-считывателей для DEB — based и RPM — based систем (доп. пакет):

Устанавливаем модуль поддержки Rutoken для DEB — based и RPM — based систем (доп. пакет):

После подключения считывателя проверим определяет ли его система:

root@ubuntu :# /opt/cprocsp/bin/amd64/csptest –card –enum

Total: SYS: 0.000 sec USR: 0.000 sec UTC: 0.240 sec

Просмотр списка настроенных считывателей:

root@ubuntu :# /opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view

Nick name: Aktiv Rutoken ECP 00 00

Connect name:

Reader name: Aktiv Rutoken ECP 00 00

Nick name: FLASH

Connect name:

Reader name: FLASH

Nick name: HDIMAGE

Connect name:

Reader name: HDIMAGE

Для тестирования создадим самоподписанный сертификат с закрытым ключом:

root@ubuntu :~# /opt/cprocsp/bin/amd64$ ./csptestf -keyset -newkeyset -makecert -cont ‘\\.\Aktiv Rutoken ECP 00 00\test’ -keytype exchange

CSP (Type:80) v4.0.9019 KC1 Release Ver:4.0.9963 OS:Linux CPU:AMD64 FastCode:READY:AVX.

AcquireContext: OK. HCRYPTPROV: 34026883

GetProvParam(PP_NAME): Crypto-Pro GOST R 34.10-2012 KC1 CSP

Exchange key is not available.

Attempting to create an exchange key.

Subject/Issuer: E=test@cryptopro.ru, CN=test

Subject/Issuer: E=test@cryptopro.ru, CN=test

Self signed certificate created: E=test@cryptopro.ru, CN=test

Certificate stored in container.

PrivKey: Not specified — 24.04.2021 11:33:59 (UTC)

Total: SYS: 0.020 sec USR: 0.140 sec UTC: 10.720 sec