- How to Ping a Specific Port Number

- Ping specific port with Nmap

- Using telnet to ping a specific port on remote server

- Why there is no response from the port?

- Как сделать пинг порта в Linux и Windows

- Можно ли пропинговать конкретный порт?

- Как пропинговать определенный порт в Linux?

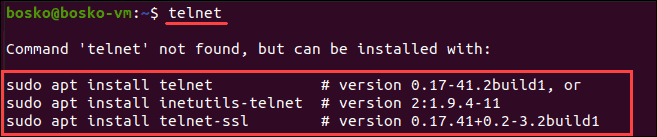

- Пинг определенного порта с помощью Telnet

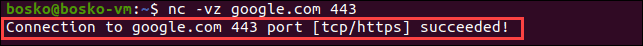

- Пинг определенного порта с помощью Netcat

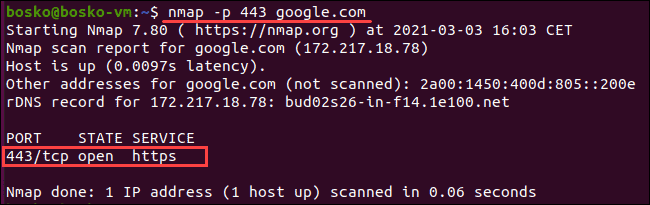

- Пинг определенного порта с помощью Nmap

- Как пропинговать определенный порт в Windows?

- Пинг определенного порта с помощью Telnet

- Пинг определенного порта с помощью PowerShell

- Заключение

- How to do UDP Ping with Linux

- NMAP

- NC

- How to Do a UDP Ping

- Method 1: Ping UDP using nmap

- Method 2: Ping UDP using netcat

- Final Words

How to Ping a Specific Port Number

Ping is probably the most used tool for checking the network connection to a remote system. Using ping is very easy. You just use the command ping together with the IP address or URL of the remote server.

ping faebook.com PING faebook.com (157.240.24.20) 56(84) bytes of data. 64 bytes from edge-star-shv-01-sin2.facebook.com (157.240.24.20): icmp_seq=1 ttl=51 time=307 ms 64 bytes from edge-star-shv-01-sin2.facebook.com (157.240.24.20): icmp_seq=2 ttl=51 time=225 msBut what is the default port for the ping command? The answer is none.

Ping is based on ICMP, not TCP or UDP and ICMP protocol doesn’t have port numbers.

So how do you ping a specific port number of the remote server?

You cannot do that with the ping command. However, there are other tools that allow you to ping specific TCP or UDP ports.

Let me show you a couple of such tools and how to use them for pinging a given port number.

Ping specific port with Nmap

Nmap is a network scanning tool. While you can do a lot with Nmap, I’ll show you how to use it for pinging a specific port.

But first, make sure that you have Nmap installed on your system. On Debian/Ubuntu based distributions, you can use the command below to install Nmap.

Once you have made sure that you have Nmap installed, you can use it in the following manner to ping a port:

The output will be something like this:

Starting Nmap 7.60 ( https://nmap.org ) at 2019-01-07 10:40 IST Nmap scan report for facebook.com (157.240.24.35) Host is up (0.49s latency). Other addresses for facebook.com (not scanned): 2a03:2880:f10c:83:face:b00c:0:25de rDNS record for 157.240.24.35: edge-star-mini-shv-01-sin2.facebook.com PORT STATE SERVICE 443/tcp open https Nmap done: 1 IP address (1 host up) scanned in 10.35 secondsAs you can see in the output, the server is up and it responded that the port number 443 of type TCP is open.

If you want to scan more than one ports, you can do that as well. For example, you can provide a range of port numbers like this:

The output will provide information on each individual port:

Starting Nmap 7.60 ( https://nmap.org ) at 2019-01-07 10:48 IST Nmap scan report for facebook.com (157.240.24.35) Host is up (0.34s latency). Other addresses for facebook.com (not scanned): 2a03:2880:f139:183:face:b00c:0:25de rDNS record for 157.240.24.35: edge-star-mini-shv-01-sin2.facebook.com PORT STATE SERVICE 80/tcp open http 81/tcp filtered hosts2-ns 82/tcp filtered xfer 83/tcp filtered mit-ml-dev 84/tcp filtered ctf 85/tcp filtered mit-ml-dev 86/tcp filtered mfcobol 87/tcp filtered priv-term-l 88/tcp filtered kerberos-sec Nmap done: 1 IP address (1 host up) scanned in 4.49 secondsYou may also use the port name instead of the port number:

The output remains the same as the previous command.

If you want to specifically ping the TCP port, you can specify that as well:

nmap -p 443 -sT facebook.comnmap -p 443 -sU facebook.comNmap is not the only tool. You can use some other tools as well.

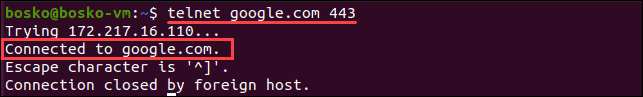

Using telnet to ping a specific port on remote server

Telnet is a remote connection tool similar to SSH however SSH is more secure by design than Telnet.

Before using Telnet, you should make sure that it is installed. On Debian/Ubuntu, you can use this command to install Telnet:

Once you have Telnet, you can use it to connect to a specific port of a remote system.

If it’s successful, you should see an output like this:

telnet facebook.com 443 Trying 157.240.24.35… Connected to facebook.com. Escape character is '^]'.You can close the connection using the keyboard shortcut Ctrl+] or simply press Ctrl+C.

Why there is no response from the port?

All the examples I showed so far had a successful response. But what if there is no response. What does it mean?

There could be a few possible reasons why I port may not respond.

- There are no services listening to the port so there is nothing that will respond.

- A firewall is blocking the incoming traffic on the specific port.

- There is actually a network connection issue between you and the server in question.

I hope you liked this tutorial and learned how to ping a specific port number. If you have any questions or suggestions, please leave a comment below.

Как сделать пинг порта в Linux и Windows

Команда ping — это сетевой инструмент для проверки работоспособности удаленной системы. Другими словами, команда определяет, доступен ли определенный IP-адрес или хост. Ping использует протокол сетевого уровня, называемый Internet Control Message Protocol (ICMP), и доступен во всех операционных системах.

С другой стороны, номера портов принадлежат протоколам транспортного уровня, таким как TCP и UDP. Номера портов помогают определить, куда пересылается Интернет или другое сетевое сообщение, когда оно приходит.

В этом руководстве вы узнаете, как проверить связь с портом в Windows и Linux с помощью различных инструментов.

Можно ли пропинговать конкретный порт?

Сетевые устройства используют протокол ICMP для отправки сообщений об ошибках и информации о том, успешна ли связь с IP-адресом. ICMP отличается от транспортных протоколов, поскольку ICMP не используется для обмена данными между системами.

Ping использует пакеты ICMP, а ICMP не использует номера портов, что означает, что порт не может быть опрошен. Однако мы можем использовать ping с аналогичным намерением — чтобы проверить, открыт порт или нет.

Некоторые сетевые инструменты и утилиты могут имитировать попытку установить соединение с определенным портом и ждать ответа от целевого хоста. Если есть ответ, целевой порт открыт. В противном случае целевой порт закрывается или хост не может принять соединение, потому что нет службы, настроенной для прослушивания подключений на этом порту.

Как пропинговать определенный порт в Linux?

Вы можете использовать три инструмента для проверки связи порта в Linux:

Пинг определенного порта с помощью Telnet

Telnet — это протокол, используемый для интерактивной связи с целевым хостом через соединение виртуального терминала.

1. Чтобы проверить, установлен ли уже telnet , откройте окно терминала и введите:

2. Если telnet не установлен, установите его с помощью следующей команды

3. Чтобы пропинговать порт с помощью telnet , введите в терминале следующую команду:

telnet [address] [port_number]

Где [address] — это домен или IP-адрес хоста, а [port_number] — это порт, который вы хотите проверить.

Если порт открыт, telnet устанавливает соединение. В противном случае он указывает на сбой.

4. Чтобы выйти из telnet , нажмите Ctrl +] и введите q .

Пинг определенного порта с помощью Netcat

Netcat (nc) позволяет устанавливать соединения TCP и UDP, принимать оттуда данные и передавать их. Этот инструмент командной строки может выполнять множество сетевых операций.

1. Чтобы проверить, установлен ли netcat :

- Для Debian, Ubuntu и Mint: введите netcat -h

- Для Fedora, Red Hat Enterprise Linux и CentOS: ncat -h

2. Если netcat не установлен, выполните в терминале следующую команду:

3. Чтобы пропинговать порт с помощью netcat , введите следующее:

nc -vz [address] [port_number]

Выходные данные информируют пользователя об успешном подключении к указанному порту. В случае успеха — порт открыт.

Пинг определенного порта с помощью Nmap

Nmap — это сетевой инструмент, используемый для сканирования уязвимостей и обнаружения сети. Утилита также полезна для поиска открытых портов и обнаружения угроз безопасности.

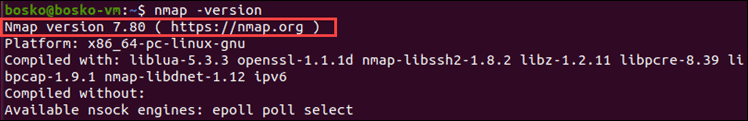

1. Убедитесь, что у вас установлен Nmap, введя nmap -version в терминал.

Если Nmap установлен, вывод информирует пользователя о версии приложения и платформе, на которой он работает.

2. Если в вашей системе нет Nmap, введите следующую команду:

- Для CentOS или RHEL Linux: sudo yum install nmap

- Для Ubuntu или Debian Linux: sudo apt install nmap

3. После установки Nmap в системе используйте следующую команду для проверки связи определенного порта:

nmap -p [port_number] [address]

Выходные данные информируют пользователя о состоянии порта и типе службы, задержке и времени, прошедшем до завершения задачи.

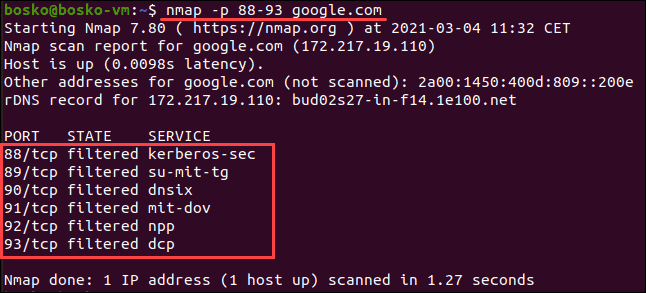

4. Чтобы проверить связь с более чем одним портом, введите nmap -p [number-range] [address] .

Синтаксис [number-range] — это диапазон номеров портов, которые вы хотите пропинговать, разделенные дефисом. Например:

Как пропинговать определенный порт в Windows?

Проверить связь с портом в Windows можно двумя способами:

Пинг определенного порта с помощью Telnet

Перед использованием telnet убедитесь, что он активирован:

- Откройте панель управления.

- Щелкните «Программы», а затем «Программы и компоненты».

- Выберите «Включение или отключение компонентов Windows».

- Найдите клиент Telnet и установите флажок. Щелкните ОК.

Готово! Вы активировали клиент Telnet в системе.

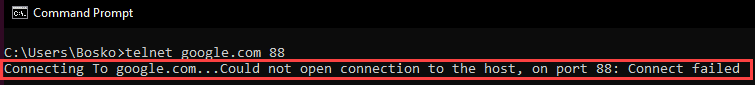

После завершения активации можно пропинговать порт с помощью telnet. Для этого:

1. Введите cmd в поиске в меню «Пуск». Щелкните на приложение Командная строка.

2. В окне командной строки введите

telnet [address] [port_number]

Где [address] — это домен или IP-адрес хоста, а [port_number] — это порт, который вы хотите проверить.

Выходные данные позволяют узнать, открыт ли порт и доступен ли он, иначе отображается сообщение об ошибке подключения.

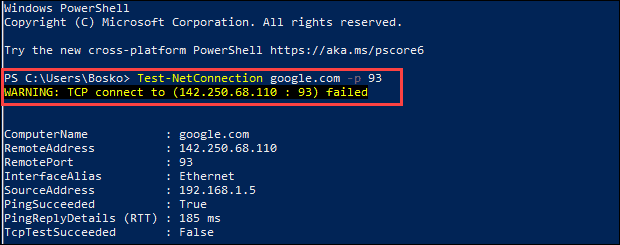

Пинг определенного порта с помощью PowerShell

Чтобы проверить связь с портом с помощью PowerShell, выполните следующие действия:

1. Введите PowerShell в поиске в меню «Пуск». Щелкните приложение Windows PowerShell.

2. В окне командной строке PowerShell введите:

Test-NetConnection [address] -p [port_number]

Если порт открыт и соединение прошло успешно, проверка TCP прошла успешно. В противном случае появится предупреждающее сообщение о том, что TCP-соединение не удалось.

Заключение

Теперь вы знаете, как выполнить эхо-запрос и проверить, открыт ли порт, с помощью нескольких сетевых инструментов и утилит в Linux и Windows.

How to do UDP Ping with Linux

UDP Ping is really useful especially to see if SNMP is running. The syntax for UDP checking commands is a bit obscure so we’ve listed a few variants.

NMAP

SNMP running on port 161 UDP, but open and filtered:

➜ ~ sudo nmap -sU -p 161 xyz.vander.host Starting Nmap 7.80 ( https://nmap.org ) at 2022-02-09 11:01 SAST Nmap scan report for xyz.vander.host (x.y.z.v) Host is up (0.022s latency). PORT STATE SERVICE 161/udp open|filtered snmp

SNMP running on port 161 UDP, but just open:

➜ ~ sudo nmap -sU -p 161 abc.vander.host Starting Nmap 7.80 ( https://nmap.org ) at 2022-02-09 11:01 SAST Nmap scan report for abc.vander.host (a.b.c.d) Host is up (0.023s latency). PORT STATE SERVICE 161/udp open snmp

NC

nc is also known as nmap-ncat . Here is the command syntax to test if an UDP port is listening with nc . Be sure to use the v verbose switch to get the full story.

nc -zvu serverxyz.abc.com 161 Connection to serverxyz.abc.host 161 port [udp/snmp] succeeded!

Or try this (not working version – see 0 bytes received):

[[email protected] ~]# nc -zvu 127.0.0.1 161 Ncat: Version 7.50 ( https://nmap.org/ncat ) Ncat: Connected to 127.0.0.1:161. Ncat: UDP packet sent successfully Ncat: 1 bytes sent, 0 bytes received in 2.01 seconds.

And here are some alternate methods:

sudo nmap -sU -p port target nping –udp -p port target hping3 -S –udp -p port target

How to Do a UDP Ping

Learn two ways of doing a UDP ping in Linux with nmap and netcat commands.

While ping is one of the most basic command utilities to troubleshoot networking issues, it only sends ICMP packages (belonging to the IP layer) and ports (belonging to the Transport layer) making it impossible to ping on specific ports!

So what’s the solution? Well, I’m going to use other utilities that have the same effect as the ping command with the ability to specify ports!

So let’s get started with the nmap utility.

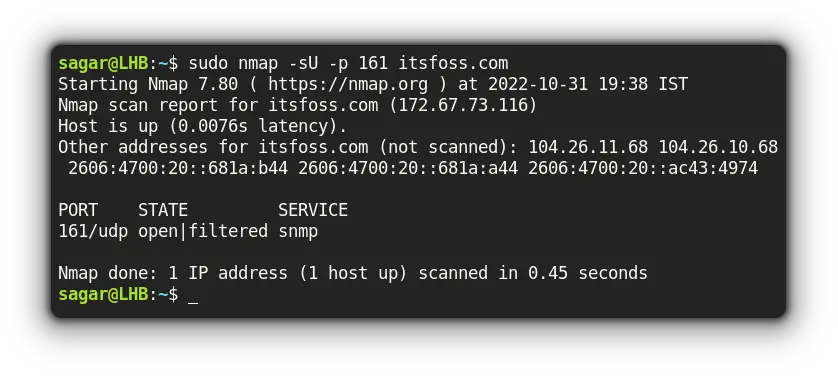

Method 1: Ping UDP using nmap

The nmap utility is mainly used for security auditing as it provides real-time data, a list of live hosts, and a lot more but can also be used to do a UDP ping.

But it requires manual installation and if you’re on a Debian-based distro, you can use the given command to install nmap:

For example, I’ve used UDP port 161 of the host at itsfoss.com:

sudo nmap -sU -p 161 itsfoss.comNow, let me break down the used options with nmap:

- -sU was used to force nmap to scan for UDP ports

- -p option was used to mention specific ports or you can also use a range of ports here

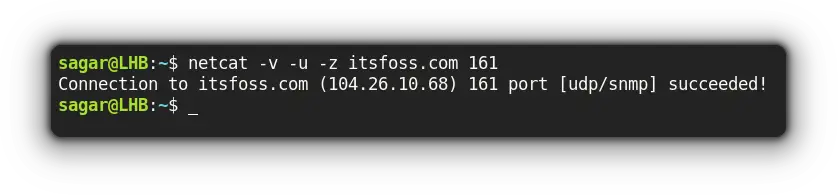

Method 2: Ping UDP using netcat

The netcat utility covers everything that comes under TCP and UDP which fits perfectly for our use case.

For example, I’ll be pinging itsfoss.com at UDP port 161 to check for listening ports only:

netcat -v -u -z itsfoss.com 161- -v was used to produce verbose output

- -u uses UDP instead of TCP (the default behavior)

- -z scans for listening ports only

And that should get your job done. Have more ideas? I would love to hear from you.

Final Words

This was my take on how to perform UDP ping with two different utilities so you can choose what suits your workflow.

And if you have any queries, feel free to ping them in the comments!