- Troubleshooting Guide for the Cisco 4000 Series Integrated Services Router

- Book Title

- Replacing or Recovering a Lost Password

- Results

- Chapter: Replacing or Recovering a Lost Password

- Replacing or R ecovering a Lost Password

- Overview of the Password Recovery Procedure

- Details of the Password Recovery Procedure

- This completes the steps for recovering or replacing a lost enable, enable secret, or console login password.

- Was this Document Helpful?

- Восстановление пароля на маршрутизаторах Cisco

- Введение

- Алгоритм

- «Но это же дырка!»

Troubleshooting Guide for the Cisco 4000 Series Integrated Services Router

The documentation set for this product strives to use bias-free language. For the purposes of this documentation set, bias-free is defined as language that does not imply discrimination based on age, disability, gender, racial identity, ethnic identity, sexual orientation, socioeconomic status, and intersectionality. Exceptions may be present in the documentation due to language that is hardcoded in the user interfaces of the product software, language used based on RFP documentation, or language that is used by a referenced third-party product. Learn more about how Cisco is using Inclusive Language.

Book Title

Troubleshooting Guide for the Cisco 4000 Series Integrated Services Router

Replacing or Recovering a Lost Password

Results

Chapter: Replacing or Recovering a Lost Password

Replacing or R ecovering a Lost Password

This chapter describes how to recover a lost enable or console login password, and how to replace a lost enable secret password on your Cisco 4000 Series Integrated Services Routers (ISRs). Note It is possible to recover the enable or console login password. The enable secret password is encrypted, however, and must be replaced with a new enable secret password.

Overview of the Password Recovery Procedure

Following is an overview of the steps in the password recovery procedure: Step 1 If you can log in to the router, enter the show version command to determine the existing configuration register value. Step 2 To get to ROMMON, set the confreg to not auto boot (0x0 if your baud rate is 9600), and then reload the box. Caution If you are going to power cycle a Cisco 4000 Series Integrated Services Routers router, we recommend that you first perform a graceful reload on the router. Power cycling the router without first performing a graceful reload might cause a loss of data stored in the NVRAM. In other words, the configuration file might be lost. If there is a chance that the router might be power cycled without a graceful reload, we recommend that you use the boot config file-system:configuration-file nvbypass command to specify a file system other than the NVRAM for storing the configuration file. The following is an example:

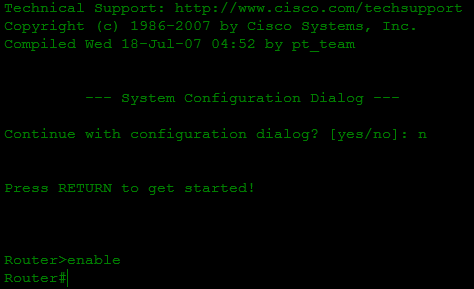

Router(config)# boot config bootflash:configuration_data.cfg nvbypass Step 3 Change the configuration register so the following functions are enabled: a. Break b. Ignore startup configuration c. Boot from flash memory Note The key to recovering a lost password is to set the configuration register bit 6 (0x0040) so that the startup configuration (usually in NVRAM) is ignored. This allows you to log in without using a password and to display the startup configuration passwords. Step 4 Power cycle the router by turning power off and then back on. Note When powering off the router, wait 30 seconds before powering it on again. Step 5 Log in to the router and enter the privileged EXEC mode. Step 6 Enter the show startup-config command to display the passwords. Step 7 Recover or replace the displayed passwords. Step 8 Change the configuration register back to its original setting.

Details of the Password Recovery Procedure

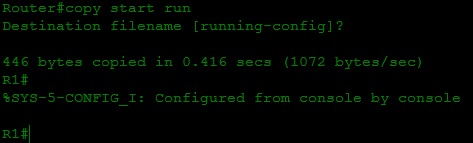

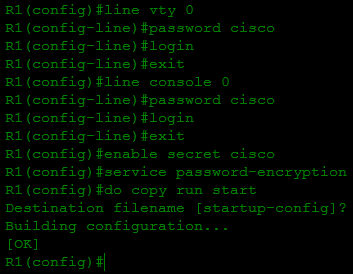

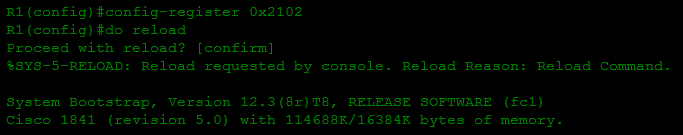

Perform the following steps to recover or replace a lost enable, enable secret, or console login password: Step 1 Attach an ASCII terminal to the console port on your router. Step 2 Configure the terminal to operate at 9600 baud, 8 data bits, no parity, and 1 stop bit (9600 8N1). Step 3 If you can log in to the router as a nonprivileged user, enter the show version command to display the existing configuration register value. Note the value for use later and proceed to Step 6. If you cannot log in to the router at all, go to the next step. Step 4 Set the confreg to not auto boot (0x0 if your baud rate is 9600), and then reload the box. The router enters the ROM monitor, indicated by the ROM monitor prompt (rommon1>). Step 5 Set the configuration register using the configuration register utility; enter the confreg command at the ROM monitor prompt as follows: rommon1> confreg Step 6 Answer yes to the enable ignore system config info? question, and note the current configuration register settings. Step 7 Initialize the router by entering the reset command as follows: rommon2> reset The router initializes, the configuration register is set to 0x142, and the router boots the system image from flash memory and enters the System Configuration Dialog prompt as follows: — System Configuration Dialog — Step 8 Enter no in response to the System Configuration Dialog prompts until the following message is displayed: Press RETURN to get started! Step 9 Press Return. The user EXEC prompt is displayed as follows: Router> Step 10 Enter the enable command to enter privileged EXEC mode. Then enter the show startup-config command to display the passwords in the configuration file as follows: Router# show startup-config Step 11 Scan the configuration file display looking for the passwords (the enable passwords are usually near the beginning of the file, and the console login or user EXEC password is near the end). The passwords displayed look something like this: enable secret 5 $1$ORPP$s9syZt4uKn3SnpuLDrhuei enable password 23skiddoo . . line con 0 password onramp The enable secret password is encrypted and cannot be recovered; it must be replaced. The enable and console login passwords may be encrypted or clear text. Proceed to the next step to replace an enable secret, console login, or enable password. If there is no enable secret password, note the enable and console login passwords, if they are not encrypted, and proceed to Step 17. Caution Do not execute the next step unless you have determined you must change or replace the enable, enable secret, or console login passwords. Failure to follow the steps as shown might cause you to erase your router configuration. Step 12 Enter the configure memory command to load the startup configuration file into running memory. This action allows you to modify or replace passwords in the configuration. Router# configure memory Step 13 Enter the privileged EXEC configure terminal command to enter configuration mode: Hostname# configure terminal Step 14 Change all three passwords using the following commands: Hostname(config)# enable secret newpassword1 Hostname(config)# enable password newpassword2 Hostname(config)# line con 0 Hostname(config-line)# password newpassword3 Change only the passwords necessary for your configuration. You can remove individual passwords by using the no form of the above commands. For example, entering the no enable secret command removes the enable secret password. Step 15 You must configure all interfaces to be not administratively shut down as follows: Hostname(config)# interface gigabitethernet 0/0 Hostname(config-int)# no shutdown Enter the equivalent commands for all interfaces that were originally configured. If you omit this step, all interfaces are administratively shut down and unavailable when the router is restarted. Step 16 Use the config-register command to set the configuration register to the original value noted in Step 3 or Step 8, or to the factory default value 0x2102 as follows: Note Do not use 0x2012 if you have a baud rate other than 9600. Hostname(config)# config-register 0x2102 Step 17 Press Ctrl-Z (hold down the Control key while you press Z) or enter end to exit configuration mode and return to the EXEC command interpreter. Caution Do not execute the next step unless you have changed or replaced a password. If you skipped Step 13 through Step 16, skip to Step 20. Failure to observe this caution causes you to erase your router configuration file. Step 18 Enter the copy running-config startup-config command to save the new configuration to NVRAM. Step 19 Enter the reload command to reboot the router. Step 20 Log in to the router with the new or recovered passwords.

This completes the steps for recovering or replacing a lost enable, enable secret, or console login password.

Was this Document Helpful?

Восстановление пароля на маршрутизаторах Cisco

Практически любой начинающий Cisco-вод рано или поздно оказывается в ситуации, когда на руках имеется маршрутизатор с напрочь забытым или неизвестным, чужим паролем. Лично я, будучи преподавателем курсов Cisco, встречаюсь с этой ситуацией очень часто после лабораторных работ. Ученики строят топологию, настраивают пароли на доступ, играются с сеткой и… забывают стереть файл конфигурации перед уходом. Само собой, до следующей лабораторной работы все успешно забывают свои пароли. По непонятной мне причине, Cisco не уделяет этой теме достаточно внимание в своём учебном материале, а документация на офф-сайте зачастую пугает новичков. Этот недостаток я и хотел бы сегодня устранить.

Введение

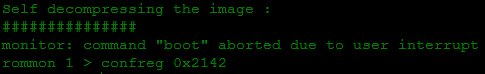

Если вы дошли хотя бы до уровня CCENT, вам должно быть известно такое понятие, как configuration register. Это 16-битный регистр, находящийся в NVRAM-е, ответственный за последовательность загрузки маршрутизатора. А именно — откуда и в каком порядке маршрутизатор будет загружать свою операционную системы и файл настроек. Его дефолтное значение — 2102. Третья его цифра отвечает за файл настроек, четвёртая — за ОС. Наша цель — заставить маршрутизатор проигнорировать файл настроек при загрузке (именно в нём и находятся пароли) и открыть нам доступ к privileged mode. Этого мы добиваемся путём изменения третьего числа регистра на «4».

Алгоритм

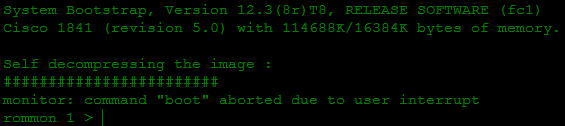

- Перезагружаем маршрутизатор, дожидаемся строчки «Self decompressing the image: ###» и жмём Ctrl-C или Ctrl-Break. Этим мы приостановили загрузку маршрутизатора и теперь находимся в режиме ROM Monitor (rommon):

Вот и всё. Весь процесс занимает от силы 5 минут.

«Но это же дырка!»

С первого взгляда, так оно и есть. Но заметим, что в Rommon можно попасть только через консоль и в процессе восстановления нам потребовалось перезагружать маршрутизатор «железно», а это значит, что злоумышленник должен иметь физический доступ к оборудованию чтоб воспользоваться этой «дырой». И уж если это случилось, то взломанный пароль на циске — как минимум не единственная ваша проблема.

Но если и это вас не убедило, есть способ закрыть возможность восстановления пароля таким образом. Это команда no service password-recovery. Она закроет возможность менять регистр на 2142. Но учтите, что если вы потеряете пароль теперь, чтоб вернуть маршрутизатор из мёртвых от вас потребуются очень массивные танцы с бубном.

До встречи на страницам хабра!