- Осуществление мер по защите компьютерных сетей от несанкционированного доступа

- 2.4. Защита информации от несанкционированного доступа

- 2.5. Защита информации в беспроводных сетях

- Системы защиты от несанкционированного доступа

- Средства защиты от несанкционированного доступа к информации (СЗИ от НСД)

- Выбор средств защиты

- Поиск

- Подкатегории

- Мнение

- Описание и назначение

Осуществление мер по защите компьютерных сетей от несанкционированного доступа

Наиболее действенными методами защиты от несанкционированного доступа по компьютерным сетям являются виртуальные частные сети (VPN – Virtual Private Network) и межсетевое экранирование.

Наиболее действенными методами защиты от несанкционированного доступа по компьютерным сетям являются виртуальные частные сети (VPN – Virtual Private Network) и межсетевое экранирование. Рассмотрим их подробно.

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений передаваемых по логической сети сообщений).

VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть.

Чаще всего для создания виртуальной сети используется инкапсуляция протокола PPP в какой-нибудь другой протокол — IP (такой способ использует реализация PPTP — Point-to-Point Tunneling Protocol) или Ethernet (PPPoE) (хотя и они имеют различия). Технология VPN в последнее время используется не только для создания собственно частных сетей, но и некоторыми провайдерами «последней мили» на постсоветском пространстве для предоставления выхода в Интернет.

При должном уровне реализации и использовании специального программного обеспечения сеть VPN может обеспечить высокий уровень шифрования передаваемой информации. При правильной настройке всех компонентов технология VPN обеспечивает анонимность в Сети.

VPN состоит из двух частей: «внутренняя» (подконтрольная) сеть, которых может быть несколько, и «внешняя» сеть, по которой проходит инкапсулированное соединение (обычно используется Интернет). Возможно также подключение к виртуальной сети отдельного компьютера. Подключение удалённого пользователя к VPN производится посредством сервера доступа, который подключён как к внутренней, так и к внешней (общедоступной) сети. При подключении удалённого пользователя (либо при установке соединения с другой защищённой сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов, удалённый пользователь (удаленная сеть) наделяется полномочиями для работы в сети, то есть происходит процесс авторизации.

Понравилась статья? Добавь ее в закладку (CTRL+D) и не забудь поделиться с друзьями:

2.4. Защита информации от несанкционированного доступа

Несанкционированный доступ – чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий [11].

Несанкционированный доступ осуществляется, как правило, с использованием чужого имени, изменением физических адресов устройств, использованием информации, оставшейся после решения задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи.

Для успешной защиты своей информации пользователь должен иметь абсолютно ясное представление о возможных путях несанкционированного доступа. Основные типовые пути несанкционированного получения информации:

· хищение носителей информации и производственных отходов;

· копирование носителей информации с преодолением мер защиты;

· маскировка под зарегистрированного пользователя;

· мистификация (маскировка под запросы системы);

· использование недостатков операционных систем и языков программирования;

· использование программных закладок и программных блоков типа «троянский конь»;

· перехват электронных излучений;

· перехват акустических излучений;

· применение подслушивающих устройств;

· злоумышленный вывод из строя механизмов защиты и т.д..

Для защиты информации от несанкционированного доступа применяются:

1) организационные мероприятия;

Организационные мероприятия включают в себя:

· хранение носителей и устройств в сейфе (дискеты, монитор, клавиатура и т.д.);

· ограничение доступа лиц в компьютерные помещения и т.д..

Технические средства включают в себя:

· фильтры, экраны на аппаратуру;

· ключ для блокировки клавиатуры;

· устройства аутентификации – для чтения отпечатков пальцев, формы руки, радужной оболочки глаза, скорости и приемов печати и т.д.;

· электронные ключи на микросхемах и т.д.

Программные средства включают в себя:

· парольный доступ – задание полномочий пользователя;

· блокировка экрана и клавиатуры с помощью комбинации клавиш в утилите Diskreet из пакета Norton Utilites;

· использование средств парольной защиты BIOS – на сам BIOS и на ПК в целом и т.д.

Шифрование–это преобразование (кодирование) открытой информации в зашифрованную, не доступную для понимания посторонних. Методы шифрования и расшифровывания сообщения изучает наука криптология, история которой насчитывает около четырех тысяч лет.

2.5. Защита информации в беспроводных сетях

Невероятно быстрые темпы внедрения в современных сетях беспроводных решений заставляют задуматься о надежности защиты данных[17].

Сам принцип беспроводной передачи данных заключает в себе возможность несанкционированных подключений к точкам доступа.

Не менее опасная угроза — вероятность хищения оборудования. Если политика безопасности беспроводной сети построена на МАС-адресах, то сетевая карта или точка доступа, украденная злоумышленником, может открыть доступ к сети.

Часто несанкционированное подключение точек доступа к ЛВС выполняется самими работниками предприятия, которые не задумываются о защите.

Решением подобных проблем нужно заниматься комплексно. Организационные мероприятия выбираются исходя из условий работы каждой конкретной сети. Что касается мероприятий технического характера, то весьма хорошей результат достигается при использовании обязательной взаимной аутентификации устройств и внедрении активных средств контроля.

В 2001 году появились первые реализации драйверов и программ, позволяющих справиться с шифрованием WEP. Самый удачный — PreShared Key. Но и он хорош только при надежной шифрации и регулярной замене качественных паролей (рис.1).

Рисунок 1 — Алгоритм анализа зашифрованных данных

Современные требования к защите

В настоящее время в различном сетевом оборудовании, в том числе в беспроводных устройствах, широко применяется более современный способ аутентификации, который определен в стандарте 802.1х — пока не будет проведена взаимная проверка, пользователь не может ни принимать, ни передавать никаких данных.

Ряд разработчиков используют для аутентификации в своих устройствах протоколы EAP-TLS и PEAP, Cisco Systems, предлагает для своих беспроводных сетей, помимо упомянутых, следующие протоколы: EAP-TLS, РЕАР, LEAP, EAP-FAST.

Все современные способы аутентификации подразумевают поддержку динамических ключей.

Главный недостаток LEAP и EAP-FAST — эти протоколы поддерживаются в основном в оборудовании Cisco Systems (рис. 2).

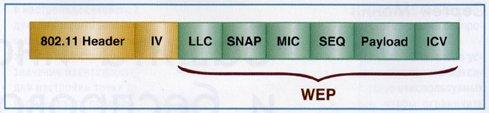

Рисунок 2 — Структура пакета 802.11x при использовании TKIP-PPK, MIC и шифрации по WEP.

На основании рекомендаций 802.11i Cisco Systems реализован протокол ТКIР (Temporal Integrity Protocol), обеспечивающий смену ключа шифрования РРК (Per Packet Keying) в каждом пакете и контроль целостности сообщений MIC (Message Integrity Check).

Другой перспективный протокол шифрования и обеспечения целостности — AES (Advanced Encryption Standart). Он обладает лучшей криптостойкостью по сравнению DES и ГОСТ 28147-89. Он обеспечивает и шифрацию, и целостность.

Заметим, что используемый в нем алгоритм (Rijndael) не требует больших ресурсов ни при реализации, ни при работе, что очень важно для уменьшения времени задержки данных и нагрузки на процессор.

Стандарт обеспечения безопасности в беспроводных локальных сетях — 802,11i.

Стандарт Wi-Fi Protected Access (WPA) — это набор правил, обеспечивающих реализацию защиты данных в сетях 802.11х. Начиная с августа 2003 года соответствие стандартам WPA является обязательным требованием к оборудования, сертифицируемому на звание Wi-Fi Certified.

В спецификацию WPA входит измененный протокол TKOP-PPK. Шифрование производится на сочетании нескольких ключей — текущего и последующего. При этом длина IV увеличена до 48 бит. Это дает возможность реализовать дополнительные меры по защите информации, к примеру ужесточить требования к реассоциациям, реаутентификациям.

Спецификации предусматривают и поддержку 802.1х/EAP, и аутентификацию с разделяемым ключом, и, несомненно, управление ключами.

Рекомендуется распределять пользователей с разной степенью защищенности по разным виртуальным ЛС, и, в соответствии с этим, реализовывать политику безопасности (табл.3).

Таблица 3 — Способы реализации политики безопасности

Системы защиты от несанкционированного доступа

Средства защиты от несанкционированного доступа к информации (СЗИ от НСД)

Выбор средств защиты

Поиск

Подкатегории

Мнение

Описание и назначение

Средства защиты от несанкционированного доступа (CЗИ от НСД) — это программные и/или аппаратные средства, позволяющие предотвратить попытки несанкционированного доступа, такие как неавторизованный физический доступ, доступ к файлам, хранящимся на компьютере, уничтожение конфиденциальных данных.

Средства защиты от несанкционированного доступа чаще всего имеют следующие функции:

- Осуществление идентификации и усиленной аутентификации доверенными средствами, как пользователей, так и устройств.

- Разграничение доступа к файлам и каталогам в соответствии с матрицей доступа (дискреционный метод) и режима конфиденциальности (полномочный доступ).

- Регистрация и хранение информации о действиях пользователя, позволяющие производить мониторинг и аудит информационной безопасности.

- Построение замкнутой программной среды, позволяющей запускать только выделенный набор программ из белого списка.

- Контроль целостности файлов и каталогов (с возможностью запрета на загрузку операционной системы, в случае повреждения данных).

- Теневое копирование информации (при копировании конфиденциальных данных на носители информации, при печати конфиденциальной информации на принтере).

- Контроль устройств (разрешение и запрет на использование флеш-накопителей, DVD-приводов, Wi-Fi-адаптеров и другого оборудования).

- Интеграция со средствами доверенной загрузки.

Средства защиты от несанкционированного доступа могут быть программными, аппаратными и программно-аппаратными. Под аппаратными средствами понимаются модули доверенной загрузки, которые помимо вышеописанных функций имеют встроенные датчики случайных чисел и сторожевые таймеры (позволяющие подавать сигнал компьютеру на перезагрузку, в случае если операционная система не перешла в стадию загрузки за определенное время), а также осуществлять доверенную загрузку (производить загрузку только с заранее определенных устройств, например жестких дисков, и выполнять контроль целостности секторов жесткого диска и других параметров).

Помимо необходимости использования средств защиты от несанкционированного доступа для обеспечения информационной безопасности многие организации внедряют их для обеспечения соответствия своей системы требованиям регуляторов. Так, например, в меры защиты персональных данных и государственных информационных систем закладывается необходимость использования таких средств для осуществления процедур идентификации и аутентификации, управления доступом и регистрации событий.

Одним из развивающихся направлений при разработке средств защиты от несанкционированного доступа является интеграция таких средств с другими модулями защиты, например, программными межсетевыми экранами, антивирусными средствами и хостовыми средствами обнаружения вторжений.

Несмотря на широкий набор функций средств защиты от несанкционированного доступа не стоит забывать о производительности рабочих станций. Так как в случае настройки программы в режимах максимальной защищенности такие средства так или иначе загружают систему. Поэтому во время настройки необходимо адекватно оценивать требуемый уровень защищенности и его эффективность.