Kali Linux на Raspberry Pi: просто, быстро, понятно

Заинтересовался я тут на днях, можно ли знаменитый в кругах хакеров и пентестеров Kali Linux на Raspberry Pi запустить. Полных, рабочих и понятных инструкций не нашел, вот и решил написать об этом пост. Выполнено на примере Raspberry Pi 3B+

- Собственно RPi (Подойдет любая, кроме Pi 1)

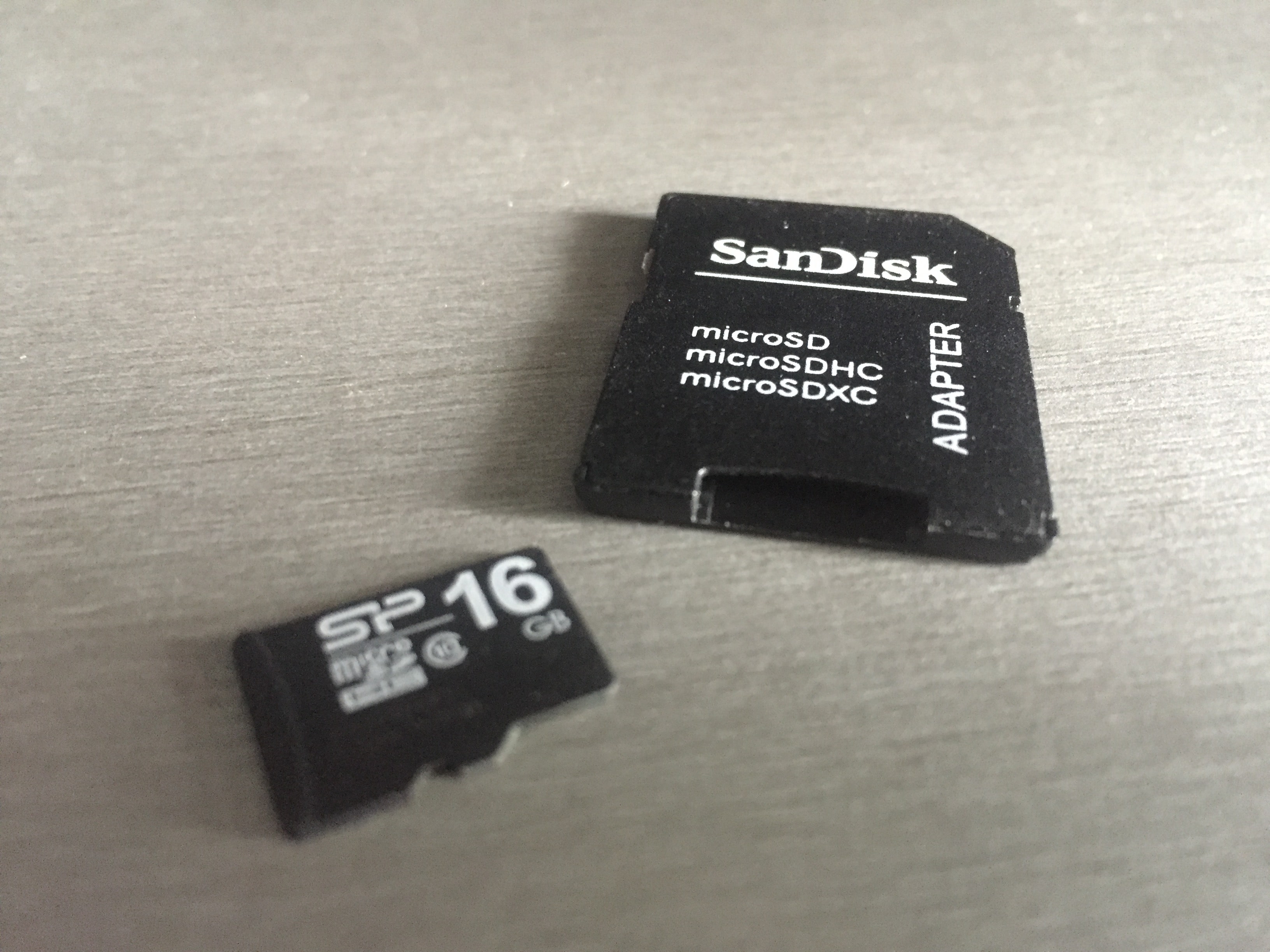

- Micro SD карта объемом не менее 16 гБ, класс 10

- Компьютер

- Дисплей с разъемом HDMI (к нему будем подключать малинку)

- Кабель питания (рекомендую брать с силой тока не менее 2А)

- Клавиатура и мышь

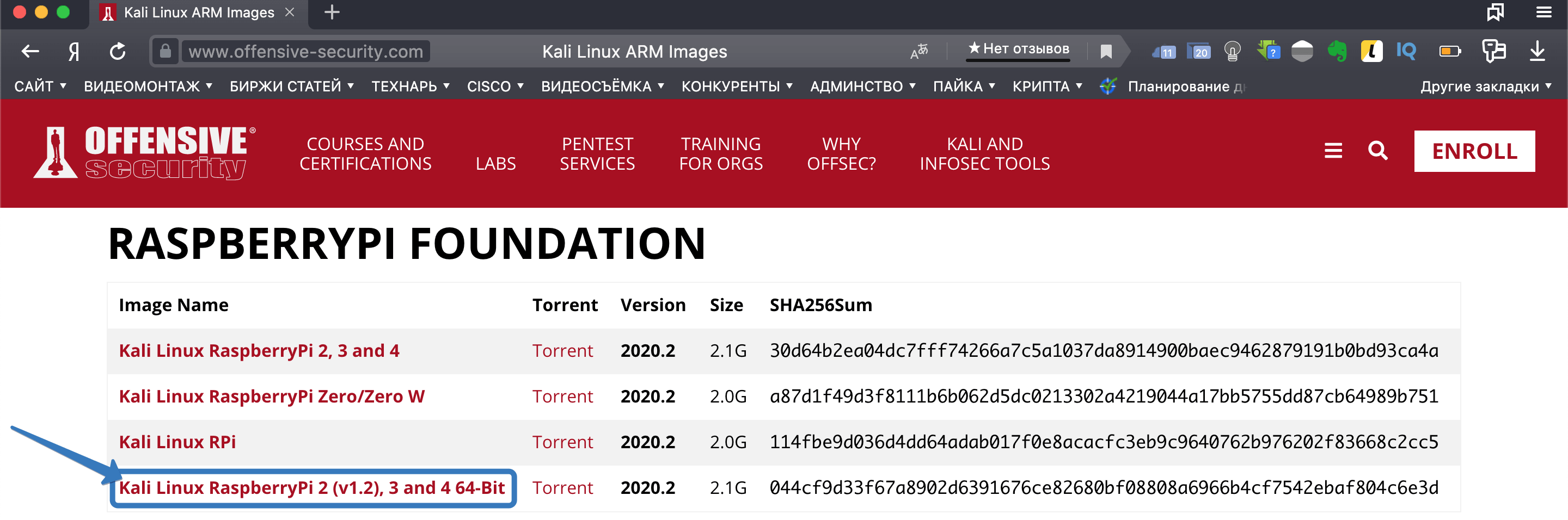

Во-первых, нам понадобится образ Kali Linux для RPi. Взять его можно вот здесь. Скроллим до слов Raspberrypi Foundation и выбираем нужный образ. Я взял образ «Kali Linux RaspberryPi 2 (v1.2), 3 and 4 (64-Bit)», RPi 3B+ спокойно его тянет.

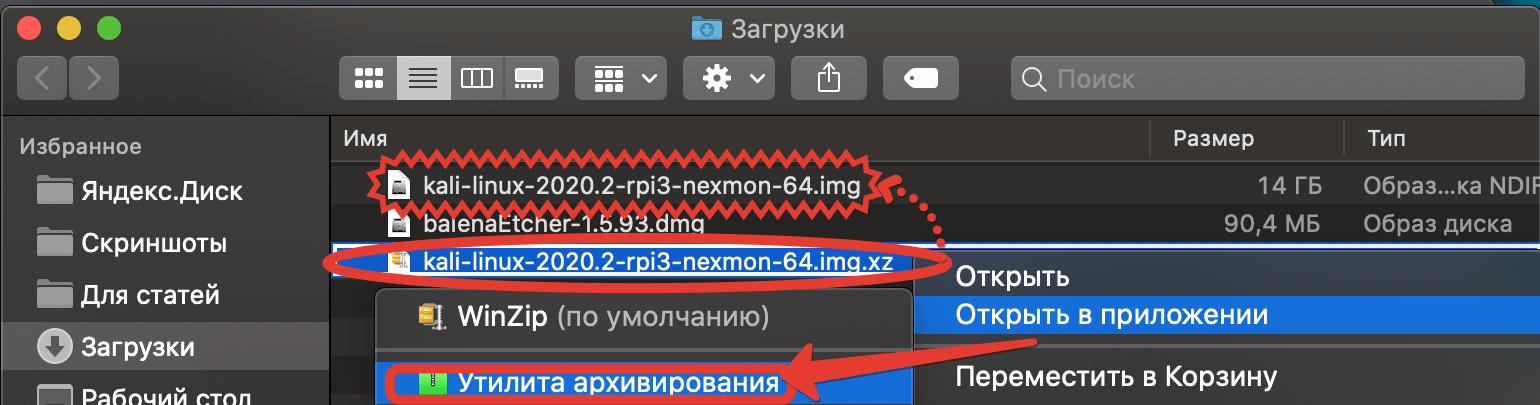

Когда образ скачается, открываем ему с помощью архиватора и экстрактим.

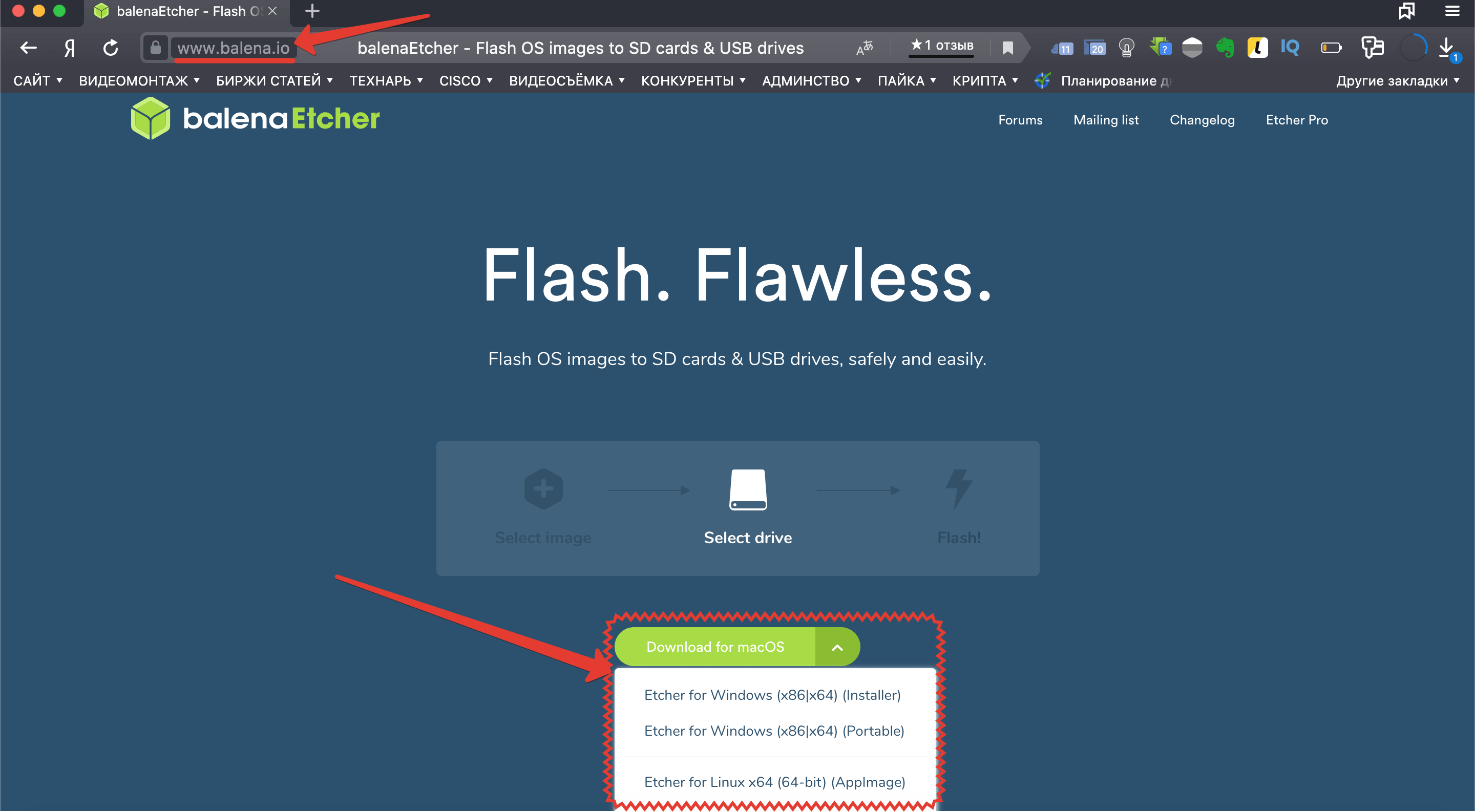

Также вот отсюда качаем Etcher, им будем записывать образ на SD карту для малинки.

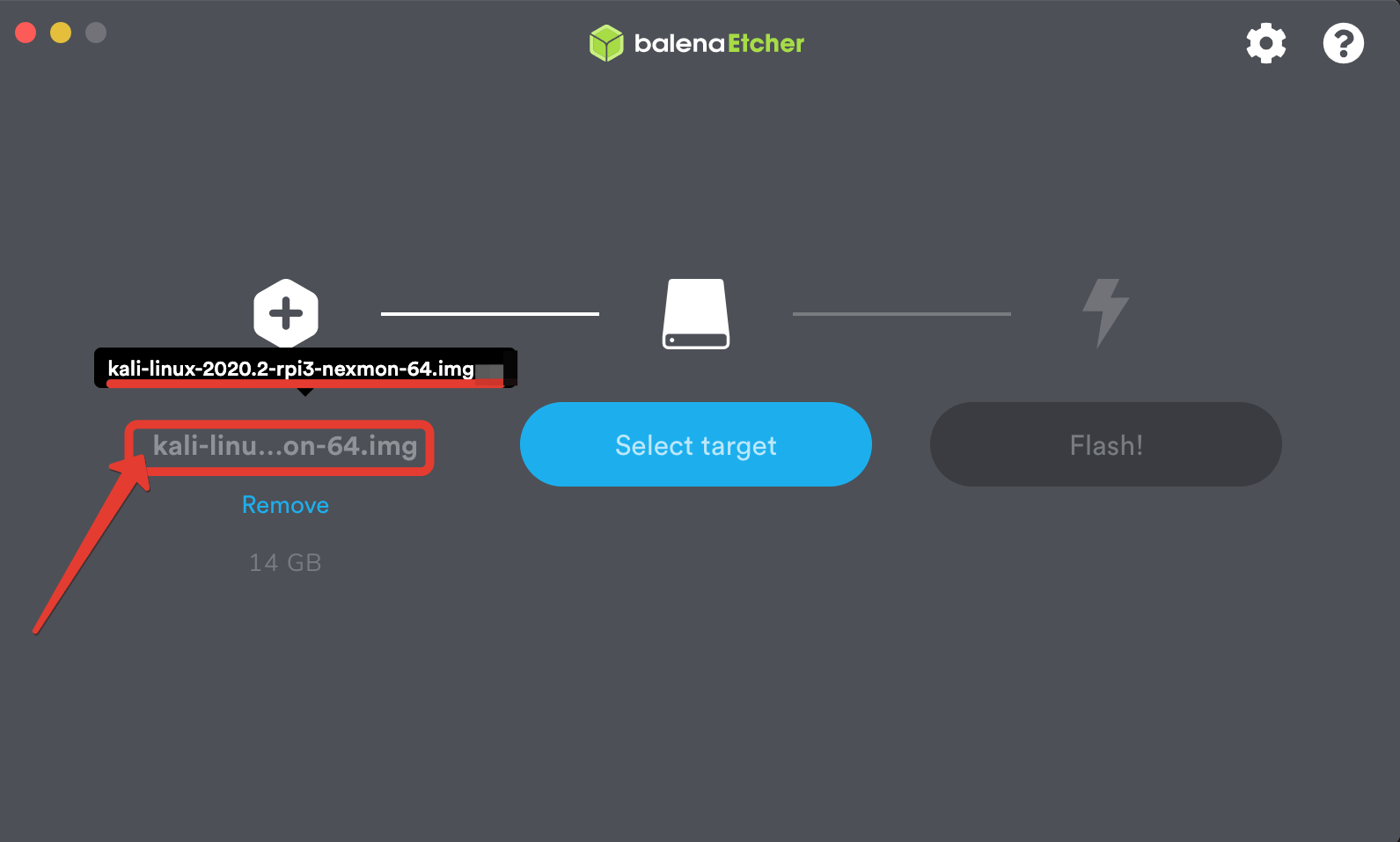

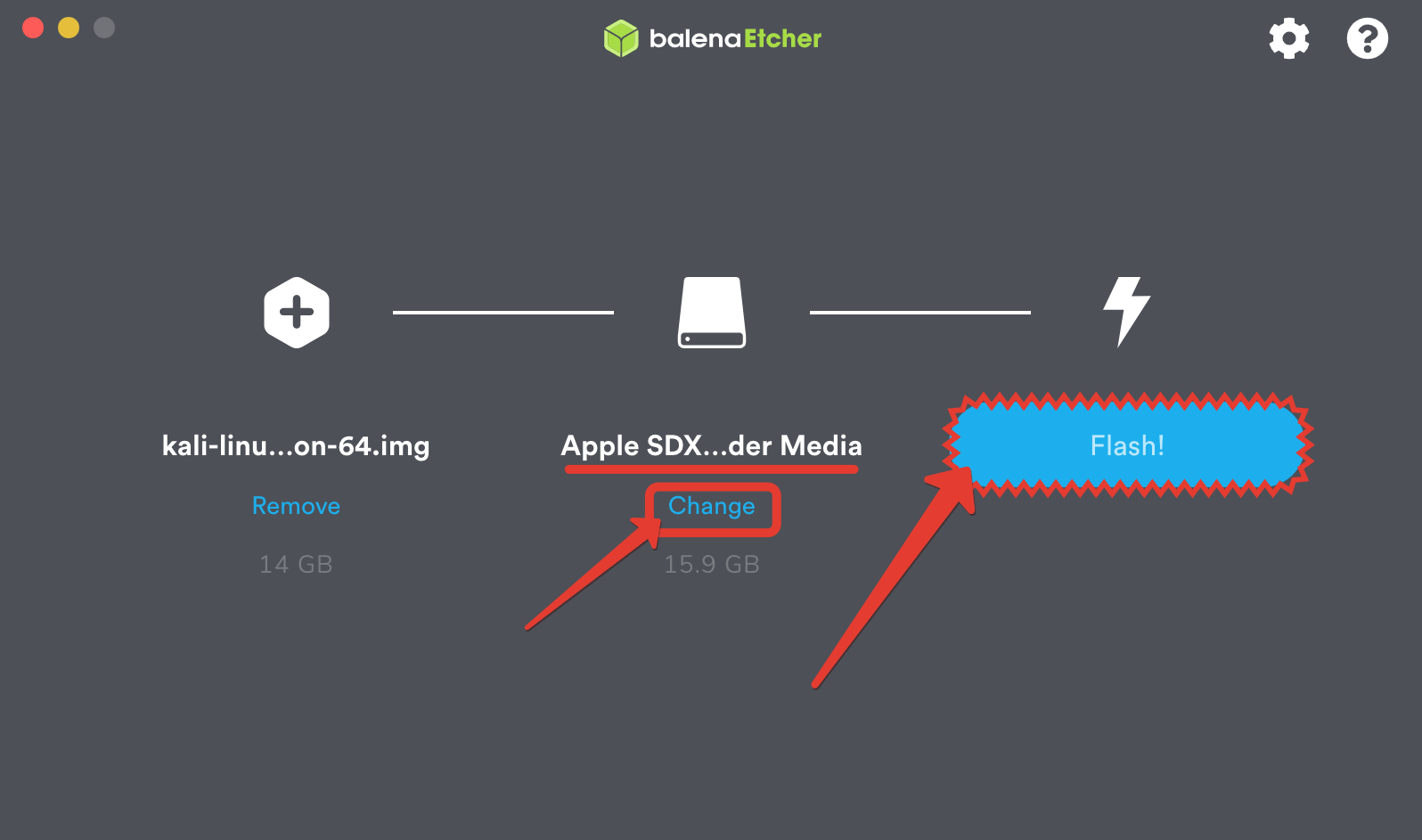

Открываем Etcher, подключаем microSD, в пункте «Select Image» указываем путь до файла, потом выбираем нашу microSD как девайс для прошивки, жмём Flash. Завариваем чаёк, и ждем, пока прошьётся.

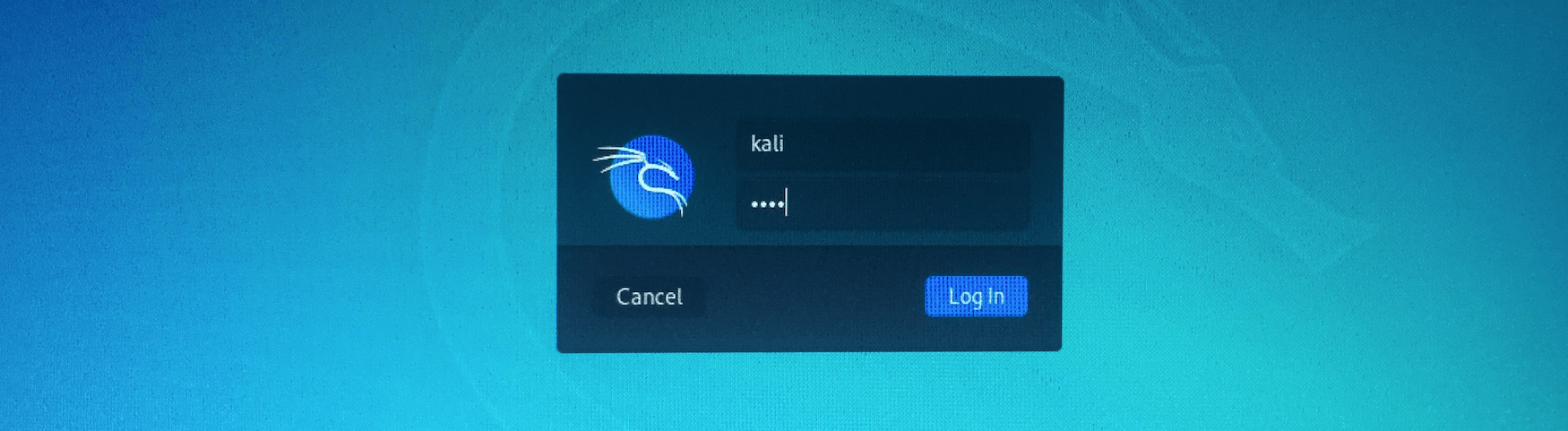

Берем RPi, подключаем к ней microSD, дисплей, клавиатуру и мышь и ТОЛЬКО ПОТОМ втыкаем кабель питания, иначе ничего не получится. Ждём, пока на экране не появится графический интерфейс. Вводим логин и пароль (kali и kali).

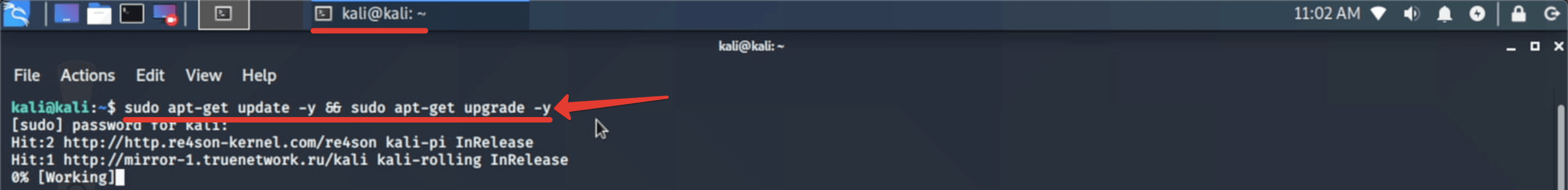

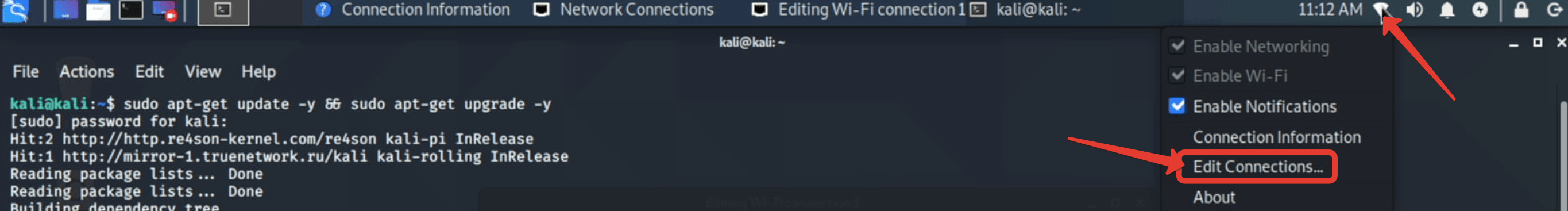

Далее подключаемся к Wi-Fi или к проводному интернету (при надобности подключаем Wi-Fi донгл), нажав иконку сети в правом верхнем углу (там при первой загрузке нарисован порт Ethernet), выбрав сеть и введя пароль. Далее открываем консоль и пишем:

Может вылететь ошибка (когда перед одной из ссылок написано Err), тогда пишем код:

sudo nano /etc/apt/sources.listНам откроется файл, все содержимое которого нужно удалить и ввести новое:

deb http://http.kali.org/kali kali-rolling main non-free contribПотом снова запускаем команду:

И все должно заработать. Затем начинаем обновление пакетов:

Когда у нас спросят подтверждение, жмем Y и enter. А теперь снова завариваем чаёк и ждем, пока обновление завершится (советую заварить литров 10, так как обновляется все это ну очень медленно, у меня заняло около 6 часов).

Теперь ваша RPi готова ко всему!

Перед тем, как выключить RPi из сети, нужно ОБЯЗАТЕЛЬНО прописать в консоли команду

sudo shutdown , и минуты через две RPi свернёт графический интерфейс, а затем выключится. Если эту команду не вбить, но выключить малинку из сети, то она становится «овощем», и нужно заново переустанавливать ОС.

P.S. Автор не несет ответственности за ущерб, нанесенный при использовании Kali Linux. Вся информация приведена исключительно в образовательных целях.

Настройка kali linux raspberry pi

Друзья, всем привет. После моего видео с обзорами гаджетов для начинающего пентестера, вы буквально завалили мою почту сообщениями из разряда, мол Денчик, заказал себе Raspberry Pi, посоветуй, что делать в первую очередь, когда она приедет. Ответив первым пяти подписчикам, я подумал, а почему бы просто не снять на эту тему отдельный ролик с подробным объяснением, как быстро и без лишнего гемороя залить на Малинку наш любимый Kali Linux.

А затем настроить к одноплатнику удалённый доступ по защищённому SSH-соединению и RDP-протоколу, получив тем самым возможность управлять ПИшкой по локальной сети со всеми удобствами. После проведения настроек из данного ролика, вы смело сможете закинуть свою Малинку подальше на антрисоль, а все дальнейшие действия осуществлять исключительно удалённо.

Не задействуя ни монитор, ни клавиатуру, ни уж тем более мышку. Правда, запитать её всё равно придётся, но это уже меньшее из зол, особенно учитывая те преимущества, которые вы получите, освободив устройство от лишней периферии. В общем, если вы уже заказали RaspberryPiдля проведения согласованных атак на различные сети в обучающих целях или же только собираетесь это сделать и хотите узнать, как можно быстро привести аппарат в боевую готовность, тогда устраивайтесь по удобней и будем начинать.

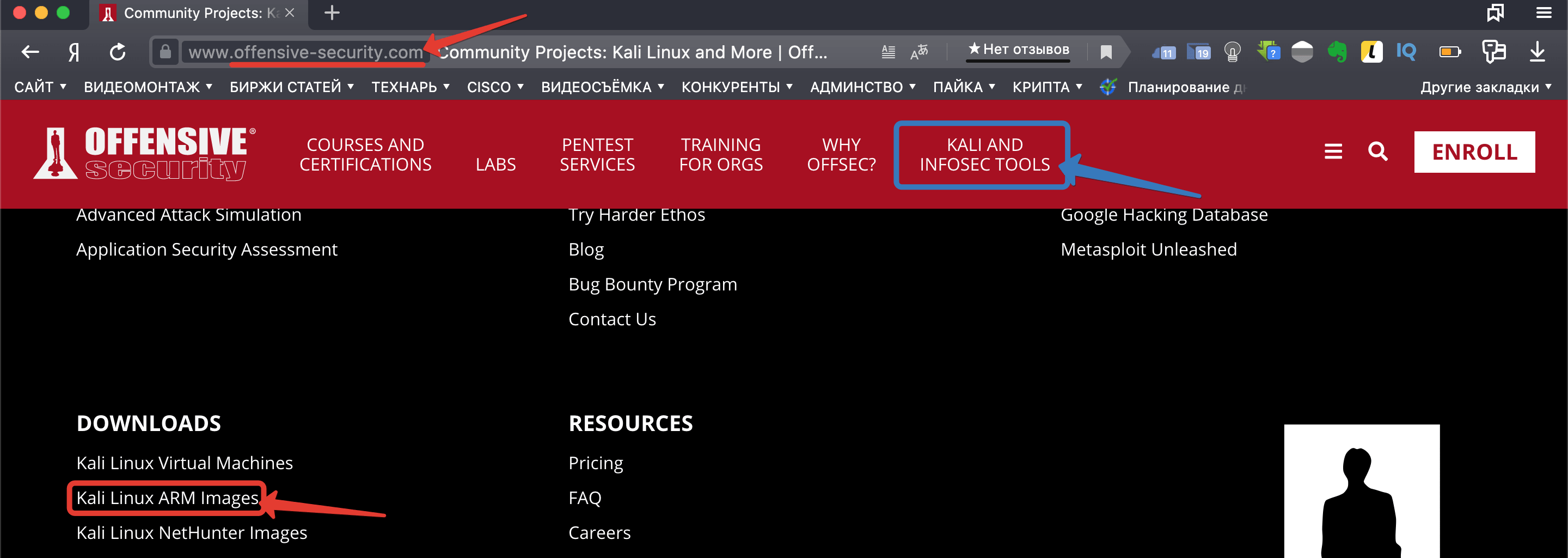

Шаг 1. Для начала нам потребуется загрузить образ KaliLinuxс ядром модицированным специально для разворачивания на Малине. Переходим на сайт официалов offensive-security и в разделе «Kali and Infosec Tools» скролим страничку в самый низ. В подразделе «Download» выбираем Arm Images.

Шаг 2. И на открывшейся странице скачиваем нужный образ для вашей Raspberry в зависимости от имеющейся модельки. У меня это довольно старенький аппарат 3B+ 17 года. Но тем не менее проц в нём с лёгкостью тянет 64-битную ОСь.

Шаг 3. Пока наш образ скачивается, загрузим параллельно ещё программку для записи Kali на флешку. Я уже показывал, как нарезать ISOшники через Disk Imager, UltraISO и Rufus. Настало время показать вам ещё одно прогу для записи под названием Etcher. Её фиха в том, что она в разы проще ранее упомянутых софтин и к тому же имеет поддержку всех современных платформ. В том числе MacOS в которой я работаю в данный момент. Вы же вполне можете скачать Portable версию данной программы, дабы не заморачиваться с установкой лишнего софта на своей винде.

Шаг 4. Пока это дело загружается, вернёмся к архиву со скаченным образом и распакуем его.

Шаг 5. Указываем программе путь к получившемуся ISO-файлу.

Шаг 6. Затем вставляем microSD флешку объёмом от 16 гигабайт в адаптер и втыкаем получившегося здоровяка в картридер. Можно использовать и на 8 гигов, но тогда система встанет впритык и у вас почти не останется возможностей накатывать доп. пакеты. Так что не жидимся и, как завещал, Мандер Шмайнд покупаем только сааамые большие и быстрые флешечки. К слову, 4 версия ПИхи в теории поддерживает карточки до 2Тб.

Шаг 7. Система определила нашу флеху, а значит можно приступать к записи. Жмём «Flash!» и удаляемся на минуток 15-20. В зависимости от класса накопителя и его скоростных показателей.

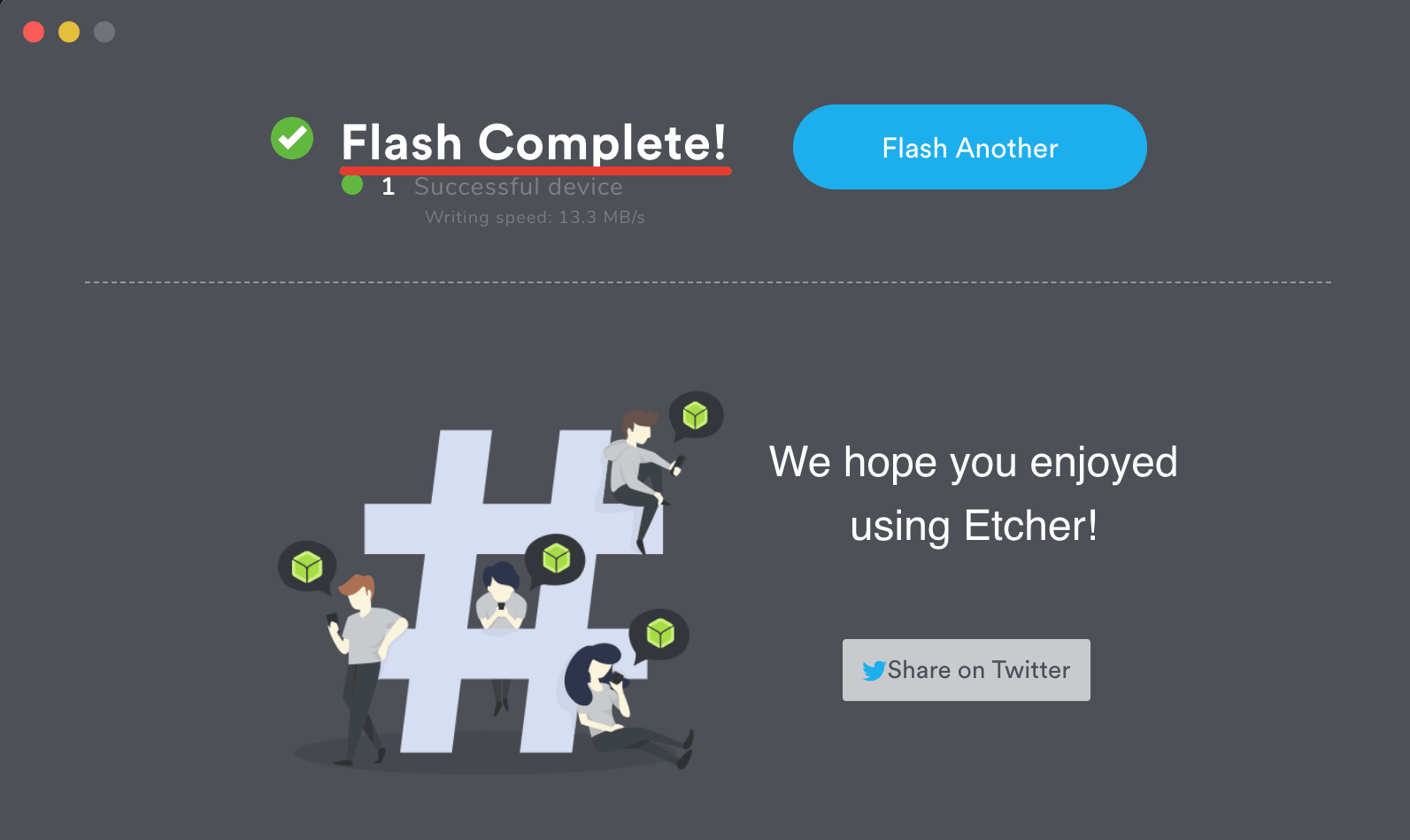

Шаг 8. После того, как на экране появится сообщение «Flash Complete». Извлекаем флеху.

Шаг 9. И вставив её в выключенную Малинку, подаём питание. Напоминаю, что на данном этапе к малинке нужно подключить ещё моник, клаву и мышь, чтобы произвести первоначальную настройку ОСи. Я же не буду насиловать ваше зрение съёмкой с камеры и сразу подключусь к ПИхе по RDP. Далее мы подробно рассмотрим, с помощью каких команд вы сможете самостоятельно сконфигурировать Kaliдля точно такого же удалённого подключения.

Шаг 10. Войдя в систему под пользователем Kali/kali производим настройку подключения к своей беспроводной точке. Можно использовать и проводное соединение, однако я всё же предпочитаю максимальное отсутствие проводов.

Шаг 11. Далее запускаем окно терминала и обновляем пакеты в нашей ОСи введя update и upgrade с приставкой sudoи ключём -yв конце для утвердительного ответа в диалоговых окнах. Вводим password kali и снова удаляемся на некоторое время.

Шаг 12. Дождавшись, когда всё наконец обновится, переходим в настройки текущего сетевого соединения.

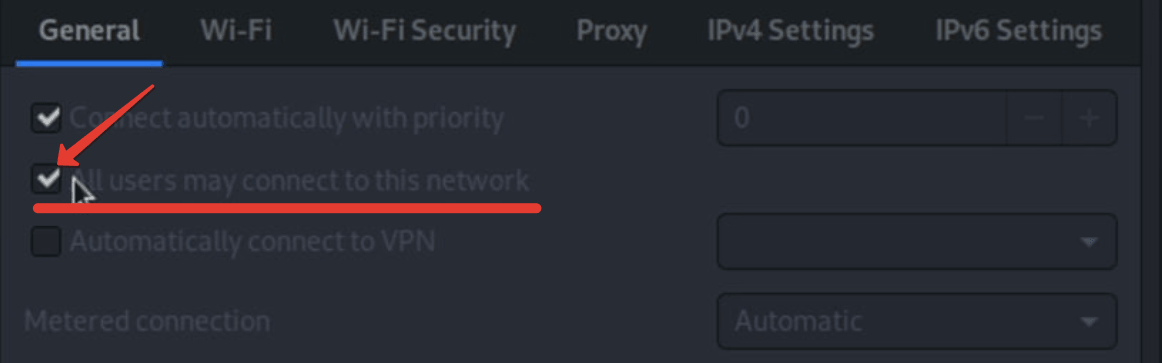

Шаг 13. И на вкладке «General» отмечаемпараметр «All users may connect to this network». Без него ОС будет подключаться к WiFiсети только после авторизации пользователя в системе, а нам нужно, чтобы в дальнейшем удалёнка взлетала сразу после включения.

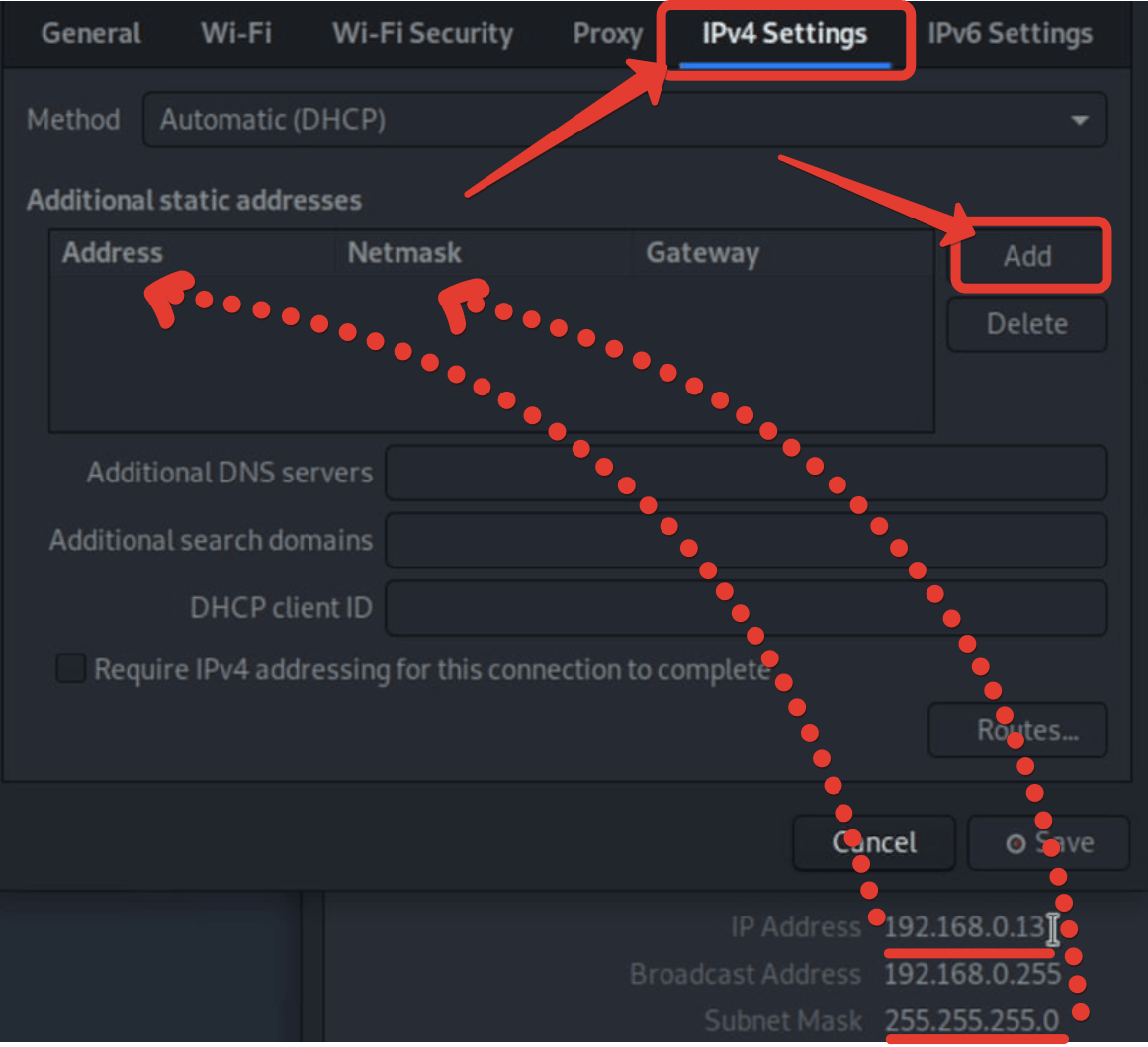

Шаг 14. Далее идём на вкладку IPv4 и прописываем компьютеру свободный статический IP-адрес, дабы служба DHCP, запущенная на вашем роутере не назначала Малинке новый в момент подключения. Также прописываем дополнительные сетевые параметры. Маску, шлюз и DNS. В двух последних указываем адрес вашего домашнего роутера. Сейвим настройки.

Шаг 15. И переподключаемся к нашей сети, чтобы внесённые изменения вступили в силу.

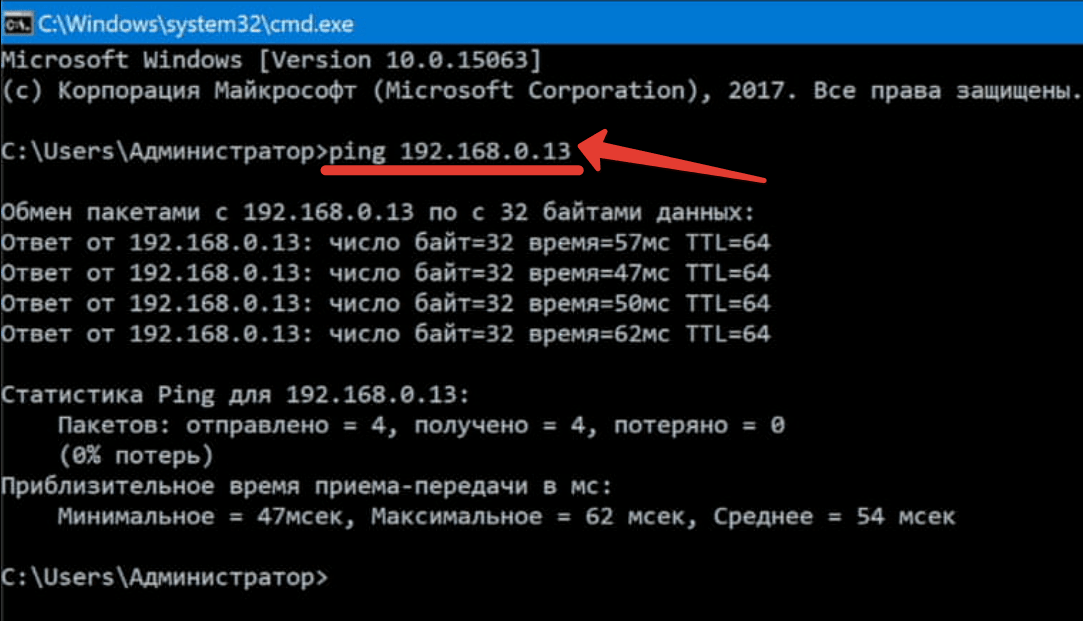

Шаг 16. Проверяем связь с нашей Линухой из-под винды, запустив командную строку и введя команду pingперед ранее назначенным в Kali IP-адресом. Пакеты проходят, а значит можно переходить к следующему этапу.

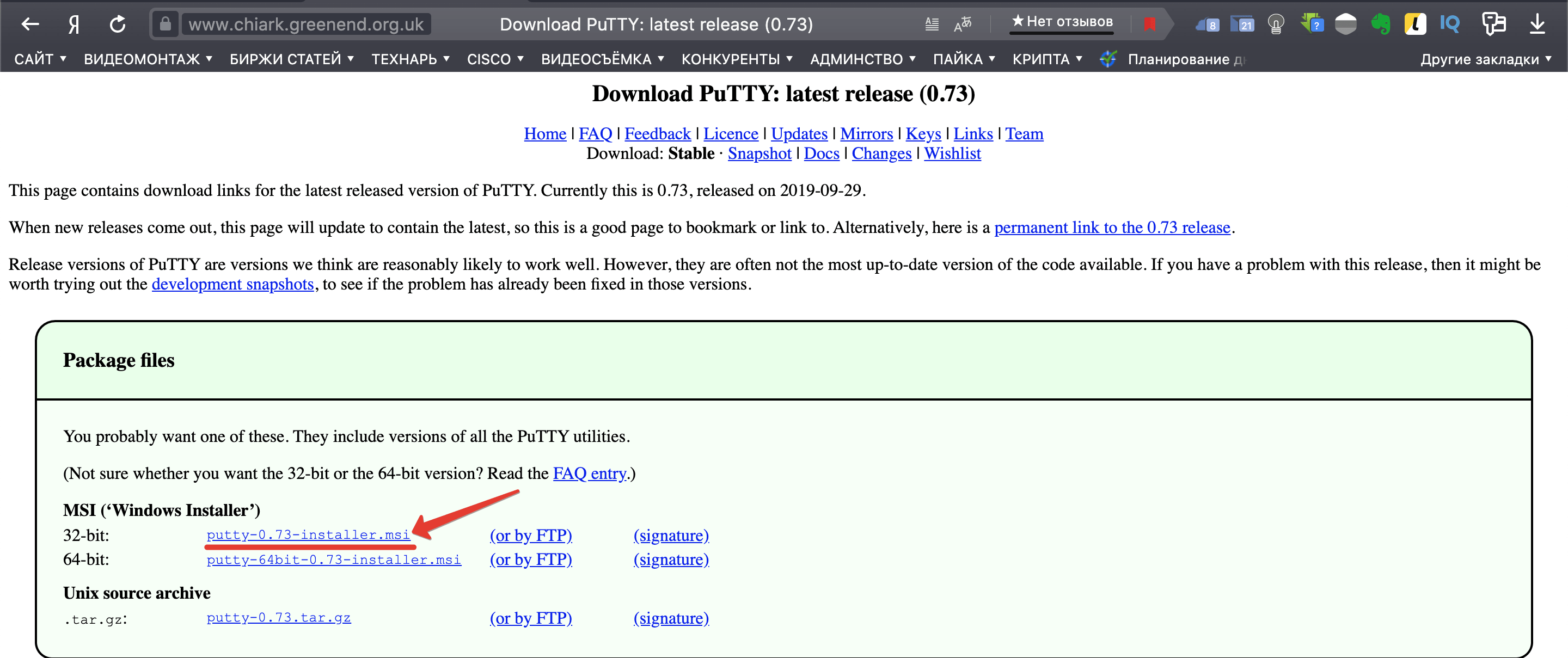

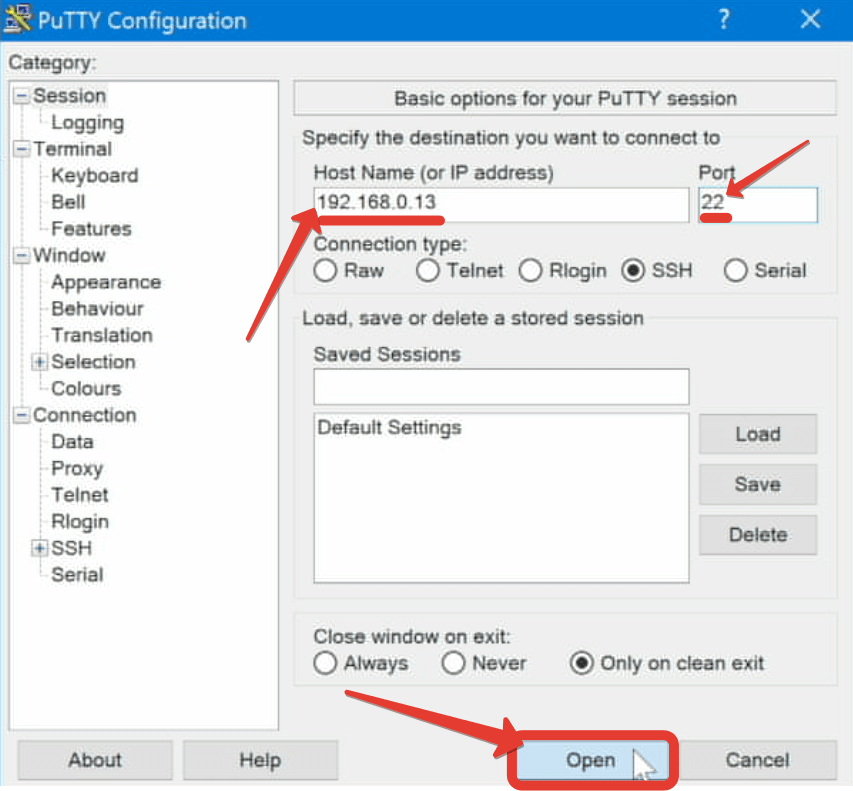

Шаг 17. Для доступа по SSH, скачиваем небольшую программку PuTTY с офф. сайта разрабов.

Шаг 18. И запустив ярлык на рабочем столе выбираем на вкладке новой сессии тип подключения SSH, вводим IP-шник машинки с Raspberry Pi и не меняя 22 порта кликаем «Open».

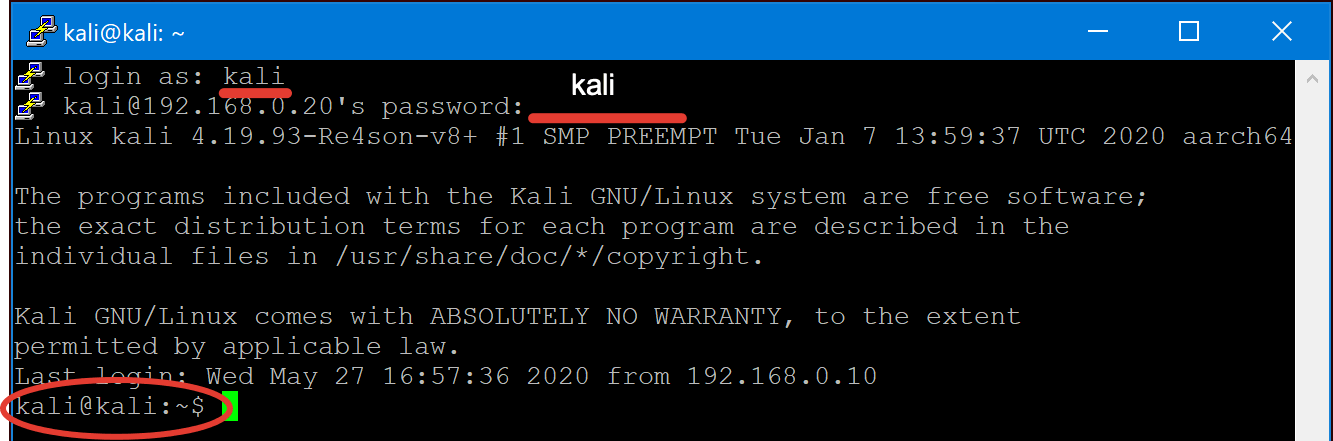

Шаг 19. Дождавшись открытия окна терминала вводим kali/kali, и, собственно, всё. Мы подключились к нашей Малинке и можем конфигурировать её посредством ввода различных команд.

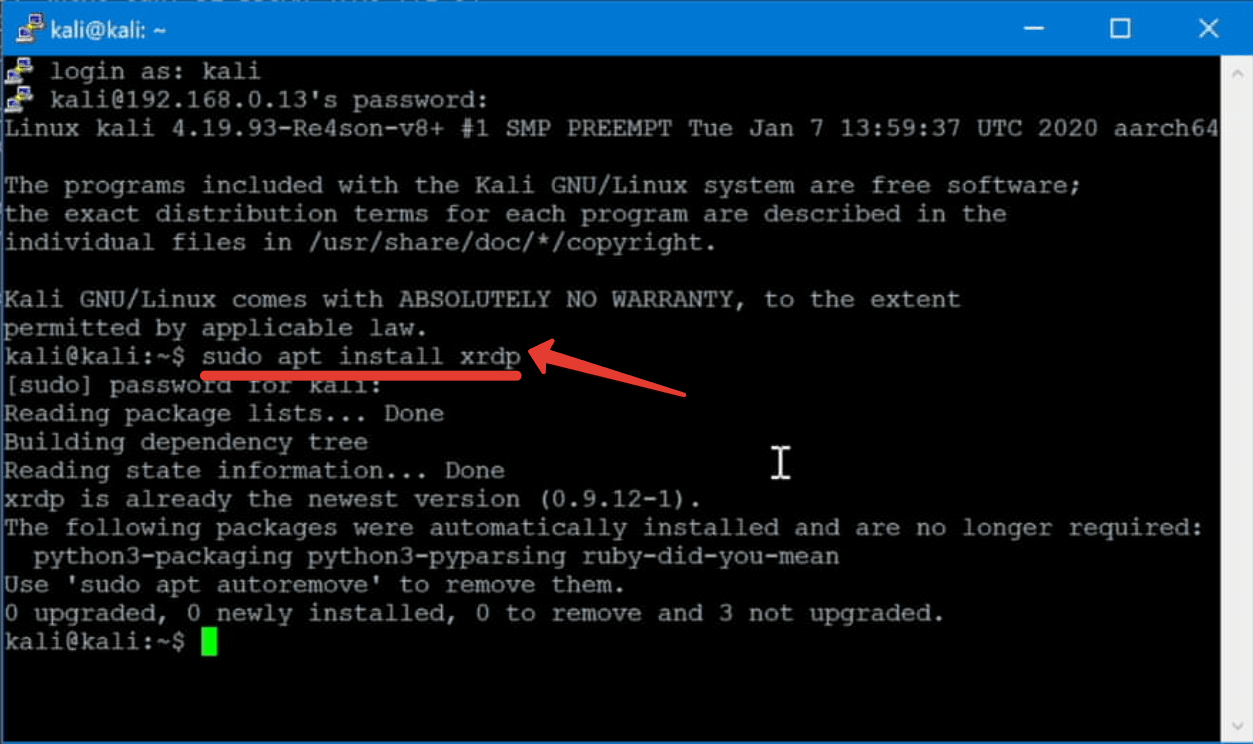

Шаг 20. Однако, как показывает практика, на начальных этапах взаимодействовать с Linux, всё же гораздо удобней через привычный графический интерфейс. Поэтому давайте, я покажу, как можно в 4 команды установить и настроить полнофункциональный доступ по RDP к нашему маленькому устройству. Вводим в терминале sudo apt install xrdp.

Шаг 21. Дожидаемся завершения установки и запускаем сам сервис введя одну.

Шаг 22. И вторую команду в строке терминала. Все команды, я как обычно продублирую в описании к данному ролику, поэтому не тратьте лишние силы на их запоминание.

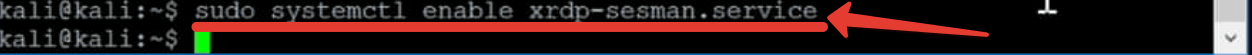

Шаг 23. Хорошо. Далее нам нужно ввести ещё пару команд, чтобы добавить xRDP в автозагрузку. Вводим первую.

Шаг 24. И затем вторую.

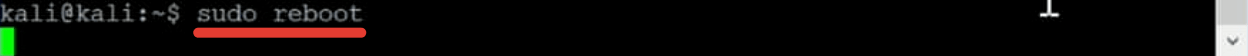

Шаг 25. Отлично. Давайте перезагрузим наш одноплатник, дабы убедиться, что всё работает, как часы. Вводим sudo reboot.

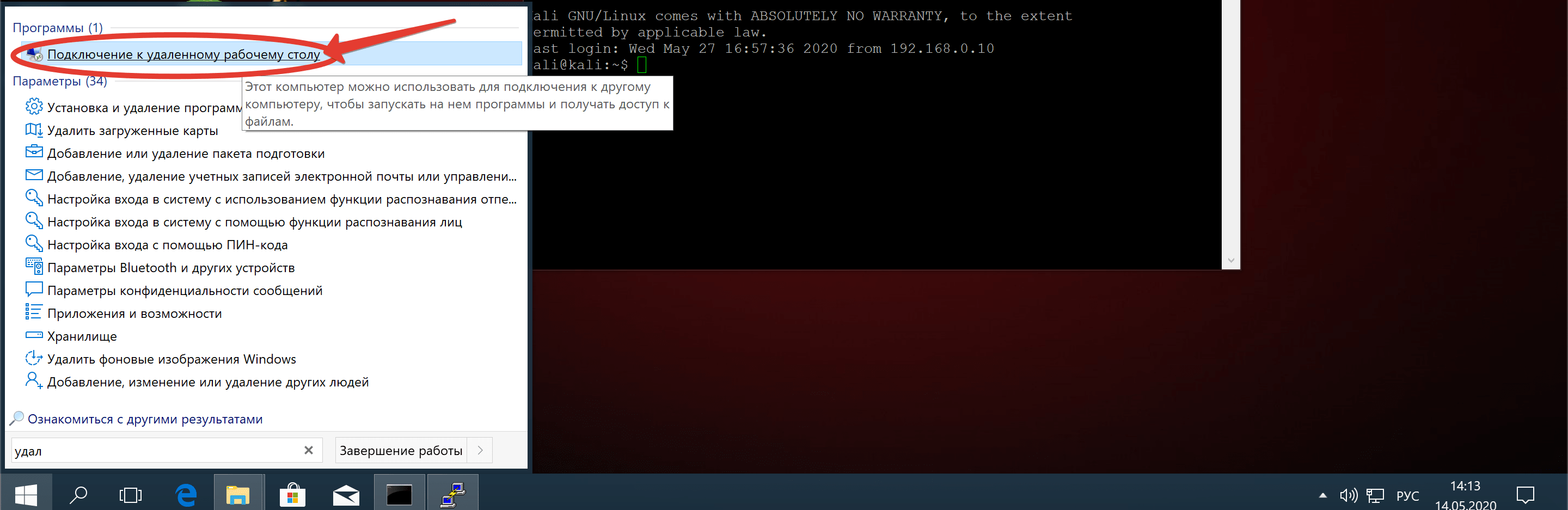

Шаг 26. И параллельно запускаем «Подключение к удалённому рабочему столу» на нашей Windows машине.

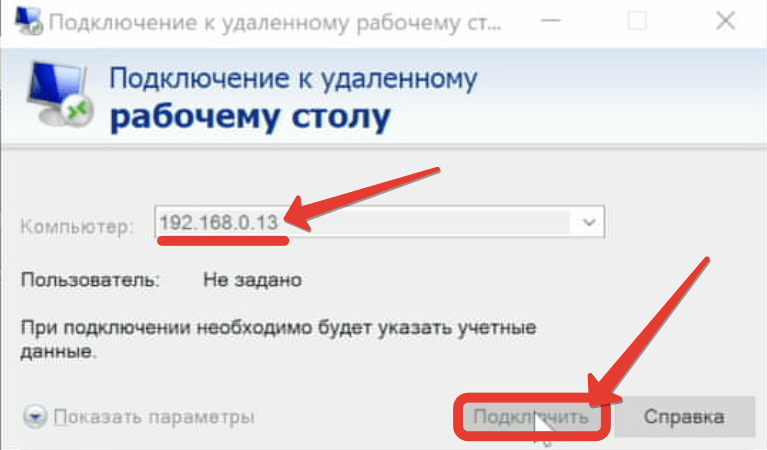

Шаг 27. В открывшемся окне вводим IP-адрес Raspberry, и пробуем подключиться. Процесс пошёл. Жмём ОК.

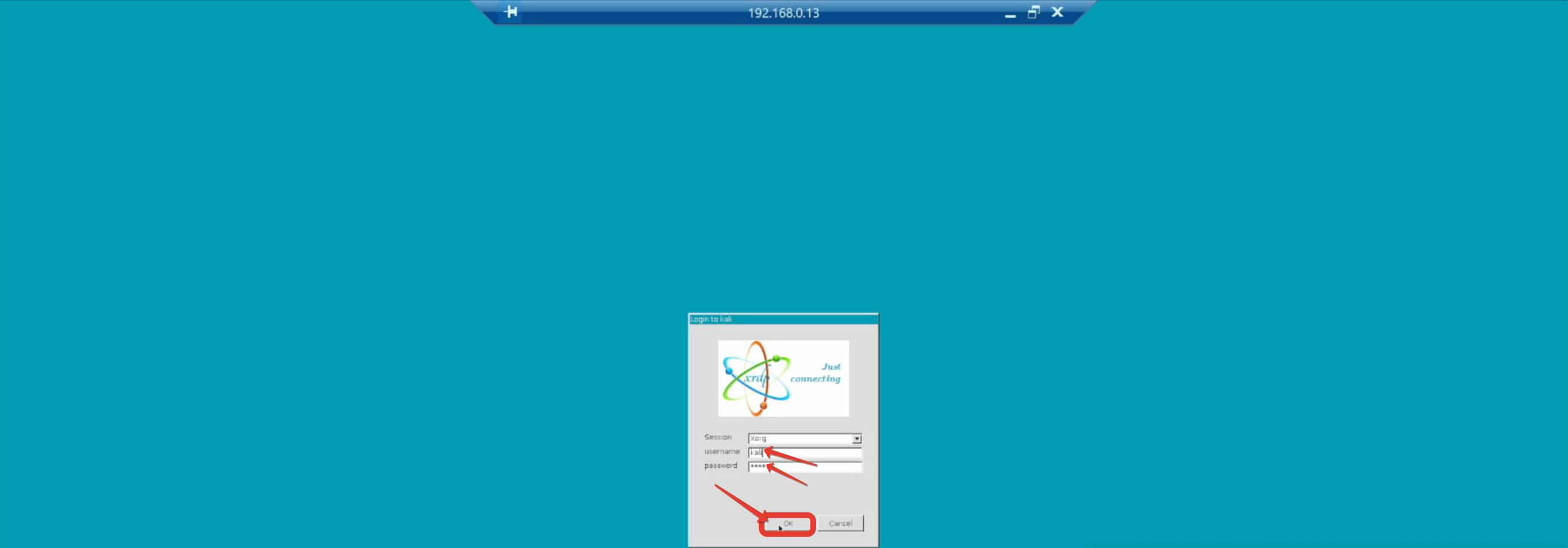

Шаг 28. И вуаля, попадаем прямиком в меню для авторизации. Вводим учётные данные пользователя. Если вы ничего ещё не меняли в настройках, то это стандартное сочетание Kali/kali. Подтверждаем.

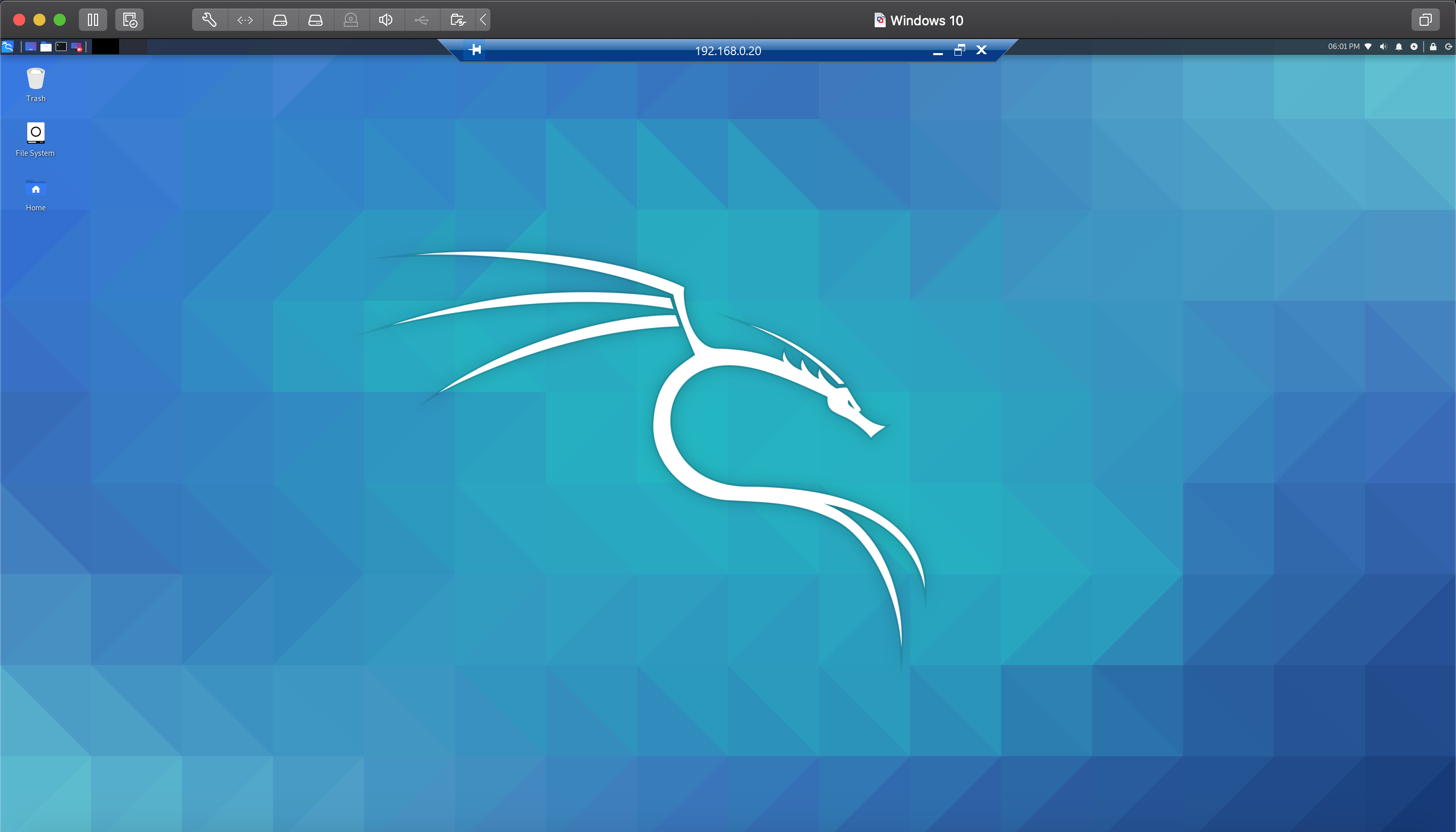

Шаг 29. И уже через пару секунд видим полноценное окно с графическим интерфейсом нашей ОСи.

Отныне, для взаимодействия с Малинкой вам больше не понадобится подключать к ней клавиатуру, мышь и уж тем более перекидывать монитор. Для полноценного работы достаточно быть подключённым к домашней сети.

А если у вас ещё подключён белый IP от провайдера, то можете в несколько кликов пробросить соответствующий порт и иметь доступ к своей Raspberry Pi из любой точки земного шара.

Однако с этим делом будьте поосторожней и заранее позаботьтесь о внутренней безопасности вашей сети. Для этого целесообразно провести онлайн-аудит безопасности, чтобы оценить реальную необходимость защиты.

Сделать это можно при помощи бесплатного сервиса IDECO SECURITY. С его помощью вы можете протестировать любое ваше устройства на устойчивость к зловредам с потенциально опасных сайтов. Проанализировать возможность проникновения вирусов и эксплоитов в вашу домашнюю сеть, а также выяснить, какие из портов на внешнем интерфейсе потенциально уязвимы для атак злоумышленников.

Друзья, на этом наш выпуск подходит к концу. Надеюсь, он оказался для вас полезен, и я не зря форматнул свою единственную флеху для демонстрации записи Kaliпод Малину.

Но даже если в вашем распоряжении сейчас нет одноплатника, по крайней мере вы теперь знаете, как можно за пару минут настроить на линуксе SSHи удалённый рабочий стол.

А это, можете мне поверить, не менее ценная информация. Так что урок получился вдвойне полезным. Если считаешь также, то на забудь поставить под ним свой царский лайк сразу после просмотра.

Ну а тем, кто впервые заглянул к нам, что называется на огонёк, я настоятельно советую клацнуть на колокол. Нажмёшь, и в твоей ленте будут регулярно появляться годнейшние видосики не тему этичных взломов, пентестинга и информационной безопасности.

Олдам по традиции желаю удачи, успеха и самое главное отличного настроения. Берегите себя и свои сети, тестируйте их на защищённость и регулярно пополняйте уже имеющийся багаж знаний. А я вам в этом обязательно помогу. Благодарю за просмотр, камрады. С вами был, Денчик. Всем пока!