Базовая конфигурация маршрутизатора

Для начальной настройки маршрутизатора (здесь и далее в качестве примера взяты устройства компании Cisco) нужно выполнить следующие шаги в режиме конфигурации роутера, перейти к которому можно командой configure terminal :

1. Задаем название устройства

2. Задаем пароль для входа в привилегированный режим.

Router(config)# enable secret password

3. Задаем пароль на подключение через консоль.

Router(config)# line console 0 Router(config-line)# password password Router(config-line)# login

4. Задаем пароль для удаленного доступа по Telnet / SSH.

Router(config-line)# line vty 0 4 Router(config-line)# password password Router(config-line)# login Router(config-line)# transport input

5. Шифруем все пароли введенные на устройстве.

Router(config-line)# exit Router(config)# service password-encryption

6. Задаем баннер, который будет выводится при подключении к устройству. В данном баннере обычно указывается правовая информация о последствиях несанкционированного подключения

Router(config)# banner motd delimiter message delimiter

Router(config)# end Router# copy running-config startup-config

Пример базовой настройки маршрутизатора

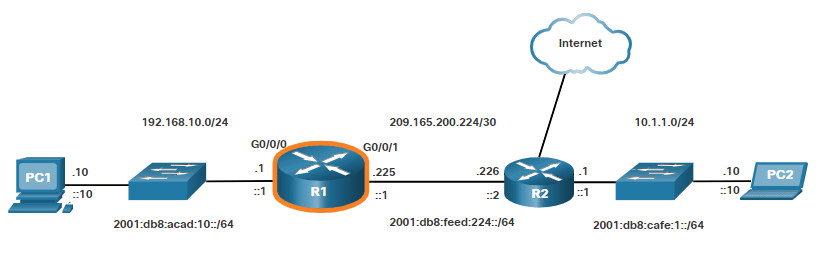

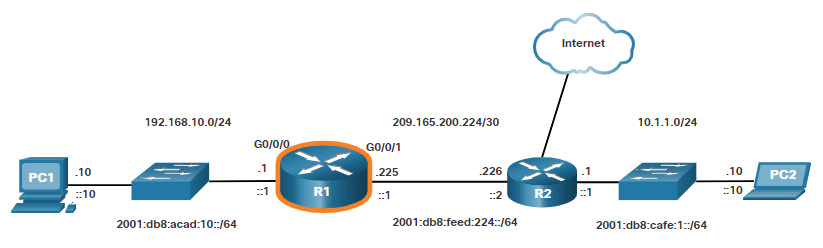

В данном руководстве на маршрутизаторе R1 из топологии ниже будет сделана первичная конфигурация:

Чтобы настроить маршрутизатор вводим следующие команды:

Router> enable Router# configure terminal Enter configuration commands, one per line. End with CNTL/Z. Router(config)# hostname R1 R1(config)#

Все методы доступа к настройкам маршрутизатора должны быть защищены. Привилегированный режим EXEC дает пользователю полный доступ к устройству и его настройкам. Поэтому нужно надёжно защитить доступ к этому режиму.

Следующие команды позволяют защитить доступ к пользовательскому и привилегированному режимам EXEC, включает Telnet/SSH и шифрует все пароли в конфигурации.

R1(config)# enable secret class R1(config)# R1(config)# line console 0 R1(config-line)# password cisco R1(config-line)# login R1(config-line)# exit R1(config)# R1(config)# line vty 0 4 R1(config-line)# password cisco R1(config-line)# login R1(config-line)# transport input ssh telnet R1(config-line)# exit R1(config)# R1(config)# service password-encryption R1(config)#

Далее сконфигурируем баннер Message of the Day. Обычно такой баннер включает в себя юридическое уведомление предупреждающее пользователей о том, что доступ к устройству разрешен только авторизованным лицам. Данный тип баннера конфигурируется следующим образом:

R1(config)# banner motd # Enter TEXT message. End with a new line and the # *********************************************** WARNING: Unauthorized access is prohibited! *********************************************** # R1(config)#

Настройка интерфейсов маршрутизатора

На данный момент на нашем роутере выполнена первичная настройка. Так как без настроек интерфейсов роутеры не будут доступны для других устройств, далее сконфигурируем его интерфейсы. На маршрутизаторах компании Cisco бывают разные интерфейсы. Например, маршрутизатор Cisco ISR 4321 оснащен двумя гигабитными интерфейсами.

Для настройки интерфейсов маршрутизатора нужно ввести следующие команды:

Router(config)# interface type-and-number Router(config-if)# description description-text Router(config-if)# ip address ipv4-address subnet-mask Router(config-if)# ipv6 address ipv6-address/prefix-length Router(config-if)# no shutdown

Как только порт включиться, на консоли выведется соответствующее сообщение.

Несмотря на то, что команда description не требуется для включения интерфейса, все же рекомендуется ее использовать. Это может быть полезно при устранении неполадок в производственных сетях, предоставляя информацию о типе подключенной сети. Например, если интерфейс подключается к поставщику услуг или провайдеру услуг, команда description будет полезна для ввода внешнего соединения и контактной информации. Длина текста description составляет 240 символов.

Команда no shutdown используется для включения интерфейса, это похоже на включение питания на интерфейсе. Также маршрутизатор следует подключить к другому устройству, чтобы установилась связь на физическом уровне.

Пример настройки интерфейсов на маршрутизаторе

В данном примере на маршрутизаторе R1 включим непосредственно подключенные порты.

Для настройки портов на R1 введите следующие команды:

R1> enable R1# configure terminal Enter configuration commands, one per line. End with CNTL/Z. R1(config)# interface gigabitEthernet 0/0/0 R1(config-if)# description Link to LAN R1(config-if)# ip address 192.168.10.1 255.255.255.0 R1(config-if)# ipv6 address 2001:db8:acad:10::1/64 R1(config-if)# no shutdown R1(config-if)# exit R1(config)# *Aug 1 01:43:53.435: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/0, changed state to down *Aug 1 01:43:56.447: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/0, changed state to up *Aug 1 01:43:57.447: %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet0/0/0, changed state to up R1(config)# R1(config)# R1(config)# interface gigabitEthernet 0/0/1 R1(config-if)# description Link to R2 R1(config-if)# ip address 209.165.200.225 255.255.255.252 R1(config-if)# ipv6 address 2001:db8:feed:224::1/64 R1(config-if)# no shutdown R1(config-if)# exit R1(config)# *Aug 1 01:46:29.170: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/1, changed state to down *Aug 1 01:46:32.171: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/1, changed state to up *Aug 1 01:46:33.171: %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet0/0/1, changed state to up R1(config)#

Информационные сообщения говорят нам, что оба порта включены.

Проверка настроек портов

Для проверки настроек портов используются несколько команд. Самыми полезные из них это команды show ip interface brief и show ipv6 interface brief .

R1# show ip interface brief Interface IP-Address OK? Method Status Protocol GigabitEthernet0/0/0 192.168.10.1 YES manual up up GigabitEthernet0/0/1 209.165.200.225 YES manual up up Vlan1 unassigned YES unset administratively down down R1# show ipv6 interface brief GigabitEthernet0/0/0 [up/up] FE80::201:C9FF:FE89:4501 2001:DB8:ACAD:10::1 GigabitEthernet0/0/1 [up/up] FE80::201:C9FF:FE89:4502 2001:DB8:FEED:224::1 Vlan1 [administratively down/down] unassigned R1#

Настройка оборудования

Блог о модемах, роутерах и GPON терминалах Ростелеком

Настройка портов Cisco

В рамках сегодняшней статьи я расскажу как настроить физический порт на коммутаторах Cisco в режиме Access и Trunk, а так же каким образом заставить его работать в так называемом гибридном режиме. Давайте подробнее разберемся что из себя представляет каждый из этих типов и каким образом он конфигурируется.

Для примера рассмотрим Cisco Catalyst 2950. Для 2960, 2970, 3550, 3560 и ME3400 — все действия те же самые.

Первым делом, надо зайти в режим глобальной конфигурации устройства и войти в параметры нужного порта:

1. Access Port.

Это оконечный порт коммутатора, который смотрит в сторону оконечного клиентского устройства доступа — модема, WiFi-роутера или просто компьютера, к которому трафик идет уже в нетегированном виде.

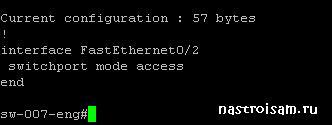

Конфиг выглядит вот так:

С помощью команды switchport mode access мы переводим порт в режим аксесс. При этом в сторону этого порта будет идти трафик по так называемой native vlan, которой как правило выступает vlan 1.

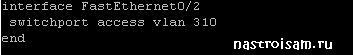

Если же мы наберем команду:

В этом случае пойдет трафик, принадлежащий vlan 310.

2. Trunk port. Такой вариант используется в том случае, когда организуется канал между двумя сетевыми устройствами — то есть с другой стороны стоит коммутатор или маршрутизатор. Поэтому транковый порт в некоторых случаях называют магистральным. Через него передается трафик по нескольким vlan.

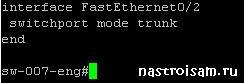

Конфиг на 2950 выглядит так:

То есть, для catalyst 2950 достаточно в параметрах порта прописать строку:

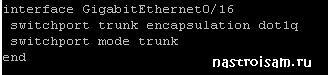

Если у Вас коммутатор 2960 и выше, то необходимо ещё ввести команду:

switchport trunk encapsulation dot1q

Всё дело в том, что 2950 умеют работать только с 802.1q, в то время, как более новые устройства поддерживают инкапсуляцию ISL, поэтому тип инкапсуляции на порту надо указывать явно.

Если надо разрешить проходить через транковый порт только определенным vlan’ам — указываем их с помощью команды switchport trunk alloved vlan и указываем через запятую идентификаторы.

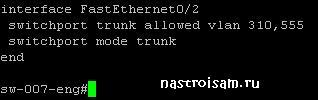

В моем случае для vlan 310 и 555 команда будет выглядеть так:

switchport trunk alloved vlan 310, 555

3. Hybrid port.

Коммутаторы Cisco не позволяют явно прописать на порту type Hybrid, но сделать порт гибридным можно указав для транкового порта свой nativ vlan.

Для примера, я сделаю trunk-порт, на котором в транке будет vlan 555, а в то же время, весь нетегированный трафик на порту будет заворачиваться во vlan 310:

switchport mode trunk

switchport trunk alloved vlan 310,555

switchport trunk native vlan 310