- MikroTik RB4011: первый запуск и настройка

- Приготовления

- Сброс конфигурации

- Создание суперпользователя

- Настройка системных параметров

- Установка часового пояса

- Определение имени устройства

- Настройка проводных интерфейсов

- Переопределение имен интерфейсов

- Настройка моста

- Определение параметров локальной сети

- Разрешение приема DNS-запросов

- Определение подсети

- Определение клиентского адресного пространства

- Определение параметров клиентских подключений

- Настройка DHCP-сервера

- Перезагрузка

- Настройки безопасности

- Отключение сервера оценки пропускной способности

- Отключение MAC-сервера

- Отключение неиспользуемых сервисов

- Фильтрация подключений SSH и Winbox

- Настройка файрвола

- Активация интернет-подключения

- Настройка NTP (опционально)

- Обновление RouterOS

- Настройка беспроводных интерфейсов

- Профиль безопасности

- Названия интерфейсов

- Предупреждение об опасности

- Настройка базовых беспроводных сетей

- Настройка «междиапазонного роуминга»

- Настройка моста для беспроводных интерфейсов

- Настройка MikroTik RB4011iGS+5HacQ2HnD-IN

- Настройка роутера MikroTik RB4011iGS+5HacQ2HnD-IN

- Комплектация

- Характеристики

MikroTik RB4011: первый запуск и настройка

В прошлых главах, посвященных настройке микротиков, я упоминал, что большинство инструкций по настройке будут приводиться в виде консольных команд. Такой гиковский способ настройки поможет лучше понять устройство RouterOS. Знали ли вы, что оборудование MikroTik умеет менять mac-адреса сетевых интерфейсов? (Но эта возможность доступна только из консоли.)

Приготовления

Включите роутер в сеть; в первый порт подключите кабель провайдера, во второй — рабочего компьютера. Запустите Winbox, подключитесь к устройству 192.168.88.1 . В меню слева выберите пункт New Terminal.

Сброс конфигурации

/system reset-configuration no-defaults=yes skip-backup=yes Подтвердите сброс конфигурации (Winbox разорвет соединение) и дождитесь перезагрузки устройства. В интерфейсе Winbox выберите вкладку Neighbors и подключитесь к нужному устройству по mac-адресу. Как и при первом подключении — New Terminal.

Создание суперпользователя

Придумайте нестандартное имя и сложный пароль. Создайте пользователя с этими реквизитами и выдайте полный набор прав. После — удалите стандартного пользователя admin .

Обратите внимание, что некоторые символы — например, символ доллара — необходимо экранировать обратным слешем.

/user add name=% password=% group=full remove admin Перезапустите Winbox. Используйте реквизиты созданного пользователя, снова откройте окно терминала.

Настройка системных параметров

Установка часового пояса

Задайте дату (в формате Jan/01/2019 ) и время ( 00:00:00 ), близкие к текущим. Желательно также указать корректный часовой пояс (например, Europe/Moscow ) и отключить его автоматическое определение.

/system clock set date=% time=% time-zone-name=% time-zone-autodetect=no Определение имени устройства

Настройка проводных интерфейсов

Переопределение имен интерфейсов

Модели серии RB4011 оснащены двумя свичами. Я планирую использовать два интернет-канала, которые будут заведены на разные свичи; первый и шестой порты отведены специально для них. Также я отключаю неиспользуемый SFP+.

/interface ethernet set ether1 name=wan1 set ether6 name=wan2 set ether2 name=lan1 set ether3 name=lan2 set ether4 name=lan3 set ether5 name=lan4 set ether7 name=lan5 set ether8 name=lan6 set ether9 name=lan7 set ether10 name=lan8 set sfp-sfpplus1 name=sfp1 disabled=yes Настройка моста

/interface bridge add name=br1 При проведении следующих настроек Winbox разорвет соединение; переподключитесь и продолжите с шага, на котором закончили.

/interface bridge port add bridge=br1 interface=lan1 add bridge=br1 interface=lan2 add bridge=br1 interface=lan3 add bridge=br1 interface=lan4 add bridge=br1 interface=lan5 add bridge=br1 interface=lan6 add bridge=br1 interface=lan7 add bridge=br1 interface=lan8 Определение параметров локальной сети

Разрешение приема DNS-запросов

/ip dns set allow-remote-requests=yes Определение подсети

Роутер будет обслуживать сеть 192.168.0.0 , сам себе присвоит последний адрес диапазона — 192.168.0.254

/ip address add address=192.168.0.254/24 interface=br1 network=192.168.0.0 Определение клиентского адресного пространства

Клиентам (как проводным, так и беспроводным) будет доступен диапазон 192.168.0.1 — 192.168.0.200 . Оставшиеся адреса можно будет использовать для статической адресации конкретных устройств.

/ip pool add name=pool1 ranges=192.168.0.1-192.168.0.200 Определение параметров клиентских подключений

Эти параметры будут переданы каждому клиенту для корректной настройки его сетевого интерфейса и роутинга.

/ip dhcp-server network add address=192.168.0.0/24 dns-server=192.168.0.254 gateway=192.168.0.254 netmask=24 Настройка DHCP-сервера

/ip dhcp-server add name=dhcp1 address-pool=pool1 lease-time=7d interface=br1 disabled=no Перезагрузка

Настройки безопасности

После перезагрузки устройство начнет работать в полном соответствии с указанными настройками: сам роутер и все подключенные устройства получат IP-адреса.

С этого момента я рекомендую подключаться к роутеру по SSH, используя терминал или совместимую программу-клиент (вроде putty для Windows).

Отключение сервера оценки пропускной способности

/tool bandwidth-server set enabled=no Отключение MAC-сервера

/tool mac-server set allowed-interface-list=none /tool mac-server mac-winbox set allowed-interface-list=none /tool mac-server ping set enabled=no Отключение неиспользуемых сервисов

/ip service set telnet disabled=yes set ftp disabled=yes set www disabled=yes set api disabled=yes set api-ssl disabled=yes Фильтрация подключений SSH и Winbox

Принимать ssh— и winbox-подключения только из локальной сети:

/ip service set ssh address=192.168.0.0/24 set winbox address=192.168.0.0/24 Настройка файрвола

Ошибки (как сами правила, так и их порядок) в процессе настройки файрвола потенциально могут заблокировать возможность подключения к устройству. Чтобы избежать этой неприятной ситуации, используйте сочетание клавиш CTRL+X . (Командная строка при этом дополнится символами .)

Если что-то пойдет не так, вы сможете сбросить устройство, а изменения, сделанные в безопасном режиме, не будут применены.

/ip firewall filter add chain=input connection-state=established,related action=accept add chain=input connection-state=invalid action=drop add chain=forward connection-state=established,related action=accept add chain=forward connection-state=invalid action=drop add chain=input in-interface=wan1 action=drop add chain=forward in-interface=wan1 action=drop Активация интернет-подключения

Теперь, когда устройство достаточно защищено от потенциальных атак, можно активировать DHCP-сервер на порту провайдера.

/ip dhcp-client add interface=wan1 dhcp-options=hostname,clientid disabled=no Проверить доступность глобальной сети можно командой ping :

Чтобы клиентские устройства получили доступ в сеть, необходимо добавить правило NAT:

/ip firewall nat add chain=srcnat out-interface=wan1 action=masquerade Настройка NTP (опционально)

Автоматическая подстройка точного времени поможет избежать ряда проблем. (Хотя она же может их и создать, но об этом в другой раз.)

/system ntp client set enabled=yes primary-ntp=195.3.254.2 secondary-ntp=185.22.60.71 server-dns-names=0.ru.pool.ntp.org,1.ru.pool.ntp.org,2.ru.pool.ntp.org,3.ru.pool.ntp.org Обновление RouterOS

Попытки взлома устройств MikroTik в последнее время участились. Производитель постоянно напоминает о необходимости обновления встроенного ПО.

/system package update check-for-updates install Если после обновления устройство работает стабильно, имеет смысл обновить и прошивку:

/system routerboard upgrade Настройка беспроводных интерфейсов

Профиль безопасности

/interface wireless security-profiles set [ find default=yes ] authentication-types=wpa2-psk wpa2-pre-shared-key=% mode=dynamic-keys Названия интерфейсов

В модели hAP ac интерфейс wlan1 отвечал за диапазон 2,4 ГГц, wlan2 — за 5 ГГц. У RB4011 все наоборот, но от привычки избавиться сложнее, чем переименовать интерфейсы на старый лад:

/interface wireless set wlan1 name=wlan0 set wlan2 name=wlan1 set wlan0 name=wlan2 Предупреждение об опасности

У RB4011 повышенный коэффициент усиления. Это дает возможность использовать передатчик на мощности 28 dBm (а для диапазона 5 GHz и вовсе 33 dBm). Ни в коем случае не используйте эти величины, как и значение default для параметра tx-power-mode.

Для начала установите параметр tx-power-mode равным all-rates-fixed , а tx-power — 1 . Проверьте устойчивость соединения на клиентских устройствах в зоне предполагаемого покрытия.

Увеличивайте значение tx-power только при наличии «слепых» зон — по-отдельности для каждого диапазона.

Настройка базовых беспроводных сетей

ssid: Homeland 2,4GHz radioname: homeland24ghz /interface wireless set wlan1 band=2ghz-g/n channel-width=20/40mhz-XX country=russia disabled=no distance=indoors frequency=auto guard-interval=long mode=ap-bridge multicast-helper=full radio-name=% ssid="%" tx-power=1 tx-power-mode=all-rates-fixed wireless-protocol=802.11 wps-mode=disabled ssid: Homeland 5GHz radioname: homeland5ghz /interface wireless set wlan2 band=5ghz-a/n/ac channel-width=20/40/80mhz-XXXX country=russia disabled=no distance=indoors frequency=auto guard-interval=long mode=ap-bridge multicast-helper=full radio-name=% ssid="%" tx-power=1 tx-power-mode=all-rates-fixed wireless-protocol=802.11 wps-mode=disabled Настройка «междиапазонного роуминга»

Я предпочитаю давать устройствам возможность использовать любой подходящий диапазон, а также переключаться между ними по мере необходимости. Для этого нужно создать два виртуальных интерфейса (зависимых от wlan1 и wlan2 , соответственно), указав для обоих одинаковый SSID.

/interface wireless add arp=reply-only master-interface=wlan1 name=wlan10 ssid="%" wps-mode=disabled multicast-helper=full disabled=no add arp=reply-only master-interface=wlan2 name=wlan20 ssid="%" wps-mode=disabled multicast-helper=full disabled=no Настройка моста для беспроводных интерфейсов

/interface bridge port add bridge=br1 interface=wlan1 add bridge=br1 interface=wlan10 add bridge=br1 interface=wlan2 add bridge=br1 interface=wlan20 Настройка MikroTik RB4011iGS+5HacQ2HnD-IN

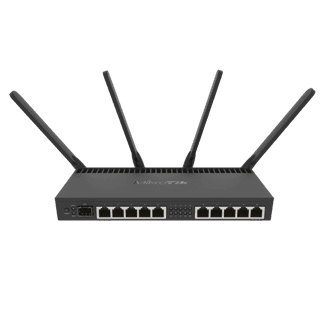

MikroTik RB4011iGS+5HacQ2HnD-IN – это производительный двухдиапазонный Wi-Fi роутер на 10 гигабитных сетевых портов и 1 SFP+ порт для подключения оптики (поддерживаются SFP модули 1.25G и 10G). Роутер имеет аппаратное шифрование IPsec.

Внутри устройства установлен мощный четырех ядерный процессор с частотой 1.4 ГГц (такой же как в модели RB1100AHx4). Маршрутизатор подойдет для использования в сетях с количеством абонентов до 200 человек, а также для построения скоростных VPN каналов.

Краткие характеристики:

- Частота Wi-Fi: 2.4 и 5 ГГц

- Скорость Wi-Fi: 300 и 1733 Мбит/с (стандарт AC – 1733 Мбит/с, стандарт N – 300 Мбит/с)

- Частота процессора: 1.4 ГГц 4 ядра

- Оперативная память: 1 ГБ

- Порты:

- 10 × 1 Гбит/с LAN

- 1 × SFP+

Снизу корпуса расположены отверстия для монтажа Wi-Fi роутера на стену.

Питание подается на маршрутизатор двумя способами:

- Через стандартный Jack разъем с постоянным напряжением 12-57В. В комплект поставки входит блок питания 24В 2,5А.

- Через 1-й сетевой порт по технологии Passive PoE с постоянным напряжением 18-57В. Для подачи питания по PoE потребуется к блоку питания установить инжектор Gigabit PoE.

10-й LAN порт позволяет запитать другое устройство по стандарту Passive PoE с напряжением 12-57В, например, Wi-Fi точку доступа. Напряжение на выходе 10 LAN порта будет таким же, как напряжение, которое подается на вход устройства. С родным блоком питания напряжение на выходе будет 24В. Если вам необходимо на выходе напряжение 48В, то нужно докупить блок питания на 48В для питания устройства. Максимальный ток через 10-й порт составляет 420 мА при напряжении до 30В, и 600 мА при напряжении до 57В. Если к 10-му порту подключить устройство, не поддерживающее PoE, то напряжение на него подаваться не будет.

Операционная система RouterOS Level5, которая управляет роутером, позволяет настроить ограничение скорости интернета, закрыть доступ к определенным сайтам или социальным сетям, ограничить закачку торрентов, настроить VPN подключение, организовать HotSpot, настроить роутер на одновременную работу с двумя интернет провайдерами и многое другое.

MikroTik RB4011iGS+5HacQ2HnD-IN – это Wi-Fi роутер с самым лучшим соотношением цена/производительность. Он мощный, скоростной, надежный, поддерживает аппаратное шифрование IPsec, выдерживает большое количество клиентов и обеспечивает высокую скорость VPN подключений.

Настройка роутера MikroTik RB4011iGS+5HacQ2HnD-IN

Для настройки роутера MikroTik RB4011iGS+5HacQ2HnD-IN воспользуйтесь инструкциями:

Комплектация

Характеристики

Система Процессор: AL21400 1.4 ГГц 4 ядра ОЗУ: 1GB Flash: 512 MB Разъемы: 10 × 10/100/1000 Мбит/с LAN, (1-й порт с PoE In)

1 × SFP+

1 × MiniPCI-e slot

1 × Serial port RJ45ОС: MikroTik RouterOS Level5 Точка доступа Частоты: 2,4 ГГц / 5 ГГц Стандарты: IEEE 802.11 a/b/g/n/ac Канальная скорость: 300 Мбит/с на 2.4ГГц / 1733 Мбит/с на 5ГГц Антенна: 2 × всенаправленные двухдиапазонные антенны на 2.4ГГц / 5ГГц

2 × всенаправленные антенны на 5ГГцУсиление антенны: 3 дБи на 2.4ГГц / 3 дБи на 5ГГц Дополнительные функции Управление устройством: WEB интерфейс, winbox, telnet Другое Электропитание: PoE in on Ethernet port1: 18..57 V DC

(стандарт Passive POE выводы +4,5 и -7,8, не поддерживает 802.3af)

Jack: 12..57 V DCПотребление: до 26 Вт без PoE out, до 44 Вт с PoE out Размеры: 228 × 120 × 30 мм Вес: Рабочая температура: от -40°C до +45°С