- Настройка доступа к Cisco по SSH

- Настройка

- Настройка SSH в Cisco

- Доступ по SSH на Cisco IOS

- Шаг 0. Настройка интерфейса

- Шаг 1 Создание учетной записи администратора

- Шаг 2 задание пароля на режим конфигурирования

- Шаг 3. Включение удаленного управления

- Шаг 4 Настройка SSH

- Шаг 5. Ограничение подключения к маршрутизатору только через SSH

- Важно!

Настройка доступа к Cisco по SSH

Если вы работаете в IT, то наверняка тысячу раз сталкивались с необходимостью зайти на какое-то устройство или сервер удалённо – такая задача может быть выполнена несколькими путями, основные два для управления устройством через командную строку – Telnet и Secure Shell (SSH) .

Между ними есть одно основное различие – в протоколе Telnet все данные передаются по сети в незашифрованном виде, а в случае SSH все команды шифруются специальным ключом. SSH был разработан как замена Telnet, для безопасного управления сетевыми устройствами через небезопасную сеть, такую как Интернет. На всякий случай запомните, что Telnet использует порт 22, а SSH – 23.

Поэтому наша рекомендация – используйте SSH всегда, когда возможно.

Настройка

Для начала, вам понадобится Packet Tracer – программа для эмуляции сетей от компании Cisco. Он полностью бесплатен и его можно скачать с сайта netacad.com после регистрации. Запустите Packet Tracer и приступим к настройке.

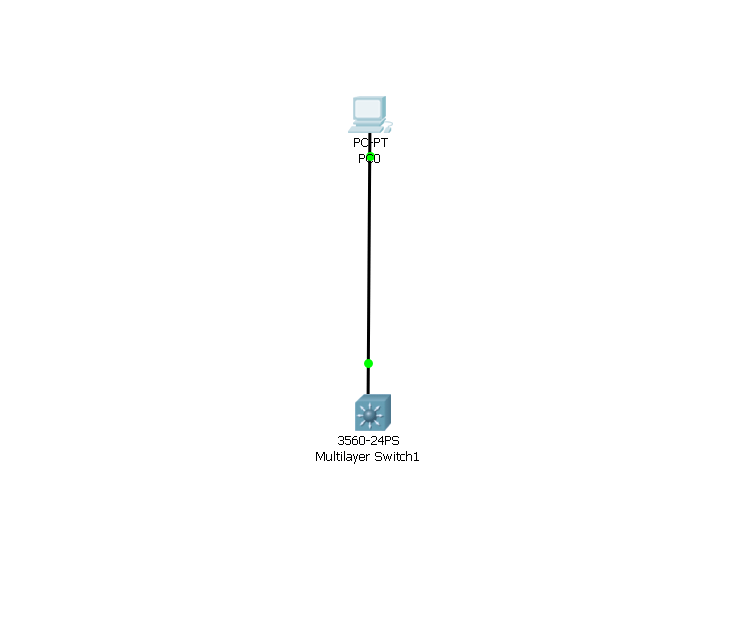

Постройте топологию как на скриншоте ниже – один компьютер и один коммутатор третьего уровня. Нужно будет подключить их между собой и приступить к настройке.

Готово? Теперь обеспечим сетевую связность и настроим интерфейс vlan 1 на коммутаторе, для этого введите следующие команды:

Если сразу после создания в консоли коммутатора будет вопрос начать ли диалог изначальной настройки – ответьте «No».

en conf t interface vlan 1 ip address 192.168.1.1 255.255.255.0 no shutdown

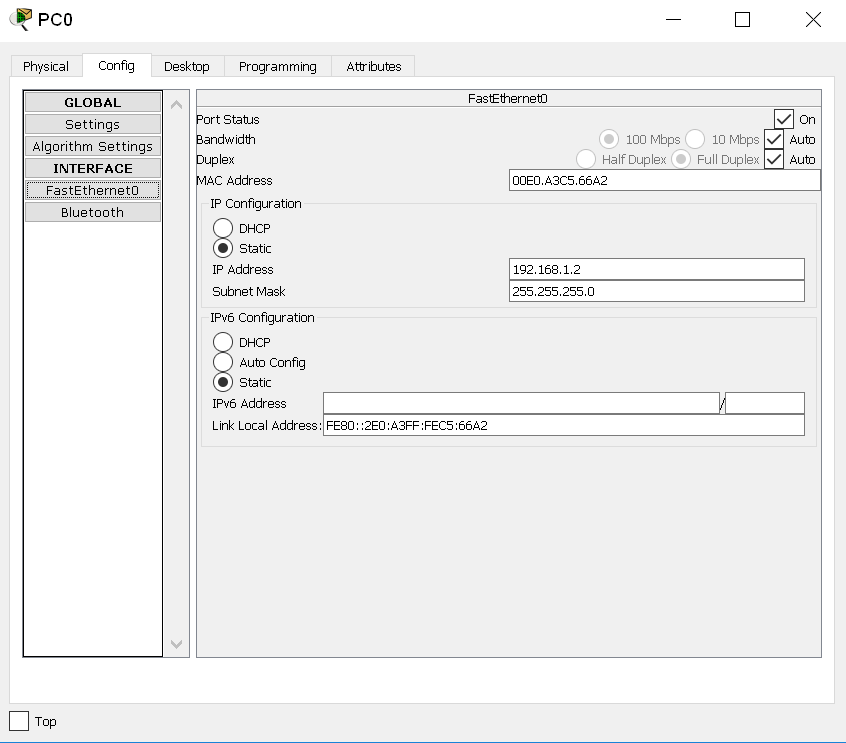

Далее, настроим сетевую карту компьютера – укажем сетевой адрес в настройках FastEthernet0: 192.168.1.2. По умолчанию все новые компьютеры будут находиться в vlan 1.

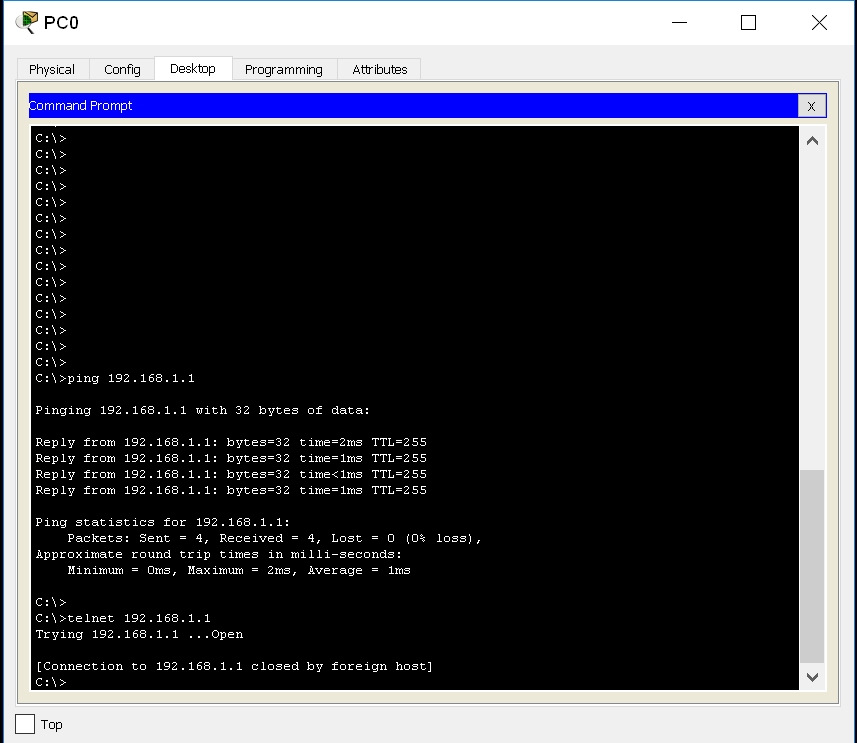

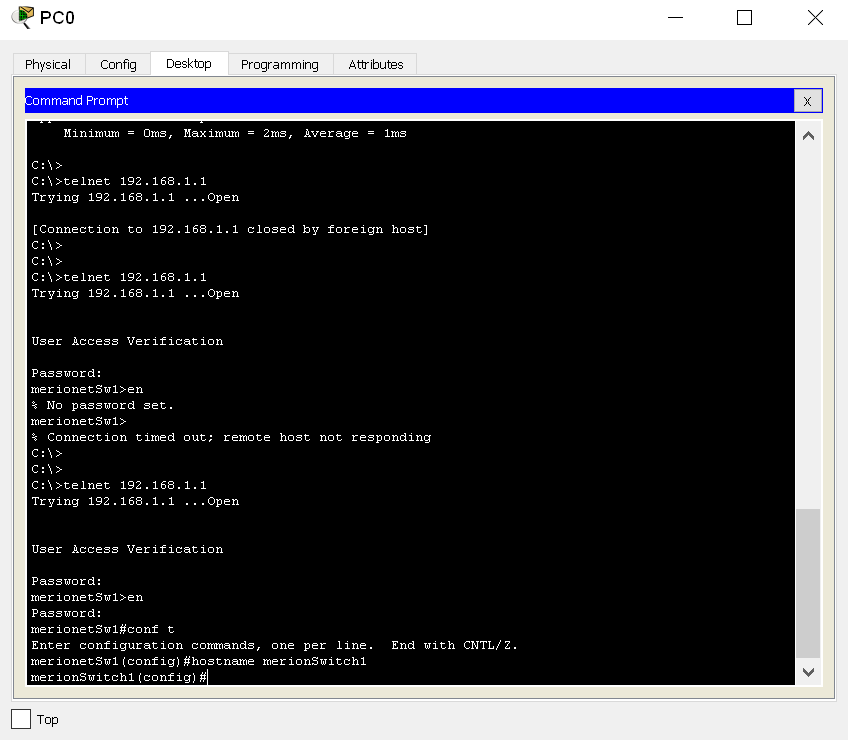

Теперь давайте попробуем пингануть коммутатор и зайти на него по протоколу telnet с нашего ПК на коммутатор – и вы увидите, что соединение будет отклонено по причине того, что мы еще не настроили аутентификацию на коммутаторе.

Перейдем к настройке аутентификации. Система поддерживает 20 виртуальных tty/vty линий для Telnet, SSH и FTP сервисов. Каждая сессия, использующая вышеупомянутый протокол занимает одну линию. Также можно усилить общую безопасность с помощью валидации запросов на авторизацию на устройстве. Перейдите обратно в режим общей конфигурации (conf t) на коммутаторе с помощью команды exit и введите следующие команды:

line vty 0 15 password cisco login end

Пароль cisco, используемый в статье, является крайне небезопасным и служит исключительно для демонстрационных целей. Если вы оставите такой пароль на настоящем оборудовании, шансы, что вас взломают будут стремиться к бесконечности. Лучше используйте наш генератор устойчивых ко взлому паролей 🙂

Теперь снова попробуйте зайти по Telnet на свитч – все должно получиться! Однако, при попытке перейти к настройке и выполнении команды enable вы увидите, что это невозможно, по причине того, что не установлен пароль на глобальный режи enable.

Чтобы исправить это, введите следующие команды:

conf t enable password cisco

Попробуйте еще раз – теперь все должно получиться!

Теперь настроим SSH на коммутаторе – для этого обязательно нужно указать хостнейм, доменное имя и сгенерировать ключ шифрования.

Вводим следующие команды (из основного конфигурационного режима):

hostname merionet_sw1 ip domain name merionet crypto key generate rsa

Выбираем длину ключа – по умолчанию значение стоит равным 512 битам, для SSH версии 2 минимальная длина составляет 768 бит. Генерация ключа займет некоторое время.

После генерации ключа продолжим настройку коммутатора:

ip ssh version 2 line vty 0 15 transport input ssh

Теперь зайти по протоколу Telnet уже не выйдет, так как мы заменили его на SSH. Попробуйте зайти по ssh, используя логин по умолчанию – admin. Давайте-ка поменяем его на что-то поприличнее (опять из conf t):

username admin secret cisco line vty 0 15 login local do wr

Теперь попробуйте зайти с рабочей станции на коммутатор и удостоверьтесь, что новые настройки вступили в силу.

Настройка SSH в Cisco

Настроить SSH в Cisco. Сделать SSH средой по умолчанию для терминальных линий.

1. cisco> enable

2. cisco# clock set 17:10:00 28 Aug 2009

3. cisco# configure terminal

4. cisco(config)# ip domain name test.dom

5. cisco(config)# crypto key generate rsa

6. cisco(config)# service password-encryption

7. cisco(config)# username user privilege 15 password 7 Pa$$w0rd

8. cisco(config)# aaa new-model

9. cisco(config)# line vty 0 4

10. cisco(config-line)# transport input ssh

11. cisco(config-line)# logging synchronous

12. cisco(config-line)# exec-timeout 60 0

13. cisco(config-line)# exit

14. cisco(config)# exit

15. cisco# copy running-config startup-config

1. Входим в привилегированный режим

2. Устанавливаем точное время для генерации ключа

3. Входим в режим конфигурирования

4. Указываем имя домена (необходимо для генерации ключа)

5. Генерируем RSA ключ (необходимо будет выбрать размер ключа)

6. Активируем шифрование паролей в конфигурационном файле

7. Заводим пользователя с именем user, паролем Pa$$w0rd и уровнем привилегий 15

8. Активируем протокол ААА. (до активации ААА в системе обязательно должен быть заведен хотя бы один пользователь)

9. Входим в режим конфигурирования терминальных линий с 0 по 4

10. Указываем средой доступа через сеть по умолчанию SSH

11. Активируем автоматическое поднятие строки после ответа системы на проделанные изменения

12. Указываем время таймаута до автоматического закрытия SSH сессии в 60 минут

13. Выходим из режима конфигурирования терминальных линий

14. Выходим из режима конфигурирования

15. Сохраняем конфигурационный файл в энергонезависимую память

Доступ по SSH на Cisco IOS

Вопрос «как настроить подключение к Cisco по протоколу SSH?» возникает у каждого, кто сталкивается с этим оборудованием. Ответ — «Просто!»

Для примера возьмем модель маршрутизатора Cisco 881. Команды для настройки других маршрутизаторов (1841, 2800, 3825…) или коммутаторов (2900, 3500, 4800…) будут аналогичными. Различие может быть лишь в настройке интерфейсов. (Настройка доступ по протоколу SSH на межсетевые экраны Cisco ASA описана в статье «Cisco ASA. Основы. Доступ в Интернет»

Итак, в нашем распоряжении:

- маршрутизатор Cisco 881

- рабочая станция администратора

- несколько компьютеров в локальной сети офиса

- коммутатор, который используется для организации локальной сети офиса

Задача: настроить защищенное подключение к маршрутизатору Cisco с помощью протокола SSH и обеспечить безопасное удаленное управление.

Шаг 0. Настройка интерфейса

На маршрутизаторе должен быть включен интерфейс, который будет использоваться для управления. В нашем случае это будет внутренний (LAN) интерфейс Fastethernet 0.

Для справки:

На Маршрутизаторе Cisco 881 имеется один интерфейс 3го уровня Fastethernet 4 (тот, на котором сразу можно задать IP адрес) и встроенный коммутатор с четырьмя интерфейсами 2го уровня (Fastethernet 0 – Fastethernet 3). На каждый из этих 4ех интерфейсов можно привязать по одному(!) виртуальному интерфейсу 3го уровня. (Vlan).

Для интерфейса управления маршрутизатора выбираем первый доступный адрес в сети офиса — 192.168.0.1. Далее заходим в настройки виртуального интерфейса Vlan 1 и присваиваем ему этот ip адрес. После этого привязываем его к одному из физических интерфейсов маршрутизатора (Fastethernet 0) и включаем его командой no shut.

Для наглядности:

ip address => interface Vlan X => interface Fastethernet Y

Задаем ip адрес на интерфейсе Vlan 1

R-DELTACONFIG (config)#

interface Vlan 1

ip address 192.168.0.1 255.255.255.0

no shutsown

Привязываем Vlan 1 к физическому интерфейсу FastEthernet 0

R-DELTACONFIG (config)#

interface Fa 0

switchport access vlan 1

no shutsown

Последнее действие выполняется для того, чтобы убедиться в корректности настройки. Vlan 1 привязан по умолчанию к каждому интерфейсу 2го уровня и строчка будет отображаться в конфигурации только, если номер Vlan будет отличаться от 1.

Далее необходимо проверить доступность созданного интерфейса с самого маршрутизатора, а затем с любой рабочей станции офиса, например с рабочей станции администратора. Подойдет простая проверка командой Ping. Естественно, что интерфейс маршрутизатора Fastethernet 0 должен быть соединен с коммутатором локальной сети (или напрямую с компьютером администратора) и адрес компьютера, с которого выполняется проверка, находится в той же сети, что и адрес интерфейса маршрутизатора (например 192.168.0.10).

Шаг 1 Создание учетной записи администратора

Для удаленного управления требуется создать учетную запись, если таковая еще отсутствует.

R-DELTACONFIG (config)#

username admin secret *****

Вместо звездочек ****** задаем пароль для учетной записи admin.

Важно!

По правилам хорошего тона пароль состоит из заглавных и прописных букв, цифр и спец. символов, при этом не короче 8 символов.

Шаг 2 задание пароля на режим конфигурирования

При открытии консоли управления маршрутизатором пользователь попадает в упрощенный режим, из которого возможно посмотреть лишь некоторые параметры устройства и техническую информацию о нем. При этом рядом с названием устройства присутствует знак стрелки «>»

R-DELTACONFIG>

Для просмотра конфигурации маршрутизатора и дальнейшей его настройки необходимо ввести команду enable

R-DELTACONFIG > enable

R-DELTACONFIG #

Изначально этот режим не защищен паролем и любой пользователь, который подключился консольным кабелем (про кабель и как подключиться описано в этой статье) сможет попасть в режим конфигурирования . С другой стороны, пользователь, который подключился удаленно (ssh/telnet),для которого не задан уровень привилегий (как раз наш случай), не сможет попасть в режим конфигурирования.

Задаем пароль на привилегированный режим (знак решетки # рядом с именем маршрутизатора), зайдя в режим конфигурирования (conf t).

R-DELTACONFIG (config)#

R-DELTACONFIG (config)# enable secret ******

Этот пароль будет единым для всех пользователей.

Подробнее про режимы конфигурирования можно прочитать здесь.

Шаг 3. Включение удаленного управления

Для удаленного управления необходимо указать способ аутентификации пользователя командой login local

R-DELTACONFIG (config)#

line vty 0 4

login local

После выполнения этого шага и при условии, что интерфейс управления маршрутизатора доступен пользователю, становится возможным подключение к маршрутизатору с помощью протокола telnet. Для этого необходимо из командной строки рабочей станции администратора выполнить команду

C:\Documents and Settings\***> telnet 192.168.0.1

Должен последовать запрос пользователя и пароля, которые были заданы в шаге 1. После успешной авторизации будет доступен упрощенный режим управления маршрутизатора (со стрелкой «>«). Для доступа к привилегированному режиму (#) необходимо ввести команду enable, а после пароль из шага 2.

Шаг 4 Настройка SSH

При использовании протокола Telnet (TCP порт 23) все команды и данные о конфигурировании устройства передаются в открытом виде, что потенциально небезопасно. Для защиты подключения используется протокол SSH (TCP порт 22).

Для настройки подключения через протокол SSH необходимо задать имя домена (любое), сгенерировать криптографический ключ доступа и включить сам протокол SSH версии 2.

R-DELTACONFIG (config)#

ip domain-name deltaconfig.ru

crypto key generate rsa

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

// после запроса необходимо указать 1024

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable. [OK]

ip ssh ver 2

После выполнения этого шага появляется возможность подключаться через SSH с помощью специальной программы, поддерживающей данную функцию, например putty. Скачать можно по этой ссылке.

Шаг 5. Ограничение подключения к маршрутизатору только через SSH

Для того, чтобы исключить возможность подключения к маршрутизатору по протоколу Telnet необходимо ввести следующие команды:

R-DELTACONFIG (config)#

line vty 0 4

transport input ssh

После этого удаленный доступ к консоли устройства будет невозможен кроме как по протоколу SSH.

Дополнительно можно ограничить доступ к управлению маршрутизатором или коммутатором Cisco только с определенных ip адресов. Как это сделать описано в этой статье.

Важно!

Будьте осторожны с доступом на устройства. Не пренебрегайте защитой подключения и ограничения круга лиц, допущенных к управлению.

Важно!

Не забудьте сохранить конфигурацию всех устройств командой write или copy run start. Иначе после перезагрузки все изменения будут потеряны.

R-DELTACONFIG# write

Building configuration.

[OK]