Настройка vpn маршрутизатор d link

Вопрос: Настройка маршрутизаторов DIR-320/NRU и DIR-620 (прошивка 1.3.3) для организации VPN соединения через сети 2G/3G Ответ:

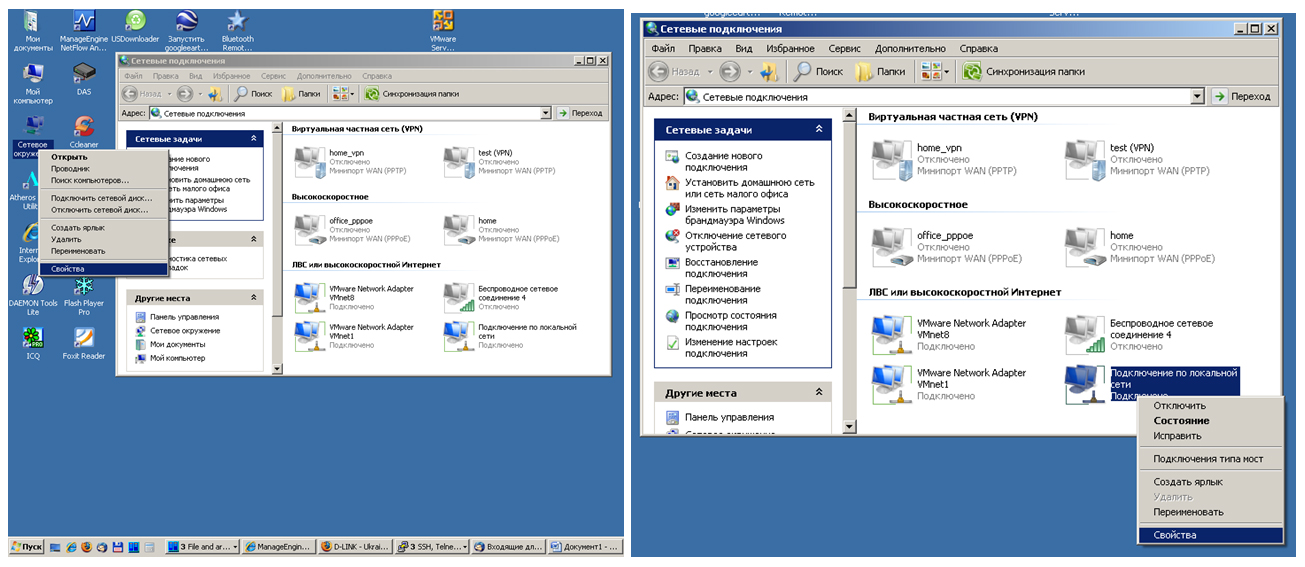

1. Подключите сетевой кабель к одному из LAN портов маршрутизатора (порты 1-4) и к сетевой карте компьютера.

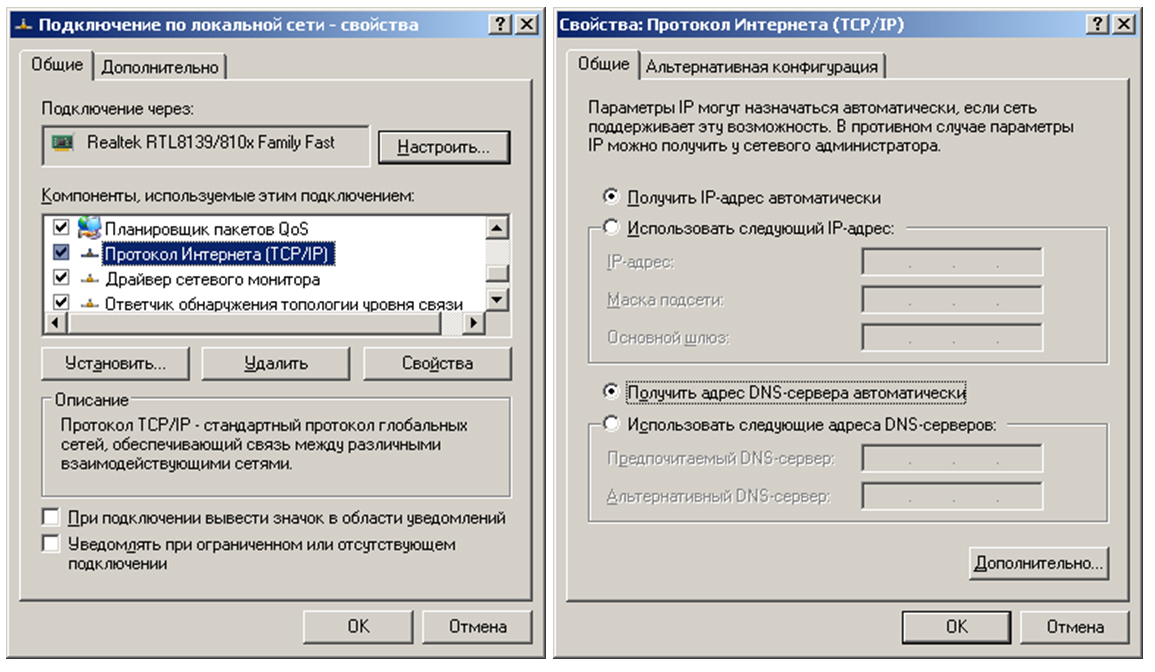

3. В настройках сетевого подключения на компьютере укажите «Получать IP-адрес автоматически» (Сетевое Окружение-> Свойства -> TCP/IP-> Свойства-> Получить ip адрес автоматически, Получить DNS сервер автоматически)

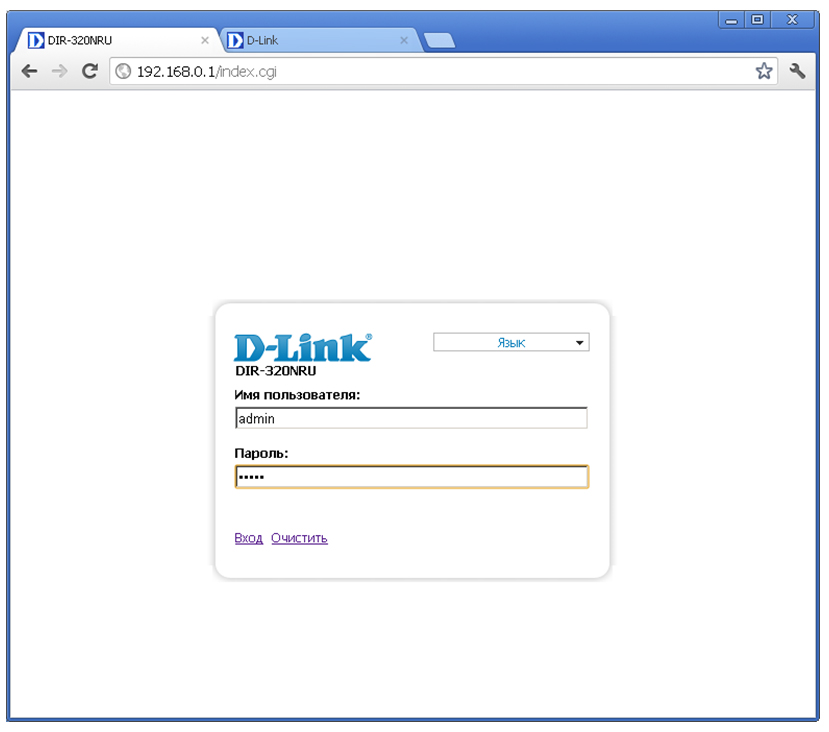

Имя пользователя admin , пароль admin . При первом входе будет предложено сменить пароль Администратора. Нажмите ссылку «Вход».

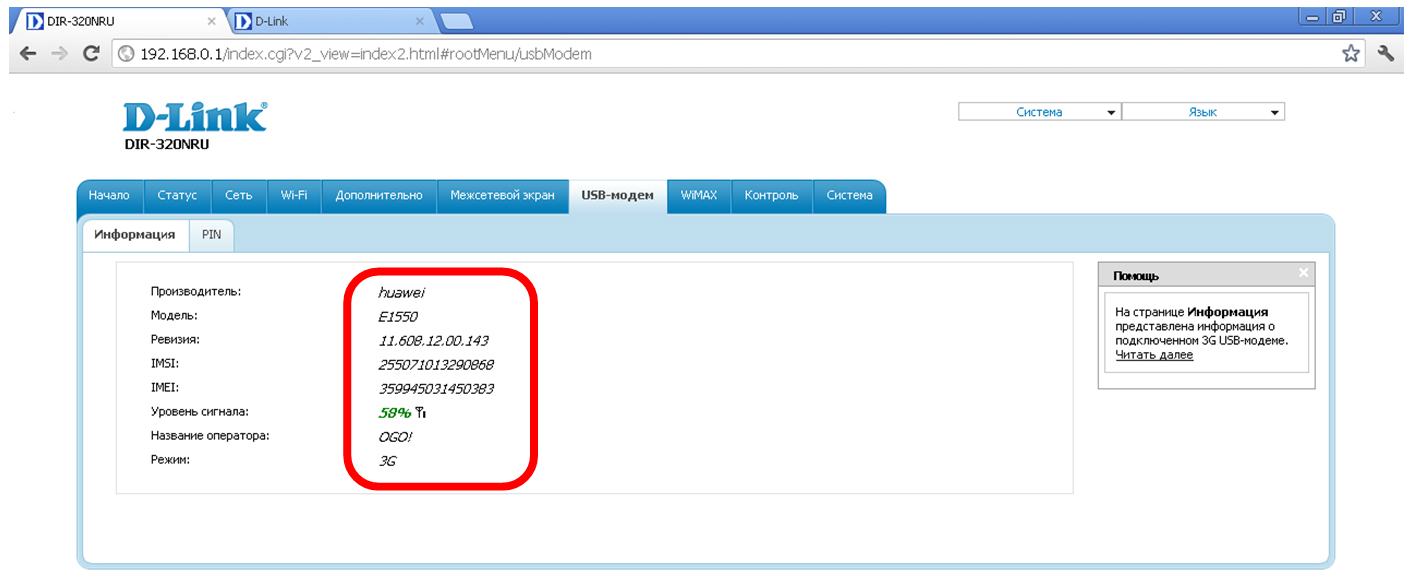

6. Убедитесь в том, что маршрутизатор опознал ваш модем. Проверить это можно в разделе «USB-модем»

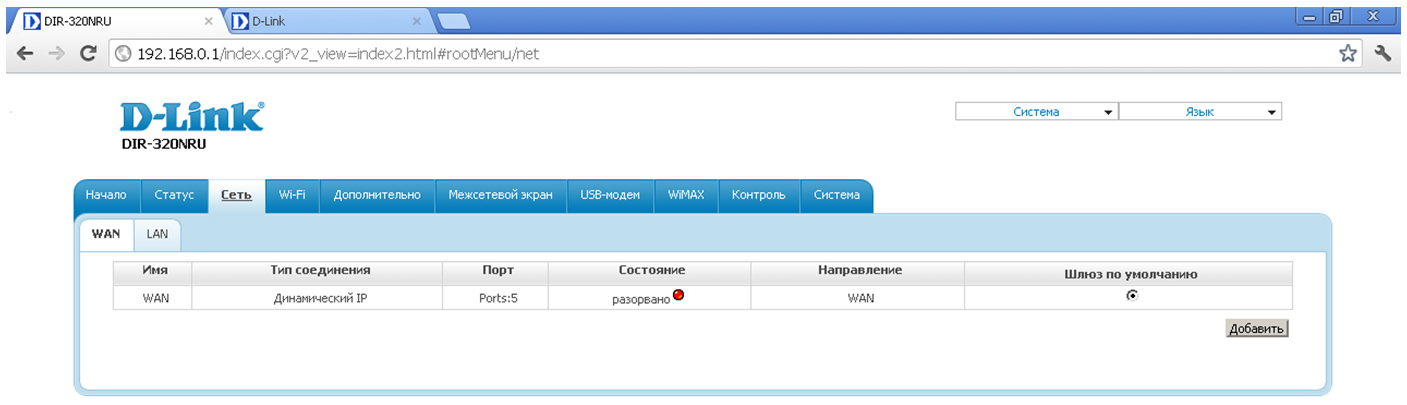

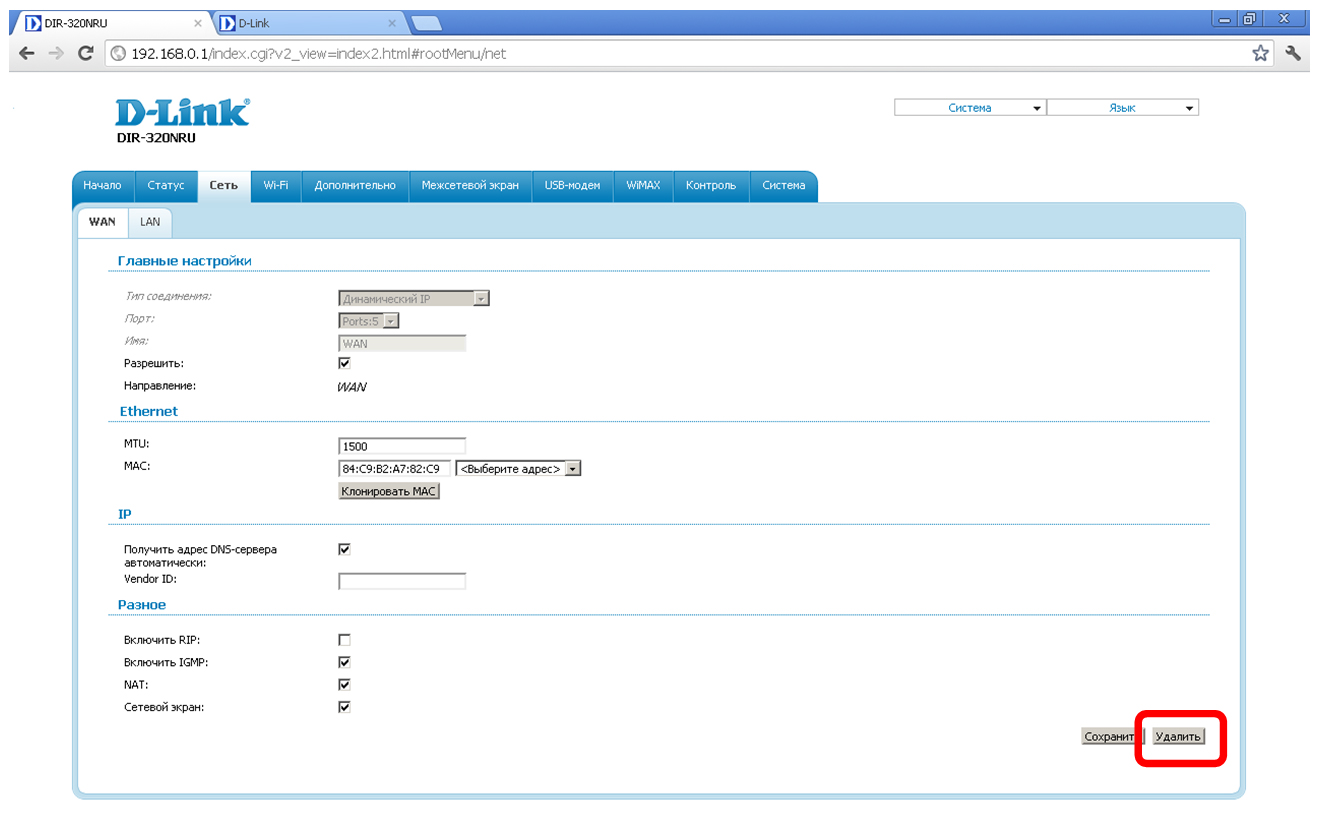

7. Приступим непосредственно к настройке соединения. Выберите меню «Сеть» и нажмите на строке «WAN»

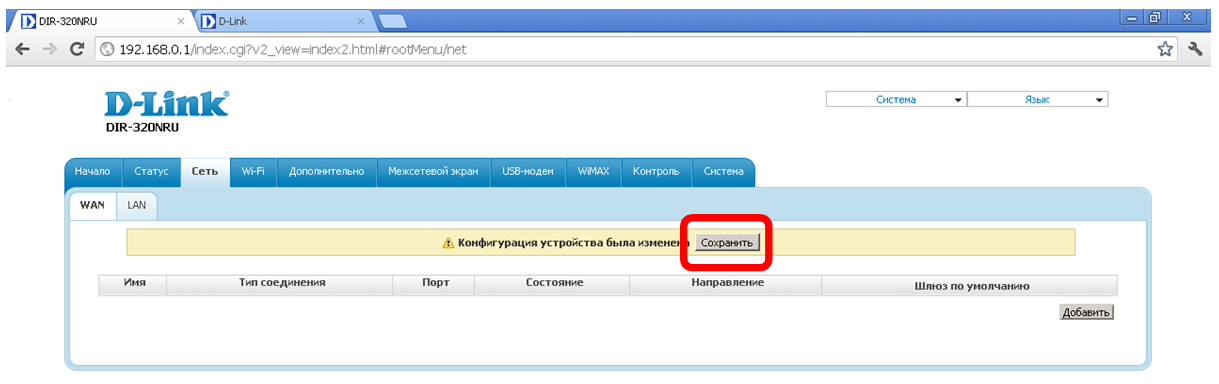

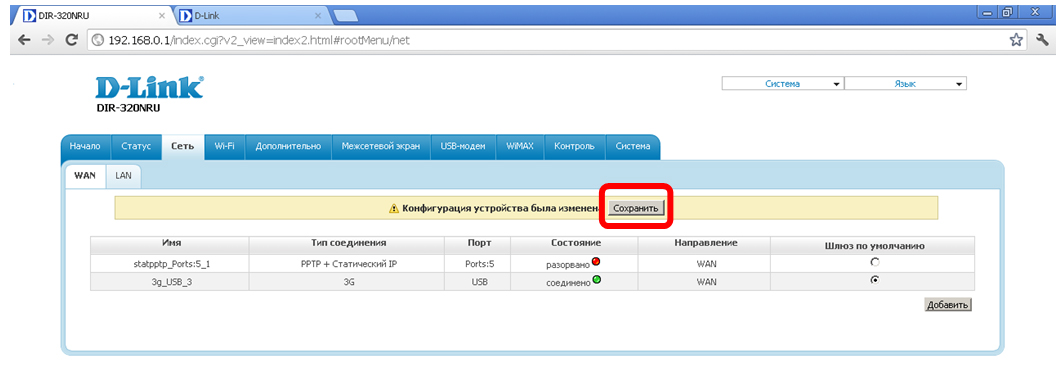

После каких-либо изменений не забывайте нажимать кнопку «Сохранить». В противном случае после выключения питания все изменения будут утеряны.

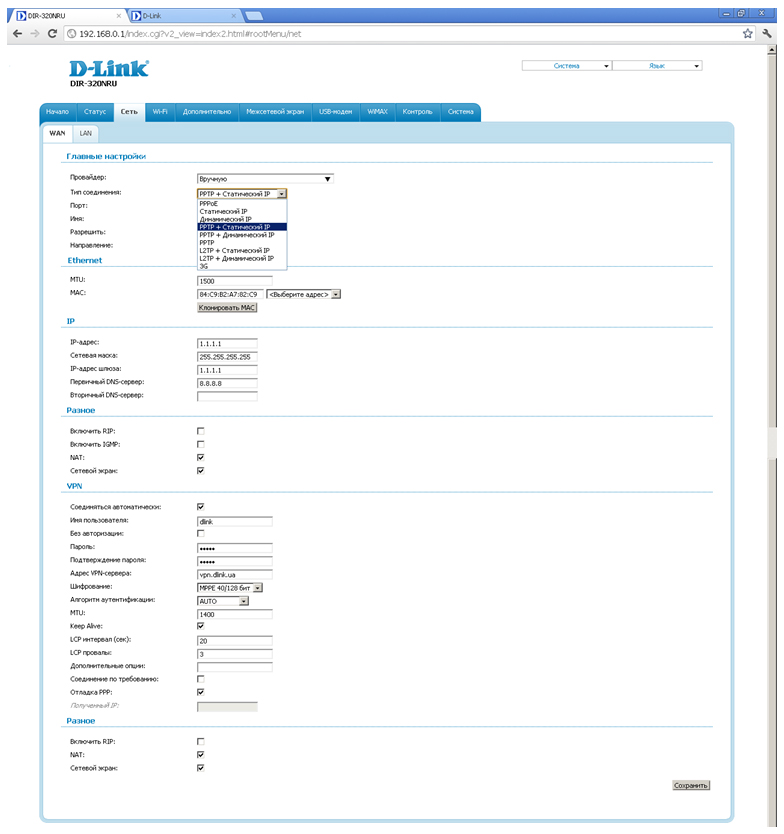

| Соединяться автоматически: | вкл |

| Имя пользователя: | pptp_login |

| Без авторизации: | выкл |

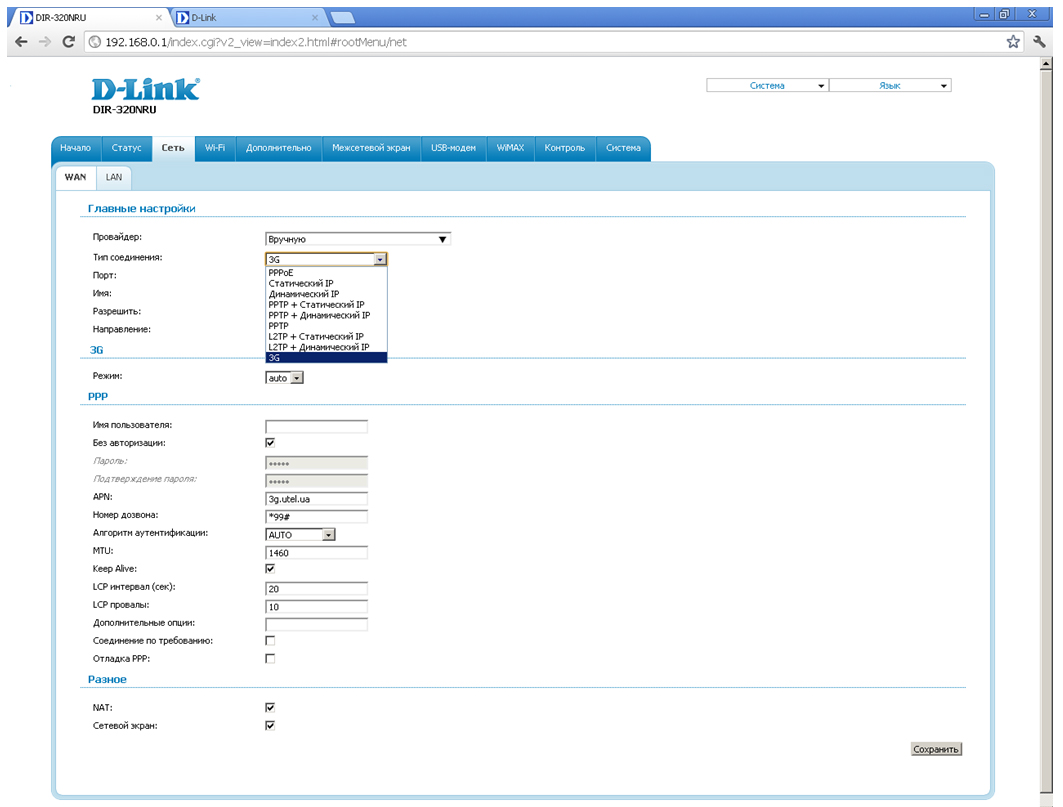

| Пароль: | pptp_password |

| Подтверждение пароля: | pptp_password |

| Адрес VPN-сервера: | IP_или_адрес_pptp_сервера |

| Шифрование: | MPPE 40/128 бит |

| Алгоритм аутентификации: | AUTO |

| MTU: | 1400 |

| Keep Alive: | вкл |

| LCP интервал (сек): | 20 |

| LCP провалы: | 3 |

| Соединение по требованию: | выкл |

| Отладка PPP: | вкл |

11. Нажмите кнопку «Добавить». Выберите тип соединения «3G». Произведите настройку соединения согласно данным вашего 3G провайдера. В примере используется подключение 3G Utel.

| Имя пользователя: | |

| Без авторизации: | вкл |

| Пароль: | |

| Подтверждение пароля: | |

| APN: | 3g.utel.ua |

| Номер дозвона: | *99# |

| Алгоритм аутентификации: | AUTO |

| MTU: | 1460 |

| Keep Alive: | вкл |

| LCP интервал (сек): | 20 |

| LCP провалы: | 3 |

| Дополнительные опции: | |

| Соединение по требованию: | выкл |

| Отладка PPP: | выкл |

13. Перейдите в раздел «Дополнительно / Серверы имен». Выключите «Маршрут по умолчанию» и выберите «Интерфейс» «3g_USB…». Нажмите «Изменить».

14. Перейдите в раздел «Дополнительно / Маршрутизация». Нажмите кнопку «Добавить» и введите сеть, которая будет маршрутизироваться в туннель, например 10.0.0.0/24 и 172.17.17.0/24. Укажите «Интерфейс» «statpptp_Ports:5_1». Нажмите «Сохранить».

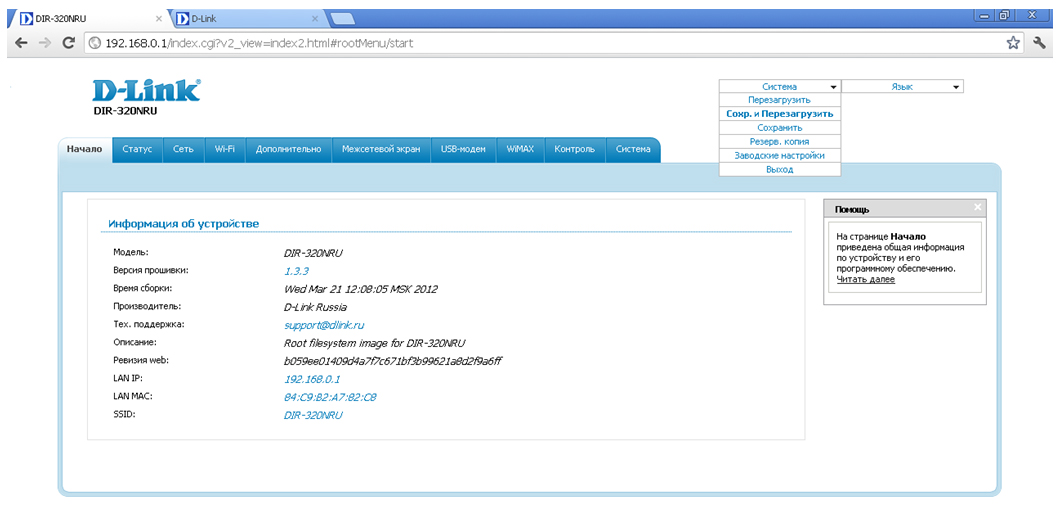

15. Настройка завершена. Перезагрузите маршрутизатор – верхнее меню «Сохранить и Перезагрузить» или выключением питания на 2-3 сек.

16. Подключение происходит в течении 2 мин. после включения питания маршрутизатора. Проверить подключение можно через меню «Статус / Сетевая статистика»

Настройка vpn маршрутизатор d link

Вопрос: Как настроить VPN IPSec между двумя маршрутизаторами DIR, поддерживающими данный функционал Ответ:

Для правильной работы IPSec VPN на обоих устройствах должен быть ВНЕШИЙ IP-адрес и РАЗНАЯ подсеть на lan.

Пример настройки будет приведен с использованием 2х устройств DIR-825/AC для топологии приведенной ниже.

Пример подразумевает, что устройства DIR полностью настроенные и между ними надо только настроить VPN.

Выполним настройку первого DIR-825/AC.

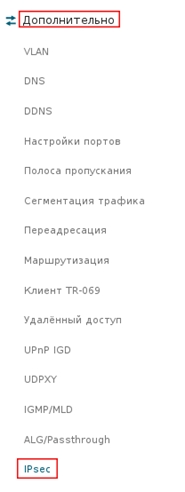

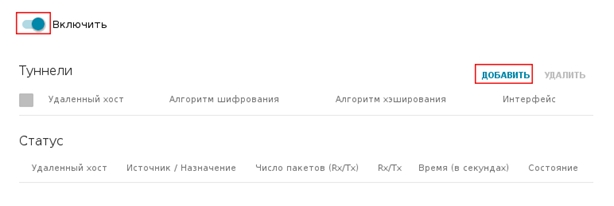

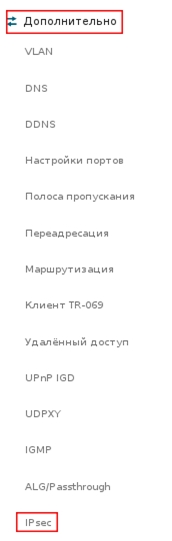

Слева в меню выберите Дополнительно → IPSec.

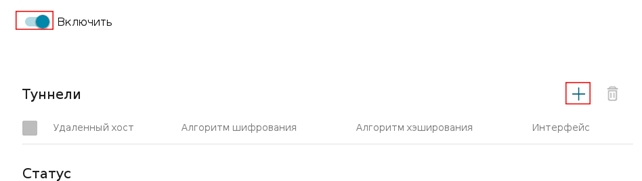

В этом меню кликните на переключатель Включить и в появившемся меню кликните на кнопку Добавить.

При настройке тоннеля следует учесть, что все настройки шифрования для 1 и 2 фазы и ключ шифрования должны быть одинаковыми, отличатся будут только настройки IP и подсетей.

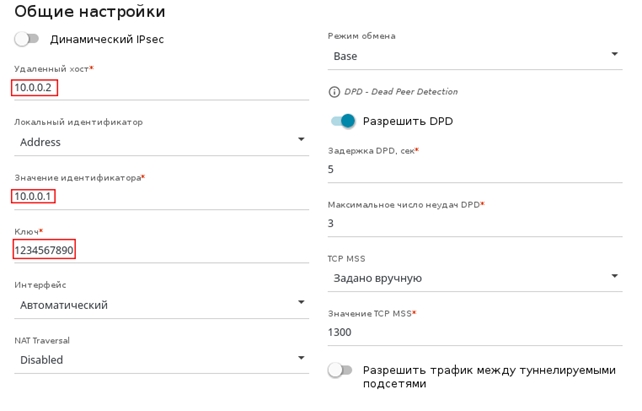

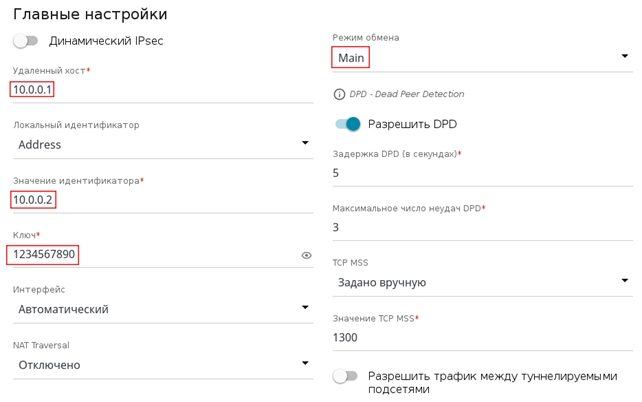

Выполните «Основные настройки» для IPSec тоннеля следующим образом:

Удаленный хост: 10.0.0.2 (указывает удаленный IP адрес устройства)

Значение идентификатора: 10.0.0.1 (указываете WAN IP адрес настраиваемого устройства)

Ключ: 1234567890 (ключ шифрования, должен быть одинаковым на обоих устройствах)

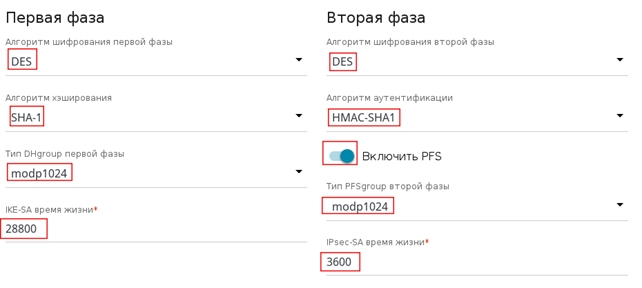

Все остальные настройки включая настройки времени жизни и шифрование для 1 и 2 фазы оставьте по умолчанию. Настройки 1 и 2 фазы будут приведены на скриншоте ниже.

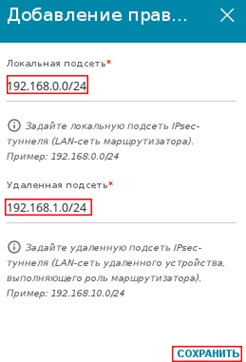

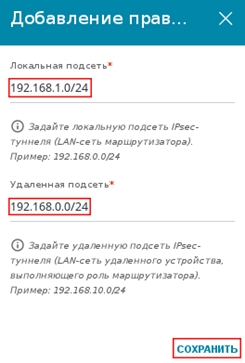

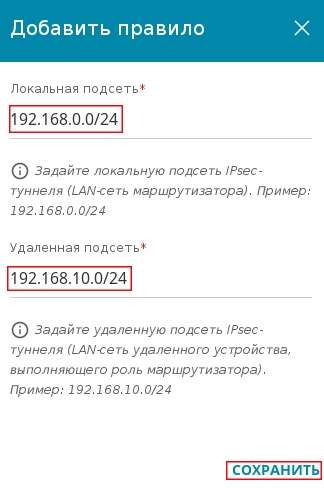

Теперь необходимо добавить локальную и удаленную подсеть для настраиваемого тоннеля, для этого нажмите кнопку Добавить и заполните поля следующим образом:

Локальная подсеть: 192.168.0.0/24

Удаленная подсеть: 192.168.1.0/24

Нажмите кнопку Cохранить.

Нажмите кнопку Применить в настройках текущего тоннеля

Настройка первого DIR-825/AC завершена.

Настройка второго DIR-825/AC

Слева в меню выберите Дополнительно → IPSec.

В этом меню кликните на переключатель Включить и в появившемся меню кликните на кнопку Добавить.

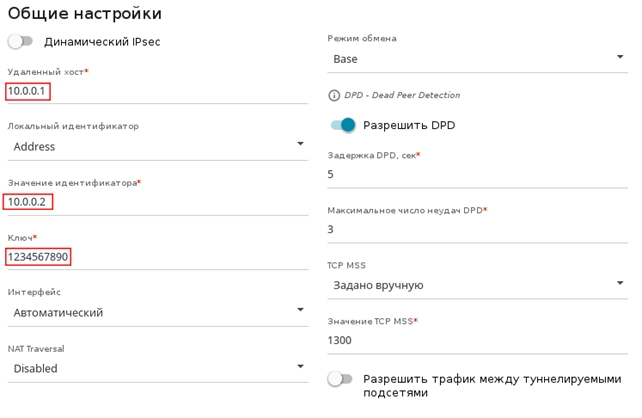

Выполните «Основные настройки» для IPSec тоннеля следующим образом:

Удаленный хост: 10.0.0.1 (указывает удаленный IP адрес устройства)

Значение идентификатора: 10.0.0.2 (указываете WAN IP адрес настраиваемого устройства)

Ключ: 1234567890 (ключ шифрования, должен быть одинаковым на обоих устройствах)

Все остальные настройки включая настройки времени жизни и шифрование для 1 и 2 фазы оставьте по умолчанию. Настройки 1 и 2 фазы будут приведены на скриншоте ниже.

Внимательно проверьте настройки 1 и 2 фазы а так же ключ шифрования на обоих устройствах, эти настройки должны быть идентичны.

Теперь необходимо добавить локальную и удаленную подсеть для настраиваемого тоннеля, для этого нажмите кнопку Добавить и заполните поля следующим образом:

Локальная подсеть: 192.168.1.0/24

Удаленная подсеть: 192.168.0.0/24

Нажмите кнопку Сохранить.

Нажмите кнопку Применить в настройках текущего тоннеля

Настройка закончена. Тоннель установиться автоматически, как только будет любое обращение в удаленную сеть.

Настройка vpn маршрутизатор d link

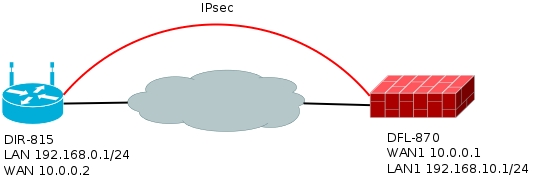

Пример будет приведен на устройствах DIR-815/AC и DFL-870, для топологии приведенной на рисунке ниже. В примере подразумевается, что WAN и LAN на обоих устройствах настроен.

Настройка DIR-815/AC

Пройдите в web интерфейсе Дополнительно → IPSec

Включите IPSec, и нажмите кнопку «+»

Заполните поля следующим образом:

Удаленный хост: 10.0.0.2 (IP адрес удаленного устройства)

Значение идентификатора: 10.0.0.1 (указывается IP адрес на WAN интерфейсе)

Ключ: 1234567890

Режим обмена: Main

Установить настройки шифрования для этого тоннеля следующим образом:

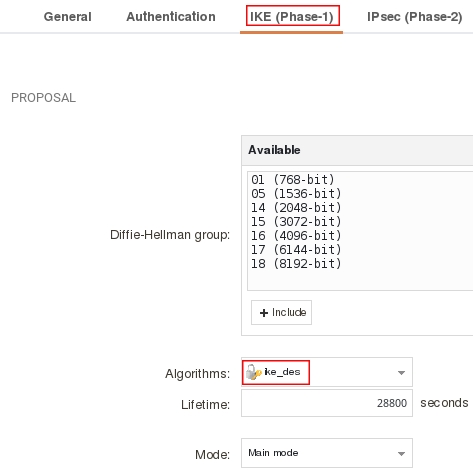

Первая фаза

Алгоритм шифрования: DES

Алгоритм хеширования: SHA-1

Тип DH Group первой фазы: modp 1024

IKE-SA время жизни: 28800

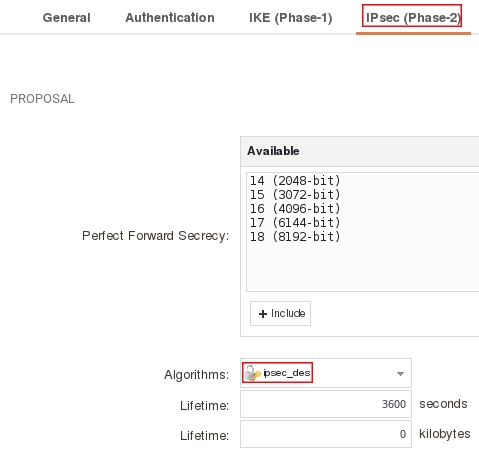

Вторая фаза

Алгоритм шифрования: DES

Алгоритм аутентификации: HMAC-SHA1

PFS — включен

PFS group: modp 1024

IPSec-SA время жизни: 3600

Нажмите на кнопку «+» и укажите Локальная подсеть 192.168.0.0/24 , удаленная подсеть 192.168.10.0/24 и нажмите кнопку Сохранить.

Настройка DFL-870.

Создание объектов.

Пример для CLI.

add Address IP4Address remote_dev Address=10.0.0.2

add Address IP4Address remote_net Address=192.168.0.0/24

add PSK tunkey Type=ASCII PSKAscii=1234567890

add IKEAlgorithms ike_des DESEnabled=Yes SHA1Enabled=Yes

add IPsecAlgorithms ipsec_des DESEnabled=Yes SHA1Enabled=yes

Пример для Web интерфейса.

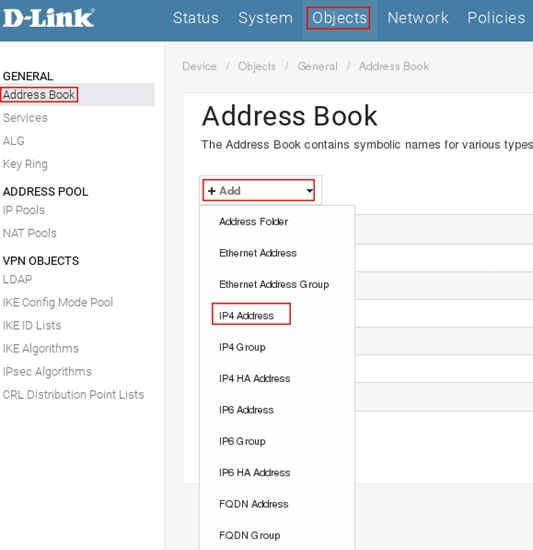

Пройдите в Web интерфейсе Objects → Address book, нажмите кнопку Add и выберите IP4 Address.

Заполните поля следующим образом:

Аналогичным образом создайте объект remote_net со следующими параметрами:

Name: remote_net

Address: 192.168.0.0/24

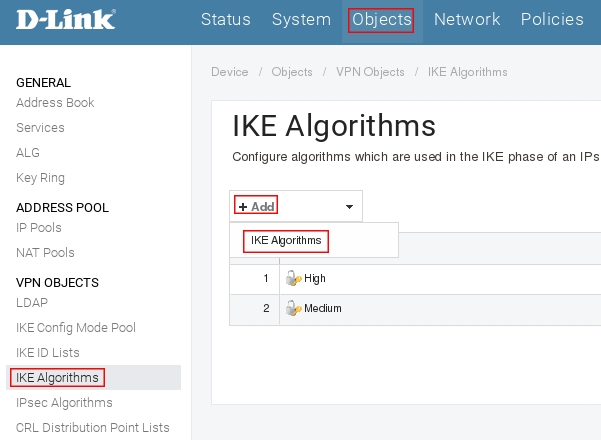

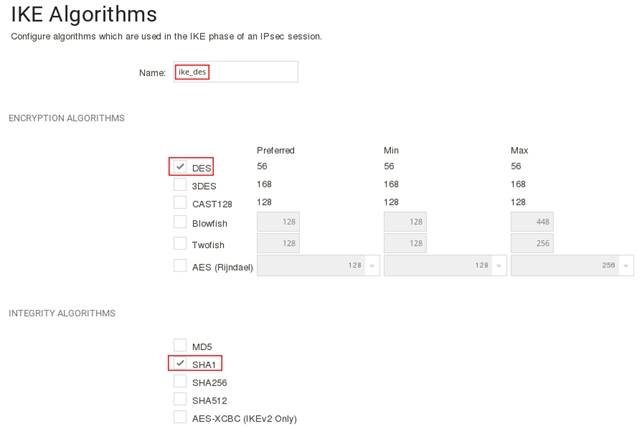

Пройдите в Web интерфейсе Objects → IKE Algorithms, нажмите кнопку Add и выберите IKE Algorithms

Включите протокол шифрование DES и контроль целостности sha1, в поле name укажите ike_des, затем нажмите кнопку Ок.

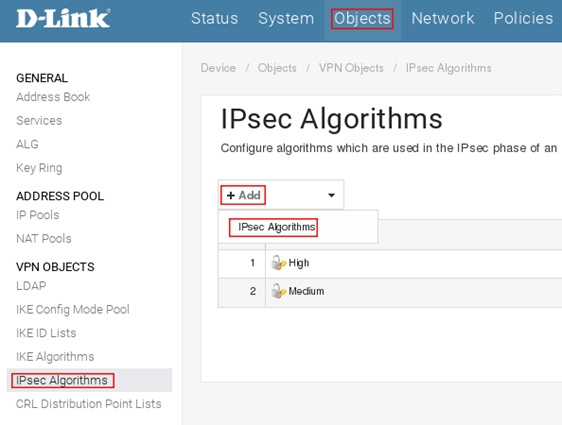

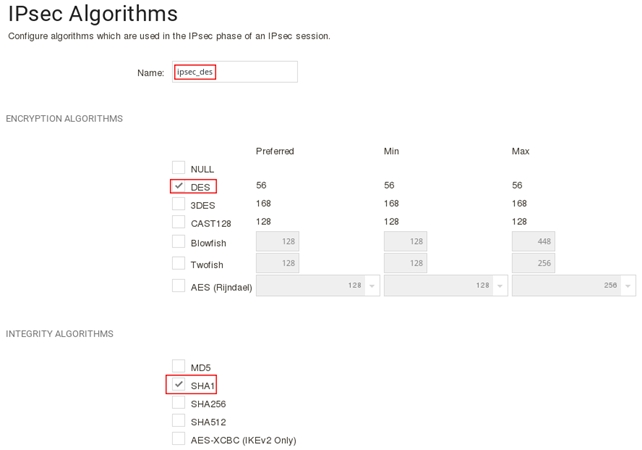

Пройдите в Web интерфейсе Objects → IPsec Algorithms, нажмите кнопку Add и выберите IPsec Algorithms.

Включите протокол шифрование DES и контроль целостности sha1, в поле Name укажите ipsec_des, затем нажмите кнопку Ок.

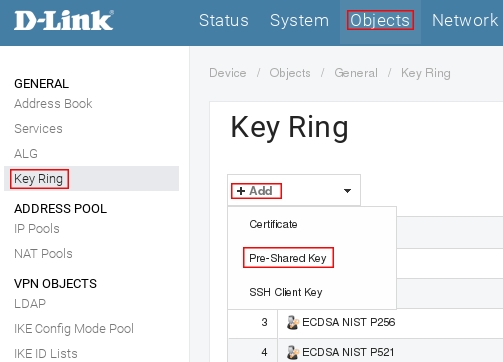

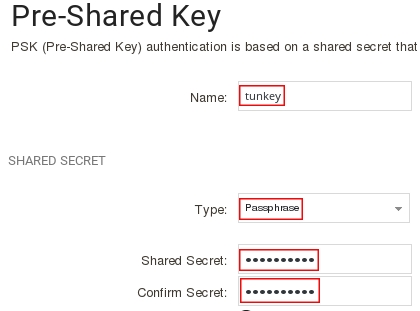

Пройдите в Web интерфейсе Objects → Key Ring, нажмите кнопку Add и выберите Pre-Shared Key

Заполните поля следующим образом:

Name: tunkey

Type: Passphrase (выбрать из выпадающего меню)

Shared Secret: 1234567890

Confirm Secret: 1234567890

Пример для CLI.

add Interface IPsecTunnel tun PSK=tunkey LocalNetwork=InterfaceAddresses/lan1_net RemoteNetwork=remote_net RemoteEndpoint=remote_dev IKEAlgorithms=ike_des IPsecAlgorithms=ipsec_des

Пример для Web интерфейса.

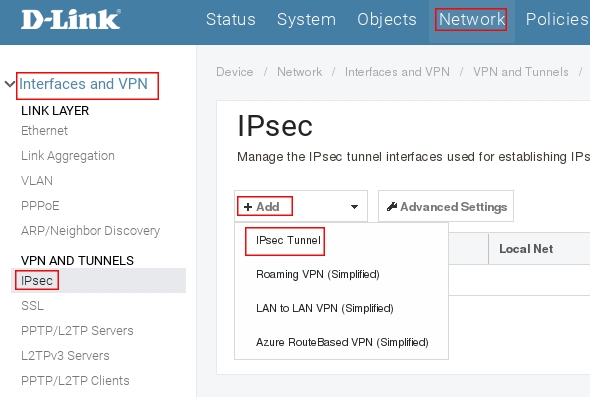

Пройдите в Web интерфейсе Network → Interfaces and VPN → IPsec нажмите кнопку Add и выберите Ipsec Tunnel.

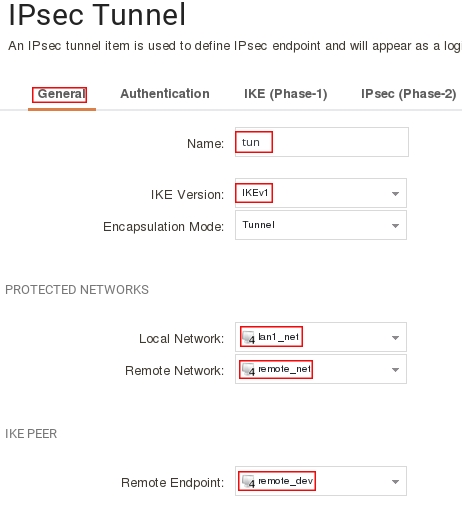

Заполните поля на вкладке General следующим образом:

Name: tun

IKE Version: IKEv1

Local Network: lan1_net (выбрать из выпадающего меню)

Remote Network: remote_net (выбрать из выпадающего меню)

Remote Endpoint: remote_dev (выбрать из выпадающего меню)

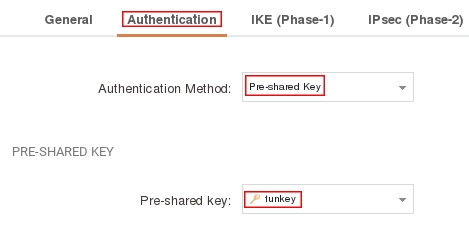

Пройдите на вкладку Authentication и заполните поля следующим образом:

Authentication Method: Pre-shared Key

Pre-shared Key: tunkey

Пройдите на вкладку IKE (Phase-1) и в поле Algorithms укажите ike_des

Пройдите на вкладку IPsec (Phase-2) и в поле Algorithms укажите IPsec_des

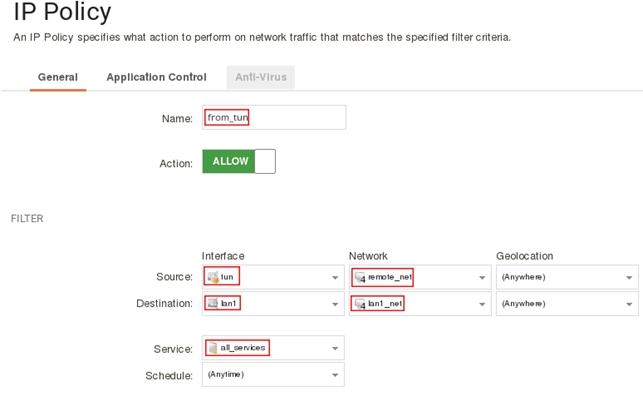

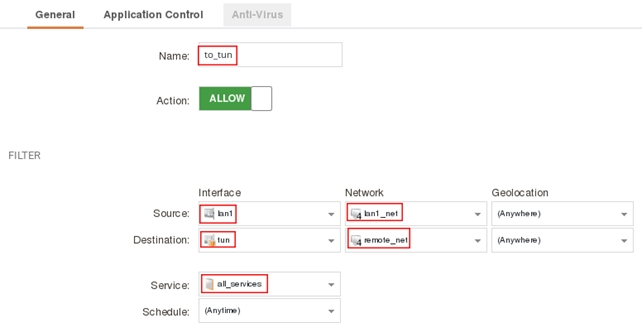

Настройка IP политик.

Пример для CLI.

add IPPolicy Name=from_tun SourceInterface=tun SourceNetwork=remote_net DestinationInterface=lan1 DestinationNetwork=InterfaceAddresses/lan1_net Service=all_services Action=Allow

add IPPolicy Name=to_tun SourceInterface=lan1 SourceNetwork=InterfaceAddresses/lan1_net DestinationInterface=tun DestinationNetwork=remote_net Service=all_services Action=Allow

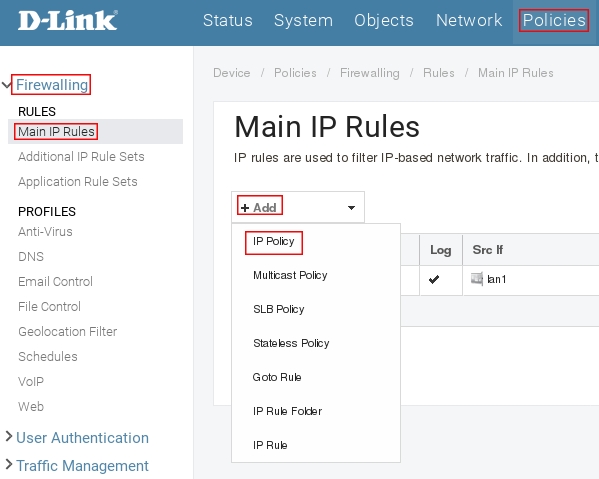

Пример для Web интерфейса.

Пройдите в Web интерфейсе Policies → Firewalling → Main IP Rules, нажмите кнопку Add и выберите IP Policy.

Заполните поля как показано на рисунке ниже затем нажмите кнопку Ок.

Нажмите кнопку Add и выберите IP Policy, заполните поля как показано на рисунке ниже.

Сохраните и активируйте настройки.

Настройка vpn маршрутизатор d link

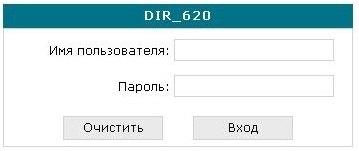

Настройку рекомендуется производить через web-интерфейс. Для того чтобы в него попасть, откройте браузер (Internet Explorer или Mozilla Firefox) и введите в адресной строке 192.168.0.1

В появившемся окне введите:

Имя пользователя – admin

Пароль – admin

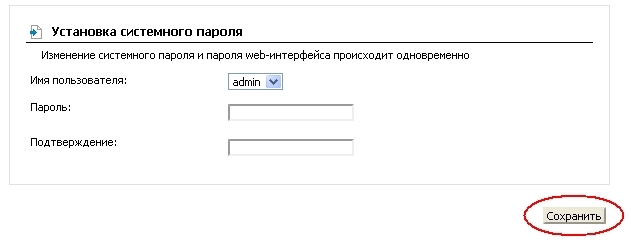

Появится сообщение « Сейчас установлен пароль по умолчанию. В целях безопасности Вам рекомендуется сменить пароль. ». Нажмите « ОК », установите новый пароль для доступа на web-интерфейс и нажмите « Сохранить ».

Имя пользователя – admin

Пароль – установленный Вами

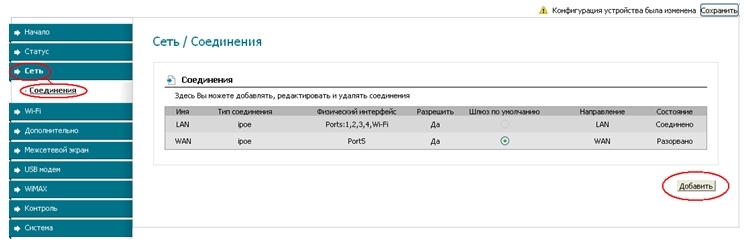

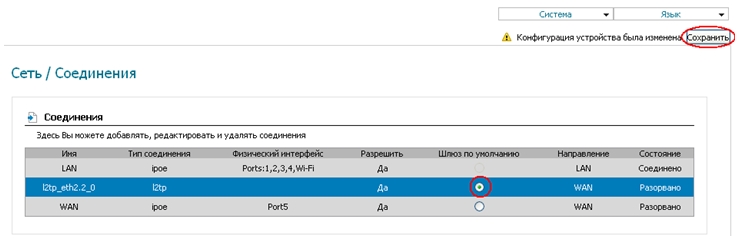

Перейдите в меню Сеть => Соединения и нажмите под таблицей кнопку « Добавить ».

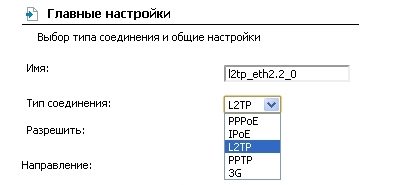

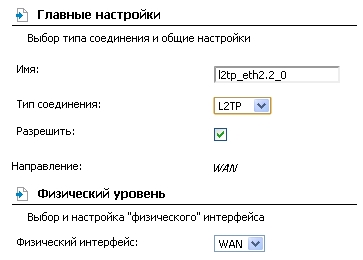

Главные настройки

Укажите тип соединения PPTP или L2TP .

Имя – Имя не меняйте

Разрешить – Оставьте галочку

Физический уровень

Физический интерфейс — Port5

MTU – оставьте без изменений

МАС – Если у провайдера используется привязка по МАС-адресу, пропишите МАС-адрес вашего сетевого адаптера. Если привязки нет, поле «МАС» оставьте без изменений.

Остальные Главные настройки и Физический уровень оставьте без изменений.

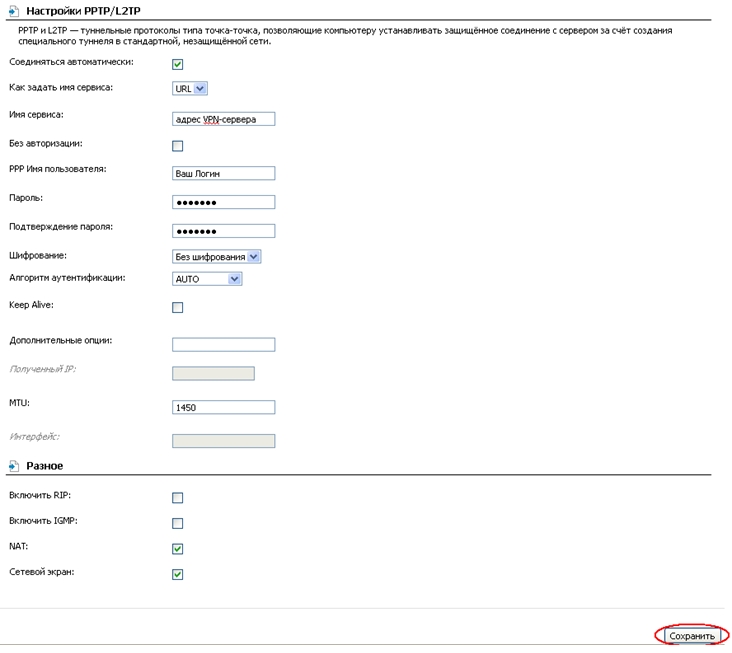

В поле Настройки PPTP/L2TP:

Соединяться автоматически – поставьте галочку

Как задать имя сервиса – укажите URLили IP

Имя сервиса – пропишите адрес VPN-сервера провайдера

Без авторизации – галочку не ставьте

PPP Имя пользователя – пропишите логин для доступа в интернет, выданный провайдером

Пароль – пропишите пароль для доступа в интернет, выданный провайдером

Подтверждение пароля – повторный ввод пароля

Шифрование – если у провайдера не используется MPPE-шифрование оставьте «Без шифрования». Если шифрование используется, установите MPPE AUTOили уточните тип шифрования у провайдера.

Алгоритм аутентификации – оставьте AUTO

KeepAlive – галочку не ставьте

MTU – поменяйте значение на 1450 или меньше

В поле Разное проверьте, чтобы стояли галочки NATи Сетевой экран.

Если провайдер предоставляет услугу интернет телевидения, поставьте галочку Включить IGMP.

Нажмите« Сохранить ».

В строке с созданным соединением поставьте точку «Шлюз по умолчанию» и нажмите « Сохранить » в правом верхнем углу.

Настройка соединения завершена.