Способы и средства защиты информации в локальных вычислительных сетях

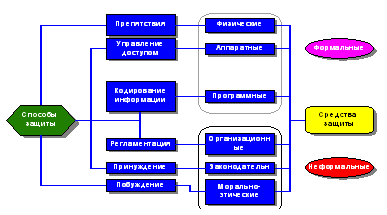

Способы защиты информации в ЛВС включают в себя следующие элементы [6]:

1. Препятствие — физически преграждает злоумышленнику путь к защищаемой информации (на территорию и в помещения с аппаратурой, носителям информации).

2. Управление доступом — способ защиты информации регулированием использования всех ресурсов системы (технических, программных средств, элементов данных).

Управление доступом включает следующие функции защиты:

- идентификацию пользователей, персонала и ресурсов системы, причем под идентификацией понимается присвоение каждому названному выше объекту персонального имени, кода, пароля и опознание субъекта или объекта по предъявленному им идентификатору;

- проверку полномочий, заключающуюся в проверке соответствия дня недели, времени суток, а также запрашиваемых ресурсов и процедур установленному регламенту;

- разрешение и создание условий работы в пределах установленного регламента;

- регистрацию обращений к защищаемым ресурсам;

- реагирование (задержка работ, отказ, отключение, сигнализация) при попытках несанкционированных действий.

Схема 3. Способы и средства защиты информации в ЛВС

3. Маскировка — способ защиты информации в ЛВС путем ее криптографического преобразования. При передаче информации по линиям связи большой протяженности криптографическое закрытие является единственным способом надежной ее защиты.

4. Регламентация — заключается в разработке и реализации в процессе функционирования ЛВС комплексов мероприятий, создающих такие условия автоматизированной обработки и хранения в ЛВС защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Для эффективной защиты необходимо строго регламентировать структурное построение ЛВС (архитектура зданий, оборудование помещений, размещение аппаратуры), организацию и обеспечение работы всего персонала, занятого обработкой информации.

5. Принуждение — пользователи и персонал ЛВС вынуждены соблюдать правила обработки и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Рассмотренные способы защиты информации реализуются применением различных средств защиты, причем различают правовые (законодательные), морально-этические, организационные (административные), физические и технические (аппаратно-программные) меры[6].

Организационными средствами защиты называются организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации ЛВС для обеспечения защиты информации. Организационные меры предусматривают:

- Ограничение доступа в помещения, в которых происходит обработка конфиденциальной информации.

- Допуск к решению задач на ПЭВМ по обработке секретной, конфиденциальной информации проверенных должностных лиц, определение порядка проведения работ на ПЭВМ.

- Хранение магнитных носителей в тщательно закрытых прочных шкафах.

- Назначение одной или нескольких ПЭВМ для обработки ценной информации и дальнейшая работа только на этих ПЭВМ.

- Установка дисплея, клавиатуры и принтера таким образом, чтобы исключить просмотр посторонними лицами содержания обрабатываемой информации.

- Постоянное наблюдение за работой принтера и других устройств вывода на материальных носитель ценной информации.

- Уничтожение красящих лент или иных материалов, содержащих фрагменты ценной информации.

- Запрещение ведения переговоров о непосредственном содержании конфиденциальной информации лицам, занятым ее обработкой.

Организационно-технические меры предполагают:

- Ограничение доступа внутрь корпуса ПЭВМ путем установления механических запорных устройств.

- Уничтожение всей информации на винчестере ПЭВМ при ее отправке в ремонт с использованием средств низкоуровневого форматирования.

- Организацию питания ПЭВМ от отдельного источника питания или от общей (городской) электросети через стабилизатор напряжения (сетевой фильтр).

- Использование для отображения информации жидкокристаллических или плазменных дисплеев, а для печати — струйных или лазерных принтеров.

- Размещение дисплея, системного блока, клавиатуры и принтера на расстоянии не менее 2,5-3,0 метров от устройств освещения, кондиционирования воздуха, связи (телефона), металлических труб, телевизионной и радиоаппаратуры, а также других ПЭВМ, не использующихся для обработки конфиденциальной информации.

- Отключение ПЭВМ от локальной сети или сети удаленного доступа при обработке на ней конфиденциальной информации, кроме случая передачи этой информации по сети.

- Установка принтера и клавиатуры на мягкие прокладки с целью снижения утечки информации по акустическому каналу.

- Во время обработки ценной информации на ПЭВМ рекомендуется включать устройства, создающие дополнительный шумовой фон (кондиционеры, вентиляторы), обрабатывать другую информацию на рядом стоящих ПЭВМ.

- Уничтожение информации непосредственно после ее использования.

К законодательным средствам защиты относятся законодательные акты страны, которыми регламентируются правила использования и обработки информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

К морально-этическим средствам защиты относятся всевозможные нормы, которые сложились традиционно или складываются по мере распространения вычислительных средств в данной стране или обществе.

Более подробно остановимся на аппаратно-программных средствах обеспечения защиты информации в локальной вычислительной сети.

К аппаратным (техническим) средствам относятся различные по типу устройства (механические, электромеханические, электронные и др.), которые аппаратными средствами решают задачи защиты информации. Они либо препятствуют физическому проникновению, либо, если проникновение все же состоялось, доступу к информации, в том числе с помощью ее маскировки. Первую часть задачи решают замки, решетки на окнах, сторожа, защитная сигнализация и др. Вторую — генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить [5]. Преимущества технических средств связаны с их надежностью, независимостью от субъективных факторов, высокой устойчивостью к модификации. Слабые стороны — недостаточная гибкость, относительно большие объем и масса, высокая стоимость.

Виды аппаратных средств защиты информации:

Специализированная сеть хранения SAN (Storage Area Network) обеспечивает данным гарантированную полосу пропускания, исключает возникновение единой точки отказа системы, допускает практически неограниченное масштабирование как со стороны серверов, так и со стороны информационных ресурсов.

Дисковые хранилища отличаются высочайшей скоростью доступа к данным за счет распределения запросов чтения/записи между несколькими дисковыми накопителями. Применение избыточных компонентов и алгоритмов в RAID массивах предотвращает остановку системы из-за выхода из строя любого элемента — так повышается доступность. Доступность, один из показателей качества информации, определяет долю времени, в течение которого информация готова к использованию, и выражается в процентном виде: например, 99,999% («пять девяток») означает, что в течение года допускается простой информационной системы по любой причине не более 5 минут. Удачным сочетанием большой емкости, высокой скорости и приемлемой стоимости в настоящее время являются решения с использованием накопителей Serial ATA и SATA 2.

Ленточные накопители (стримеры, автозагрузчики и библиотеки) по-прежнему считаются самым экономичным и популярным решением создания резервной копии. Они изначально созданы для хранения данных, предоставляют практически неограниченную емкость (за счет добавления картриджей), обеспечивают высокую надежность, имеют низкую стоимость хранения, позволяют организовать ротацию любой сложности и глубины, архивацию данных, эвакуацию носителей в защищенное место за пределами основного офиса. С момента своего появления магнитные ленты прошли пять поколений развития, на практике доказали свое преимущество и по праву являются основополагающим элементом практики backup (резервного копирования).

Помимо рассмотренных технологий следует также упомянуть обеспечение физической защиты данных (разграничение и контроль доступа в помещения, видеонаблюдение, охранная и пожарная сигнализация), организация бесперебойного электроснабжения оборудования.

Рассмотрим примеры аппаратных средств.

1) eToken — Электронный ключ eToken — персональное средство авторизации, аутентификации и защищённого хранения данных, аппаратно поддерживающее работу с цифровыми сертификатами и электронной цифровой подписью (ЭЦП). eToken выпускается в форм-факторах USB-ключа, смарт-карты или брелока. Модель eToken NG-OTP имеет встроенный генератор одноразовых паролей. Модель eToken NG-FLASH имеет встроенный модуль flash-памяти объемом до 4 ГБ. Модель eToken PASS содержит только генератор одноразовых паролей. Модель eToken PRO (Java) аппаратно реализует генерацию ключей ЭЦП и формирование ЭЦП. Дополнительно eToken могут иметь встроенные бесконтактные радио-метки (RFID-метки), что позволяет использовать eToken также и для доступа в помещения.

Модели eToken следует использовать для аутентификации пользователей и хранения ключевой информации в автоматизированных системах, обрабатывающих конфиденциальную информацию, до класса защищенности 1Г включительно. Они являются рекомендуемыми носителями ключевой информации для сертифицированных СКЗИ (КриптоПро CSP, Крипто-КОМ, Домен-К, Верба-OW и др.)

2) Комбинированный USB-ключ eToken NG-FLASH — одно из решений в области информационной безопасности от компании Aladdin. Он сочетает функционал смарт-карты с возможностью хранения больших объёмов пользовательских данных во встроенном модуле . Он сочетает функционал смарт-карты с возможностью хранения больших пользовательских данных во встроенном модуле flash-памяти. eToken NG-FLASH также обеспечивает возможность загрузки операционной системы компьютера и запуска пользовательских приложений из flash-памяти.

— по объёму встроенного модуля flash-памяти: 512 МБ; 1, 2 и 4 ГБ;

— сертифицированная версия (ФСТЭК России);

— по наличию встроенной радио-метки;

Программные средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др. [2] Преимущества программных средств -универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки — ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

К основным программным средствам защиты информации относятся:

-Программы идентификации и аутентификации пользователей сети;

-программы разграничения доступа пользователей к ресурсам сети;

-программы шифрования информации;

-программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

-программы уничтожения остаточной информации (в блоках оперативной памяти, временных файлах и т. п.);

-программы аудита (ведения регистрационных журналов) событий, связанных с безопасностью сети, для обеспечения возможности восстановления и доказательства факта происшествия этих событий;

-программы имитации работы с нарушителем (отвлечения его на получение якобы конфиденциальной информации);

-программы тестового контроля защищенности сети и др.

Рассмотрим их более подробно:

1.)Программы идентификации и аутентификации пользователей сети. Идентификацию и аутентификацию можно считать основой программно-технических средств безопасности, поскольку остальные сервисы рассчитаны на обслуживание именованных субъектов. Идентификация и аутентификация — это первая линия обороны, «проходная» информационного пространства организации.

Идентификация позволяет субъекту — пользователю или процессу, действующему от имени определенного пользователя, назвать себя, сообщив свое имя. Посредством аутентификации вторая сторона убеждается, что субъект действительно тот, за кого себя выдает. В качестве синонима слова «аутентификация» иногда используют сочетание «проверка подлинности». Субъект может подтвердить свою подлинность, если предъявит, по крайней мере, одну из следующих сущностей:

- нечто, что он знает: пароль, личный идентификационный номер, криптографический ключ и т.п.;

- нечто, чем он владеет: личную карточку или иное устройство аналогичного назначения;

- нечто, что является частью его самого: голос, отпечатки пальцев и т.п., то есть свои биометрические характеристики.