- Как отключить вход Root в Linux

- Как отключить вход Root в Linux

- 1. Изменение оболочки пользователя root

- 2. Отключить SSH-доступ к учетной записи root

- 3. Запрет входа под root через TTY

- Заключение

- Похожие записи:

- Как отключить корневую учетную запись в Linux

- Предварительные условия

- Отключить корневую учетную запись

- Повторное включение Root

- Корень — Лучшие Лрактики

Как отключить вход Root в Linux

Пользователь Root — это суперпользователь в Linux, который имеет доступ и привилегии для запуска всех команд, программ и процессов. Он имеет полные права на чтение, запись и выполнение. Фактически, он может даже создавать/изменять/удалять другие учетные записи пользователей. Поскольку пользователь root имеет так много привилегий, любая неправильная команда или действие, выполненное пользователем root, может серьезно повредить вашу систему. Кроме того, если его взломают или злоупотребят, злоумышленник сможет контролировать всю систему и использовать ее против вас. Поэтому рекомендуется отключить доступ root к вашей системе и создать учетные записи административных пользователей, которые могут временно получать доступ root для выполнения привилегированных команд, используя команду sudo.

В этой статье мы рассмотрим 3 способа отключения root-доступа в Linux.

Как отключить вход Root в Linux

Прежде чем блокировать учетную запись root, необходимо создать административную учетную запись, имеющую доступ sudo для получения привилегий root. Это можно сделать с помощью команды useradd с флагом -m и назначить этому пользователю надежный пароль. Вот команда для создания пользователя admin и назначения ему пароля.

useradd -m -c "Admin User" admin passwd adminПервая команда выше только создает нового пользователя, в то время как вторая команда устанавливает его пароль. Когда вы выполните вторую команду, вам будет предложено ввести пароль, который вы хотите установить для нового пользователя.

Далее мы используем команду usermod для добавления этого нового пользователя в группу административных пользователей. Мы используем флаг -a для добавления этого пользователя и флаг -G для указания группы, в которую вы хотите добавить этого пользователя.

Первая команда выше добавляет нового пользователя в группу пользователей wheel, которая является административной группой в CentOS/RHEL. Вторая команда добавит нового пользователя в группу пользователей sudo, которая является административной группой в Debian/Ubuntu.

После того как вы создали нового административного пользователя, переключитесь на эту учетную запись, чтобы отключить учетную запись root.

1. Изменение оболочки пользователя root

У каждого пользователя Linux есть оболочка по умолчанию, в которую он входит при доступе к своей системе. Если вы установите /sbin/nologin, то они не смогут войти в свою учетную запись. Поэтому мы изменим оболочку пользователя root с /bin/bash на /sbin/nologin в файле /etc/passwd. Откройте его в текстовом редакторе.

Измените следующую строку, как показано ниже.

root:x:0:0:0:root:/root:/sbin/nologinСохраните и закройте файл.

Когда вы это сделаете, каждый раз, когда кто-либо попытается войти в систему под именем root, он будет видеть следующее сообщение.

«This account is currently not available.» (Эта учетная запись в настоящее время недоступна)

Это сообщение по умолчанию, но вы можете изменить его, отредактировав файл /etc/nologin.txt. Обратите внимание, что этот метод не позволит пользователям использовать shell от имени пользователя root или запускать программы, требующие доступа к shell.

2. Отключить SSH-доступ к учетной записи root

В этом методе мы просто отключаем SSH-доступ к учетной записи root. SSH является наиболее распространенным способом входа в Linux-системы для разработчиков и злоумышленников. Если вы отключите SSH доступ к учетной записи root, то это предотвратит доступ многих людей к учетной записи root.

Откройте файл конфигурации SSH на вашем сервере, выполнив следующую команду.

sudo nano /etc/ssh/sshd_configОткомментируйте директиву PermitRootLogin и установите значение no.

Сохраните и закройте файл. Перезапустите SSH-сервер, чтобы применить изменения.

sudo systemctl restart sshdsudo service sshd restartЭто заблокирует доступ к учетной записи root всем приложениям, использующим OpenSSH, таким как SSH, SCP, SFTP. Другие приложения смогут использовать учетную запись root.

3. Запрет входа под root через TTY

В этом методе мы используем модуль PAM под названием pam_securetty, который разрешает доступ root, только если пользователь входит в систему через защищенный TTY, как определено в файле /etc/securetty.

В этом файле перечислены устройства TTY, через которые пользователь root может входить в систему. Если вы создадите пустой файл, это предотвратит доступ root с любого устройства в вашей сети. Вот команды для создания пустого файла.

sudo mv /etc/securetty /etc/securetty.origsudo chmod 600 /etc/securettyОбратите внимание, что это влияет только на такие программы, как login, display managers и сетевые службы, которые требуют TTY для запуска. Однако такие команды, как su, sudo, ssh, по-прежнему могут получить доступ к учетной записи root.

Заключение

В этой статье мы узнали, как отключить вход под root в Linux. Обратите внимание, что для полного блокирования доступа root вам потребуется использовать комбинацию вышеперечисленных методов.

Похожие записи:

Как отключить корневую учетную запись в Linux

Отключение учетной записи root в системе Linux может показаться безумием, но здесь вы ошибаетесь. Как оказалось, отключение пользователя root — серьезная мера безопасности. Фактически, многие разработчики операционных систем Linux соглашаются с тем, что является пользователем root, и все чаще в этих системах отключают учетную запись root.

Система без прямой связи с пользователем root не защищена от атак, хотя вероятность того, что злоумышленник сможет проникнуть в систему и полностью ее испортить, значительно снижается. В основном это связано с тем, что даже при доступе к sudo определенные области системы нельзя изменить, если вы отключите учетную запись root в Linux.

Предварительные условия

Прежде чем перейти к отключению учетной записи root в системе, необходимо позаботиться о нескольких вещах. Первый шаг в этом процессе — убедиться, что все пользователи, имеющие возможность запускать команды как судо иметь надежный пароль. Слабый пароль пользователя отрицательно сказывается на защите учетной записи root, и это плохие новости.

Самый быстрый способ защитить учетную запись пользователя — просто изменить пароль. Для этого откройте новый терминал и запустите пароль command вместе с вашим именем пользователя. Это приведет к сбросу системы на новый пароль, который вводит пользователь.

В приглашении «введите новый пароль UNIX» введите системный пароль, который можно запомнить, а не словарное слово. Кроме того, старайтесь не использовать старые пароли повторно.

Не можете найти хороший пароль для защиты своей учетной записи? Проверять Генератор безопасных паролей. Он специализируется на бесплатном создании умных и безопасных паролей!

Теперь, когда имена пользователей с доступом к судо имеют надежные пароли, пора просмотреть файл sudoers. Ознакомьтесь с нашим руководством здесь и узнайте, как отключить судо доступ для любых учетных записей, которые вы считаете недостойными для выполнения команд корневого уровня.

Отключить корневую учетную запись

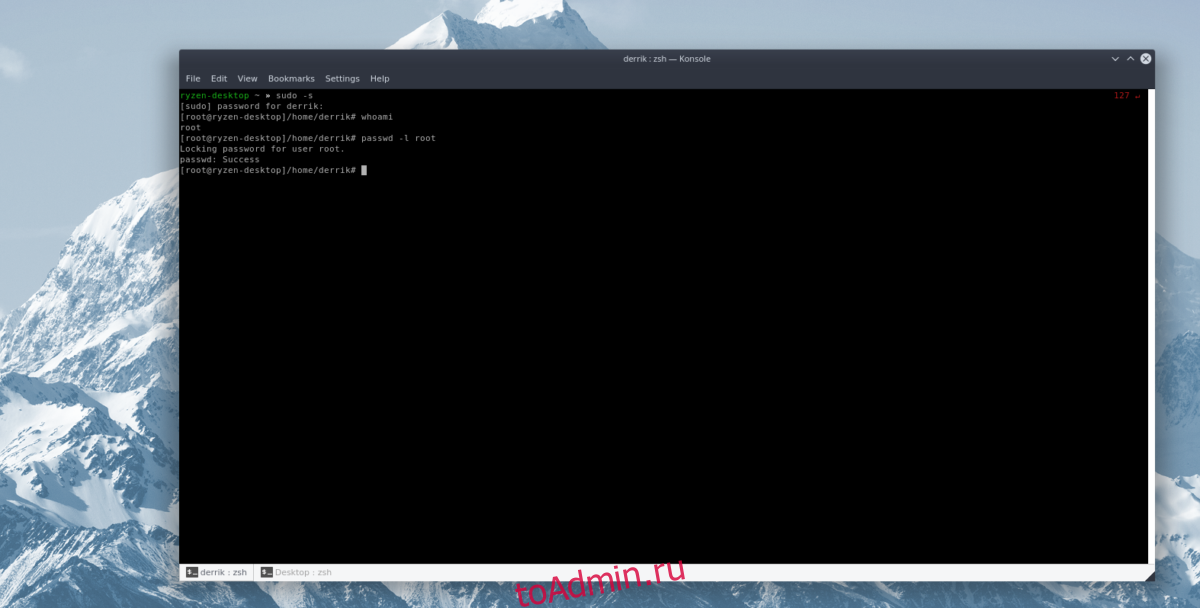

Для отключения учетной записи root требуется определенная форма доступа суперпользователя. К счастью, отключение и шифрование пароля не требует входа в систему как пользователь root. Вместо этого будет работать любой пользователь в системе с доступом к sudo. Чтобы получить корневую оболочку терминала без входа в систему как пользователь корневой системы, выполните следующие действия в окне терминала:

Запуск sudo -s позволяет любому пользователю с соответствующими привилегиями получить доступ к root и выполнять команды системного уровня, как это может сделать пользователь root.

В терминале используйте команду passwd и отключите учетную запись, чтобы ни один пользователь системы не мог войти в нее.

Блокировка учетной записи — надежный способ защитить учетную запись root. Однако это не единственный способ ее обезопасить. Если вы чувствуете, что блокировка не будет достаточно эффективной, можно использовать шифрование и присвоение учетной записи непригодного для использования пароля. Чтобы зашифровать учетную запись root, введите в терминале следующую команду:

Кодирование пароля происходит мгновенно. Как только команда usermod завершится, пароль root станет недоступен.

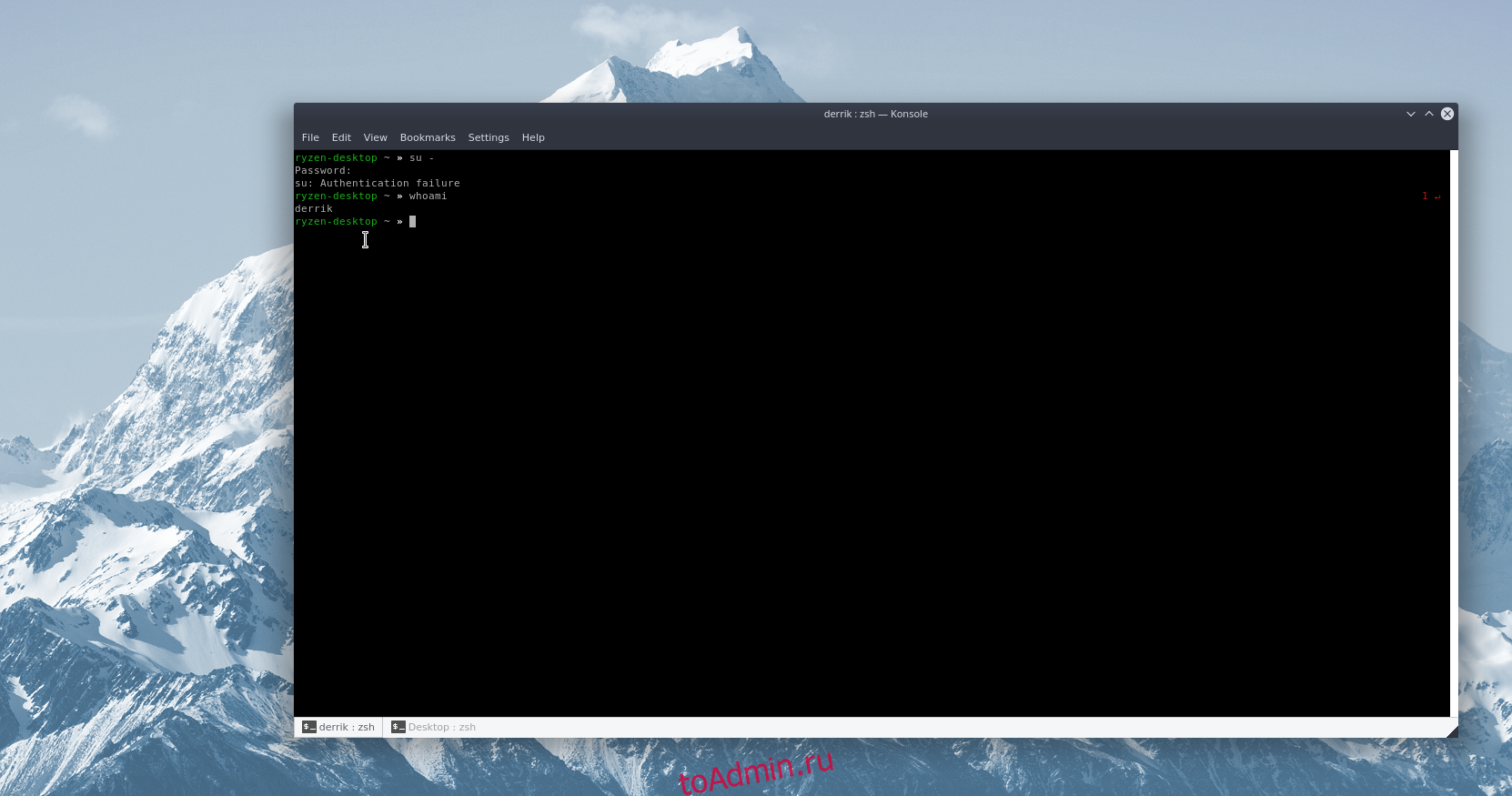

Завершили блокировку учетной записи root? Выйдите из оболочки суперпользователя с помощью команды exit, чтобы завершить процесс.

Повторное включение Root

Отключение учетной записи root является хорошей практикой безопасности. Тем не менее, доступ к нему имеет свои преимущества. В основном, возможность полностью изменить вашу систему Linux. Если вы решили снова включить учетную запись root на своем ПК с Linux, процесс легко изменить.

В терминале запустите sudo -s, как в прошлый раз. Это дает доступ суперпользователя терминала. Отсюда можно будет расшифровать пароль.

С помощью команды passwd разблокируйте учетную запись Root.

Выполнение команды root passwd приводит к сбросу пароля. Обязательно установите новый пароль root на что-нибудь безопасное. Когда пароль будет переустановлен, выйдите из терминала с помощью команды выхода.

Корень — Лучшие Лрактики

Отключение root (или хотя бы защита пароля) — хорошее начало, но недостаточно с точки зрения безопасности. Если вы хотите по-настоящему защитить свою систему Linux, попробуйте выполнить следующие основные шаги:

Убедитесь, что ваш пароль root не короче 14 символов. Если пароль длинный, его сложнее угадать.

Никогда не используйте один и тот же пароль для учетной записи пользователя и учетной записи root.

Меняйте пароли примерно раз в месяц для каждой учетной записи, включая root.

Всегда используйте цифры, а также буквы верхнего / нижнего регистра и символы в паролях.

Создайте специальные учетные записи администратора с привилегиями sudoer для пользователей, которым необходимо запускать команды суперпользователя, а не выдавать системный пароль.

Держите свои ключи SSH в секрете и разрешайте только надежным пользователям входить в систему с правами root через SSH.

Включите двухфакторную аутентификацию во время входа в систему, чтобы предотвратить вмешательство в вашу систему.

В полной мере используйте брандмауэр Linux в вашей системе.