- Как взламывать Wi-Fi сети с помощью Kali Linux

- Как узнать пароль от подключенных WiFi-сетей в Linux

- Различные способы просмотра сохраненного пароля WiFi в Linux

- Поиск пароля в Linux

- Из командной строки

- Используем Nmcli

- 3. Ищем пароль WiFi через GUI

- Gnome

- В Debian Cinnamon:

- В KDE

- Получаем пароль сохраненных WiFi сетей используя Wifresti

- Установка Wifresti в Linux

- Заключение

- Как взломать WPA/WPA2 ключ от Wi–Fi с помощью Kali Linux

- Подготовьтесь ко взлому Wi-Fi

- Взломайте Wi-Fi

Как взламывать Wi-Fi сети с помощью Kali Linux

Раз вы тут то вы серьёзно захотели узнать пароль от соседского Wi-Fi или пришли за знаниями, рассмотрим теорию взлома:

Большинство роутеров используют технологию «WPA 2» который пришел на замену устаревших «WPA» и «WEP» , устранив их проблемы с безопасностью

но по одной старой фразе: для каждой болезни (защиты) найдется лекарство (способ взлома)

и у «WPA 2» есть уязвимость в виде «Hanshake» ( хендшейк, на русском рукопожатие) — процесс знакомства клиента и модема, во время которого устройства идентифицируют друг друга и обмениваются секретными ключами. Handshake происходит каждый раз, когда мы подключаемся к модему, роутеру серверу и тд.

Суть взлома: Перехватить ‘Handshake’ , и расшифровать его секретные ключи

Четырехстороннее рукопожатие (англ. four-way handshake) – механизм создания парного переходного ключа PTK для защиты трафика.

самое важное в этом рукопожатии это 2 рукопожатие и в добавок к нему необходим первый или третий

минимальный вариант 2 и 3 рукопожатия

Надеюсь у вас уже есть компьютер с Kali Linux установить ее не сложнее чем Windows

попробуем взломать ТЕСТОВУЮ сеть

Для этого нам понадобится aircrack-ng (в Kali предустановлен) и BetterCap (Устанавливать придется самому)

sudo apt update sudo apt install golang git build-essential libpcap-dev libusb-1.0-0-dev libnetfilter-queue-dev sudo go install github.com/bettercap/bettercap

Bettercap – программа для мониторинга и спуфинга. Установим bettercap из исходников. Введем в терминале следующие команды:

Еще вам надо проверить вашу сетевую карту

если она не имеет функции мониторинга то она не подойдет

Как узнать пароль от подключенных WiFi-сетей в Linux

Различные способы просмотра сохраненного пароля WiFi в Linux

При первом подключении к беспроводной сети пароль WiFi сохраняется на вашем компьютере. Таким образом, вам не нужно каждый раз вводить пароль беспроводной сети. В последующие разы доступная сеть WiFi будет подключаться автоматически. Со временем вы можете забыть этот пароль. Что делать, когда нужно добавить новое устройство к сети WiFi, но не помните пароль? Не волнуйтесь! Я знаю несколько способов найти пароль от подключенных сетей WiFi в Linux.

Поиск пароля в Linux

Мы можем получить пароль Wi-Fi сохраненных сетей либо из командной строки, либо из графического интерфейса, либо используя любые сторонние инструменты восстановления пароля.

Следующие шаги были протестированы в Ubuntu 20.04 LTS и Debian 11. Однако эти шаги практически одинаковы и для других дистрибутивов Linux.

Сначала рассмотрим, как узнать пароль беспроводной сети из командной строки.

Из командной строки

В Ubuntu или в debian-подобных дистрибутивах файлы конфигурации беспроводных сетей сохраняются в каталоге /etc/NetworkManager/system-connections/ . Давайте посмотрим:

ls /etc/NetworkManager/system-connections/

Как вы видите, в моей системе Ubuntu есть файлы конфигурации 3 сохраненных сетей. Эти файлы содержат различные детали каждой сети, такие как идентификатор wifi, mac-адрес, SSID , метод аутентификации, пароль wifi и т.д. Просто откройте этот файл с помощью команды cat или текстовых редакторов для просмотра пароля.

Например, я собираюсь просмотреть сохраненную информацию по WiFi-сети JioFi4_12E9FE с помощью команды cat :

sudo cat /etc/NetworkManager/system-connections/JioFi4_12E9FE

Пример вывода:

В приведенном выше выводе, значение psk является паролем данной Wifi сети.

Для тех, кому интересно, PSK (Pre-Shared Key) – это метод аутентификации клиента. Он использует строку из 64 шестнадцатеричных цифр или парольную фразу из 8-63 печатных символов ASCII для создания уникальных ключей шифрования для каждого беспроводного клиента. PSK является одним из двух доступных методов аутентификации, используемых для шифрования WPA и WPA2 в беспроводных сетях.

Альтернативно, вы можете использовать команду grep, чтобы быстро найти сохраненный пароль сети WiFi, как показано ниже:

sudo grep -r '^psk=' /etc/NetworkManager/system-connections/

Эта команда отобразит psk (пароль) всех подключенных беспроводных сетей.

Пример вывода:

/etc/NetworkManager/system-connections/sktab:psk=xxxxxxx /etc/NetworkManager/system-connections/JioFi4_12E9FE:psk=xxxxxxx

Вы также можете использовать:

sudo grep psk= /etc/NetworkManager/system-connections/*

Используем Nmcli

Вместо того, чтобы заглядывать в конфигурационные файлы, можно использовать nmcli , инструмент командной строки для управления NetworkManager.

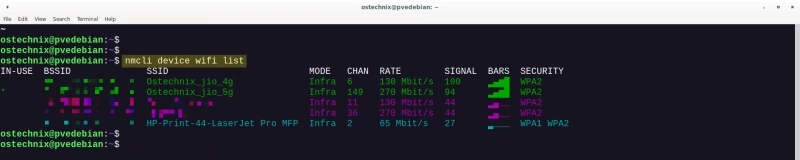

Сначала давайте найдем список доступных беспроводных сетевых подключений с помощью следующей команды:

Пример вывода из моей системы Debian 11

Как показано в выводе, получаем следующие данные:

- BSSID адрес ( MAC физический адрес точки доступа или беспроводного маршрутизатора),

- имя SSID ,

- режим,

- канал,

- скорость соединения,

- уровень сигнала,

- и протокол беспроводной безопасности (например, WPA2)

В настоящее время подключенная сеть WiFi отмечена звездочкой * . Согласно приведенному выше выводу, текущая подключенная WiFi сеть – Ostechnix_Jio_5g.

Внимание: Обратите внимание, что команды nmcli могут быть сокращены, поэтому команда nmcli d w l также отобразит список WiFi сетей.

Теперь давайте выведем пароль текущей подключенной сети WiFi с помощью команды:

nmcli device wifi show-password

Пример вывода:

Приведенная выше команда покажет только детали сети WiFi. Если вы хотите показать проводные и беспроводные соединения, используйте следующие варианты команд.

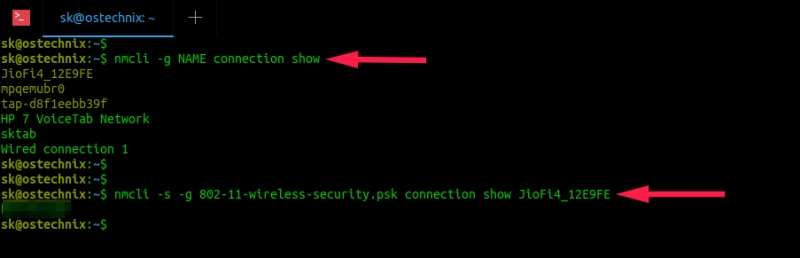

nmcli -g NAME connection show

Пример вывода из моей системы Ubuntu 20.04 системы:

JioFi4_12E9FE mpqemubr0 tap-d8f1eebb39f HP 7 VoiceTab Network sktab

Теперь найдите пароль сети WiFi, например JioFi4_12E9FE, как показано ниже:

nmcli -s -g 802-11-wireless-security.psk connection show JioFi4_12E9FE

Чтобы получить все детали заданной сети, просто удалите опцию -g 802-11-wireless-security.psk из приведенной выше команды:

nmcli -s connection show JioFi4_12E9FE

3. Ищем пароль WiFi через GUI

Если вам неудобно работать с командной строкой, можно сделать это с помощью графического инструмента.

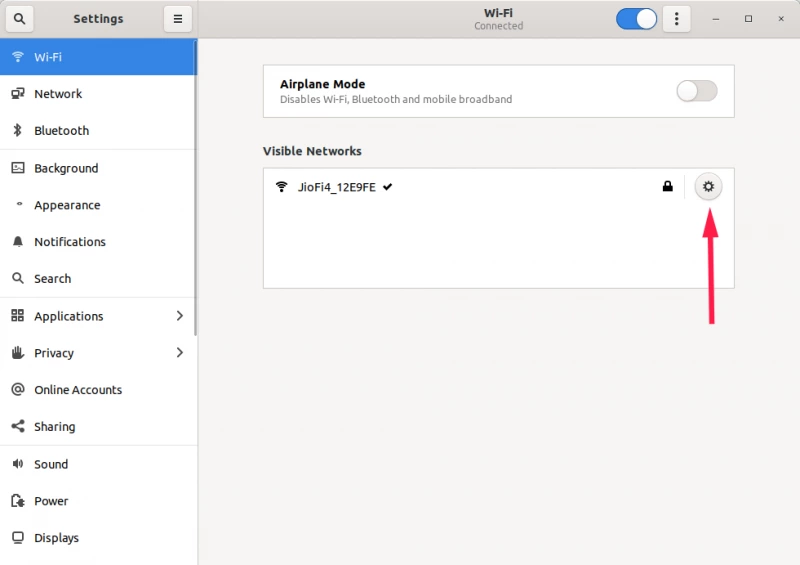

Gnome

Нажмите на значок WiFi на верхней панели. Появится выпадающее меню. Нажмите на подключенный WiFi SSID и нажмите WiFi Settings.

В следующем окне вы увидите список текущих подключенных сетей. Нажмите на значок шестеренки рядом с выбранной вами сетью Wi-Fi.

Откроется окно настроек выбранной сети WiFi. На вкладке «Безопасность « вы увидите пароль в звездочках. Чтобы открыть пароль, просто снимите флажок «Show password «.

В Debian Cinnamon:

Кликните WiFi Network и выбирите Network Settings.

Откройте настройки сети. Нажмите на кнопку с шестеренкой рядом с подключенной сетью WiFi.

Нажмите на кнопку с шестеренкой подключенной сети WiFi. На вкладке Безопасность снимите флажок Показывать пароль, чтобы увидеть пароль.

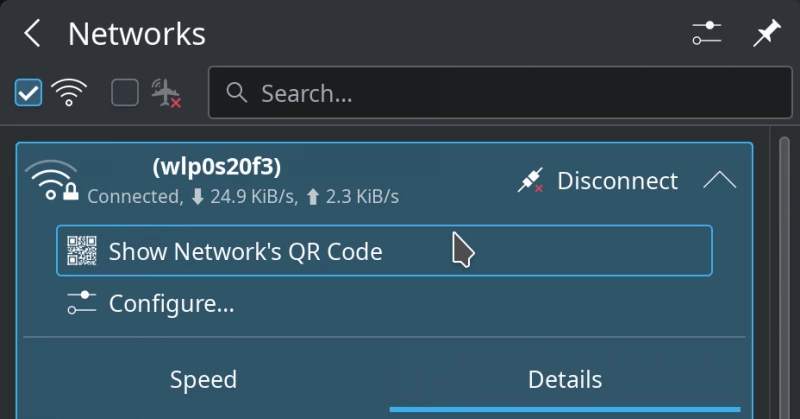

В KDE

Если вы используете KDE , во всплывающем окне сетевых подключений есть соответствующая кнопка:

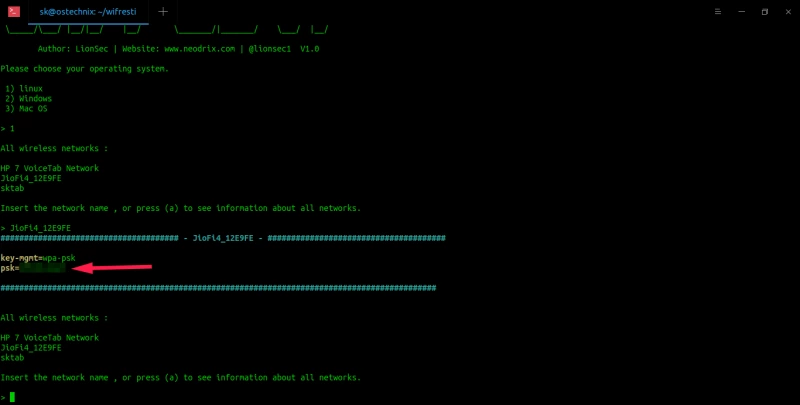

Получаем пароль сохраненных WiFi сетей используя Wifresti

Wifresti – это простой скрипт на Python для поиска пароля сохраненных или подключенных WiFi сетей. Он работает на Linux, Mac OS и Windows.

Установка Wifresti в Linux

Git клонирует репозиторий Wifresti на GitHub с помощью команды:

git clone https://github.com/LionSec/wifresti.git

Эта команда загрузит содержимое репозитория Wifresti в локальную папку с именем wifresti.

Для удобства использования, скопируйте файл wifresti.py в ваш переменные окружения и сделайте его исполняемым:

cd wifresti/ sudo cp wifresti/wifresti.py /usr/bin/wifresti chmod x /usr/bin/wifresti

Запустите wifresti от имени пользователя sudo для получения списка всех доступных WiFi сетей:

Выберите операционную систему, которую вы используете:

/$ /$ /$ /$ /$ |__/ /$__ $ | $ |__/ /$ /$ /$ /$ /$| $ \__//$$ /$$ /$$ /$ /$ /$ /$ /$ /$ $ | $ | $| $| $ /$__ $ /$__ $ /$_____/|_ $_/ |$ /$_____/|_ $_/. $ $ | $ | $| $| $_/ | $ \__/| $$| $$ | $ | $ $ | $ | $| $| $ | $ | $ | $_____/ \____ $ | $ /$| $ $$/$/| $| $ | $ | $$ /$$$/ | $/| $ \_____/\___/ |__/|__/ |__/ \_______/|_______/ \___/ |__/ Автор: LionSec | Сайт: www.neodrix.com | @lionsec1 V1.0 Пожалуйста, выберите вашу операционную систему. 1) linux 2) Windows 3) Mac OS > 1 [. ]

Вы увидите список доступных сетей Wifi. Введите имя сети, чтобы просмотреть ее пароль. Чтобы просмотреть пароль всех сетей WiFi, введите «a» и нажмите ENTER .

Для выхода нажмите Ctrl + C .

Заключение

Обратите внимание, что эти способы помогут только найти пароль подключенных WiFi сетей. Они не помогут вам «восстановить» пароль.

Если вы хотите «восстановить» пароль от WiFi, в Kali Linux доступно множество инструментов для такого восстановления.

Парашютист со стажем. Много читаю и слушаю подкасты. Люблю посиделки у костра, песни под гитару и приближающиеся дедлайны. Люблю путешествовать.

Как взломать WPA/WPA2 ключ от Wi–Fi с помощью Kali Linux

wikiHow работает по принципу вики, а это значит, что многие наши статьи написаны несколькими авторами. При создании этой статьи над ее редактированием и улучшением работали, в том числе анонимно, 23 человек(а).

Количество просмотров этой статьи: 60 858.

Из этой статьи вы узнаете, как взломать пароль для сети WPA или WPA2 с помощью Kali Linux.

Подготовьтесь ко взлому Wi-Fi

- Взлом сетей, не соответствующих вышеуказанным критериям, является незаконным и может квалифицироваться как уголовное преступление.

- Перейдите по адресу https://www.kali.org/downloads/ в браузере компьютера.

- Нажмите на HTTP рядом с версией Kali, которую хотите использовать.

- Дождитесь окончания загрузки.

Вставьте флешку в компьютер. Для этого вам понадобится USB-флеш-накопитель объемом не менее 4 гигабайт.

- Перезагрузите компьютер с ОС Windows.

- Войдите в меню BIOS.

- Настройте компьютер так, чтобы он запускался с USB-накопителя. Для этого найдите раздел «Boot Options» (Параметры загрузки), выберите имя USB-накопителя и переместите его в самый верх списка.

- Сохраните и выйдите, а затем дождитесь появления окна установки Kali Linux (возможно, вам придется снова перезагрузить компьютер).

- Следуйте инструкциям по установке Kali Linux.

- Многие компьютеры имеют встроенные RFMON Wi-Fi-адаптеры, поэтому перед покупкой обязательно попробуйте первые четыре шага из следующего раздела.

- Если вы используете Kali Linux на виртуальной машине, вам понадобится Wi-Fi-адаптер независимо от карты компьютера.

- Если вы уже настраивали карту на компьютере, вам все равно придется настроить ее для Kali Linux, подключив ее повторно.

- Как правило, простого подключения карты к компьютеру будет достаточно для ее настройки.

Взломайте Wi-Fi

sudo apt-get install aircrack-ng

- Если вы откроете другое окно терминала (о чем будет сказано дальше в статье), вам придется запускать команды с префиксом sudo и/или снова ввести пароль.

Установите Aircrack-ng. При появлении запроса нажмите Y , а затем дождитесь окончания установки программы.

- Если вы взламываете собственную сеть, она должна называться «wlan0».

- Если вы не видите название системы мониторинга, значит, ваш Wi-Fi-адаптер не поддерживает режим мониторинга.

Завершите все процессы, которые выдают ошибки. В некоторых случаях Wi-Fi-адаптер может конфликтовать с запущенными службами на компьютере. Завершите эти процессы, введя следующую команду: [1] X Источник информации

Просмотрите название интерфейса мониторинга. Как правило, он будет называться «mon0» или «wlan0mon». [2] X Источник информации

Дайте команду компьютеру прослушивать все соседние маршрутизаторы. Чтобы получить список всех маршрутизаторов в диапазоне, введите следующую команду:

Найдите маршрутизатор, который хотите взломать. В конце каждой строки текста вы увидите имя. Найдите имя, которое принадлежит той сети, которую вы хотите взломать.

Убедитесь, что маршрутизатор использует протокол безопасности WPA или WPA2. Если вы видите «WPA» или «WPA2» непосредственно слева от названия сети, читайте далее. В противном случае взломать сеть не получиться.

- MAC-адрес — это строка цифр в крайней левой части ряда маршрутизатора.

- Канал — это число (например, 0, 1, 2 и так далее) слева от тега WPA или WPA2.

Мониторьте выбранную сеть, чтобы получить рукопожатие. «Рукопожатие» происходит, когда устройство подключается к сети (например, когда компьютер подключается к маршрутизатору). Введите следующий код, убедившись, что необходимые компоненты команды заменены данными вашей сети:

airodump-ng -c channel --bssid MAC -w /root/Desktop/ mon0

- Замените «channel» номером канала, который вы нашли в предыдущем шаге.

- Замените «MAC» MAC-адресом, который вы нашли в предыдущем шаге.

- Не забудьте заменить «mon0» именем своего интерфейса.

- Пример адреса:

airodump-ng -c 3 --bssid 1C:1C:1E:C1:AB:C1 -w /root/Desktop/ wlan0mon