- Перехват рукопожатия wifi windows

- И так начнём:

- Как вы знаете, сейчас почти каждая обычная домашняя сеть использует тип шифрования WPA2-PSK. Данные сети достаточно сложно взломать, но как оказалось это вполне реально. Способ, который я буду использовать не мой, а одного иностранного программиста, занимающегося улучшением безопасности в одной крупной компании. Взлом WiFi будет производиться в операционной системе Windows.

- CommView for Wifi Windows 10

- Как пользоваться CommView For Wifi

- CommView For Wifi не видит сети

- Aircrack-ng Windows 10

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Захват рукопожатий в Windows

- Связанные статьи:

Перехват рукопожатия wifi windows

Самые актуальные гайды \ руководства мы собрали для вас в одном месте, там и про Linux и про Windows и новая атака при помощи hcxdumptool (hash 22000)

USB Wi-Fi адаптеры с поддержкой режима монитора и беспроводных инъекций 100% совместимые с Kali Linux а также работают и на Windows.

Очень крутой словарь для брута хендшейка от 8 символов можно скачать в моей телеге https://t.me/gebutcher/501

И так начнём:

Как вы знаете, сейчас почти каждая обычная домашняя сеть использует тип шифрования WPA2-PSK. Данные сети достаточно сложно взломать, но как оказалось это вполне реально. Способ, который я буду использовать не мой, а одного иностранного программиста, занимающегося улучшением безопасности в одной крупной компании. Взлом WiFi будет производиться в операционной системе Windows.

CommView for Wifi Windows 10

Шаг 1. Первая – это CommView for WiFi. Достаточно популярная прога для мониторинга и анализа пакетов под Windows. Во времена моей преподавательской деятельности, для тех, кто не в курсе, до недавнего времени я вёл практику у сетевых и системных администраторов в местном техникуме.

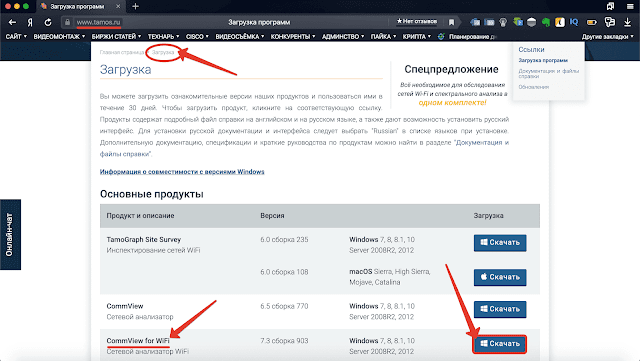

Так вот, в то время я уделял ей особое внимание. Её интерфейс гораздо дружелюбнее, нежели у того же WireShark’а, а функций в полнофункциональной версии хватает с головой. Сейчас же, для быстрой демонстрации я воспользуюсь демкой. На офф сайте tamos.ru открываем раздел «Загрузка» и кликаем по кнопке скачать напротив названия нужного нам продукта.

Шаг 2. Откроется страница с перечислением всех адаптеров, которые поддерживаются программой. Список, мягко говоря, не велик. После того, как убедились, что сетевая карта подходит, кликаем «Скачать CommView for WiFi».

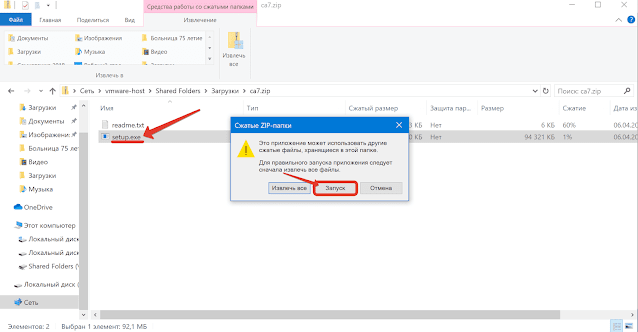

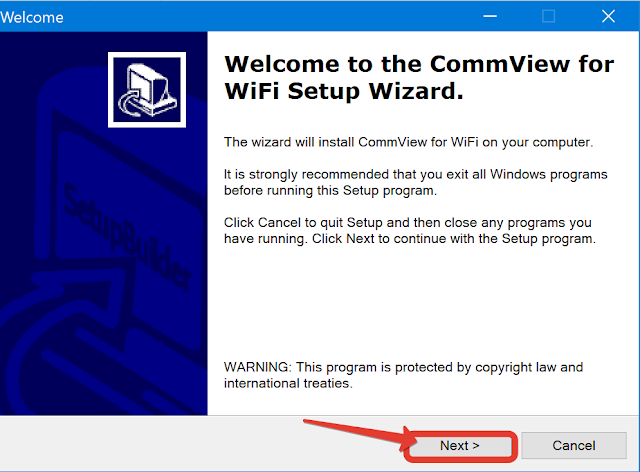

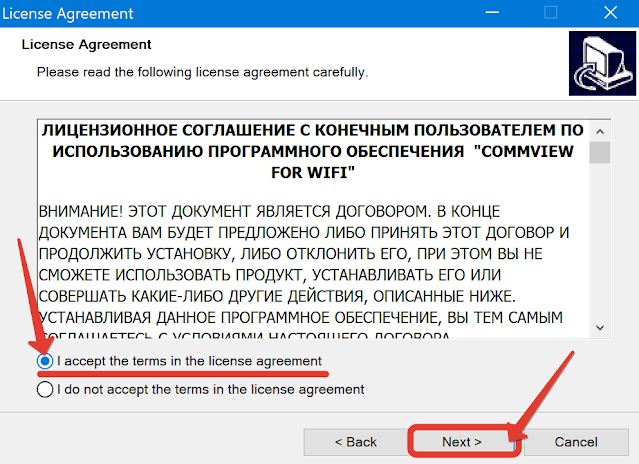

Шаг 3. И по завершению загрузки запускаем установочный EXE’шник внутри архива.

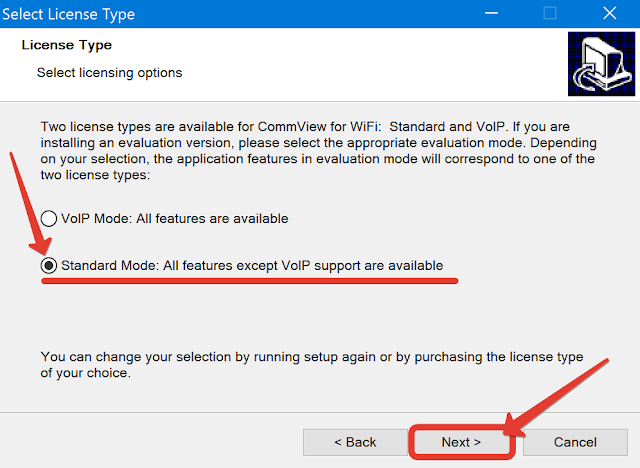

Шаг 6. Стандартный режим. Никакой IP-телефонии нам не нужно.

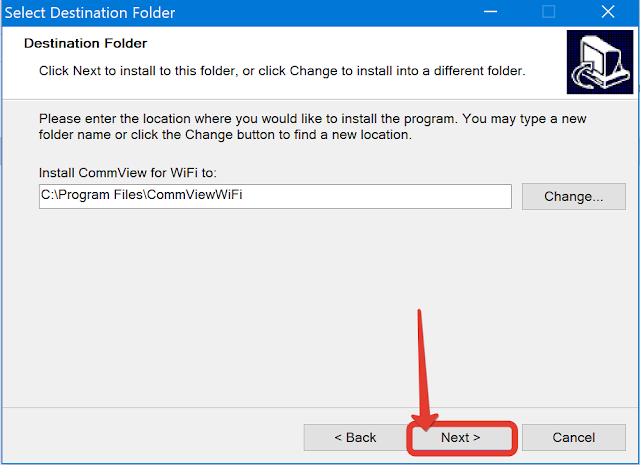

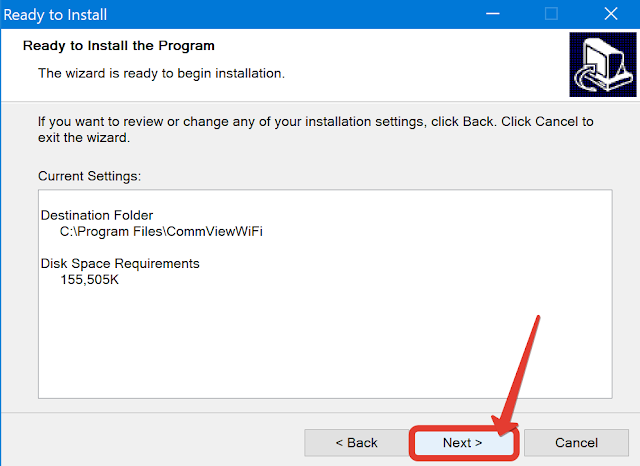

Шаг 7. Путь установки по дефолту.

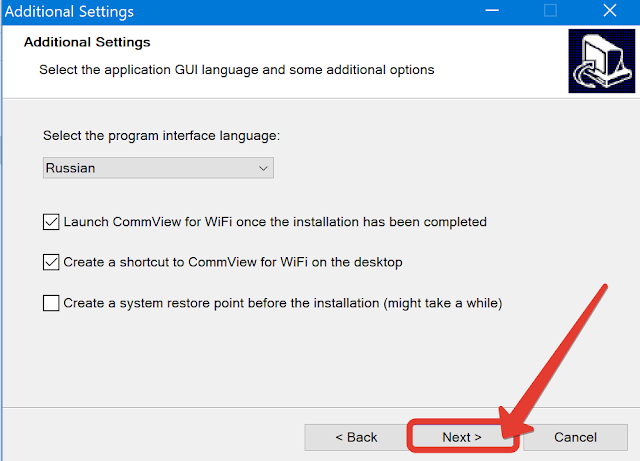

Шаг 8. Язык – русский. Ярлыки создать.

Шаг 10. После завершения установки, жмём «Finish».

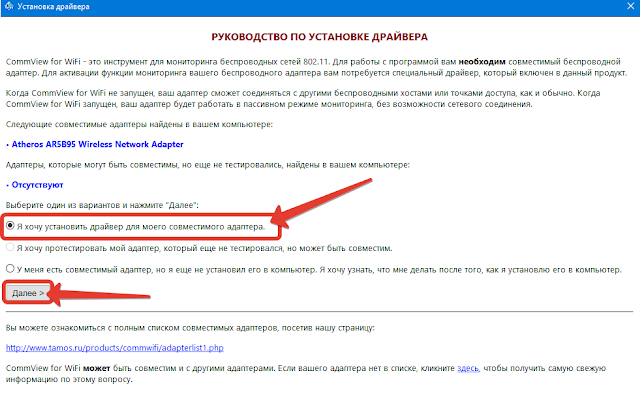

Шаг 11. И ждём, пока откроется главное окно. Видим, что программа нашла совместимый адаптер и предлагает нам установить собственный драйвер. Сразу предупрежу, что после его установки ваша сетевая карта перестанет работать в штатном режиме и перейдёт в режим монитора. Сети при это не будут видеться через стандартную службу Windows. Далее, я покажу, как это исправить. Но сначала завершим начатое. Скрепя сердце жмём «Далее».

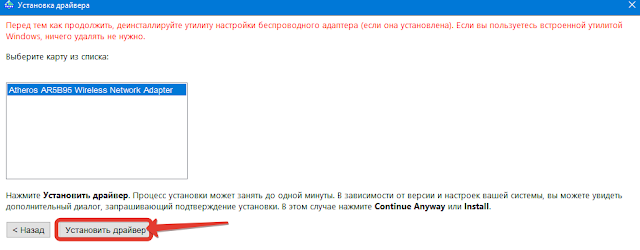

Шаг 12. Установить драйвер.

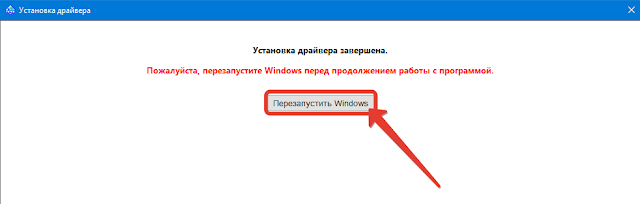

Шаг 13. После инсталляции непременно перезагружаем компьютер.

Как пользоваться CommView For Wifi

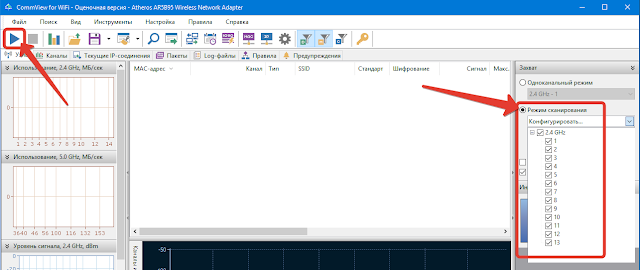

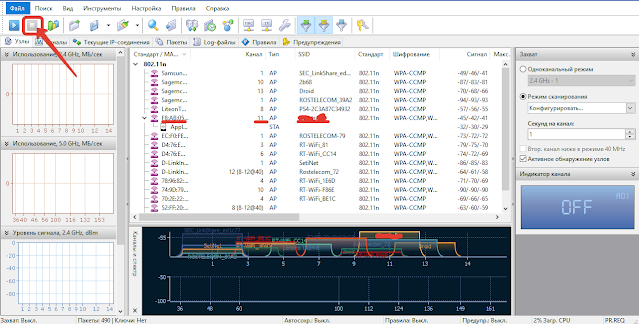

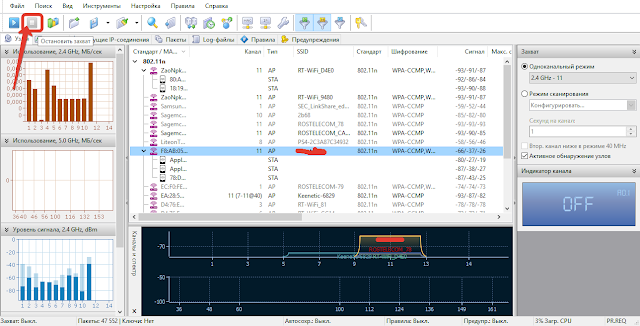

Шаг 14. Отлично. Дождавшись включения запускаем ярлычок CommView и в главном окне программы выбираем справа режим сканирования всех каналов.

Шаг 15. Видим предупреждение о том, что оценочная версия позволяет захватывать трафик не дольше 5 минут. Нам, признаться, дольше то и не нужно. Кликаем «Продолжить».

Шаг 16. Дожидаемся, пока наша сеть появится в списке и тормозим сканирование. Запоминаем, а ещё лучше записываем MAC-адрес точки, SSID и номер канала, на котором она работает в данный момент.

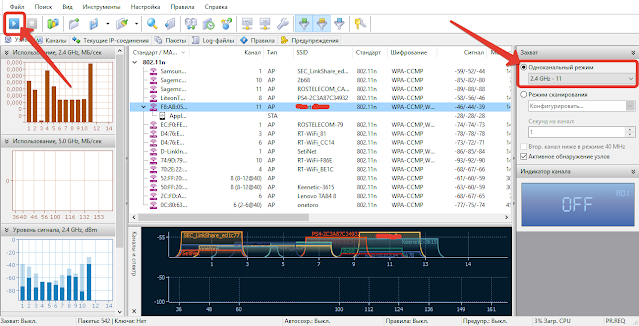

Шаг 17. Переводим программу в одноканальный режим и указываем уже конкретно канал нашей точки. Врубаем перехват заново.

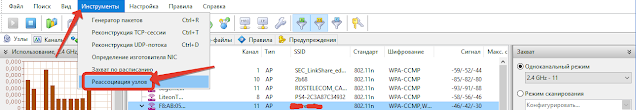

Шаг 18. И чтобы не ждать, пока одно из устройств отключится, а затем подключится к роутеру, дабы инициировать «Рукопожатие» (handshake,cap-файл), отправим пакеты деаутентификации. Вкладка «Инструмента» — «Реассоциация узлов».

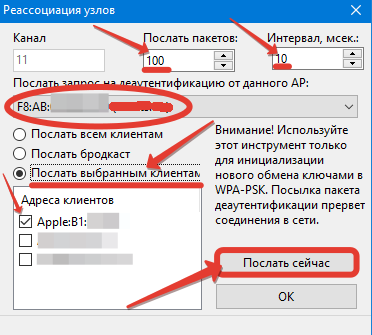

Шаг 19. Послать 100 пакетов с интервалом 10 мсек. Проверяем точку. Смотрим клиентов. Рекомендую откидывать не более 1 за раз. Послать сейчас. Всё. Ждёмс. Яблочное устройство отвалилось и вновь законнектилось, а значит можно двигаться дальше.

Шаг 20. Останавливаем перехват.

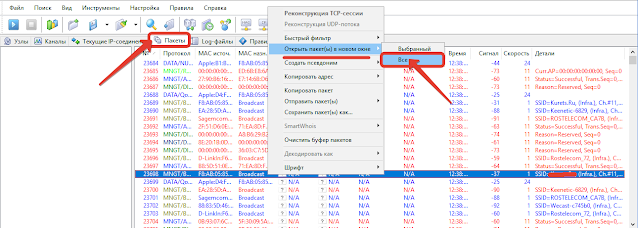

Шаг 21. И переходим на вкладку «Пакеты». На самом деле из всей этой истории нас интересуют только EAPOL паки. В момент коннекта устройство обменивается с роутером 4 пакетами этого типа. Внутри содержится пароль от точки в зашифрованном виде. Совсем скоро мы его достанем и дешифруем. Вызываем контекстное меню, «Открыть пакеты в новом окне» — «Все».

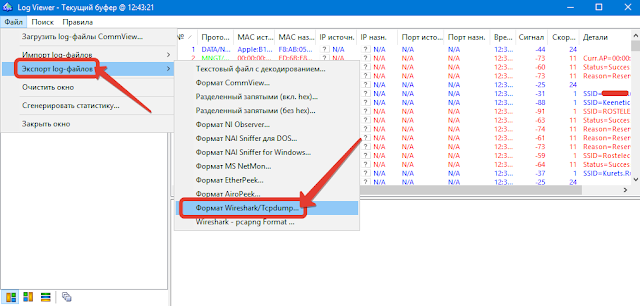

Шаг 22. Далее «Файл» — «Экспорт log-файлов» — «Формат Wireshark/Tcpdump».

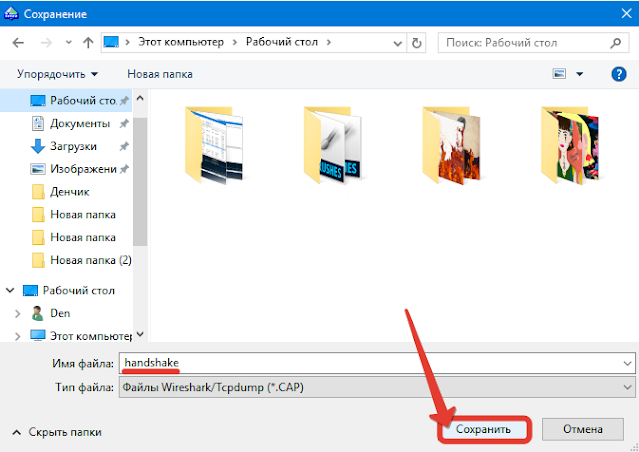

Шаг 23. Указываем место для сохранения и присваиваем файлу понятное имя. «Сохранить».

CommView For Wifi не видит сети

Шаг 24. В сё. CommView можно закрывать и переходить к загрузке второй программы. Однако тут возникнет сложноcть о которой я уже упоминал ранее. Сетки не видятся. Нужно восстановить нормальный драйвер.

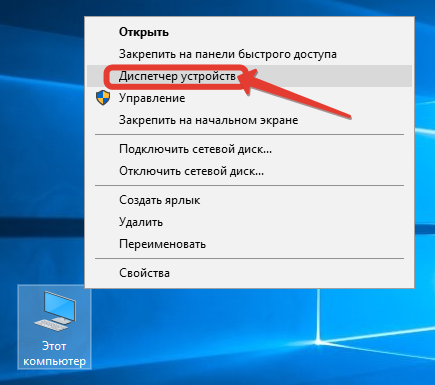

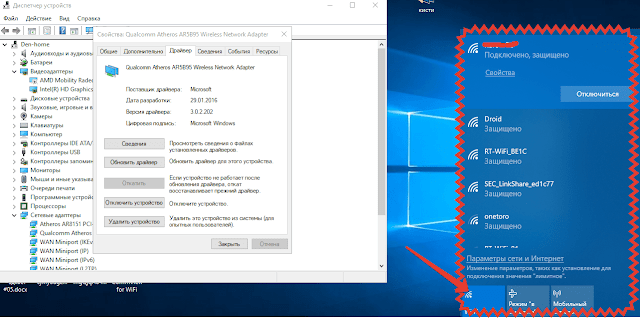

Шаг 25. Запускаем «Диспетчер устройств».

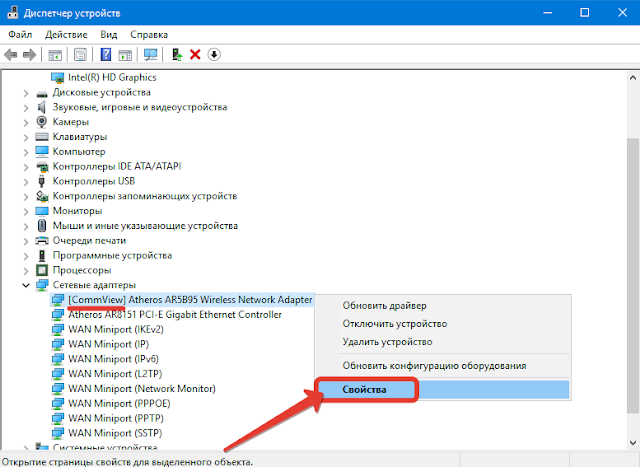

Шаг 26. В списке сетевых адаптеров ищем тот, что содержит приписку «CommView» и идём в «Свойства».

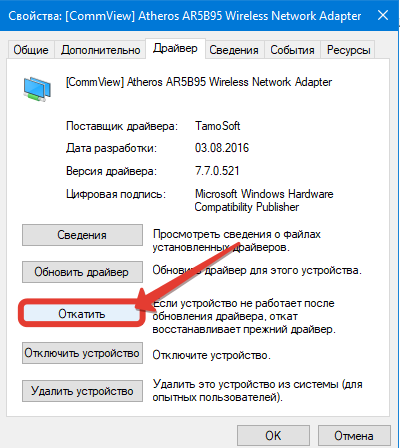

Шаг 27. На вкладке драйвер кликаем по заветной кнопочке «Откатить».

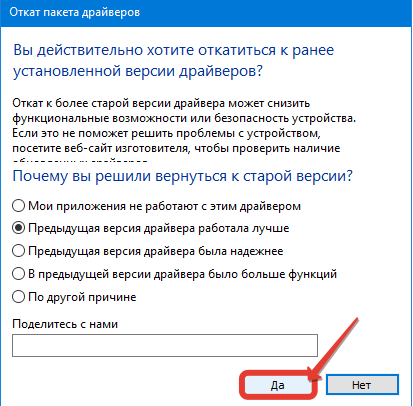

Шаг 28. Указываем причину. Предыдущая версия работала явно лучше. Жмём «ОК».

Шаг 29. И после завершения отката проверяем список сеток. Тэкс. Всё хорошо. Инет снова работает.

Aircrack-ng Windows 10

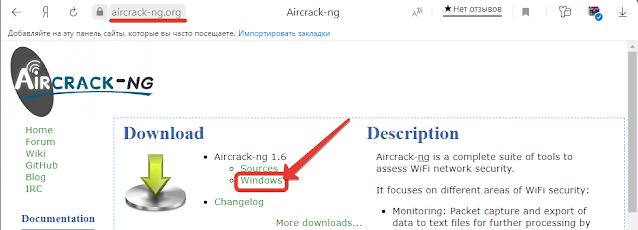

Шаг 30. Открываем браузер и переходим на сайт aircrack-ng.org. Тут прям на главной странице есть кнопка загрузки тулза под виндовс. Качаем.

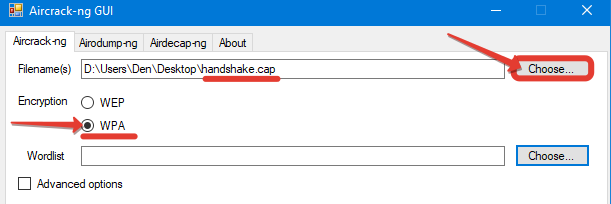

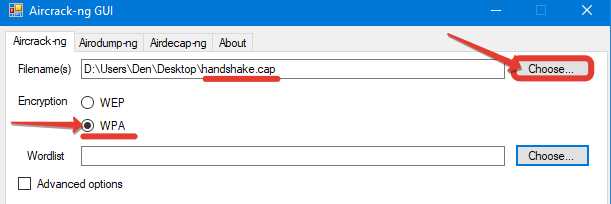

Шаг 31. И после загрузки распаковываем всю эту историю в отдельную папку. Внутри открываем каталог «bin» и запускаем файлик «Aircrack-ng GUI». Это старый добрый эир, но с графическим интерфейсом. Хоть какое-то преимущество от использования Виндовса.

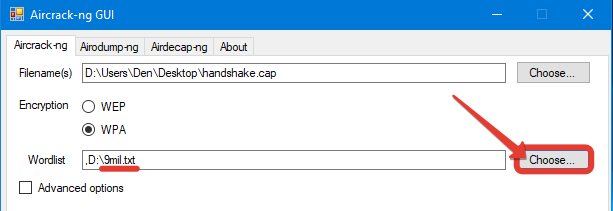

Шаг 32. Выбираем тип – «WPA». В первой строчке указываем путь к файлу с добытым ранее хендшейком.

Шаг 33. Во второй указываем путь к словарю. Ссылку на те, что юзаю я, найдёте в описании к видео.

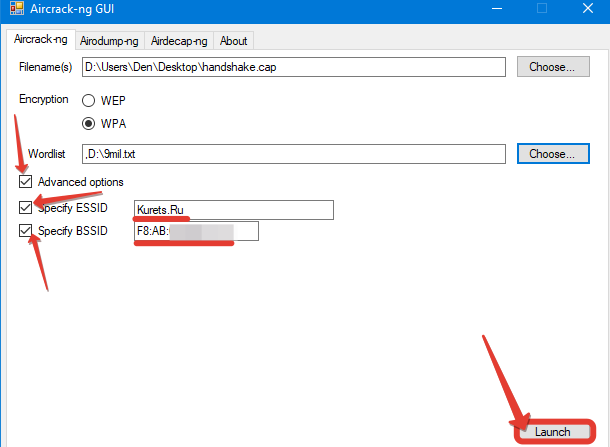

Шаг 34. Ставим галочку «Advanced option» и указываем имя интересующей нас точки и MAC-адрес. Помните, ранее, я специально просил вас зафиксировать эти данные. Жмём «Launch».

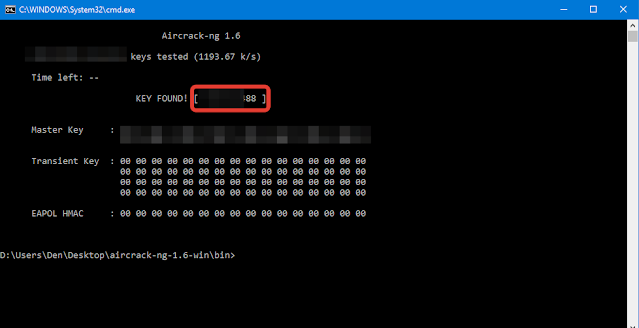

Шаг 35. Пошла жара. Если пароль присутствует в словаре, он обязательно дешифруется через какое-то время.

Мой Telegram залетай если понравилось! Подборка виде курсов которые не разрешает YouTube в том числе и о Wi-FI

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Захват рукопожатий в Windows

Если кратко осветить ситуацию, то решений для перевода Wi-Fi карт под Windows в режим монитора нет. Т.е. есть один платный продукт — но его пускай рекламируют сами авторы.

Понятно, что далеко не все комфортно себя чувствуют в Linux, поэтому я в качестве «промежуточного» варианта предлагается следующий алгоритм. Кстати, этот же алгоритм является ходовым, рабочим и на форуме Aircrack-ng.

Итак, в Windows не работает большинство программ, предназначенные для пентестинга Wi-Fi сетей, а вы не хотите ставить Linux в качестве своей операционной системы, также не хотите устанавливать её в качестве второй системы. Что делать?

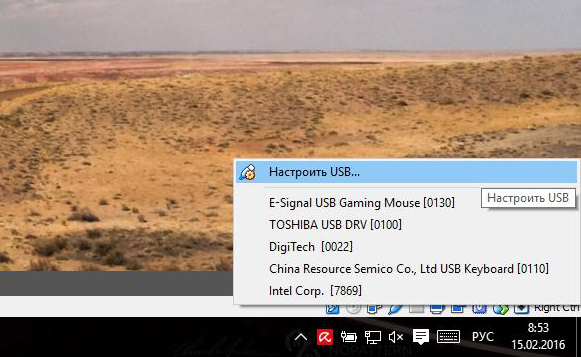

Можно установить Linux в виртуальный компьютер (VirtualBox). Как известно, виртуальные компьютеры не могут напрямую работать с железом. За исключением USB устройств. Т.е. суть в том, что вы находитесь в привычном вам Windows, где чувствуете себя уверенно и спокойно, включаете виртуальный компьютер с Linux и передаёте управление своей USB Wi-Fi картой этому компьютеру:

Теперь виртуальная машина способна перехватывать рукопожатия, осуществлять атаки деаутентификации, подбирать WPS пины, осуществлять все остальные атаки, которые описаны на этом сайте.

Возможно, это не совсем то решение, которое вы искали, но другого нет.

Примечание: Далеко не каждая USB Wi-Fi карта способна переходить в режим монитора. Поэтому рекомендуется выбрать Wi-Fi приёмник из статьи «Лучшая Wi-Fi карта для Kali Linux и BlackArch».