Первоначальная настройка Wi-Fi контроллера Cisco

Итак, свершилось. Тебе на стол принесли свежекупленный контроллер wi-fi производства Cisco, и ещё десяток новых точек доступа. Что это, зачем мне, как оно работает? Как мне установить этот контроллер в сеть, и наконец-то «раздать фай-фай правильно»? Об этом и пойдет речь сегодня.

Зачем нужен контроллер? Не сильно вдаваясь в подробности, точки доступа и контроллер совместно предоставляют доступ беспроводным клиентам к остальной (проводной) части сети. Половину задач, связанных с доступом к радио-среде, генерацией beacon фреймов, шифрованием, выполняет сама точка доступа. Другую половину, в основном ассоциацию и авторизацию, обслуживает контроллер. Это называется Split-MAC архитектурой.

К контроллеру через локальную коммутируемую сеть подключены точки доступа (конечно, производства Cisco, хоть и протокол взаимодействия CAPWAP открыт). Их может быть до сотен на контроллер, в зависимости от его производительности. Несколько контроллеров можно объединить в группы, при этом обеспечивается скоординированная работа контроллеров, и самих точек, согласно общим настройкам. Преимущества такого подхода очевидны: централизованное управление, гибкость настроек, отказоустойчивость, балансировка нагрузки, интеллектуальные функции вроде бесшовного роуминга, управления частотным ресурсом, мощностью, качеством обслуживания, авторизацией.

На точках доступа, подключенных к контроллеру, т.н. «легковесных» (lightweighted) работает практически такой же образ IOS (AIR-LAP-xxx), что и на обычных (standalone, AIR-AP-xxx). Разница в отсутствии режима «conf t», так как точки настраиваются контроллером централизованно. Прошивки между standalone lightweighted можно вручную менять «туда и обратно».

При старте точка доступ производит поиск лучшего из доступных контроллеров по достаточно сложной схеме, авторизуется, скачивает прошивку (если требуется), настройки, и начинает обслуживать клиентов. Между точкой и контроллером организован канал управления (UDP порт 5246), и канал данных (UDP порт 5247). Пользовательские данные инкапсулируются в UDP пакеты независимо от номера клиентского WLAN/VLAN, что позволяет размещать точки доступа где угодно в сети (на access портах коммутаторов), и централизовано управлять безопасностью на уровне VLAN на стороне контроллера. Для случая «удаленного офиса», где нет контроллера, предусмотрен режим с локальным свитчингом трафика клиентов.

Контроллер архитектурно представляет собой специализированный компьютер (разная аппаратная архитектура и разрядность, в зависимости от модели) с достаточно старой версией MontaVista Linux внутри. К ядру добавлено несколько модулей, иногда драйвера для железа, занимающегося аппаратным ускорением шифрования или пересылки пакетов. Все действия, связанные с жизнедеятельностью контроллера, исполняет большой монолитный процесс, оформленный как user-приложение.

Подключив контроллер к питанию, COM-порту (9600/8/N/1) и локальной сети, требуется произвести первоначальную настройку. Это просто, если понимаешь, что и зачем спрашивают. Ниже приведена процедура первоначальной настройки контроллера NME-AIR-WLC (модуль для маршрутизатора ISR), в моем случае успешно виртуализированного и затем запущенного в виртуальной машине:

Cryptographic library self-test. passed!

XML config selected

Validating XML configuration

Cisco is a trademark of Cisco Systems, Inc.

Software Copyright Cisco Systems, Inc. All rights reserved.

Cisco AireOS Version 7.0.220.0

Initializing OS Services: ok

Initializing Serial Services: ok

Initializing Network Services: ok

Starting ARP Services: ok

Starting Trap Manager: ok

Starting Network Interface Management Services: ok

Starting System Services: ok

Starting Fastpath Hardware Acceleration: ok

Starting Switching Services: ok

Starting QoS Services: ok

Starting Policy Manager: ok

Starting Data Transport Link Layer: ok

Starting Access Control List Services: ok

Starting System Interfaces: ok

Starting Client Troubleshooting Service: ok

Starting Management Frame Protection: ok

Starting Certificate Database: ok

Starting VPN Services: ok

Starting LWAPP: ok

Starting CAPWAP: ok

Starting LOCP: ok

Starting Security Services: ok

Starting Policy Manager: ok

Starting Authentication Engine: ok

Starting Mobility Management: ok

Starting Virtual AP Services: ok

Starting AireWave Director: ok

Starting Network Time Services: ok

Starting Cisco Discovery Protocol: ok

Starting Broadcast Services: ok

Starting Logging Services: ok

Starting DHCP Server: ok

Starting IDS Signature Manager: ok

Starting RFID Tag Tracking: ok

Starting RBCP: ok

Starting Mesh Services: ok

Starting TSM: ok

Starting CIDS Services: ok

Starting Ethernet-over-IP: ok

Starting DTLS server: enabled in CAPWAP

Starting CleanAir: ok

Starting WIPS: ok

Starting SSHPM LSC PROV LIST: ok

Starting RRC Services: ok

Starting FMC HS: ok

Starting Management Services:

Web Server: ok

CLI: ok

Secure Web: Web Authentication Certificate not found (error). If you cannot access management interface via HTTPS please reconfig

Secure Web: Web Authentication Certificate not found (error). If you cannot access management interface via HTTPS please reconfigure Virtual Interface.

Welcome to the Cisco Wizard Configuration Tool

Use the ‘-‘ character to backup

Приостанавливаем действие фичи autoinstall. Она позволяет контроллеру автоматически загрузить по TFTP заранее приготовленный конфиг-файл. Таким образом, можно развернуть в сети очень много контроллеров, не прибегая к ручной настройке каждого. Полезно, если у вас работает система управления WCS.

Would you like to terminate autoinstall? [yes]: yes

AUTO-INSTALL: process terminated — no configuration loaded

Устанавливаем имя контроллеру (предлагаемое генерится из МАС-адреса), логин и пароль администратора:

System Name [Cisco_bb:bb:40] (31 characters max): wlc4.ххх.ххх.net

Enter Administrative User Name (24 characters max): anton

Enter Administrative Password (3 to 24 characters): *********

Re-enter Administrative Password : *********

Настраиваем адресацию интерфейса управления. Это логический интерфейс, через который контроллер «общается» с внешним миром (кроме точек доступа). Обычная практика такова, что все физические интерфесы контроллера объединяют в EtherChannel группу (вы можете сделать это позднее), и в таком общем канале настраиваете сколько требуется логических интерфейсов, каждый в своем VLANе. В данном примере между коммутатором и контроллером создан trunk-порт, а обслуживание ведется через VLAN 310. Для access-порта, или если у вас применяется native VLAN, укажите номер 0. Адрес DHCP-сервера нужен для пересылки тому клиентских DHCP-запросов, если таковое будет настроено. Контроллер будет DHCP-релеем (хотя также может исполнять роль DHCP-сервера).

Management Interface IP Address: xx.xx.145.10

Management Interface Netmask: 255.255.255.128

Management Interface Default Router: xx.xx.145.1

Management Interface VLAN Identifier (0 = untagged): 310

Management Interface Port Num [1]:

Management Interface DHCP Server IP Address: xx.xx.145.9

Все контроллеры, кроме модели 5508, используют отдельный логический интерфейс ap-manager для общения с точками доступа. Необходимо настроить его адрес, обычно из той же сети:

AP Manager Interface IP Address: xx.xx.145.14

AP-Manager is on Management subnet, using same values

AP Manager Interface DHCP Server (xx.xx.145.9):

Последнй логический интерфейс — виртуальный. Он используется для передачи DHCP-запросов клиентам, веб-авторизации, роуминга. На него прописывают адрес, не использующийся нигде в сети и не маршрутизируемый, обычно это 1.1.1.1. Внимание: он должен быть одинаков для нескольких контроллеров, между которыми предполагается роуминг клиентов.

Virtual Gateway IP Address: 1.1.1.1

Для целей роуминга клиентов контроллеры объединяются в группы мобильности (mobility group), имя которой и предлагается задать. Также предлагается задать имя группы контроллеров, совокупно обеспечивающих управление радиорескрсом (частотный план и мощность, rf group). Хотя это могут быть разные группы по набору устройств и имени, здесь указывается общее имя (его можно изменить позднее):

Mobility/RF Group Name: WLAB

Визард предлагает создать одну беспроводную сеть (WLAN). Я обычно указываю здесь что-нибудь, все равно затем я эту сеть удаляю, и создаю правильную из веб-интерфейса.

Network Name (SSID): test

Режим бриджинга DHCP-пакетов экзотичен и на практике вряд ли применяется.

Configure DHCP Bridging Mode [yes][NO]:

Вы можете разрешить работу беспроводных клиентов, у которых IP-адрес прописан статически. Реально эта опция включает кэширование ARP на контроллере, что полезно.

Allow Static IP Addresses [YES][no]:

Для целей авторизации клиентов (а также доступа к контроллеру, и некоторых специфичных других) может быть использован внешний RADIUS-сервер, который удобнее настраивать позже через веб-интерфейс.

Configure a RADIUS Server now? [YES][no]: no

Warning! The default WLAN security policy requires a RADIUS server.

Please see documentation for more details.

Каждая точка доступа, и контроллер, имеют допустимые коды страны, в которой они работают. В действительности country code определяет разрешенный набор частот (каналов) и предельных мощностей, что влияет на работу алгоритмов автоматического выбора частоты и т.д. Крайне рекомендуется, чтобы во всей вашей сети список кодов стран был настроен единообразно.

Enter Country Code list (enter ‘help’ for a list of countries) [US]: RU

Контроллер предлагает включить сети 2.4 и 5 ГГц (11b/g/n и 11a/n соответственно). В действительности этот парамер передается на ассоциированные с контроллером точки доступа, на которых собственно и установлено радио. Я советую включать радио через веб-интерфейс уже после того, как все остальные параметры настроены.

Enable 802.11b Network [YES][no]: no

Enable 802.11a Network [YES][no]: no

Запрос на включение полезных алгоритмов динамического управления частотным ресурсом и мощностями, о чем мы говорили ранее.

Enable Auto-RF [YES][no]:

Настройки времени (сервер времени, и статичесски заданное время/часовой пояс) важны не только для правильности меток в лог-файлах, но и для работы авторизации точек доступа по сертификатам (они используют CAPWAP, основанный на DTLS, основанный на сертификатах с известными проверками сроков валидности).

Configure a NTP server now? [YES][no]: no

Configure the system time now? [YES][no]: no

Warning! No AP will come up unless the time is set.

Please see documentation for more details.

Наконец, если вы готовы, контроллер сохраняет конфигурацию, и перезапускается:

Configuration correct? If yes, system will save it and reset. [yes][NO]: yes

Configuration saved!

Resetting system with new configuration.

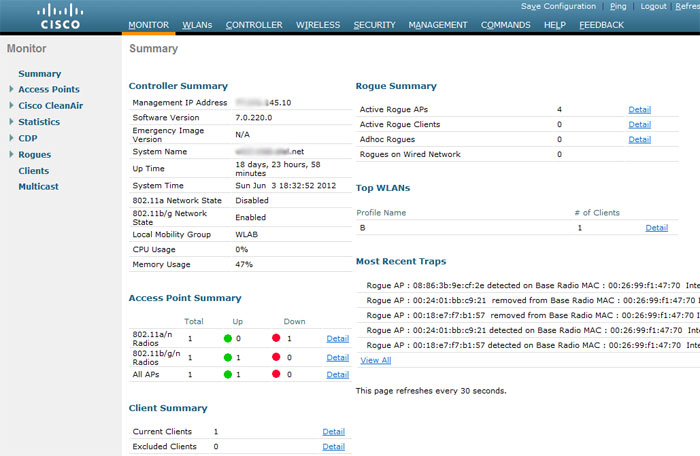

Всё, теперь устройство можно настраивать через веб-интерфейс управления, доступный через пару минут по адресу: httрs://xx.xx.145.10. Чтобы избежать ненужных вопросов о валидности сайта, контроллеру можно впоследствии выписать сертификат для работы SSL.

Контроллеры можно настраивать и через командную строку (консоль, telnet, ssh). От синтаксиса приверженцы IOS CLI будут плеваться, а фанаты JunOS окажутся в шоке. Командная строка, однако, очень полезна для дебагов, без которых вы в беспроводных системах Cisco просто шагу не ступите.

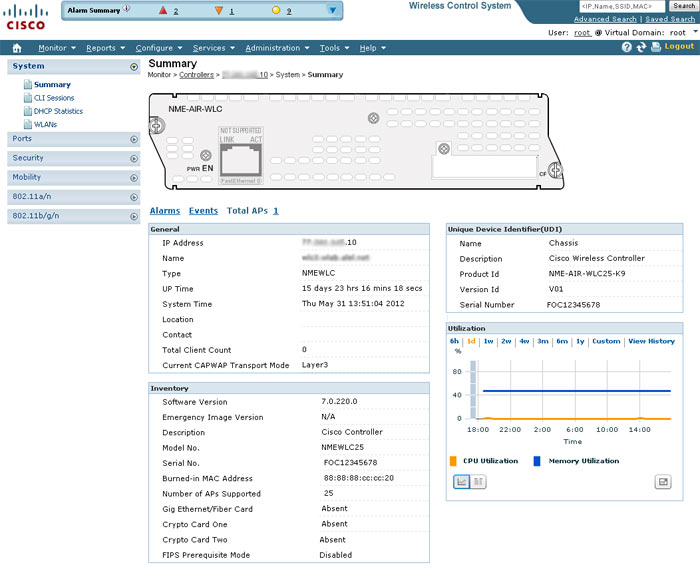

Теперь самое время прочитать исчерпывающее руководство по настройке контроллера, и ринуться в бой. При наличии рук и напильника достаточных средств можно подумать о внедрении крайне удобного централизованного средства управления беспроводной сетью NCS/WCS, скриншот которого приведен ниже:

P.S. Автор никак не связан с компанией Cisco Systems, ничего не продает и не покупает.