1. Пути и методы защиты информации в локальных вычислительных сетях

1.1 Пути несанкционированного доступа, классификация способов и средств защиты информации

- косвенным — без физического доступа к элементам ЛВС;

- прямым — с физическим доступом к элементам ЛВС.

- применение подслушивающих устройств;

- дистанционное фотографирование;

- перехват электромагнитных излучений;

- хищение носителей информации и производственных отходов;

- считывание данных в массивах других пользователей;

- копирование носителей информации;

- несанкционированное использование терминалов;

- маскировка под зарегистрированного пользователя с помощью хищения паролей и других реквизитов разграничения доступа;

- использование программных ловушек;

- получение защищаемых данных с помощью серии разрешенных запросов;

- использование недостатков языков программирования и операционных систем;

- преднамеренное включение в библиотеки программ специальных блоков типа “троянских коней”;

- незаконное подключение к аппаратуре или линиям связи вычислительной системы;

- злоумышленный вывод из строя механизмов защиты.

1.1.1 Средства защиты информации

- аппаратные — устройства, встраиваемые непосредственно в аппаратуру, или устройства, которые сопрягаются с аппаратурой ЛВС по стандартному интерфейсу (схемы контроля информации по четности, схемы защиты полей памяти по ключу, специальные регистры);

- физические — реализуются в виде автономных устройств и систем (электронно-механическое оборудование охранной сигнализации и наблюдения. Замки на дверях, решетки на окнах).

- Программные средства — программы, специально предназначенные для выполнения функций, связанных с защитой информации.

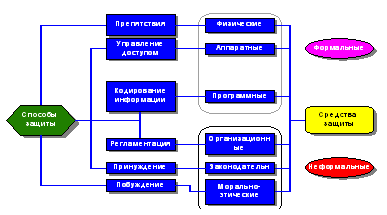

1.1.2 Способы защиты информации

Способы защиты информации представлены на рисунке 1.2. Способы защиты информации в ЛВС включают в себя следующие элементы: 1. Препятствие — физически преграждает злоумышленнику путь к защищаемой информации (на территорию и в помещения с аппаратурой, носителям информации). 2. Управление доступом — способ защиты информации регулированием использования всех ресурсов системы (технических, программных средств, элементов данных). Управление доступом включает следующие функции защиты:

- идентификацию пользователей, персонала и ресурсов системы, причем под идентификацией понимается присвоение каждому названному выше объекту персонального имени, кода, пароля и опознание субъекта или объекта по предъявленному им идентификатору;

- проверку полномочий, заключающуюся в проверке соответствия дня недели, времени суток, а также запрашиваемых ресурсов и процедур установленному регламенту;

- разрешение и создание условий работы в пределах установленного регламента;

- регистрацию обращений к защищаемым ресурсам;

- реагирование (задержка работ, отказ, отключение, сигнализация) при попытках несанкционированных действий.

Рисунок 1.1 Способы и средства защиты информации в ЛВС 3. Маскировка — способ защиты информации в ЛВС путем ее криптографического преобразования. При передаче информации по линиям связи большой протяженности криптографическое закрытие является единственным способом надежной ее защиты. 4. Регламентация — заключается в разработке и реализации в процессе функционирования ЛВС комплексов мероприятий, создающих такие условия автоматизированной обработки и хранения в ЛВС защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Для эффективной защиты необходимо строго регламентировать структурное построение ЛВС (архитектура зданий, оборудование помещений, размещение аппаратуры), организацию и обеспечение работы всего персонала, занятого обработкой информации. 5. Принуждение — пользователи и персонал ЛВС вынуждены соблюдать правила обработки и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности. Рассмотренные способы защиты информации реализуются применением различных средств защиты, причем различают технические, программные, организационные, законодательные и морально-этические средства. Организационными средствами защиты называются организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации ЛВС для обеспечения защиты информации. Организационные мероприятия охватывают все структурные элементы ЛВС на всех этапах: строительство помещений, проектирование системы, монтаж и наладка оборудования, испытания и проверки, эксплуатация. К законодательным средствам защиты относятся законодательные акты страны, которыми регламентируются правила использования и обработки информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил. К морально-этическим средствам защиты относятся всевозможные нормы, которые сложились традиционно или складываются по мере распространения вычислительных средств в данной стране или обществе. Эти нормы большей частью не являются обязательными, как законодательные меры, однако несоблюдение их ведет обычно к потере авторитета, престижа человека или группы лиц. Рассмотренные выше средства защиты подразделяются на:

- формальные — выполняющие защитные функции строго по заранее предусмотренной процедуре и без непосредственного участия человека.

- неформальные — такие средства, которые либо определяются целенаправленной деятельностью людей, либо регламентируют эту деятельность.

Лекция 24 Обеспечение безопасности информации в лвс

В вычислительных сетях сосредотачивается информация, исключительное право на пользование которой принадлежит определенным лицам или группам лиц, действующим в соответствии с должностными обязанностями. Такая информация должна быть защищена от всех видов постороннего вмешательства: чтения лицами, не имеющими права доступа к информации, и преднамеренного изменения информации. К тому же в вычислительных сетях должны приниматься меры по защите вычислительных ресурсов и средств связи от их несанкционированного использования, то есть должен быть исключен доступ к сети лиц, не имеющих на это права. Физическая защита системы и данных может осуществляться только в отношении рабочих компьютеров и узлов связи и оказывается невозможной для средств передачи, имеющих большую протяженность. По этой причине должны использоваться средства, исключающие несанкционированный доступ к данным и обеспечивающие их секретность.

Исследования практики функционирования систем обработки данных и вычислительных сетей показали, что существует много возможных направлений утечки информации и путей несанкционированного доступа в системах и сетях. В их числе:

- чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

- копирование носителей информации и файлов информации с преодо- лением мер защиты;

- маскировка под зарегистрированного пользователя;

- маскировка под запрос системы;

- использование программных ловушек;

- использование недостатков операционной системы;

- незаконное подключение к аппаратуре и линиям связи;

- злоумышленный вывод из строя механизмов защиты;

- внедрение и использование компьютерных вирусов и др.

- ограничение доступа в помещения, в которых происходит подготовка и обработка информации;

- допуск к обработке и передаче конфиденциальной информации только проверенных должностных лиц;

- хранение магнитных носителей и регистрационных журналов в закрытых для доступа посторонних лиц сейфах;

- исключение просмотра посторонними лицами содержания обрабатываемых материалов на дисплее, принтере, в распечатках и т.д.;

- использование криптографических кодов при передаче по каналам связи ценной информации;

- уничтожение красящих лент от принтеров, бумаги и иных материалов, содержащих фрагменты ценной информации.

- осуществление питания оборудования, обрабатывающего ценную информацию от независимого источника питания или через специальные сетевые фильтры;

- установка на дверях помещений кодовых замков;

- использование для отображения информации при вводе/выводе жидкокристаллических или плазменных дисплеев, а для получения твердых копий — струйных или термопринтеров, поскольку дисплей с ЭЛТ дает такое высокочастотное излучение, что его изображение с экрана можно принимать на расстоянии нескольких сотен метров;

- уничтожение информации, хранящейся в ПЗУ и на магнитных дисках, при списании или отправке их в ремонт;

- установка клавиатуры и принтеров на мягкие прокладки с целью снижения возможности снятия информации акустическим способом;

- охрана территорий и помещений с помощью экранирования машинных залов металлическими листами, установки систем наблюдения и организации контрольно-пропускных систем.

- контроля доступа к различным уровням памяти компьютеров;

- блокировки данных и ввода ключей;

- выделения контрольных битов для записей с целью идентификации.

- контроль безопасности, в том числе контроль регистрации вхождения в систему, фиксацию в системном журнале, контроль действий пользователя;

- реакцию (в том числе звуковую) на нарушение системы защиты контроля доступа к ресурсам сети;

- контроль мандатов доступа;

- формальный контроль защищенности операционных систем (базовой общесистемной и сетевой);

- контроль алгоритмов защиты;

- проверку и подтверждение правильности функционирования технического и программного обеспечения.

- некоторые программы перестают работать или работают не корректно;

- на экран выводятся посторонние сообщения, символы, рисунки и т.д.;

- работа компьютера существенно замедляется;

- некоторые файлы или файловая система полностью оказываются ис- порченными и т.д.

- подтверждение подлинности того, что объект, который предлагает се- бя в качестве отправителя информации в сети, действительно им является;

- целостность информации, выявляя искажения, вставки, повторы и уничтожение данных, передаваемых в сетях, а также последующее восста- новление данных;

- секретность всех данных, передаваемых по каналам вычислительной системы;

- нейтрализацию попыток несанкционированного использования вы числительных ресурсов. При этом контроль доступа может быть либо изби- рательным, то есть распространяться только на некоторые виды доступа к ресурсам, например, на обновление информации в базе данных, либо пол- ным;

- нейтрализацию угрозы отказа от информации со стороны ее отправи- теля и/или получателя;

- получателя информации доказательствами, которые исключают по пытки отправителя отрицать факты передачи указанной информации или ее содержания.