- Команда SS в Linux с полезными примерами

- 1. Отображение сетевого подключения командой SS

- Синтаксис команды ss:

- 2. Список прослушивающих сокетов

- 3. Отображение всех сокетов

- 4. Просмотр TCP-соединений командой SS

- 5. Показ UDP-соединений

- 6. Отображение списка сокетов Unix

- 7. Показ необработанных сокетов

- 8. Показать подключенные IP-адреса

- 9. Отобразить подключения к сокетам IPv4 и IPv6

- 10. Определите процессы

- 11. Показать соединение без разрешения имени хоста

- 12. Фильтр по соединению

- Параметры команды ss

- Сравнение команд ss и netstat

- Заключение

- 14 примеров команды ss для мониторинга сетевых подключений

- 1. Перечисление всех соединений

- 2. Список слушающих и не слушающих портов

- 3. Список прослушивающих сокетов

- 4. Список всех TCP соединений

- 5. Список всех слушающих TCP соединения

- 6. Список всех UDP соединений

- 7. Список всех слушающих UDP соединений

- 8. Отображение у сокетов PID (идентификаторов процессов)

- 9. Показать сводную статистику

- 10. Показать сокеты IPv4 и IPv6

- 11. Фильтр соединений по номеру порта

- 12. Вывод номеров портов в числовом формате, а не имени в ss

- 13. Поиск открытых портов на Linux

- 14. Поиск программ, которые прослушивают порты на Linux

- Статьи о программе ss

- Команда SS в Linux с полезными примерами

- 1. Отображение сетевого подключения командой SS

- Синтаксис команды ss:

- 2. Список прослушивающих сокетов

- 3. Отображение всех сокетов

- 4. Просмотр TCP-соединений командой SS

- 5. Показ UDP-соединений

- 6. Отображение списка сокетов Unix

- 7. Показ необработанных сокетов

- 8. Показать подключенные IP-адреса

- 9. Отобразить подключения к сокетам IPv4 и IPv6

- 10. Определите процессы

- 11. Показать соединение без разрешения имени хоста

- 12. Фильтр по соединению

- Параметры команды ss

- Сравнение команд ss и netstat

- Заключение

Команда SS в Linux с полезными примерами

Команда ss — это терминальная команда, используемая для отображения информации о сетевом сокете в Linux. SS расшифровывается как статистика сокетов. Это инструмент аналогичный netstat, который отображает немного больше информации, такой как информация о состоянии TCP.

Инструмент ss поставляется в комплекте с пакетом iproute2. Он может отображать статистику для сокетов домена PACKET, TCP, UDP, DCCP, RAW и Unix.

В этой статье мы расскажем про команду ss в Linux и покажем полезные примеры.

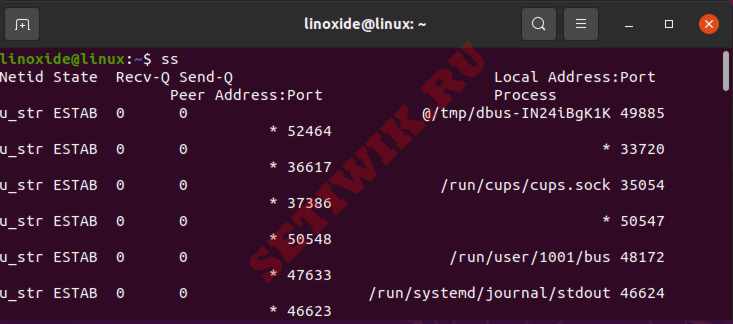

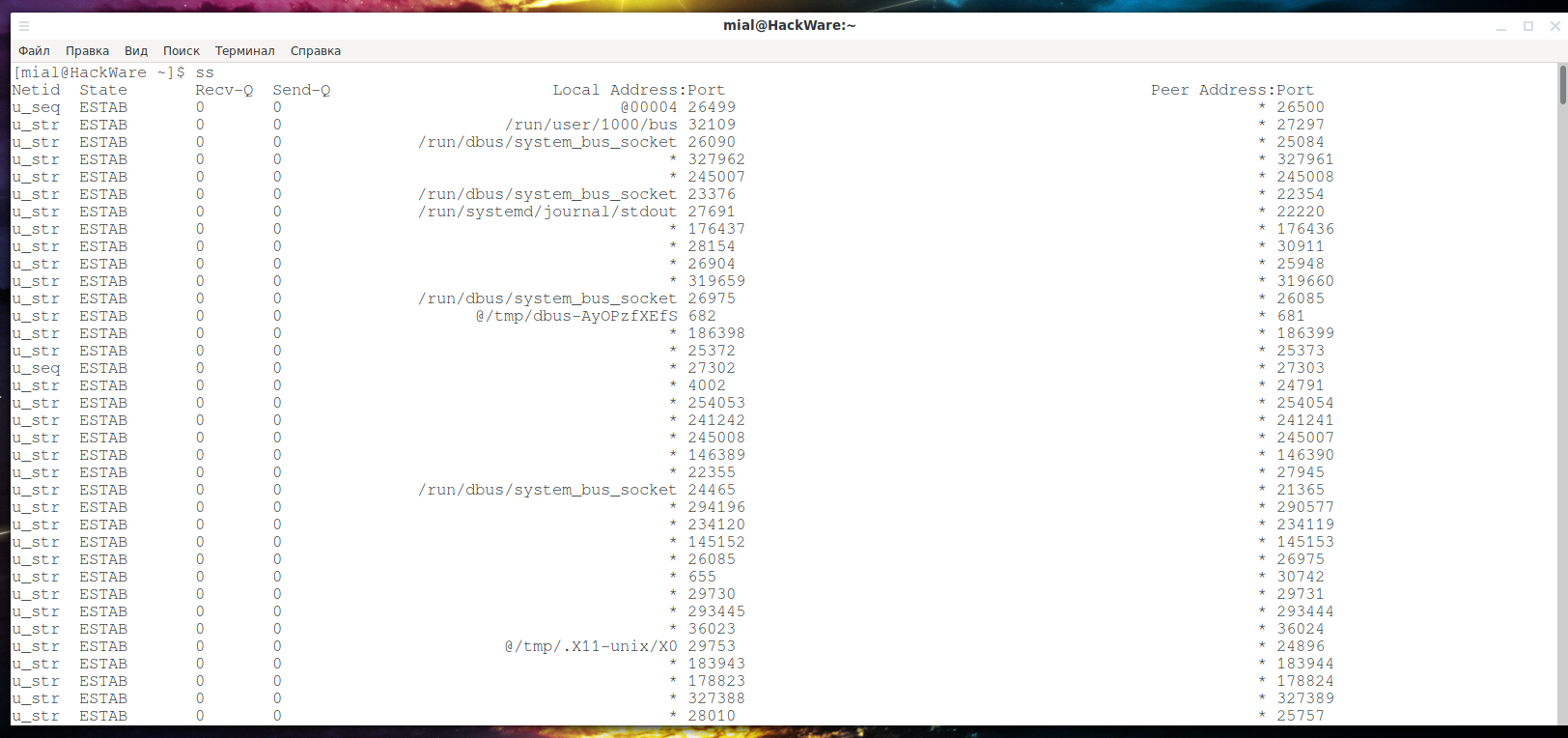

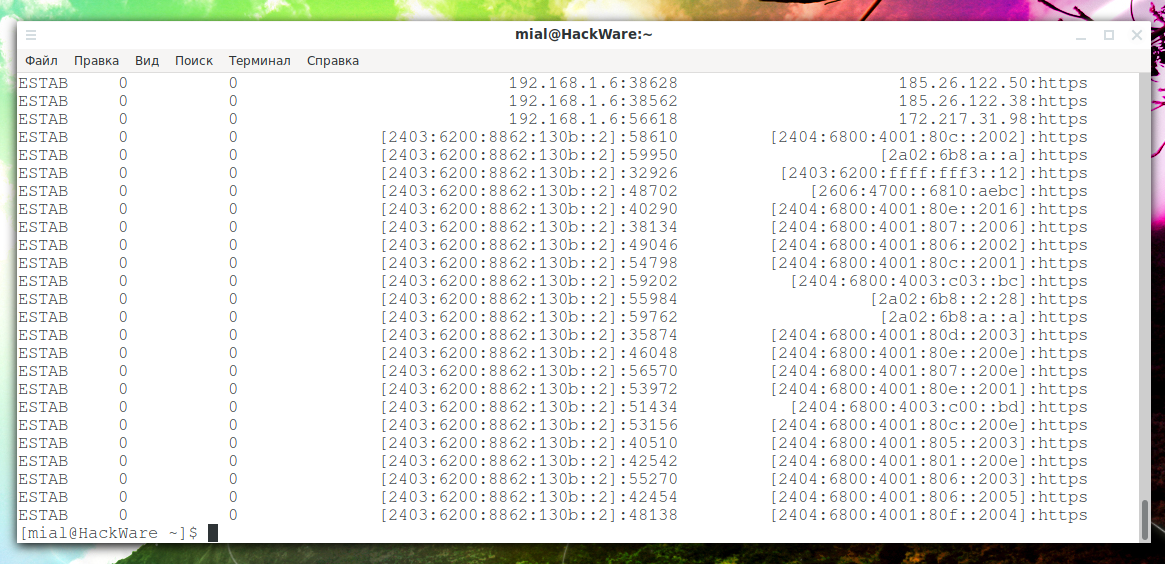

1. Отображение сетевого подключения командой SS

Команда ss без каких-либо параметров отобразит все открытые сокеты (например, TCP/UNIX/UDP), которые установили соединение.

- Netid: отображает типы сокетов.

- State: отображает состояние сокета, если он установлен (ESTAB), Не подключен (UNCONN) или прослушивается (LISTEN).

- Recv-Q: этот столбец отображает количество принятых пакетов в очереди.

- Send-Q: данная колонка отображает количество отправленных пакетов в очереди.

- Local address:port: показывает адрес локальной машины и порт.

- Peer address:port: отображает адрес удаленной машины и порт.

Вы можете получить более подробную информацию, используя команду ss в сочетании с различными опциями. Вы также можете выбрать несколько вариантов одновременно.

Синтаксис команды ss:

2. Список прослушивающих сокетов

Для отображения списка прослушиваемых сокетов используйте опцию -l или —listen .

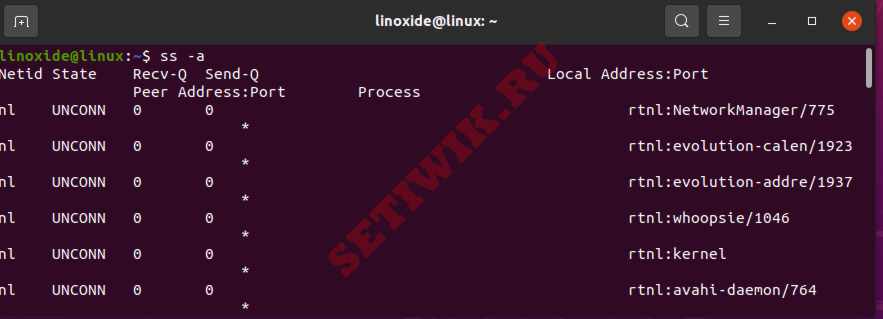

3. Отображение всех сокетов

Вы можете отобразить все прослушивающие и не прослушивающие сетевые подключения, используя опцию -a или -all .

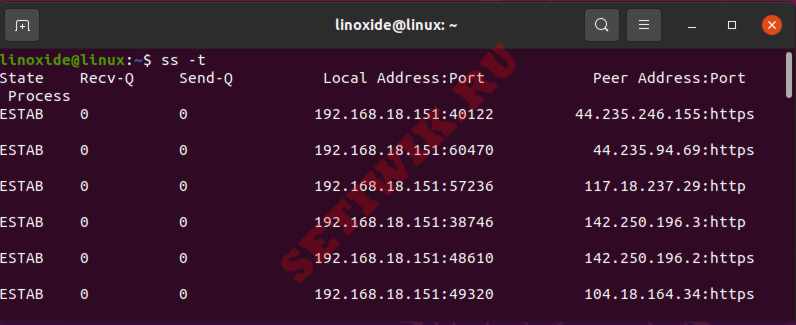

4. Просмотр TCP-соединений командой SS

Чтобы отобразить соединение TCP-сокета, используйте опцию -t или —tcp .

Чтобы отобразить список всех TCP-соединений, вы можете использовать параметры -a и -t одновременно. Это включает в себя состояние всех сокетов.

Чтобы отобразить TCP — соединение для всех состояний, объедините параметры -l и -t .

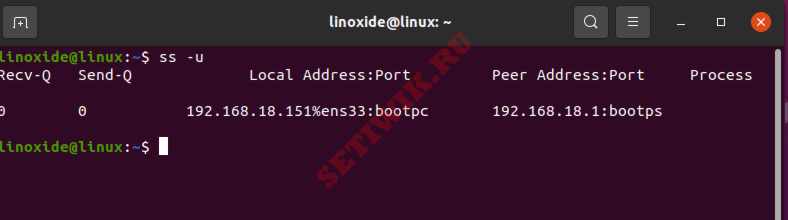

5. Показ UDP-соединений

Чтобы показать подключение к сокету UDP, используйте опцию -u или —udp .

Чтобы отобразить список всех UDP подключений, используйте параметры -a и -u . Это включит в себя состояния сокета.

Вы можете объединить -l и -u эта связка параметров отобразит UDP-соединение, всех состояний прослушивания сокета.

6. Отображение списка сокетов Unix

Чтобы отобразить все сокеты Unix, вы можете использовать команду ss вместе с -f unix или -x .

7. Показ необработанных сокетов

Чтобы отобразить все необработанные сокеты, вы можете использовать опцию -w или —raw .

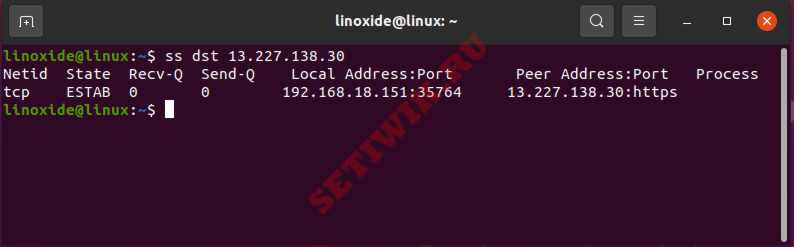

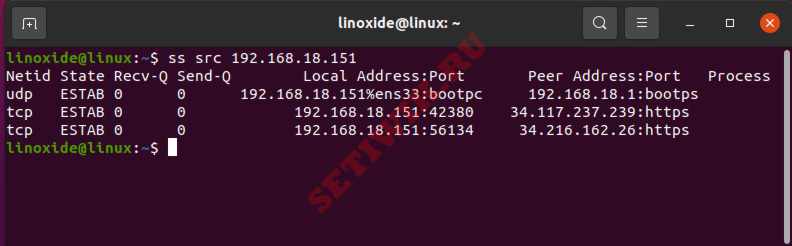

8. Показать подключенные IP-адреса

Мы можем использовать команду ss для отображения списка соединений определенного IP-адреса назначения или источника.

Например, чтобы указать подключение IP-адреса:

Например, чтобы указать подключение исходного IP-адреса:

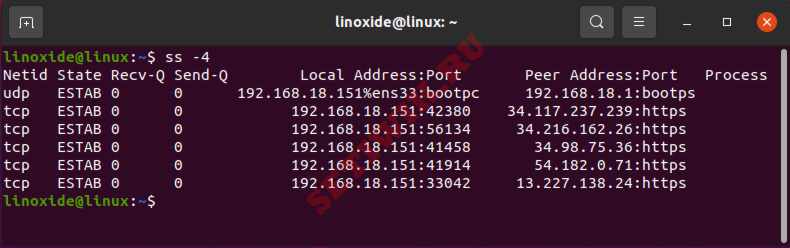

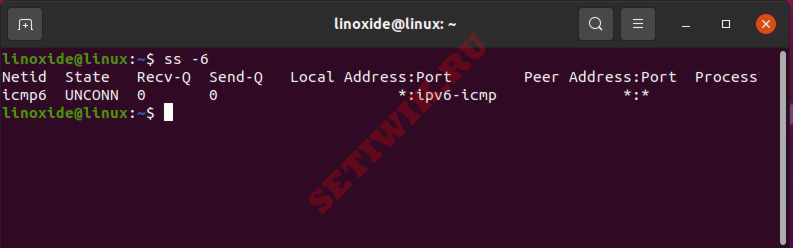

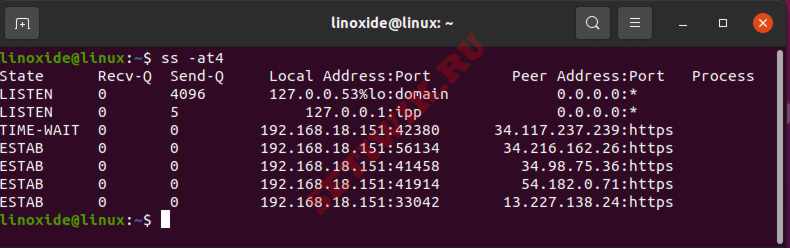

9. Отобразить подключения к сокетам IPv4 и IPv6

Если вы хотите отобразить список подключений сокетов IPv4, используйте опции -4 и -6 для отображения списка подключений сокетов.

Для отображения списка подключений к сокету IPv4 введите:

Для отображения списка подключений к сокетам IPv6 используйте команду:

Чтобы посмотреть все TCP-соединения IPv4, вы можете использовать следующий пример.

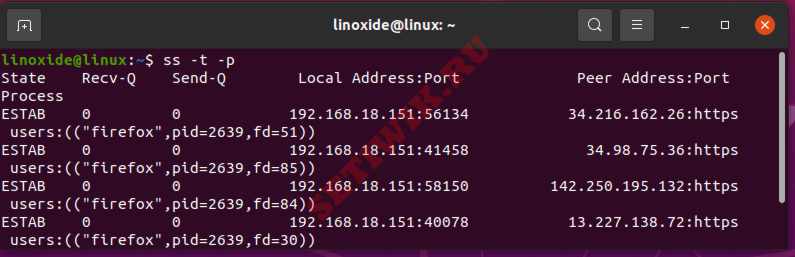

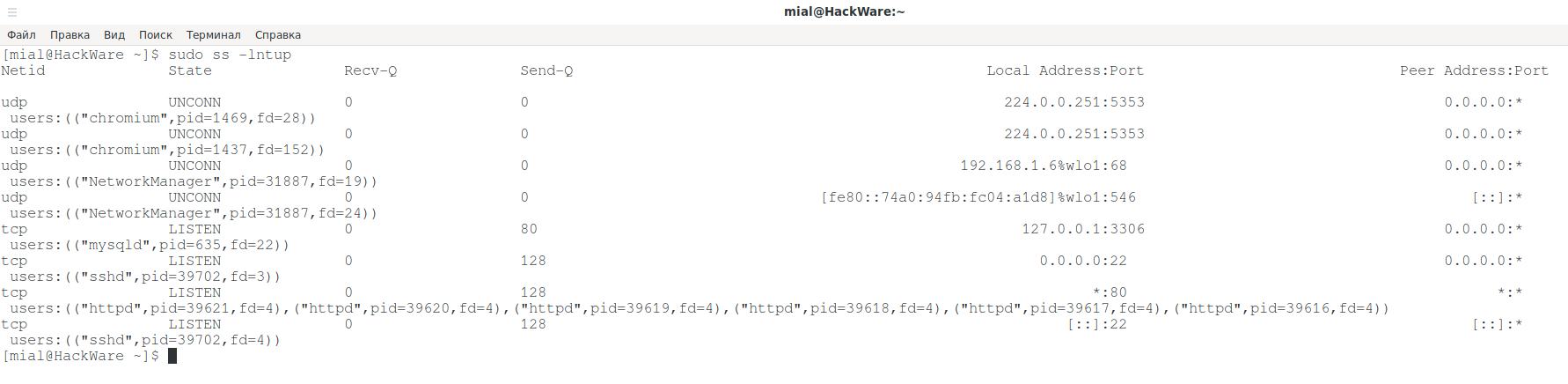

10. Определите процессы

Вы можете найти процессы сокетов, используя опцию -p вместе с командой ss. Чтобы идентифицировать процесс, вам потребуется пользователь с sudo.

11. Показать соединение без разрешения имени хоста

Для разрешения числового адреса/портов используйте параметр -r (resolve). В то время как параметр -n — не разрешает имена служб.

В этом примере, вы можете увидеть разницу между этими двумя:

$ ss -tn

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 74.208.235.196:22 48.192.234.17:60216$ ss -tr

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 64 li82-186.members.linode.com:ssh n47-172-231-17.sun4.vic.optusnet.com.au:60317

$

12. Фильтр по соединению

Давайте рассмотрим несколько примеров того, как применять фильтры для вывода конкретной информации.

Чтобы отфильтровать TCP-соединение с прослушиванием состояния, введите:

Для отображения установленных подключений к ssh— портам используйте эут команду:

$ ss -tr state established ‘( dport = :22 or sport = :22 )’

Вы также можете использовать традиционный способ команды grep для фильтрации. Здесь я показываю все TCP-соединения, которые прослушиваются:

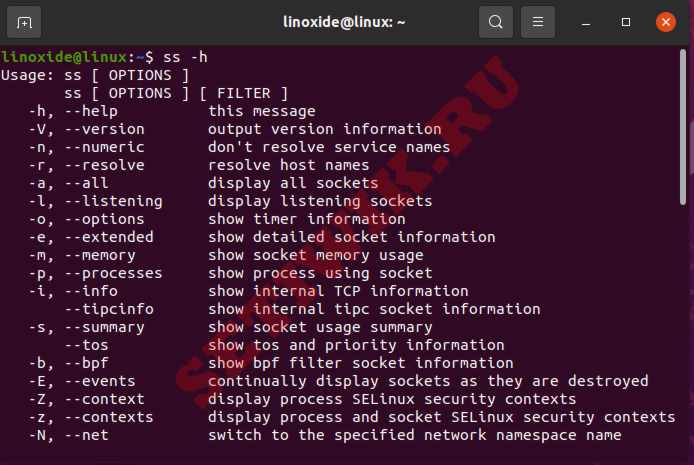

Параметры команды ss

Команда ss предоставляет различные опции для управления выводом, которые будут отображаться в соответствии с вашими требованиями. Вы можете использовать -h или —help вместе с командой ss, чтобы просмотреть основные параметры, доступные с помощью утилиты ss.

Сравнение команд ss и netstat

Инструмент ss включен в пакет iproute2 и используется по умолчанию в большинстве дистрибутивов Linux. Чтобы получить netstat, вам необходимо установить net-tools, который уже устарел. Команда ss выполняется намного быстрее, так как она работает непосредственно из ядра. SS не является полной заменой netstat, часть команды netstat заменена командой ip.

Заключение

В этой статье мы рассказали о команде ss и показали некоторые полезные примеры. Вы можете ознакомиться со справочной страницей команды ss для получения дополнительной информации.

14 примеров команды ss для мониторинга сетевых подключений

Команда ss — это инструмент, который используется для отображения информации о сетевых сокетах в системе Linux. Инструмент отображает более подробную информацию, чем команда netstat, которая используется для отображения активных соединений сокетов.

В этом руководстве мы подробно рассмотрим, как можно использовать команду ss для отображения различной информации о сетевых подключения (сокетах) в Linux.

1. Перечисление всех соединений

Базовая команда ss без каких-либо опций просто выводит список всех соединений независимо от состояния, в котором они находятся.

Если ни одна из опций не используется, ss отображает список открытых не слушающих сокетов (например, TCP/UNIX/UDP), которые установили соединение.

2. Список слушающих и не слушающих портов

Вы можете получить список как слушающих, так и не слушающих портов, используя опцию -a, как показано ниже.

3. Список прослушивающих сокетов

Чтобы отобразить только сокеты прослушивания, используйте флаг -l:

4. Список всех TCP соединений

Чтобы отобразить все соединения TCP, используйте параметр -t:

5. Список всех слушающих TCP соединения

Для просмотра всех слушающих TCP-сокетов используйте комбинацию -lt:

6. Список всех UDP соединений

Для просмотра всех сокетов с UDP соединениями используйте параметр -ua:

7. Список всех слушающих UDP соединений

Для просмотра списка подключений UDP используйте параметр -lu.

8. Отображение у сокетов PID (идентификаторов процессов)

Для отображения идентификаторов процессов, связанных с соединениями сокетов, используйте флаг -p:

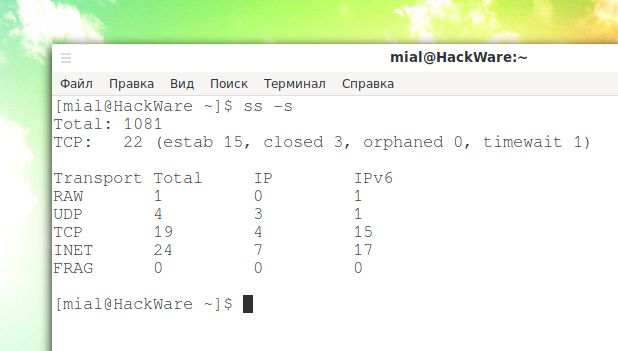

9. Показать сводную статистику

Чтобы вывести сводную статистику, используйте опцию -s.

10. Показать сокеты IPv4 и IPv6

Если вам интересны соединения через сокет IPv4, используйте опцию -4.

Чтобы отобразить соединения IPv6, используйте параметр -6.

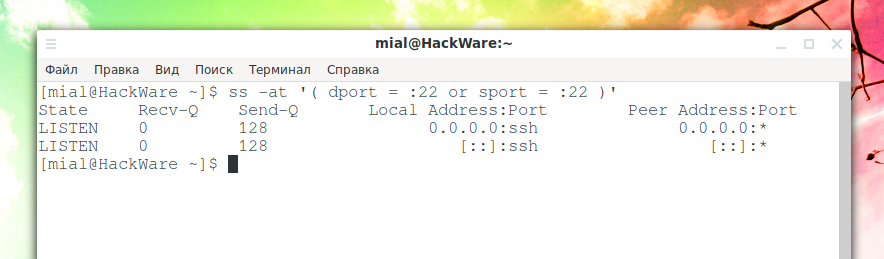

11. Фильтр соединений по номеру порта

Команда ss также позволяет фильтровать номер порта сокета или номер адреса. Например, для отображения всех соединений сокетов с портом назначения или исходным портом ssh выполните команду.

ss -at '( dport = :22 or sport = :22 )'

ss -at '( dport = :ssh or sport = :ssh )'

12. Вывод номеров портов в числовом формате, а не имени в ss

По умолчанию команда ss показывает имена портов, чтобы выводились порты в виде чисел, используйте опцию -n:

13. Поиск открытых портов на Linux

Следующая команда покажет все прослушиваемые порты для TCP и UDP соединений в виде цифровых значений:

14. Поиск программ, которые прослушивают порты на Linux

Если добавить ключ -p, то программа дополнительно покажет процессы, использующие сокет:

Статьи о программе ss

Команда SS в Linux с полезными примерами

Команда ss — это терминальная команда, используемая для отображения информации о сетевом сокете в Linux. SS расшифровывается как статистика сокетов. Это инструмент аналогичный netstat, который отображает немного больше информации, такой как информация о состоянии TCP.

Инструмент ss поставляется в комплекте с пакетом iproute2. Он может отображать статистику для сокетов домена PACKET, TCP, UDP, DCCP, RAW и Unix.

В этой статье мы расскажем про команду ss в Linux и покажем полезные примеры.

1. Отображение сетевого подключения командой SS

Команда ss без каких-либо параметров отобразит все открытые сокеты (например, TCP/UNIX/UDP), которые установили соединение.

- Netid: отображает типы сокетов.

- State: отображает состояние сокета, если он установлен (ESTAB), Не подключен (UNCONN) или прослушивается (LISTEN).

- Recv-Q: этот столбец отображает количество принятых пакетов в очереди.

- Send-Q: данная колонка отображает количество отправленных пакетов в очереди.

- Local address:port: показывает адрес локальной машины и порт.

- Peer address:port: отображает адрес удаленной машины и порт.

Вы можете получить более подробную информацию, используя команду ss в сочетании с различными опциями. Вы также можете выбрать несколько вариантов одновременно.

Синтаксис команды ss:

2. Список прослушивающих сокетов

Для отображения списка прослушиваемых сокетов используйте опцию -l или —listen .

3. Отображение всех сокетов

Вы можете отобразить все прослушивающие и не прослушивающие сетевые подключения, используя опцию -a или -all .

4. Просмотр TCP-соединений командой SS

Чтобы отобразить соединение TCP-сокета, используйте опцию -t или —tcp .

Чтобы отобразить список всех TCP-соединений, вы можете использовать параметры -a и -t одновременно. Это включает в себя состояние всех сокетов.

Чтобы отобразить TCP — соединение для всех состояний, объедините параметры -l и -t .

5. Показ UDP-соединений

Чтобы показать подключение к сокету UDP, используйте опцию -u или —udp .

Чтобы отобразить список всех UDP подключений, используйте параметры -a и -u . Это включит в себя состояния сокета.

Вы можете объединить -l и -u эта связка параметров отобразит UDP-соединение, всех состояний прослушивания сокета.

6. Отображение списка сокетов Unix

Чтобы отобразить все сокеты Unix, вы можете использовать команду ss вместе с -f unix или -x .

7. Показ необработанных сокетов

Чтобы отобразить все необработанные сокеты, вы можете использовать опцию -w или —raw .

8. Показать подключенные IP-адреса

Мы можем использовать команду ss для отображения списка соединений определенного IP-адреса назначения или источника.

Например, чтобы указать подключение IP-адреса:

Например, чтобы указать подключение исходного IP-адреса:

9. Отобразить подключения к сокетам IPv4 и IPv6

Если вы хотите отобразить список подключений сокетов IPv4, используйте опции -4 и -6 для отображения списка подключений сокетов.

Для отображения списка подключений к сокету IPv4 введите:

Для отображения списка подключений к сокетам IPv6 используйте команду:

Чтобы посмотреть все TCP-соединения IPv4, вы можете использовать следующий пример.

10. Определите процессы

Вы можете найти процессы сокетов, используя опцию -p вместе с командой ss. Чтобы идентифицировать процесс, вам потребуется пользователь с sudo.

11. Показать соединение без разрешения имени хоста

Для разрешения числового адреса/портов используйте параметр -r (resolve). В то время как параметр -n — не разрешает имена служб.

В этом примере, вы можете увидеть разницу между этими двумя:

$ ss -tn

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 0 74.208.235.196:22 48.192.234.17:60216$ ss -tr

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

ESTAB 0 64 li82-186.members.linode.com:ssh n47-172-231-17.sun4.vic.optusnet.com.au:60317

$

12. Фильтр по соединению

Давайте рассмотрим несколько примеров того, как применять фильтры для вывода конкретной информации.

Чтобы отфильтровать TCP-соединение с прослушиванием состояния, введите:

Для отображения установленных подключений к ssh— портам используйте эут команду:

$ ss -tr state established ‘( dport = :22 or sport = :22 )’

Вы также можете использовать традиционный способ команды grep для фильтрации. Здесь я показываю все TCP-соединения, которые прослушиваются:

Параметры команды ss

Команда ss предоставляет различные опции для управления выводом, которые будут отображаться в соответствии с вашими требованиями. Вы можете использовать -h или —help вместе с командой ss, чтобы просмотреть основные параметры, доступные с помощью утилиты ss.

Сравнение команд ss и netstat

Инструмент ss включен в пакет iproute2 и используется по умолчанию в большинстве дистрибутивов Linux. Чтобы получить netstat, вам необходимо установить net-tools, который уже устарел. Команда ss выполняется намного быстрее, так как она работает непосредственно из ядра. SS не является полной заменой netstat, часть команды netstat заменена командой ip.

Заключение

В этой статье мы рассказали о команде ss и показали некоторые полезные примеры. Вы можете ознакомиться со справочной страницей команды ss для получения дополнительной информации.