Команды проверки состояния маршрутизатора

В таблице 2 кратко описаны команды, наиболее часто используемые для конфигурирования маршрутизатора.

Команды, используемые для конфигурирования маршрутизатора

Ручная настройка из консоли терминала

Загрузка информации о конфигурации

из энергонезависимого ОЗУ (NVRAM)

copy tftp running_config

Загрузка информации о конфигурации

из сетевого TFTP_сервера в ОЗУ

Отображение текущей конфигурации,

copy running_config startup_config

Сохранение текущей конфигурации из ОЗУ

copy running_config tftp

Сохранение текущей конфигурации из ОЗУ

Отображение конфигурации, сохраненной

Очистка содержимого энергонезависимого ОЗУ

Настройка имени маршрутизатора. Одной из основных задач, которые необходимо решить при установке маршрутизатора, является задание его имени, как показано в примере 2.

Пример 2. Задание имени маршрутизатора

Router(config)#hostname SunDevils

Именование маршрутизатора позволяет повысить удобство администрирования сети. Имя маршрутизатора задается в режиме настройки глобальной конфигурации (global configuration mode), оно называется именем узла (hostname) и отображается в системном приглашении командной строки. Если пользователем не задано имя маршрутизатора, то по умолчанию используется имя Router.

Настройка защиты маршрутизатора паролями. Для защиты маршрутизатора от несанкционированного доступа используются пароли. Пароли могут быть установлены на доступ к виртуальной линии терминала и к линии консоли. Также паролем может быть защищен привилегированный EXEC режим.

Для ограничения доступа паролем к привилегированному режиму в режиме настройки глобальной конфигурации введите команду enable password. Однако этот пароль будет находиться в незашифрованном виде в конфигурационных файлах маршрутизатора. Для ввода пароля, который будет зашифрован, в привилегированном режиме введите команду enable secret. Если пароль будет задан этой командой, то он будет использоваться вместо пароля, задаваемого командой enable password. В этом случае в файлах конфигурации пароль будет содержаться в зашифрованном виде.

Для задания пароля на вход в консоль терминала используется команда line console 0. Эту команду полезно использовать в сети, в которой к маршрутизатору имеет доступ большое количество людей. Задание пароля на доступ к консоли терминала позволит предотвратить несанкционированный доступ к маршрутизатору.

Парольной защиты требует также и telnet доступ. В различных аппаратных платформах используется различное количество линий. Диапазон от 0 до 4 задает пять линий. Это означает, что одновременно могут быть установлены до пяти сеансов связи telnet. Для всех линий может быть один пароль или же для каждой линии его можно назначить индивидуально. Эта функция часто используется в больших сетях, обслуживаемых большим количеством сетевых администраторов. При возникновении в сети неразрешимых проблем и при всех занятых линиях доступа для восстановления может быть зарезервирована одна линия.

Для установки пароля к сеансу telnet связи используется команда line vty 0 4. В примере 3 показаны различные пути настройки и защиты пароля. Пароль, заданный командой enable secret, не может быть прочитан; другой пользователь, получивший доступ к файлам конфигурации, может лишь перезаписать его, но никак не прочитать, поскольку для хранения пароля используется необратимое, одностороннее шифрование, что исключает восстановление пароля. Для запрета отображения пароля в виде открытого текста может быть использована команда service password-encryption. Ее следует вводить в режиме глобальной конфигурации. Эта команда действует на все пароли, кроме того, который был указан с помощью команды enable secret, поскольку он и так уже зашифрован.

Команда service password-encryption позволяет зашифровать все пароли: привилегированного и непривилегированного пользователей, пароли доступа к консоли, через терминальные соединения, пароли линий и др.

Пример 3. Настройка защиты с помощью паролей

Router(config)# line console 0

Router(config-line)# login

Router(config-line)# password Cisco

! Пароль виртуального терминала

Router(config)# line vty 0 4

Router(config-line)# login

Router(config-line)# password Cisco

! Пароль для доступа к привилегированному режиму

Router(config)# enable password san_fran

Router(config)# enable secret [пароль]

Router(config)# service password_encryption

! Отмена шифрования всех паролей

Router(config)# no service password_encryption__

В маршрутизаторе существует большое количество типов команды show, которые позволяют просмотреть содержимое файлов; такие команды очень полезны при решении проблем в работе маршрутизатора. В каждом из режимов команда show ? отображает допустимые параметры команды. В таблице 4 приведен список некоторых параметров команды show.

Базовая конфигурация маршрутизатора

Для начальной настройки маршрутизатора (здесь и далее в качестве примера взяты устройства компании Cisco) нужно выполнить следующие шаги в режиме конфигурации роутера, перейти к которому можно командой configure terminal :

1. Задаем название устройства

2. Задаем пароль для входа в привилегированный режим.

Router(config)# enable secret password

3. Задаем пароль на подключение через консоль.

Router(config)# line console 0 Router(config-line)# password password Router(config-line)# login

4. Задаем пароль для удаленного доступа по Telnet / SSH.

Router(config-line)# line vty 0 4 Router(config-line)# password password Router(config-line)# login Router(config-line)# transport input

5. Шифруем все пароли введенные на устройстве.

Router(config-line)# exit Router(config)# service password-encryption

6. Задаем баннер, который будет выводится при подключении к устройству. В данном баннере обычно указывается правовая информация о последствиях несанкционированного подключения

Router(config)# banner motd delimiter message delimiter

Router(config)# end Router# copy running-config startup-config

Пример базовой настройки маршрутизатора

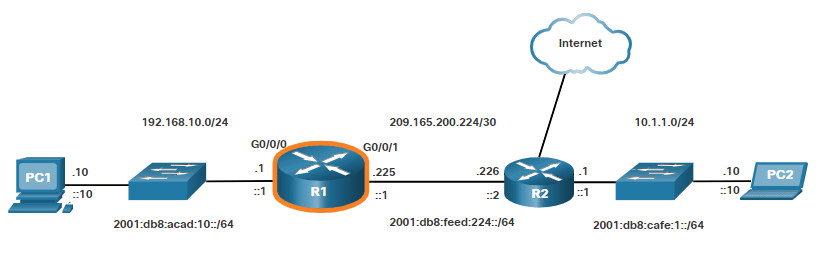

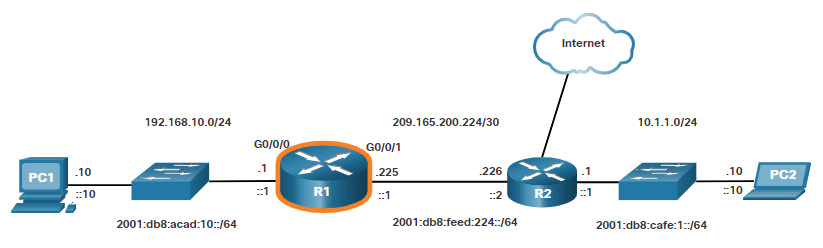

В данном руководстве на маршрутизаторе R1 из топологии ниже будет сделана первичная конфигурация:

Чтобы настроить маршрутизатор вводим следующие команды:

Router> enable Router# configure terminal Enter configuration commands, one per line. End with CNTL/Z. Router(config)# hostname R1 R1(config)#

Все методы доступа к настройкам маршрутизатора должны быть защищены. Привилегированный режим EXEC дает пользователю полный доступ к устройству и его настройкам. Поэтому нужно надёжно защитить доступ к этому режиму.

Следующие команды позволяют защитить доступ к пользовательскому и привилегированному режимам EXEC, включает Telnet/SSH и шифрует все пароли в конфигурации.

R1(config)# enable secret class R1(config)# R1(config)# line console 0 R1(config-line)# password cisco R1(config-line)# login R1(config-line)# exit R1(config)# R1(config)# line vty 0 4 R1(config-line)# password cisco R1(config-line)# login R1(config-line)# transport input ssh telnet R1(config-line)# exit R1(config)# R1(config)# service password-encryption R1(config)#

Далее сконфигурируем баннер Message of the Day. Обычно такой баннер включает в себя юридическое уведомление предупреждающее пользователей о том, что доступ к устройству разрешен только авторизованным лицам. Данный тип баннера конфигурируется следующим образом:

R1(config)# banner motd # Enter TEXT message. End with a new line and the # *********************************************** WARNING: Unauthorized access is prohibited! *********************************************** # R1(config)#

Настройка интерфейсов маршрутизатора

На данный момент на нашем роутере выполнена первичная настройка. Так как без настроек интерфейсов роутеры не будут доступны для других устройств, далее сконфигурируем его интерфейсы. На маршрутизаторах компании Cisco бывают разные интерфейсы. Например, маршрутизатор Cisco ISR 4321 оснащен двумя гигабитными интерфейсами.

Для настройки интерфейсов маршрутизатора нужно ввести следующие команды:

Router(config)# interface type-and-number Router(config-if)# description description-text Router(config-if)# ip address ipv4-address subnet-mask Router(config-if)# ipv6 address ipv6-address/prefix-length Router(config-if)# no shutdown

Как только порт включиться, на консоли выведется соответствующее сообщение.

Несмотря на то, что команда description не требуется для включения интерфейса, все же рекомендуется ее использовать. Это может быть полезно при устранении неполадок в производственных сетях, предоставляя информацию о типе подключенной сети. Например, если интерфейс подключается к поставщику услуг или провайдеру услуг, команда description будет полезна для ввода внешнего соединения и контактной информации. Длина текста description составляет 240 символов.

Команда no shutdown используется для включения интерфейса, это похоже на включение питания на интерфейсе. Также маршрутизатор следует подключить к другому устройству, чтобы установилась связь на физическом уровне.

Пример настройки интерфейсов на маршрутизаторе

В данном примере на маршрутизаторе R1 включим непосредственно подключенные порты.

Для настройки портов на R1 введите следующие команды:

R1> enable R1# configure terminal Enter configuration commands, one per line. End with CNTL/Z. R1(config)# interface gigabitEthernet 0/0/0 R1(config-if)# description Link to LAN R1(config-if)# ip address 192.168.10.1 255.255.255.0 R1(config-if)# ipv6 address 2001:db8:acad:10::1/64 R1(config-if)# no shutdown R1(config-if)# exit R1(config)# *Aug 1 01:43:53.435: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/0, changed state to down *Aug 1 01:43:56.447: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/0, changed state to up *Aug 1 01:43:57.447: %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet0/0/0, changed state to up R1(config)# R1(config)# R1(config)# interface gigabitEthernet 0/0/1 R1(config-if)# description Link to R2 R1(config-if)# ip address 209.165.200.225 255.255.255.252 R1(config-if)# ipv6 address 2001:db8:feed:224::1/64 R1(config-if)# no shutdown R1(config-if)# exit R1(config)# *Aug 1 01:46:29.170: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/1, changed state to down *Aug 1 01:46:32.171: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/1, changed state to up *Aug 1 01:46:33.171: %LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet0/0/1, changed state to up R1(config)#

Информационные сообщения говорят нам, что оба порта включены.

Проверка настроек портов

Для проверки настроек портов используются несколько команд. Самыми полезные из них это команды show ip interface brief и show ipv6 interface brief .

R1# show ip interface brief Interface IP-Address OK? Method Status Protocol GigabitEthernet0/0/0 192.168.10.1 YES manual up up GigabitEthernet0/0/1 209.165.200.225 YES manual up up Vlan1 unassigned YES unset administratively down down R1# show ipv6 interface brief GigabitEthernet0/0/0 [up/up] FE80::201:C9FF:FE89:4501 2001:DB8:ACAD:10::1 GigabitEthernet0/0/1 [up/up] FE80::201:C9FF:FE89:4502 2001:DB8:FEED:224::1 Vlan1 [administratively down/down] unassigned R1#