Проверка Linux на вирусы

Раньше мы уже говорили о вирусах в Linux. Большинство людей считают, что вирусов в Linux нет и кое в чем они правы. Ведь вредоносных программ, которые сами могли бы распространятся по системе и заряжать другие компьютеры в сети минимум. Известные широкой общественности программы такого рода для Linux можно сосчитать на пальцах. Но есть и другой тип угроз, более характерный для Linux. Это руткиты, программы которые устанавливаются вручную и скрывают свою деятельность в системе.

Эти программы могут предоставлять установившему их человеку полный доступ к вашей системе, вычислительным ресурсам и данным. Не стоит недооценивать эту опасность. Если ваш компьютер подключен к интернет без использования локальной сети (роутера) и без технологии NAT, то обратится к нему может любой человек из сети провайдера. Для этого даже не обязательно знать ваш IP адрес. Злоумышленник может просто перебирать все адреса в своей подсети и если на вашем компьютере или сервере окажется искомая им уязвимость, например слабый пароль ssh или любая другая уязвимость в системном сервисе программная или недостаток настройки — ваш компьютер будет взломан.

Проверка Linux на вирусы

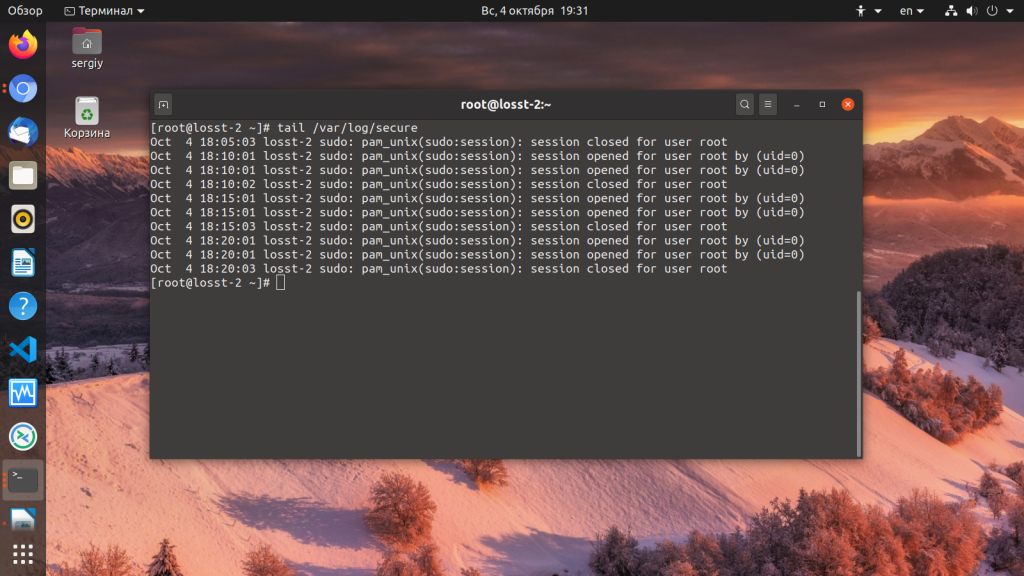

Чтобы понять не подключался ли кто к вашему компьютеру, вы можете посмотреть содержимое файла /var/log/audit.log или /var/log/secure.

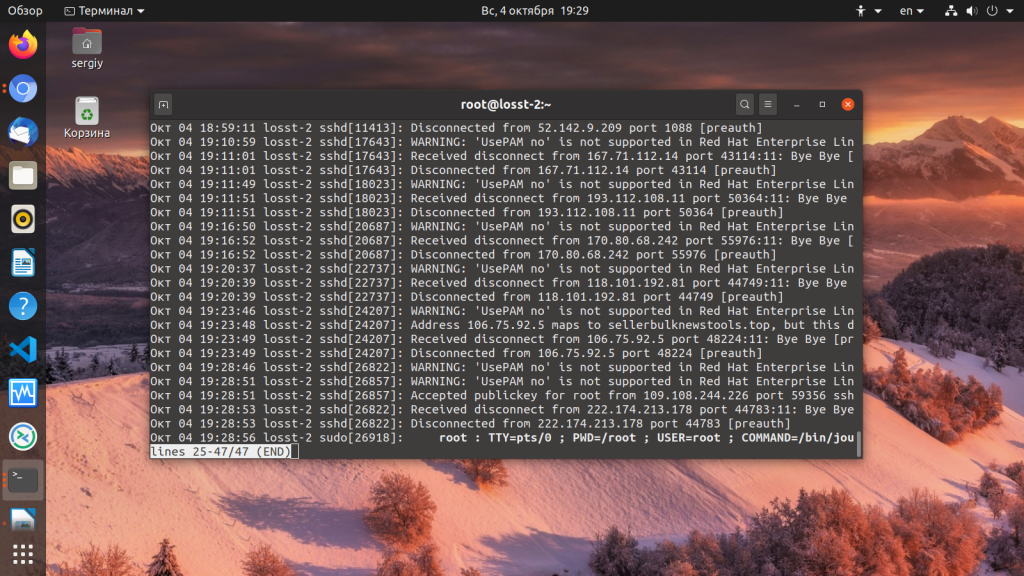

Здесь фиксируются все события в системе, в том числе неудачные попытки входа по ssh. Я был удивлен когда увидел что мой пароль пытались подобрать. Также можно посмотреть логи сервиса sshd с помощью journalctl:

sudo journalctl _SYSTEMD_UNIT=sshd.service

Ну а если уже хакер получит доступ к вашей системе, тут у него уже много вариантов для действий — всплывают все уязвимости в системных библиотеках и ядре, которые можно использовать для обхода защитных механизмов Linux и повышения привилегий в системе. Поэтому не лишним будет следить за актуальностью своего программного обеспечения, в новом ПО скорее всего, уже закрыли известные уязвимости, а также иногда проверять компьютер специальной программой для поиска руткитов. В этой статье мы рассмотрим как проверить компьютер на вирусы в Linux.

Для поиска руткитов мы будем использовать утилиту rkhunter или RootkitHunter, а также chkrootkit. Мы рассмотрим как ее установить и настроить для правильной проверки. Вообще, я больше склоняюсь к первой, она новее и имеет больше функций.

Поиск вирусов с помощью RkHunter

RkHunter (Rootkit Hunter) — это инструмент для сканирования системы Linux / Unix с открытым исходным кодом, выпущенный под лицензией GPL. Утилита выполняет сканирование Linux на предмет руткитов, бекдоров, локальных эксплойтов и уязвимостей. На данный момент известно 349 руткитов, и всех их программа может найти, если они были установлены в вашей системе. Программа — всего лишь скрипт, позволяющий проверить локальные файлы, и обнаружить известные руткиты. Также выполняется проверка изменения системных команд, файлов запуска, а также проверка сетевых интерфейсов, на предмет прослушивания определенных портов.

Установить программу в Ubuntu можно командой:

sudo apt install rkhunter

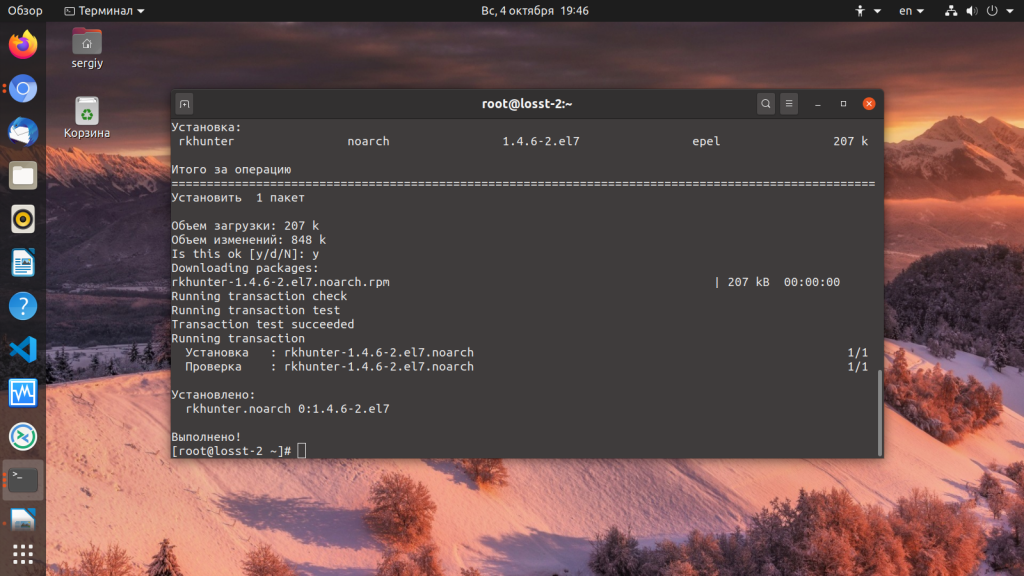

В CentOS надо выполнить такую команду:

sudo yum install rkhunter

Если у вас другой дистрибутив, вы всегда скачать установочный скрипт на SourceForge:

cd rkhunter-1.4.2

./installer.sh —layout default —install

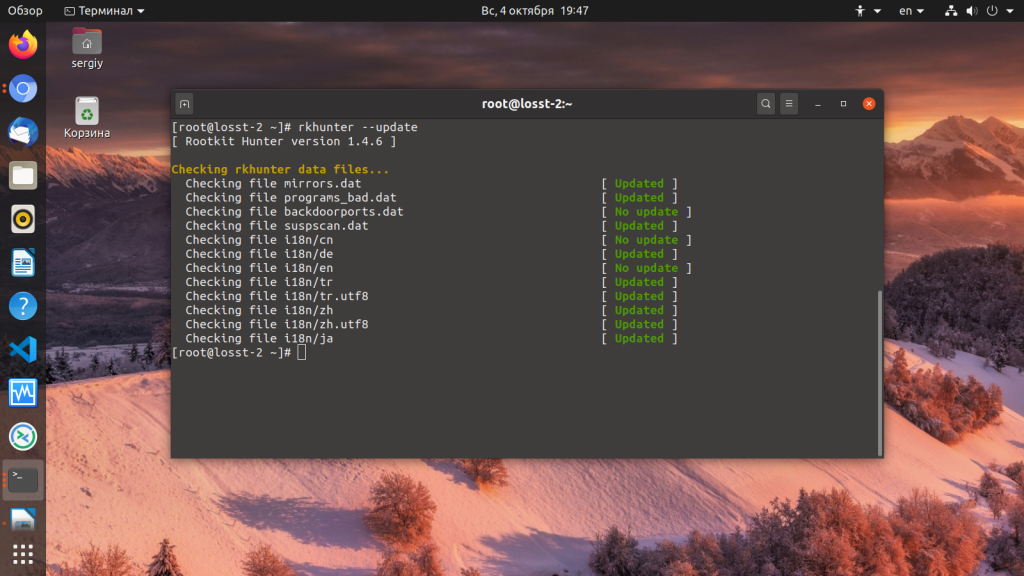

Перед тем как будет выполнена проверка linux на вирусы, необходимо обновить базу данных утилиты. Для этого выполните:

Теперь необходимо собрать информацию о файлах в системе, это нужно, чтобы программа могла понять пытался ли кто модифицировать системные файлы при следующей проверке. Для этого выполните:

Обновление желательно выполнять регулярно, поэтому давайте создадим специальный скрипт и будем запускать его с помощью cron каждый день. Для этого создайте файл скрипта в папке /etc/cron.daily:

#!/bin/sh

(

/usr/local/bin/rkhunter —versioncheck

/usr/local/bin/rkhunter —update

/usr/local/bin/rkhunter —cronjob —report-warnings-only

) | /bin/mail -s ‘rkhunter Daily Run (Ваш сервер)’ your@email.com

Здесь мы выполняем проверку версии, обновление баз данных и в последней строчке мы запланировали проверку и отправку уведомления вам на Email. Для работы необходимо заменить your@email.com на ваш адрес электронной почты.

Теперь осталось только дать программе права на выполнение:

chmod 755 /etc/cron.daily/rkhunter.sh

С установкой программы разобрались. Сначала давайте рассмотрим основные опции программы которые мы уже использовали, или которые вам могут пригодится:

- —verbose-logging — максимально подробный вывод

- —quiet — минимум информации в выводе

- -l, —logfile — записать лог программы в свой файл

- —cronjob — не интерактивный режим проверки, используется для запуска с помощью cron, отсюда и название.

- —list — позволяет посмотреть какие возможности проддерживает программа, можно передать несколько параметров, test — тесты, lang — языки, rootkits — руткиты.

- —unlock — удаляет файл блокировки базы данных, может быть полезна если предыдущий сеанс работы с программой был завершен некорректно.

- —check — проверка системы

- —update — обновление баз руткитов

- —versioncheck — обновление программы

- —propupd — создать базу данных файлов

Например, чтобы посмотреть все руткиты, которые может найти программа выполните:

sudo rkhunter —list rootkits

Для того чтобы проверить Linux на вирусы всю систему выполните от суперпользователя:

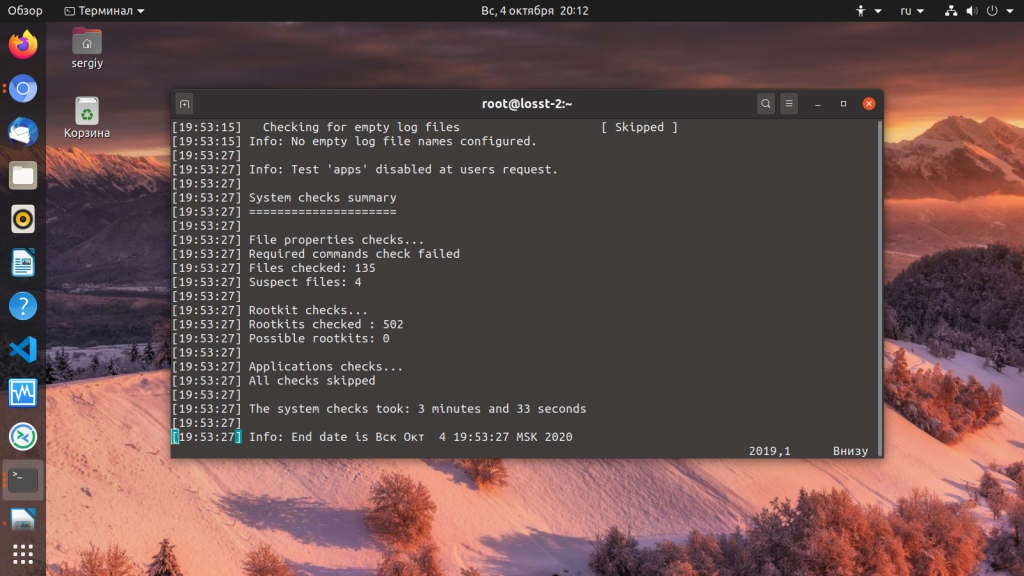

Программа кроме вывода информации на экран, создаст лог проверки. На информацию выводимую во время проверки не обращайте большого внимания, она немного урезана все станет более понятнее при просмотре лога.

К сожалению программа работает только на английском, поэтому, чтобы понять в каком состоянии ваша система вам придется немного понимать английский.

Чтобы вам было более понятно что делает программа и как анализировать ее результаты, давайте рассмотрим лог сканирования.

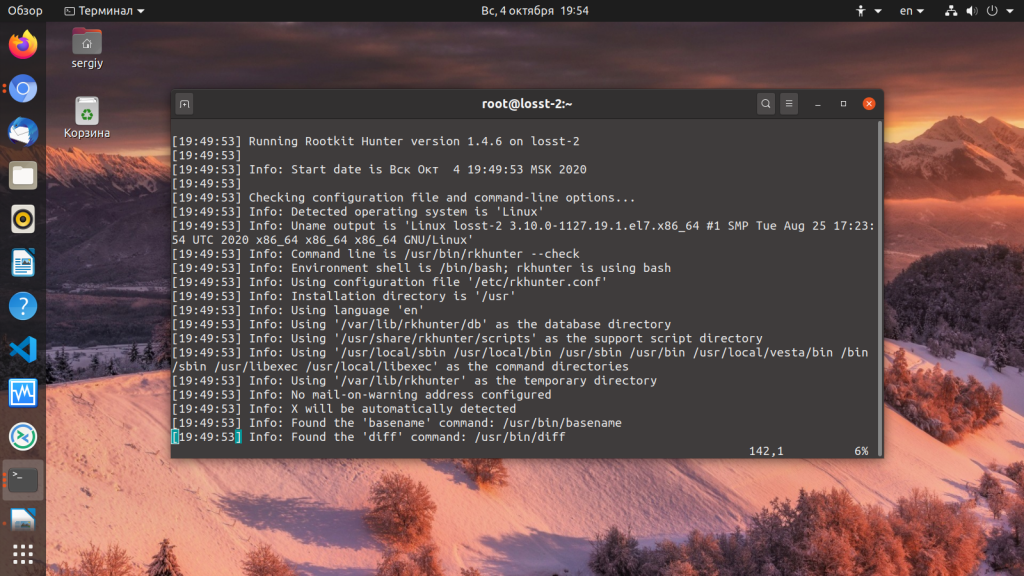

Сначала программа инициализируется и загружает конфигурационные файлы, здесь нет ничего интересного. Заметьте, что мы рассматриваем лог проверки системы, логи обновления и создания базы данных, они находятся выше в этом же файле, нас не интересуют. Проверка системы начинается с этих срок:

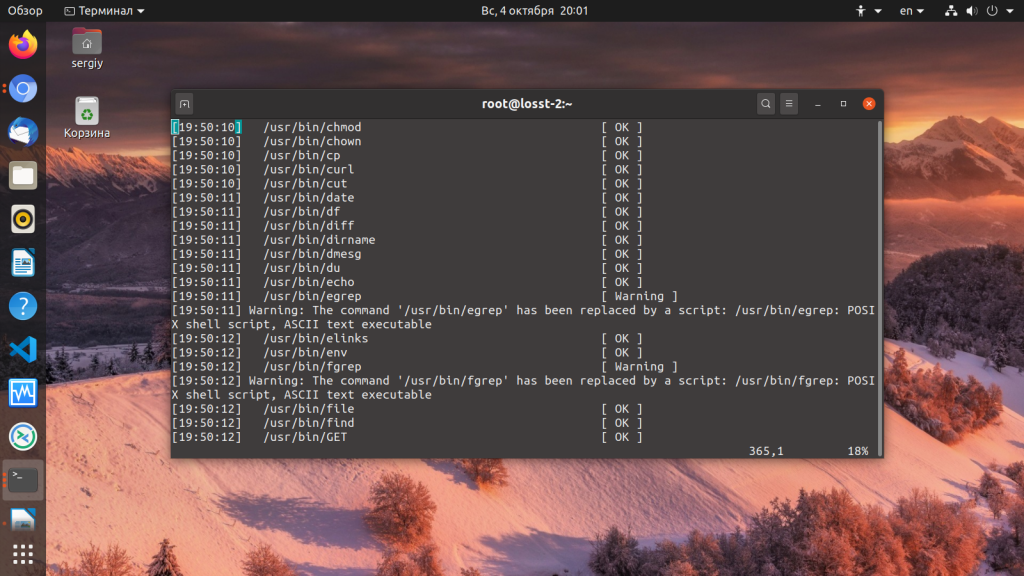

Программа сканирует системные утилиты и пытается выявить там подозрительные признаки, в том числе проводится сравнение хеша утилиты с хешем сохраненным в базе данных, чтобы понять не была ли она изменена. Обычно если с утилитами все хорошо лог заполнен такими строками:

Также выполняется проверка параметров файлов, например если файл должен быть бинарным, а он скрипт, то это не порядок:

При обнаружении подозрительного файла программа тут же объясняет в чем с ним проблема. Возможно это ложное срабатывание, однако эти файлы вам стоит проверить или можно переустановить пакеты, которым они пренадлежат.

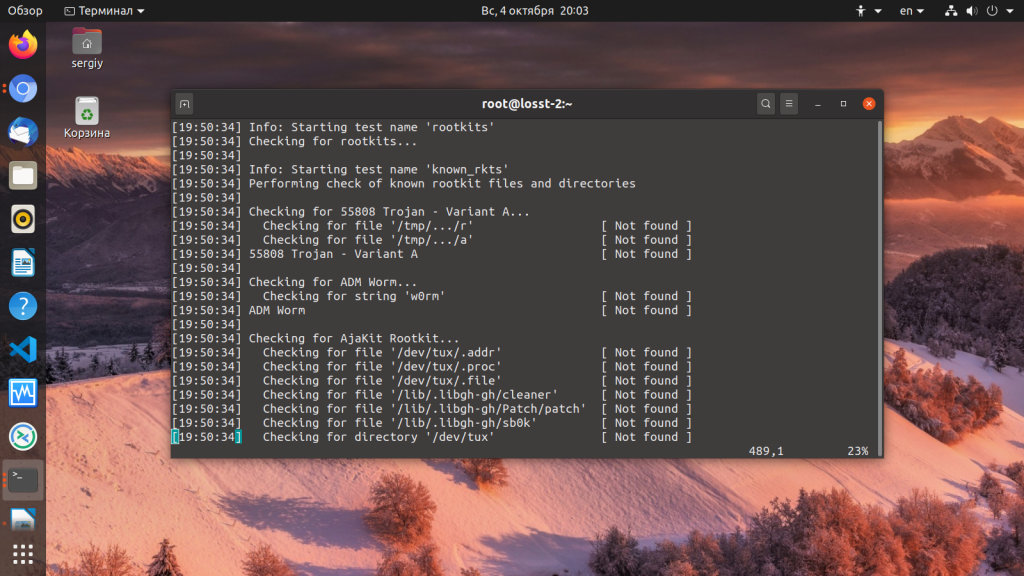

Дальше будет выполнена проверка Linux на вирусы с поиском известных руткитов:

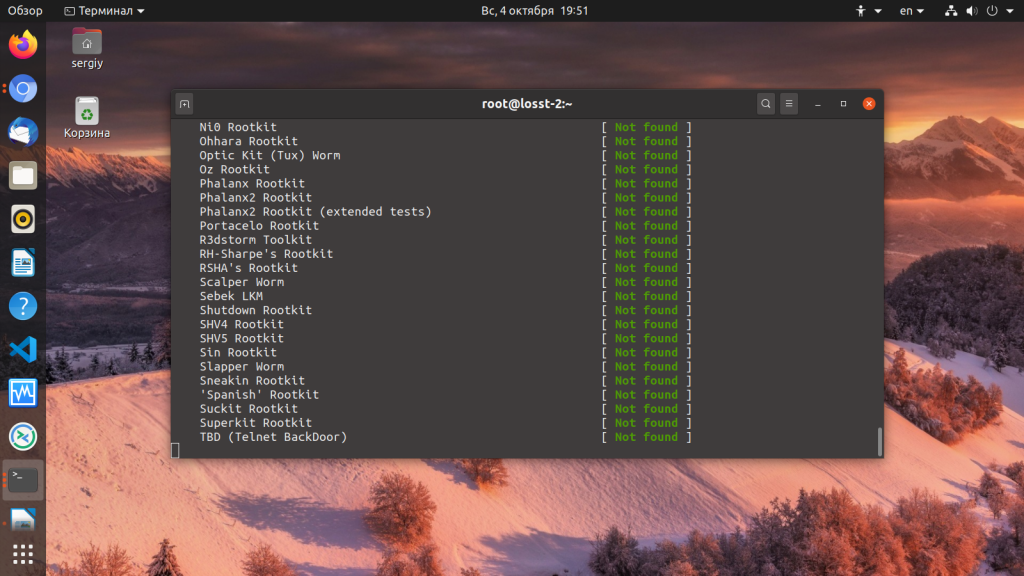

Обычно, если в этом разделе что-то обнаружено, то это значит, что в системе есть руткит и с этим нужно что-то делать, но обычно мы видим строки Not found (не найдено):

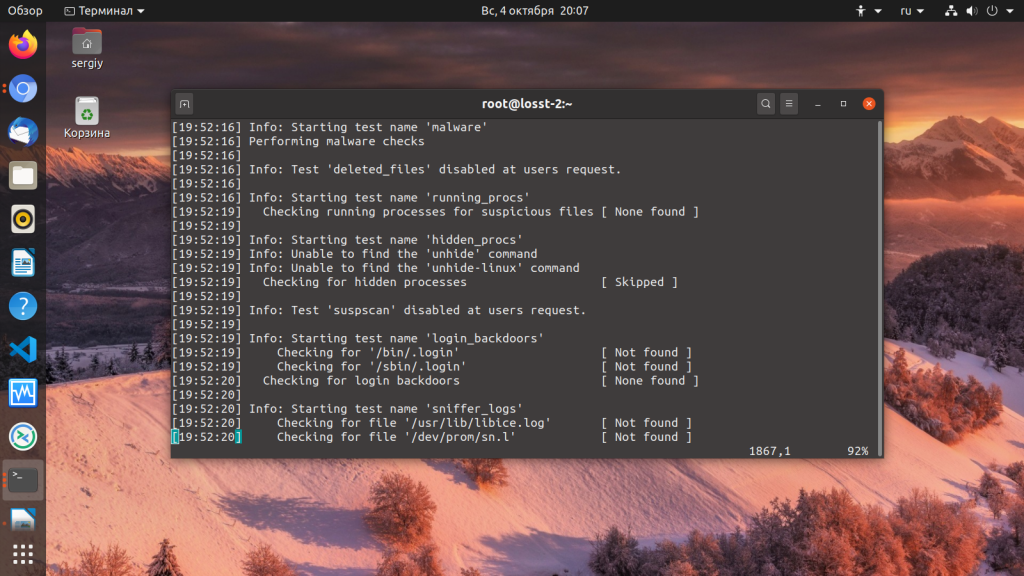

Дальше будет запущен поиск нежелательного программного обеспечения:

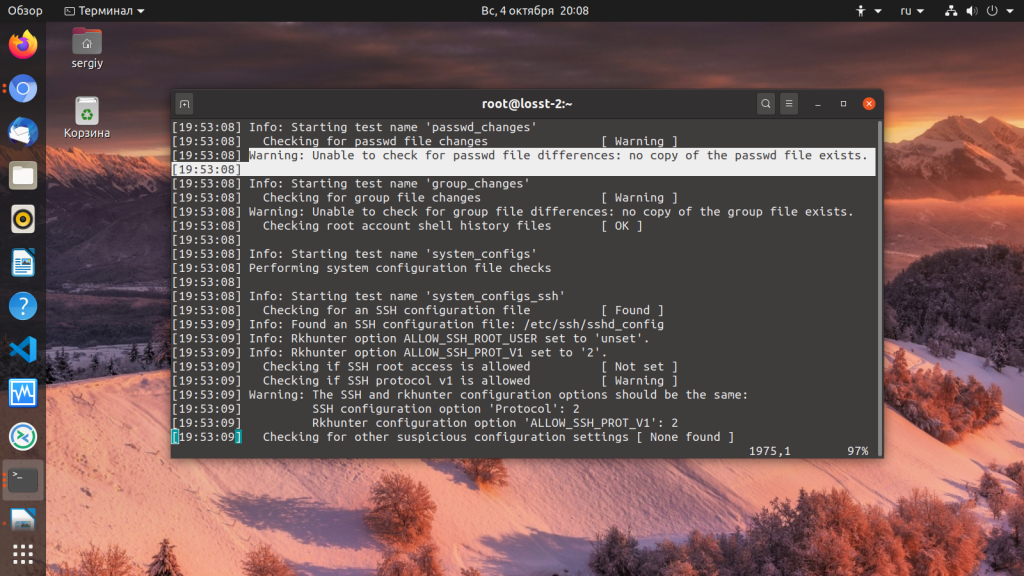

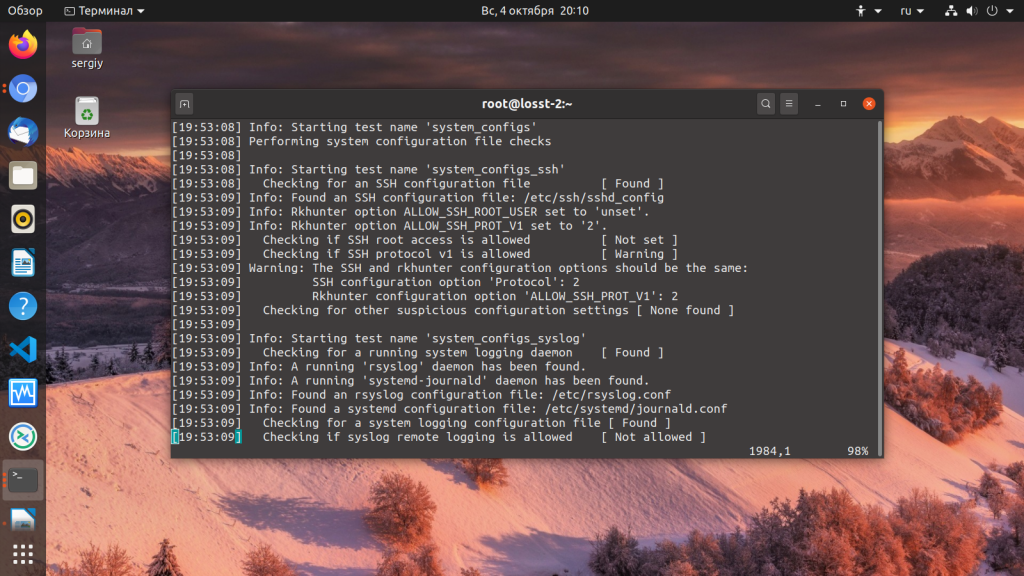

На этапе проверки конфигурационных файлов мы тоже получаем предупреждение:

Но здесь видно, что проблема не в вирусе, а в том, что программе просто нет с чем сравнивать.

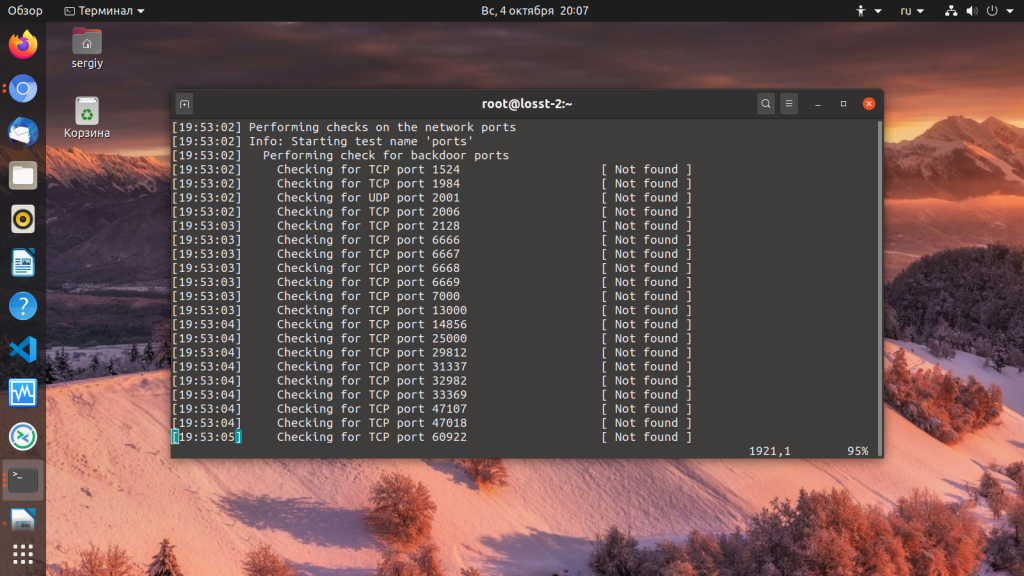

Дальше выполняется проверка настроек системы, и здесь тоже программе не все нравится:

А именно две вещи — разрешенный root доступ по ssh и возможность использовать протокол первой версии для подключения к ssh. И она права, это очень небезопасно.

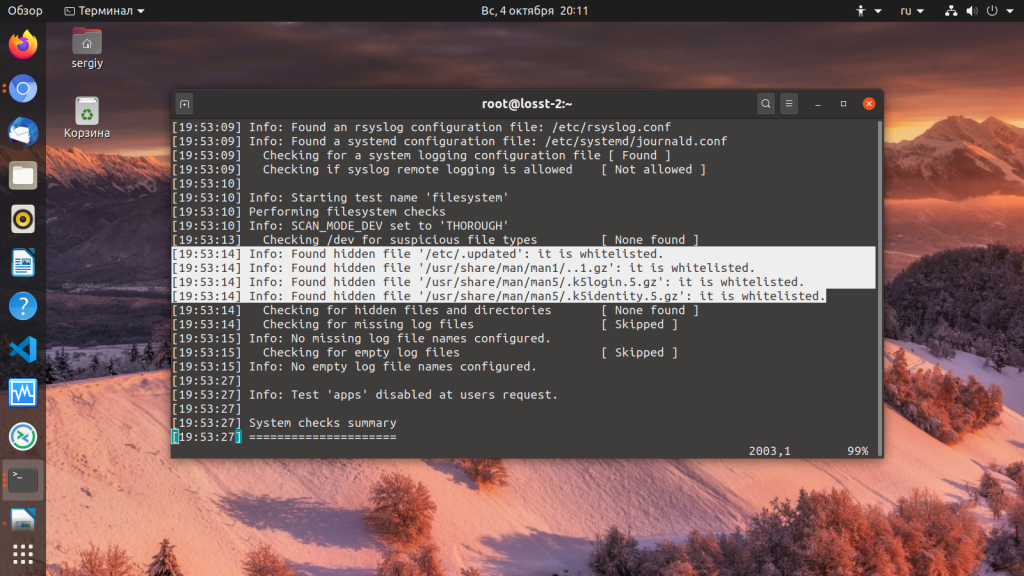

Дальше будет выполнено сканирование файловой системы:

И обнаружено несколько скрытых файлов, но все они, похоже, хорошие. Вы можете отследить какая программа работает с определенным файлом с помощью команды lsof:

sudo lsof | grep /адрес/файла

Осталась проверка приложений:

[12:16:25] Info: Starting test name ‘apps’

[12:16:25] Checking application versions..

И небольшой отчет о найденных проблемах:

Для удобства просмотра лога вы можете не смотреть его полностью, а выбрать только предупреждения:

sudo cat /var/log/rkhunter.log | grep -A5 «\[ Warning \]»

Параметр A5 означает показывать еще пять строк после строки с обнаруженным вхождением, так мы точно ничего не пропустим.

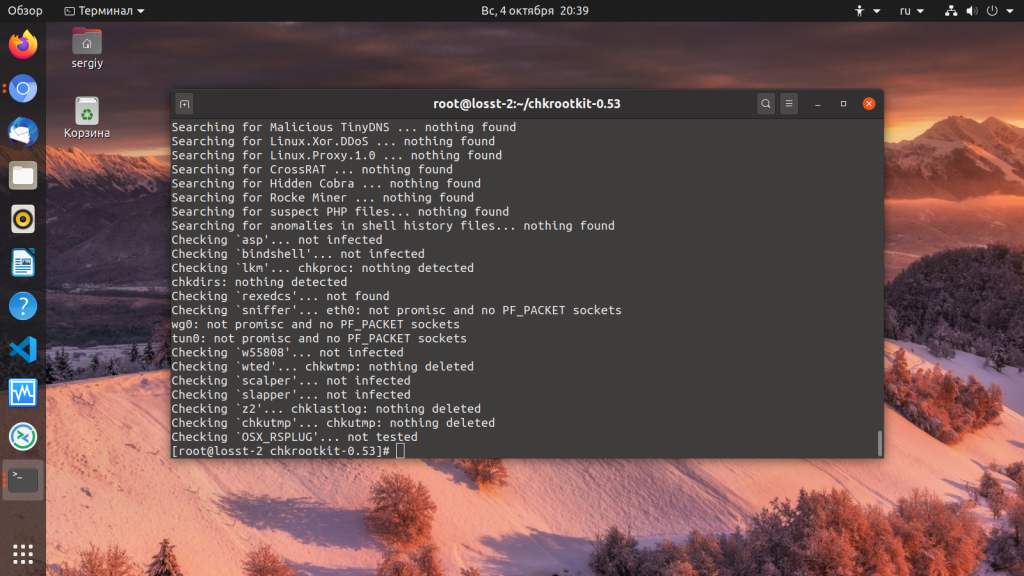

Теперь давайте рассмотрим еще одну программу с помощью которой может быть выполнена проверка Linux на руткиты. Это chkrootkit. Она мнение функциональна, но тоже хорошо делает свое дело.

Поиск вирусов с помощью Chkrootkit

Chkrootkit — это классический инструмент позволяющий не только искать руткиты Linux, но и проверять систему на признаки чужого присутствия. Программа просканирует ваш компьютер или сервер на наличие подозрительных процессов, руткитов и проверит список известных руткитов. Функциональность программы очень похожа на Rkhunter.

Программа состоит из нескольких отдельных утилит:

- chkrootkit — скрипт для проверки системы;

- ifpromisc — сканирование интерфейсов на предмет неразборчивого режима;

- chklastlog — проверить лог lastlog на предмет удаления записей;

- chkwtmp — проверка лога wtmp на предмет удаления записей;

- chkproc — поиск троянских программ и скрытых файлов в подсистеме proc.

Установить программу в Ubuntu можно с помощью команды:

sudo apt install chkrootkit

Если у вас другой дистрибутив, то вы можете собрать программу из исходников:

wget —passive-ftp ftp://ftp.pangeia.com.br/pub/seg/pac/chkrootkit.tar.gz

tar xvfz chkrootkit.tar.gz

cd chkrootkit-*/

make sense

make install

В CentOS вам понадобится установить такие библиотеки перед сборкой:

yum install gcc-c++ glibc-static

Команды выполняются без параметров. Достаточно запустить нужную утилиту чтобы найти руткиты linux:

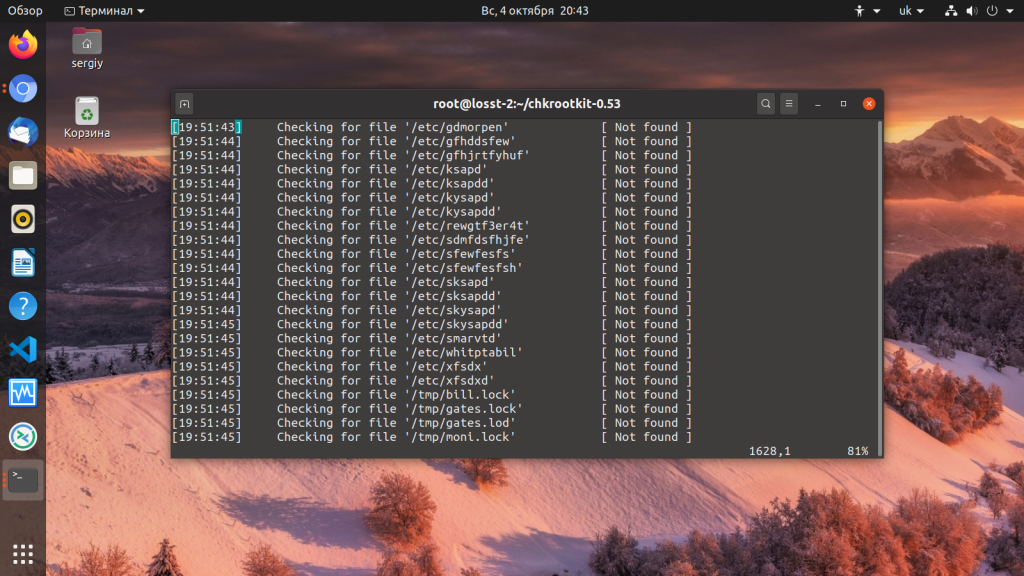

Лог программы немного похож на предыдущую, поэтому мы не будем его отдельно разбирать. Здесь сначала выполняется проверка системных команд, более ограниченная чем в rkhunter, затем поиск руткитов linux.

Аналогично вы можете выполнить другую утилиту, чтобы проверить на модификацию lastlog:

Но, возможно придется создать символическую ссылку на lastlog, чтобы программа смогла его найти.

Выводы

Вот и все. Выполняйте регулярное сканирование Linux, чтобы вовремя выявить все угрозы, особенно это актуально для серверов, которые чаще всего могут подвергаться хакерским атакам. Возможно, руткитов вы не найдете, но зато программы вам сообщат о потенциальных проблемах с безопасностью, которые желательно исправить.

Обнаружили ошибку в тексте? Сообщите мне об этом. Выделите текст с ошибкой и нажмите Ctrl+Enter.

Информационная безопасность

В нашем паблике мы уже касались темы проведения технического аудита защищённости Linux-систем. Однако, в тот раз речь шла о самописных bash-скриптах или CLI-утилит построенных так же на скриптовом движке. В практике аудита часто приходиться сталкиваться с большой фермой машин, которые нужно протестировать по однотипному шаблону за очень короткий промежуток времени. И тут на выручку приходят специализированные инструменты, речь о которых и пойдет в нашем сегодняшнем материале.

Lynis — это простая и наглядная утилита для аудита Linux-систем. Она осуществляет сканирование безопасности и определяет состояние защищённости (hardening state) машины. Найденные тревожные сигналы и важные параметры безопасности выводятся в консоль и лог сгруппированные по блокам. Кроме информации, касающейся вопросов безопасности Lynis так же поможет получить обще-системную информацию, информацию об установленных пакетах и возможных ошибках конфигурации.

Lynis выполняет сотни отдельных тестов, чтобы определить состояние безопасности системы. Сама проверка безопасности состоит в выполнении набора шагов от инициализации программы до отчета.

Поскольку Lynis является гибким, он используется для различных целей. Так типичные варианты использования Lynis включают:

- Аудит безопасности

- Тестирование соответствия (например, PCI, HIPAA, SOx)

- Обнаружение уязвимостей и сканирование

- Улучшение системы

Многие другие инструменты используют одни и те же файлы данных для выполнения тестов. Поскольку Lynis не ограничивается несколькими распространенными дистрибутивами Linux, он использует тесты из стандартов и многие пользовательские, которые не найдены ни в одном другом инструменте. «лучшие практики» — CIS, NIST, NSA, OpenSCAP data, Руководства и рекомендации поставщиков (например, Debian Gentoo, Red Hat)

Плагины позволяют инструменту выполнять дополнительные тесты. Их можно рассматривать как расширение (или дополнение) к Lynis, улучшая его функциональность. Одним из примеров является плагин проверки соответствия, который выполняет конкретные тесты, применимые только к некоторому стандарту.

Интересно, что Lynis для своей работы требует несколько пакетов (в моём случае они уже установлены, см. 4 строку скрина выше).

Важно понимать, что для работы программы необходимы права администратора системы (root) и права писать лог в /var/log.