- Secret Net проблемы — Форум по вопросам информационной безопасности

- Secret Net проблемы — Форум по вопросам информационной безопасности

- Разблокировать secret net linux

- Secret Net LSP

- Компьютер заблокирован системой защиты secret net 7 как разблокировать

- Обход правил разграничения доступа в средствах защиты от НСД

- Dallas Lock

- Secret Net

- Компьютер заблокирован системой защиты secret net 7 как разблокировать

- Последовательность действий

- утерян пароль администратора

Secret Net проблемы — Форум по вопросам информационной безопасности

Secret Net проблемы — Форум по вопросам информационной безопасности

Здравствуйте!

Возникла следующая проблема с SecretNet 6.0.

При попытке запустить утилиту Монитор (инструмент SecretNet), при попытке достучаться на один конкретный сервер, вылетает ошибка:

Соединения прошло с ошибкой 0X00000486

Служба не запущена.

Оракл XE запущен, листенер тоже, все службы секретнета тоже работают и перезапускаются нормально. К другим серверам монитор цепляется нормально.

Кто-нибудь, можете подсказать, куда копать?

Сам поставил тему, сам закрываю).

Если вдруг кому-то пригодится — опишу, что было. Как выяснилось, Монитор и Сетевые Журналы используют для коннекта к оракловой БД собственную учетную запись snadmin, и пароль на эту учетку у них вшит. А я через БД недели три назад поменял пароль на эту учетку через оракл, для каких-то своих целей. Ошибка та же, что и при выключенном экземпляре БД — 426-я. Узнал у сервисдеска пароль к учетке, поменял обратно, и все взлетело!

Столкнулся с такой же проблемкой, при открытии сетевых журналов Secret Net 6.5 появляется сообщение как у вас. Но проблема в том, что старый админ ИБ уволился не оставив парольной информации. Как-нибудь можно сбросить или узнать пароль к базе SN?

DenOS, воспользуйтесь утилитой DBPasswordChange, которая находится на дистрибутиве в папке Tools — Infosec — DBPasswordChange

Сергей, подскажите пожалуйста, если знаете, утилита DBPasswordChange пароль для какого пользователя меняет?

DenOS, по-моему, DBPasswordChange меняет пароль для пользователя snadmin. Это учетная запись, под которой Secret Net получает доступ к Oracle (точно уже не помню, уже давненько с этой проблемой разбирался)

Сергей, с помощью утилиты DBPasswordChange не получилось сменить пароль 🙁 нашли другой способ сменить пароль. Для начала надо посмотреть в группах есть ли группа ORA-DBA и кто в ней прописан, если есть SYSTEM, то можно приконектиться к базе SQL следующим способом:

sqlplus «SYSTEM/ as SYSDBA»

попросит ввести пароль, оставить пустым, нажать Enter. (У меня присоединение к базе прошло успешно)

ну а затем работают следующие команды.

Если пользователь заблокирован, разблокировать его:

alter user account unlock;

Сменить пароль пользователю:

alter user SYSTEM identified by password;

тут вместо SYSTEM любой другой пользователь БД и пароль не должен начинаться с цифр, такая политика Oracle.

Вроде всё, всем спасибо и удачи.

Разблокировать secret net linux

Разблокирование входа в систему.

Снять блокировку входа, вызванную нарушением целостности защищаемых объектов, может только администратор с правами суперпользователя root.

Процедура снятия блокировки включает в себя:

устранение причины блокировки;

при необходимости — переинициализацию базы данных контроля целостности;

запуск скрипта для разблокирования компьютера.

Для снятия блокировки необходимо выполнить следующие действия:

Войдите в систему с правами суперпользователя root (CTRL+ALT+F2).

Выполните инициализацию:

/opt/secretnet/bin/snaidectl -i

Дождитесь завершения обновления базы данных.

Выполните разблокировку:

/opt/secretnet/sbin/snunblock

В окне эмулятора терминала появится сообщение об успешном разблокировании компьютера.

Проверьте вход в систему под именем зарегистрированного пользователя компьютера.

Способ разблокирования через faillock.

При сообщении вида: The account is locked due to 5 failed logins.

Пример правильно отработанной команды (счетчик обнуляется):

[user@dcwolandius99 ~]$ su admin

Password:

The account is locked due to 5 failed logins.

su: Сбой при проверке подлинности

[user@dcwolandius99 ~]$ su —

Password:

[root@dcwolanddc user]# faillock —user=admin —reset

Login Failures Latest failure From

admin 5 02/25/21 23:31:54 pts/1

[root@dcwolanddc user]# exit

exit

[user@dcwolandius99 ~]$ su admin

[admin@dcwolandius99 ~]$

Secret Net LSP

Если после удаления Secret Net LSP компьютер остался заблокированным, для его разблокировки войдите в систему под учетной записью с правами root и выполните следующие действия:

удалите файл /etc/bashrc.d/00Lock.sh удалите файл /etc/profile.d/00Lock.sh удалите содержимое файла /etc/nologin и перезагрузите компьютер.

Если при изменений системных файлов LSP блокирует компьютер и восстанавливает эти файлы при старте системы, необходимо сделать изменения и переинициализаровать БД контроля целостности, после того как при тесте система не выдает ошибкой, нужно разблокировать рабочую станцию командами в начале страницы:

/opt/secretnet/sbin/snfc -i # Переинициализация БД контроля целостности. Используется после внесения изменений в системные файлы Secret Net LSP /opt/secretnet/sbin/snfc -t # Полная проверка целостности компонентов Secret Net LSP и сервисов

Когда вы первый раз заходите с помощью соцсетей, мы получаем публичную информацию из вашей учетной записи, предоставляемой провайдером услуги соцсети в рамках ваших настроек конфиденциальности. Мы также автоматически получаем ваш e-mail адрес для создания вашей учетной записи на нашем веб сайте. Когда она будет создана, вы будете авторизованы под этой учетной записью.

Когда вы первый раз заходите с помощью соцсетей, мы получаем публичную информацию из вашей учетной записи, предоставляемой провайдером услуги соцсети в рамках ваших настроек конфиденциальности. Мы также автоматически получаем ваш e-mail адрес для создания вашей учетной записи на нашем веб сайте. Когда она будет создана, вы будете авторизованы под этой учетной записью.

Спасибо, добрый человек! Передаю привет поддержке производителя данного ПО

Компьютер заблокирован системой защиты secret net 7 как разблокировать

Обход правил разграничения доступа в средствах защиты от НСД

На российском рынке информационной безопасности существует целый класс продуктов, разработанных для выполнения требований регуляторов (ФСТЭК, ФСБ, Роскомнадзор и прочие). Эти продукты называются «СЗИ от НСД», что означает — средства защиты информации от несанкционированного доступа. Основные функции таких продуктов — реализация независимо от операционной системы аутентификации пользователей, правил разграничения доступа к файлам и директориям (дискреционно — как в операционных системах, и мандатно — для гостайны, где есть разные уровни информации), контроль целостности, управление подключением устройств и всякие другие функции. Про подобные продукты на Хабре есть короткая статья, правда ей уже больше пяти лет, но в целом мало что изменилось. Все эти продукты, по большей части, нужны для комплаинса в чистом виде, но, тем не менее, с помощью этих средств реализуется большинство политик безопасности в госорганах, госкомпаниях, оборонке и т.д.

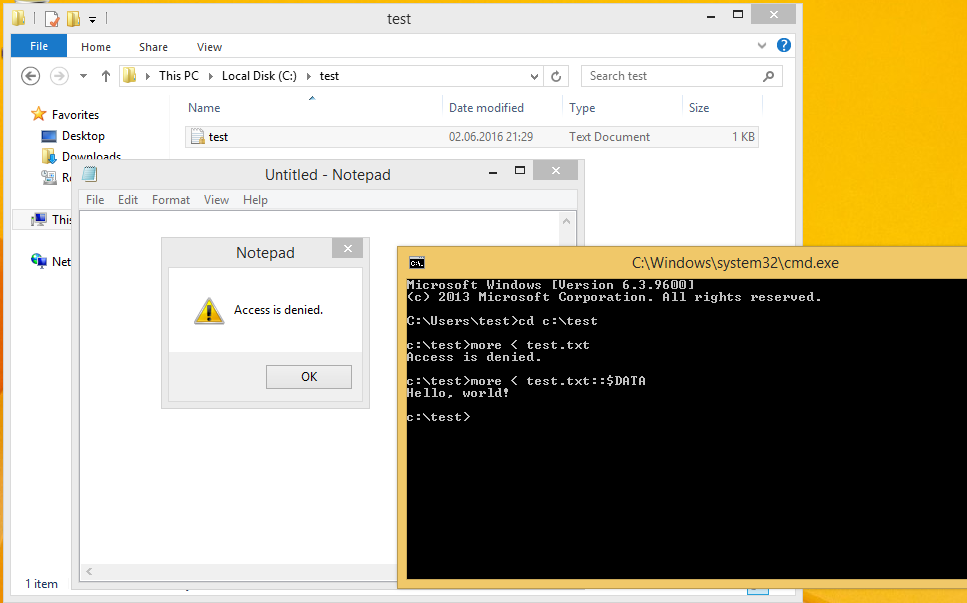

Логично предположить, что эти продукты безопасны и правильно выполняют свои функции, но я выяснил, что это совсем не так. В данной статье будем рассматривать исключительно СЗИ от НСД под операционную систему Windows, так как не смотря на тренд импортозамещения, большинство госкомпьтеров всё равно работает под ней. В Windows есть множество особенностей и тонкостей, которые могут сыграть злую шутку с разработчиками средств защиты. Не будем сейчас говорить обо всех нюансах, разберем только один, который позволяет обойти политики разграничения доступа к файлам.

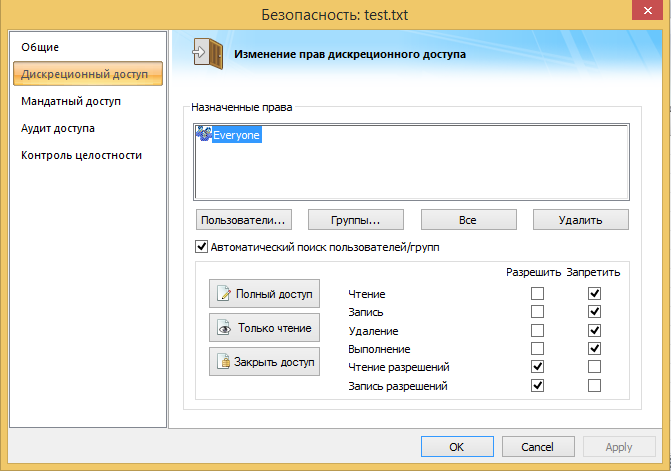

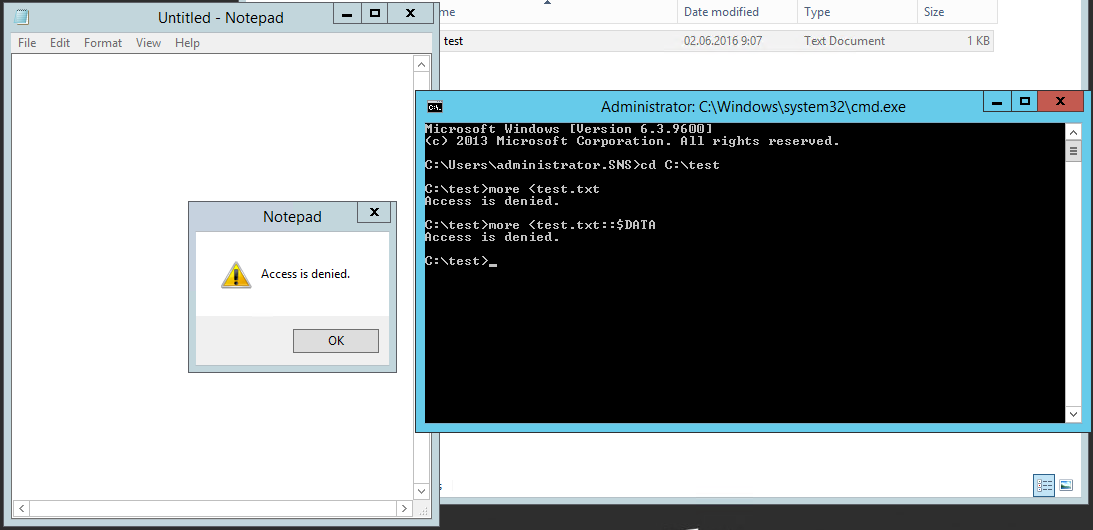

Не секрет, что основная файловая система, используемая в Windows, это NTFS. В NTFS есть такая штука, как атрибуты, доступ к которым можно получить путем добавления двойного двоеточия после имени файла. Атрибутов у файлов много, но нас интересует один — $DATA, он содержит содержимое файла. Обращение к file.txt и file.txt::$DATA тождественно, но механизм работы внутри операционной системы разный. Я решил посмотреть, знают ли об этой особенности разработчики СЗИ. Практическая часть проста — создавался файл test.txt с содержанием «Hello, world!», в интерфейсе СЗИ выставлялись права доступа, запрещающие чтение файла для всех пользователей, затем проверялось чтение файла по имени и по атрибуту $DATA, под непривилегированным пользователем.

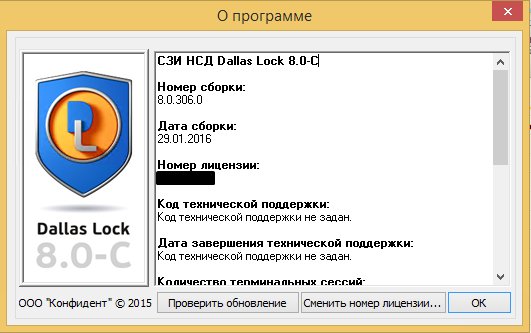

Я хотел посмотреть на максимально возможном числе СЗИ, но оказалось, что свободно получить демо-версию можно только для двух продуктов — Dallas Lock и Secret Net. В открытом доступе есть еще Aura, но она не обновлялась с 2011 года и вряд ли ей кто-то еще пользуется. Все остальные (Страж, Блокхост, Diamond) получить в демо не удалось — в открытом доступе их нет, на запросы производитель либо не отвечает, либо требует гарантийные письма, либо вместо демо-версии предлагают прослушать вебинар.

Dallas Lock

И вот оно — любой пользователь может прочитать содержимое любого файла, полностью игнорируя все настроенные правила разграничения доступа.

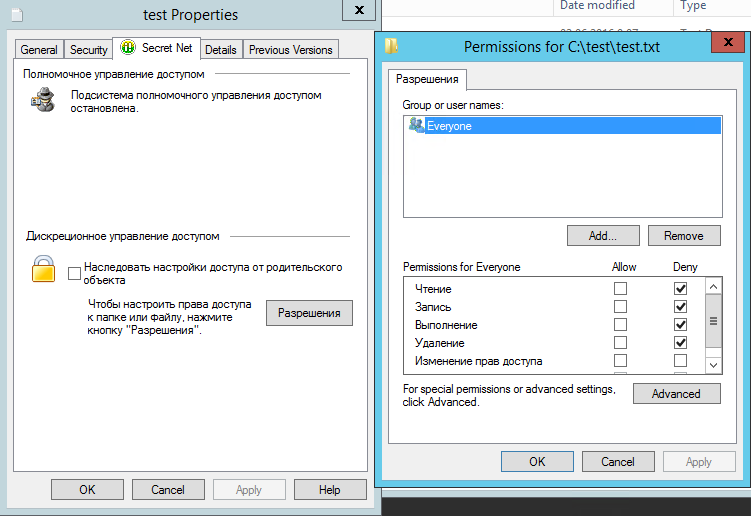

Secret Net

В Secret Net данный фокус не работает, похоже, их разработчики разбираются в NTFS (хотя и не очень понимают в безопасности драйверов).

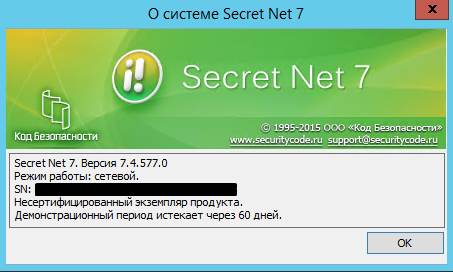

Проверял на этой версии, возможно, более ранние всё-таки уязвимы:

Я буду рад если вы протестируете доступные вам СЗИ и опубликуете результат в комментариях. И будьте осторожны с «сертифицированными средствами защиты», не стоит слепо доверять сертификатам и лицензиям.

Компьютер заблокирован системой защиты secret net 7 как разблокировать

Если по какой-то причине не удается войти в систему, можно попробовать нажать сочетание клавиш Ctrl+Alt +F2. Если откроется консоль с приглашением на ввод логина, осуществляем вход под пользователем root в этой консоли.

Последовательность действий

Для пересчета контрольных сумм выполняем команду(если копируете отсюда, заменяйте тире на знак минус):

После этого выполнить команду разблокировки:

Если первая команда выполнилась почти мгновенно(менее 2-3 секунд), то потребуется выполнить следующую команду(если копируете отсюда, заменяйте тире на знак минус):

утерян пароль администратора

SNS не хранит пароли учетных записей, при их утере необходимо восстановление пароля средствами Windows.

Рекомендуем Вам выполнить следующее:

Зайти в ОС в безопасном режиме, Сменить пароль администратора.

Зайти в ОС под другим Администратором и изменить пароль. В «управление компьютером – локальные пользователи и группы» выбрать из списка пользователей необходимого Вам.

Если пароли утеряны от всех пользователей, которые имеют полномочия на изменения паролей другим пользователям, тогда стоит ознакомиться с действиями, рекомендуемыми Microsoft для восстановления пароля, например, такой рекомендацией: http://windows.microsoft.com/ru-ru/windows/reset-windows-password#1TC=windows-7

Если были заданы дополнительные параметры аутентификации с помощью Secret Net Studio их можно обойти, используя административный режим. Механизмы защиты SN S осуществляться не будут.

Согласно эксплуатационной документации:

Для входа в систему в административном режиме:

1. Перезагрузите компьютер.

2. Во время загрузки компьютера при появлении сообщений о инициализации

системных сервисов Secret Net Studio нажмите комбинацию клавиш .

3. Выполните стандартные действия процедуры входа в систему.

При входе в систему в административном режиме Вы можете разблокировать учетные записи и перенастраивать компоненты системы для решения различных проблем.

Проблема, обсуждаемая в данном инциденте, не связана с использованием нашего продукта, поэтому дополнительно по вопросам восстановления пароля Windows Вы можете обращаться в техническую поддержку Microsoft либо использовать общедоступные источники для решения данной ситуации.