- WireGuard VPN на VPS с Ubuntu 20.04: Своими ручками легко, быстро и весело

- Шаг 1: Обновляемся и готовимся

- Шаг 2: WireGuard, магия в одном скрипте

- Шаг 3: Превращаем VPS в VPN-сервер

- Шаг 4: Забираем конфигурацию клиента

- Шаг 5: Устанавливаем клиент WireGuard и подключаемся к VPN

- Шаг 6: Наслаждаемся своим VPN-сервером и радуемся

- Заключение

- Как поднять OpenVPN сервер на Ubuntu 22.04?

- Где взять VPS(виртуальную машину) и как к ней подключится?

- Создание нового пользователя и вход под ним(по соображениям безопасности)

- Предварительная подготовка

- Установка пакетов

- Настройка FireWall

- Настройка директорий VPN

- Настройка VPN

- Конфигурируем конфиги

- Настройка vars

- Настройка /etc/nat(FireWall)

- Создание ключей сервера

- Настройка сервера

- Запуск сервера

- Запуск сервера

- Генерация сертификатов

- Генерация сертификатов

- Задание статических адресов клиентам

WireGuard VPN на VPS с Ubuntu 20.04: Своими ручками легко, быстро и весело

Привет, друзья Хабра! Сегодня я расскажу вам о том, как превратить свой VPS с Ubuntu 20.04 в супер-быстрый и современный VPN-сервер, используя WireGuard — популярный, молодой и дерзкий VPN-протокол! Пристегните ремни, включите режим веселья и давайте начнем!

Шаг 1: Обновляемся и готовимся

Для начала давайте убедимся, что наш VPS находится в самом актуальном и обновленном состоянии. Подключаетесь к VPS через SSH. Запустите следующие команды, чтобы обновить систему и установить необходимые пакеты:

sudo apt update sudo apt upgrade sudo apt install curlПосле этого у вас будет самая свежая версия Ubuntu, и вы будете готовы превратить свой VPS в мощный VPN-сервер.

Шаг 2: WireGuard, магия в одном скрипте

Зачем усложнять себе жизнь настройками, когда мы можем использовать готовый скрипт установки WireGuard? Давайте загрузим этот чудо-скрипт с GitHub и сделаем его исполняемым:

curl -O https://raw.githubusercontent.com/angristan/wireguard-install/master/wireguard-install.sh chmod +x wireguard-install.shШаг 3: Превращаем VPS в VPN-сервер

Теперь самое веселое! Запустите скрипт установки WireGuard и следуйте его забавным инструкциям на экране:

Скрипт попросит вас ввести некоторые параметры, но чаще всего можно использовать предлагаемые по умолчанию значения. Не бойтесь экспериментировать!

Шаг 4: Забираем конфигурацию клиента

После завершения установки скрипт создаст файл конфигурации клиента с расширением .conf . Этот файл — ваш VPN-билет на счастье! Загрузите его на своё устройство (например, компьютер или смартфон).

Шаг 5: Устанавливаем клиент WireGuard и подключаемся к VPN

Теперь установите клиент WireGuard на своем устройстве. Приложения для разных платформ можно найти на официальном сайте WireGuard.

После установки импортируйте файл конфигурации клиента в клиентское приложение WireGuard и подключитесь к своему VPN-серверу. Поздравляю, теперь вы находитесь в мире безопасности, анонимности и свободы!

Шаг 6: Наслаждаемся своим VPN-сервером и радуемся

Теперь у вас есть собственный VPN-сервер на базе WireGuard, который обеспечивает высокую скорость, отличную безопасность и простоту настройки. Можете гордиться собой, ведь вы только что настроили собственный VPN-сервер, который поможет вам сохранить конфиденциальность и обойти ограничения интернет-цензуры.

Заключение

Итак, мы разобрались, как настроить VPN-сервер на базе WireGuard на VPS с Ubuntu 20.04, и я надеюсь, что вам было так же весело, как и мне! Теперь вы можете использовать свой VPN-сервер для безопасного и анонимного серфинга в интернете, а также для доступа к заблокированным ресурсам.

В итоге, если Вы всё выполнили правильно, в терминале отобразится QR-Code, с приложением на мобилу можно установить конфигурацию просто его отсканировав. Если У Вас возникнут проблемы со скачиванием файла конфигурации, ничего страшного, Вы сможете в настройках конфигурации в мобильном продолжении WireGuard экспортировать его в виде файла куда угодно, даже другу по Телеге переслать. )

Спасибо, что читали этот веселый гайд, и удачи вам в настройке своего VPN-сервера! Если у вас возникнут вопросы или комментарии, пожалуйста, делитесь ими в комментариях ниже, и я с радостью помогу вам!

Как поднять OpenVPN сервер на Ubuntu 22.04?

В эпоху массовых блокировок и ограничений в сети, сохранение своей онлайн приватности становится все более актуальным. И здесь вам на помощь приходит OpenVPN – одно из самых популярных и надежных решений для создания безопасного туннеля в интернет. Если вы хотите обойти географические ограничения, обеспечить защиту своих данных или просто настроить собственный сервер для удаленного доступа к локальным ресурсам, то данная статья именно для вас! Мы рассмотрим этапы создания и настройки своего собственного OpenVPN сервера, чтобы вы могли насладиться свободным и безопасным интернетом, не зависимо от места нахождения. Присоединяйтесь к нам и давайте начнем этот увлекательный путь в мир безграничной свободы в онлайне!

Где взять VPS(виртуальную машину) и как к ней подключится?

Я лично использовал justhost(тык!) и брал самую дешёвую виртуалку в Нидерландах.

Далее будет инструкция по подключению:

- Зарегистрироваться, оплатить VPS

- Пока Вы ждёте её включение, скачайте PuTTy(тык!, тык!)

- Когда VPS запустилась, Вам на почту по которой вы регистрировались приходит письмо, в котором есть пароль от пользователя root, и IPv4 адрес, запоминаем их

- Открываем PuTTy и в поле Host Name (or IP address) вводим ip(IPv4) адрес который мы запомнили из письма и нажимаем Open

- Соглашаемся(Accept) с предупреждением о безопасности(оно появляется 1 раз)

- Если вы увидели надпись login as: , то Вы подключились

- Вводим root и при запросе пароля вводим пароль из письма

Создание нового пользователя и вход под ним(по соображениям безопасности)

- useradd -m

- passwd

- usermod -aG sudo

- sudo chsh -s /bin/bash

Подключаемся заново и входим под ранее созданным пользователем (предыдущий пункт, всё с 3 шага)

Предварительная подготовка

Установка пакетов

- sudo apt install easy-rsa

- sudo apt install openvpn

- sudo apt install iptables-persistent

Настройка FireWall

Настройка директорий VPN

- sudo mkdir -p /etc/openvpn/keys

- sudo mkdir /etc/openvpn/easy-rsa

- cd /etc/openvpn/easy-rsa

- sudo cp -r /usr/share/easy-rsa/* .

- sudo mkdir /etc/openvpn/ccd

Настройка VPN

Конфигурируем конфиги

Настройка vars

export KEY_COUNTRY=«RU» export KEY_PROVINCE=«Moscow» export KEY_CITY=«Moscow» export KEY_ORG=«sten» export KEY_ORG=»fdjgbi@sten.com« export KEY_CN=«sten» export KEY_OU=«sten» export KEY_NAME=«vpn.StenLi.com» export KEY_ALTNAMES=«vpn2.StenLi.com»KEY_ORG, KEY_ORG, KEY_CN, KEY_OU, KEY_NAME, KEY_ALTNAMES — можно указывать всё, что угодно

- нажимаем по порядку: ctrl+x, y, enter

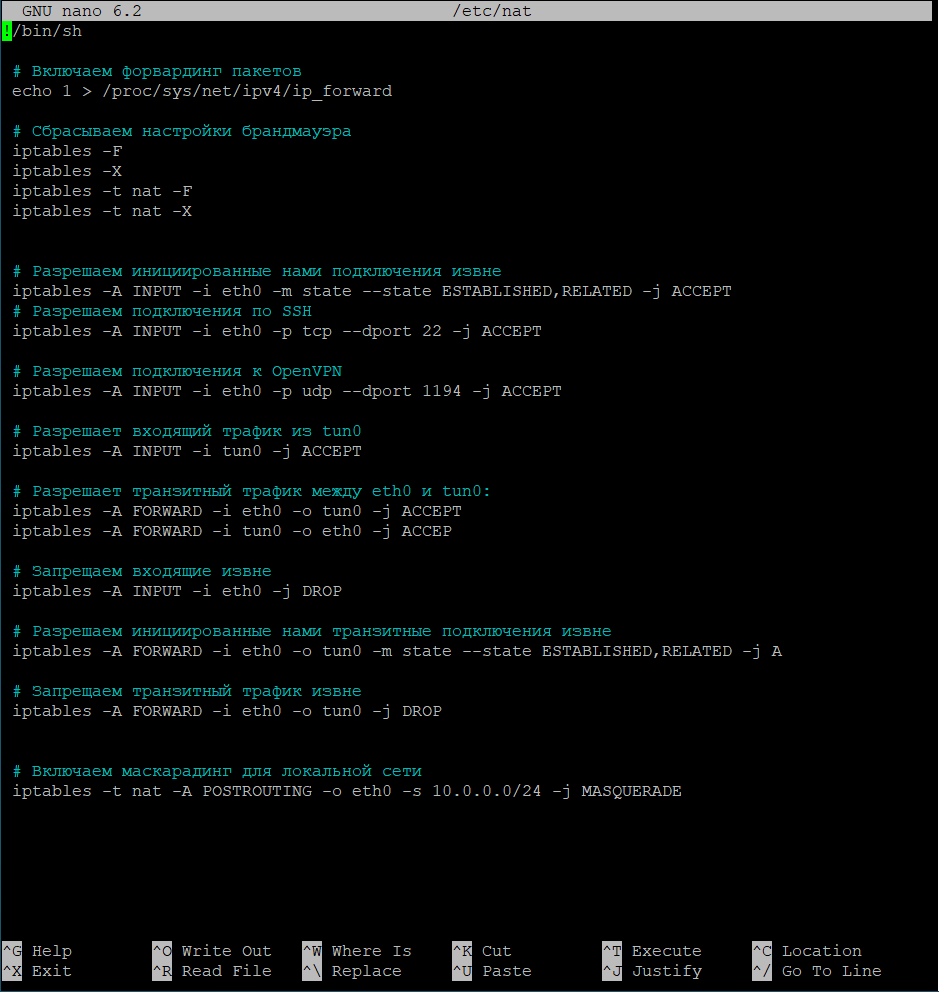

Настройка /etc/nat(FireWall)

#!/bin/sh # Включаем форвардинг пакетов echo 1 > /proc/sys/net/ipv4/ip_forward # Сбрасываем настройки брандмауэра iptables -F iptables -X iptables -t nat -F iptables -t nat -X # Разрешаем инициированные нами подключения извне iptables -A INPUT -i eth0 -m state --state ESTABLISHED,RELATED -j ACCEPT # Разрешаем подключения по SSH iptables -A INPUT -i eth0 -p tcp --dport 22 -j ACCEPT # Разрешаем подключения к OpenVPN iptables -A INPUT -i eth0 -p udp --dport 1194 -j ACCEPT # Разрешает входящий трафик из tun0 iptables -A INPUT -i tun0 -j ACCEPT # Разрешает транзитный трафик между eth0 и tun0: iptables -A FORWARD -i eth0 -o tun0 -j ACCEPT iptables -A FORWARD -i tun0 -o eth0 -j ACCEP # Запрещаем входящие извне iptables -A INPUT -i eth0 -j DROP # Разрешаем инициированные нами транзитные подключения извне iptables -A FORWARD -i eth0 -o tun0 -m state --state ESTABLISHED,RELATED -j A # Запрещаем транзитный трафик извне iptables -A FORWARD -i eth0 -o tun0 -j DROP # Включаем маскарадинг для локальной сети iptables -t nat -A POSTROUTING -o eth0 -s 10.0.0.0/24 -j MASQUERADE- нажимаем по порядку: ctrl+x, y, enter

- sudo chmod 755 /etc/nat

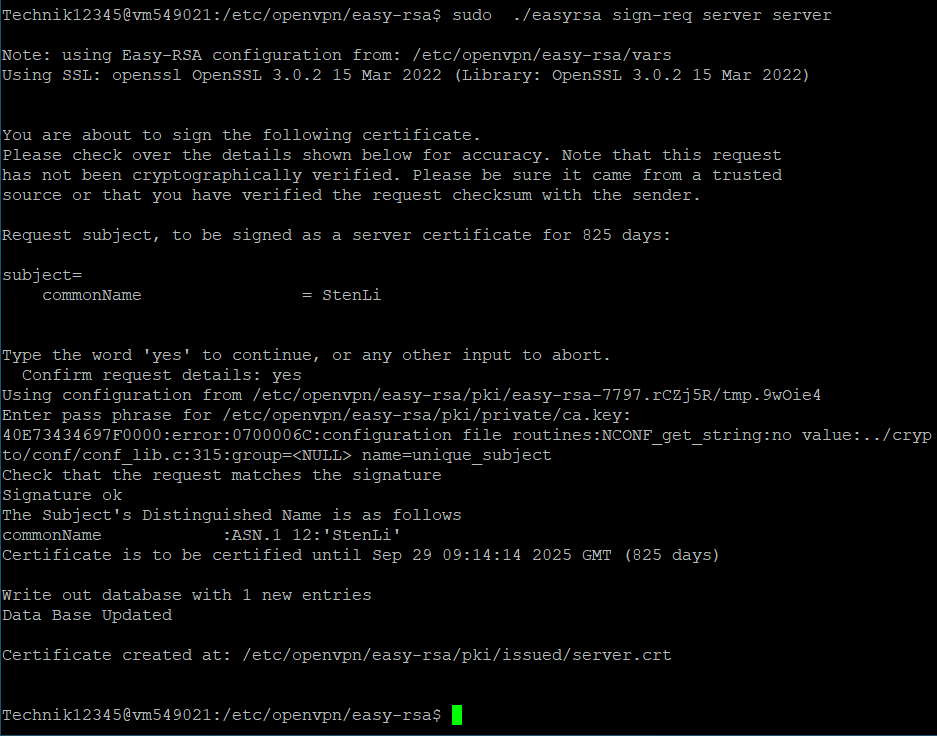

Создание ключей сервера

- sudo ./easyrsa init-pki

- sudo ./easyrsa build-ca

- вводим пароль и запоминаем его(Enter New CA Key Passphrase)

- sudo ./easyrsa gen-req server nopass

- sudo ./easyrsa sign-req server server

После ввода команды подтверждаем правильность данных, введя yes,

и вводим пароль, который указывали при создании корневого сертификата.

- sudo ./easyrsa gen-dh

- sudo openvpn —genkey secret pki/ta.key

- sudo cp pki/ca.crt /etc/openvpn/keys/

- sudo cp pki/issued/server.crt /etc/openvpn/keys/

- sudo cp pki/private/server.key /etc/openvpn/keys/

- sudo cp pki/dh.pem /etc/openvpn/keys/

- sudo cp pki/ta.key /etc/openvpn/keys/

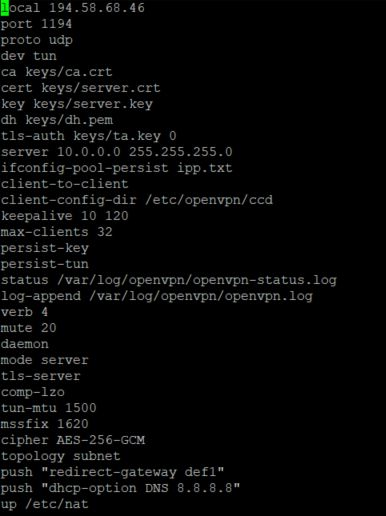

Настройка сервера

local 999.999.999.999 port 1194 proto udp dev tun ca keys/ca.crt cert keys/server.crt key keys/server.key dh keys/dh.pem tls-auth keys/ta.key 0 server 10.0.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt client-to-client client-config-dir /etc/openvpn/ccd keepalive 10 120 max-clients 32 persist-key persist-tun status /var/log/openvpn/openvpn-status.log log-append /var/log/openvpn/openvpn.log verb 4 mute 20 daemon mode server tls-server comp-lzo tun-mtu 1500 mssfix 1620 cipher AES-256-GCM topology subnet push «redirect-gateway def1» push «dhcp-option DNS 8.8.8.8» up /etc/nat - client-to-client даёт возможность клиентам видеть и общаться друг с другом в локальной сети

- client-config-dir /etc/openvpn/ccd мы указываем директорию в которой задаём статические ip адреса клиентам. Об этом позже

— Меняем local 999.999.999.999 на local

Запуск сервера

Запуск сервера

- sudo systemctl start openvpn@server

- sudo systemctl status openvpn@server

- Вы запустили сервер. УРА.

Генерация сертификатов

Генерация сертификатов

Со 2 по 4 выполняется 1 раз!

После этого запускаем 1, и 5+

#!/bin/bash if [ $# -ne 1 ]; then echo «Usage: $0 --client-name» exit 1 fi client_name=$1 password=«» rm -r /tmp/keys mkdir /tmp/keys cd /etc/openvpn/easy-rsa export EASYRSA_CERT_EXPIRE=1460 echo «$password» | ./easyrsa build-client-full $client_name nopass cp pki/issued/client_name.key pki/ca.crt pki/ta.key /tmp/keys/ chmod -R a+r /tmp/keys cat /tmp/keys/$client_name.ovpn client resolv-retry infinite nobind remote 999.999.999.999 1194 proto udp dev tun comp-lzo ca ca.crt cert $client_name.crt key $client_name.key tls-client tls-auth ta.key 1 float keepalive 10 120 persist-key persist-tun tun-mtu 1500 mssfix 1620 cipher AES-256-GCM verb 0 EOF echo «OpenVPN client configuration file created: /tmp/keys/$client_name.ovpn»- Заменяем remote 999.999.999.999 1194 на remote 1194

- sudo bash ./gen_sert.sh

- cd /tmp/keys

- Например с помощью winscp достаем из этой директории сертификаты(получение файлов, скачать)

Задание статических адресов клиентам

ifconfig-push 10.0.0. 255.255.255.0