- Россиянам раскрыли опасности старых подключений Wi-Fi

- Россиянам рассказали, где лучше расположить в квартире Wi-Fi-роутер

- Раскрыт способ кражи личных данных через бесплатный Wi-Fi

- Россиянам рассказали, как старый Wi-Fi-роутер может улучшить новый

- Записки IT специалиста

- Безопасность в сетях Wi-Fi. Часть 1 — открытые сети.

Россиянам раскрыли опасности старых подключений Wi-Fi

Сохранение данных о ваших подключениях к сетям Wi-Fi в смартфоне нужно для упрощения процедуры подключения в следующий раз. Это избавляет от необходимости постоянно проходить процедуру авторизации и помогает использовать сохранённые точки доступа для геолокации. Однако их могут использовать и киберпреступники. Какие опасности несёт старый Wi-Fi, Лайфу рассказал Андрей Стариковский — руководитель проектов Центра цифровых технологий управления ГУУ, замдиректора АНО «Институт цифровой трансформации образования» по ИБ и техническим вопросам.

Как киберпреступники используют старые подключения Wi-Fi?

Когда смартфон пользователя обнаруживает поблизости известную точку доступа, он сразу же к ней подключится повторно. Однако некоторые сети Wi-Fi легко взломать, чем и пользуются злоумышленники. Особо опасны открытые Wi-Fi-сети, поскольку зачастую имеют слабую защиту, так как для их создания используются точки доступа бюджетного сегмента и широкого потребления.

Россиянам рассказали, где лучше расположить в квартире Wi-Fi-роутер

В итоге мошенник создаёт аналогичную Wi-Fi-сеть, при наличии правильных настроек смартфон пользователя подключается к ней, принимая её, например, за Wi-Fi кофейни, ресторана, развлекательного или торгового центра. После этого злоумышленник получает доступ ко всему трафику с телефона жертвы, что позволяет похитить пароль от мобильных банков, авторизацию в соцсетях, доступ к почте, фото, видео.

«Существует вероятность создания злоумышленником дополнительной точки доступа к ранее известным и легитимным. Например, для снятия излишней нагрузки на сеть помимо реальных точек Shopping Wi-Fi 1 и Shopping Wi-Fi 2 создаётся поддельная точка доступа Shopping Wi-Fi 3, в этом случае уже добавляется элемент социальной инженерии, повышая доверие пользователя к подобной сети», — добавил Стариковский.

В открытых сетях также возможен перехват трафика от пользователей (так называемый сниффинг). В частности, по протоколу HTTP все данные передаются без шифрования, из них можно выловить логины и пароли.

Раскрыт способ кражи личных данных через бесплатный Wi-Fi

Что должно насторожить при подключении к старой сети Wi-Fi?

Эксперт не советует подключаться к сетям, которые шифруются устаревшими протоколами защиты WPA или WEP. Современные сети должны использовать шифрование типа WPA2т PSK (AES) или смешанное шифрование WPA/WPA2-PSK (TKIP/AES) для поддержки самых старых устройств.

Обращайте внимание, является ли ваше соединение защищённым. Используйте только HTTPS-соединение, которое отличается от HTTP как раз шифрованием трафика, благодаря чему прослушивание сети становится практически бесполезным. Почти все крупные ресурсы, включая социальные сети, интернет-магазины и банковские организации, используют HTTPS.

Россиянам рассказали, как старый Wi-Fi-роутер может улучшить новый

VPN — это ещё один дополнительный способ шифрования данных помимо HTTPS. Он поможет скрыть данные не только от владельца беспроводной точки доступа, но и от провайдера.

«По сути, VPN — это своеобразный посредник, через которого вы общаетесь с миром с минимальным риском прослушки. Однако возникает другая угроза — прослушка со стороны владельца VPN. Поэтому поставщик VPN-услуг должен быть надёжным, иначе ваши личные данные точно так же подвержены компрометации», — предупредил Стариковский.

При всём этом эксперт не рекомендует рубить с плеча, удаляя накопленные точки доступа. Всё же лучше соблюдать личную кибергигиену. Например, можно запретить автоподключение к известным точкам доступа Wi-Fi.

Записки IT специалиста

Безопасность в сетях Wi-Fi. Часть 1 — открытые сети.

Сегодня Wi-Fi прочно занял свое место в нашей жизни, превратившись из новой технологии в повседневность. Зайдя выпить кофе в кафе или присев на лавочку в сквере многие начинают искать ближайшую точку доступа, нисколько не задумываясь о вопросах безопасности. Практика показала, что слабое представление об угрозах в беспроводных сетях имеют не только пользователи, но и многие администраторы, подвергая серьезным рискам корпоративные системы.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

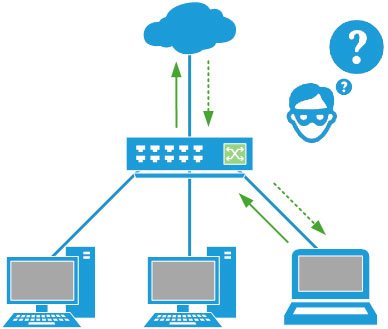

Почему именно Wi-Fi? Чем данная технология так привлекательна для злоумышленника? Чтобы ответить на этот вопрос, вспомним как работают проводные сети. Основу современных сетей составляют коммутаторы (свичи, switch), которые отправляют пакеты только на порт получателя исключая доступ к ним других хостов.

Чтобы осуществить перехват чужого трафика злоумышленник должен не только физически подключиться к сети, что само по себе проблематично, но и включиться в цепь передачи пакетов. Если даже злоумышленник подключится в свободный порт коммутатора, то перехватить или прослушать чужой трафик он не сможет. Чтобы осуществить такую атаку нужно иметь физический доступ к сетевому оборудованию и административные права, что делает ее практически невозможной.

Примечание. Мы сознательно не рассматриваем ситуации с внедрением в периметр сети разного рода вредоносного ПО, получению несанкционированного доступа к активному сетевому оборудованию и т.п., так как это выходит за рамки данной статьи.

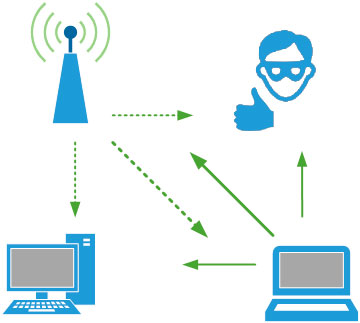

Беспроводные сети в силу особенностей среды передачи не могут обеспечить разграничения доступа к данным, пакеты, передаваемые клиентом или точкой доступа могут быть получены любым устройством в зоне действия сети.

В нормальном режиме сетевое оборудование принимает предназначенные только ему пакеты, однако существует специализированное и легкодоступное ПО, которое позволяет осуществлять перехват и анализ всего сетевого трафика.

Даже если это ваша гостевая Wi-Fi и она надежно изолирована от корпоративной сети, все равно она подвержена тем же угрозам, особенно если ею пользуются ваши сотрудники с персональных устройств, а если они при этом еще обращаются к корпоративным сервисам, то риски возрастают многократно.

Мы не будем давать готовых механизмов атак на открытые сети, скажем только что доступность соответствующего ПО и инструкций делают эту задачу доступной даже для скучающих школьников.

Кроме того, мы советуем также рассматривать сети с шифрованием WEP как открытые, при наличии сетевой активности в сети для ее взлома требуется 5-10 минут, причем делается это специализированным ПО в автоматическом режиме и не требует от злоумышленника никаких специальных знаний.

С WPA / WPA2 сетями ситуация обстоит намного лучше, при выборе надежного ключа и отказе от скомпрометированной технологии TKIP (в пользу AES) взломать такие сети без применения спецсредств и глубоких знаний практически невозможно. Опять-таки не будем забывать о защищенных сетях, ключ которых известен злоумышленнику, например, сеть в ресторане, где ключ выдается официантом вместе с заказом.

Существует ПО, например, CommView for WiFi, которое позволяет осуществлять перехват и расшифровку пакетов даже в закрытых сетях. Поэтому защищенные сети, ключ от которых известен широкому кругу лиц, следует также рассматривать как открытые, со всеми вытекающими из этого мерами предосторожности.

Основная угроза открытых сетей — это перехват и анализ вашего трафика. Поэтому присев в парке на скамейку и обнаружив открытую сеть, не спешите подключаться к ней, а подумайте кому она может принадлежать.

Вполне может быть, что вон тот паренек в очках на соседней лавочке и есть злоумышленник, при помощи ноутбука и 3G модема поднявший точку доступа, собирая из проходящего трафика пароли, cookie и прочую «интересную» информацию.

Поэтому примите как аксиому, используя открытые сети не авторизуйтесь ни на каких ресурсах, передающих авторизационные данные в открытом виде. Злоумышленнику даже не нужен ваш пароль, который может быть передан в зашифрованном виде, вполне достаточно перехватить cookie, после чего он без проблем авторизуется под вашей учетной записью.

Если вам все-таки надо авторизоваться, то убедитесь, что сайт поддерживает SSL и сертификат действительно принадлежит этому сайту. При этом избегайте подключения к ресурсам с самоподписанным сертификатом, подлинность которого вы не можете проверить. Об этом мы еще поговорим более подробно.

Также избегайте, а лучше всего никогда не используйте открытые сети для доступа к финансовой информации или совершения платежей.

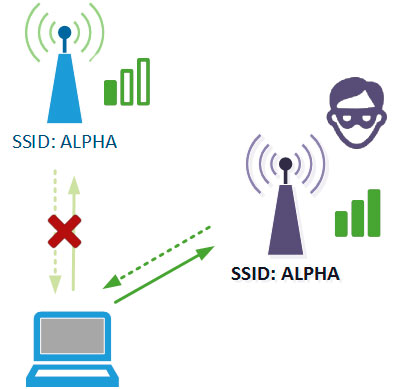

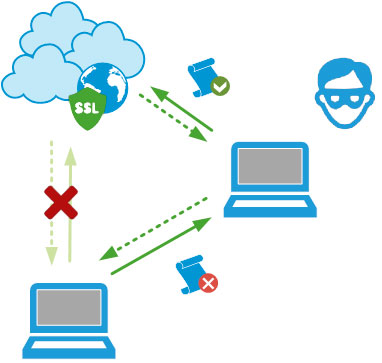

Другая опасность подстерегает нас там, где принадлежность точки доступа вроде бы известна. Злоумышленник может использовать еще одно свойство сетей Wi-Fi — при наличии в сети нескольких точек доступа, автоматически переключаться на ту, у которой лучше сигнал.

Схема атаки предельно проста, злоумышленником создается точка доступа с таким же SSID, как у существующей сети, после чего все близко расположенные клиенты автоматически переключатся на точку злоумышленника, даже не подозревая, что их трафик перехватывается. В итоге посиделки с планшетом в любимом кафе могут закончиться очень невесело и хорошо еще если пострадает личная информация, а не будут утрачены реквизиты доступа к корпоративной сети.

Здесь в полный рост встает проблема безопасного доступа к корпоративным ресурсам, даже если в вашей организации не используется Wi-Fi. Где гарантия, что сотрудник сидя в парке или кафе не решит проверить корпоративную почту?

Но даже если вы убедились, что точка доступа одна и принадлежит тому, кому надо, не спешите радоваться. Существует тип атаки ARP-spoofing, который способен направить ваш трафик через устройство злоумышленника.

Наконец злоумышленник может просто собирать и анализировать Wi-Fi трафик не вмешиваясь в работу беспроводной сети, переведя свой Wi-Fi адаптер в режим мониторинга.

Понятно, что повлиять на возможность перехвата пакетов в сетях Wi-Fi мы не можем в силу особенностей среды распространения. Отказ от использования Wi-Fi в организации также никак не обезопасит вашу инфраструктуру. К каждому сотруднику сторожа не приставишь и использовать корпоративные ресурсы через открытые сети не запретишь.

Что делать? Полностью отказаться от незашифрованных каналов доступа к данным. Используйте SSL где это возможно, там, где невозможно — VPN. Еще один момент связан с самоподписанными сертификатами. Использовать их можно исключительно внутри периметра безопасности, а лучше не использовать вообще. Если вас волнует вопрос безопасности — приобретите нормальный сертификат, не приучайте сотрудников игнорировать предупреждения безопасности.

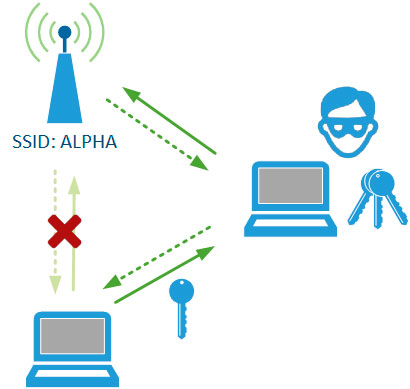

В противном случае вы можете стать жертвой атаки «человек посередине». Смысл ее сводится к тому, что при соединении с защищенным узлом злоумышленник самостоятельно получает сертификат от узла, передавая клиенту собственный сертификат.

Вполне понятно, что браузер отреагирует на такое вмешательство предупреждением безопасности.

Однако если вы приучили своих сотрудников игнорировать данное предупреждение, используя самоподписанный сертификат, то они, как говорится, не заметят разницы и благополучно проигнорируют его и сейчас.

Поэтому если вы все-таки используете самоподписанные сертификаты, то не поленитесь установить на каждое устройство корневой сертификат, чтобы избежать появление данного предупреждения, что поможет избежать появления привычки его игнорировать.

По этой же причине мы не рекомендуем использовать технологию ssl-bump, которая предназначена для фильтрации SSL-трафика на шлюзе. Стремление фильтровать трафик понятно, но безопасность дороже, кроме того, в случае компрометации шлюза вы своими руками выполните атаку «человек посередине» на свою организацию.

В завершение мы советуем всем администраторам, даже не использующим Wi-Fi, ответственно подойти к данному вопросу и исключить возможность передачи незашифрованных авторизационных данных за пределами периметра сети.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.