- Сетевой доступ: модель совместного доступа и безопасности для локальных учетных записей

- Справочные материалы

- Возможные значения

- Рекомендации

- Местоположение

- Значения по умолчанию

- Управление политикой

- Необходимость перезапуска

- Групповая политика

- Вопросы безопасности

- Уязвимость

- Противодействие

- Возможное влияние

- Связанные темы

- Анонимный доступ к общим папкам и принтерам без пароля

- Локальные политики анонимного доступа

- Настройка анонимного доступа к общей папке

- Предоставление анонимного доступа к общему сетевому принтеру

Сетевой доступ: модель совместного доступа и безопасности для локальных учетных записей

Описывает рекомендации, расположение, значения, управление политиками и рекомендации по обеспечению безопасности для параметра политики безопасности Сетевой доступ: модель общего доступа и безопасности для локальных учетных записей .

Справочные материалы

Этот параметр политики определяет, как проходят проверку подлинности сетевых входов, использующих локальные учетные записи. Если для этого параметра политики задано значение «Классическая», сетевые входы, использующие учетные данные локальной учетной записи, проходят проверку подлинности с помощью этих учетных данных. Если для этого параметра политики задано значение Только гостевой, сетевые входы, использующие локальные учетные записи, автоматически сопоставляются с гостевой учетной записью. Классическая модель обеспечивает точный контроль над доступом к ресурсам и позволяет предоставлять разные типы доступа разным пользователям для одного и того же ресурса. И наоборот, модель только для гостей одинаково относится ко всем пользователям, и все они получают одинаковый уровень доступа к заданному ресурсу, который может быть либо только для чтения, либо для изменения.

Примечание: Этот параметр политики не влияет на сетевые входы, использующие учетные записи домена. Этот параметр политики также не влияет на интерактивные входы, которые выполняются удаленно с помощью таких служб, как Telnet или службы удаленных рабочих столов. Если устройство не присоединено к домену, этот параметр политики также настраивает вкладки Общий доступ и безопасность в Windows Обозреватель в соответствии с используемой моделью общего доступа и безопасности.

Если этот параметр политики имеет значение Только гостевой — локальные пользователи проходят проверку подлинности как гость, любой пользователь, который может получить доступ к вашему устройству по сети, делает это с правами гостевого пользователя. Эта привилегия означает, что они, вероятно, не смогут выполнять запись в общие папки. Хотя это ограничение повышает безопасность, это делает невозможным для авторизованных пользователей доступ к общим ресурсам в этих системах. Если для параметра задано значение Классическое— локальные пользователи проходят проверку подлинности как сами, локальные учетные записи должны быть защищены паролем; В противном случае любой пользователь может использовать эти учетные записи пользователей для доступа к общим системным ресурсам.

Возможные значения

- Классическая модель — локальные пользователи проходят проверку подлинности как себя

- Только гость — локальные пользователи проходят проверку подлинности как гость

- Не определено

Рекомендации

- Для сетевых серверов задайте для этой политики значение Классическая — локальные пользователи проходят проверку подлинности от имени себя.

- В системах конечных пользователей задайте для этой политики значение Только гость— локальные пользователи проходят проверку подлинности как гость.

Местоположение

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности

Значения по умолчанию

В следующей таблице перечислены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Классический (локальные пользователи проходят проверку подлинности как себя) |

| Действующие параметры по умолчанию контроллера домена | Классический (локальные пользователи проходят проверку подлинности как себя) |

| Действующие параметры по умолчанию для рядового сервера | Классический (локальные пользователи проходят проверку подлинности как себя) |

| Действующие параметры по умолчанию для клиентского компьютера | Классический (локальные пользователи проходят проверку подлинности как себя) |

Управление политикой

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой.

Необходимость перезапуска

Нет. Изменения этой политики вступает в силу без перезапуска устройства, когда они сохраняются локально или распространяются через групповая политика.

Групповая политика

Этот параметр политики можно настроить с помощью консоли управления групповая политика (GPMC) для распространения через объекты групповая политика (GPO). Если эта политика не содержится в распределенном объекте групповой политики, ее можно настроить на локальном компьютере с помощью оснастки «Локальная политика безопасности».

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Уязвимость

В модели только для гостей любой пользователь, который может пройти проверку подлинности на вашем устройстве по сети, делает это с правами гостя, что, вероятно, означает, что у него нет доступа на запись к общим ресурсам на этом устройстве. Хотя это ограничение повышает безопасность, авторизованным пользователям будет сложнее получить доступ к общим ресурсам на этих компьютерах, так как списки управления доступом на этих ресурсах должны содержать записи управления доступом (ACE) для гостевой учетной записи. В классической модели локальные учетные записи должны быть защищены паролем. В противном случае, если гостевой доступ включен, любой пользователь может использовать эти учетные записи пользователей для доступа к общим системным ресурсам.

Противодействие

Для сетевых серверов настройте для параметра Сетевой доступ: модель общего доступа и безопасности для локальных учетных записейзначение Классическая — локальные пользователи проходят проверку подлинности от себя. На компьютерах конечных пользователей настройте этот параметр политики только гость — локальные пользователи проходят проверку подлинности как гостевые.

Возможное влияние

Нет. Это состояние не влияет на конфигурацию по умолчанию.

Связанные темы

Анонимный доступ к общим папкам и принтерам без пароля

24.11.2020

itpro

Windows 10, Windows Server 2016

комментариев 13

По умолчанию, при доступе к общей сетевой папке на сервере, включенном в домен Active Directory, с компьютеров из рабочей группы (не добавленных в домен) у пользователя появляется запрос на ввод пароля доменной учетной записи. Попробуем разобраться, как разрешить анонимный доступ к общим сетевым папкам и принтерам на доменном сервере с компьютеров рабочей группы без авторизации на примере Windows 10 / Windows Server 2016.

С точки зрения безопасности не рекомендуется открывать анонимный сетевой доступ для гостевого аккаунта. Тем более нельзя включать анонимный доступ на контроллерах домена. Поэтому перед включением анонимного доступа попробуйте выбрать более правильный путь – включение компьютеров рабочей группы в домен, или создайте для всех пользователей рабочей группы персональные учётные записи в домене. Это гораздо правильнее с точки зрения предоставления и управления доступом.

Локальные политики анонимного доступа

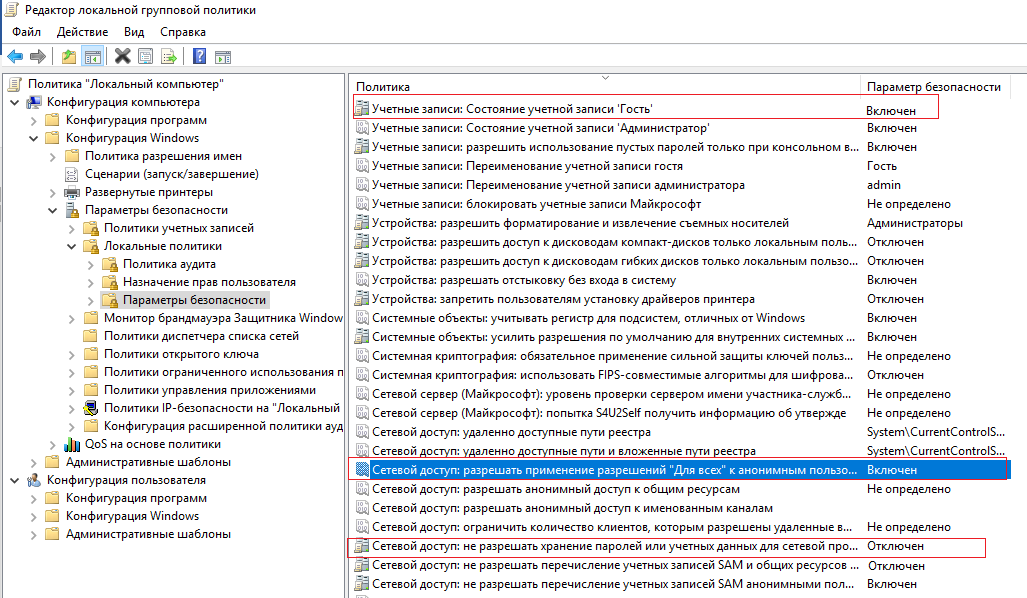

На сервере (компьютере), к которому вы хотите предоставить общий доступ неавторизованным пользователям нужно открыть редактор локальной групповой политики – gpedit.msc.

Перейдите в раздел Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options)

Настройте следующие политики:

- Учетные записи: Состояние учётной записи ‘Гость’ (Accounts: Guest Account Status): Включен (Enabled);

- Сетевой доступ: разрешить применение разрешений “Для всех” к анонимным пользователям (Network access: Let Everyone permissions apply to anonymous users): Включен (Enabled);

- Сетевой доступ: Не разрешать перечисление учетных записей SAM и общих ресурсов (Network access: Do not allow anonymous enumeration of SAM accounts and shares): Отключен (Disabled).

В целях безопасности желательно также открыть политику “Запретить локальный вход” (Deny log on locally) в разделе Локальные политики -> Назначение прав пользователя и убедиться, что в политике указана учетная запись “Гость”.

Затем проверьте, что в этом же разделе в политике “Доступ к компьютеру из сети” (Access this computer from network) присутствует запись Гость, а в политике “Отказать в доступе к этому компьютеру из сети” (Deny access to this computer from the network) учетка Гость не должна быть указана.

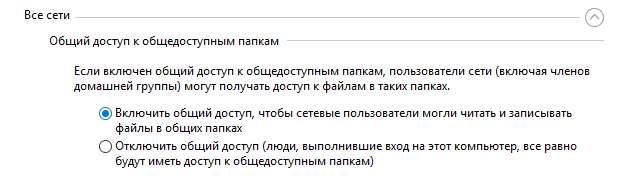

Также убедитесь, что включен общий доступ к сетевым папкам в разделе Параметры -> Сеть и Интернет -> Ваше_сетевое_подключение (Ethernet или Wi-Fi) -> Изменение расширенных параметров общего доступа (Settings -> Network & Internet -> Ethernet -> Change advanced sharing options). В секции “Все сети” должен быть выбрана настройка “Включить общий доступ, чтобы сетевые пользователи могли читать и записывать файлы в общих папках” и выбрать “Отключить парольную защиту (если вы доверяете всем устройствам в вашей сети)” (см. статью о проблемах обнаружения компьютеров в рабочих группах).

Настройка анонимного доступа к общей папке

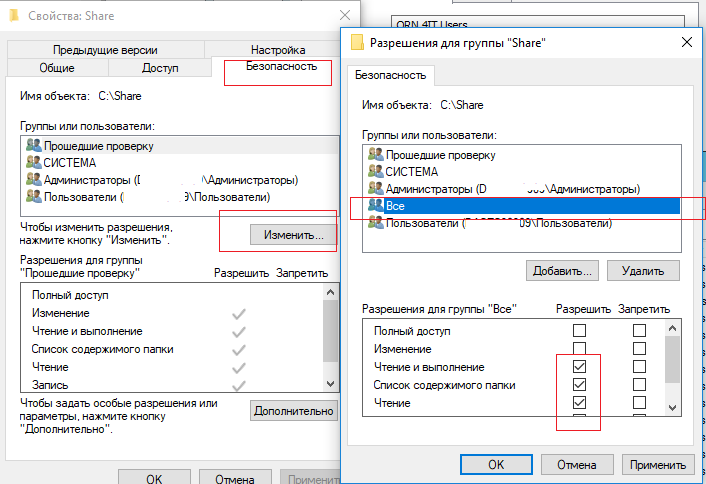

Теперь нужно настроить разрешения доступа на общей папке, к который вы хотите предоставить общий доступ. Откройте свойства папки в настройках NTFS разрешений (вкладка Безопасность) предоставьте права чтения (и, если нужно, изменения) для локальной группы «Все» («Everyone»). Для этого нажмите кнопку Изменить -> Добавить -> Все и выберите необходимые привилегии анонимных пользователей. Я предоставил доступ только на чтение.

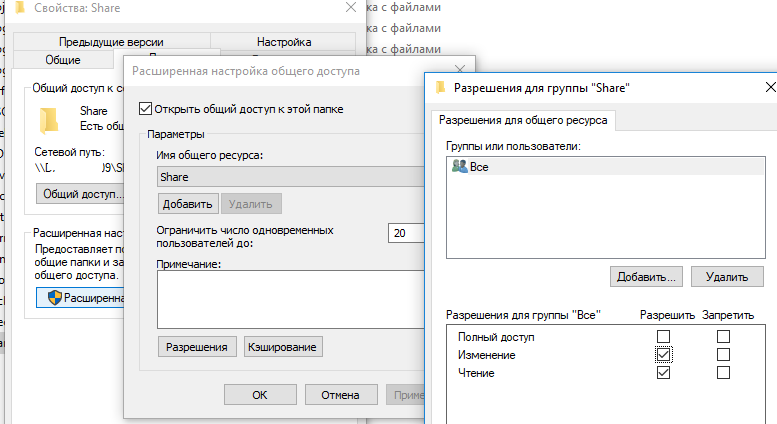

Также на вкладке Доступ нужно предоставить права анонимным пользователям на доступ к шаре (Доступ -> Расширенная настройка -> Разрешения). Проверьте, что у группы Все есть право на Изменение и Чтение.

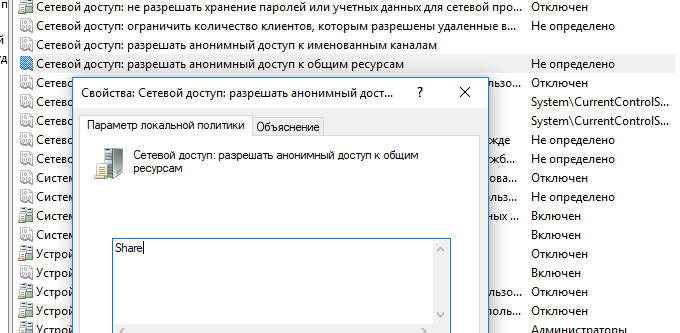

Теперь в редакторе локальных политик в секции Локальные политики -> Параметры безопасности нужно в политике “Сетевой доступ: разрешать анонимный доступ к общим ресурсам” (Network access: Shares that can be accessed anonymous) указать имя сетевой папки, к которой вы хотите предоставить анонимный доступ (в моем примере имя сетевой папки – Share).

Предоставление анонимного доступа к общему сетевому принтеру

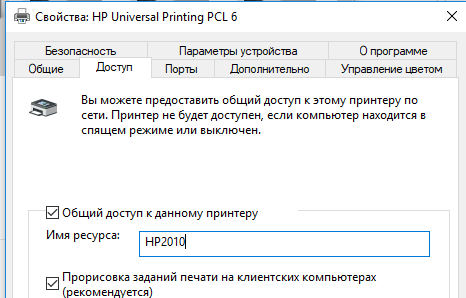

Чтобы разрешить анонимный доступ к сетевому принтеру на вашем компьютере, нужно открыть свойства общего принтера в Панели управления (Панель управления\Оборудование и звук\Устройства и принтеры). На вкладке доступа отметьте опцию “Прорисовка задания печати на клиентских компьютерах” (Render print jobs on client computers).

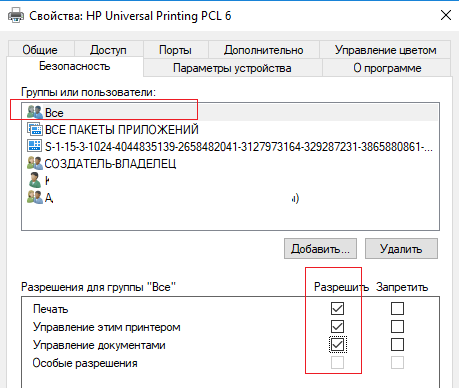

Затем на вкладке безопасность для группы “Все” отметить все галки.

После выполнения этих действий вы сможете подключаться к общей папке (\\servername\share) и принтеру на доменном компьютере с компьютеров рабочей группы без ввода имени пользователя и пароля, т.е. анонимно.

В Windows 10 1709 и выше по умолчанию блокируется сетевой доступ к общим папкам по протоколу SMBv2 под гостевой учетной записью с ошибкой “Вы не можете получить доступ к удаленному компьютеру из-за того, что политики безопасности вашей организации могут блокировать доступ без проверки подлинности”. См. статью.