Методы доступа в локальных вычислительных сетях

Локальная вычислительная сеть включает единицы-десятки, реже сотни компьютеров, объединяемых средой передачи данных, общей для всех узлов. Одна из типичных сред передачи данных в ЛВС — отрезок (сегмент) коаксиального кабеля. К нему через аппаратуру окончания канала данных подключаются узлы (станции данных), которыми могут быть компьютеры и разделяемое узлами периферийное оборудование. Поскольку среда передачи данных общая, а запросы на сетевые обмены у узлов появляются асинхронно, то возникает проблема разделения общей среды между многими узлами, другими словами, проблема обеспечения доступа к сети.

Доступом к сети называют взаимодействие узла сети со средой передачи данных для обмена информацией с другими узлами. Управление доступом к среде — это установление последовательности, в которой узлы получают полномочия по доступу к среде передачи данных. Под полномочием понимается право инициировать определенные действия, динамически предоставляемые объекту, например станции данных в информационной сети.

Методы доступа могут быть случайными или детерминированными. Основным используемым методом случайного доступа является метод множественного доступа с контролем несущей и обнаружением конфликтов (МДКН/ОК). Англоязычное название метода — Carrier Sense Multiple Access /Collision Detection (CSMA/CD). Этот метод основан на контроле несущей в линии передачи данных (на слежении за наличием в линии электрических колебаний) и устранении конфликтов, возникающих из-за попыток одновременного начала передачи двумя или более станциями. Устранение осуществляется путем прекращения передачи конфликтующими узлами и повторением попыток захвата линии каждым из этих узлов через случайный отрезок времени.

МДКН/ОК является децентрализованным широковещательным (broadcasting) методом. Все узлы имеют равные права по доступу к сети. Узлы, имеющие данные для передачи по сети, контролируют состояние линии передачи данных. Если линия свободна, то в ней отсутствуют электрические колебания. Узел, желающий начать передачу, обнаружив в некоторый момент времени t1 отсутствие колебаний, захватывает свободную линию, т.е. получает полномочия по использованию линии. Любая другая станция, желающая начать передачу в момент времени t2 > t1при обнаружении электрических колебаний в линии, откладывает передачу до момента t + td, где td — задержка.

Различают настойчивый и ненастойчивый МДКН/ОК в зависимости от того, как определяется td. В первом случае попытка захвата канала происходит сразу после его освобождения, что допустимо при слабой загрузке сети. При заметной загрузке велика вероятность того, что несколько станций будут претендовать на доступ к сети сразу после ее освобождения, и, следовательно, конфликты станут частыми. Поэтому обычно используют ненастойчивый МДКН/ОК, в котором задержка td является случайной величиной.

При работе сети каждая станция анализирует адресную часть передаваемых по сети кадров с целью обнаружения и приема кадров, предназначенных для нее.

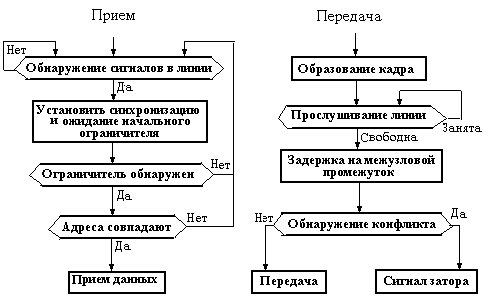

Рис. 4.1. Алгоритмы доступа по методу МДКН/ОК

На рис. 4.1 представлены алгоритмы приема и передачи данных в одном из узлов при МДКН/ОК.

Конфликты (столкновения) возникают, когда два или большее число узлов «одновременно» пытаются захватить линию. Понятие «одновременность событий» в связи с конечностью скорости распространения сигналов по линии конкретизируется как отстояние событий во времени не более чем на величину 2d, называемую окном столкновений, где d — время прохождения сигналов по линии между конфликтующими узлами. Если какие-либо узлы начали передачу в окне столкновений, то наложение сигналов этих узлов друг на друга приводит к распространению по сети искаженных данных. Это искажение и используется для обнаружения конфликта. Это можно сделать либо сравнением в передатчике данных, передаваемых в линию (неискаженных) и получаемых из нее (искаженных), либо по появлению постоянной составляющей напряжения в линии. Последнее обусловлено тем, что используемый для представления данных манчестерский код не имеет постоянной составляющей, которая однако появляется при его искажении. Обнаружив конфликт, узел должен оповестить об этом партнера по конфликту, послав дополнительный сигнал затора, после чего станции должны отложить попытки выхода в линию на время td. Очевидно, что значения td должны быть различными для станций, участвующих в конфликте; поэтому td — случайная величина. Ее математическое ожидание должно иметь тенденцию к росту по мере увеличения числа идущих подряд неудачных попыток захвата линии.

Среди детерминированных методов доступа к сети передачи данных преобладают маркерные методы доступа. Маркерные методы основаны на передаче полномочий на передачу одному из узлов сети с помощью специального информационного объекта, называемого маркером.

Применяется ряд разновидностей маркерных методов доступа. Например, в эстафетном методе передача маркера выполняется в порядке очередности; в способе селекторного опроса(квантированной передачи) сервер опрашивает станции данных и передает полномочие одной из тех станций, которые готовы к передаче. В кольцевых одноранговых сетях широко применяется тактируемый маркерный доступ, при котором маркер циркулирует по кольцу и используется станциями для передачи своих данных.

Оригинальный метод применен в высокоскоростных сетях FDDI, рассматриваемый далее.

Протокол – это совокупность специальных правил, а также технических процедур, которые регулируют порядок и способ осуществления связи между компьютерами, которые объединены в какую либо сеть. Следует запомнить три самых важных момента:

В настоящее время существует множество протоколов. Все они принимают активное участие в осуществлении связи, но каждый из них выполняет разные задачи, имеет преимущества и недостатки, по сравнению с другими.

Все протоколы предназначены для работы на разных протоколах OSI. Благодаря уровню, на котором работает протокол, определяются его основные функции.

Несколько протоколов, работающих одновременно называются стеком. Уровни в стеке протоколов полностью совпадают с уровнем OSI. Совокупность уровней стека определяет его функции. Работа протоколов Если посмотреть на передачу данных посредством сети с технической точки зрения, то она осуществляется шагами, которые выполняются в специальной последовательности. Для каждого из таких шагов существует свой протокол. На компьютере-отправителе последовательность действии выполняется сверху вниз, а на получателе наоборот. Компьютер — отправитель В соответствии с протоколом отправляющий компьютер должен выполнять такую последовательность действий:

Разбивает файл на пакеты информации;

Добавляется к каждому пакету адрес, чтобы получающий компьютер мог определить, что данные передаются именно ему;

Осуществляет подготовку передачи данных через сетевую карту. Компьютер – получатель

Осуществляет принятие данных из сетевого кабеля

Передает пакеты данных через сетевой адаптер

Извлекает и удаляет из пакета адресную и другую служебную информацию;

Копирует куски файла из пакетов в буфер, затем объединяет их в исходный файл;

Передает приложению информацию в том виде, в котором оно использует; Для того, чтобы операция прошла успешно нужно, чтобы протоколы компьютера-отправителя и компьютера-получателя одинаково разбивали файлы на пакеты. Маршрутизируемые и немаршрутизируемые протоколы Данные, которые передаются из одной локальной сети в другую по одному из всевозможных маршрутов принято называть маршрутизированными. Точно так же называются протоколы, которые поддерживают передачу файлов по нескольким маршрутам. Протоколы в многоуровневой архитектуре Несколько одновременно работающих протоколов обеспечивают такие операции с информацией:

другие действия. Только при помощи разбиения на уровни работа протоколов может быть синхронизированна. Стеки протоколов Стек представляет собой комбинацию протоколов и делится на множество уровней, каждый из которых использует для отдельного действия отдельный протокол. Каждый уровень имеет отдельный набор правил. Привязка Привязка – это процесс который позволяет довольно гибко настраивать сеть, то есть синхронизировать протоколы и платы сетевых адаптеров. Порядок привязки создает очередь в соотвествии с которой ОС выполняет протоколы. Стандартные стеки На сегодняшний день разработано несколько стеков протоколов, самыми распространенными из них являются:

IBM System Network Architecture (SNA);

набор протоколов для работы в Интернете — TCP/IP. Каждый из вышеописанных стеков выполняет присущие только ему функции. В основном выделяют три типа стеков:

сетевой. Прикладные протоколы Эти протоколы работают на высшем уровне OSI. Они обеспечивают обмен данными между OSI уровнями. Транспортные протоколы Эти протоколы обеспечивают поддержку сеансов связи между компьютерами. Они являются гарантией качественной связи. Сетевые протоколы Эти протоколы предоставляют услуги связи. Они управляют адресацией, маршрутизауией, проверкой ошибок, а также запросом на повторение передачи данных.

кс / сети / Лекция10_Методы доступа к среде передачи данных

При построении сетей необходимо определить методы или правила согласно которым рабочая станции, подключенные к сети смогут получать доступ к разделяемой среде передачи данных и соответственно праву на передачу. Методы доступа к среде делятся на централизованные и децентрализованные. В централ методах все управление дост Недостатки таких методов: неустойчивость к отказам центра, малая гибкость управления т к центр обычно не может оперативно реагировать на все события в сети. Достоинства центр методов: отсутствие конфликтов, т к центр всегда предоставляет право на передачу только одному абоненту, которому не с кем конфликтовать.

В децентр методах центр управления отсутствует. Управление доступом в том числе предотвращение, обнаружение и разрешение конфликтов осуществляется всеми абонентами сети. Главные достоинства децентр методов: высокая устойчивость к отказам и большая гибкость. Однако в данном случае возможны конфликты которые необходимо разрешать. Децентр методы делятся на детерминированные и случайные. Детерминированные методы определяют четкие правила, по которым осуществляется порядок предоставления доступа абонентам сети. Абоненты имеют определенную систему приоритетов, причем приоритеты различны для всех абонентов. Конфликты при этом практически полностью исключены. Случайные методы подразумевают произвольный, случайный порядок получения доступа к среде передачи, при этом возможность возникновения конфликтов подразумевается, но определены и способы их разрешения. Случайные методы не гарантируют абоненту время доступа, но зато они обычно более устойчивы к отказам сетевого оборудования и более эффективно используют сеть при малой интенсивности обмена.

Существуют три способа предотвратить одновременную попытку использовать кабель, другими словами, три осн метода доступа к нему:

- множественный доступ с контролем несущей: с обнаружением коллизий и с предотвращением коллизий;

- доступ с передачей маркера;

- доступ по приоритету запроса;