- WPA2 или WPA3, а может WEP? Что такое шифрование WiFi

- AES или TKIP

- Режимы безопасности WiFi

- А что там с WPA3?

- Что за уязвимости в WPA2?

- Что будет в WPA3?

- Дополнительные протоколы

- Easy Connect

- Enhanced Open

- Замедление WiFi из-за WPA и TKIP

- WEP и WPA против WPA2: почему важны различия для защиты

- Что значат WEP, WPA и WPA2 – что использовать

- Использование WEP/WPA/WPA2 на маршрутизаторе

- Использование WEP/WPA/WPA2 на стороне клиента

WPA2 или WPA3, а может WEP? Что такое шифрование WiFi

В этой статье разберём, что обозначают странные аббревиатуры в настройках роутера и как устроена безопасность беспроводной сети.

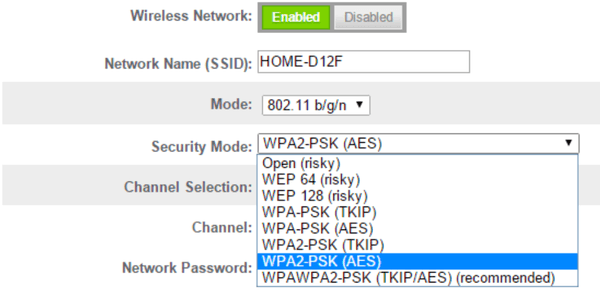

Любой роутер даёт выбрать тип безопасности сети: WEP, WPA (TKIP), WPA2-PSK (TKIP), WPA2-PSK (AES) и WPA2-PSK (TKIP/AES). Однако выбор несовместимого параметра приведёт к снижению скорости и создаст дополнительные бреши в безопасности. Чтобы этого не случилось, рассмотрим, как всё работает изнутри.

WEP (Wired Equivalent Privacy), WPA (Wi-Fi Protected Access) и WPA2 (Wi-Fi Protected Access II) — основные алгоритмы безопасности беспроводных сетей. WEP является самым старым и «дырявым» протоколом из всех, его взлом не вызывает труда, а количество обнаруженных уязвимостей только растёт.

Ему на смену пришёл WPA , но и он считается уязвимым. WPA2 не идеален, но именно он является самым распространенным алгоритмом. В 2018 году был утверждён стандарт WPA3 и это самый безопасный стандарт, но пока не распространенный достаточно широко.

AES или TKIP

Это два разных типа шифрования, используемые в WiFi сетях.

TKIP — это старый протокол, представленный вместе с WPA для замены опасного WEP и очень на него похожий. Его поддержку прекратили, он больше не считается безопасным и был полностью заменён AES .

AES — безопасный протокол шифрования, представленный вместе с WPA2. Этот стандарт не является сугубо «сетевым» изобретением, он успешно используется в аналоговом шифровании (например, в стандартной утилите шифрования диска Windows 10). AES считается наиболее безопасным алгоритмом, проблемы могут возникнуть только при брутфорсе (решается сложным паролем) и при эксплуатации уязвимостей самого стандарта WPA2.

Стандарт WPA2 по умолчанию использует шифрование AES , но иногда можно встретить в настройках TKIP . Это делается для обратной совместимости с устаревшими устройствами: поддерживающие WPA2 будут подключаться по новому протоколу, а устаревшие по WPA.

Если в настройках указано просто WPA2, то это означает, что устройство использует шифрование AES.

Если интересно, что же такое PSK в названии, то это «предварительный общий ключ» . Общим ключом является ваш пароль для подключения к WiFi сети.

Это главное отличие от WPA-Enterprise , в котором используется сервер для выдачи уникальных ключей. Такая конфигурация используется в корпоративных сетях.

Режимы безопасности WiFi

- Открытая сеть (Open) — сеть без пароля.

Пожалуйста, не нужно оставлять свою сеть незапароленной, это почти то же самое, что оставить открытой входную дверь в квартире. - WEP 64 — старый и небезопасный протокол.

- WEP 128 — такой же WEP, но с длинным ключом. На самом деле уязвим не меньше, чем WEP 64.

- WPA-PSK (TKIP) — использует стандартный WPA протокол. Небезопасен и был заменён на WPA2.

- WPA-PSK (AES) — всё ещё используется стандартный WPA, но с более продвинутым шифрованием AES.

Данная конфигурация имеет мало смысла: устройства, поддерживающие AES, почти всегда поддерживают WPA2, в то время как устройства, требующие WPA, почти никогда не будут поддерживать шифрование AES. - WPA2-PSK (TKIP) — используется современный WPA2, но с устаревшим шифрование TKIP. Это не самый безопасный вариант, но он хорошо совместим с устаревшими устройствами.

- WPA2-PSK (AES) — самое безопасное сочетание среди широко распространенных. Используйте его.

В настройках некоторых роутеров может называться WPA2 или WPA2-PSK, обычно, это говорит об использовании шифрования AES. - WPAWPA2-PSK (TKIP/AES) — многие роутеры предлагают, а некоторые устанавливают такой тип подключения автоматически.

С одной стороны это самый совместимый режим работы: устаревшие устройства смогут подключиться через WPA, а современные через WPA2 с AES. Но этот тип подключения оставляет брешь в безопасности, все уязвимости WPA никуда не делись.

WPA2 сертифицировали в 2004 году, в 2006 он стал обязательным стандартом. Любое устройство с наклейкой WiFi на корпусе обязано его поддерживать.

Если ваши устройства (телефоны, ноутбуки, планшеты) куплены после 2008-2010 года — выбирайте в настройках WPA2-PSK (AES) и никакие проблемы совместимости вам не страшны.

А что там с WPA3?

В 2018 году Wi-Fi Alliance обнародовали самое крупное обновление стандартов за 14 лет. WPA3 очень скоро заменит WPA2, закроет его уязвимости и привнесёт ещё два дополнительных протокола. Но давайте по порядку.

Что за уязвимости в WPA2?

До 2016 года WPA2-PSK считался безопасным, но потом была открыта атака с переустановкой ключа (Key Reinstallation Attacks, KRACK ). Атака происходит в момент подключения к роутеру: используется повторяющаяся возможность соединения для анализа «рукопожатий», до тех пор, пока не будет подобран пароль.

Так же WPA2 подвержен брутфорсу и перебору пароля по словарю. Злоумышленник может перехватить часть трафика и попытаться узнать пароль простым перебором по списку самых популярных паролей.

Что будет в WPA3?

Добавили новый метод аутентификации — SAE , одновременная аутентификация равных . Метод использует предположение о равноправии устройств, вместо того, чтобы делить на устройство главное, отправляющее запросы и устройство принимающее. Теперь любая из сторон может отправить запрос на соединение и начать обмен удостоверяющими данными, а значит атака KRACK теряет смысл.

В SAE будет включен метод прямой секретности : смена шифрующего пароля при каждом новом подключении и выходе в сеть. А это значит, что перехват и расшифровка трафика раскроют только часть данных, которые были отправлены после подключения.

Дополнительные протоколы

В WPA3 будут добавлены два дополнительных протокола, не включенных в основной WPA3 и реализуемых по желанию производителей оборудования.

Easy Connect

Протокол позволяет подключать к WiFi сети устройства без экрана, в основном, это устройства умного дома. Достаточно будет отсканировать QR-код на умной лампочке с телефона, который уже подключен к нужной сети, и подключение произойдёт автоматически.

Enhanced Open

Протокол предназначен для защиты пользователей в открытой (незапароленной) сети. Все отправляемые и получаемые данные будут зашифрованы и защищены от пассивного прослушивания, так же в этой сети нельзя будет провести простую инъекцию пакетов. Это атака, во время которой отправляют пакеты неотличимые от обычного трафика, но способные привести к раскрытию ключа безопасности.

Эти протоколы будут доступны только после обновления оборудования. Для работы необходимо, чтобы они поддерживались не только роутером, но и телефоном или ноутбуком.

Но с WPA3 существуют и проблемы , из известных нам: ломается работа Chromcast , нарушается работа AirPlay , AirDrop и функция Continuity .

Замедление WiFi из-за WPA и TKIP

Современные роутеры могут снизить скорость передачи данных в беспроводной сети до 54 Мбит/с , если установить шифрование WPA и протокол TKIP . Делается это для максимальной совместимости со старыми устройствами.

Если ваше устройство предлагает на выбор AES или TKIP, устанавливайте AES . Все ваши устройства будут работать без проблем, а WiFi сеть будет безопасной и быстрой.

Подключайтесь к SkyNet, наша техническая поддержка всегда поможет настроить оборудование и охотно расскажет, как всё работает. С промокодом 345534 — 5 месяцев интернета за 1000 рублей.

WEP и WPA против WPA2: почему важны различия для защиты

Акронимы WEP, WPA и WPA2 относятся к различным протоколам беспроводного шифрования, которые предназначены для защиты информации, которую вы отправляете и получаете по беспроводной сети. Выбор протокола для собственной сети может немного сбить с толку, если вы не знакомы с их различиями.

Ниже приводится обзор истории беспроводного шифрования и сравнение этих протоколов, чтобы вы могли прийти к четкому выводу о том, что вы можете использовать для своего дома или бизнеса.

Короче говоря, WPA2 – это то, что следует использовать, если это возможно. Не все устройства поддерживают его, но если оно вам доступно, важно активировать его, чтобы максимально возможная защита была доступна для всех устройств, которые в данный момент подключены и будут подключаться к вашей сети Wi-Fi .

Что значат WEP, WPA и WPA2 – что использовать

Эти протоколы беспроводного шифрования были созданы Wi-Fi Alliance, ассоциацией сотен компаний в отрасли беспроводных технологий. Первым протоколом, созданным группой, был WEP (Wired Equivalent Privacy), введенный в конце 1990-х годов.

WEP, однако, имел серьезные недостатки безопасности и был заменен WPA (Wi-Fi Protected Access). Несмотря на простоту взлома, WEP-соединения всё ещё широко используются и могут давать ложное чувство безопасности многим людям, которые «защищают» свои сети с помощью WEP.

Причина, по которой WEP по-прежнему используется, либо потому, что сетевой администратор не изменил настройки безопасности на беспроводных маршрутизаторах, либо потому, что устройство устарело и поэтому не поддерживает более новые методы шифрования, такие как WPA.

Так же, как WPA заменил WEP, WPA2 заменил WPA в качестве более современного и надежного протокола безопасности. WPA2 реализует новейшие стандарты безопасности, в том числе шифрование данных государственного уровня. С 2006 года все сертифицированные продукты Wi-Fi должны использовать безопасность WPA2.

Если вы ищете новую беспроводную карту или устройство, убедитесь, что оно помечено как Wi-Fi CERTIFIED™, что знать, что оно соответствует последнему стандарту безопасности. Для существующих подключений убедитесь, что ваша беспроводная сеть использует протокол WPA2, особенно при передаче конфиденциальной личной или деловой информации.

Использование WEP/WPA/WPA2 на маршрутизаторе

Во время начальной настройки большинство современных беспроводных точек доступа и маршрутизаторов позволяют выбрать протокол безопасности для использования. Хотя это хорошо, некоторые люди не хотят менять стандартных настроек.

Проблема, связанная с отсутствием изменения протокола безопасности по умолчанию, используемого маршрутизатором, заключается в том, что он может использовать WEP, который небезопасен. Или, что ещё хуже, маршрутизатор может быть полностью открыт без какого-либо шифрования или пароля.

Если вы настраиваете свою собственную сеть, обязательно используйте WPA2 или, по крайней мере, WPA.

Использование WEP/WPA/WPA2 на стороне клиента

Когда вы впервые пытаетесь установить соединение с беспроводной сетью с поддержкой безопасности – будь то ваш ноутбуку, настольный компьютер, смартфон и т.д. – вам будет предложено ввести правильный ключ безопасности или фразу-пароль, чтобы получить доступ к сеть.

Этот пароль является кодом WEP/WPA/WPA2, который администратор маршрутизатора ввел в маршрутизатор при настройке безопасности сети. Если вы подключаетесь к бизнес-сети, он, скорее всего, предоставляется сетевым администратором.

В отличие от точки зрения администратора, настраивающего маршрутизатор на использование определенного протокола безопасности, вы, как пользователь, не можете ничего изменить в методе обеспечения безопасности. Когда вы вводите пароль для сети Wi-Fi, вы получаете доступ, используя любой уже активированный протокол.

По этой причине вы должны принять к сведению настройки безопасности сети после подключения, чтобы понять, что безопасно и небезопасно делать в этой конкретной сети.