- Saved searches

- Use saved searches to filter your results more quickly

- MonakhovK/tor-proxy-keenetic

- Name already in use

- Sign In Required

- Launching GitHub Desktop

- Launching GitHub Desktop

- Launching Xcode

- Launching Visual Studio Code

- Latest commit

- Git stats

- Files

- README.md

- About

- Выборочный обход блокировок на маршрутизаторах Keenetic

- Как блокируют доступ к сайту

- Как настроить обход блокировок на маршрутизаторах Keenetic

- Как проверить, что маршрутизация через VPN работает

- Минусы и плюсы выборочного обхода блокировок

- P.S.

Saved searches

Use saved searches to filter your results more quickly

You signed in with another tab or window. Reload to refresh your session. You signed out in another tab or window. Reload to refresh your session. You switched accounts on another tab or window. Reload to refresh your session.

Selective tor proxy for zyxel/keenetic router

MonakhovK/tor-proxy-keenetic

This commit does not belong to any branch on this repository, and may belong to a fork outside of the repository.

Name already in use

A tag already exists with the provided branch name. Many Git commands accept both tag and branch names, so creating this branch may cause unexpected behavior. Are you sure you want to create this branch?

Sign In Required

Please sign in to use Codespaces.

Launching GitHub Desktop

If nothing happens, download GitHub Desktop and try again.

Launching GitHub Desktop

If nothing happens, download GitHub Desktop and try again.

Launching Xcode

If nothing happens, download Xcode and try again.

Launching Visual Studio Code

Your codespace will open once ready.

There was a problem preparing your codespace, please try again.

Latest commit

Git stats

Files

Failed to load latest commit information.

README.md

Данный набор скриптов представляет собой прозрачный селекивный tor-proxy для роутеров Keenetic/Zyxel.

Проще говоря, доступ к ресурсам из списка будет осуществляться через tor-сеть, прозрачно для всех клиентов роутера.

- . Важно.Keenetic/Zyxel с USB-портом и с версии NDMS V2.06.А.7 и старше с поддержкой OPKG: Keenetic II, Keenetic III, Extra, Extra II, Giga II, Giga III, Omni, Omni II, Viva, Ultra, Ultra II, Omni (KN-1410), Extra (KN-1710), Giga (KN-1010), Ultra (KN-1810), Viva (KN-1910), DSL (KN-2010), Duo (KN-2110).

- Установленный OPKG (подробнее https://help.keenetic.com/hc/ru/articles/213968029)

- Установленный репозиторий Entware (подробнее https://forum.keenetic.net/topic/4299-entware/)

- Включенные «Модули ядра подсистемы Netfilter» в админке роутера.

. Важно.

Придётся отключить штатный DNS-сервер в системе. Вместо него используется dnsmasq. Вы потеряете возможность назначать DNS-сервисы (Яндекс.DNS/SkyDNS/AdGuard DNS) индивидуально для клиентов, но без проблем сможете использовать их глобально через настройки dnsmasq при необходимости.

- cron — планировщик заданий.

- bind-dig — DNS-клиент.

- dnsmasq-full — DNS-сервер.

- tor — сервис для использования сетей Tor.

- tor-geoip — база гео-IP для сетей Tor.

- ipset — утилита для работы со списками ip-адресов.

- iptables — утилита настройки firewall.

Конфигурационные файлы находятся в папке conf.

- dnsmasq.conf — файл конфигурации dnsmasq.

В строке listen-address= вбейте локальный ip-адрес Вашего роутера. По умолчанию «192.168.1.1». - torrc — файл конфигурации tor.

В строке TransPort вбейте локальный ip-адрес Вашего роутера. По умолчанию «192.168.1.1». - proxylist.txt — список ресурсов, доступ к которым будет осуществляться через tor-сеть.

Можно использовать домен,ip-адрес и подсеть.

- Подключитесь к роутеру используя SSH на порт 222, например с помощью putty.

- Войдите как root.

- С помощью FTP/SCP/CIFS/wget/curl залейте архив в любое место файловой системы USB-flash на роутере, например в /opt/home

- Распакуйте архив с помощью tar/unzip.

- Измените конфигурационные файлы в папке conf.

- Находясь в папке с пакетом вбейте:

chmod +x ./install.sh && ./install.sh - Подключитесь к роутеру через telnet (порт 23) или ssh (порт 21), как admin.

- Вбейте

opkg dns-override system configuration save system reboot

- После перезагрузки роутера зайдите через любой браузер клиента сети на адрес check.torproject.org.

Если все корректно работает,то на экране вы увидите ответ «Congratulations. This browser is configured to use Tor.»

About

Selective tor proxy for zyxel/keenetic router

Выборочный обход блокировок на маршрутизаторах Keenetic

Суть обхода любой блокировки (при условии что сам сайт работает) это посетить его с помощью другого (через другой) компьютера (сервера, шлюза) у которого есть доступ к необходимому сайту. Реализация задуманного как правило сводится к организации защищенного туннеля между вашим компьютером и сервером у которого есть доступ к нужному ресурсу.

В этой статье я опишу процесс выборочного обхода блокировок доступа к сайтам на примере маршрутизатора Keenetic Giga (KN-1010).

Наглядно процесс обхода блокировки доступа к сайту выглядит следующим образом.

Как блокируют доступ к сайту

Блокировки могут быть двух типов и я разберу их на примере поговорки «пустить козла в огород»:

- Блокировка по источнику. То есть не пускать конкретно кого-то. Суть первой блокировки не пускать козла.

- Блокировка по цели. То есть не пускать конкретно куда-то. Суть второй блокировки не пускать в огород.

Первым вариантом пользуются владельцы сайтов. Как правило блокируют доступ с IP адресов подозреваемых в хакерских атаках.

Вторым способом пользуются контролирующие органы со стороны государства, когда хотят ограничить доступ к той или иной информации. В данном случае блокировка осуществляется не с определенных адресов, а к определенным адресам.

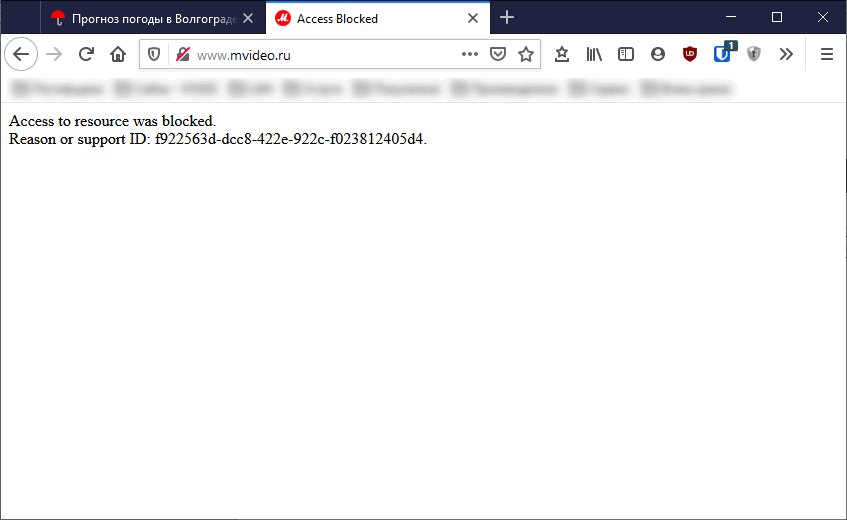

В обоих случаях блокировок случаются ошибки и поэтому вы можете потерять доступ к нормальному сайту. Я ранее описывал свой случай, когда вся подсеть моего провайдера была заблокирована на каком-то шлюзе безопасности и у меня пропал доступ к сайту популярного интернет магазина М.Видео.

Прошу не считать этот пост ни рекламой, ни антирекламой М.Видео. Эта статья совсем о другом.

Как настроить обход блокировок на маршрутизаторах Keenetic

Первым делом нужно обзавестись VPN сервером у которого есть доступ к забокированному ресурсу. Это может быть свой собственный сервер (виртуальный, выделенный), платный VPN или совершенно бесплатный WARP.

Далее нужно настроить VPN тоннель между вашим маршрутизатором и VPN сервером. Тип туннеля особой роли не играет. Тут стоит отталкиваться от возможностей VPN сервера и ваших знаний.

Если вы настраиваете свой собственный сервер на Debian, то это может быть тоннель PPTP или WireGuard. Главное не забыть пустить подключившихся по VPN пользователей в интернет — https://moonback.ru/page/debian-vpn-client-to-inernet.

Либо воспользуйтесь VPN Warp от CloudFlare, о котором я рассказывал совсем недавно — https://moonback.ru/page/keenetic-warp. В большинстве случаев он отлично справляется с предоставлением доступа к заблокированным сайтам, хотя и не предназначен для этого.

Следующий шаг — это настройка статической маршрутизации в вашем роутере. То есть нужно настроить таблицу маршрутизации так, чтобы запросы к необходимому ресурсу шли не через вашего провайдера, а через VPN сервер.

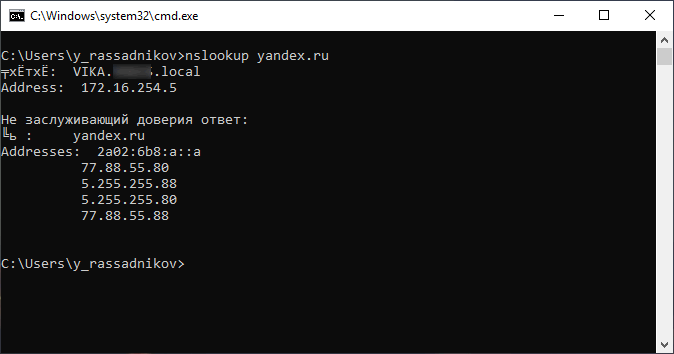

На этом этапе нам понадобиться узнать все IP адреса интересующего нас сайта. В Windows это можно сделать с помощью команды nslookup . Ниже пример для сайта yandex.ru:

Подробнее как узнать все IP адреса сайта можно в этой статье — https://moonback.ru/page/kak-uznat-ip-adres-sayta.

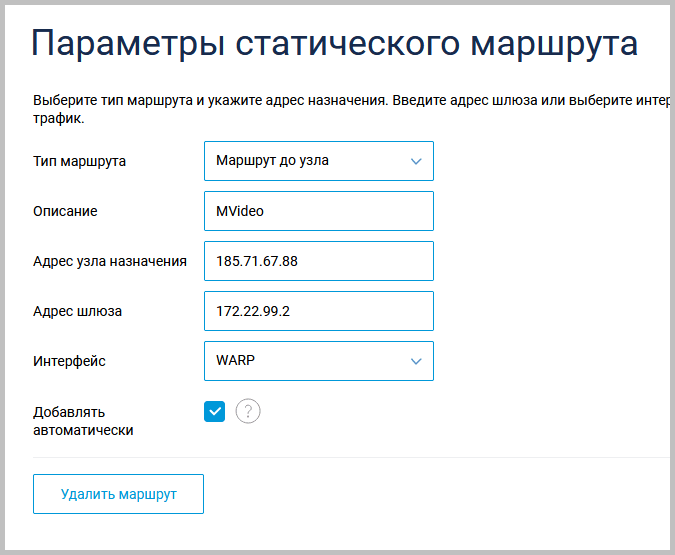

После того как вы узнали IP адрес(а) необходимого сайта нужно зайти в веб-панель управления маршрутизатором в раздел «Сетевые правила > Маршрутизация» и добавить статический маршрут:

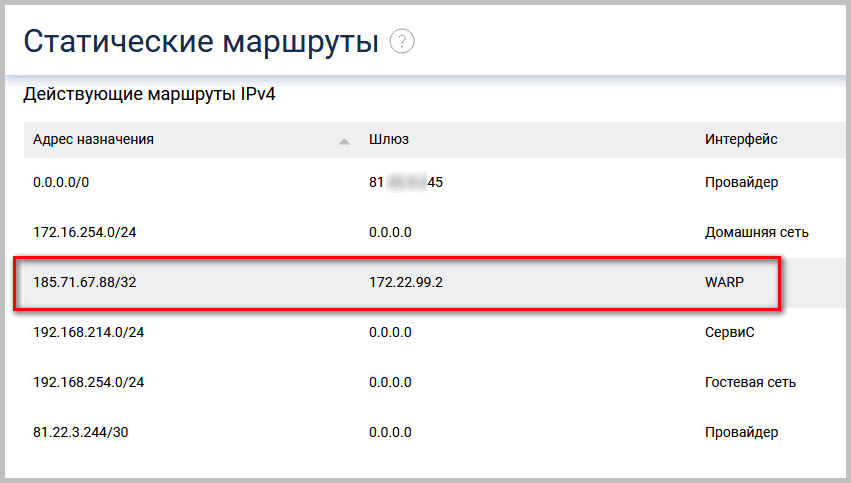

После чего маршрут должен появиться в списке:

В моем примере все адреса и названия из предыдущей статьи про Warp на маршрутизаторе Keenetic.

- Warp — название подключения (тоннеля);

- Адрес шлюза — адрес вашего тоннеля из его настроек;

- Адрес узла назначения — в моем случае это IP адрес сайта M.Video;

- Описание — любое описание понятное вам;

- Тип маршрута — если нужен маршрут к одному IP адресу, то выбираем «Маршрут до узла».

Если у сайта несколько IP адресов, то необходимо настроить статические маршруты для каждого адреса.

Как проверить, что маршрутизация через VPN работает

В Windows можно воспользоваться командой tracert . Пример прохождения пакетов без использования VPN:

После того как вы подключите статическую маршрутизацию через VPN список промежуточных узлов будет другой, и на втором месте будет уже не оборудование вашего провайдера, а адрес устройства из VPN тоннеля:

Обратите внимание на значение ping у второго устройства после вашего роутера. Общее время ответа конечного сервера через VPN так же будет больше.

После правильной настройки заблокированный сайт должен спокойно открываться в окне вашего браузера.

Минусы и плюсы выборочного обхода блокировок

Минус предложенного метода в том, что все операции нужно делать вручную. Что несложно сделать для одного или пары сайтов, даже если у них несколько IP адресов. Но если вам необходимо получить доступ к десяткам сайтов, то приготовьтесь к большой кропотливой работе.

Если сайт сменит свой IP адрес, то все настройки нужно будет повторить уже для нового адреса. Если сайт часто меняет адреса, то процедура настройки маршрутизации превратится в кошмар.

Плюс описанного метода в том, что вы сами полностью контролируете процесс маршрутизации.

Для реализации описанного метода обхода блокировки на роутере не нужно устанавливать дополнительно ПО в виде OPKG и т.п., достаточно свежей стабильной прошивки.

P.S.

Стоит ли весь трафик пускать через VPN? Нет не стоит. Скорость передачи данных через VPN в большинстве случаев меньше, чем напрямую через провайдера.