Linux

Здесь представлен обзор данных, извлекаемых из устройств на базе ОС семейства Linux.

Список далеко не полный. Если вас интересует наличие информации, не представленной здесь, вы можете обратиться с вопросом в нашу техподдержку.

Для извлечения некоторых данных требуется наличие в сканируемой системе тех или иных пакетов. Если они не будут обнаружены, в отчет в режиме Подробности будет выведена информация о том, какие именно данные не были собраны и как это исправить.

Оборудование

- Система

- Параметры компьютера, материнской платы и BIOS, разъемы памяти, порты.

- Имя и производитель, тактовая частота, количество ядер, обозначение разъема, кеш-память и т.д.

- Общий объем физической памяти и swap-раздела.

- Установленные модули памяти: объем, производитель, тип, форм-фактор, частота, метка банка, локатор и т.д.

- Видеоадаптеры: имя и производитель, видеопамять.

- Мониторы: имя и производитель, размеры и диагональ, отношение сторон, тип видеосигнала и т.д.

- Жесткие диски и съемные носители: модель, интерфейс, количество разделов, объем, серийный номер.

- CD-приводы: модель и производитель, расположение, режим доступа, поддерживаемые носители, возможности.

- Логические разделы: метка, файловая система, объем, свободно/занято, точка монтирования.

- Сетевые адаптеры: имя и производитель, MAC-адрес, IP-адрес/подсеть/шлюз, BSD имя устройства, тип.

- Список DNS-серверов.

- Принтеры: имя и производитель, драйвер, статус, факс, URI, принт-сервер, параметры PostScript и т.д.

- USB-устройства: имя и производитель, скорость.

- Устройства, разбитые по типам; их названия и флаги.

Программы

- Операционная система

- Имя, архитектура, кодовое имя, описание, ядро, время работы.

- Программы, разбитые по группам.

- Название, имя пакета, версия, источник, URL.

- Древовидное представление правил брандмауэра.

- Для найденных виртуальных машин VMware Workstation для Linux, VMware ESX, а также KVM (по KVM собирается не вся информация): ID, тип гостевой ОС, общий размер, размер хранилища, состояние, конфигурационный файл, совместимость оборудования, память, процессоры, данные HDD, данные CD/DVD, данные сетевого адаптера.

Другое

- Переменные среды

- Запущенные процессы

- Имя, командная строка, ID процесса и родительского процесса, учетная запись.

- Имя, полное имя, ID, группа, домашняя директория, оболочка.

Обзор Total Network Inventory. Приложение для учета компьютеров в сети

В большой компании не всегда просто контролировать аппаратное и программное обеспечение компьютерного парка. Ведение базы данных конфигураций всех компьютеров требует определенных усилий от системного администратора. Задача осложняется еще и тем фактором, что некоторые нечистые на руку сотрудники могут утащить домой какие-то комплектующие, поставив вместо них что-то более простое. Как же разрешить задачу своевременной инвентаризации компьютеров в сети?

Варианты решения задачи

Сисадмин или начальник технической службы может решить данную задачу несколькими путями. Все они разнятся по затраченным усилиям. Перечислим основные:

- проведение регулярной описи комплектующих каждого компьютера;

- опломбирование корпусов системников и своевременный контроль пломб;

- установка систем видеонаблюдения для контроля за сотрудниками;

- программный контроль компонентов.

Все варианты, за исключением последнего, требуют приличных затрат — либо человеко-часов, либо серьезных финансовых вложений (видеонаблюдение). Сегодня мы рассмотрим программу Total Network Inventory от компании Softinventive, задача которой как раз и заключается в контроле компонентов компьютеров, находящихся в сети.

Возможности Total Network Inventory

Приложение Total Network Inventory от https://www.softinventive.ru/ позволяет проводить аудит не только аппаратного обеспечения, но и программного для всех компьютеров, которые находятся в локальной сети. Достаточно запустить программу, выбрать режим, подождать несколько минут — и перед администратором предстанет список всех компьютеров с установленным ПО, а также со списком аппаратной конфигурации. Возможности приложения позволяют осуществлять инвентаризацию как в реальном времени, так и при подключении клиента к домену.

Система Total Network Inventory предоставляет возможность использовать как автоматический режим, так и ручной. Авто-режим позволяет получить всю нужную информацию при минимуме трудозатрат, а ручной — провести более тонкую настройку. Программа сканирует 3 типа информации: информацию по программному и аппаратному обеспечению, а также по системной информации (переменные среды, запущенные службы и процессы).

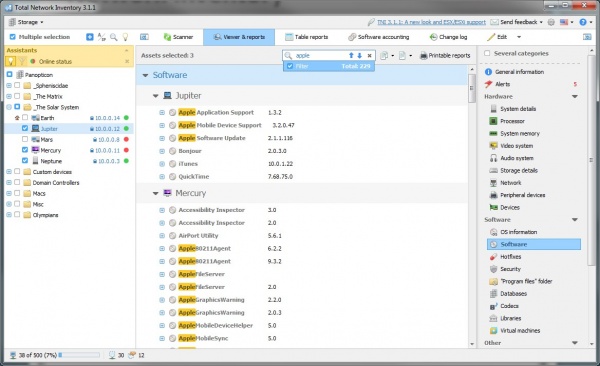

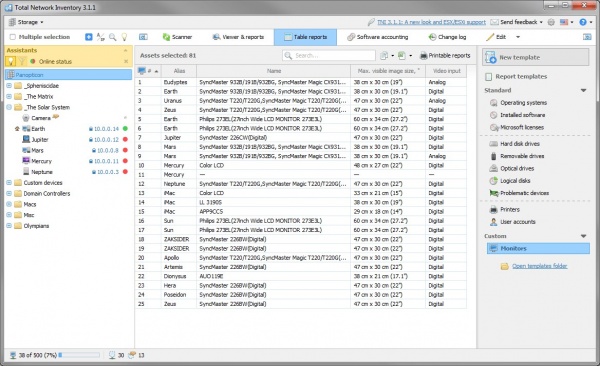

Интерфейс системы

Внешний вид Total Network Inventory от https://www.softinventive.ru/ схож со стандартным «Проводником»: левая панель предоставляет информацию о компьютерах в локальной сети с разбивкой по группам. Центральная часть отображает всю информацию по выбранному компьютеру. Правая панель позволяет выбрать подсистему, по которой проводится аудит.

Интерфейс программы дает возможность гибкой настройки при помощи панелей, инструментов, а также тем оформления. Поддерживает приложение и клавиатурные сокращения.

Итоги

Приложение значительно облегчает аудит компьютеров в сети, что позволяет не только контролировать весь парк, но и позволяет удобно планировать модернизацию оборудования. Ценник на программу достаточно гуманный, с ним вы можете ознакомиться по ссылке https://www.softinventive.ru/. Система Total Network Inventory позволит значительно разгрузить системного администратора, у которого и без этого немало дел.

Помимо Total Network Inventory, компания Softinventive предлагает приложения Total Software Deployment (установка драйверов по сети) и Total Network Monitor (мониторинг компьютеров и сети). Но о них мы расскажем в следующий раз.

Сканирование Unix-подобных систем

Сканирование компьютеров на основе macOS, Linux, FreeBSD и ESX/ESXi осуществляется при помощи агента – исполняемого файла, который через протоколы SSH и SCP/SFTP загружается на удаленный компьютер и собирает информацию о его аппаратном и программном обеспечении посредством ряда утилит операционной системы.

Программа поддерживает сканирование 64-битных версий macOS.

Протокол SSH позволяет производить обмен данными по безопасному каналу между двумя сетевыми устройствами. На данный момент существует две версии протокола – SSH-1 и SSH-2. TNI при сканировании использует протокол SSH-2, который может быть установлен практически на любой современной операционной системе семейства UNIX.

Протоколы SCP и SFTP служат для передачи файлов по безопасному каналу и являются составной частью большинства современных серверов SSH. TNI поддерживает оба эти протокола.

Сканирование систем ESX/ESXi возможно также по протоколу HTTP (через обращение к их веб-интерфейсу). Для этого используется логин, задаваемый в поле «VMware» во вкладке Сканер в программе.

Для сканирования macOS и Unix-подобных систем введённых в домен необходимо указывать ту доменную учётную запись, под которой ранее уже выполнялся вход в систему на сканируемом узле.

Также в этом случае для сканирования можно использовать локальную учетную запись с привилегиями администратора .

Удаленное сканирование с использованием протокола SSH

Принцип работы:

- TNI производит подключение к удаленному компьютеру по протоколу SSH.

- В домашней папке пользователя, от имени которого производится сканирование, создается временная папка, в которую по протоколу SFTP или SCP передается агент сканирования.

- Агент сканирования запускается и по завершении работы создает файл с собранной о компьютере информацией.

- Файл с информацией о компьютере передается по протоколу SFTP или SCP обратно в TNI, который, в свою очередь, добавляет его в открытое хранилище.

- Временная папка с агентом и созданным им файлом удаляется.

Перед началом сканирования необходимо убедиться, что:

- на удаленном компьютере запущен сервер SSH-2 (TCP на 22 порт, либо в настройках программы задать «Особый порт SSH») с поддержкой SFTP или SCP, и сетевой экран разрешает к нему доступ;

- пользователю, от имени которого производится сканирование, разрешен доступ к SSH-серверу (опция сервера AllowUsers). Если сканирование производится от пользователя root, то для него должна быть также выставлена опция PermitRootLogin yes;

- пользователь, от имени которого производится сканирование, должен обладать административными правами (для ОС Linux — если он не root, то должен находиться в списке sudoers).

Для того чтобы агент имел возможность получить полную информацию о компьютере, операционная система должна предоставить ему ряд утилит. Точный их список зависит от конфигурации операционной системы. Если одна из необходимых утилит не установлена на сканируемом компьютере, то сообщение об этом будет выведено в соответствующей категории отчета при просмотре данных.

Кроме того, операционная система должна предоставлять стандартную библиотеку C++ libstdc++.so.6.

Примерный список утилит, необходимых для получения полной информации о компьютере под управлением ОС Linux: arch, cd-info, df, dmidecode, dpkg-query / emerge / pacman / pkgtool / rpm, get-edid, hdparm, head, ifconfig, iptables, iptables-save, ls, lspci (pciconf для FreeBSD), lsusb, ps, pvdisplay, pvscan, route, rpm, swapon, uname.

Ручное сканирование

Принцип работы:

- Исполняемый файл-агент вручную копируется на целевой компьютер и запускается. По завершении работы агент создает файл с собранными данными.

- Полученный файл данных вручную перемещается в хранилище TNI.

Подробнее: смотрите раздел Ручное сканирование.