- Remove CA Certificate from System Trust Store¶

- CentOS 7¶

- Установка Certbot в Ubuntu и управление SSL-сертификатами

- Установка Certbot:

- Генерация SSL-сертификатов:

- Удаление SSL-сертификатов:

- How to remove SSL certificate?

- 1 Answer 1

- 🔐 Как удалить сертификат Let’s Encrypt с помощью Certbot

- Удаление SSL-сертификата Let’s Encrypt

- How to Delete a Let’s Encrypt Certificate using Certbot

- Delete a Let’s Encrypt SSL Certificate

- Conclusion

Remove CA Certificate from System Trust Store¶

Root Certificate Authority (CA) certificates can and do expire. Typically, alternative CAs are available on the system, and often it is the case that a system package update will remove the older expired certificates (for example, the ca-certificates package). Though infrequent, sometimes an expired Root CA might cause issues (for example, OpenSSL 1.0.2x) and needs to be manually removed from your server trust store.

CentOS 7¶

For CentOS7, there is now an updated package that removes this expired certificate: yum install ca-certificates You can then check and confirm this is fixed with: rpm -q —changelog ca-certificates | grep «DST ROOT CA X3» -B4 * Tue Sep 14 2021 Bob Relyea — 2021.2.50-72 — Fix expired certificate. — Removing: — # Certificate «DST Root CA X3»

cp -i /etc/pki/tls/certs/ca-bundle.crt ~/ca-bundle.crt-backup

Identify the CA certificate

Add certificate to blacklist directory

trust dump --filter "pkcs11:id=%c4%a7%b1%a4%7b%2c%71%fa%db%e1%4b%90%75%ff%c4%15%60%85%89%10" | openssl x509 | tee /etc/pki/ca-trust/source/blacklist/DST-Root-CA-X3.pem

Update the system trust store

diff ~/ca-bundle.crt-backup /etc/pki/tls/certs/ca-bundle.crt

$ diff ~/ca-bundle.crt-backup /etc/pki/tls/certs/ca-bundle.crt 860,881d859 # DST Root CA X3 -----BEGIN CERTIFICATE----- MIIDSjCCAjKgAwIBAgIQRK+wgNajJ7qJMDmGLvhAazANBgkqhkiG9w0BAQUFADA/ MSQwIgYDVQQKExtEaWdpdGFsIFNpZ25hdHVyZSBUcnVzdCBDby4xFzAVBgNVBAMT DkRTVCBSb290IENBIFgzMB4XDTAwMDkzMDIxMTIxOVoXDTIxMDkzMDE0MDExNVow PzEkMCIGA1UEChMbRGlnaXRhbCBTaWduYXR1cmUgVHJ1c3QgQ28uMRcwFQYDVQQD Ew5EU1QgUm9vdCBDQSBYMzCCASIwDQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEB AN+v6ZdQCINXtMxiZfaQguzH0yxrMMpb7NnDfcdAwRgUi+DoM3ZJKuM/IUmTrE4O rz5Iy2Xu/NMhD2XSKtkyj4zl93ewEnu1lcCJo6m67XMuegwGMoOifooUMM0RoOEq OLl5CjH9UL2AZd+3UWODyOKIYepLYYHsUmu5ouJLGiifSKOeDNoJjj4XLh7dIN9b xiqKqy69cK3FCxolkHRyxXtqqzTWMIn/5WgTe1QLyNau7Fqckh49ZLOMxt+/yUFw 7BZy1SbsOFU5Q9D8/RhcQPGX69Wam40dutolucbY38EVAjqr2m7xPi71XAicPNaD aeQQmxkqtilX4+U9m5/wAl0CAwEAAaNCMEAwDwYDVR0TAQH/BAUwAwEB/zAOBgNV HQ8BAf8EBAMCAQYwHQYDVR0OBBYEFMSnsaR7LHH62+FLkHX/xBVghYkQMA0GCSqG SIb3DQEBBQUAA4IBAQCjGiybFwBcqR7uKGY3Or+Dxz9LwwmglSBd49lZRNI+DT69 ikugdB/OEIKcdBodfpga3csTS7MgROSR6cz8faXbauX+5v3gTt23ADq1cEmv8uXr AvHRAosZy5Q6XkjEGB5YGV8eAlrwDPGxrancWYaLbumR9YbK+rlmM6pZW87ipxZz R8srzJmwN0jP41ZL9c8PDHIyh8bwRLtTcm1D9SZImlJnt1ir/md2cXjbDaJWFBM5 JDGFoqgCWjBH4d1QB7wCCZAA62RjYJsWvIjJEubSfZGL+T0yjWW06XyxV3bqxbYo Ob8VZRzI9neWagqNdwvYkQsEjgfbKbYK7p2CNTUQ -----END CERTIFICATE-----

- Dell

- Red Hat

- VMware

- Microsoft

- Cisco

- 3PAR

- LPI

- PCI Security Standards Council

- ISOQAR

- BSI

© UKFast.Net Ltd 1999 - UK's Best Dedicated Server Web Hosting | Privacy Policy | Support | Corporate Guidance | Sitemap

UKFast.Net Limited, Registered in England, Company Registration Number 03845616, Registered Office: Archway 1, Birley Fields, Manchester, England, M15 5QJ

Установка Certbot в Ubuntu и управление SSL-сертификатами

Certbot - это утилита для управления SSL-сертификатами от Let’s Encrypt. Она позволит продлить SSL-сертификаты для Ваших сайтов.

Сегодня рассмотрим установку Certbot в Ubuntu и научимся управлять SSL-сертификатами от Let’s Encrypt.

Для того, чтобы установить Certbot в Ubuntu, необходимо выполнить следующие действия:

Установка Certbot:

- Запустите Терминал.

- Выполните команду установки certbot, используя snap: sudo snap install --classic certbot

Генерация SSL-сертификатов:

Apache - Если Вы используете Apache, выполните команду: sudo certbot --apache Certbot просмотрит конфигурационные файлы Apache Вашего сервера и перечислит все настроенные доменные имена. Введите номер домена, для которого вы хотите выдать сертификат. Вы можете ввести несколько чисел, разделенных запятыми. После подтверждения права собственности на домен будет выдан сертификат и создан файл конфигурации Apache с настройками SSL.

Nginx - Если Вы используете Nginx, выполните: sudo certbot --nginx Для того, чтобы сгенерировать SSL-сертификат для какого-то определенного сайта, выполните (заменив example.com на Ваш домен): sudo certbot --nginx -d example.com -d www.example.com

Любой другой Web-сервер - Если Вы используете какой-либо другой Web-сервер, выполните: sudo certbot certonly --webroot Для того, чтобы сгенерировать SSL-сертификат для какого-то определенного сайта, выполните (заменив example.com на Ваш домен): sudo certbot certonly --webroot -w /var/www/html -d example.com -d www.example.com

Для всех остальных случаев (если Вы не используете Web-сервер), подойдет: sudo certbot certonly --standalone Для того, чтобы сгенерировать SSL-сертификат для какого-то определенного сайта, выполните (заменив example.com на Ваш домен, а admin@example.com на Ваш email): sudo certbot certonly --standalone -d example.com --staple-ocsp -m admin@example.com --agree-tos

Стоит помнить, что Let’s encrypt выдает SSL-сертификаты всего на 3 месяца.

Для того, чтобы обновить все SSL-сертификаты в Вашей системе, выполните в командной строке следующую команду: sudo certbot renew

Вы можете также протестировать выдачу SSL сертификатов, выполнив команду: sudo certbot renew --dry-run

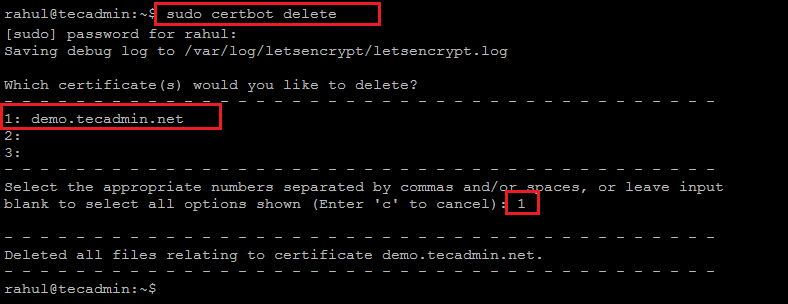

Удаление SSL-сертификатов:

По умолчанию, Certbot хранит информацию о сертификатах в каталоге /etc/letsencrypt и вручную удалять информацию из этого каталога крайне не рекомендуется.

Вы можете удалить все сертификаты, выполнив в командной строке: sudo certbot delete Certbot проанализирует имеющиеся в Вашей системе сертификаты и выдаст их список. Укажите номер домена, сертификат которого Вы хотите удалить, и нажмите на Enter. SSL-сертификат будет удален.

Вы можете удалить сертификат для определенного сайта, выполнив команду: sudo certbot delete --cert-name example.com Заменив example.com на название Вашего домена.

Как видим, в установке Certbot в Ubuntu и управлении сертификатами от Let’s Encrypt нет ничего сложного.

How to remove SSL certificate?

I've been asked to remove certificates from some of our servers, but I don't know anything about httpd configuration. If I have one server where if I do this /usr/sbin/httpd -t -DDUMP_CERTS 2>/dev/null | /bin/sort -u I get

/etc/httpd/certs/domain1.certificate /etc/httpd/certs/domain2.certificate /etc/httpd/certs/domain3.cert /etc/pki/tls/certs/localhost.crt and I only want to keep domain3.cert. How can I remove the others? If /etc/pki/tls/certs/localhost.crt is the only one on a machine, do I have to remove it in a different way? I tried commenting out the line mentioning that localhost.crt in /etc/httpd/conf.d/ssl.conf but then httpd reports failed when I do a service restart.

1 Answer 1

I know the question is one year old so the answer probably comes much too late but anyway, since somebody already dug this out, it may be worth putting an answer here for future visitors. Sadly we do not have any detailed info about the distro used and what particular package provides httpd functionality (Apache, Nginx, something else?) so it's going to be a bit of a shot in the dark but anyway:

The reason why the restart you mention fails is probably because you're commenting out the certificate in a general config file and leave it in some other file, probably in a vhost config. You could check for that with this: grep -E '(domain[12]\.certificate|localhost\.crt) /etc/httpd/sites-enabled/*' , which will search for the strings: domain1.certificate , domain2.certificate and localhost.crt in all files in /etc/httpd/sites-enabled/ directory. If it finds either of these strings it will print out the relevant lines prepended with the filename containing them. You can then proceed to comment out those lines. You may have to change the certificate file path in order to provide another certificate or comment out the whole HTTPS section if you only want plain HTTP.

Try to restart (or test configuration) after you're done. If you get through a restart successfully, then the server has stopped using the certificates.

🔐 Как удалить сертификат Let’s Encrypt с помощью Certbot

Мануал

Certbot – это бесплатный программный инструмент с открытым исходным кодом, используемый для управления сертификатами Let’s Encrypt.

Этот инструмент позволяет пользователям выдавать сертификаты одной командой, а также настраивать веб-серверы.

По умолчанию certbot хранит все клиентские сертификаты в нижеуказанных каталогах.

Мы не рекомендуем вам удалять файлы вручную.

В этом руководстве мы рассмотрим удаление неиспользуемых SSL-сертификатов с помощью командной строки Certbot.

Удаление SSL-сертификата Let’s Encrypt

Certbot также предоставляет возможность автоматического удаления сертификатов.

Чтобы удалить SSL-сертификат, выполните следующую команду

Эта команда покажет вам индекс, из которого вы можете выбрать доменное имя для удаления связанного с ним сертификата.

Просто введите номер индекса доменного имени, которое вы хотите удалить, и нажмите клавишу Enter.

Выданный сертификат, включая другие связанные с ним файлы, будет удален.

Вы также можете указать имя домена с помощью команды certbot, как показано ниже.

Это может быть полезно, если имя домена не отображается в списке индексов.

sudo certbot delete --cert-name example.comПожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 306)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (820)

- Обход запретов (34)

- Опросы (3)

- Скрипты (114)

- Статьи (352)

- Философия (114)

- Юмор (18)

Anything in here will be replaced on browsers that support the canvas element

OpenVPN Community Edition (CE) – это проект виртуальной частной сети (VPN) с открытым исходным кодом. Он создает защищенные соединения через Интернет с помощью собственного протокола безопасности, использующего протокол SSL/TLS. Этот поддерживаемый сообществом проект OSS (Open Source Software), использующий лицензию GPL, поддерживается многими разработчиками и соавторами OpenVPN Inc. и расширенным сообществом OpenVPN. CE является бесплатным для […]

Что такое 404 Frame? Большинство инструментов для взлома веб-сайта находятся в 404 Frame. Итак, что же представляют собой команды? Вы можете отдавать команды, используя повседневный разговорный язык, поскольку разработчики не хотели выбирать очень сложную систему команд. Команды Команды “help” / “commands” показывают все команды и их назначение. Команда “set target” – это команда, которая должна […]

В этой заметке вы узнаете о блокировке IP-адресов в Nginx. Это позволяет контролировать доступ к серверу. Nginx является одним из лучших веб-сервисов на сегодняшний день. Скорость обработки запросов делает его очень популярным среди системных администраторов. Кроме того, он обладает завидной гибкостью, что позволяет использовать его во многих ситуациях. Наступает момент, когда необходимо ограничить доступ к […]

Знаете ли вы, что выполняется в ваших контейнерах? Проведите аудит своих образов, чтобы исключить пакеты, которые делают вас уязвимыми для эксплуатации Насколько хорошо вы знаете базовые образы контейнеров, в которых работают ваши службы и инструменты? Этот вопрос часто игнорируется, поскольку мы очень доверяем им. Однако для обеспечения безопасности рабочих нагрузок и базовой инфраструктуры необходимо ответить […]

Одной из важнейших задач администратора является обеспечение обновления системы и всех доступных пакетов до последних версий. Даже после добавления нод в кластер Kubernetes нам все равно необходимо управлять обновлениями. В большинстве случаев после получения обновлений (например, обновлений ядра, системного обслуживания или аппаратных изменений) необходимо перезагрузить хост, чтобы изменения были применены. Для Kubernetes это может быть […]

How to Delete a Let’s Encrypt Certificate using Certbot

Certbot is a free and open-source software tool used for managing the Let’s Encrypt certificates. This tool allows users to issue certificates in a single command and also configure the web servers.

The default certbot stores all the client certificates under the below-mentioned directories. We are not recommending you delete files manually. In this tutorial, we will discuss deleting unused SSL certificates using the Certbot command line.

Delete a Let’s Encrypt SSL Certificate

The Certbot also provides you an option to delete certificates automatically for you. To delete an SSL certificate, run the following command.

This command will show you an index from which you can select the domain name to delete the associated certificate. Just type the index number of the domain name, that you want to delete and hit enter. The issued certificate including other associated files will be deleted.

You can also specify the domain name with the certbot command as below. This could be helpful if the domain name does not appear in the index list.

sudo certbot delete --cert-name example.com Conclusion

This tutorial helped you to delete a Let’s Encrypt SSL certificate using certbot command-line tool.