Системы контроля сетевого доступа

Средства контроля безопасного доступа к корпоративной сети (NAC-решения)

Выбор средств защиты

Поиск

Мнение

Описание и назначение

Контроль сетевого доступа (NAC) — это комплекс технических мер и средств, реализующий политики и правила доступа в сеть, который также обеспечивает защиту всех конечных устройств, имеющих к ней доступ, от присутствующих внутри угроз безопасности.

Для выполнения требований политик информационной безопасности на предприятиях ответственные сотрудники должны контролировать учетные данные подключившихся к сервисам пользователей, информацию об устройстве, с которого было произведено подключение, и какими именно приложениями сотрудник может воспользоваться в рамках установленной сессии. Системы NAC позволяют выполнять эту задачу и обеспечить централизованное управление и администрирование политик доступа сотрудников в информационную среду организации.

Действия NAC-системы заключаются в том, чтобы выяснить, безопасно ли устройство, предпринимающее попытку подключения к сети, и соответствует ли его конфигурация определенным правилам доступа. После процедуры идентификации система принимает решение о том, какой уровень доступа к системным ресурсам необходимо предоставить.

Параллельно с увеличением количества совершаемых внешних атак посредством вирусов, червей, а также шпионских программ, решения NAC продолжают набирать свою популярность. Особое внимание этому классу продуктов уделяют разработчики антивирусных средств, так как в первую очередь стоит рассматривать работающих удаленно пользователей как потенциальных, даже если и неумышленно, нарушителей.

Изначально на рынке информационной безопасности появились два отдельных типа решений:

- Системы контроля доступа к сети (NAC).

- Системы централизованной аутентификации, авторизации и аккаунтинга (AAA).

Но с развитием технологий функциональности этих решений были интегрированы в одну систему. И теперь основными составляющими NAC являются:

- Сервер- и клиент-системы контроля доступа.

- Сетевые устройства, которые участвуют в идентификации сотрудников и применении определенных политик доступа.

Это позволило снизить риски успешного осуществления атак на сеть за счет превентивного блокирования доступа ноутбуков, мобильных телефонов и других удаленных устройств в случае их несоответствия принятым политикам, управлять и контролировать доступ, а также обеспечить автоматизацию доступа гостевых устройств.

Российские регуляторы выпустили ряд требований и рекомендаций к системам контроля сетевого доступа. Согласно ФСТЭК России, доступ к сервисам должен контролироваться, чтобы избежать компрометацию безопасности сети и самих сервисов.

При выборе NAC стоит обратить внимание на возможные особенности продуктов:

- Необходимо ли применение политик до или после подключения устройства к защищаемой сети.

- Будет ли установлен агент NAC или будет использоваться решение без агента.

- Внешнее исполнение или встроенные компоненты системы.

Зачастую компании, планирующие использовать NAC как средство защиты от внешних угроз, приходят к выводу, что для обеспечения всех внутренних требований к такой системе и соответствия внутренним политикам информационной безопасности необходимо настраивать два решения параллельно. Это зависит в первую очередь от количества и особенностей уже имеющихся систем информационных технологий внутри корпоративной сети.

Управление доступом и с чем его едят

Всё чаще в ИТ-мире назревают вопросы касательно информационной безопасности. Действительно, мировая паутина стала всемирной площадкой обмена и хранения информации, а слово Интернет знакомо каждому. В современном мире сложно найти компанию, которая не пользовалась бы интернет-технологиями: всевозможные приложения, гаджеты, IOT-устройства – всё это находится в зоне риска. Поэтому мы поговорим об азах информационной безопасности, а именно, об управлении доступом.

Я хотела бы обсудить некоторые, казалось бы, очевидные аспекты защиты информации. По иронии, многие недооценивают важность безопасности или считают свои меры достаточными. Стоит вспомнить про эффект Даннинга-Крюгера суть которого в том, что люди с низкой квалификацией в какой-то области, делают ошибочные выводы. Отсюда и следуют неудачные решения в бизнесе, которые они не способны осознавать. Информационная безопасность – эта та сфера, в которой не допустимо предполагать что-либо и действовать по принципу «лишь бы сделать для вида». Информационная безопасность должна стать целью в конечном итоге, рычагом в бизнесе который минимизирует потери и расходы, обезопасит ваши данные. Наибольшую опасность для компании представляет человеческий фактор. Ведь именно благодаря ловкому манипулированию сотрудником злоумышленник способен скомпрометировать вашу систему. К сожалению, бытует ошибочное мнение, что если у вас сильная техническая защита (всевозможные IDS, антифрод системы, антивирусы, DLP, межсетевые экраны), то ваш бизнес в безопасности, но это не так. Наша психология предсказуема, и в большинстве случаев срабатывают наши импульсы, вызванные страхом и необдуманностью действий. Возьмем, к примеру, банальные атаки через почту: сотрудник получил письмо о том, что некая система, где он зарегистрирован, скомпрометирована. Данная новость безусловно напугает его, и с большей вероятностью он перейдёт по ссылке, отдав свои данные злоумышленникам. Поэтому важно настроить правильно доступ и повышать квалификацию сотрудников в информационной безопасности. Данной теме посвящена целая «наука» — социальная инженерия, но об этом как-нибудь в следующий раз, а сегодня мы поговорим про организацию управления доступом.

Любую задачу лучше рассматривать под разным углом, это касается и управления доступом: установить антивирусы и прочие средство защиты – этого недостаточно. Из логических рассуждений, как вариант, вырисовывается следующая формула: Хорошая система управления доступом = административные меры + технические меры + средства физической защиты.

Что же входит в административные меры? Да, всё очень просто! Это правильная организация документации в системе менеджмента информационной безопасности. Хорошая политика безопасности, методики по оценке рисков, внутренние аудиты, процедуры, обучение персонала – всё это способствует правильной организации безопасности в бизнесе.

В Политике безопасности наиболее важно отразить цели компании и область действия (какие подразделения данная политика охватывает), а также учесть требования бизнеса, партнёров и клиентов. В компании должны быть определены информационные активы, и те активы, что требуют более бережного обращения, должны быть классифицированы по значимости и ценности. Определить, кто имеет доступ к активам и отвечает за выполнение мероприятий по информационной безопасности, можно при помощи ролевой таблицы (в таблице указываются роли и распределяются кто за что ответственен). Другим важным этапом является обучение: приглашайте специалистов или нанимайте тех, кто будет рассказывать вашим сотрудникам о правилах безопасности в сети (к примеру: что такое фишинг, как его распознать, как раскусить социального инженера и какой сайт является безопасным). Это очень важные аспекты, ведь именно человеческий фактор самое уязвимое звено. Внутренние аудиты помогут вам выявить недостатки вашей системы менеджмента информационной безопасности, определить какие отделы уязвимы и какие подразделения нуждаются в повышении квалификации, понять соблюдаются ли требования, прописанные в Политике. Важно выбрать компетентного аудитора, который тщательно проверит состояние вашей системы на соблюдение правил. Благодаря методике оценки рисков вы сможете просчитать вероятность тех или иных угроз, а также обнаружить уже существующие и выбрать дальнейшие действия в отношении рисков.

К техническим средствам мы отнесём различные программные и аппаратные средства, сервисы по информационной безопасности. Это могут быть парольные системы, межсетевые экраны, сканеры безопасности, защищённые протоколы, операционные системы и так далее. Предельно внимательно нужно быть с парольными системами. Поскольку они всегда находятся под пристальным вниманием злоумышленников, то наиболее подвержены риску. Общаясь с огромным количеством людей, я заметила с какой легкостью и халатностью они относятся к парольной защите (придумывают простые пароли, хранят их в доступных местах), не понимая, что злоумышленник может их легко взломать. К примеру, возьмём такой тип атаки как брутфорс (что означает перебор паролей). Допустим, вы не особо фантазировали на тему своего пароля и взяли распространённый, тем временем хакер, зная вашу почту, при помощи различных словарей найдет совпадение и скомпрометирует вашу систему. Все просто! Так же стоит помнить и напоминать сотрудникам про фишинговые письма: не надо открывать ссылки и вводить пароль, сделайте вдох и разберитесь.

Ну а третье – это физическая защита: замки, специальная защита, видеокамеры, пропускные системы и так далее.

Также я хочу уделить внимание трём методам управления доступом. Если ваша работа связана с секретными данными и чувствительной информацией, государственной тайной, то стоит обратить внимание на мандатный метод управления доступом. Особенность данного метода заключается в его иерархичности, поскольку сотрудникам и объектам (файлы, документы и т.д.) присваивается некоторый иерархический уровень безопасности. Уровень безопасности объекта характеризует его ценность и в соответствии с уровнем ему присваивается метка безопасности.

Уровень безопасности характеризует степень доверия к сотруднику, а также его ответственность за данную информацию. Операционная система назначает сотруднику определённые атрибуты, благодаря которым сотруднику предоставляется доступ в рамках его должностных полномочий. Рассмотрим следующий пример, допустим, у нас есть несколько уровней доступа:

- Совершенно секретная информация (доступ запрещён);

- Секретная информация;

- Информация ограниченного доступа;

- Информация свободного доступа.

Также у нас есть пользователи, которые имеют разный уровень допуска к вышеперечисленной информации:

- Пользователь 1 — работает с секретной информацией;

- Пользователь 2 — работает с информацией ограниченного доступа;

- Пользователь 3 — работает с информацией свободного доступа.

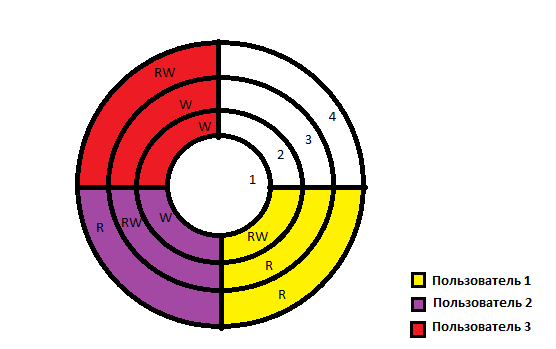

Представим структуру нашей системы в виде следующей диаграммы, где RW — права на чтение и запись, R — права на чтение, W — права на запись:

Пользователь 1 имеет права на чтение и запись объектов, предназначенных для работы с секретной информацией, а также права на чтение объектов с информацией ограниченного и свободного пользования.

Пользователь 2 имеет права на чтение и запись объектов, принадлежащих к информации ограниченного доступа, а также имеет права на чтение объектов с информацией свободного доступа и права на запись объектов с секретной информацией.

Пользователь 3: имеет права на чтение и запись объектов с информацией свободного доступа, а также права на запись объектов с ограниченный доступом и секретной информацией.

Но всем пользователям запрещен доступ к объектам с совершенно секретной информацией.

Самым простым методом считается дискреционный, который считается достаточно распространённым. Суть доступа проста: владелец объекта сам решает кому предоставить доступ и в каком виде (чтение, запись и т.д). Метод можно реализовать при помощи списков доступа или матрицы доступа, но нужно учесть, что сотрудник с определёнными правами может передать ваш объект в пользование другому без уведомления вас. Поэтому, если вы работаете с важной информацией, стоит с осторожностью относиться к данному методу.

Далее поговорим о ролевом методе управления доступом. Суть данного метода проста: между пользователями системы и их привилегиями появляются промежуточные сущности, которые называют ролями. Метод допускает, что для каждого пользователя может быть назначено несколько ролей, предоставляющих доступ к нужной информации. Данный метод позволяет исключить злоупотребление правами, поскольку реализует принцип наименьших привилегий.

Он предоставляет только тот уровень доступа сотруднику, который входит в его сферу обязанностей. Также данный метод реализует принцип разделения обязанностей, что упрощает управление информационными активами. Минус данного метода в том, что его сложно реализовать, когда присутствует огромное количество пользователей и ролей, так как это затратно.

Существуют и другие методы, но поговорили о самых ключевых. Все вышеперечисленные способы организации доступа являются важным этапом в безопасности вашей компании и поэтому им стоит уделить пристальное внимание.