- Как узнать имя скрытой сети WiFi и обойти фильтрацию по MAC

- Как узнать имя скрытой сети WiFi

- Как обойти фильтрацию по MAC-адресу

- Подключение к скрытой Wi-Fi сети на Windows 10 и других популярных устройствах

- Теория

- Windows 10

- Windows 7-8

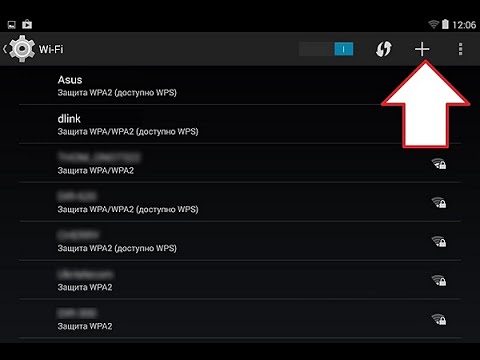

- Android

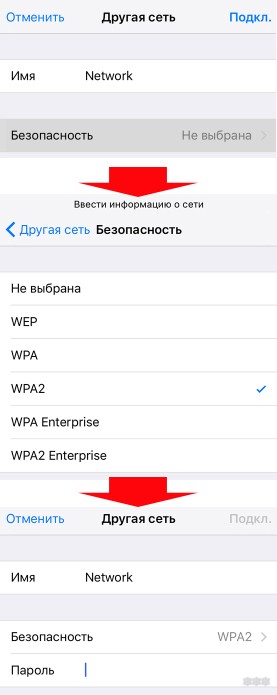

- iPhone и iPad

- Не знаю название сети

- Не знаю пароля

- Как скрыть сеть

- Как узнать имя скрытой сети WiFi и обойти фильтрацию по MAC

Как узнать имя скрытой сети WiFi и обойти фильтрацию по MAC

Для выполнения качественного пентеста беспроводных точек доступа необходимо приобрести пару USB-адаптеров Wi-Fi с подходящими чипами и доработать их. Подключить вместо штатных направленные внешние антенны для вардрайвинга и повысить мощность передатчика, увеличив значение txpower.

Скрытое имя беспроводной сети и фильтрация клиентов по MAC-адресам слабо препятствуют ее взлому. SSID и подходящие адреса из «белого списка» легко узнать, просто дождавшись очередного хендшейка или сразу выполнив атаку деавторизации. О том как узнать имя скрытой WiFi-сети и как обойти фильтрацию по MAC мы и поговорим в этой статье.

Вся информация носит только ознакомительный характер. Ни редакция сайта, ни автор статьи не несут ответственности за ее ненадлежащее использование.

Как узнать имя скрытой сети WiFi

Имя беспроводной сети (SSID или ESSID) иногда специально скрывают для ее защиты. Действительно, так отсекаются неофиты и поток желающих подключиться к AP заметно уменьшается: если цель не видно, многие ее не атакуют. Однако узнать SSID довольно просто: эта информация постоянно транслируется в эфир.

Каждый клиент указывает в «рукопожатии» имя сети (SSID), ее цифровой идентификатор (BSSID, обычно совпадает с MAC AP) и свой MAC-адрес. Поэтому атака деавторизации успешно используется для выяснения SSID скрытых сетей. Если удастся перехватить хендшейк при подключении легального клиента к выбранной точке доступа, то мы сразу узнаем ее имя. Достаточно написать простейшую команду и подождать.

Подразумевается, что ваш адаптер для вардрайвинга определяется как wlan1, его мощность уже увеличена, а сам он переключен в режим монитора. Если еще нет, то просто выруби его (ifconfig wlan1 down), и airodump-ng сам переведет его в monitor mode.

Ждать хендшейка неопределенно долго, поэтому давайте ускорим процесс. Откроем второе окно терминала и отправим в нем широковещательную команду деавторизации, заставив всех клиентов выбранной AP заново подключиться и прокричать ее SSID на весь эфир.

Этой командой мы отправили пять пакетов deauth всем клиентам точки доступа с MAC-адресом D8:FE:E3:и так далее (часть адреса, как обычно, скрываю, наслаждаясь паранойей). Результат не заставил себя ждать.

Буквально сразу в основном окне airodump-ng появилось имя сети. Пока оно было скрыто, вместо имени отображалась его длина (в данном примере — шесть символов).

Как обойти фильтрацию по MAC-адресу

Дополнительно админы создают белые списки беспроводных устройств, разрешая подключаться только девайсам c определенными MAC-адресами. В режиме фильтрации по MAC точка доступа откажет в авторизации посторонним устройствам, даже если от них получен верный пароль.

Однако нам важно другое: если клиентское устройство соединилось с выбранной точкой доступа, значит, оно гарантированно есть в ее «белом списке». Осталось кикнуть его прочь с целевой AP и присвоить его (открыто передаваемый в эфир) MAC-адрес своему адаптеру Wi-Fi. Чтобы успеть подключиться вместо доверенного девайса, команду деавторизации лучше запустить параллельно в другом окне терминала и отправлять их со второго донгла. Вот как это выглядит поэтапно на AP из примера выше.

- Поднимаем мощность адаптера, маскируем его MAC-адрес и переводим в режим монитора.

- Слушаем эфир:

В таблице будут отображаться точки доступа и MAC-адреса подключенных к ним клиентов (см. столбец «STATION» напротив нужной AP).

Присваиваем одному из своих донглов этот MAC-адрес:

Подключение к скрытой Wi-Fi сети на Windows 10 и других популярных устройствах

Привет! Вы или кто-то из вашего окружения скрыли сеть, а теперь не знаете, как подключиться к этой скрытой Wi-Fi сети? Ничего страшного, все сделаем, все разузнаем. Поехали!

Если у вас есть, что дополнить, или вы нашли новый классный метод – напишите об этом в комментариях. Вспомните себя, и подумайте, сколько времени это может сэкономить другим людям!

Теория

Для начала я предлагаю вам ознакомиться с универсальным алгоритмом для подключения к скрытым сетям, а уже ниже под конкретное устройство будет своя подробная инструкция в картинках.

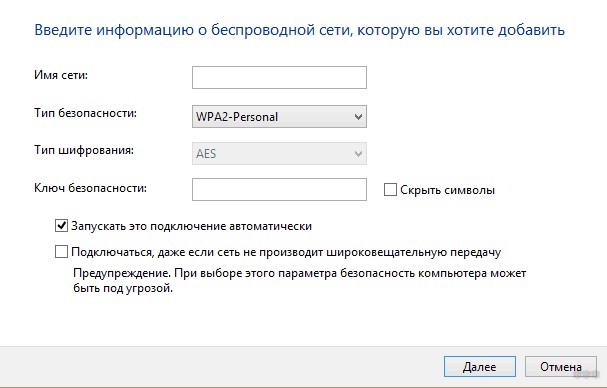

- Активируем функцию подключения к скрытой сети.

- Нам предлагается ввести ее название.

- Далее вводим пароль.

- Подключение состоялось.

Т.е. самое главное – найти на своем девайсе, где именно вызвать подключение к скрытой сети, а дальше уже все как по накатанной.

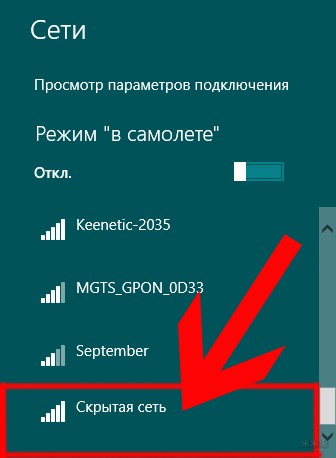

Windows 10

Воистину крутым решением было вынести в открытый доступ здесь скрытые сети. Т.е. с одной стороны глупо – дескать вся скрытость пропадает, с другой же стороны показывает людям, что как бы вы ее не скрывали, а важнее просто поставить сложный пароль для безопасности. В итоге найти любую скрытую сеть сейчас не составит труда.

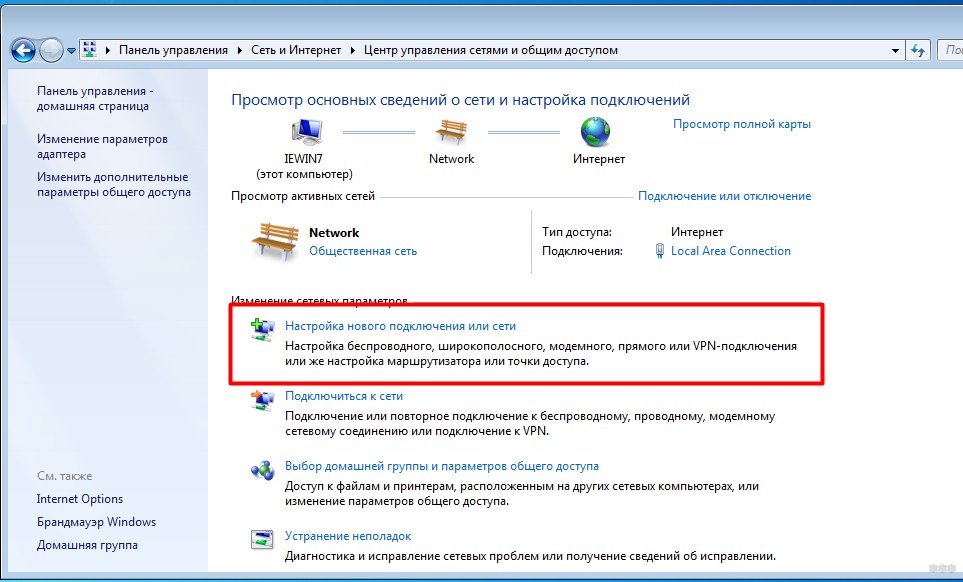

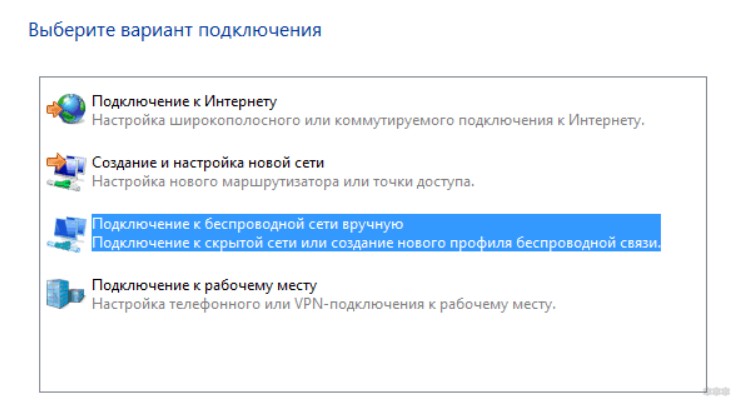

Windows 7-8

Здесь все на так очевидно, но этот базовый ручной способ доступен вам и в «десятке». Просто его там немного упростили:

- Переходим в Центр управления сетями и общим доступом. Или через Панель управления, или через контекстное меню значка сети в трее (щелкнуть по нему правой кнопкой мыши):

Android

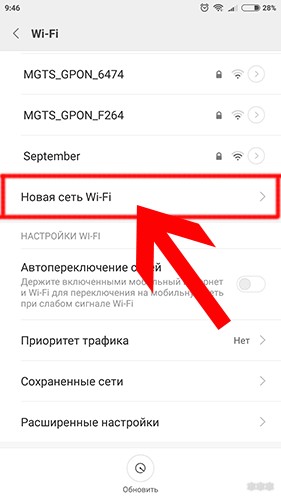

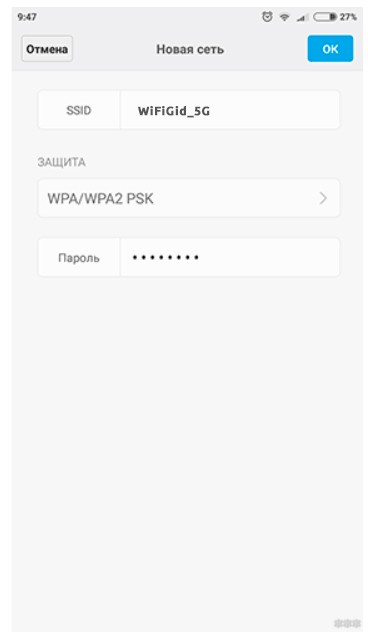

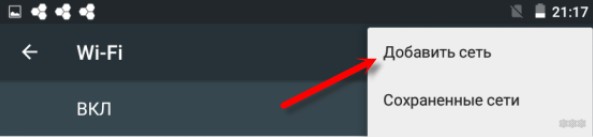

У многих версии Android будут отличаться от моего, поэтому сами скриншоты могут быть немного другими. Но суть здесь остается одна и та же еще с 2.1 (ранние версии мне еще не довелось подержать в руке):

Иногда в списке сетей на Андроиде нет «Новая сеть», тогда нужно из этого списка войти в меню (обычно через три точки в правом верхнем углу), а там уже найти подходящий пункт:

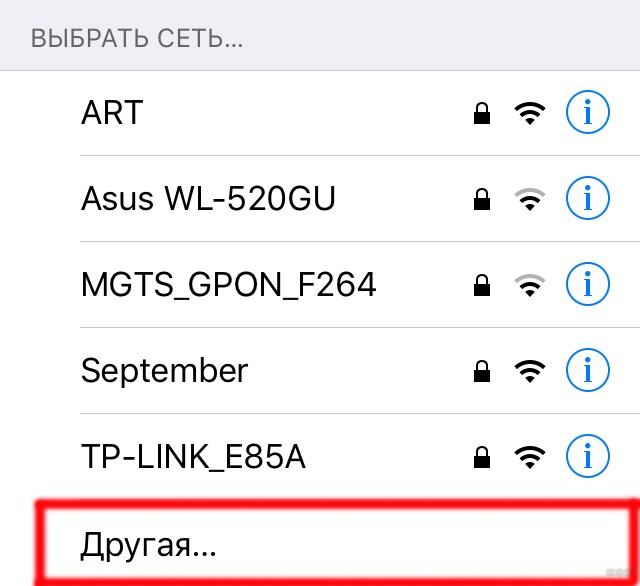

iPhone и iPad

Не знаю название сети

А плохо, что вы не знаете ее имя. Еще страшнее – если вы еще и ее владелец, а не просто гость.

Самый простой способ восстановления имени сети – зайти в настройки своего роутера и установить название сети заново (или просто посмотреть в открытом виде).

И внешне – это единственный законный метод получения имени. Как альтернатива – если у вас есть устройства, которые уже подключаются к ней автоматически, можно глянуть и на них – как правило, имя сети после подключения отображается в списке сетей в открытом виде.

Про методы восстановления через Kali Linux не буду сильно разбрасываться – это не тема нашей статьи, да и прожженые диванные домохозяйки не очень хорошо воспринимают информацию о «консолях и линуксах». Так что очень кратенько, исключительно для личных экспериментов.

ifconfig wlan0 down && iwconfig wlan0 mode monitor && ifconfig wlan0 up

airodump-ng wlan0

В этих командах используется стандартный перевод адаптера в режим мониторинга и дальнейший запуск прослушки через Airodump. Если помните – появляется список сетей, где указывается их ESSID. Но для скрытых сетей его нет – там будет что-то вроде . Т.е. SSID сети состоит из 4 символов.

Дальше методика разворачивается на 2 ветки:

- Если в сети есть клиенты – можно попробовать их отключить (как в случае с перехватом хэндшейка), а на авторизации они сами ответят ESSIDом.

- Если в сети нет клиентов – зная длину названия сети, можно попытаться ее сбрутить.

Описание первого случая с деаутентификацией пользователей:

- Можно верить и надеяться в скорую авторизацию кого-то из клиентов, но проще все ускорить деаутентификацией (вот эти странные повторяющиеся символы – это BSSID выбранной точки доступа, узнается на первом шаге):

aireplay-ng -0 3 -a 20: 20: 20: 20: 20: 20 wlan0

Обычно ESSID прилетает молниеносно в случае наличия клиентов в сети. Если же их почему-то не было, переходим к этому методу подбора:

mdk3 wlan0 p -t 20:20:20:20:20:20 -f /root/your_root_list.txt

Здесь используется утилита mdk3 в применении к найденному BSSID, а перебор происходит по заранее подготовленному файлу с вариантами названий сети. При желании найдете вариант запуска и прямого перебора, но мне по словарю сподручнее.

Не знаю пароля

Если не знаете пароля – все очень печально. Если вы владелец сети – просто зайдите в роутер по проводу и посмотрите пароль. Если же вы какой-то злоумышленник – даже не пытайтесь, зря потратите время.

Как скрыть сеть

Если вы зашли сюда в поисках скрытия своей сети или у вас появилась такая мысль в процессе прочтения статьи – у нас есть КЛАССНАЯ СТАТЬЯ ПО СКРЫТИЮ.

На этом буду заканчивать, и так уж растянул и ушел от самого важного. Если же остались какие-то вопросы – можете написать комментарий с максимумом подробностей и деталей. До скорых встреч на нашем портале WiFiGid!

Как узнать имя скрытой сети WiFi и обойти фильтрацию по MAC

Для выполнения качественного пентеста беспроводных точек доступа необходимо приобрести пару USB-адаптеров Wi-Fi с подходящими чипами и доработать их. Подключить вместо штатных направленные внешние антенны для вардрайвинга и повысить мощность передатчика, увеличив значение txpower.

Скрытое имя беспроводной сети и фильтрация клиентов по MAC-адресам слабо препятствуют ее взлому. SSID и подходящие адреса из «белого списка» легко узнать, просто дождавшись очередного хендшейка или сразу выполнив атаку деавторизации. О том как узнать имя скрытой WiFi-сети и как обойти фильтрацию по MAC мы и поговорим в этой статье.

Как узнать имя скрытой сети WiFi

Имя беспроводной сети (SSID или ESSID) иногда специально скрывают для ее защиты. Действительно, так отсекаются неофиты и поток желающих подключиться к AP заметно уменьшается: если цель не видно, многие ее не атакуют. Однако узнать SSID довольно просто: эта информация постоянно транслируется в эфир.

Каждый клиент указывает в «рукопожатии» имя сети (SSID), ее цифровой идентификатор (BSSID, обычно совпадает с MAC AP) и свой MAC-адрес. Поэтому атака деавторизации успешно используется для выяснения SSID скрытых сетей. Если удастся перехватить хендшейк при подключении легального клиента к выбранной точке доступа, то мы сразу узнаем ее имя. Достаточно написать простейшую команду и подождать.

Ждать хендшейка неопределенно долго, поэтому давайте ускорим процесс. Откроем второе окно терминала и отправим в нем широковещательную команду деавторизации, заставив всех клиентов выбранной AP заново подключиться и прокричать ее SSID на весь эфир.

Как узнать имя скрытой WiFi сети

Буквально сразу в основном окне airodump-ng появилось имя сети. Пока оно было скрыто, вместо имени отображалась его длина (в данном примере — шесть символов).

Как обойти фильтрацию по MAC-адресу

Дополнительно админы создают белые списки беспроводных устройств, разрешая подключаться только девайсам c определенными MAC-адресами. В режиме фильтрации по MAC точка доступа откажет в авторизации посторонним устройствам, даже если от них получен верный пароль.

Однако нам важно другое: если клиентское устройство соединилось с выбранной точкой доступа, значит, оно гарантированно есть в ее «белом списке». Осталось кикнуть его прочь с целевой AP и присвоить его (открыто передаваемый в эфир) MAC-адрес своему адаптеру Wi-Fi. Чтобы успеть подключиться вместо доверенного девайса, команду деавторизации лучше запустить параллельно в другом окне терминала и отправлять их со второго донгла. Вот как это выглядит поэтапно на AP из примера выше.

Поднимаем мощность адаптера, маскируем его MAC-адрес и переводим в режим монитора.

Присваиваем одному из своих донглов этот MAC-адрес:

На этом все. Теперь вы знаете как узнать SSID скрытой сети и узнать MAC-адреса клиентов.