- ТЕМА: Проброс портов через VPN в удаленную сеть

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #62

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #63

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #64

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #65

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #66

- Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #67

- Проброс порта через VPN Mikrotik

- Задача

- Решение

ТЕМА: Проброс портов через VPN в удаленную сеть

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #62

- movcale

- Не в сети

- Новый участник

- Сообщений: 5

- Спасибо получено: 1

- Баллов: 15

- Репутация: 1

Есть задача:

Нужно обеспечить доступ извне с любого IP адреса к http серверу в локальной сети за VPN

Есть два микротика (А и Б), соединены по L2TP+IpSec.

Сети, к примеру,

А 192.168.88.0/24 + внешний IP 9.9.9.9

и Б 192.168.90.0/24

Статические маршруты между сетями прописаны, внутри локальной сети видимость сетями А и Б есть.

На роутере A сделан проброс 80 порта до компьютера с http сервером в сети за роутером Б ( 192.168.90.2 )

Предположим, я захожу с какого-то внешнего интернет адреса 8.8.8.100 на 9.9.9.9:80

Но до тех пор, пока я явно не пропишу на роутере Б обратный маршрут для конкретно адреса 8.8.8.100 через VPN, а не дефолтный gateway, получаю таймаут.

Нужно как-то маркировать на роутере Б внешние адреса и делать динамические обратные маршруты, но не смог понять, как это сделать. Роутер Б ничего не знает про адрес 8.8.8.100, т.к. запрос пришёл через VPN соединение.

Делать VPN маршрут дефолтным на роутере Б — не вариант.

Маркировать (routing_mark) входящие по VPN пакеты и делать обратный маршрут 0.0.0.0/24 с этой маркировкой — тоже не получилось

В конце статьи даже написано про мою проблему:

Чтобы этого избежать, не выполняя назначение маршрута по умолчанию через туннель к серверу, можно настроить статическую маршрутизацию, если известны IP-адреса хостов, с которых происходят обращения в сеть клиента, для них нужно создать маршруты через интерфейс туннеля PPTP.

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #63

- karda

- Не в сети

- Администратор

- Сообщений: 69

- Спасибо получено: 16

- Баллов: 429

- Репутация: 9

По моему надо два проброса порта: Один через L2TP+IPSec туннель, второй через входящий интерфейс. Если не поможет можно ещё scr-nat/masquarade сделать к web-серверу

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #64

- movcale

- Не в сети

- Новый участник

- Сообщений: 5

- Спасибо получено: 1

- Баллов: 15

- Репутация: 1

Не совсем понял, что значит «два проброса порта» через два интерфейса.

НО masquarade действительно помог!

/ip firewall nat add chain=srcnat dst-address=192.168.90.0/24 out-interface= action=masquerade

Большое спасибо за помощь, боролся с этой задачей очень долго.

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #65

- karda

- Не в сети

- Администратор

- Сообщений: 69

- Спасибо получено: 16

- Баллов: 429

- Репутация: 9

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #66

- movcale

- Не в сети

- Новый участник

- Сообщений: 5

- Спасибо получено: 1

- Баллов: 15

- Репутация: 1

Т.е если туннель разорвётся по какой-либо причине, то при следующем коннекте в правило маскарадинга значение

Забиндить — это имеется ввиду написать в маскарадинге IP адрес туннеля 192.168.112.9 ?

у меня это адреса А 192.168.112.9 и Б 192.168.112.10

Но в правило маскарадинга нельзя задать IP адрес, можно выбрать только интерфейс из списка (ether1, l2tp-vpn и т.д.)

Проброс портов через VPN в удаленную сеть 5 года 4 мес. назад #67

- karda

- Не в сети

- Администратор

- Сообщений: 69

- Спасибо получено: 16

- Баллов: 429

- Репутация: 9

Создать для входящего интерфейса привязку:

Проброс порта через VPN Mikrotik

Небольшая шпаргалка по настройке проброса порта во внутрь нашей удаленной сети. Этот способ я нашел на просторах интернета и он мне понравился.

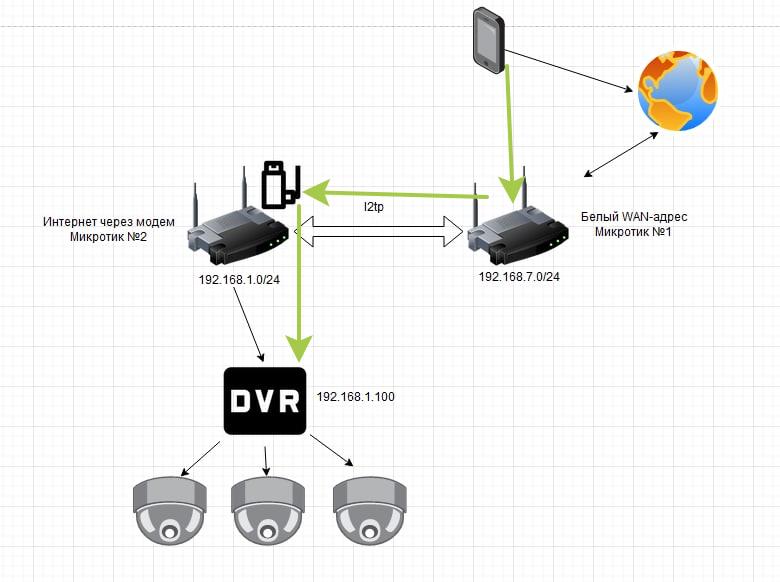

Понадобилось сделать проброс порта из WAN в сеть внутри VPN для просмотра камер с телефона на удаленном объекте, где нет нормально статичного IP-адреса, но есть микротик и lte-модем. По схеме ниже можно визуалировать что я хочу. Зеленые стрелки — наш “трафик”.

Задача

Микротик №1 имеет внешний статический IP-адрес, подсеть 192.168.7.0/24 и поднятый l2tp server

Микротик №2 имеет подключение через LTE-модем, подсеть 192.168.1.0/24 и подключенный l2tp client

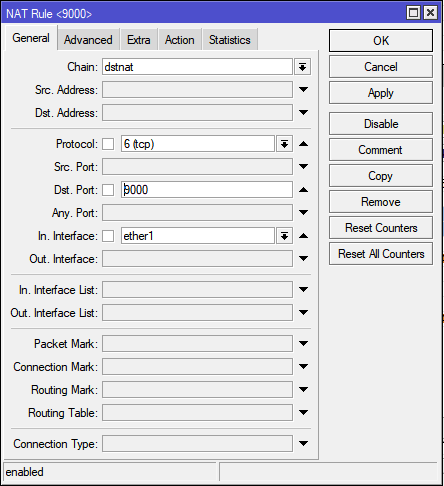

Настроить подключение с мобильного телефона на регистратор, который стоит за микротиком №2. Поскольку там нет статичного внешнего IP-адреса, нам нужно прокинуть порт 8000 через микротик №1 на DVR.

Решение

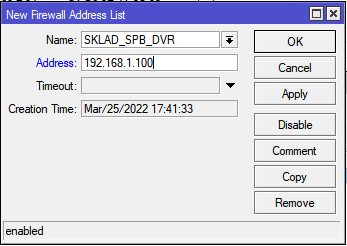

Собираем список наших целей для проброса. В данном примере всего одна цель, это регистратор с адресом 192.168.1.100, но я все равно сделаю через Addreses List, это удобнее, чем потом отдельно добавлять правила для пробросов. Открываем IP -> FireWall -> Address List, нажимаем плюсик. Указываем имя нашего листа в котором мы собираем цели для проброса, указываем IP-адрес цели в сети микротика№2. В поле Comment можно указать какую-то информацию для себя любимого.

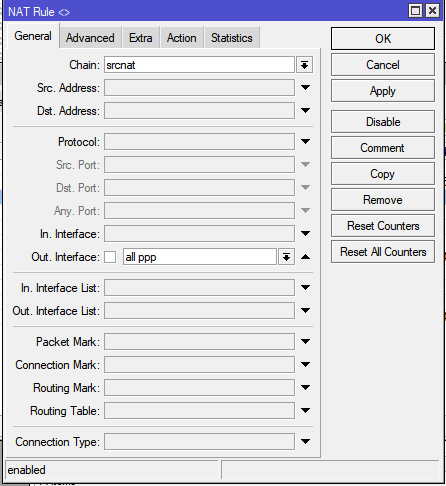

Далее переходим на вкладку NAT и создаём правило маскарада. Нажимаем на синий плюсик и создаём правило.

Указываем Chain: srcnat и интерфейсы all ppp. Хотя правильнее указать конкретный интерфейс.

Далее переходим на вкладку Action и указываем masquerade