- Обзор Kali Linux 2021.2

- Установка

- ▍ Обычное железо и Live boot

- ▍ Виртуальные машины

- ▍ ARM

- ▍ Мобильные средства

- ▍ Контейнеры

- ▍ Облако

- Особенности и характеристики Kali 2021.2

- ▍Kaboxer

- ▍ Kali-Tweaks v1.0

- ▍ Bleeding-Edge

- ▍ Привилегированные порты

- ▍ Kali NetHunter

- ▍ Новые приложения

- ▍ Графика и рабочий экран

- ▍ Raspberry Pi

- ▍ Разное

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- Список инструментов Kali Linux

- Сбор информации

- Анализ уязвимостей

- Криминалистические инструменты

- Беспроводные атаки

- Стресс-тестирование

- Веб приложения

- Инструменты эксплуатации

- Sniffing и Spoofing

- Атаки на пароли

- Поддержка доступа

- Взлом оборудования

- Анонимность

- Шифрование данных и антикриминалистика

- Обратная инженерия

- Инструменты по составлению отчётов

- Уязвимые среды и программы для тренировки

Обзор Kali Linux 2021.2

В начале июня состоялся релиз дистрибутива для цифровой криминалистики и тестирования систем безопасности Kali Linux 2021.2. Эта операционная система является клоном Debian, используя репозиторий Testing с наиболее свежими пакетами. Новые iso образы становятся доступными для загрузки каждые три месяца, предыдущим релизом был 2021.1, а следующим будет 2021.3. Собственные наработки, созданные в рамках проекта, выложены на Гитлабе.

──(kali㉿kali)-[~] └─$ lsb_release -a No LSB modules are available. Distributor ID: Kali Description: Kali GNU/Linux Rolling Release: 2021.2 Codename: kali-rollingKali Linux вобрал в себя солидный опыт разработки операционных систем для проверки возможностей несанкционированного доступа к ресурсам ИТ. Начало было положено в августе 2004-го с выходом WhiteHat Knoppix. Затем было несколько выпусков WHAX и BackTrack, под капотом SlackWare Live CD. С марта 2013 г․ под руководством Мати Ахарони и Девона Кернса из Offensive Security выходит Kali Linux v1.0, уже на базе Debian.

Установка

Kali Linux предоставляет множество вариантов для установки, начиная простой рабочей станцией и заканчивая мобильными и встроенными устройствами. Рабочим столом по-умолчанию является Xfce, однако можно выбрать и другие DE:

▍ Обычное железо и Live boot

Имеются iso образы и торренты для платформ:

- weekly, самые свежие и в то же время нестабильные пакеты;

- installer, стандартный оффлайновый набор ПО;

- netinstaller, все пакеты скачиваются во время установки. Не доступен для установки с Live USB;

▍ Виртуальные машины

Можно скачать 64-битные образы и торренты для VMWare и Virtualbox . Для беглого ознакомления с возможностями Kali Linux это пожалуй самый оптимальный вариант. Образ для VMWare имеет размер в 2.6 GiB, для Virtualbox — чуть побольше, 3.8 GiB. Кроме того доступны образы VM для Vagrant.

▍ ARM

На данный момент имеются образы для следующих устройств на чипах ARM:

- 1 (Original);

- 2, 3, 4 и 400 (32-бит);

- 2 (v1.2), 3, 4 и 400 (64-бит);

- Zero;

- Zero W.

▍ Мобильные средства

Проект Kali NetHunter — это первая платформа тестирование на проникновение с открытым исходным кодом для устройств под управлением ОС Android. В наборе имеется множество уникальных функций, недоступных на других аппаратных платформах. Специфика NetHunter состоит в том, что с его помощью можно осуществлять проверки безопасности и попытки проникновения на мобильных устройствах. Примеры использования могут включать в себя следующие сценарии:

- Точка доступа Mana Evil в один клик.

- BadUSB атака типа MITM через эмуляцию работы USB устройства. Подключив NetHunter к компьютеру жертвы, тот перенаправляет сетевой трафик через себя.

- Взлом Bluetooth;

Кали NetHunter может быть установлен на эти мобильные устройства:

❒ Gemini PDA (Nougat 5.x)

❒ Nexus, все модели начиная с 5-й модели и заканчивая 10-й (Lollipop)

- OnePlus One (11);

- OnePlus 2 (Nougat 5.x);

- OnePlus 2 (Pie 9.0);

- OnePlus (AnyKernel Pie 9.0);

- OnePlus (AnyKernel 10);

- OnePlus (OxygenOS 10);

- OnePlus 7;

- OnePlus 7 Pro (OxygenOS 10);

- OnePlus Nord (11).

▍ Контейнеры

kali@kali:~$ docker pull kalilinux/kali-rolling kali@kali:~$ lxc launch images:kali/current/amd64 my-kaliKali-docker образы доступны для платформ arm64 , armhf и amd64 .

▍ Облако

Образы Kali Cloud можно по-быстрому развернуть в инфраструктуре различных облачных провайдеров:

Особенности и характеристики Kali 2021.2

Главная особенность Kali Linux — наличие полноценной подборки специальных приложений для проверки взлома и проникновения. Их общее количество превышает 600 и они разнесены по следующим категориям:

- Сбор информации: nmap и его разновидности, goofile, p0f и пр․;

- Анализ уязвимости: cisco-torch, BED, DotDotPwn и пр․;

- Атаки на беспроводное соединение: Aircrack-ng, Kismet, Pyrit и пр․;

- Веб-приложения: Blind Elephant, hURL, Nikto, Paros, и пр․;

- Инструментарий эксплуатации: commix, routersploit, Social-Engineer Toolkit и пр․;

- Стресс-тесты: DHCPig, t50, Reaver и пр․;

- Аналитический инструментарий: ddrescue, pdf-parser, iPhone-Backup-Analyzer и пр․;

- Охота на пароль: Hashcat, THC-Hydra, John the Ripper, wordlists и пр․;

- Прослушивание и подделка: _hexinject, mitmproxy, Wireshark и пр․;

- Обратная разработка: apktool, javasnoop, Valgrind и пр․;

- Поддержание доступа: dns2tcp, HTTPTunnel, pwnat и пр․;

- Аппаратный взлом: Arduino, dex2jar, smali и пр․;

- Средства для отчетности: cherrytree, dos2unix, Metagoofil и пр.

▍Kaboxer

Представлен Kaboxer 1.0, (от Kali Application Boxeri), с помощью которого громоздкие приложения можно упаковать в контейнер и далее интегрировать с ОС и штатным менеджером пакетов. Вся прелесть в том, что для пользователя всё прозрачно, программа скомпонованная таким образом устанавливается точно так же из aptitude install package-name . На данный момент с помощью Kaboxer распространяются лишь эти приложения:

- Covenant — клиент-серверная сетевая служба;

- Firefox Developer Edition — тяжелое графическое приложение для веб-разработчиков;

- Zenmap — приложение использует Python 2.

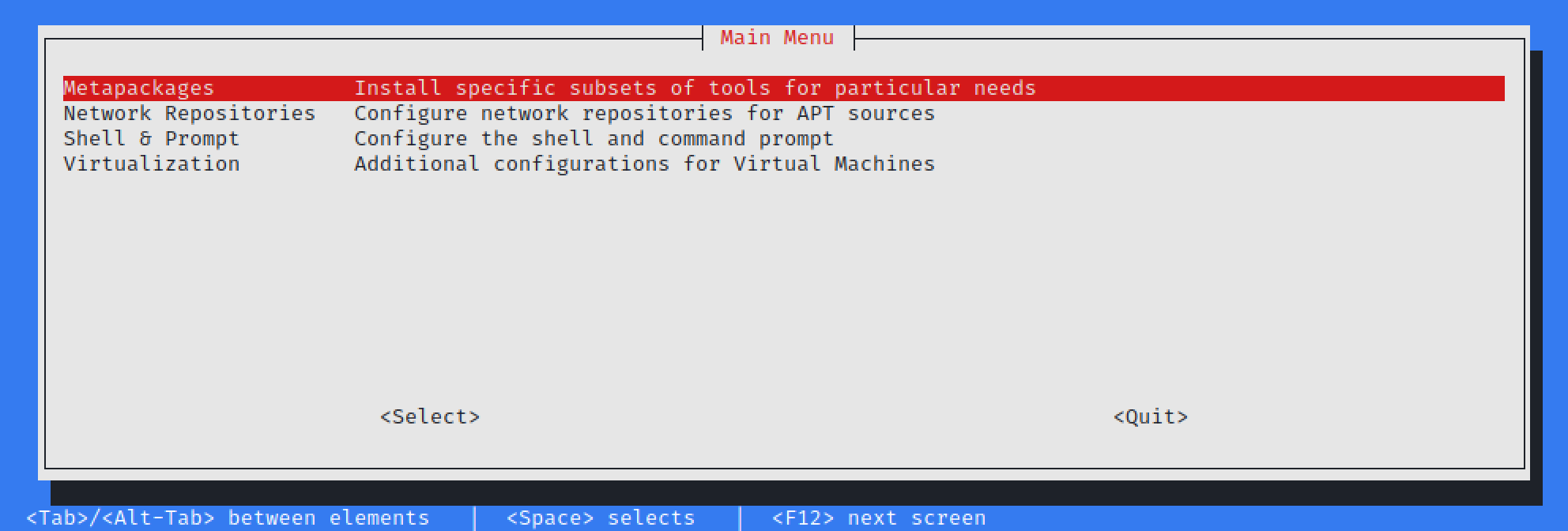

▍ Kali-Tweaks v1.0

Анонсирована утилита Kali-Tweaks в помощь пользователям дистрибутива для легкой и корректной настройки операционной системы под свои нужды. Это вполне согласуется с философией Kali Linux — полностью отдавать себе отчет в своих действиях. С помощью Kali-Tweaks можно задать конфигурацию для компонент:

- мета-пакеты;

- сетевые репозитории, это позволяет добавить, или удалить установку новейших и экспериментальных пакетов из древа;

- командная строка и консоль, например выбрать между Bash и Zsh;

- виртуализация.

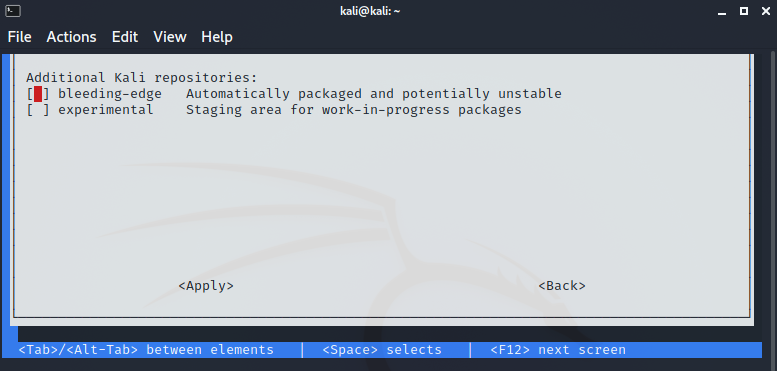

▍ Bleeding-Edge

Ветка репозитория Bleeding Edge существует с марта 2013 г. В дословном переводе это означает кровоточащий край, смысл термина в обозначении самого острого края (острие науки передовой край), отдаленной границы, там где опасно. Соответственно, пакеты из этой ветки никак нельзя назвать стабильными. В текущем выпуске Kali Linux полностью переработан бэкенд репозитория.

Рис. 3 В kali-tweaks можно подключить репозиторий bleeding-edge.

kali@kali:~$ dpkg -l \ | grep ffuf ii ffuf 1.3.1-0kali1 amd64 Fast web fuzzer written in Go (program) kali@kali:~$ kali@kali:~$ sudo apt install -y ffuf/kali-bleeding-edge . kali@kali:~$ kali@kali:~$ dpkg -l \ | grep ffuf ii ffuf 1.3.1+git20210505.1.f032167-0kali1~jan+nus1 amd64 Fast web fuzzer written in Go (program) kali@kali:~$▍ Привилегированные порты

В Unix/Linux системах по умолчанию только root имеет доступ на открытие TCP/IP портов в интервале 1-1024, их еще называют привилегированными. Можно по-разному обходить это ограничение, например перенаправлять привилегированный порт на обычный.

kali@kali:~$ sudo iptables -A PREROUTING -t nat -i eth0 -p tcp --dport 443 -j REDIRECT --to-port 8443Но этот способ плохо масштабируем и может привести к путанице. Благо, теперь не надо перебрасывать порты, так как обычный пользователь может запускать приложения, которые открывают сокет на привилегированных TCP/IP портах. Это стало возможным благодаря специальному патчу на ядро Linux, без него функционал не будет доступен.

▍ Kali NetHunter

В новой версии были такие обновления:

- поддержка Android 11;

- улучшение в работе Magisk root;

- повышена совместимость благодаря динамическим партициям;

- улучшения в модуле Bluetooth;

- включены патчи rtl88xxau для более старых версий ядра.

▍ Новые приложения

Вот список новинок текущего релиза:

- CloudBrute — Разузнать об инфраструктуре компании, найти файлы и приложения в облачной среде.

- Dirsearch — Обнаружить файлы и директории на веб-серверах.

- Feroxbuster — Простое, быстрое, рекурсивное обнаружение содержимого интернет ресурса.

- Ghidra — Платформа обратной разработки.

- Pacu — Платформа для эксплойтов AWS.

- Peirates — Проникновение в среду Kubernetes.

- Quark-Engine — Рейтинговая система оценки вредоносных программ для Android.

- VSCode a.k.a. Visual Studio Code Open Source, редактор кода с открытыми исходниками.

▍ Графика и рабочий экран

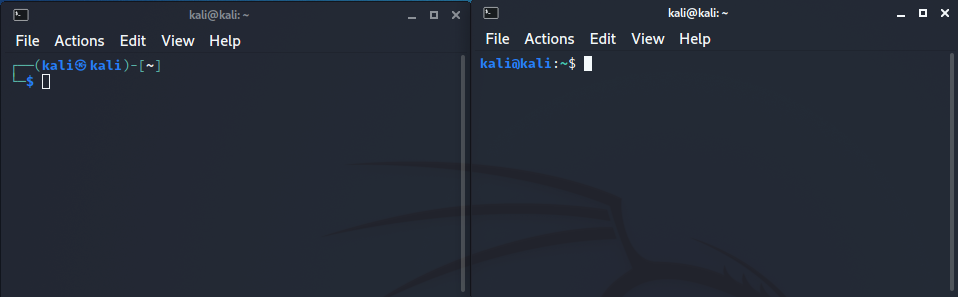

В терминале появилось возможность быстрого переключения по горячей клавише Ctrl+p между однострочным и двустрочным приглашением PS1.

Рис 4. Переключение режимов PS1 терминала Xfce.

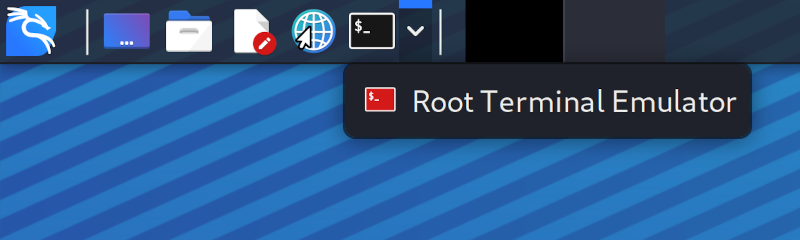

Переработана панель быстрого запуска Xfce, из нее убрали экранный рекордер kazam, добавив текстовый редактор и веб-браузер. Появились новые обои рабочего стола и экрана входа в DE. Для приложений терминала Xfce и файлового менеджера Thunar появилась опция запуска с правами root.

Рис 5. Root терминал Xfce.

▍ Raspberry Pi

- kalipi-config — своего рода raspi-config на стероидах для облегчения начальной настройки Kali Linux на Raspberry Pi.

- kalipi-tft-config — для облегчения начальной настройки TFT дисплеев на Rapberry Pi.

- Заявлено повышение производительности на 1500%.

- Ядро Linux обновилось до версии 5.4.83.

- На Raspberry Pi 4 и Raspberry Pi 400 полноценно заработал Bluetooth.

- Время первой загрузки сократилось с 20 до 15 с.

▍ Разное

Помимо этого были и другие изменения и исправления в разных местах. Устранены дефекты в приложении терминала и pkexec. Помимо этого:

- Wireshark теперь могут запускать и непривилегированные пользователи;

- новый Win-Kex v2.10 теперь поддерживает многоэкранный режим;

- пакет Parallels Tools вышел из Technical Preview для устройств на чипах Apple M1.

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Список инструментов Kali Linux

Сбор информации

Анализ уязвимостей

- APT2

- BBQSQL

- BED

- cisco-auditing-tool

- cisco-global-exploiter

- cisco-ocs

- cisco-torch

- copy-router-config

- CrackMapExec

- DBPwAudit

- Doona

- DotDotPwn

- Greenbone Security Assistant

- GSD

- HexorBase

- Inguma

- jSQL Injection

- Lynis

- Nmap

- NoSQLMap

- ohrwurm

- openvas-administrator

- openvas-cli

- openvas-manager

- openvas-scanner

- Oscanner

- Powerfuzzer

- sfuzz

- SidGuesser

- SIPArmyKnife

- sqlmap

- Sqlninja

- sqlsus

- THC-IPV6

- tnscmd10g

- unix-privesc-check

- Yersinia

Криминалистические инструменты

Беспроводные атаки

Стресс-тестирование

- DHCPig

- FunkLoad

- iaxflood

- Inundator

- inviteflood

- ipv6-toolkit

- mdk3

- PytheM

- Reaver (reaver-wps-fork-t6x)

- rtpflood

- SlowHTTPTest

- t50

- Termineter

- THC-IPV6

- THC-SSL-DOS

- wifijammer

Веб приложения

Инструменты эксплуатации

- Armitage

- APT2

- Backdoor Factory

- BeEF

- BDFProxy

- Cameradar

- cisco-auditing-tool

- cisco-global-exploiter

- cisco-ocs

- cisco-torch

- Commix

- crackle

- DS_Store_crawler_parser

- ds_store_exp

- Evilginx

- evilginx2

- Invoke-TheHash

- jboss-autopwn

- keimpx

- Linux Exploit Suggester

- Maltego

- Metasploit

- mimikatz

- MSFvenom Payload Creator (MSFPC)

- mXtract

- ngrok

- PoisonTap

- Router Scan by Stas’M

- RouterSploit

- seeker

- SET

- ShellNoob

- Spraykatz

- sqlmap

- sshprank

- THC-IPV6

- WPForce

- WPSploit

- XPL SEARCH

- Yersinia

Sniffing и Spoofing

- arpspoof

- bettercap

- Burp Suite

- DNSChef

- dns2proxy

- Driftnet

- etter.conf

- Ettercap

- Ettercap_curses и Ettercap-pkexec

- ettercap-plugins

- Etterfilter

- Etterlog

- fiked

- hamster-sidejack

- HexInject

- iaxflood

- Intercepter-NG

- inviteflood

- iSMTP

- isr-evilgrade

- LANs

- Mana

- MITMf

- mitmproxy

- Net-Creds

- ohrwurm

- protos-sip

- PytheM

- rebind

- Responder

- rtpbreak

- rtpinsertsound

- rtpmixsound

- sctpscan

- SIPArmyKnife

- SIPp

- SIPVicious

- SniffJoke

- SSH MITM

- SSLsplit

- SSLstrip (SSLStrip+)

- THC-IPV6

- Urlsnarf

- VoIPHopper

- WebScarab

- Webspy

- Wifi Honey

- Wireshark

- Xerosploit

- xspy

- Yersinia

- zaproxy

Атаки на пароли

Поддержка доступа

- backdoor-apk

- CryptCat

- Cymothoa

- dbd

- dns2tcp

- http-tunnel

- HTTPTunnel

- Intersect

- Nishang

- Ncat, Netcat, nc

- PhpSploit

- PoisonTap

- polenum

- PowerSploit

- Pupy

- pwnat

- RidEnum

- sbd

- shellter

- U3-Pwn

- Webshells

- Weevely

- Winexe

Взлом оборудования

- android-sdk

- apktool

- Appie

- Arduino

- dex2jar

- Sakis3G

- smali